Gérer les clés de sécurité

Remarque :

Vous devez utiliser cette fonctionnalité en combinaison avec StoreFront™ 1912 LTSR CU2 ou version ultérieure.

La fonctionnalité Secure XML est prise en charge uniquement sur Citrix ADC et Citrix Gateway version 12.1 et ultérieure.

Cette fonctionnalité vous permet d’autoriser uniquement les machines StoreFront et Citrix Gateway approuvées à communiquer avec les contrôleurs de livraison Citrix. Une fois cette fonctionnalité activée, toutes les requêtes qui ne contiennent pas la clé sont bloquées. Utilisez cette fonctionnalité pour ajouter une couche de sécurité supplémentaire afin de vous protéger contre les attaques provenant du réseau interne.

Un flux de travail général pour utiliser cette fonctionnalité est le suivant :

-

Afficher les paramètres de clé de sécurité dans Studio. (Utilisez le SDK PowerShell distant)

-

Configurez les paramètres de votre déploiement. (Utilisez Studio ou le SDK PowerShell distant).

-

Configurez les paramètres dans StoreFront. (Utilisez PowerShell).

-

Configurez les paramètres dans Citrix ADC.

Configurer les paramètres de votre déploiement

Vous pouvez configurer les paramètres de votre déploiement à l’aide de Studio ou de PowerShell.

Utiliser Studio

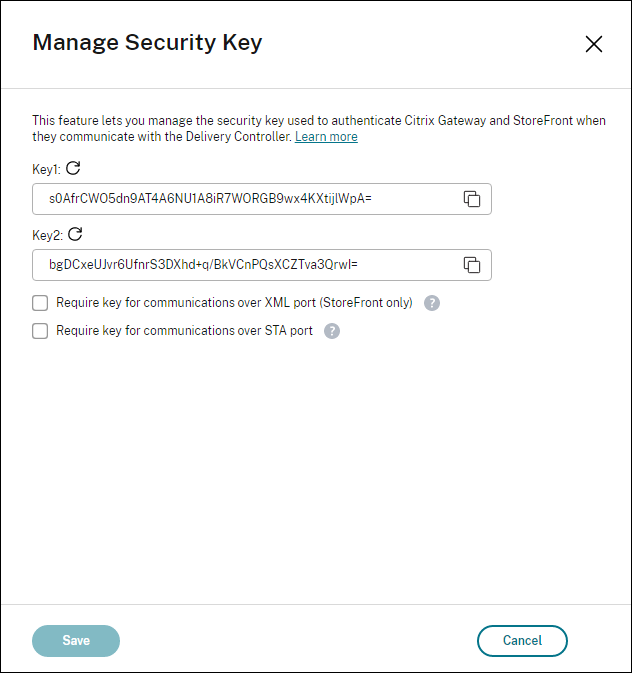

Après avoir activé la fonctionnalité, accédez à Paramètres > Paramètres du site > Gérer les clés de sécurité et cliquez sur Modifier. Le panneau Gérer les clés de sécurité apparaît. Cliquez sur Enregistrer pour appliquer vos modifications et quitter le panneau.

Important :

Deux clés sont disponibles. Vous pouvez utiliser la même clé ou des clés différentes pour les communications via les ports XML et STA. Nous vous recommandons d’utiliser une seule clé à la fois. La clé inutilisée est utilisée uniquement pour la rotation des clés.

Ne cliquez pas sur l’icône d’actualisation pour mettre à jour la clé déjà utilisée. Si vous le faites, une interruption de service se produira.

- Cliquez sur l’icône d’actualisation pour générer de nouvelles clés.

- **Exiger une clé pour les communications via le port XML (StoreFront uniquement)**. Si cette option est sélectionnée, une clé est requise pour authentifier les communications via le port XML. StoreFront communique avec Citrix Cloud via ce port. Pour plus d’informations sur la modification du port XML, consultez l’article du Centre de connaissances [CTX127945](https://support.citrix.com/support-home/kbsearch/article?articleNumber=CTX127945).

- **Exiger une clé pour les communications via le port STA**. Si cette option est sélectionnée, une clé est requise pour authentifier les communications via le port STA. Citrix Gateway et StoreFront communiquent avec Citrix Cloud via ce port. Pour plus d’informations sur la modification du port STA, consultez l’article du Centre de connaissances [CTX101988](https://support.citrix.com/support-home/kbsearch/article?articleNumber=CTX101988).

Après avoir appliqué vos modifications, cliquez sur Fermer pour quitter le panneau Gérer les clés de sécurité.

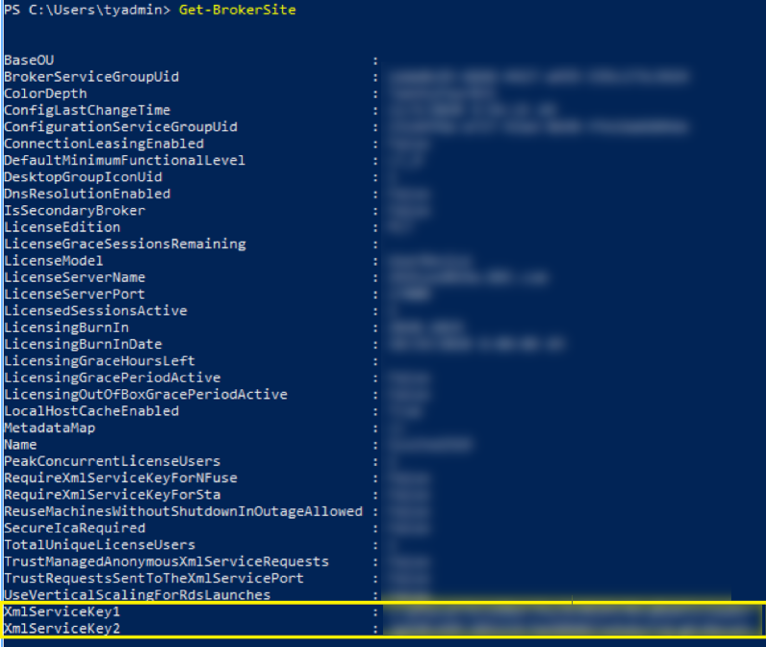

Utiliser le SDK PowerShell distant

Les étapes PowerShell suivantes sont équivalentes aux opérations effectuées dans Studio.

-

Exécutez le SDK PowerShell distant.

- Dans une fenêtre de commande, exécutez la commande suivante :

-

Add-PSSnapIn Citrix* -

- Exécutez les commandes suivantes pour générer une clé et configurer la clé 1 :

New-BrokerXmlServiceKey

- Exécutez les commandes suivantes pour générer une clé et configurer la clé 1 :

Set-BrokerSite -XmlServiceKey1 <the key you generated>

-

- Exécutez les commandes suivantes pour générer une clé et configurer la clé 2 :

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey2 <the key you generated>

- Exécutez une ou les deux commandes suivantes pour activer l’utilisation d’une clé pour l’authentification des communications :

- Pour authentifier les communications via le port XML :

Set-BrokerSite -RequireXmlServiceKeyForNFuse $true

- Pour authentifier les communications via le port STA :

Set-BrokerSite -RequireXmlServiceKeyForSta $true

- Pour authentifier les communications via le port XML :

Consultez l’aide de la commande PowerShell pour obtenir des conseils et la syntaxe.

Configurer les paramètres dans StoreFront

Après avoir terminé la configuration des paramètres de votre déploiement, vous devez configurer les paramètres pertinents dans StoreFront à l’aide de PowerShell.

- Sur le serveur StoreFront, exécutez les commandes PowerShell suivantes :

Pour configurer la clé pour les communications via le port XML, utilisez la commande Set-STFStoreFarm. Par exemple :

- ```

$store = Get-STFStoreService -VirtualPath [Path to store]

- $farm = Get-STFStoreFarm -StoreService $store -FarmName [Resource feed name]

- Set-STFStoreFarm -Farm $farm -XMLValidationEnabled $true -XMLValidationSecret [secret]

- <!--NeedCopy--> ```

- Entrez les valeurs appropriées pour les paramètres suivants :

- `Path to store`

- `Resource feed name`

- `secret`

Pour configurer la clé pour les communications via le port STA, utilisez les commandes New-STFSecureTicketAuthority et Set-STFRoamingGateway. Par exemple :

$gateway = Get-STFRoamingGateway -Name [Gateway name]

$sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

$sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2

<!--NeedCopy-->

Entrez les valeurs appropriées pour les paramètres suivants :

- `Gateway name`

- `STA URL`

- `Secret`

Consultez l’aide de la commande PowerShell pour obtenir des conseils et la syntaxe.

Configurer les paramètres dans Citrix ADC

Remarque :

La configuration de cette fonctionnalité dans Citrix ADC n’est pas requise, sauf si vous utilisez Citrix ADC comme passerelle. Si vous utilisez Citrix ADC, suivez les étapes ci-dessous.

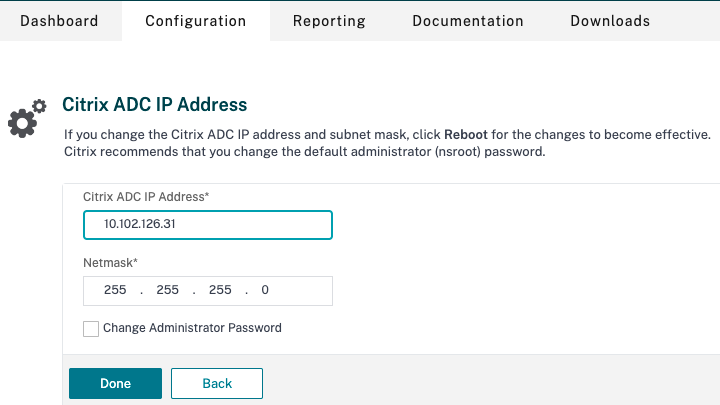

- 1. Assurez-vous que la configuration préalable suivante est déjà en place :

- Les adresses IP suivantes liées à Citrix ADC sont configurées.

- Adresse IP de gestion Citrix ADC (NSIP) pour l’accès à la console Citrix ADC. Pour plus de détails, consultez [Configuration de l’adresse NSIP](/fr-fr/citrix-adc/current-release/networking/ip-addressing/configuring-citrix-adc-owned-ip-addresses/configuring-citrix-adc-ip-address.html).

-

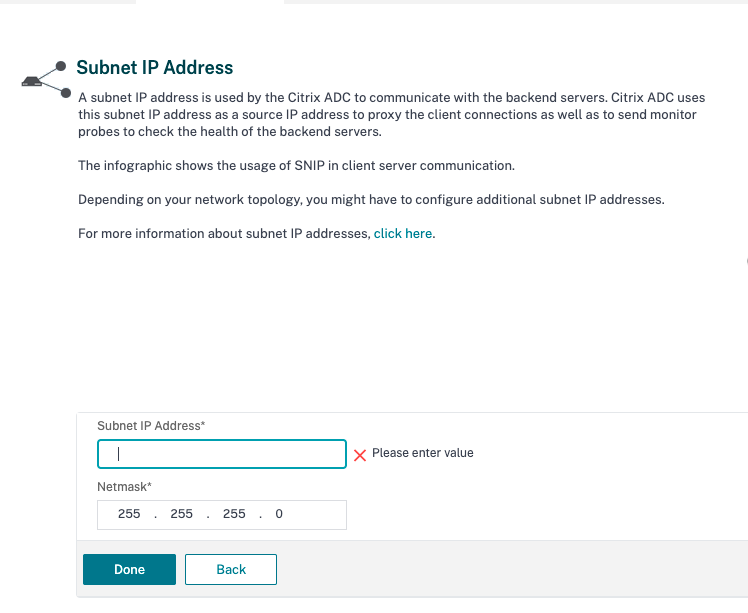

- Adresse IP de sous-réseau (SNIP) pour permettre la communication entre l'appliance Citrix ADC et les serveurs back-end. Pour plus de détails, consultez [Configuration des adresses IP de sous-réseau](/fr-fr/citrix-adc/current-release/networking/ip-addressing/configuring-citrix-adc-owned-ip-addresses/configuring-subnet-ip-addresses-snips.html).

- Adresse IP virtuelle Citrix Gateway et adresse IP virtuelle de l'équilibreur de charge pour se connecter à l'appliance ADC afin de lancer la session. Pour plus de détails, consultez [Créer un serveur virtuel](/fr-fr/citrix-adc/current-release/load-balancing/load-balancing-setup.html#creating-a-virtual-server).

-

- Les modes et fonctionnalités requis dans l'appliance Citrix ADC sont activés.

- Pour activer les modes, dans l'interface graphique de Citrix ADC, accédez à **Système > Paramètres > Configurer le mode**.

- Pour activer les fonctionnalités, dans l'interface graphique de Citrix ADC, accédez à **Système > Paramètres > Configurer les fonctionnalités de base**.

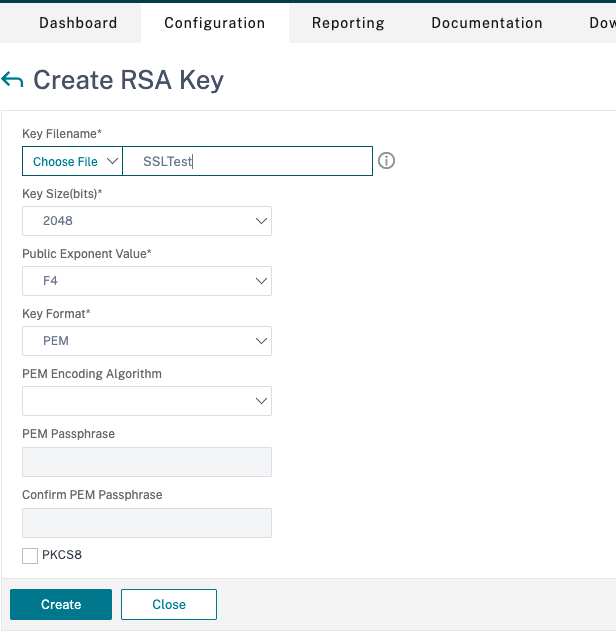

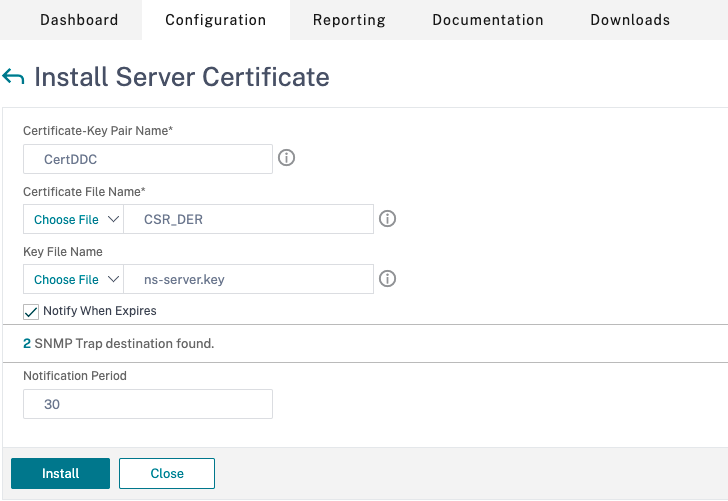

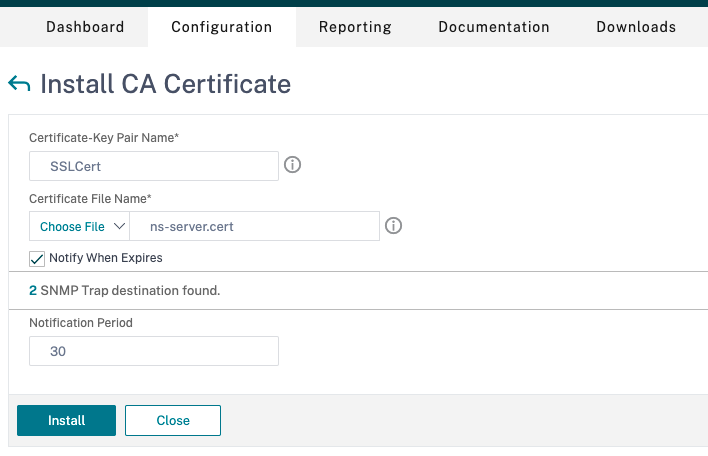

- Les configurations liées aux certificats sont terminées.

- La demande de signature de certificat (CSR) est créée. Pour plus de détails, consultez [Créer un certificat](/fr-fr/citrix-adc/current-release/ssl/ssl-certificates/obtain-cert-frm-cert-auth.html).

-

- Les certificats de serveur et CA, ainsi que les certificats racine, sont installés. Pour plus de détails, consultez [Installer, lier et mettre à jour](/fr-fr/citrix-adc/current-release/ssl/ssl-certificates/add-group-certs.html).

-

- Une Citrix Gateway a été créée pour Citrix DaaS (anciennement le service Citrix Virtual Apps and Desktops). Testez la connectivité en cliquant sur le bouton **Test STA Connectivity** pour confirmer que les serveurs virtuels sont en ligne. Pour plus de détails, consultez [Configuration de Citrix ADC pour Citrix Virtual Apps and Desktops](/fr-fr/citrix-adc/current-release/solutions/deploy-xa-xd.html).

-

-

Ajoutez une action de réécriture. Pour plus de détails, consultez Configuration d’une action de réécriture.

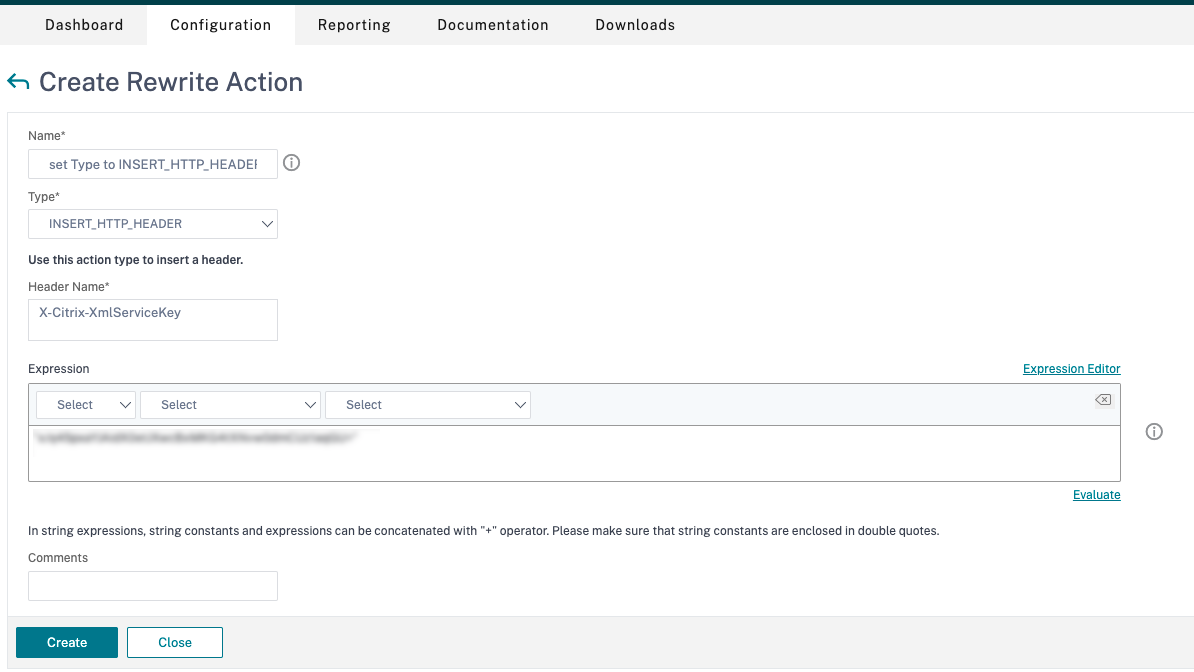

- Accédez à AppExpert > Réécriture > Actions.

-

- Cliquez sur Ajouter pour ajouter une nouvelle action de réécriture. Vous pouvez nommer l’action « définir le type sur INSERT_HTTP_HEADER ».

-

- Dans Type, sélectionnez INSERT_HTTP_HEADER.

- Dans Nom d’en-tête, entrez X-Citrix-XmlServiceKey.

-

Dans Expression, ajoutez

<XmlServiceKey1 value>avec les guillemets. Vous pouvez copier la valeur XmlServiceKey1 à partir de la configuration de votre Desktop Delivery Controller™.

- Accédez à AppExpert > Réécriture > Actions.

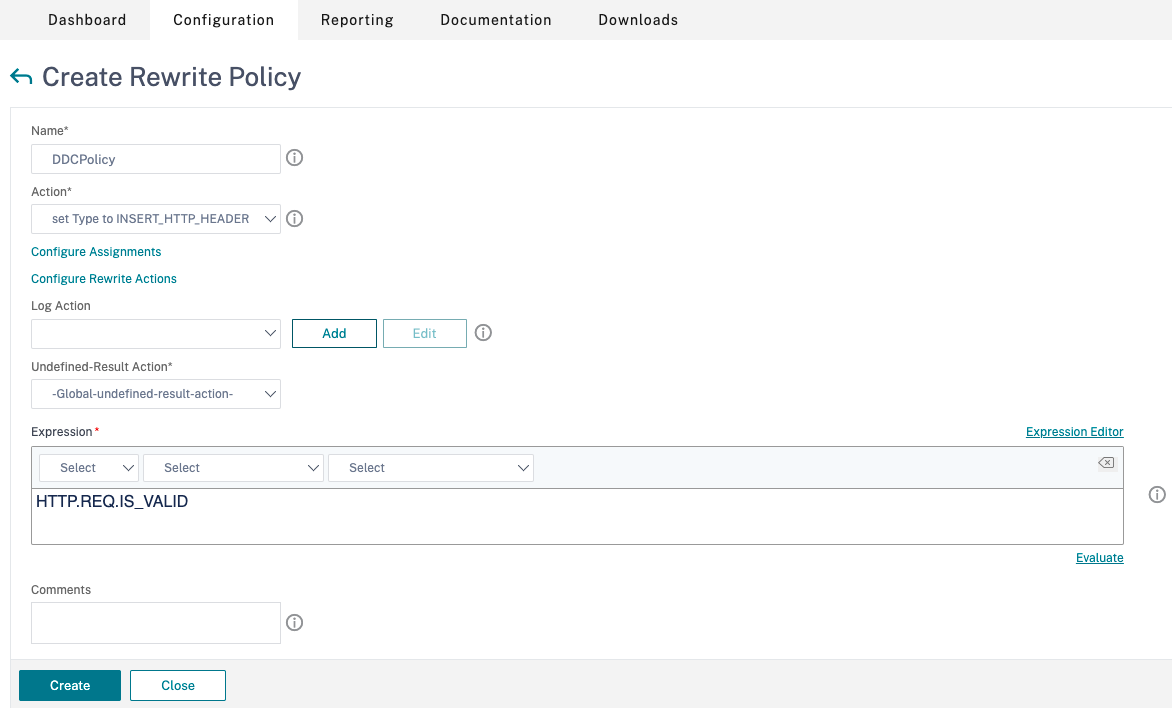

- Ajoutez une stratégie de réécriture. Pour plus de détails, consultez Configuration d’une stratégie de réécriture.

-

Accédez à AppExpert > Réécriture > Stratégies.

-

Cliquez sur Ajouter pour ajouter une nouvelle stratégie.

- Dans Action, sélectionnez l’action créée à l’étape précédente.

- Dans Expression, ajoutez HTTP.REQ.IS_VALID.

- Cliquez sur OK.

-

-

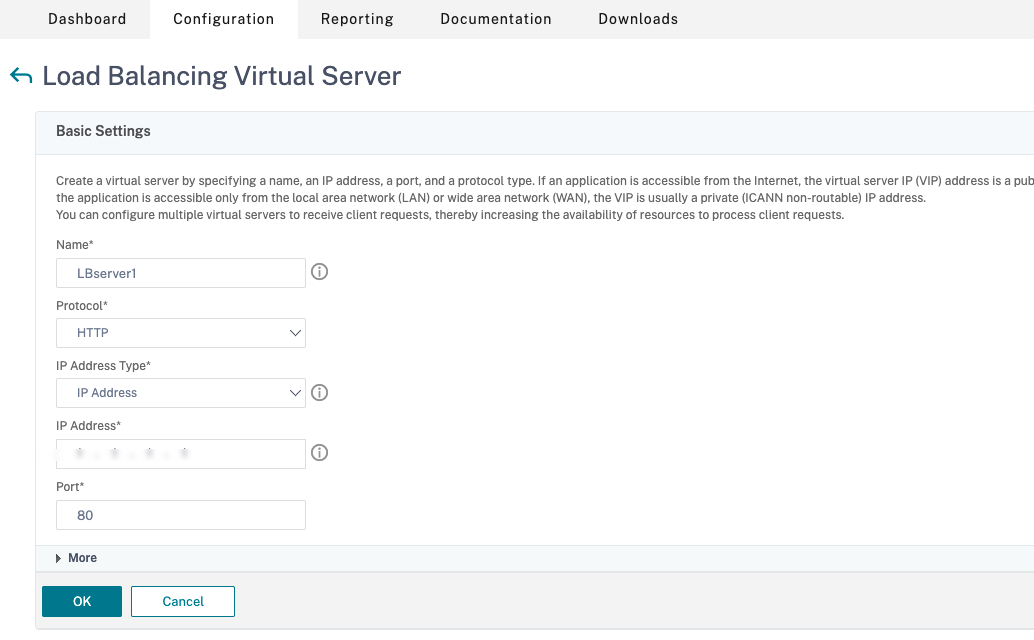

Configurez l’équilibrage de charge. Vous devez configurer un serveur virtuel d’équilibrage de charge par serveur STA. Sinon, les sessions ne se lanceront pas.

Pour plus de détails, consultez Configurer l’équilibrage de charge de base.

- Créez un serveur virtuel d’équilibrage de charge.

- Accédez à Gestion du trafic > Équilibrage de charge > Serveurs.

- Dans la page Serveurs virtuels, cliquez sur Ajouter.

- Dans Protocole, sélectionnez HTTP.

- Ajoutez l’adresse IP virtuelle de l’équilibrage de charge et dans Port, sélectionnez 80.

- Cliquez sur OK.

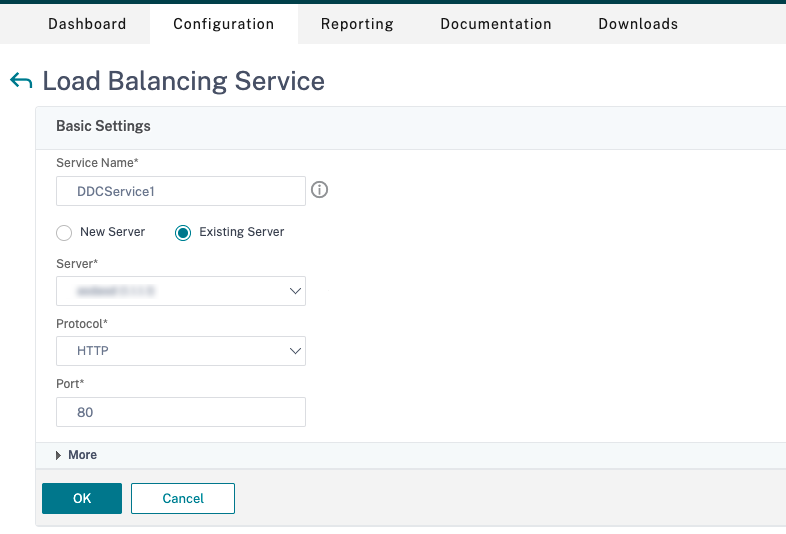

- Créez un service d’équilibrage de charge.

- Accédez à Gestion du trafic > Équilibrage de charge > Services.

- Dans Serveur existant, sélectionnez le serveur virtuel créé à l’étape précédente.

- Dans Protocole, sélectionnez HTTP et dans Port, sélectionnez 80.

- Cliquez sur OK, puis sur Terminé.

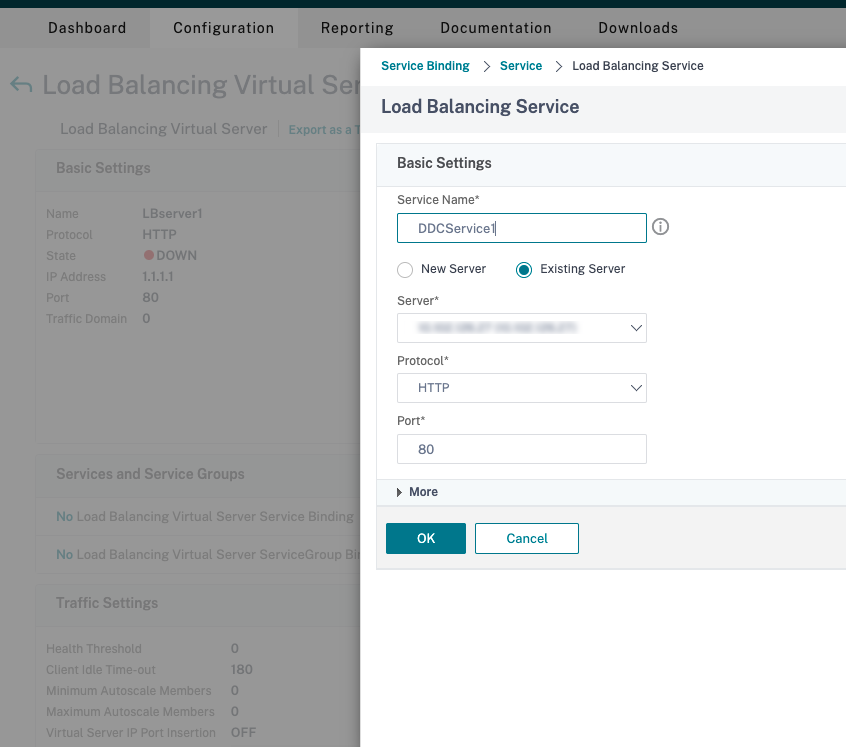

- Lie le service au serveur virtuel.

- Sélectionnez le serveur virtuel créé précédemment et cliquez sur Modifier.

- Dans Services et groupes de services, cliquez sur Aucune liaison de service de serveur virtuel d’équilibrage de charge.

- Dans Liaison de service, sélectionnez Citrix DaaS™ créé précédemment.

- Cliquez sur Lier.

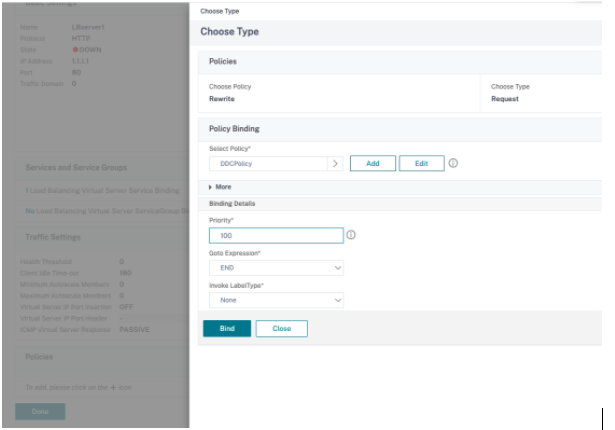

- Lie la stratégie de réécriture créée précédemment au serveur virtuel.

- Sélectionnez le serveur virtuel créé précédemment et cliquez sur Modifier.

- Dans Paramètres avancés, cliquez sur Stratégies, puis dans la section Stratégies, cliquez sur +.

- Dans Choisir une stratégie, sélectionnez Réécriture et dans Choisir un type, sélectionnez Requête.

- Cliquez sur Continuer.

- Dans Sélectionner une stratégie, sélectionnez la stratégie de réécriture créée précédemment.

- Cliquez sur Lier.

- Cliquez sur Terminé.

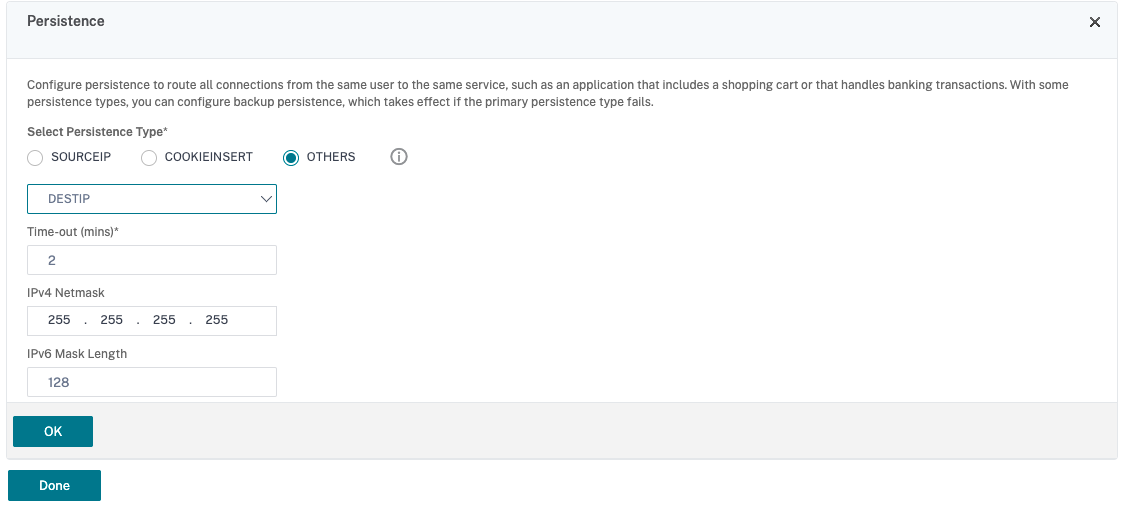

- Configurez la persistance pour le serveur virtuel, si nécessaire.

- Sélectionnez le serveur virtuel créé précédemment et cliquez sur Modifier.

- Dans Paramètres avancés, cliquez sur Persistance.

- Sélectionnez le type de persistance Autres.

- Sélectionnez DESTIP pour créer des sessions de persistance basées sur l’adresse IP du service sélectionné par le serveur virtuel (l’adresse IP de destination).

- Dans Masque de réseau IPv4, ajoutez le même masque de réseau que celui du DDC.

- Cliquez sur OK.

- Répétez ces étapes pour l’autre serveur virtuel également.

- Créez un serveur virtuel d’équilibrage de charge.

Modifications de configuration si l’appliance Citrix ADC est déjà configurée avec Citrix DaaS

Si vous avez déjà configuré l’appliance Citrix ADC avec Citrix DaaS, vous devez apporter les modifications de configuration suivantes pour utiliser la fonctionnalité XML sécurisé.

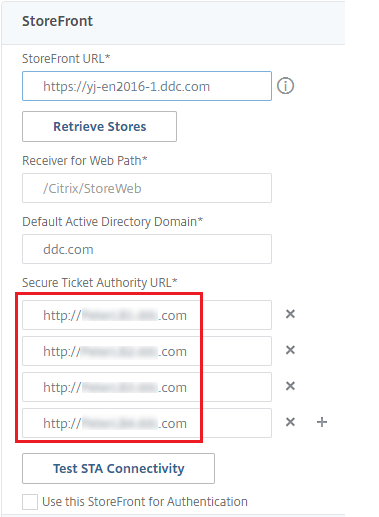

- Avant le lancement de la session, modifiez l’URL de l’autorité de ticket de sécurité de la passerelle pour utiliser les FQDN des serveurs virtuels d’équilibrage de charge.

- Assurez-vous que le paramètre

TrustRequestsSentToTheXmlServicePortest défini sur False. Par défaut, le paramètreTrustRequestsSentToTheXmlServicePortest défini sur False. Cependant, si le client a déjà configuré le Citrix ADC pour Citrix DaaS, le paramètreTrustRequestsSentToTheXmlServicePortest défini sur True.

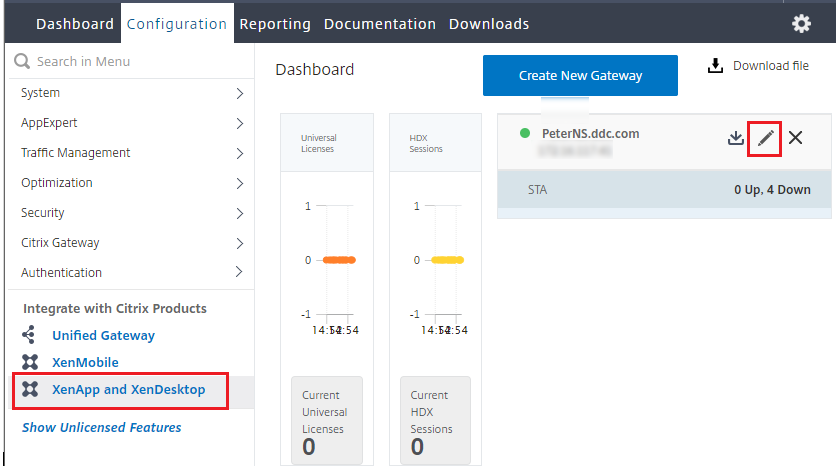

- Dans l’interface graphique de Citrix ADC, accédez à Configuration > Intégrer avec les produits Citrix et cliquez sur XenApp and XenDesktop®.

-

Sélectionnez l’instance de passerelle et cliquez sur l’icône de modification.

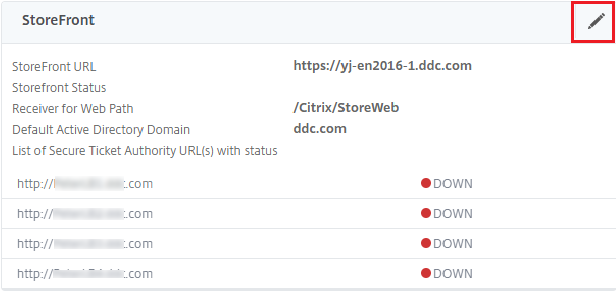

-

Dans le volet StoreFront, cliquez sur l’icône de modification.

- Ajoutez l’URL de l’autorité de ticket de sécurité.

- Si la fonctionnalité XML sécurisé est activée, l’URL STA doit être l’URL du service d’équilibrage de charge.

- Si la fonctionnalité XML sécurisé est désactivée, l’URL STA doit être l’URL de STA (adresse du DDC) et le paramètre

TrustRequestsSentToTheXmlServicePortsur le DDC doit être défini sur True.