Authentification unique Microsoft Entra

Vous pouvez tirer parti de l’authentification unique (SSO) lorsque vous utilisez les informations d’identification Microsoft Entra ID pour accéder aux applications et bureaux virtuels sur les hôtes de session joints à Microsoft Entra ou joints hybrides à Microsoft Entra.

Infrastructure prise en charge

Voici un aperçu des composants d’infrastructure pris en charge pour l’authentification unique Microsoft Entra :

| Identité de la machine | Citrix DaaS | CVAD On-prem | Citrix Workspace | Citrix Storefront | Citrix Gateway Service | NetScaler Gateway |

|---|---|---|---|---|---|---|

| Joint à Microsoft Entra | Oui | Non | Oui | Non | Oui | Oui |

| Joint hybride à Microsoft Entra | Oui | Non | Oui | Non | Oui | Oui |

REMARQUE :

La prise en charge de Microsoft Entra ID avec StoreFront est actuellement en préversion. Pour plus de détails, reportez-vous à la documentation de StoreFront.

Fournisseurs d’identité pris en charge

Voici un aperçu des fournisseurs d’identité Workspace pris en charge pour l’authentification unique Microsoft Entra :

| Identité de la machine | Entra ID | Active Directory | Active Directory + Jeton | Okta | SAML | NetScaler Gateway | Authentification adaptative | | — | — | — | — | — | — | — | — |

-

Joint à Microsoft Entra Oui Non Non Non Oui Non Non -

Joint hybride à Microsoft Entra Oui Non Non Non Oui Non Non

REMARQUE

Si vous prévoyez d’utiliser SAML comme IdP, vous devez vous assurer que votre fournisseur SAML est correctement configuré pour prendre en charge l’authentification basée sur Entra. Consultez SAML utilisant Microsoft Entra ID et les identités Microsoft Entra pour l’authentification Workspace.

Méthodes d’accès prises en charge

Voici les méthodes d’accès disponibles dans un environnement Citrix :

- Accès natif : Vous utilisez le client natif de l’application Citrix Workspace pour accéder à Citrix Workspace ou Citrix Storefront et établir la connexion de session.

-

Accès par navigateur : Vous accédez à Citrix Workspace ou Citrix Storefront via un navigateur et vous vous connectez à la session d’application ou de bureau virtuel à l’aide du client Citrix Workspace app pour HTML5.

-

Accès hybride : Vous accédez à Citrix Workspace ou Citrix Storefront via un navigateur et vous vous connectez à la session d’application ou de bureau virtuel à l’aide du client natif de l’application Workspace.

-

Voici un aperçu des méthodes d’accès prises en charge pour l’authentification unique Microsoft Entra :

-

Méthode d’accès Windows Linux Mac Chrome OS Android iOS - | — | — | — | — | — | – | – |

-

Natif Oui Oui Oui Oui Oui Oui -

Navigateur Oui Oui Oui Oui Oui Oui -

Hybride Oui Non Oui Non Non Non

-

Configuration système requise

- Voici la configuration système requise pour l’utilisation de l’authentification unique Microsoft Entra :

- Plan de contrôle : Citrix DaaS

- Citrix Cloud Commercial (États-Unis, UE et APS)

- Citrix Cloud Japan

- Portail utilisateur : Citrix Workspace

- Virtual Delivery Agent (VDA)

- Windows : version 2507 ou ultérieure

- Application Citrix Workspace

- Windows : version 2507 ou ultérieure

- Linux : version 2508 ou ultérieure (version 2601 ou ultérieure requise pour l’accès hybride)

- Mac : version 2508 ou ultérieure (version 2511 ou ultérieure requise pour l’accès hybride)

- HTML5 : version 2511 ou ultérieure

- Chrome OS : version 2511 ou ultérieure

- Android : version 2511 ou ultérieure

- iOS : version 2511 ou ultérieure

- Extension Web Citrix

- [Microsoft Edge](https://microsoftedge.microsoft.com/addons/detail/citrix-web-extension/pmdpflpcmcomdkocbehamllbfkdgnalf)

- [Google Chrome](https://chromewebstore.google.com/detail/dbdlmgpfijccjgnnpacnamgdfmljoeee?utm_source=item-share-cb)

- Système d’exploitation de l’hôte de session :

- Windows 11, version 24H2 avec les [mises à jour cumulatives 2025-09 pour Windows 11 (KB5065789)](https://support.microsoft.com/kb/KB5065789) ou ultérieures installées (build 26100.6725)

- Windows Server 2025 avec les [mises à jour cumulatives 2026-01 pour Windows Server 2025 (KB5073379)](https://support.microsoft.com/fr-fr/topic/january-13-2026-kb5073379-os-build-26100-32230-a6021fd2-b3b7-45a7-b68e-35c28a2a77da) ou ultérieures installées (build 26100.32230)

REMARQUE

L’extension Web Citrix n’est nécessaire que si vos utilisateurs tirent parti de l’accès hybride sur des appareils Windows, Linux ou Mac. Si vos utilisateurs tirent parti de l’accès natif ou par navigateur, l’extension Web Citrix n’est pas nécessaire.

Considérations

- Si vos utilisateurs tirent parti de l’accès hybride, ils doivent utiliser Microsoft Edge ou Google Chrome et installer l’extension Web Citrix. L’authentification unique Microsoft Entra avec accès hybride n’est pas prise en charge avec d’autres navigateurs.

- La reconnexion automatique du client n’est pas prise en charge lorsque l’authentification unique Microsoft Entra est utilisée pour se connecter à la session. Cette fonctionnalité est automatiquement désactivée lorsque cette méthode de connexion est utilisée. La fiabilité de session reste disponible pour la reconnexion automatique en cas de perturbations réseau.

- Lorsqu’un bureau virtuel est verrouillé, le comportement par défaut est d’afficher l’écran de verrouillage Windows. Selon vos exigences d’authentification, vous devrez peut-être modifier le comportement de verrouillage de session. Consultez Comportement de verrouillage de session pour plus de détails.

- Si vous utilisez des hôtes de session joints hybrides à Microsoft Entra, l’authentification unique ne fonctionne pas par défaut pour les membres de groupes privilégiés tels que les administrateurs de domaine. Pour l’activer, ajoutez le groupe ou l’utilisateur à la liste d’autorisation du contrôleur de domaine en lecture seule (RODC) pour l’accès Kerberos Microsoft Entra. Consultez TGT Kerberos Microsoft Entra et contrôle d’accès Active Directory pour plus de détails.

- Microsoft Entra External ID n’est pas pris en charge pour le moment. Si vous devez fournir un accès aux utilisateurs invités, reportez-vous à SAML utilisant Entra ID pour les identités d’invités et B2B pour l’authentification Workspace.

Comment configurer l’authentification unique Microsoft Entra

Vue d’ensemble

La configuration de l’authentification unique Microsoft Entra comprend les étapes suivantes :

- Configuration d’Azure et de Microsoft Entra ID

- Enregistrer les applications client et de ressources Citrix.

- Activer le protocole d’authentification des services Bureau à distance Microsoft Entra ID pour l’application de ressources Citrix.

- Masquer l’invite de consentement de l’utilisateur.

- Approuver l’application cliente.

- Créer un objet serveur Kerberos (environnements joints hybrides à Microsoft Entra uniquement).

- Examiner les stratégies d’accès conditionnel Microsoft Entra.

- Configuration de Citrix

- Provisionner les hôtes de session avec la version du système d’exploitation, le type d’identité et la version du VDA requis.

- Configurer Citrix Workspace :

- Configurer un fournisseur d’identité approprié.

- Les détails de chaque étape de configuration sont fournis dans les sections suivantes.

Configuration d’Azure et de Microsoft Entra ID

Pour tirer parti de l’authentification unique Microsoft Entra, vous devez d’abord autoriser l’authentification Microsoft Entra pour Windows dans votre locataire Microsoft Entra ID, ce qui permet d’émettre les jetons d’authentification requis qui permettent aux utilisateurs de se connecter aux hôtes de session joints à Microsoft Entra et joints hybrides à Microsoft Entra.

La personne effectuant la configuration Azure doit se voir attribuer au minimum l’un des rôles intégrés Microsoft Entra suivants ou un rôle équivalent :

La configuration peut être effectuée via le portail Azure, à l’aide du SDK Microsoft Graph PowerShell ou de l’API Microsoft Graph. Les sections suivantes décrivent en détail comment effectuer la configuration via le portail Azure. Si vous préférez utiliser le SDK Microsoft Graph PowerShell ou l’API Microsoft Graph, reportez-vous à la configuration Azure de l’authentification unique Microsoft Entra.

Enregistrer les applications Citrix

Vous devez enregistrer les applications Citrix Resource et Citrix Client dans votre locataire Azure.

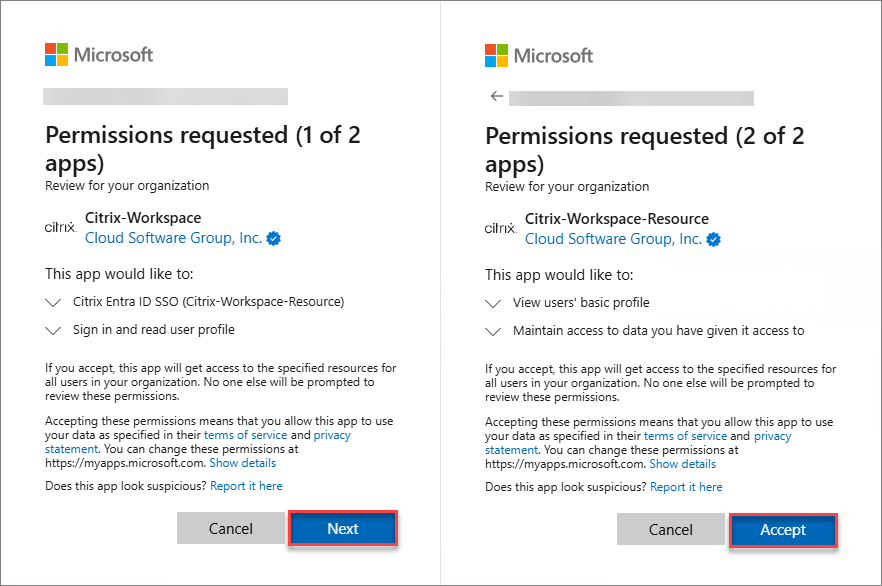

Vous pouvez enregistrer les applications Citrix via le portail Citrix Cloud :

-

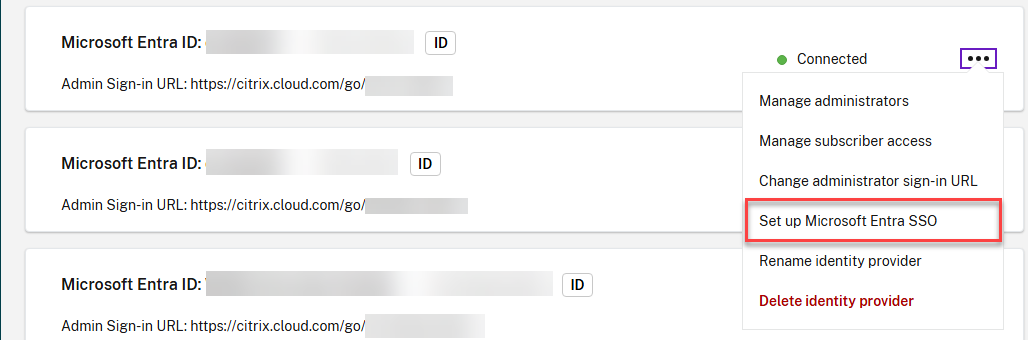

Ouvrez le menu dans le coin supérieur gauche et sélectionnez

Gestion des identités et des accès. -

Dans la page

Authentification, recherchez le fournisseur d’identité Microsoft Entra ID pour lequel vous souhaitez activer l’authentification unique Microsoft Entra. -

Ouvrez le menu des options et sélectionnez

Configurer l'authentification unique Microsoft Entra.

-

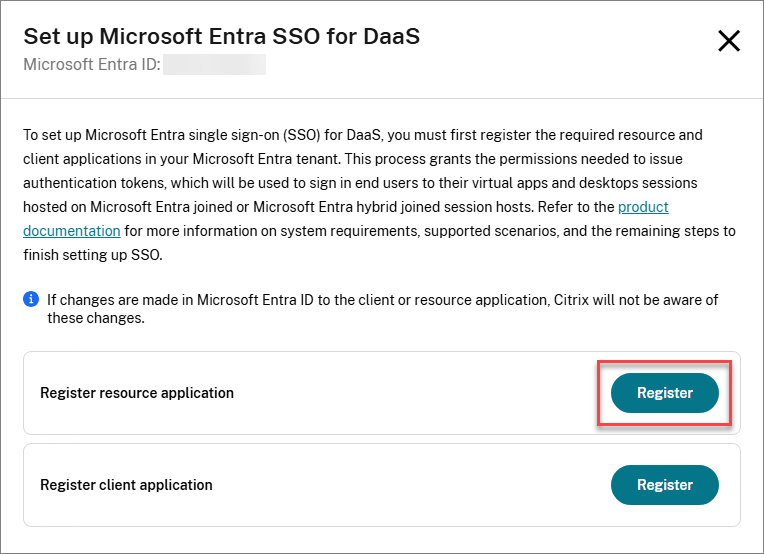

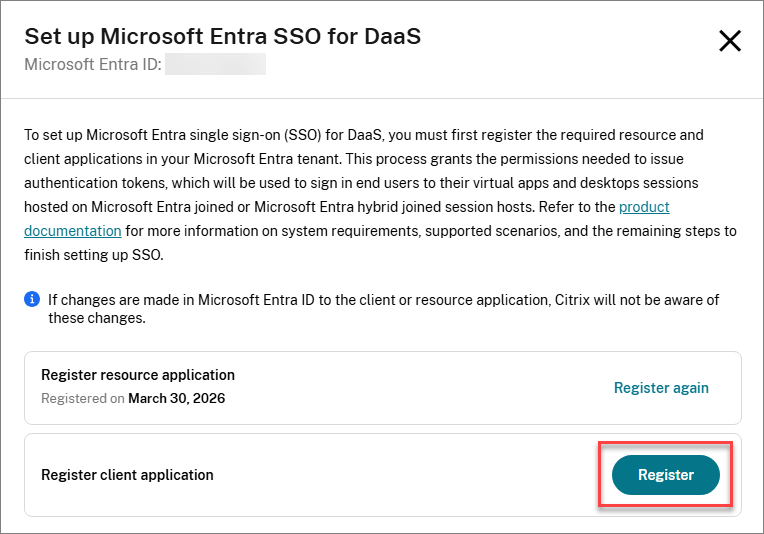

Cliquez sur

Enregistrerà côté de Enregistrer l’application de ressource.

-

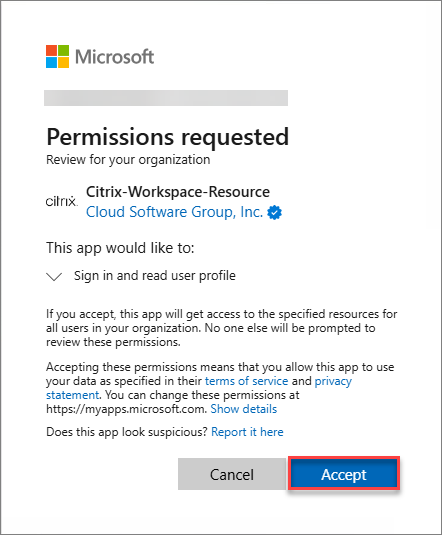

Acceptez les autorisations demandées pour l’application Citrix Resource.

-

Cliquez sur

Enregistrerà côté de Enregistrer l’application cliente.

-

Acceptez les autorisations demandées pour l’application Citrix Client.

Vous pouvez également utiliser les URL de consentement suivantes pour enregistrer les applications. Assurez-vous d’enregistrer d’abord l’application de ressource, puis l’application cliente.

- Citrix Cloud États-Unis, UE, APS

- Application de ressource : `https://login.microsoftonline.com/common/adminconsent?client_id=3a510bb1-e334-4298-831e-3eac97f8b26c`

- Application cliente : `https://login.microsoftonline.com/common/adminconsent?client_id=85651ebe-9a8e-49e4-aaf2-9274d9b6499f`

- Citrix Cloud Japon

- Application de ressource : `https://login.microsoftonline.com/common/adminconsent?client_id=0027603f-364b-40f2-98be-8ca4bb79bf8b`

- Application cliente : `https://login.microsoftonline.com/common/adminconsent?client_id=0fa97bc0-059c-4c10-8c54-845a1fd5a916`

Voici les autorisations des applications :

Application Citrix Resource

Une application est créée avec les autorisations suivantes :

| Nom de l’API | Valeur de la revendication | Autorisation | Type |

- | – | – | – | – |

-

Microsoft Graph User.Read Se connecter et lire le profil utilisateur Déléguée - Pour Citrix Cloud États-Unis, UE et APS, l’application est nommée Citrix-Workspace-Resource (ID d’application 3a510bb1-e334-4298-831e-3eac97f8b26c).

Pour Citrix Cloud Japon, l’application est nommée Citrix-Workspace-Resource-JP (ID d’application 0027603f-364b-40f2-98be-8ca4bb79bf8b).

Application Citrix Client

- Une application est créée avec les autorisations suivantes :

| Nom de l’API | Valeur de la revendication | Autorisation | Type |

|---|---|---|---|

| Citrix-Workspace-Resource

Citrix-Workspace-Resource-JP |

user_impersonation

|

Authentification unique Citrix Entra ID

|

Déléguée

|

| Microsoft Graph | User.Read | Se connecter et lire le profil utilisateur | Déléguée |

Pour Citrix Cloud États-Unis, UE et APS, l’application est nommée Citrix-Workspace (ID d’application 85651ebe-9a8e-49e4-aaf2-9274d9b6499f).

Pour Citrix Cloud Japon, l’application est nommée Citrix-Workspace-JP (ID d’application 0fa97bc0-059c-4c10-8c54-845a1fd5a916).

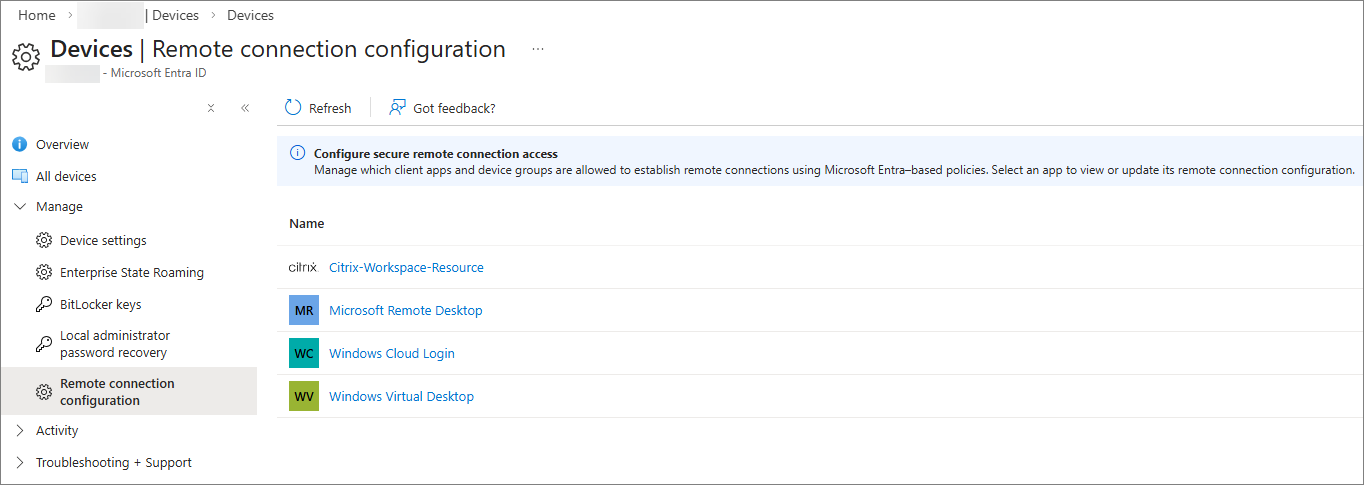

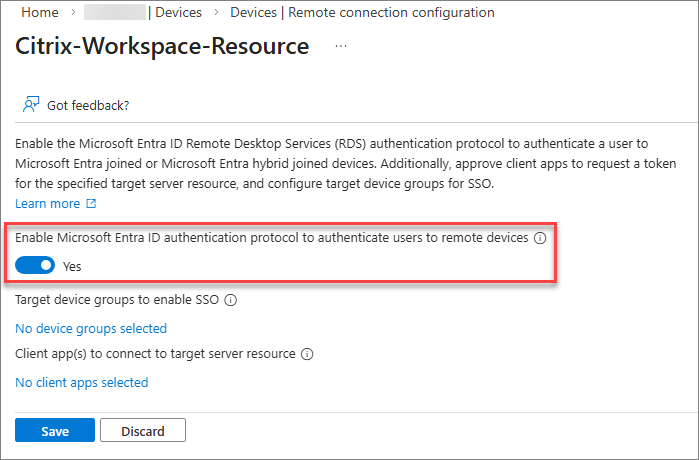

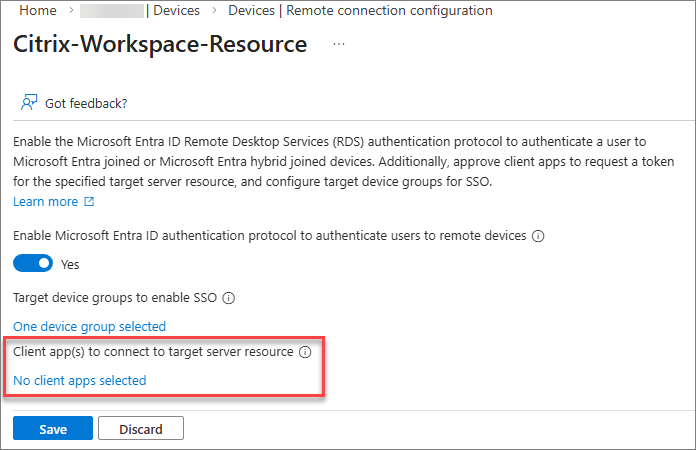

Activer le protocole d’authentification des services Bureau à distance Microsoft Entra ID

Vous devez activer le protocole d’authentification des services Bureau à distance Microsoft Entra ID dans l’application de ressources Citrix. Pour ce faire :

-

Dans le portail Azure, accédez à

Microsoft Entra ID>Appareils>Gérer>Configuration de la connexion à distance.

-

Sélectionnez Citrix-Workspace-Resource.

-

Activez le protocole d’authentification des services Bureau à distance Microsoft Entra ID.

-

Procédez au masquage de l’invite de consentement de l’utilisateur.

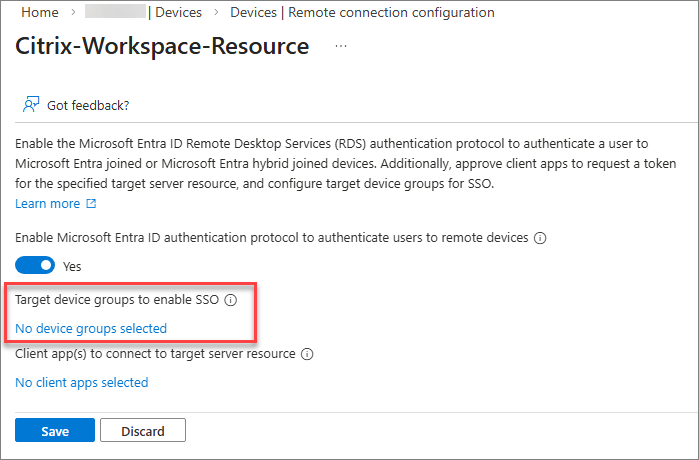

Masquer la boîte de dialogue d’invite de consentement de l’utilisateur

Par défaut, les utilisateurs sont invités à autoriser la connexion Bureau à distance lorsqu’ils se connectent à un hôte de session joint à Microsoft Entra ou joint à Microsoft Entra hybride avec l’authentification unique Microsoft Entra activée. Ils doivent alors sélectionner Oui pour autoriser l’authentification unique. Microsoft Entra mémorise jusqu’à 15 hôtes de session uniques pendant 30 jours avant de les inviter à nouveau.

Vous pouvez masquer cette boîte de dialogue en configurant une liste d’appareils cibles. Pour configurer la liste des appareils, vous devez créer un ou plusieurs groupes dans Microsoft Entra ID qui contiennent les hôtes de session joints à Microsoft Entra et/ou joints à Microsoft Entra hybride, puis autoriser les groupes dans l’application de ressources, jusqu’à un maximum de 10 groupes.

Une fois que vous avez activé le protocole d’authentification des services Bureau à distance Microsoft Entra ID et que les groupes ont été créés :

-

Cliquez sur le lien pour ajouter les groupes d’appareils cibles et sélectionnez les groupes appropriés.

REMARQUE

Il est fortement recommandé de créer un groupe dynamique pour simplifier la gestion des membres du groupe. Bien que les groupes dynamiques se mettent normalement à jour en 5 à 10 minutes, les grands locataires peuvent prendre jusqu’à 24 heures.

Les groupes dynamiques nécessitent la licence Microsoft Entra ID P1 ou la licence Intune for Education. Pour plus d’informations, consultez Règles d’appartenance dynamique pour les groupes.

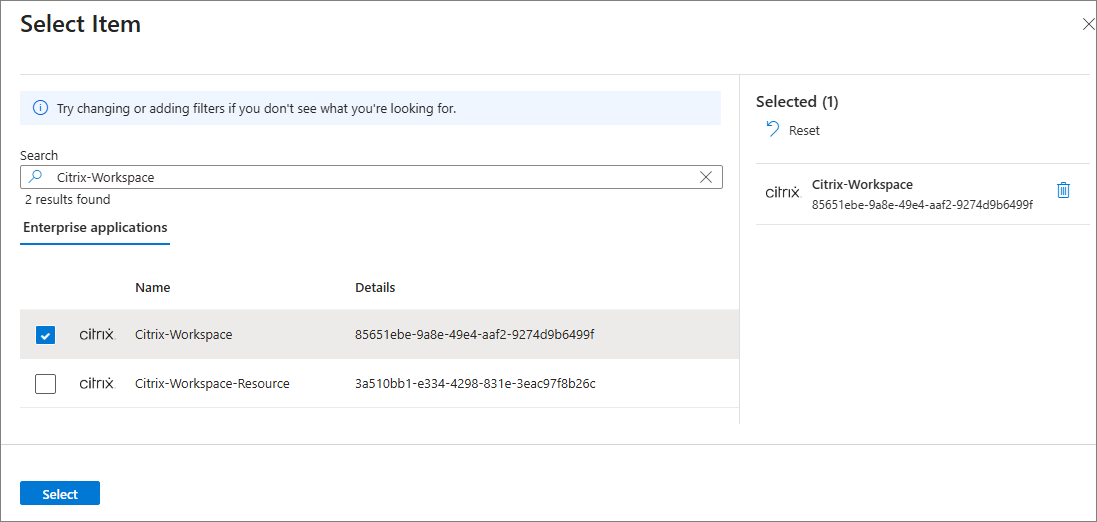

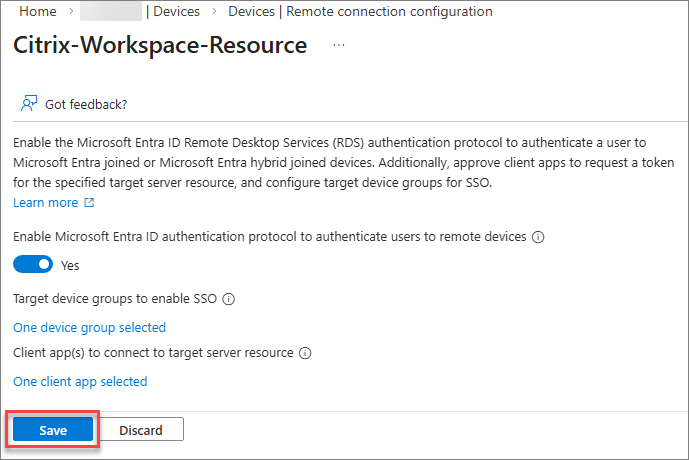

Approuver l’application cliente

Vous devez ajouter explicitement l’application cliente Citrix en tant que client approuvé dans l’application de ressources Citrix :

-

Cliquez sur le lien pour ajouter vos applications clientes approuvées.

-

Sélectionnez l’application cliente Citrix.

-

Sélectionnez Enregistrer pour appliquer les modifications de configuration à l’application de ressources Citrix.

Créer un objet serveur Kerberos

Si vos hôtes de session sont joints à Microsoft Entra hybride, vous devez configurer un objet serveur Kerberos dans le domaine Active Directory où résident les comptes d’utilisateur et d’ordinateur. Consultez Créer un objet serveur Kerberos pour plus de détails.

Examiner les stratégies d’accès conditionnel Microsoft Entra

Si vous utilisez ou prévoyez d’utiliser des stratégies d’accès conditionnel Microsoft Entra, examinez la configuration appliquée à l’application de ressources Citrix et à l’application cliente Citrix pour vous assurer que les utilisateurs bénéficient de l’expérience de connexion souhaitée.

Pour des conseils détaillés sur la configuration de l’accès conditionnel lors de l’utilisation de l’authentification unique Microsoft Entra pour DaaS, consultez la documentation Microsoft. N’oubliez pas que les paramètres d’accès conditionnel requis doivent être appliqués à l’application de ressources Citrix ou à l’application cliente Citrix, et non aux applications Microsoft.

Hôtes de session Citrix

Assurez-vous que les exigences système pour les hôtes de session sont remplies :

- Assurez-vous que les hôtes de session sont soit joints à Microsoft Entra, soit joints à Microsoft Entra hybride.

- Installez la version et la build du système d’exploitation requises, comme spécifié dans les exigences système.

- Installez la version VDA requise, comme spécifié dans les exigences système.

Hôtes de session joints à Microsoft Entra hybride

Si vous déployez des hôtes de session joints à Microsoft Entra hybride avec Citrix Machines Creation Services, Citrix Provisioning ou Windows 365, vous pouvez passer à la section suivante. Si vous provisionnez des hôtes joints à Microsoft Entra hybride à l’aide de tout autre outil ou méthode, vous devez ajouter la valeur de registre suivante à vos hôtes de session :

- Clé :

HKLM\SYSTEM\CurrentControlSet\Control\Citrix - Type de valeur : DWORD

- Nom de la valeur :

AzureADJoinType - Données :

1

Comportement de verrouillage de session

Lorsqu’un bureau virtuel est verrouillé, le comportement par défaut est d’afficher l’écran de verrouillage Windows. À ce stade, les méthodes d’authentification prises en charge pour déverrouiller le bureau sont le nom d’utilisateur et le mot de passe ou la carte à puce.

Si vous disposez d’un déploiement sans mot de passe où les utilisateurs ne connaissent pas leurs mots de passe, il est recommandé de configurer le comportement de verrouillage de session pour déconnecter la session au lieu d’afficher l’écran de verrouillage.

-

Hôtes de session multi-sessions

Vous pouvez configurer ce comportement en activant le paramètre Déconnecter la session à distance lors du verrouillage pour l’authentification de la plateforme d’identité Microsoft via Intune ou une stratégie de groupe. Pour des étapes détaillées, consultez Configurer le comportement de verrouillage de session pour Azure Virtual Desktop.

-

Hôtes de session mono-session

Le paramètre Déconnecter la session à distance lors du verrouillage pour l’authentification de la plateforme d’identité Microsoft n’est pas pris en charge actuellement. Cependant, vous pouvez obtenir le même comportement en créant une tâche planifiée Windows.

Le script d’exemple suivant crée une tâche planifiée sur les hôtes mono-session qui exécute

cmd.exe /c tsdisconlorsque le bureau est verrouillé :# Create the TaskService COM object $service = New-Object -ComObject "Schedule.Service" $service.Connect() # Get the root folder and create a new task definition $rootFolder = $service.GetFolder("\") $taskDef = $service.NewTask(0) # Registration info - $taskDef.RegistrationInfo.Description = "Disconnect session when workstation is locked" ## Principal (Users group, least privilege) $principal = $taskDef.Principal $principal.GroupId = "S-1-5-32-545" $principal.RunLevel = 0 # 0 = LeastPrivilege ## Settings $settings = $taskDef.Settings $settings.Enabled = $true $settings.AllowDemandStart = $true $settings.DisallowStartIfOnBatteries = $false $settings.StopIfGoingOnBatteries = $false $settings.AllowHardTerminate = $false $settings.StartWhenAvailable = $false - $settings.RunOnlyIfNetworkAvailable = $false - $settings.IdleSettings.StopOnIdleEnd = $true - $settings.IdleSettings.RestartOnIdle = $false - $settings.Hidden = $false $settings.RunOnlyIfIdle = $false $settings.DisallowStartOnRemoteAppSession = $false $settings.UseUnifiedSchedulingEngine = $true $settings.WakeToRun = $false $settings.ExecutionTimeLimit = "PT0S" # Unlimited $settings.Priority = 7 $settings.MultipleInstances = 1 # IgnoreNew ## Trigger: SessionLock $trigger = $taskDef.Triggers.Create(11) # 11 = TASK_TRIGGER_SESSION_STATE_CHANGE $trigger.StateChange = 7 # 7 = SessionLock $trigger.Enabled = $true ## Action: tsdiscon $action = $taskDef.Actions.Create(0) # 0 = Exec $action.Path = "cmd.exe" $action.Arguments = "/c tsdiscon" ## Register the task $rootFolder.RegisterTaskDefinition( "Disconnect on Lock", # Task name $taskDef, 6, # TASK_CREATE_OR_UPDATE $null, $null, # No specific user/password 3 # TASK_LOGON_GROUP ) | Out-Null <!--NeedCopy-->Si vous devez ultérieurement supprimer la tâche planifiée, vous pouvez exécuter la commande suivante :

Unregister-ScheduledTask -TaskName "Disconnect on Lock" -Confirm:$false <!--NeedCopy-->

Plan de contrôle et d’accès Citrix

Authentification Workspace

Vous devez configurer Citrix Workspace pour utiliser Microsoft Entra ID ou SAML comme IdP. Veuillez consulter la documentation Citrix Workspace pour plus de détails si nécessaire.

REMARQUE

Si vous prévoyez d’utiliser SAML comme IdP, vous devez vous assurer que votre fournisseur SAML est correctement configuré pour prendre en charge l’authentification basée sur Entra. Consultez SAML utilisant Microsoft Entra ID et les identités Microsoft Entra pour l’authentification Workspace.

Gestion de l’accès Workspace

Si vos utilisateurs accèdent à Citrix Workspace via un navigateur web, aucune configuration supplémentaire n’est requise. Si vous souhaitez imposer un accès natif, vous pouvez configurer Citrix Workspace pour Exiger que les utilisateurs finaux accèdent à leur magasin depuis l'application client Citrix sous la configuration d’accès du magasin.

Activation de l’authentification unique Microsoft Entra dans Workspace

Une fois l’authentification Citrix Workspace configurée, vous devez activer l’utilisation de l’authentification unique Microsoft Entra :

- Créez un principal de service dans Citrix Cloud :

- Accédez à Gestion des identités et des accès > Accès API > Principaux de service.

- Cliquez sur Créer un principal de service.

- Saisissez un nom pour le principal de service et cliquez sur Suivant.

- Définissez l’accès pour le principal de service :

- Sélectionnez Accès complet, ou

- Sélectionnez Accès personnalisé > Général > Configuration Workspace, puis cliquez sur Suivant.

- Définissez l’heure d’expiration du secret et cliquez sur Suivant.

- Cliquez sur Terminer.

- Enregistrez le secret et l’ID.

- Téléchargez et extrayez le module PowerShell Citrix Workspace sur votre poste de travail, ou toute machine que vous pouvez utiliser à des fins administratives.

- Ouvrez PowerShell sur la machine sur laquelle vous avez téléchargé le module PowerShell Citrix Workspace.

-

Exécutez les commandes suivantes :

Import-Module -Name “<extractedPath>\Citrix.Workspace.StoreConfigs.psm1” Set-StoreConfigurations -StoreUrl "https://<yourPrimaryStore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" -AzureAdSsoEnabled $True <!--NeedCopy-->REMARQUE :

Il s’agit d’un paramètre global qui sera appliqué à tous les magasins de votre locataire Citrix Cloud. Actuellement, il n’est pas possible d’activer ou de désactiver ce paramètre sur des magasins spécifiques en fonction de l’URL du magasin fournie dans la commande.

-

Exécutez la commande suivante pour vérifier que le paramètre a été configuré correctement :

Get-StoreConfigurations -StoreUrl "https://<yourPrimaryStore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" <!--NeedCopy-->

Configuration du groupe de mise à disposition

- Si vos hôtes de session sont joints à Microsoft Entra hybride, attribuez les applications virtuelles et/ou les bureaux aux utilisateurs ou groupes Microsoft Entra appropriés. Toutes les attributions existantes aux utilisateurs ou groupes Active Directory peuvent être supprimées, mais ce n’est pas obligatoire.

- Si vous provisionnez vos hôtes de session joints à Microsoft Entra ou joints à Microsoft Entra hybride avec autre chose que Citrix Machine Creation Services, Citrix Provisioning ou Windows 365, vous devrez configurer le type de connexion pour les groupes de mise à disposition :

- Si vous n’avez pas déjà installé le SDK PowerShell distant Citrix, téléchargez-le et installez-le sur votre poste de travail, ou toute machine que vous pouvez utiliser à des fins administratives.

- Ouvrez une invite PowerShell sur la machine sur laquelle vous avez installé le SDK PowerShell distant Citrix.

-

Exécutez les commandes suivantes :

Joint à Microsoft Entra

asnp citrix* Get-XDAuthentication Get-BrokerDesktopGroup -Name <dgName> | Set-BrokerDesktopGroup -MachineLogOnType "AzureAd" <!--NeedCopy-->Joint à Microsoft Entra hybride

asnp citrix* Get-XDAuthentication Get-BrokerDesktopGroup -Name <dgName> | Set-BrokerDesktopGroup -MachineLogOnType "HybridAzureAd" <!--NeedCopy-->

Appareil client

Assurez-vous que les exigences système pour les appareils clients sont respectées :

- Installez la version requise de l’application Citrix Workspace, comme spécifié dans les exigences système.

- Si vos utilisateurs utilisent l’accès hybride, assurez-vous que l’extension web Citrix est installée. Si vos utilisateurs utilisent l’accès natif ou par navigateur, l’extension web Citrix n’est pas nécessaire.

Dépannage

Problèmes connus

- Après avoir activé l’authentification unique Microsoft Entra, les utilisateurs peuvent rencontrer l’erreur Microsoft AADSTS293005 lors du lancement de leur bureau virtuel, indiquant

RDP protocol is not enabled for the requested resource application. Please configure the RemoteDesktopSecurityConfiguration property on resource service principal to enable RDP protocol.Pour résoudre ce problème, redémarrez l’application Citrix Workspace. - Les utilisateurs peuvent rencontrer un délai de 30 secondes lors du lancement de sessions si leur application Citrix Workspace ne prend pas en charge l’authentification unique Microsoft Entra ou s’ils utilisent l’accès hybride sans l’extension web Citrix.

- Les utilisateurs peuvent rencontrer un délai de 30 secondes lors du lancement de sessions si l’authentification unique Microsoft Entra est activée sur Citrix Workspace et que la configuration Azure requise n’a pas été effectuée.

En cas d’échec de l’authentification unique

Si l’authentification unique échoue lors de l’accès aux bureaux virtuels ou aux applications, procédez comme suit :

-

Confirmez que l’authentification unique Microsoft Entra est activée dans Citrix Workspace.

-

Confirmez que la méthode d’accès utilisée par l’utilisateur est prise en charge.

-

Si l’utilisateur utilise l’accès hybride, confirmez que l’extension web Citrix est installée.

-

Confirmez que l’appareil client exécute la version requise de l’application Citrix Workspace.

-

Confirmez que vos hôtes de session exécutent la version de Windows requise.

-

Confirmez que vos hôtes de session exécutent la version VDA requise.

-

Assurez-vous que le paramètre Windows

Toujours demander un mot de passe lors de la connexionn’est pas activé sur les hôtes de session.Ce paramètre est désactivé par défaut et peut être configuré via une stratégie de groupe ou Intune sous

Configuration ordinateur\Modèles d'administration\Composants Windows\Services Bureau à distance\Hôte de session Bureau à distance\Sécurité.Vous pouvez vérifier dans le registre si le paramètre est activé en recherchant la valeur

fPromptForPasswordsousHKLM\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services. Si la valeur est définie sur1, le paramètre est activé et l’authentification unique ne sera pas disponible. Si la valeur est manquante ou définie sur0, le paramètre est désactivé. - Confirmez que le paramètre

AzureADJoinTypeest correctement configuré sur les hôtes de session :- Clé :

HKLM\SYSTEM\CurrentControlSet\Control\Citrix - Type de valeur : DWORD

- Nom de la valeur :

AzureADJoinType - Données de la valeur :

1(joint à Microsoft Entra hybride) ;2(joint à Microsoft Entra)

- Clé :

-

Assurez-vous que les bureaux virtuels ou les applications sont attribués à des identités Microsoft Entra plutôt qu’à des identités Active Directory dans Citrix Studio.

-

Confirmez que le type de connexion des groupes de mise à disposition est correctement configuré en exécutant la commande PowerShell suivante :

Get-BrokerDesktopGroup -Name <deliveryGroupName> <!--NeedCopy-->Pour les hôtes de session joints à Microsoft Entra,

MachineLogOnTypedoit être défini surAzureAd. Pour les hôtes de session joints à Microsoft Entra hybride,MachineLogOnTypedoit être défini surHybridAzureAd. -

Si vous utilisez un IdP SAML, confirmez que la configuration nécessaire a été implémentée.

-

Confirmez que les applications de ressource et client Citrix sont enregistrées dans le locataire Microsoft Entra.

-

Confirmez que le protocole d’authentification RDS Microsoft Entra ID est activé sur l’application de ressource Citrix.

-

Confirmez que l’application client Citrix a été ajoutée en tant qu’application client approuvée dans l’application de ressource Citrix.

-

Si vos hôtes de session sont joints à Microsoft Entra hybride, confirmez qu’un objet serveur Kerberos a été créé dans le domaine Active Directory où résident les comptes d’utilisateur et d’ordinateur.

- Examinez vos stratégies d’accès conditionnel Microsoft Entra. Assurez-vous qu’aucune stratégie n’est appliquée aux applications de ressource et client Citrix ou aux hôtes de session qui affecterait l’expérience d’authentification unique.