VMwareクラウドおよびパートナーソリューション

-

Citrix DaaS(旧称 Citrix Virtual Apps and Desktops™ サービス)は、以下のVMwareクラウドおよびパートナーソリューションをサポートしています。

- Azure VMware Solution (AVS)

- Google Cloud VMware Engine

- Amazon Web Services (AWS) 上の VMware Cloud

Citrix DaaS™ を使用して、VMwareベースのオンプレミスCitrixワークロードをそれぞれのVMwareパートナーソリューションに移行します。

Azure VMware Solution (AVS) の統合

- Citrix DaaSはAVSをサポートしています。AVSは、Azureインフラストラクチャによって作成されたvSphereクラスターを含むクラウドインフラストラクチャを提供します。DaaSを活用して、オンプレミス環境でvSphereを使用するのと同じ方法で、AVSを使用してVDAワークロードをプロビジョニングできます。

AVSクラスターのセットアップ

-

Citrix DaaSでAVSを使用できるようにするには、Azureで以下の手順を実行します。

- ホストクォータのリクエスト

-

Microsoft.AVSリソースプロバイダーの登録 - ネットワーク計画チェックリストの確認

- ネットワークチェックリスト

- AVSプライベートクラウドの作成

- AVSプライベートクラウドへのアクセス

- AzureでのVMwareプライベートクラウドのネットワーク構成

- AVSのDHCP構成

- AVSでのネットワークセグメントの追加

- AVS環境の確認

Azure Enterprise Agreementのお客様向けのホストクォータのリクエスト

-

Azureポータルの [ヘルプ + サポート] ページで [新しいサポートリクエスト] を選択し、以下の情報を含めます。

- 問題の種類: 技術

- サブスクリプション: サブスクリプションを選択

- サービス:すべてのサービス > Azure VMware Solution

- リソース: 一般的な質問

- 概要: 容量が必要

- 問題の種類: 容量管理の問題

- 問題のサブタイプ: 追加のホストクォータ/容量に関するお客様のリクエスト

サポートチケットの [説明] に、 [詳細] タブで以下の情報を含めます。

- POCまたは本番環境

- リージョン名

- ホスト数

- その他の詳細

注:

AVSには最低3つのホストが必要であり、N+1ホストの冗長性を使用することをお勧めします。

サポートチケットの詳細を指定した後、 [確認 + 作成] を選択してAzureにリクエストを送信します。

Microsoft.AVSリソースプロバイダーの登録

ホストクォータをリクエストした後、リソースプロバイダーを登録します。

- Azureポータルにサインインします。

- Azureポータルメニューで、 [すべてのサービス] を選択します。

- [すべてのサービス] メニューで、サブスクリプションを入力し、 [サブスクリプション] を選択します。

- サブスクリプションリストからサブスクリプションを選択します。

- [リソースプロバイダー] を選択し、検索バーに Microsoft.AVS と入力します。

- リソースプロバイダーが登録されていない場合は、 [登録] を選択します。

ネットワークに関する考慮事項

AVSは、特定のネットワークアドレス範囲とファイアウォールポートを必要とするネットワークサービスを提供します。詳細については、Azure VMware Solution のネットワーク計画チェックリストを参照してください。

AVSプライベートクラウドの作成

環境のネットワーク要件を考慮した後、AVSプライベートクラウドを作成します。

- Azureポータルにサインインします。

- [新しいリソースの作成] を選択します。

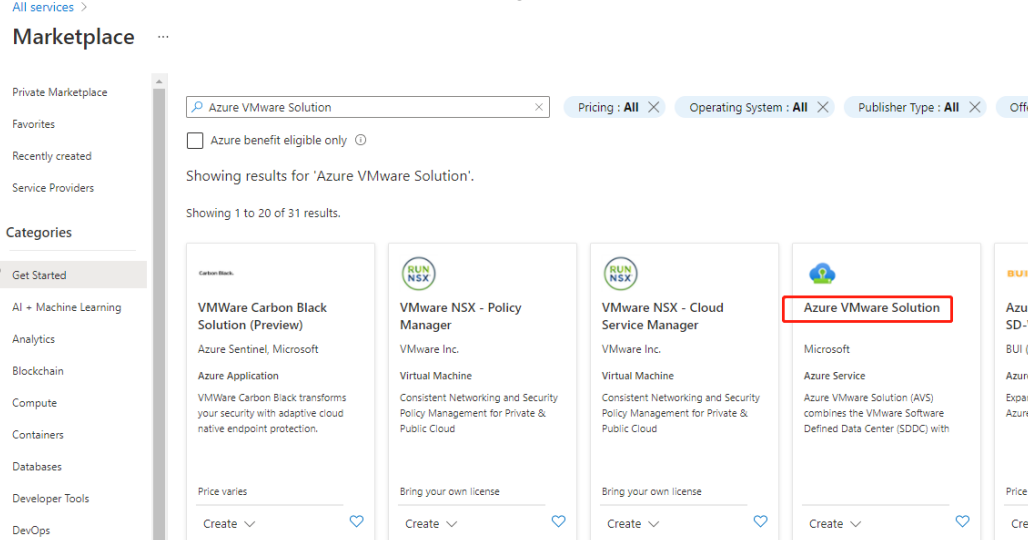

- [Marketplaceを検索] テキストボックスに「Azure VMware Solution」と入力し、リストから [Azure VMware Solution] を選択します。

[Azure VMware Solution] ウィンドウで:

- [作成] を選択します。

- [基本] タブに移動します。

- 以下の表の情報を使用して、フィールドの値を入力します。

| フィールド | 値 |

|---|---|

| サブスクリプション | デプロイに使用するサブスクリプションを選択します。Azureサブスクリプション内のすべてのリソースはまとめて請求されます。 |

| リソースグループ | プライベートクラウドのリソースグループを選択します。Azureリソースグループは、Azureリソースがデプロイおよび管理される論理コンテナです。または、プライベートクラウド用に新しいリソースグループを作成することもできます。 |

| 場所 | 東米国などの場所を選択します。これは、計画フェーズで定義したリージョンです。 |

| リソース名 | Azure VMware Solutionプライベートクラウドの名前を指定します。 |

| ホストのサイズ | 必要に応じてサイズを選択します。 |

| ホスト数 | プライベートクラウドクラスターに割り当てられたホストの数を示します。デフォルト値は3で、デプロイ後に増減できます。 |

| プライベートクラウドのIPアドレスブロック | プライベートクラウドのIPアドレスブロックを指定します。CIDRはプライベートクラウド管理ネットワークを表し、vCenter ServerやNSX-T Managerなどのクラスター管理サービスに使用されます。たとえば、10.175.0.0/22のような/22アドレス空間を使用します。このアドレスは一意であり、他のAzure仮想ネットワークやオンプレミスネットワークと重複しないようにする必要があります。 |

[プライベートクラウドの作成] 画面で:

- [場所] フィールドで、AVSがあるリージョンを選択します。リソースグループのリージョンはAVSリージョンと同じです。

- [ホストのサイズ] フィールドで、必要に応じてサイズを選択します。

- [プライベートクラウドのIPアドレスブロック] フィールドにIPアドレスを指定します。例:10.15.0.0/22。

- [確認 + 作成] を選択します。

- 情報を確認した後、 [作成] をクリックします。

ヒント:

プライベートクラウドの作成には3~4時間かかる場合があります。クラスターに単一のホストを追加するには30~45分かかる場合があります。

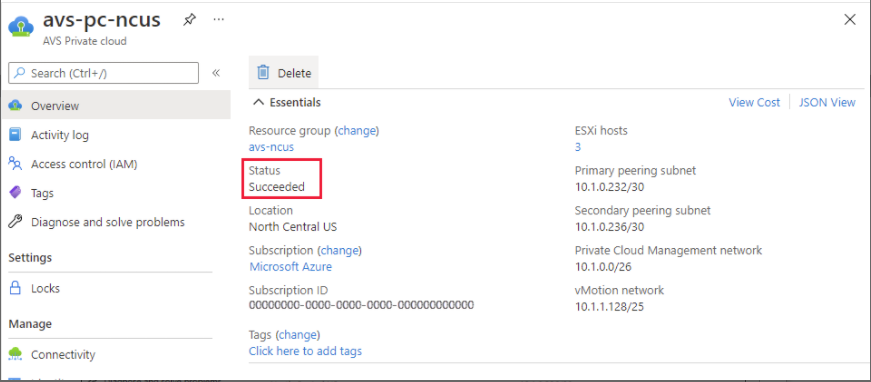

デプロイが成功したことを確認します。作成したリソースグループに移動し、プライベートクラウドを選択します。 [ステータス] が [成功] になると、デプロイは完了です。

AVSプライベートクラウドへのアクセス

プライベートクラウドを作成したら、Windows VMを作成し、プライベートクラウドのローカルvCenterに接続します。

新しいWindows仮想マシンの作成

- リソースグループで、+ 追加を選択し、Microsoft Windows 10/11またはWindows Server 2016/2019を検索して選択します。

- 必要な情報を入力し、確認 + 作成を選択します。

- 検証が完了したら、作成を選択して仮想マシンの作成プロセスを開始します。

プライベートクラウドのローカルvCenterへの接続

-

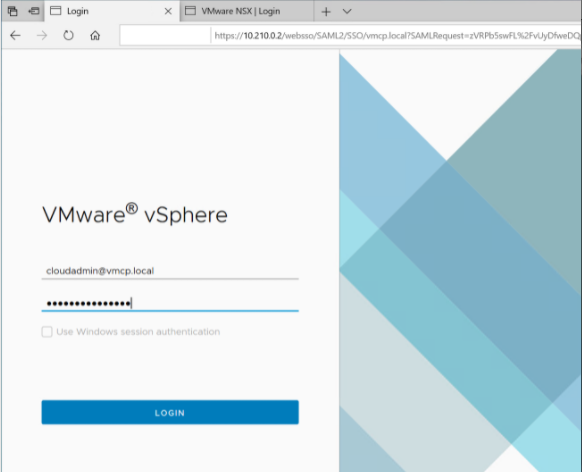

クラウド管理者としてvSphere Client with VMware vCenter SSOにサインインします。

-

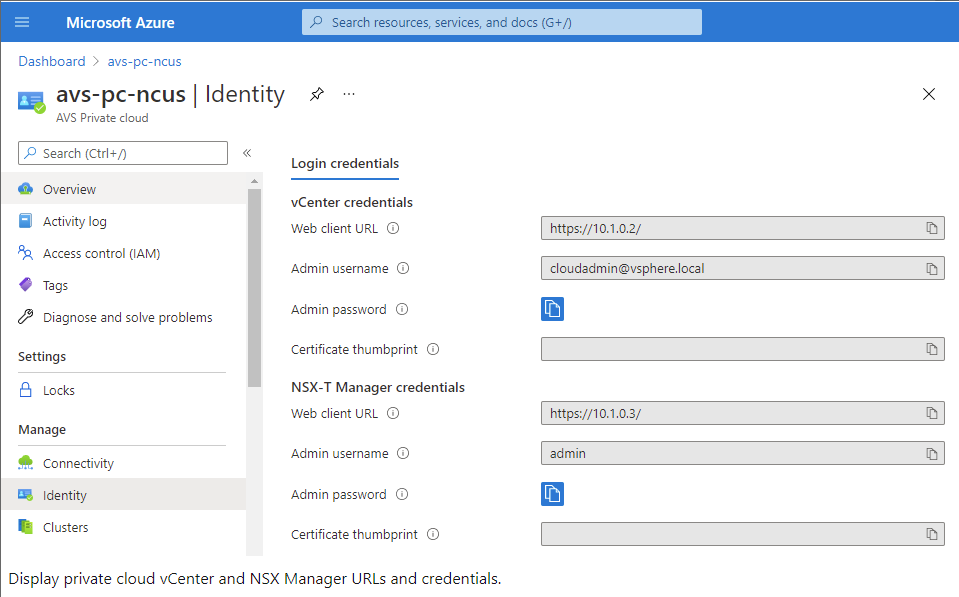

Azureポータルでプライベートクラウドを選択し、管理 > IDを選択します。

プライベートクラウドのvCenterおよびNSX-T ManagerのURLとユーザー資格情報が表示されます。

URLとユーザー資格情報を確認した後:

-

前のステップで作成したVMに移動し、仮想マシンに接続します。

-

Windows VMでブラウザを開き、vCenterとNSX-T ManagerのURLを2つのブラウザタブで開きます。vCenterタブで、前のステップのcloudadmin@vmcp.localユーザー資格情報を入力します。

AzureでのVMwareプライベートクラウドのネットワーク構成

ASVプライベートクラウドにアクセスした後、仮想ネットワークとゲートウェイを作成してネットワークを構成します。

仮想ネットワークの作成

- Azureポータルにサインインします。

- 以前に作成したリソースグループに移動します。

- 新しいリソースを定義するために+ 追加を選択します。

- Marketplaceを検索テキストボックスに「仮想ネットワーク」と入力します。仮想ネットワークリソースを見つけて選択します。

- 仮想ネットワークページで、作成を選択してプライベートクラウドの仮想ネットワークを設定します。

- 仮想ネットワークの作成ページで、仮想ネットワークの詳細を入力します。

- 基本タブで、仮想ネットワークの名前を入力し、適切なリージョンを選択して、次へ : IPアドレスをクリックします。

- IPアドレスタブのIPv4アドレス空間で、以前に作成したアドレスを入力します。

重要:

プライベートクラウドを作成したときに使用したアドレス空間と重複しないアドレスを使用してください。

アドレス空間を入力した後:

- + サブネットの追加を選択します。

- サブネットの追加ページで、サブネットに名前と適切なアドレス範囲を割り当てます。

- 追加をクリックします。

- 確認 + 作成を選択します。

- 情報を確認し、作成をクリックします。デプロイが完了すると、仮想ネットワークがリソースグループに表示されます。

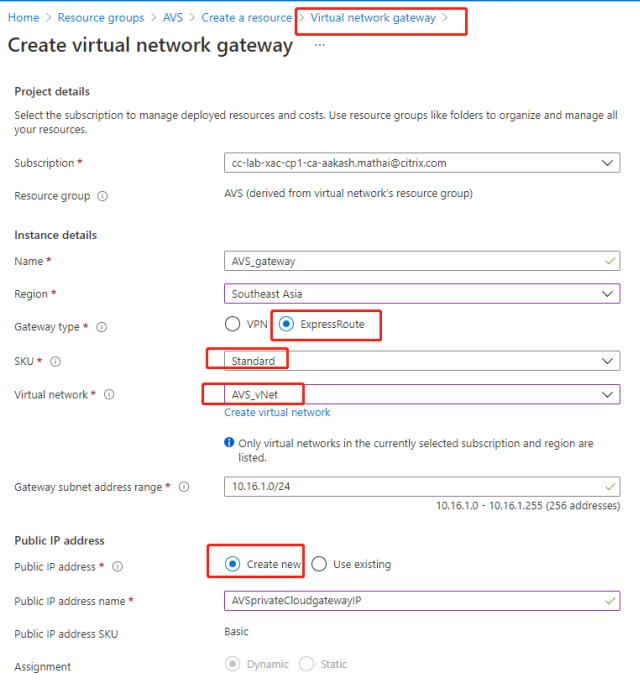

仮想ネットワークゲートウェイの作成

仮想ネットワークを作成した後、仮想ネットワークゲートウェイを作成します。

- リソースグループで、新しいリソースを追加するために+ 追加を選択します。

- Marketplaceを検索テキストボックスに「仮想ネットワークゲートウェイ」と入力します。仮想ネットワークリソースを見つけて選択します。

- 仮想ネットワークゲートウェイページで、作成をクリックします。

- 仮想ネットワークゲートウェイの作成ページの基本タブで、フィールドに値を入力します。

- 確認 + 作成をクリックします。

仮想ネットワークゲートウェイの構成を確認した後、作成をクリックして仮想ネットワークゲートウェイをデプロイします。 デプロイが完了したら、ExpressRoute接続をAzure AVSプライベートクラウドを含む仮想ネットワークゲートウェイに接続します。

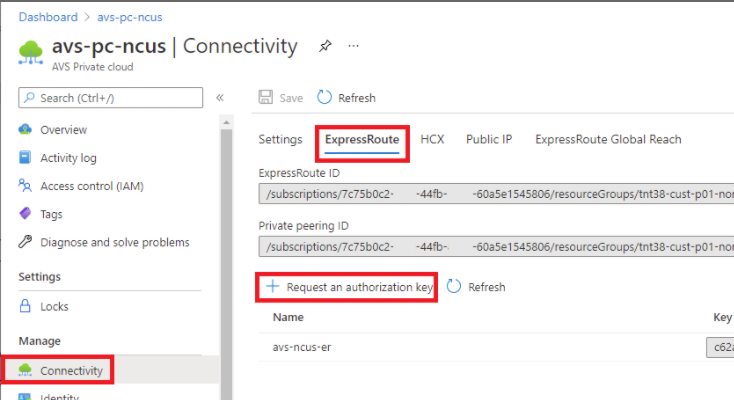

ExpressRouteと仮想ネットワークゲートウェイの接続

仮想ネットワークゲートウェイをデプロイした後、それとAzure AVSプライベートクラウドの間に接続を追加します。

- ExpressRoute承認キーを要求します。

- Azureポータルで、Azure VMware Solutionプライベートクラウドに移動します。管理 > 接続 > ExpressRouteを選択し、+ 承認キーの要求を選択します。

承認キーを要求した後:

- キーの名前を入力し、作成をクリックします。キーの作成には約30秒かかる場合があります。作成されると、新しいキーがプライベートクラウドの承認キーのリストに表示されます。

- 承認キーとExpressRoute IDをコピーします。これらはピアリングプロセスを完了するために必要です。承認キーはしばらくすると消えるため、表示されたときにコピーしてください。

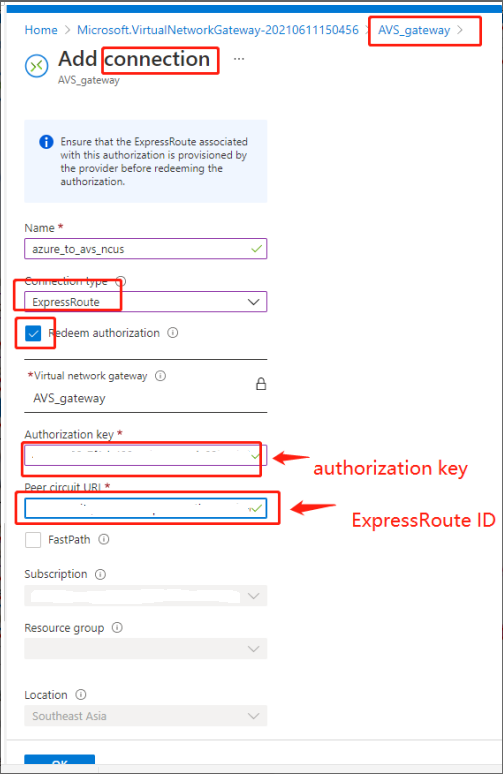

- 使用する予定の仮想ネットワークゲートウェイに移動し、接続 > + 追加を選択します。

- 接続の追加ページで、フィールドに値を入力し、OKを選択します。

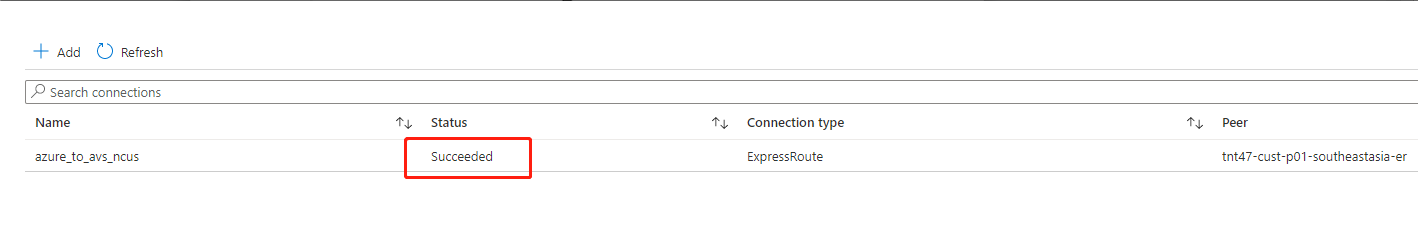

ExpressRoute回線と仮想ネットワーク間の接続が確立されます。

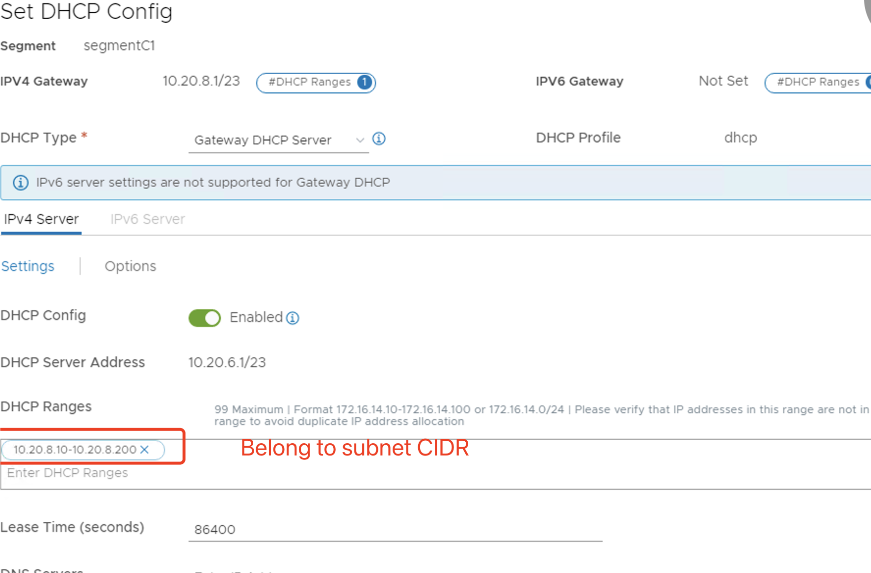

Azure VMware SolutionのDHCP構成

ExpressRouteを仮想ゲートウェイに接続した後、DHCPを構成します。

NSX-Tを使用したDHCPサーバーのホスト

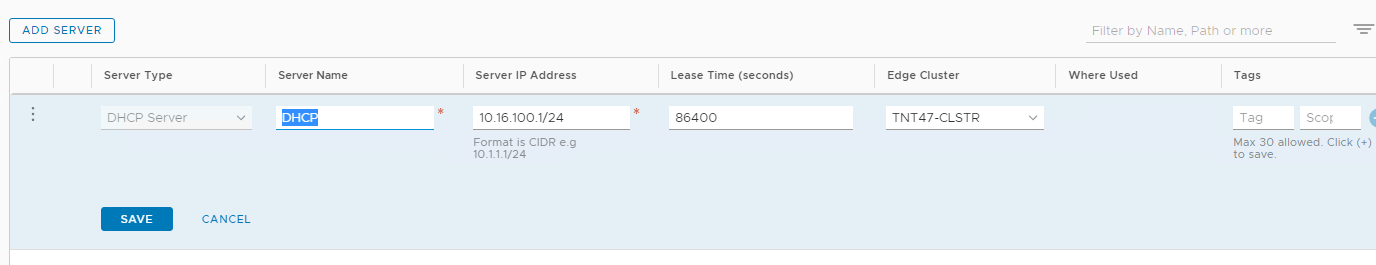

NSX-T Manager で:

- [Networking] > [DHCP] の順に選択し、[Add Server] を選択します。

- [Server Type] に [DHCP] を選択し、サーバー名と IP アドレスを入力します。

- [Save] をクリックします。

- [Tier 1 Gateways] を選択し、Tier-1 ゲートウェイの縦の省略記号を選択して、[Edit] を選択します。

- サブネットを追加するには、[No IP Allocation Set] を選択します。

- [Type] に [DHCP Local Server] を選択します。

- [DHCP Server] に [Default DHCP] を選択し、[Save] をクリックします。

- もう一度 [Save] をクリックし、[Close Editing] を選択します。

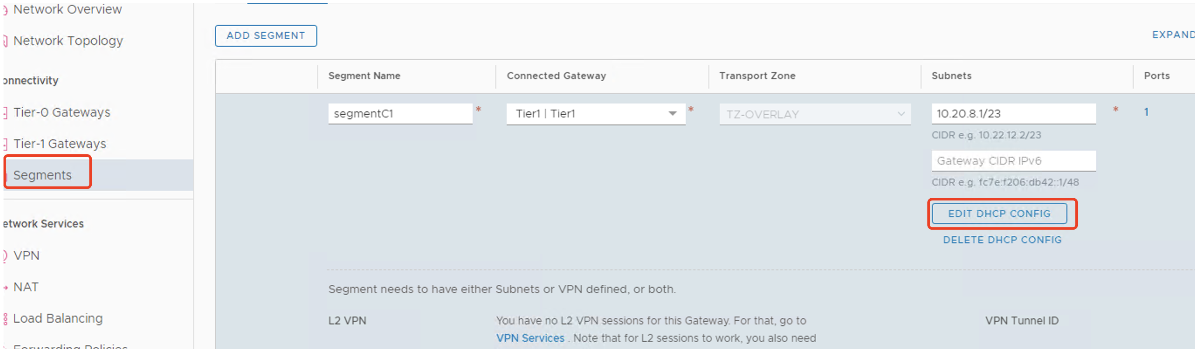

Azure VMware Solutionでのネットワークセグメントの追加

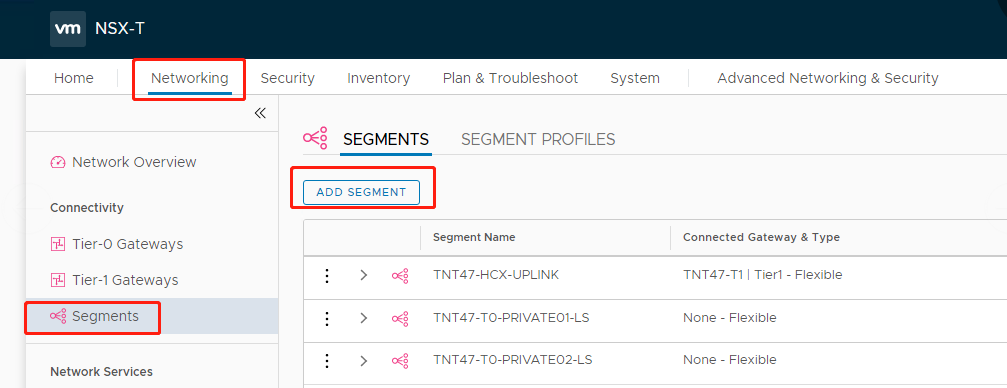

DHCP を設定した後、ネットワークセグメントを追加します。

ネットワークセグメントを追加するには、NSX-T Manager で [Networking] > [Segments] の順に選択し、[Add Segment] をクリックします。

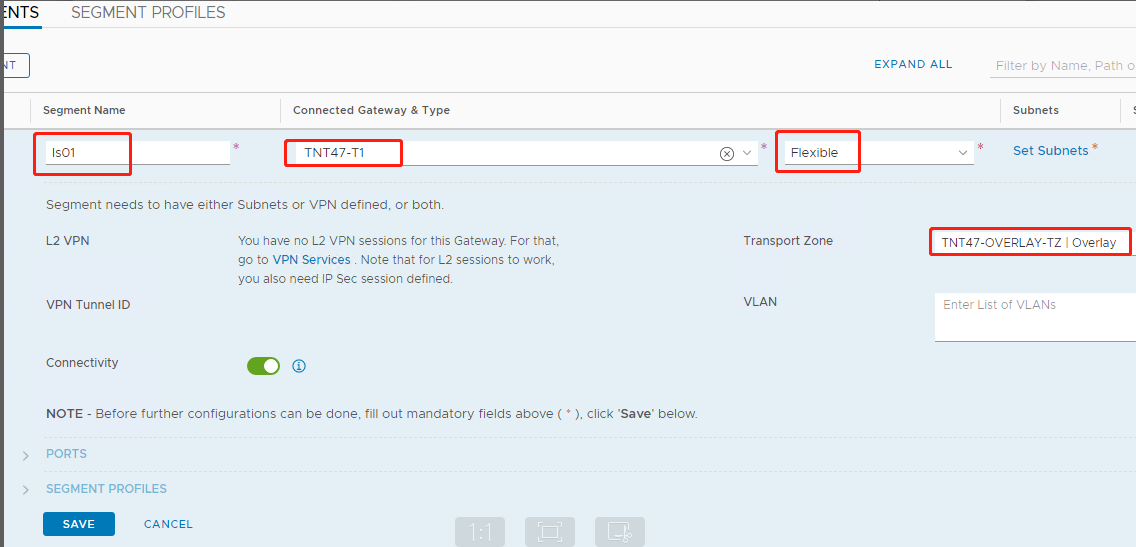

[Segments profile] 画面で:

- セグメントの [name] を入力します。

- [Connected Gateway] として [Tier-1 Gateway (TNTxx-T1)] を選択し、[Type] を [Flexible] のままにします。

- 事前構成済みのオーバーレイ [Transport Zone(TNTxx-OVERLAY-TZ)] を選択します。

- [Set Subnets] をクリックします。

[Subnets] セクションで:

- ゲートウェイの IP アドレスを入力します。

- [Add] を選択します。

重要:

このセグメントの IP アドレスは、Azure ゲートウェイの IP アドレス 10.15.0.0/22 に属している必要があります。

DHCP 範囲はセグメントの IP アドレスに属している必要があります。

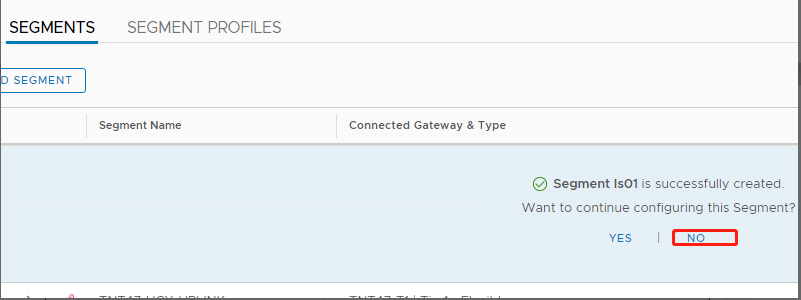

セグメントの構成を続行するオプションを拒否するには、[No] を選択します。

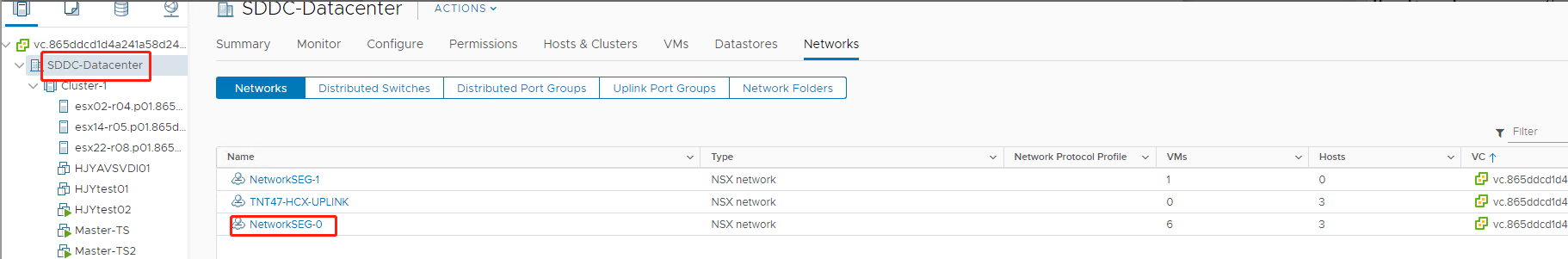

vCenter で、[Networking] > [SDDC-Datacenter] の順に選択します。

AVS環境の検証

AVS プライベートクラウドのリソースの場所を設定し、クラウドコネクタのペアをインストールします。

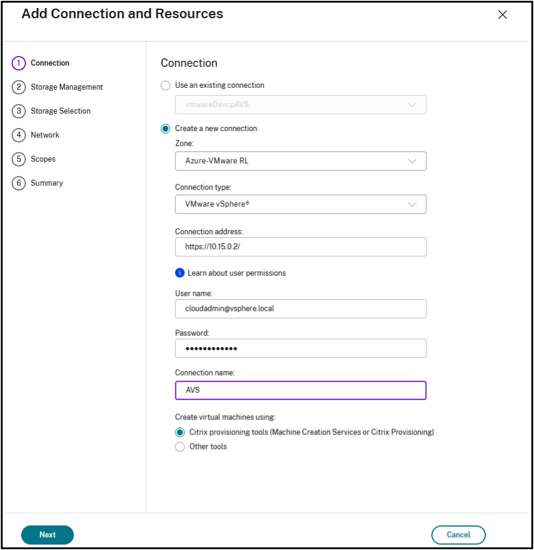

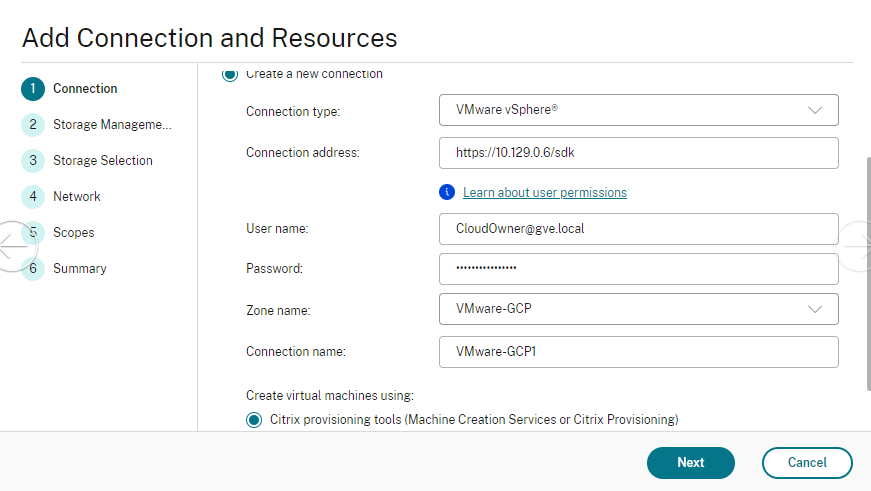

Citrix StudioでのAVS接続の作成

- vCenter でマシンを作成し、そのマシンにクラウドコネクタのペアをインストールします。「インスタンスの構成」を参照してください。

- Studio で、左側のペインで [Hosting] を選択します。

- ホスティングノードを選択し、[Add Connection and Resources] をクリックします。

-

[Connection] 画面で、[Create a new Connection] を選択し、次の詳細を入力します。

- [Connection type] に [VMware vSphere] を選択します。

- [Connection address] に vCenter のプライベート IP アドレスを入力します。

- vCenter の資格情報を入力します。

- 接続名を入力します。

- 仮想マシンを作成するツールを選択します。

- [Network] 画面で、NSX-T サーバーで作成されたサブネットを選択します。

- ウィザードを完了します。

Google Cloud VMware Engine

Citrix DaaS を使用すると、VMware ベースのオンプレミス Citrix ワークロードを Google Cloud VMware Engine に移行できます。

Google Cloud VMware Engineの構成

次の手順では、Google Cloud VMware Engine でクラスターを取得して設定する方法について説明します。

VMware Engineポータルへのアクセス

- [Google Cloud Console] で、ナビゲーションメニューをクリックします。

- [Compute] セクションで [VMware Engine] をクリックし、新しいブラウザータブで VMware Engine を開きます。

最初のプライベートクラウドを作成するための要件

Google Cloud VMware Engine へのアクセス、利用可能な VMware Engine ノードクォータ、および適切な IAM ロールが必要です。プライベートクラウドの作成を続行する前に、次の要件を設定してください。

- API アクセスとノードクォータを要求します。詳細については、「API アクセスとクォータの要求」を参照してください。

-

VMware 管理アプライアンスと HCX 展開ネットワークに使用するアドレス範囲をメモします。詳細については、「ネットワーク要件」を参照してください。

注:

HCX 展開は、IP Plan バージョン 1.0 にのみ適用されます。

- VMware Engine Service Admin IAM ロールを取得します。

最初のプライベートクラウドの作成

- VMware Engine ポータルにアクセスします。

-

- VMware Engine のホーム ページで、[プライベートクラウドの作成] をクリックします。ホスティングの場所とハードウェア ノードのタイプが一覧表示されます。

- プライベートクラウドのノード数を選択します。少なくとも 3 つのノードが必要です。

-

- VMware 管理ネットワークのクラスレス ドメイン間ルーティング (CIDR) 範囲を入力します。

-

HCX 展開ネットワークの CIDR 範囲を入力します。

重要:

- CIDR 範囲は、オンプレミスまたはクラウドのサブネットと重複しないようにしてください。CIDR 範囲は /27 以上である必要があります。

- HCX の展開は、IP プラン バージョン 1.0 にのみ適用されます。

-

- [確認して作成] を選択します。

-

- 設定を確認します。設定を変更するには、[戻る] をクリックします。

-

- [作成] をクリックして、プライベートクラウドの作成を開始します。

- VMware Engine が新しいプライベートクラウドを作成すると、いくつかの VMware コンポーネントが展開され、プライベートクラウド内のクラスターの初期 Autoscale™ ポリシーが設定されます。プライベートクラウドの作成には 30 分から 2 時間かかる場合があります。プロビジョニングが完了すると、メールが届きます。

Google Cloud VMware Engine VPN ゲートウェイのセットアップ

Google Cloud VMware Engine への初期接続を確立するには、VPN ゲートウェイを使用できます。これは OpenVPN ベースのクライアント VPN であり、これを使用して VMware Software Defined Data Center (SDDC) vCenter に接続し、必要な初期構成を行うことができます。

VPN ゲートウェイを展開する前に、SDDC が展開されているリージョンの [エッジ サービス] 範囲を構成します。これを行うには、次の手順を実行します。

- Google Cloud VMware Engine ポータルにログインし、[ネットワーク] > [リージョン設定] に移動します。[リージョンの追加] をクリックします。

- SDDC が展開されているリージョンを選択し、[インターネット アクセス] と [パブリック IP サービス] を有効にします。

-

計画中にメモしたエッジ サービス範囲を指定し、[送信] をクリックします。これらのサービスを有効にするには 10 ~ 15 分かかります。

完了すると、リージョン設定ページでエッジ サービスが [有効] と表示されます。これらの設定を有効にすると、パブリック IP を SDDC に割り当てることができ、これは VPN ゲートウェイを展開するための要件です。

VPN ゲートウェイの展開

- Google Cloud VMware Engine ポータルで、[ネットワーク] > [VPN ゲートウェイ] に移動します。[新しい VPN ゲートウェイの作成] をクリックします。

- VPN ゲートウェイの名前と、計画中に予約したクライアント サブネットを指定します。VPN の場所は、プライベートクラウドのリージョンと同じである必要があります。[次へ] をクリックします。

- VPN アクセスを許可するユーザーを選択します。[次へ] をクリックします。

- VPN 経由でアクセス可能にする必要があるネットワークを指定します。[次へ] をクリックします。

- 概要画面が表示されます。選択内容を確認し、[送信] をクリックして VPN ゲートウェイを作成します。VPN ゲートウェイ ページに、新しい VPN ゲートウェイのステータスが [作成中] と表示されます。

- ステータスが [稼働中] に変わったら、新しい VPN ゲートウェイをクリックします。

- [VPN 構成のダウンロード] をクリックして、VPN ゲートウェイ用に事前構成された OpenVPN プロファイルを含む ZIP ファイルをダウンロードします。UDP/1194 および TCP/443 経由で接続するためのプロファイルが利用可能です。好みのプロファイルを選択して OpenVPN にインポートし、接続します。

- [リソース] に移動し、SDDC を選択します。

VPN の接続

- VPN ゲートウェイのセットアップを通じて、オンプレミス ネットワークとプライベートクラウド間のポイントツーサイト接続を確立します。Google Cloud VMware Engine VPN ゲートウェイのセットアップ を参照してください。

- Google Cloud VMware Engine VPN ゲートウェイのセットアップ でダウンロードした VPN 構成をアップロードします。

- OpenVPN Connect などの VPN クライアントにインポートします。

詳細については、VPN を使用した接続 を参照してください。

最初のサブネットの作成

VMware Engine ポータルからの NSX-T Manager へのアクセス

サブネットの作成プロセスは NSX-T で行われ、VMware Engine を介してアクセスします。NSX-T Manager にアクセスするには、次の手順を実行します。

- Google Cloud VMware Engine ポータルにログインします。

- メイン ナビゲーションから、[リソース] に移動します。

- サブネットを作成するプライベートクラウドに対応する [プライベートクラウド名] をクリックします。

- プライベートクラウドの詳細ページで、[vSphere 管理ネットワーク] タブをクリックします。

- NSX-T Manager に対応する [FQDN] をクリックします。

-

プロンプトが表示されたら、サインイン資格情報を入力します。vIDM を設定し、Active Directory などの ID ソースに接続している場合は、代わりに ID ソースの資格情報を使用します。

注意:

生成された資格情報は、プライベートクラウドの詳細ページから取得できます。

サブネットの DHCP サービスの設定

サブネットを作成する前に、DHCP サービスを設定します。

NSX-T Manager で:

- [ネットワーク] > [DHCP] に移動します。ネットワーク ダッシュボードには、DHCP サービスが 1 つの Tier-0 と 1 つの Tier-1 ゲートウェイを作成することが示されます。

- DHCP サーバーのプロビジョニングを開始するには、[サーバーの追加] をクリックします。

- [サーバー タイプ] に [DHCP] を選択し、サーバー名と IP アドレスを指定します。

- [保存] をクリックして DHCP サービスを作成します。

この DHCP サービスを関連する Tier-1 ゲートウェイにアタッチするには、次の手順を実行します。デフォルトの Tier-1 ゲートウェイは、DHCP サービスによってすでにプロビジョニングされています。

- [Tier 1 ゲートウェイ] を選択し、Tier-1 ゲートウェイの縦の省略記号を選択してから、[編集] を選択します。

- [IP アドレス管理] フィールドで、[IP 割り当てなし] を選択します。

- [タイプ] に [DHCP ローカル サーバー] を選択します。

- [DHCP サーバー] に、作成した DHCP サーバーを選択します。

- [保存] をクリックします。

- [編集を閉じる] をクリックします。

これで、NSX-T でネットワーク セグメントを作成できます。NSX-T の DHCP の詳細については、VMware の DHCP ドキュメント を参照してください。

NSX-T でのネットワーク セグメントの作成

ワークロード VM の場合、プライベートクラウドの NSX-T ネットワーク セグメントとしてサブネットを作成します。

- NSX-T Manager で、[ネットワーク] > [セグメント] に移動します。

- [セグメントの追加] をクリックします。

- セグメントの名前を入力します。

- [接続済みゲートウェイ] として [Tier-1] を選択し、タイプは [フレキシブル] のままにします。

- [サブネットの設定] をクリックします。

- [サブネットの追加] をクリックします。

- [ゲートウェイ IP/プレフィックス長] にサブネット範囲を入力します。サブネット範囲は、最後のオクテットを .1 として指定します。たとえば、10.12.2.1/24 です。

- DHCP 範囲を指定し、[追加] をクリックします。

- [トランスポート ゾーン] で、ドロップダウン リストから [TZ-OVERLAY] を選択します。

- [保存] をクリックします。これで、VM を作成するときに vCenter でこのネットワーク セグメントを選択できます。

特定のリージョンでは、プライベート サービス アクセスを使用して、VMware Engine から VPC ネットワークへの最大 100 個の一意のルートを設定できます。これには、たとえば、プライベートクラウド管理 IP アドレス範囲、NSX-T ワークロード ネットワーク セグメント、HCX ネットワーク IP アドレス範囲が含まれます。この制限には、リージョン内のすべてのプライベートクラウドが含まれます。

注:

Google Cloud の構成の問題により、DHCP 範囲設定を複数回構成する必要があります。したがって、Google Cloud の構成後に DHCP 範囲設定を構成するようにしてください。DHCP 範囲を構成するには、[DHCP CONFIG の編集] をクリックします。

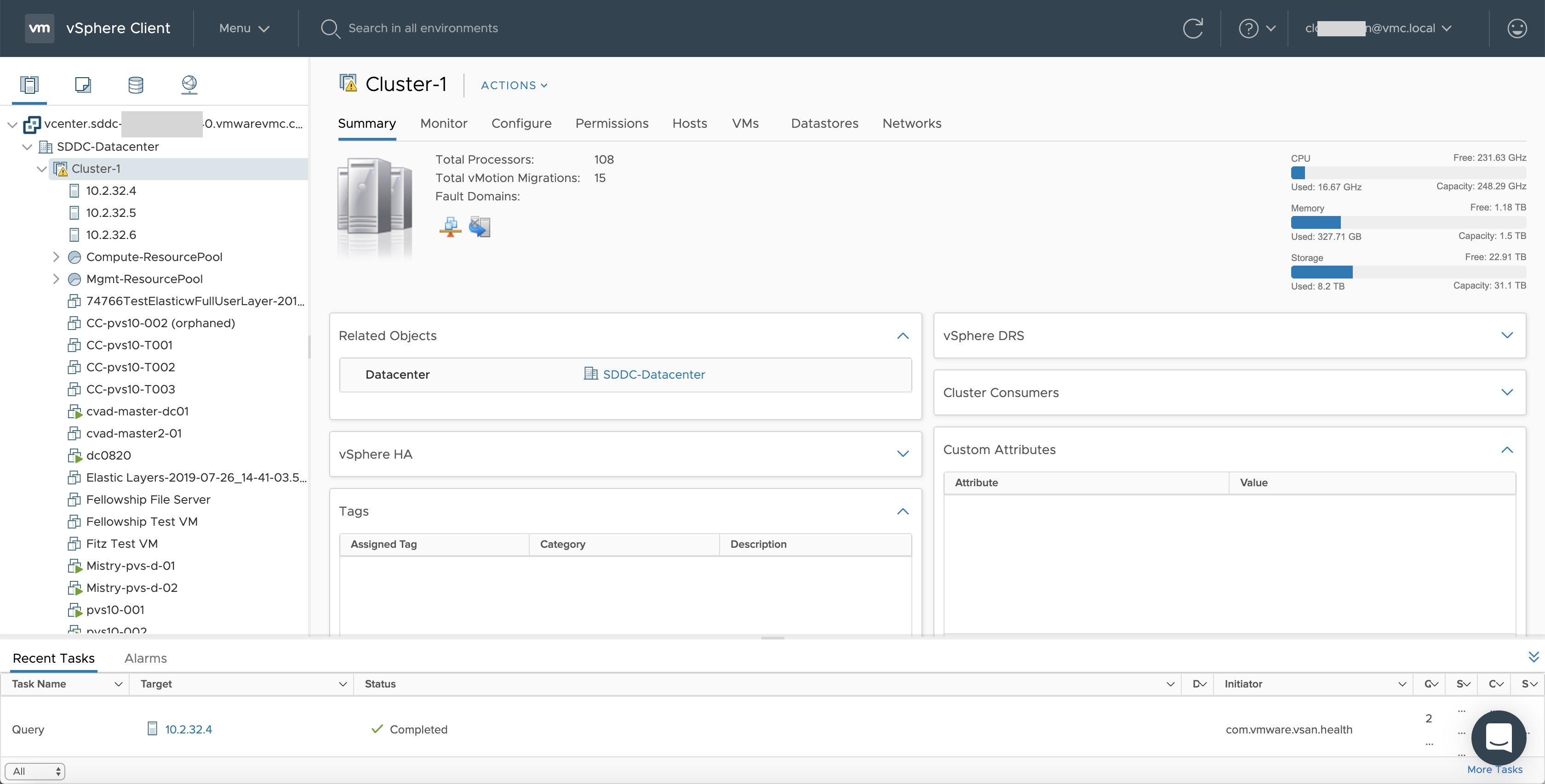

Citrix Studio での Google Cloud VMware 接続の作成

- vCenterでマシンを作成し、そのマシンにCloud Connectorをペアでインストールします。インスタンスの構成を参照してください。

- Citrix Studioを起動します。

- ホスティングノードを選択し、[接続とリソースの追加] をクリックします。

-

[接続] 画面で、[新しい接続の作成] を選択し、以下の詳細を指定します。

- [接続の種類] で [VMware vSphere] を選択します。

- [接続アドレス] にvCenterのプライベートIPアドレスを入力します。

- vCenterの資格情報を入力します。

- 接続名を入力します。

- 仮想マシンを作成するツールを選択します。

- [ネットワーク] 画面で、NSX-Tサーバーで作成されたサブネットを選択します。

- ウィザードを完了します。

Amazon Web Services (AWS)上のVMware Cloud

Amazon Web Services (AWS)上のVMware Cloudを使用すると、VMwareベースのオンプレミスCitrixワークロードをAWS Cloudに、そしてコアとなるCitrix Virtual Apps and Desktops環境をCitrix DaaSに移行できます。

この記事では、AWS上にVMware Cloudをセットアップする手順について説明します。

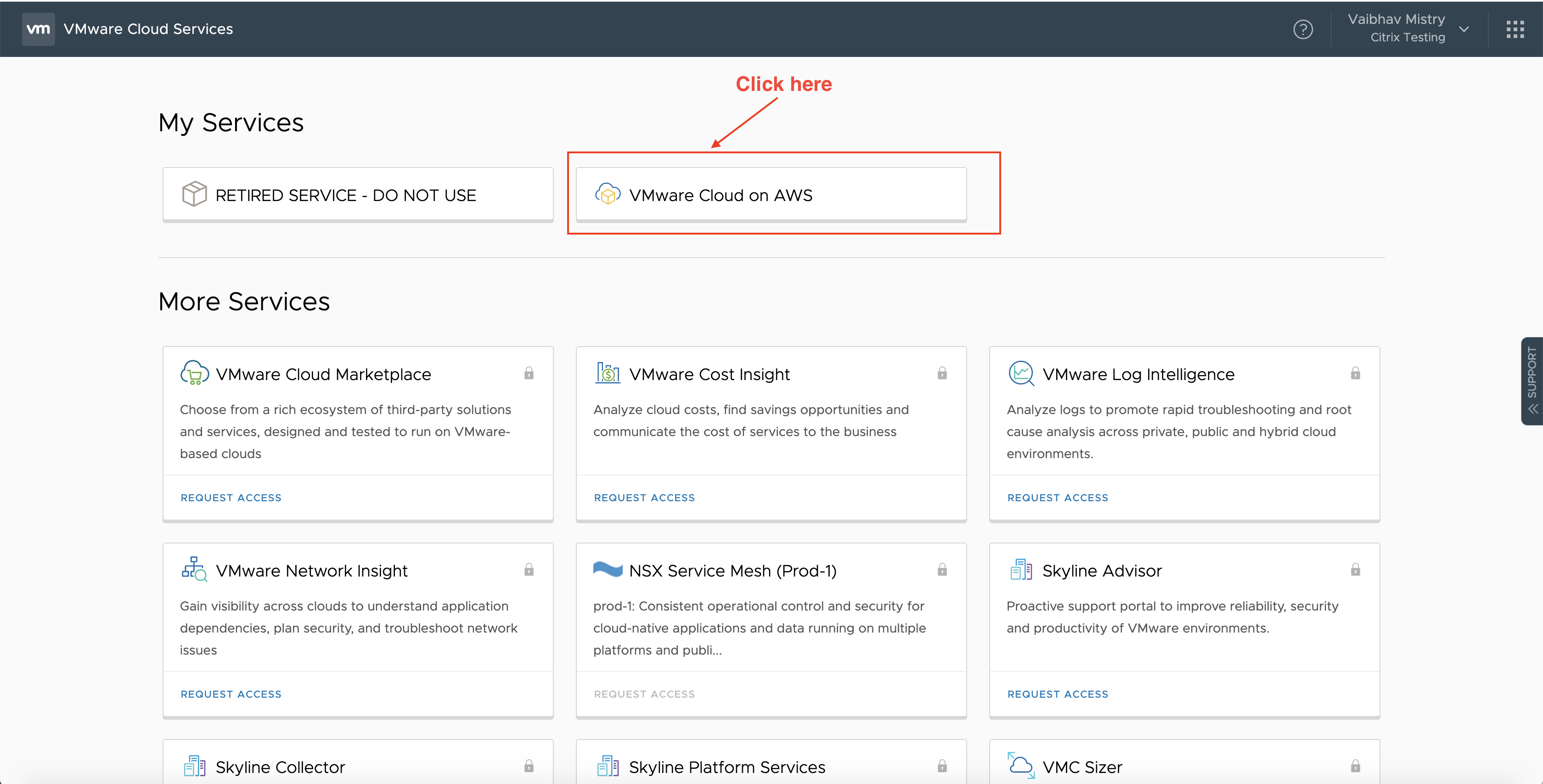

VMware Cloud環境へのアクセス

-

URL https://console.cloud.vmware.com/ を使用してVMware Cloudサービスにログインします。

-

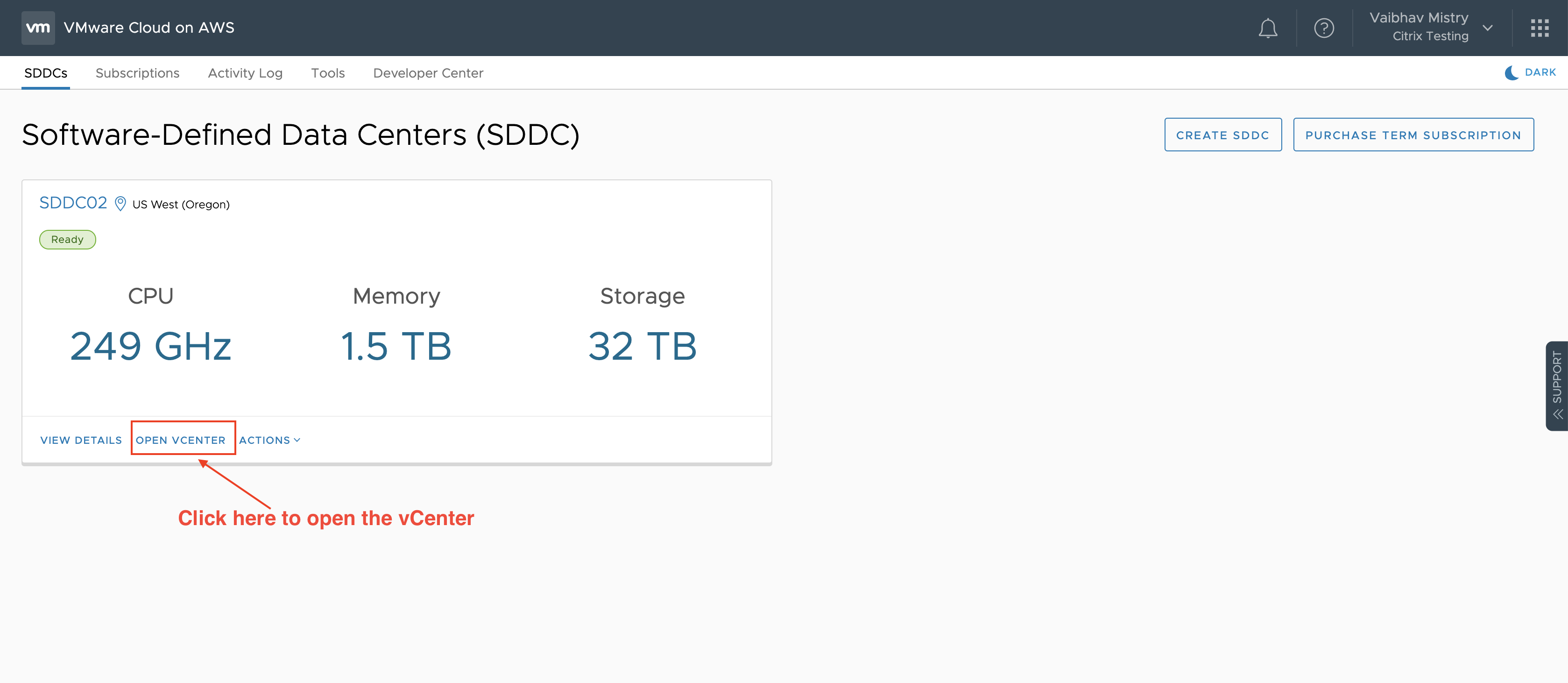

[VMware Cloud on AWS] をクリックします。「Software-Defined Data Centers (SDDC)」ページが表示されます。

-

[OPEN VCENTER] をクリックし、次に [SHOW CREDENTIALS] をクリックします。後で使用するために資格情報をメモしておきます。

- Webブラウザーを開き、vSphere Web ClientのURLを入力します。

-

メモした資格情報を入力し、[ログイン] をクリックします。vSphereクライアントのWebページは、オンプレミス環境と同様です。

VMware Cloud環境について

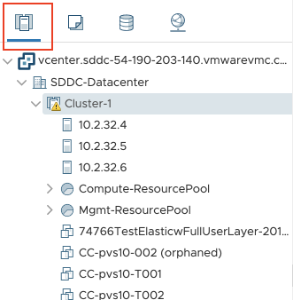

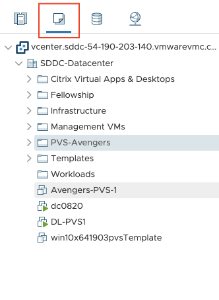

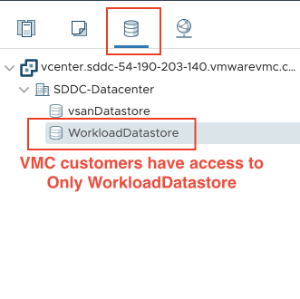

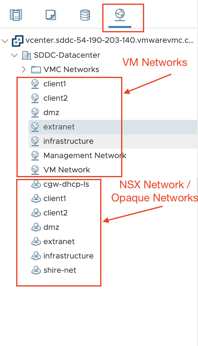

vSphereクライアントのWebページには4つのビューがあります。

-

ホストおよびクラスタービュー: 新しいクラスターを作成することはできませんが、クラウド管理者は複数のリソースプールを作成できます。

-

VMおよびテンプレートビュー: クラウド管理者は多くのフォルダーを作成できます。

-

ストレージビュー: Citrix Studioでホスティングユニットを追加するときは、WorkloadDatastoreストレージを選択します。これは、Workload Datastoreにのみアクセスできるためです。

-

ネットワークビュー: VMware Cloudネットワークと不透明なネットワークでは、アイコンが異なります。

クラスターをセットアップしたら、接続とリソースの追加については、VMware仮想化環境を参照してください。

次のステップ

- 簡単な概念実証展開の場合は、ユーザーにアプリまたはデスクトップを配信するように指定されたマシンにVDAをインストールします。

- 接続の作成と管理については、VMware Cloudおよびパートナーソリューションへの接続を参照してください。

- インストールおよび構成プロセスのすべての手順を確認します。