This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

HDX™アプリ用SmartAccess

この機能を使用すると、デバイスのプロパティ、デバイスのユーザープロパティ、またはデバイスにインストールされているアプリケーションに基づいて、HDXアプリへのアクセスを制御できます。この機能は、自動アクションを設定してデバイスを非準拠としてマークし、そのデバイスへのアクセスを拒否することで使用します。この機能で使用されるHDXアプリは、非準拠デバイスへのアクセスを拒否するSmartAccessポリシーを使用して、Virtual Apps and Desktopsで構成されます。XenMobileは、署名され暗号化されたタグを使用して、デバイスのステータスをStoreFront™に伝達します。その後、StoreFrontはアプリのアクセスコントロールポリシーに基づいてアクセスを許可または拒否します。

この機能を使用するには、展開に以下が必要です。

- Virtual Apps and Desktops 7.6

- StoreFront 3.7または3.8

- StoreFrontサーバーからHDXアプリを集約するように構成されたXenMobile®サーバー

- タグの署名と暗号化に使用するSAML証明書で構成されたXenMobileサーバー。秘密鍵なしの同じ証明書がStoreFrontサーバーにアップロードされます。

この機能の使用を開始するには、以下を行います。

- XenMobileサーバー証明書をStoreFrontストアに構成します

- 必要なSmartAccessポリシーを使用して、少なくとも1つのVirtual Apps and Desktopsデリバリーグループを構成します

- XenMobileで自動アクションを設定します

XenMobileサーバー証明書のエクスポートと構成、およびStoreFrontストアへのアップロード

SmartAccessは、署名され暗号化されたタグを使用してXenMobileサーバーとStoreFrontサーバー間で通信します。この通信を有効にするには、XenMobileサーバー証明書をStoreFrontストアに追加します。

ドメインおよび証明書ベースの認証でXenMobileが有効になっている場合のStoreFrontとXenMobileの統合の詳細については、サポート技術情報を参照してください。

XenMobileサーバーからのSAML証明書のエクスポート

-

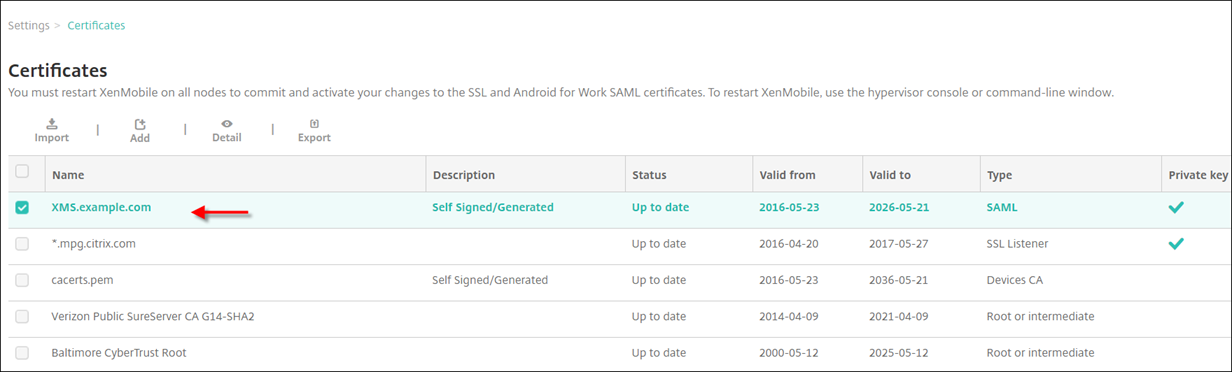

XenMobileコンソールで、右上隅にある歯車アイコンをクリックします。設定ページが表示されます。証明書をクリックします。

-

XenMobileサーバーのSAML証明書を見つけます。

-

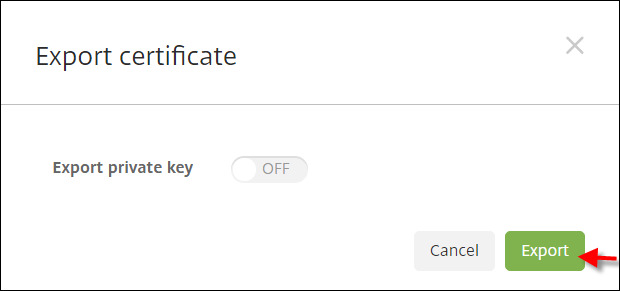

秘密鍵のエクスポートがオフに設定されていることを確認します。エクスポートをクリックして、証明書をダウンロードディレクトリにエクスポートします。

-

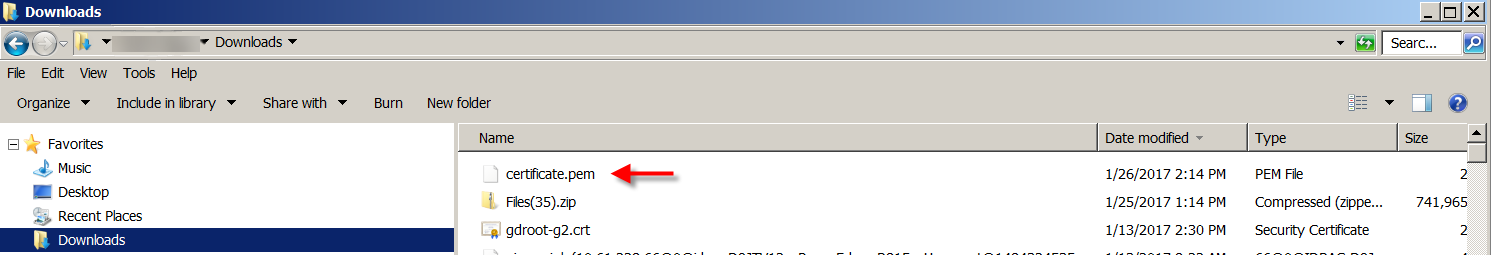

ダウンロードディレクトリで証明書を見つけます。証明書はPEM形式です。

証明書のPEMからCERへの変換

-

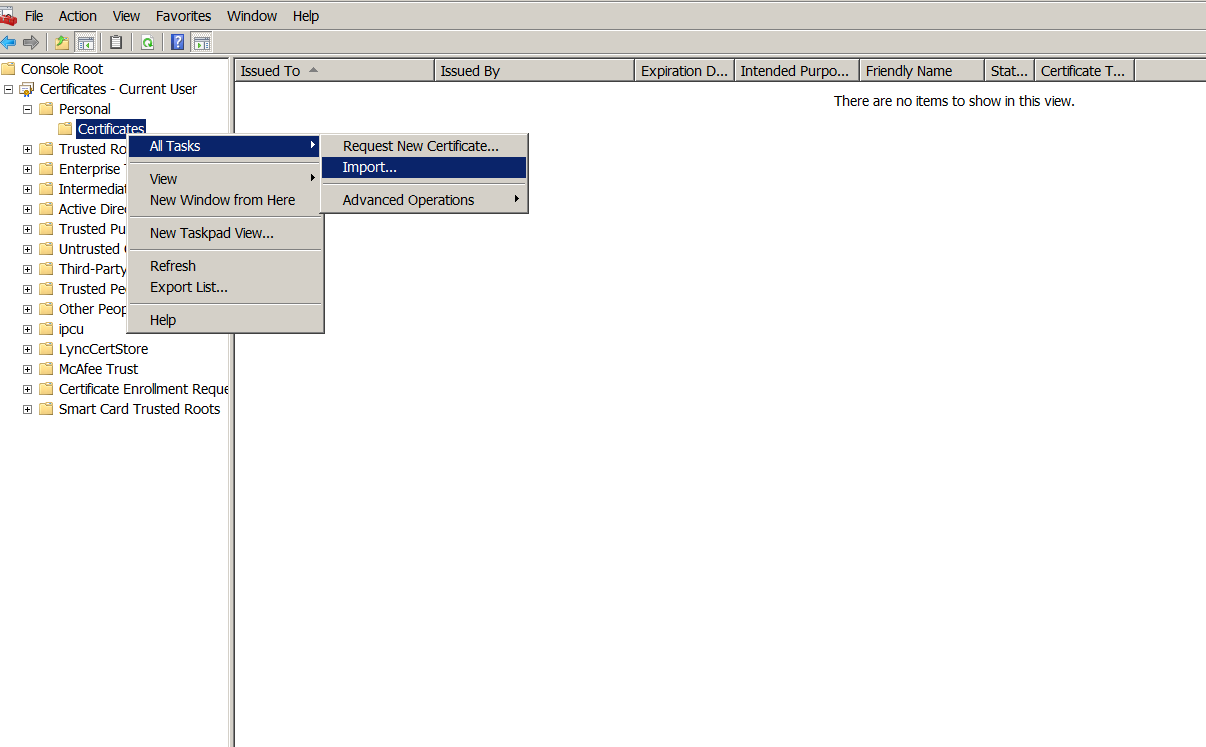

Microsoft Management Console (MMC)を開き、証明書 > すべてのタスク > インポートを右クリックします。

-

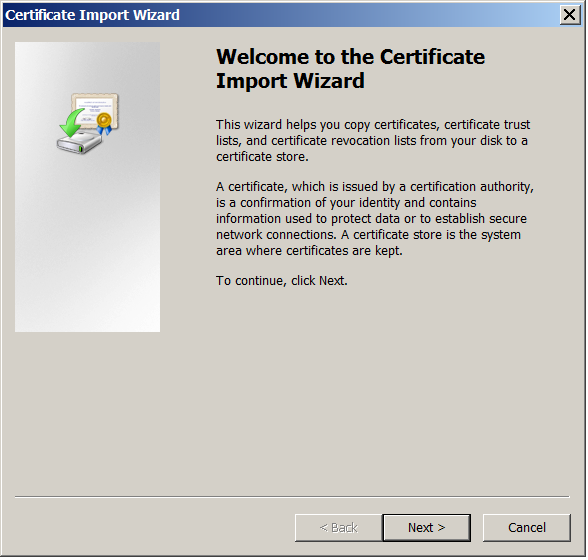

証明書のインポートウィザードが表示されたら、次へをクリックします。

-

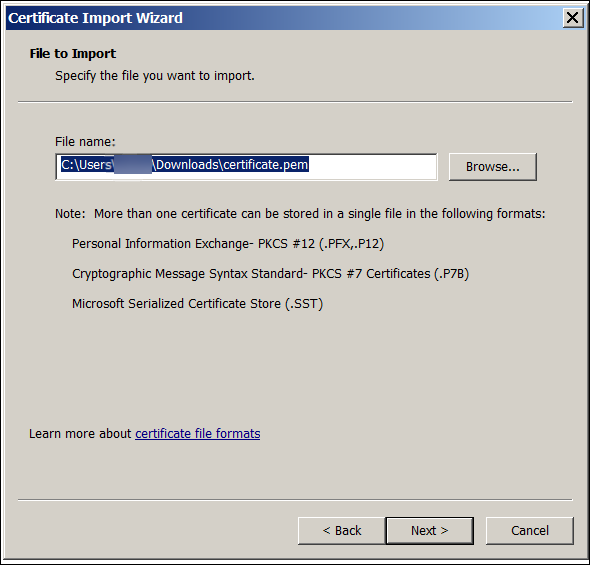

ダウンロードディレクトリにある証明書を参照します。

-

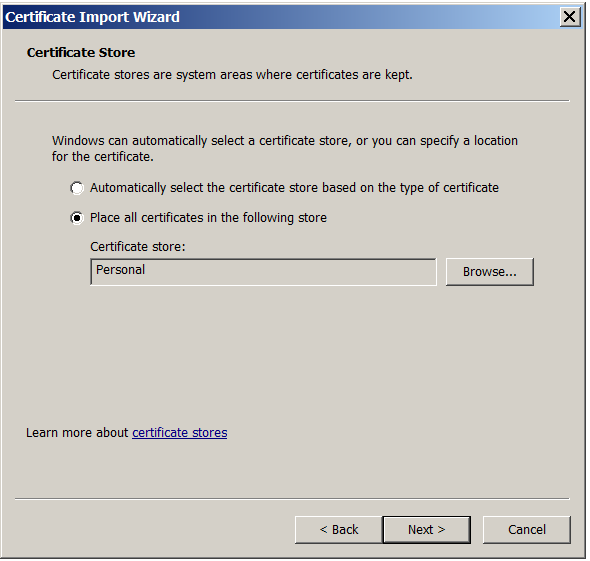

すべての証明書を次のストアに配置するを選択し、証明書ストアとして個人を選択します。次へをクリックします。

-

選択内容を確認し、完了をクリックします。OKをクリックして確認ウィンドウを閉じます。

-

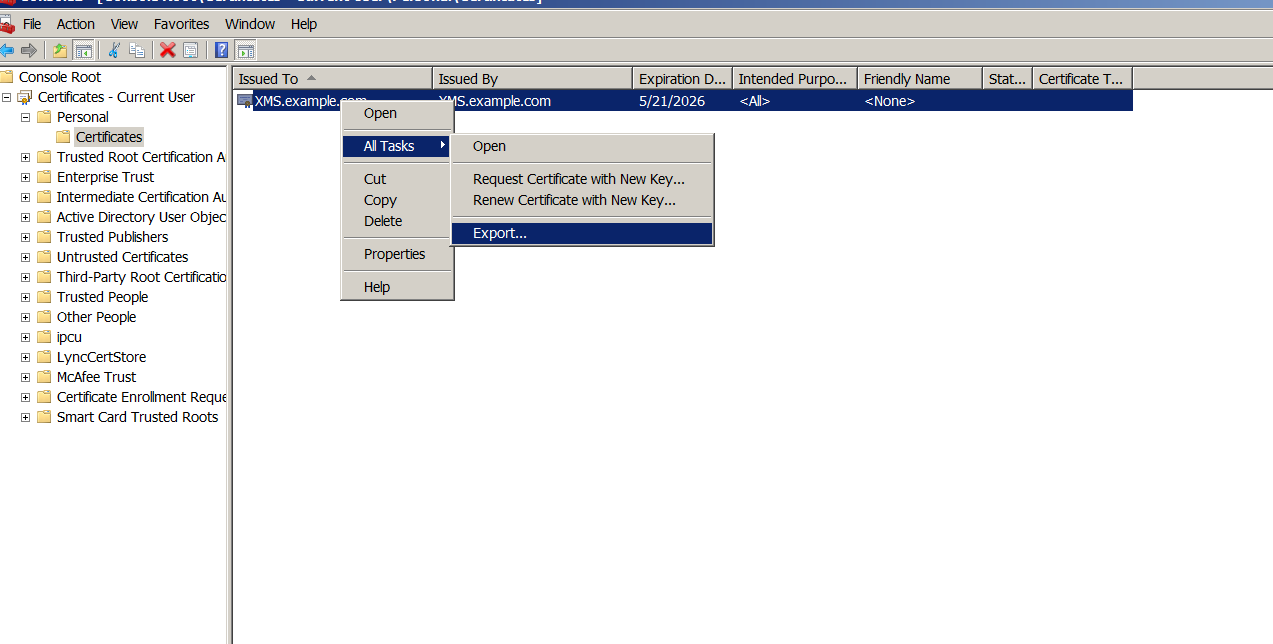

MMCで、証明書を右クリックし、すべてのタスク > エクスポートを選択します。

-

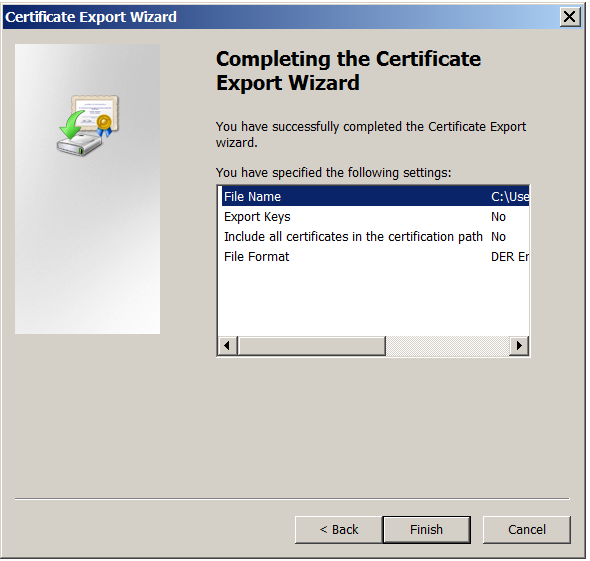

証明書のエクスポートウィザードが表示されたら、次へをクリックします。

-

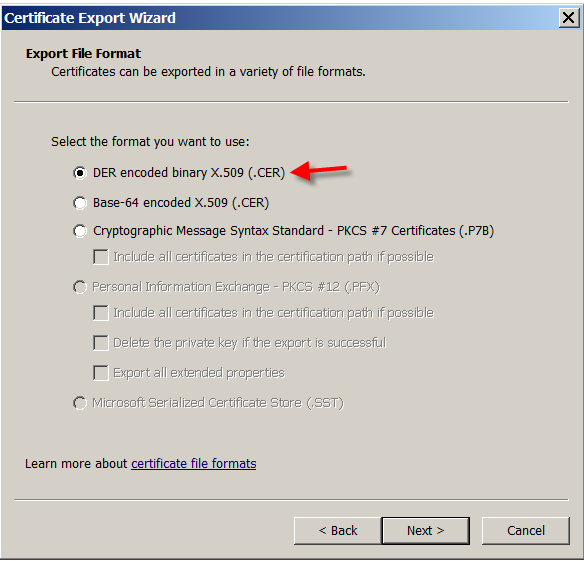

形式としてDERエンコードされたバイナリX.509 (.CER)を選択します。次へをクリックします。

-

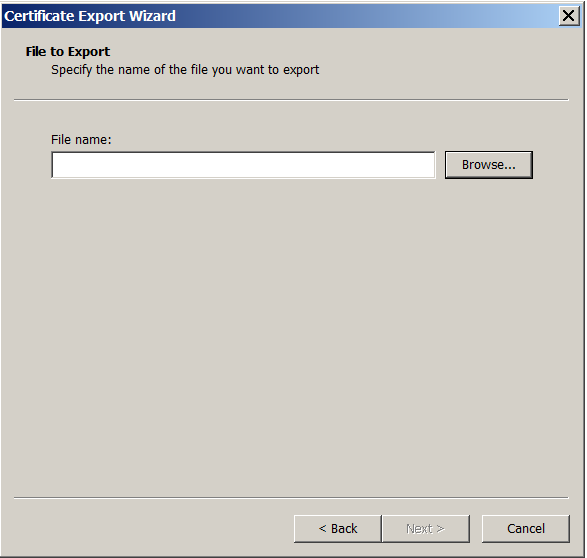

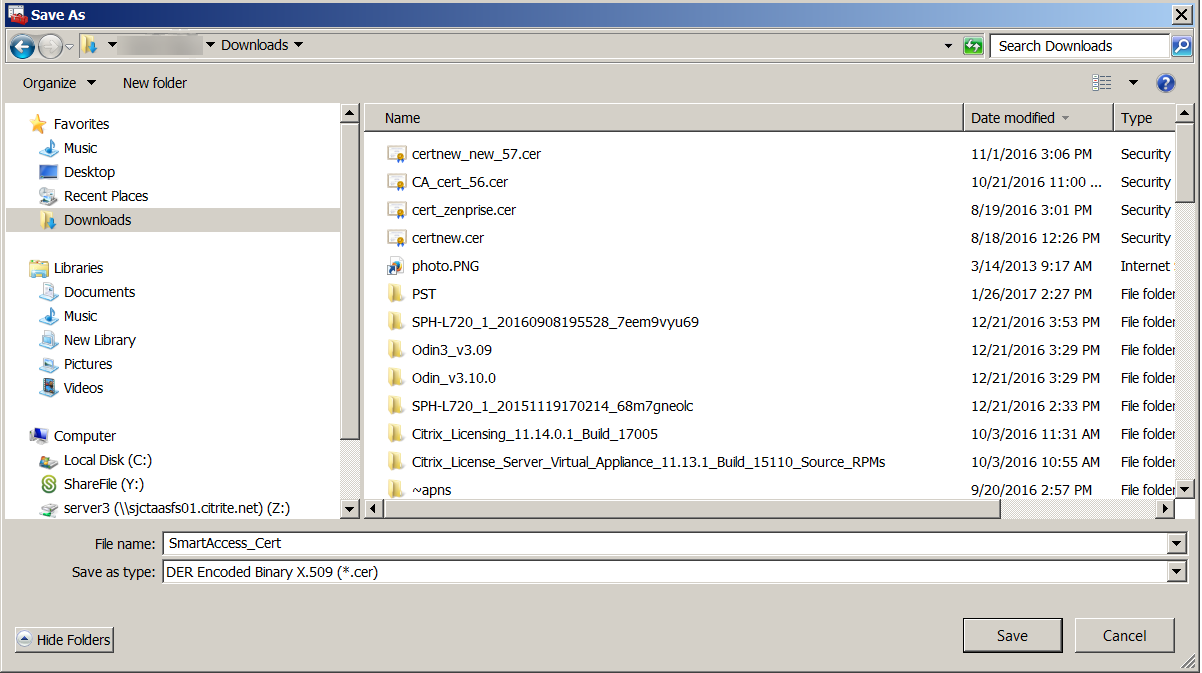

証明書を参照します。証明書の名前を入力し、次へをクリックします。

-

証明書を保存します。

-

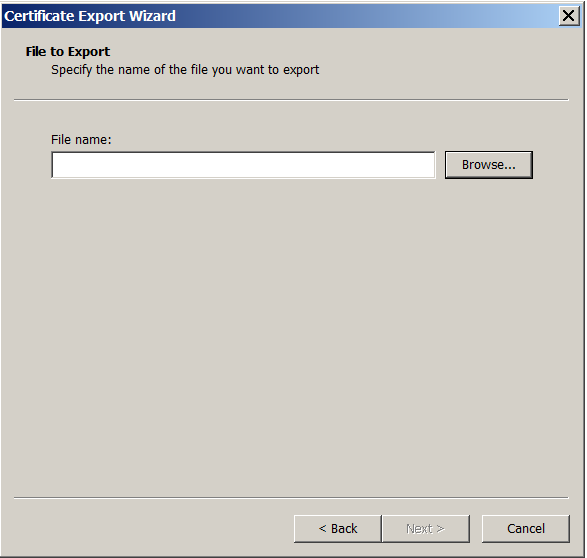

証明書を参照し、次へをクリックします。

-

選択内容を確認し、完了をクリックします。OKをクリックして確認ウィンドウを閉じます。

-

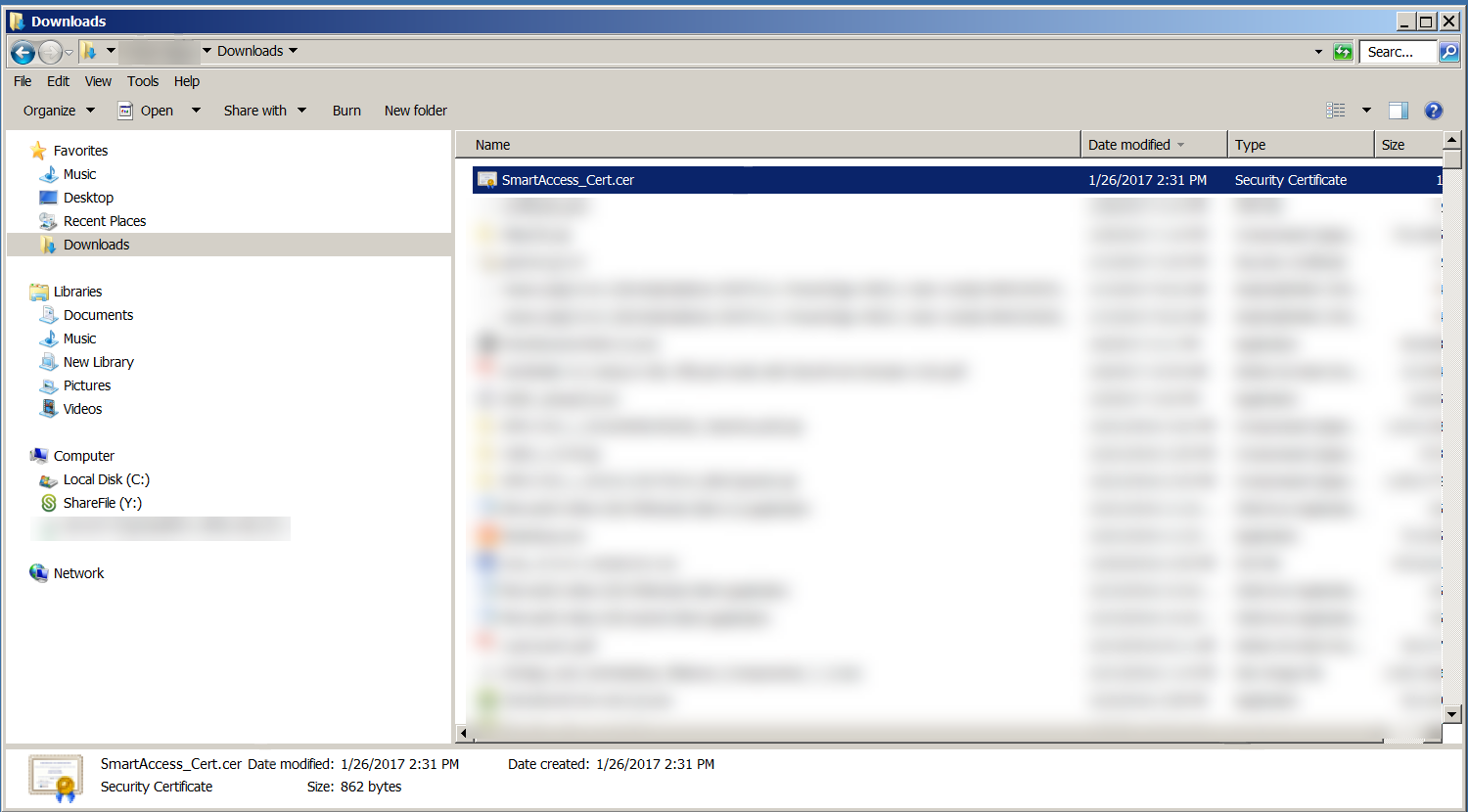

ダウンロードディレクトリで証明書を見つけます。証明書はCER形式です。

証明書のStoreFrontサーバーへのコピー

-

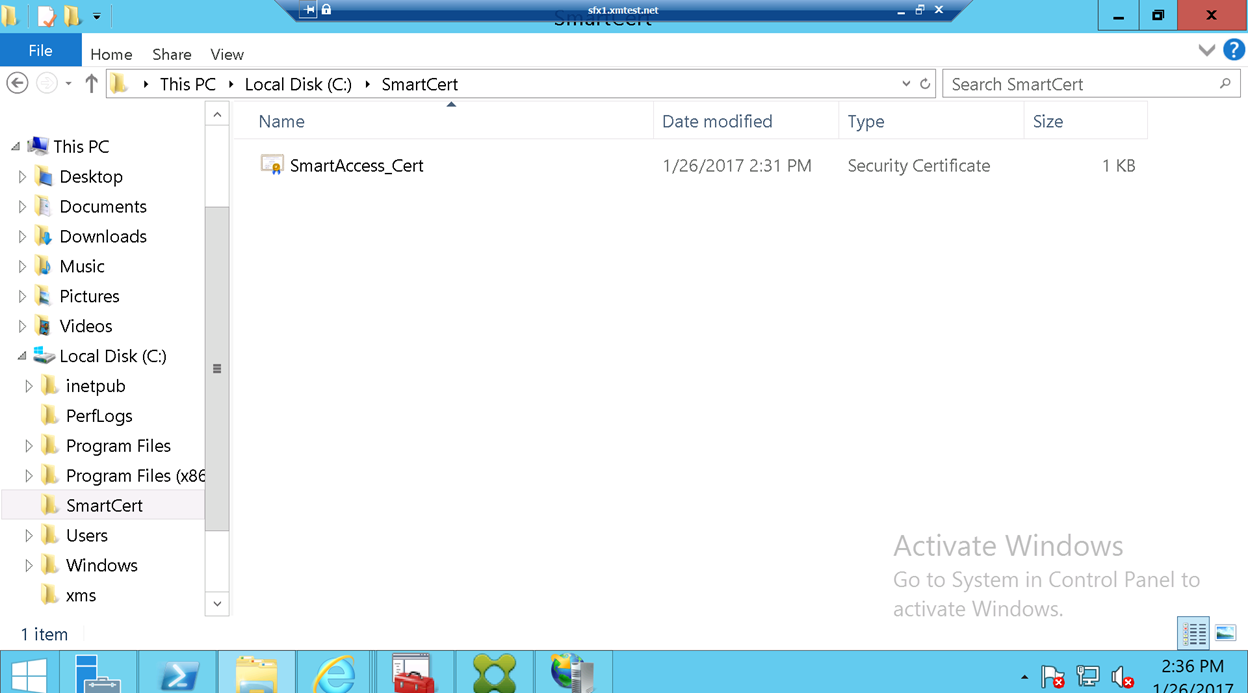

StoreFrontサーバーで、SmartCertという名前のフォルダーを作成します。

-

証明書をSmartCertフォルダーにコピーします。

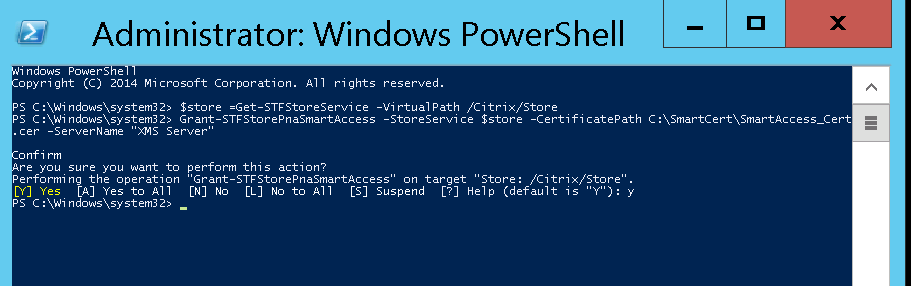

StoreFrontストアでの証明書の構成

StoreFrontサーバーで、変換されたXenMobileサーバー証明書をストアに構成するには、次のPowerShellコマンドを実行します。

Grant-STFStorePnaSmartAccess –StoreService $store –CertificatePath “C:\xms\xms.cer” –ServerName “XMS server”

<!--NeedCopy-->

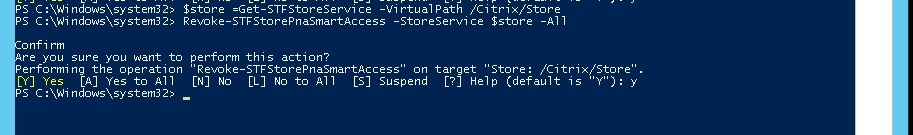

StoreFrontストアに既存の証明書がある場合は、次のPowerShellコマンドを実行してそれらを失効させます。

Revoke-STFStorePnaSmartAccess –StoreService $store –All

<!--NeedCopy-->

または、StoreFrontサーバーで次のいずれかのPowerShellコマンドを実行して、StoreFrontストアの既存の証明書を失効させることもできます。

- 名前で失効:

$store = Get-STFStoreService –VirtualPath /Citrix/Store

Revoke-STFStorePnaSmartAccess –StoreService $store –ServerName “My XM Server"

<!--NeedCopy-->

- サムプリントで失効:

$store = Get-STFStoreService –VirtualPath /Citrix/Store

Revoke-STFStorePnaSmartAccess –StoreService $store –CertificateThumbprint “ReplaceWithThumbprint”

<!--NeedCopy-->

- サーバーオブジェクトで失効:

$store = Get-STFStoreService –VirtualPath /Citrix/Store

$access = Get-STFStorePnaSmartAccess –StoreService $store

Revoke-STFStorePnaSmartAccess –StoreService $store –SmartAccess $access.AccessConditionsTrusts[0]

<!--NeedCopy-->

Virtual Apps and Desktops用SmartAccessポリシーの構成

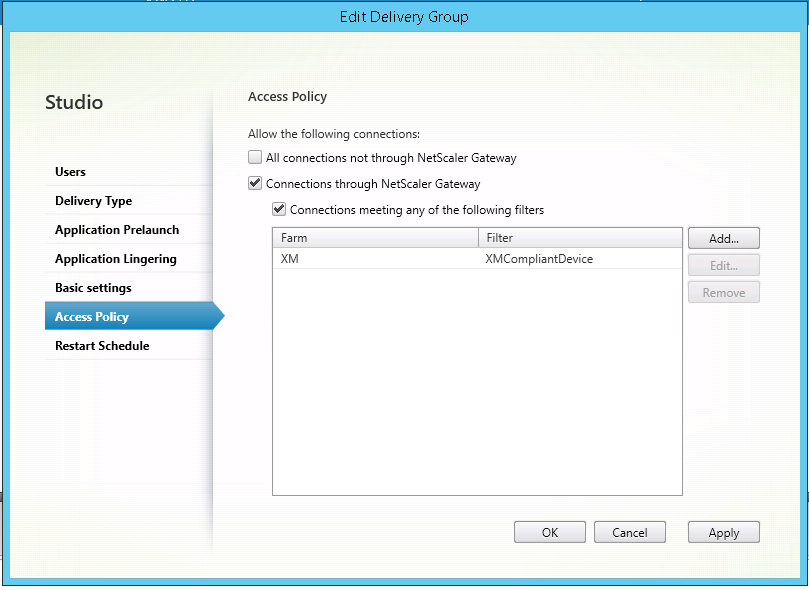

HDXアプリを提供するデリバリーグループに、必要なSmartAccessポリシーを追加するには、以下を行います。

-

Virtual Apps and Desktopsサーバーで、Citrix Studioを開きます。

-

Studioナビゲーションペインでデリバリーグループを選択します。

-

アクセスを制御するアプリを提供するグループを選択します。次に、アクションペインでデリバリーグループの編集を選択します。

-

アクセスポリシーページで、NetScaler® Gateway経由の接続と次のいずれかの条件を満たす接続を選択します。

-

追加をクリックします。

-

ファームがXMで、フィルターがXMCompliantDeviceであるアクセスポリシーを追加します。

-

変更を適用してウィンドウを開いたままにするには適用をクリックするか、変更を適用してウィンドウを閉じるにはOKをクリックします。

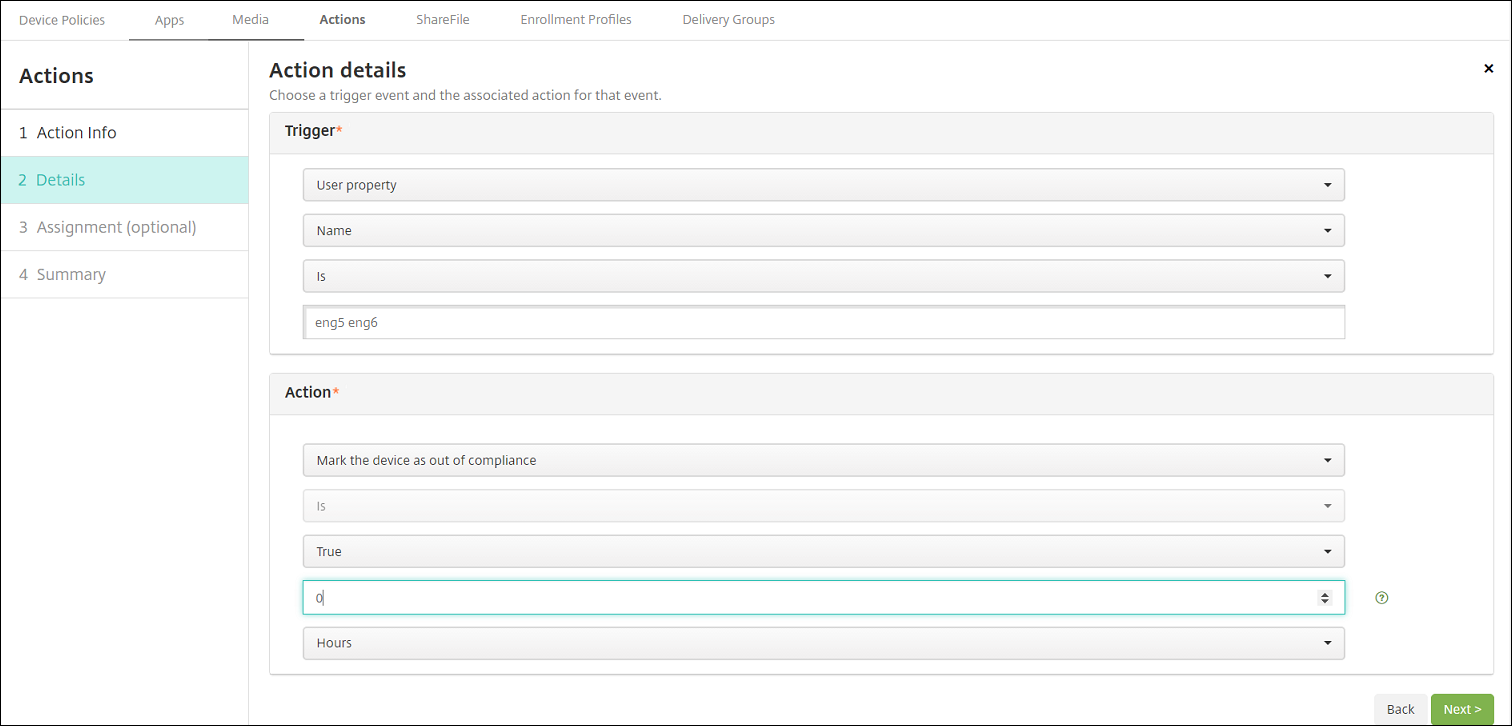

XenMobileでの自動アクションの設定

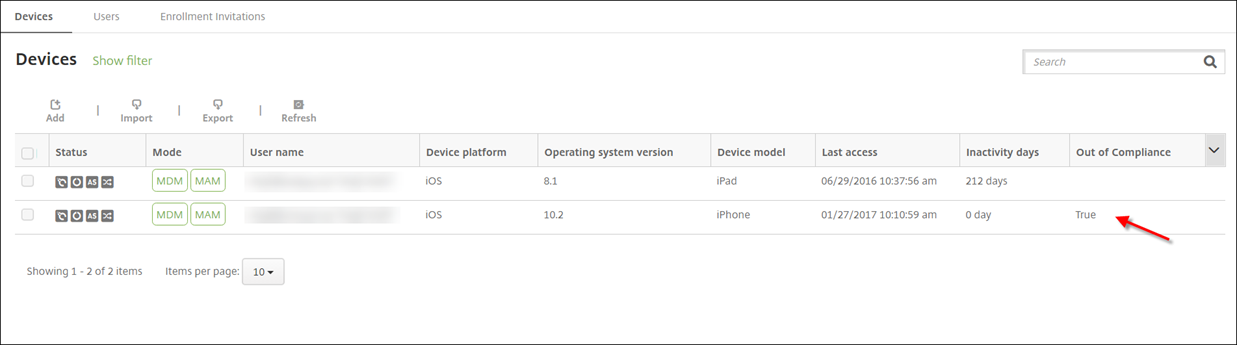

HDXアプリのデリバリーグループで設定したSmartAccessポリシーは、デバイスが非準拠の場合、そのデバイスへのアクセスを拒否します。自動アクションを使用して、デバイスを非準拠としてマークします。

-

XenMobileコンソールで、構成 > アクションをクリックします。アクションページが表示されます。

-

追加をクリックしてアクションを追加します。アクション情報ページが表示されます。

-

アクション情報ページで、アクションの名前と説明を入力します。

-

次へをクリックします。アクションの詳細ページが表示されます。次の例では、ユーザープロパティ名がeng5またはeng6であるデバイスを直ちに非準拠としてマークするトリガーが作成されます。

-

トリガーリストで、デバイスプロパティ、ユーザープロパティ、またはインストール済みアプリ名を選択します。SmartAccessはイベントトリガーをサポートしていません。

-

アクションリストで、以下を行います。

- デバイスを非準拠としてマークするを選択します。

- であるを選択します。

- Trueを選択します。

- トリガー条件が満たされたときにデバイスを直ちに非準拠としてマークするアクションを設定するには、時間枠を0に設定します。

-

このアクションを適用するXenMobileデリバリーグループを選択します。

-

アクションの概要を確認します。

-

次へをクリックし、保存をクリックします。

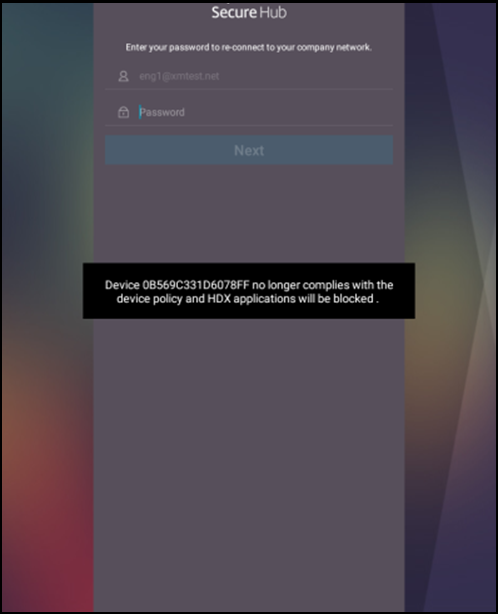

デバイスが非準拠としてマークされると、HDXアプリはSecure Hubストアに表示されなくなります。ユーザーはアプリを購読しなくなります。デバイスに通知は送信されず、Secure HubストアにはHDXアプリが以前利用可能であったことを示すものは何もありません。

デバイスが非準拠としてマークされたときにユーザーに通知したい場合は、通知を作成し、その通知を送信する自動アクションを作成します。

この例では、デバイスが非準拠としてマークされたときに、次の通知を作成して送信します。「デバイスのシリアル番号または電話番号がデバイスポリシーに準拠しなくなり、HDXアプリケーションがブロックされました。」

デバイスが非準拠としてマークされたときにユーザーに表示される通知の作成

-

XenMobileコンソールで、コンソールの右上隅にある歯車アイコンをクリックします。設定ページが表示されます。

-

通知テンプレートをクリックします。通知テンプレートページが表示されます。

-

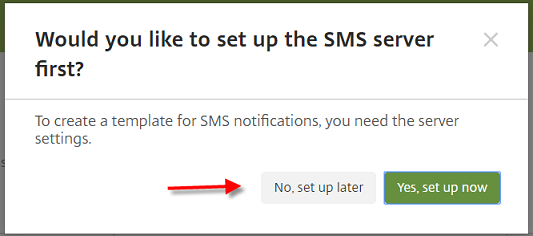

通知テンプレートページで追加をクリックします。

-

SMSサーバーを最初にセットアップするように求められたら、いいえ、後でセットアップしますをクリックします。

-

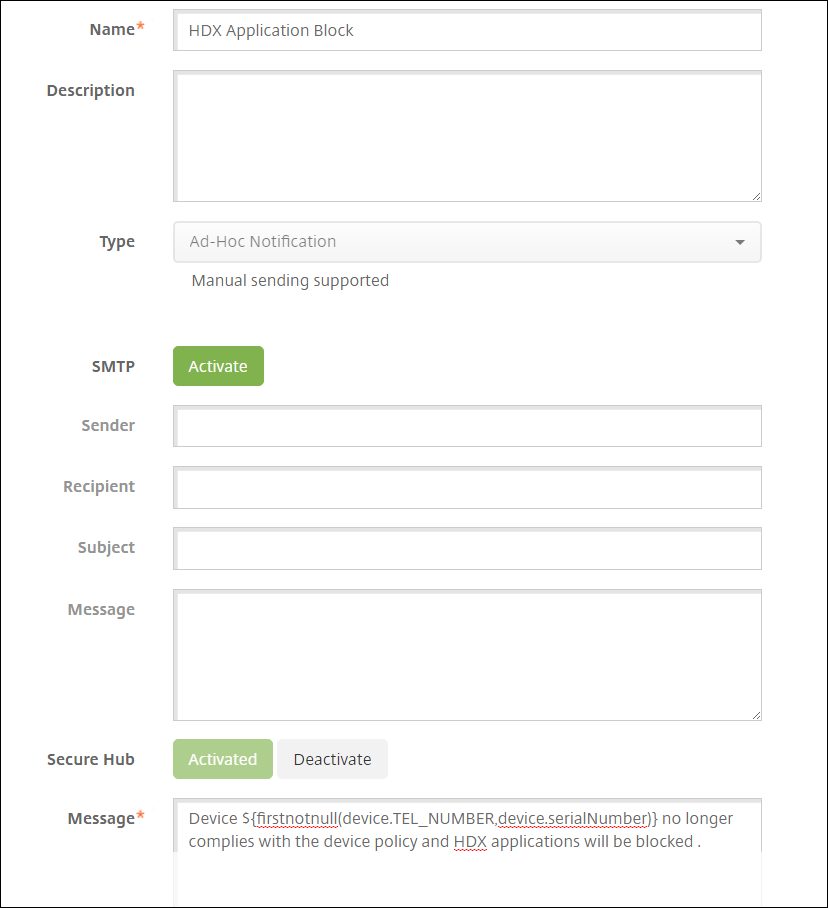

次の設定を構成します。

- 名前: HDXアプリケーションブロック

- 説明: デバイスが非準拠の場合のエージェント通知

- 種類: アドホック通知

- Secure Hub: アクティブ化済み

- メッセージ: デバイス ${firstnotnull(device.TEL_NUMBER,device.serialNumber)} はデバイスポリシーに準拠しなくなり、HDXアプリケーションはブロックされました。

-

保存をクリックします。

デバイスが非準拠としてマークされたときに通知を送信するアクションの作成

-

XenMobileコンソールで、構成 > アクションをクリックします。アクションページが表示されます。

-

追加をクリックしてアクションを追加します。アクション情報ページが表示されます。

-

アクション情報ページで、アクションの名前と説明を入力します。

- 名前: HDXブロック通知

- 説明: デバイスが非準拠であるためHDXブロック通知

-

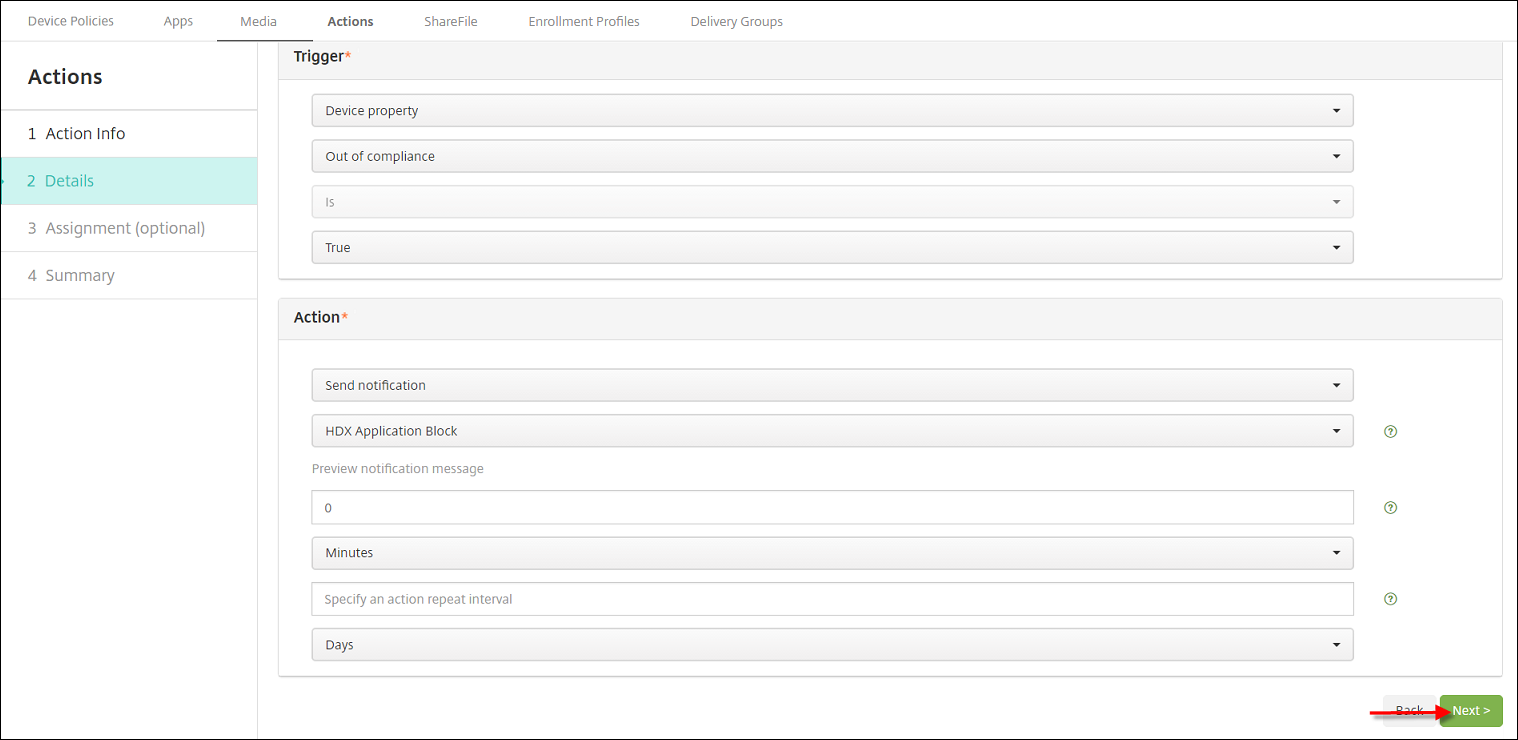

次へをクリックします。アクションの詳細ページが表示されます。

-

トリガーリストで、以下を行います。

- デバイスプロパティを選択します。

- 非準拠を選択します。

- であるを選択します。

- Trueを選択します。

-

アクションリストで、トリガーが満たされたときに発生するアクションを指定します。

- 通知を送信を選択します

- 作成した通知であるHDXアプリケーションブロックを選択します。

- 0を選択します。この値を0に設定すると、トリガー条件が満たされたときに通知が送信されます。

-

このアクションを適用するXenMobileデリバリーグループを選択します。この例では、AllUsersを選択します。

-

アクションの概要を確認します。

-

次へをクリックし、保存をクリックします。

自動アクションの設定の詳細については、「自動アクション」を参照してください。

ユーザーがHDXアプリへのアクセスを回復する方法

デバイスが準拠状態に戻された後、ユーザーはHDXアプリへのアクセスを再度取得できます。

-

デバイスで、Secure Hubストアに移動してストア内のアプリを更新します。

-

アプリに移動し、アプリの追加をタップします。

アプリが追加されると、新しくインストールされたアプリであるため、My Appsに青い点が付いて表示されます。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.