Citrix GatewayとXenMobile®

XenMobileを使用してCitrix Gatewayを構成すると、内部ネットワークへのリモートデバイスアクセスの認証メカニズムが確立されます。この機能により、モバイルデバイス上のアプリがイントラネット内の企業サーバーにアクセスできるようになります。XenMobileは、デバイス上のアプリからCitrix GatewayへのマイクロVPNを作成します。

XenMobileで使用するCitrix Gatewayは、XenMobileからスクリプトをエクスポートし、それをCitrix Gatewayで実行することで構成します。

Citrix Gateway構成スクリプトを使用するための前提条件

Citrix ADCの要件:

- Citrix ADC (最小バージョン 11.0、ビルド 70.12)

- Citrix ADC IPアドレスが構成されており、LDAPがロードバランスされていない限り、LDAPサーバーへの接続性があること

- Citrix ADCサブネット (SNIP) IPアドレスが構成されており、必要なバックエンドサーバーへの接続性があり、ポート8443/TCPを介したパブリックネットワークアクセスがあること

- DNSがパブリックドメインを解決できること

- Citrix ADCがPlatform/UniversalまたはTrialライセンスでライセンスされていること。詳細については、https://support.citrix.com/article/CTX126049を参照してください。

- Citrix Gateway SSL証明書がCitrix ADCにアップロードされ、インストールされていること。詳細については、https://support.citrix.com/article/CTX136023を参照してください。

XenMobileの要件:

- XenMobile Server (最小バージョン 10.6)

- LDAPサーバーが構成されていること

内部ネットワークへのリモートデバイスアクセスの認証を構成

-

XenMobileコンソールで、コンソールの右上隅にある歯車アイコンをクリックします。[設定] ページが表示されます。

-

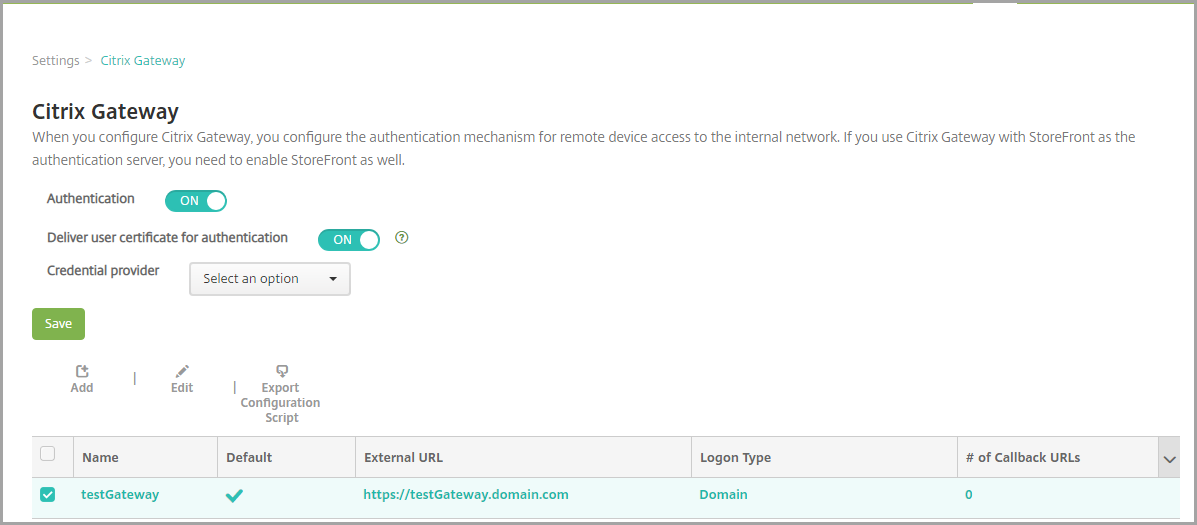

[サーバー] の下にある [Citrix Gateway] をクリックします。[Citrix Gateway] ページが表示されます。次の例では、Citrix Gatewayインスタンスが存在します。

-

次の設定を構成します。

- [認証]: 認証を有効にするかどうかを選択します。デフォルトは [ON] です。

- [認証用のユーザー証明書を配信]: XenMobileが認証証明書をSecure Hubと共有して、Citrix Gatewayがクライアント証明書認証を処理できるようにするかどうかを選択します。デフォルトは [OFF] です。

- [資格情報プロバイダー]: リストで、使用する資格情報プロバイダーをクリックします。詳細については、「資格情報プロバイダー」を参照してください。

-

[保存] をクリックします。

Citrix Gatewayインスタンスの追加

認証設定を保存した後、Citrix GatewayインスタンスをXenMobileに追加します。

-

XenMobileコンソールで、コンソールの右上隅にある歯車アイコンをクリックします。[設定] ページが開きます。

-

[サーバー] の下にある [Citrix Gateway] をクリックします。[Citrix Gateway] ページが表示されます。

-

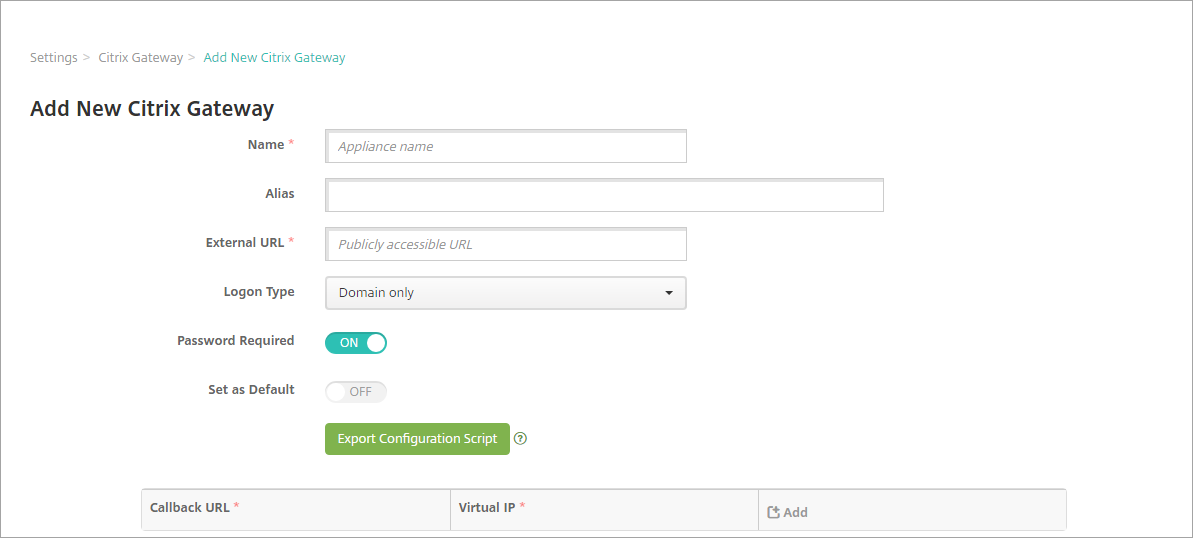

[追加] をクリックします。[新しいCitrix Gatewayの追加] ページが表示されます。

-

次の設定を構成します。

- [名前]: Citrix Gatewayインスタンスの名前を入力します。

- [エイリアス]: オプションで、Citrix Gatewayのエイリアス名を含めます。

-

[外部URL]: Citrix Gatewayの公開アクセス可能なURLを入力します。例:

https://receiver.com。 - [ログオンの種類]: ログオンの種類を選択します。種類には、[ドメインのみ]、[セキュリティトークンのみ]、[ドメインとセキュリティトークン]、[証明書]、[証明書とドメイン]、[証明書とセキュリティトークン] があります。[パスワードが必要] フィールドのデフォルト設定は、選択した [ログオンの種類] に基づいて変更されます。デフォルトは [ドメインのみ] です。

複数のドメインがある場合は、[証明書とドメイン] を使用します。XenMobileとCitrix Gatewayで複数ドメイン認証を構成する方法の詳細については、「複数ドメインの認証を構成」を参照してください。

[証明書とセキュリティトークン] を使用する場合、Secure HubをサポートするためにCitrix Gatewayで追加の構成が必要です。詳細については、「証明書とセキュリティトークン認証のためのXenMobileの構成」を参照してください。

詳細については、展開ハンドブックの「認証」を参照してください。

- [パスワードが必要]: パスワード認証を要求するかどうかを選択します。デフォルトは、選択した [ログオンの種類] によって異なります。

- [デフォルトとして設定]: このCitrix Gatewayをデフォルトとして使用するかどうかを選択します。デフォルトは [OFF] です。

- [構成スクリプトのエクスポート]: ボタンをクリックして、Citrix GatewayにアップロードしてXenMobile設定で構成する構成バンドルをエクスポートします。詳細については、これらの手順の後の「XenMobile Serverで使用するためのオンプレミスCitrix Gatewayの構成」を参照してください。

- [コールバックURL] と [仮想IP]: これらのフィールドを追加する前に設定を保存します。詳細については、この記事の「コールバックURLとCitrix Gateway VPN仮想IPの追加」を参照してください。

-

[保存] をクリックします。

新しいCitrix Gatewayが追加され、テーブルに表示されます。インスタンスを編集または削除するには、リスト内の名前をクリックします。

XenMobile Serverで使用するためのCitrix Gatewayの構成

XenMobileで使用するためのオンプレミスCitrix Gatewayを構成するには、この記事で詳しく説明されている次の一般的な手順を実行します。

-

XenMobile Serverからスクリプトと関連ファイルをダウンロードします。最新の詳細な手順については、スクリプトに付属のreadmeファイルを参照してください。

-

環境が前提条件を満たしていることを確認します。

-

環境に合わせてスクリプトを更新します。

-

Citrix ADCでスクリプトを実行します。

-

構成をテストします。

スクリプトは、XenMobileで必要とされる次のCitrix Gateway設定を構成します。

- MDMおよびMAMに必要なCitrix Gateway仮想サーバー

- Citrix Gateway仮想サーバーのセッションポリシー

- XenMobile Serverの詳細

- Citrix Gateway仮想サーバーの認証ポリシーとアクション。スクリプトはLDAP構成設定を記述します。

- プロキシサーバーのトラフィックアクションとポリシー

- クライアントレスアクセスプロファイル

- Citrix ADC上の静的ローカルDNSレコード

- その他のバインディング: サービスポリシー、CA証明書

スクリプトは次の構成を処理しません。

- Exchangeロードバランシング

- Citrix Filesロードバランシング

- ICA®プロキシ構成

- SSLオフロード

スクリプトをダウンロード、更新、および実行するには

-

Citrix Gatewayを追加する場合は、[新しいCitrix Gatewayの追加] ページで [構成スクリプトのエクスポート] をクリックします。

または、Citrix Gatewayインスタンスを追加し、スクリプトをエクスポートする前に [保存] をクリックした場合は、[設定] > [Citrix Gateway] に戻り、Citrix ADCを選択し、[構成スクリプトのエクスポート] をクリックしてから [ダウンロード] をクリックします。

[構成スクリプトのエクスポート] をクリックすると、XenMobileは.tar.gzスクリプトバンドルを作成します。スクリプトバンドルには以下が含まれます。

- 詳細な手順が記載されたReadmeファイル

- Citrix ADCで必要なコンポーネントを構成するために使用されるCitrix ADC CLIコマンドを含むスクリプト

- XenMobile ServerのパブリックルートCA証明書と中間CA証明書 (SSLオフロード用のこれらの証明書は、現在のリリースでは不要です)

- Citrix ADC構成を削除するために使用されるCitrix ADC CLIコマンドを含むスクリプト

-

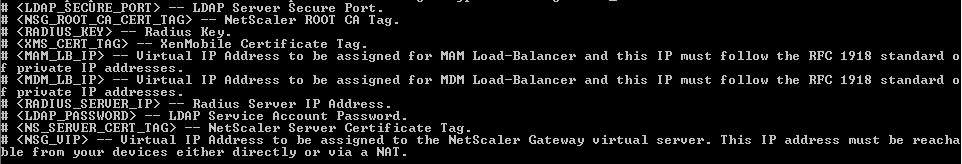

スクリプト (NSGConfigBundle_CREATESCRIPT.txt) を編集して、すべてのプレースホルダーを環境の詳細に置き換えます。

-

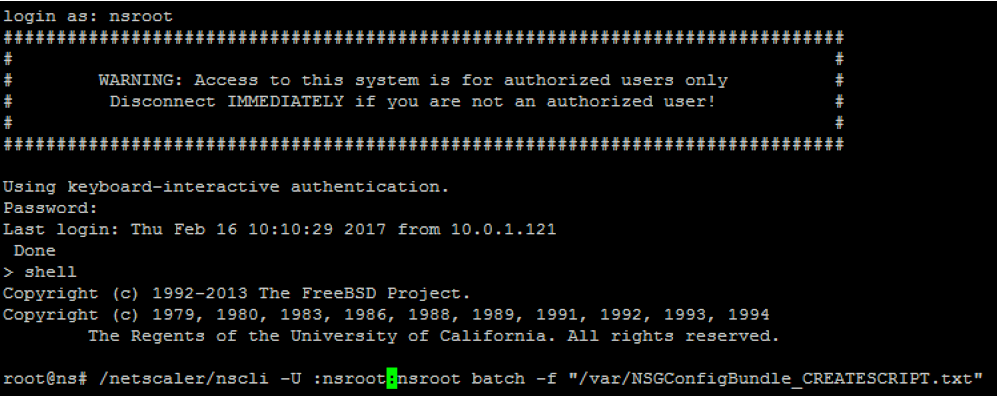

スクリプトバンドルに含まれているreadmeファイルに記載されているように、編集したスクリプトをCitrix ADC bashシェルで実行します。例:

/netscaler/nscli -U :<NetScaler Management Username>:<NetScaler Management Password> batch -f "/var/NSGConfigBundle_CREATESCRIPT.txt"

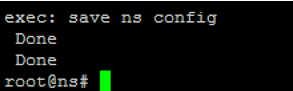

スクリプトが完了すると、次の行が表示されます。

構成のテスト

-

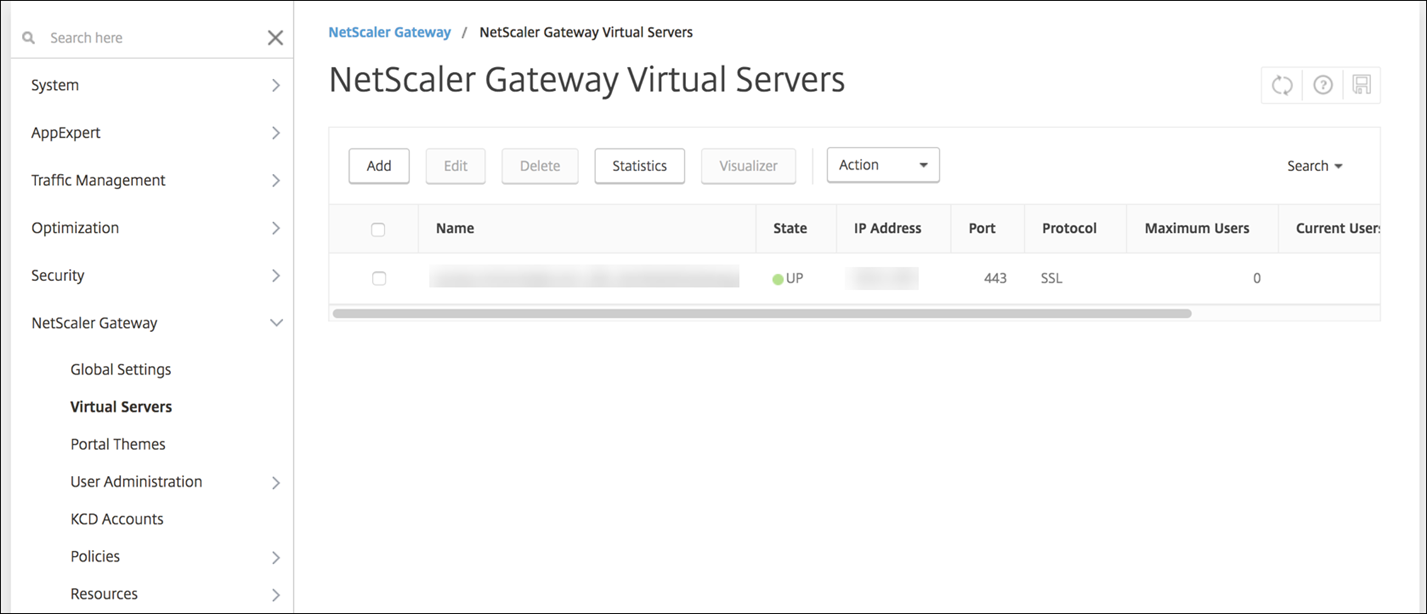

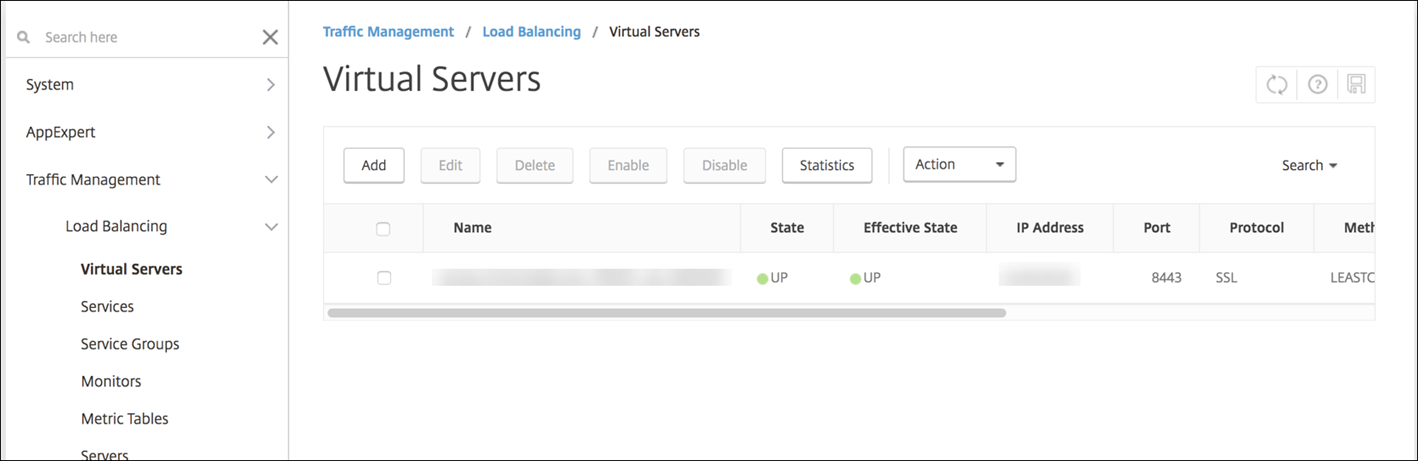

Citrix Gateway仮想サーバーが [UP] 状態であることを確認します。

-

プロキシロードバランシング仮想サーバーが [UP] 状態であることを確認します。

-

Webブラウザーを開き、Citrix Gateway URLに接続して認証を試みます。認証に失敗すると、次のメッセージが表示されます: HTTP Status 404 - Not Found

-

デバイスを登録し、MDMとMAMの両方の登録が行われることを確認します。

コールバックURLとCitrix Gateway VPN仮想IPの追加

Citrix Gatewayインスタンスを追加した後、コールバックURLを追加し、Citrix Gateway仮想IPアドレスを指定できます。これらの設定はオプションですが、特にXenMobile ServerがDMZにある場合に、追加のセキュリティのために構成できます。

-

[設定] > [Citrix Gateway] で、Citrix Gatewayを選択し、[編集] をクリックします。

-

テーブルで [追加] をクリックします。

-

[コールバックURL] に完全修飾ドメイン名 (FQDN) を入力します。コールバックURLは、要求がCitrix Gatewayから発信されたことを確認します。

コールバックURLがXenMobile Serverから到達可能なIPアドレスに解決されることを確認してください。コールバックURLは、外部のCitrix Gateway URLまたはその他のURLにすることができます。

-

Citrix Gatewayの [仮想IP] アドレスを入力し、[保存] をクリックします。

複数ドメインの認証を構成

テスト、開発、および本番環境など、複数のXenMobile Serverインスタンスがある場合、追加の環境のCitrix Gatewayは手動で構成します。(XenMobileウィザード用のCitrix ADCは1回しか使用できません。)

Citrix Gatewayの構成

複数ドメイン環境のCitrix Gateway認証ポリシーとセッションポリシーを構成するには:

- Citrix Gateway構成ユーティリティで、[Configuration] タブの [Citrix Gateway] > [Policies] > [Authentication] を展開します。

- ナビゲーションペインで [LDAP] をクリックします。

-

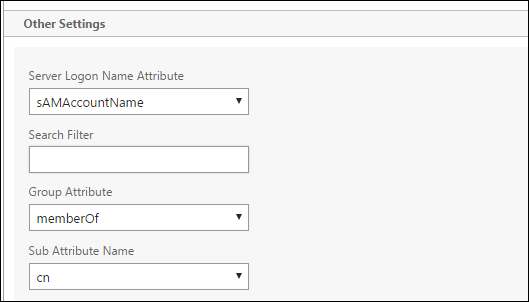

LDAPプロファイルを編集するにはクリックします。[Server Logon Name Attribute] を userPrincipalName または検索に使用する属性に変更します。XenMobileコンソールでLDAP設定を構成するときに必要となるため、指定した属性をメモしておきます。

- 各LDAPポリシーに対してこれらの手順を繰り返します。各ドメインには個別のLDAPポリシーが必要です。

- Citrix Gateway仮想サーバーにバインドされているセッションポリシーで、[Edit session profile] > [Published Applications] に移動します。[Single Sign-On Domain] が空白であることを確認します。

XenMobile Serverの構成

複数ドメインのXenMobile環境でLDAPを構成するには:

-

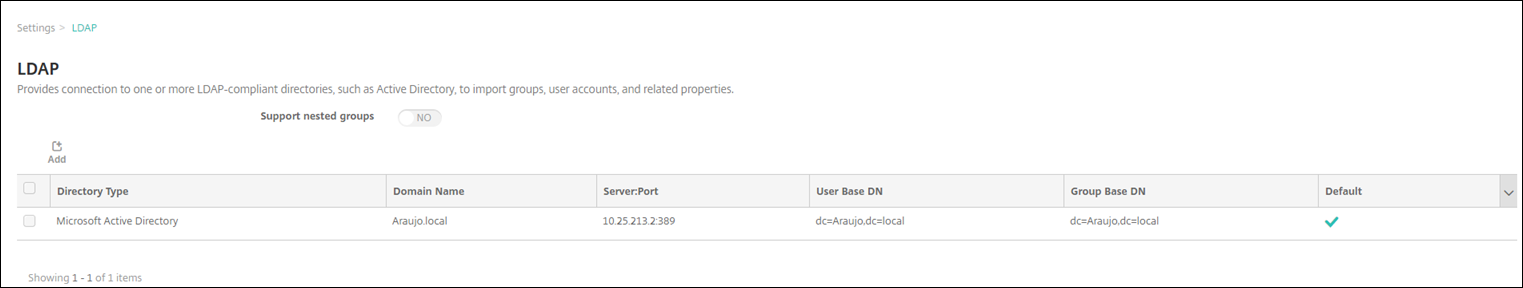

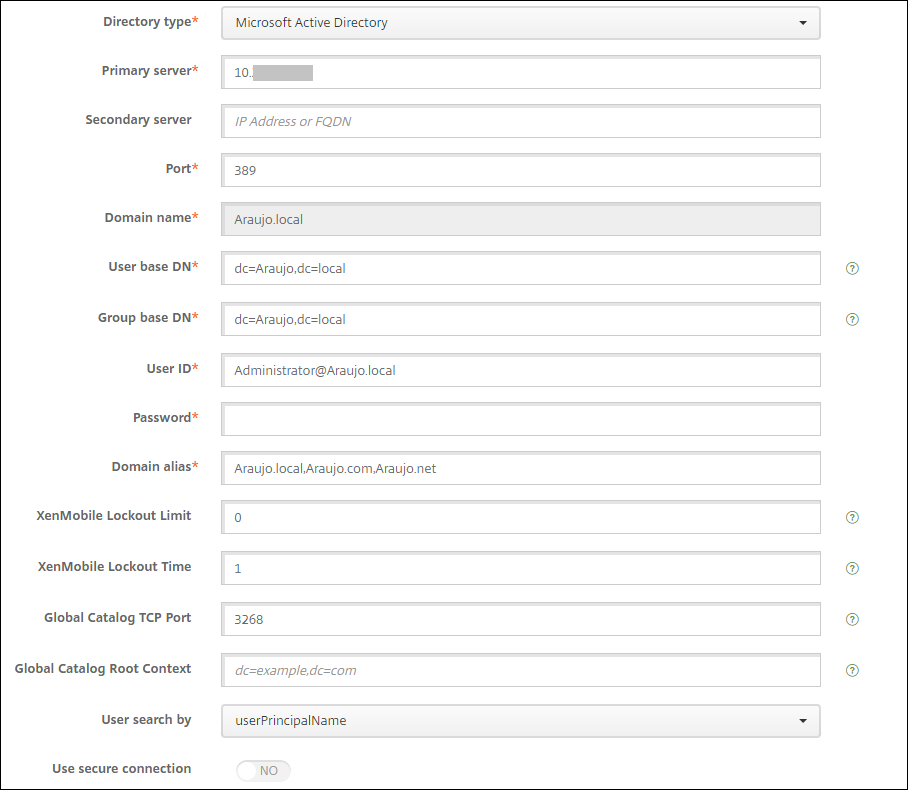

XenMobileコンソールで、[設定] > [LDAP] に移動し、ディレクトリを追加または編集します。

-

情報を入力します。

-

[ドメインエイリアス] で、ユーザー認証に使用する各ドメインを指定します。ドメインをコンマで区切り、ドメイン間にスペースを使用しないでください。例:

domain1.com,domain2.com,domain3.com -

[User search by] フィールドが、Citrix Gateway LDAPポリシーで指定された [Server Logon Name Attribute] と一致することを確認します。

-

特定のURLへの受信接続要求をドロップ

環境内のCitrix GatewayがSSLオフロード用に構成されている場合、ゲートウェイが特定のURLへの受信接続要求をドロップすることを推奨する場合があります。

そのような追加のセキュリティを希望する場合は、Citrix Gatewayで2つのMDMロードバランサー仮想サーバー (ポート443用とポート8443用) を構成します。次の情報を設定のテンプレートとして使用してください。

重要:

次の更新は、SSLオフロード用に構成されたCitrix Gatewayのみを対象としています。

-

XMS_DropURLsという名前のパターンセットを作成します。add policy patset XMS_DropURLs <!--NeedCopy--> -

新しいパターンセットに次のURLを追加します。必要に応じてこのリストをカスタマイズします。

bind policy patset XMS_DropURLs /zdm/shp/console -index 6 bind policy patset XMS_DropURLs /zdm/login_xdm_uc.jsp -index 5 bind policy patset XMS_DropURLs /zdm/helper.jsp -index 4 bind policy patset XMS_DropURLs /zdm/log.jsp -index 3 bind policy patset XMS_DropURLs /zdm/login.jsp -index 2 bind policy patset XMS_DropURLs /zdm/console -index 1 <!--NeedCopy--> -

指定されたサブネットから接続要求が発信されない限り、これらのURLへのすべてのトラフィックをドロップするポリシーを作成します。

add responder policy XMS_DROP_pol “CLIENT.IP.SRC.IN_SUBNET(192.168.0.0/24).NOT && HTTP.REQ.URL.CONTAINS_ANY(”XMS_DropURLs”)” DROP -comment "Allow only subnet 192.168.0.0/24 to access these URLs. All other connections are DROPed" <!--NeedCopy--> -

新しいポリシーを両方のMDMロードバランサー仮想サーバー (ポート443と8443) にバインドします。

bind lb vserver _XM_LB_MDM_XenMobileMDM_443 -policyName XMS_DROP_pol -priority 100 -gotoPriorityExpression END -type REQUEST bind lb vserver _XM_LB_MDM_XenMobileMDM_8443 -policyName XMS_DROP_pol -priority 100 -gotoPriorityExpression END -type REQUEST <!--NeedCopy--> -

ブラウザーを介したMAM URLアクセスをブロック

ブラウザーを介してMAM URLに直接アクセスすると、ユーザーはActive Directoryの資格情報を入力するように求められます。これはユーザーが資格情報を検証するためのツールとして機能しますが、一部のユーザーはこれをセキュリティ違反と見なす可能性があります。次のセクションでは、NetScalerのResponder Policy機能を使用して、MAM URL (NetScaler® Gateway VIP) へのブラウザーアクセスを制限する方法について説明します。

次のいずれかのResponder Policyを作成し、NetScaler Gateway仮想サーバーにバインドします。

add responder policy Resp_Brow_Pol "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"Mozilla\")&&HTTP.REQ.URL.PATH_AND_QUERY.EQ(\"/vpn/index.html\")" DROP add responder policy Resp_Brow_Pol_CR "!HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"CitrixReceiver\")&&HTTP.REQ.URL.PATH_AND_QUERY.EQ(\"/vpn/index.html\")" DROP add responder policy Resp_Brow_Pol_CR "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"CitrixReceiver\").NOT&&HTTP.REQ.URL.PATH_AND_QUERY.EQ(\"/vpn/index.html\")" DROP <!--NeedCopy-->bind vpn vserver _XM_XenMobileGateway -policy Resp_Brow_Pol_CR -priority 100 -gotoPriorityExpression END -type REQUESTを使用してNetScaler Gateway仮想サーバーにバインドします。注:

_XM_XenMobileGatewayは、NetScaler Gateway仮想サーバーの例の名前です。