Android Enterprise

Android Enterprise は、Google が Android デバイス向けのエンタープライズ管理ソリューションとして提供するツールとサービスのセットです。Android Enterprise を使用すると、次のことが可能になります。

-

XenMobile® を使用して、会社所有の Android デバイスと、個人所有デバイス (BYOD) の Android デバイスを管理します。

-

デバイス全体、またはデバイス上の個別のプロファイルを管理できます。個別のプロファイルは、ビジネスアカウント、アプリ、データを個人のアカウント、アプリ、データから分離します。

-

在庫管理など、単一用途に特化したデバイスも管理できます。Google が提供する Android Enterprise の機能の概要については、「Android Enterprise Management」を参照してください。

リソース:

-

Android Enterprise に関連する用語と定義のリストについては、Google Android Enterprise 開発者ガイドの「Android Enterprise terminology」を参照してください。Google はこれらの用語を頻繁に更新します。

-

XenMobile でサポートされている Android オペレーティングシステムについては、「サポート対象のデバイスオペレーティングシステム」を参照してください。

-

Android Enterprise のネットワーク環境をセットアップする際に考慮すべきアウトバウンド接続については、Google サポート記事「Android Enterprise Network Requirements」を参照してください。

XenMobile をマネージド Google Play と統合して Android Enterprise を使用する場合、エンタープライズを作成します。Google は、エンタープライズを組織とエンタープライズモビリティ管理 (EMM) ソリューション間のバインディングと定義しています。組織がソリューションを通じて管理するすべてのユーザーとデバイスは、そのエンタープライズに属します。

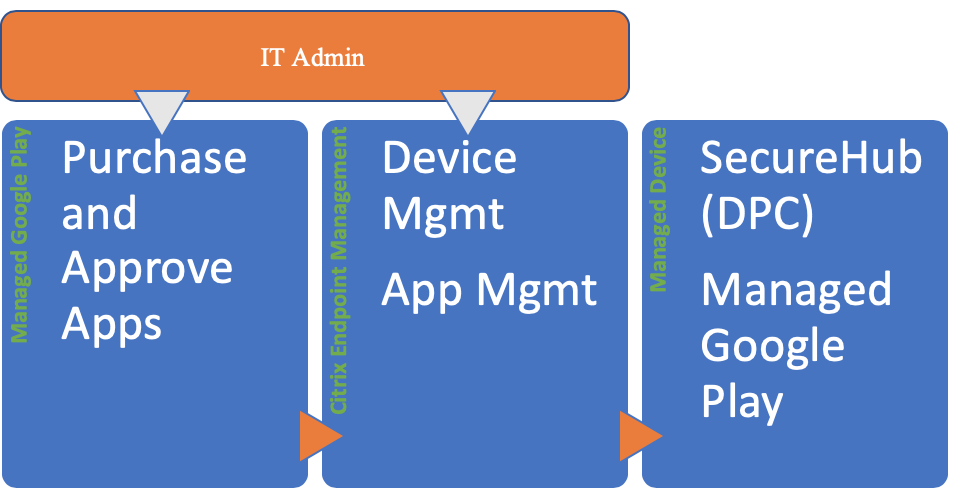

Android Enterprise のエンタープライズには、EMM ソリューション、デバイスポリシーコントローラー (DPC) アプリ、Google エンタープライズアプリプラットフォームの 3 つのコンポーネントがあります。XenMobile を Android Enterprise と統合すると、完全なソリューションには次のコンポーネントが含まれます。

- XenMobile: Citrix EMM。XenMobile は、セキュアなデジタルワークスペースのための統合された XenMobile ソリューションです。XenMobile は、IT 管理者が組織のデバイスとアプリを管理するための手段を提供します。

- Citrix Secure Hub™: Citrix DPC アプリ。Secure Hub は XenMobile の起動パッドです。Secure Hub はデバイスにポリシーを適用します。

- マネージド Google Play: XenMobile と統合される Google エンタープライズアプリプラットフォーム。Google Play EMM API は、アプリポリシーを設定し、アプリを配布します。

この図は、管理者がこれらのコンポーネントとどのように対話し、コンポーネントが互いにどのように対話するかを示しています。

XenMobile でマネージド Google Play を使用する

注:

マネージド Google Play または Google Workspace のいずれかを使用して、Citrix を EMM プロバイダーとして登録できます。この記事では、マネージド Google Play と Android Enterprise の使用について説明します。組織が Google Workspace を使用してアプリへのアクセスを提供している場合は、Android Enterprise とともに使用できます。「Google Workspace (旧 G-Suite) ユーザー向けのレガシー Android Enterprise」を参照してください。

マネージド Google Play を使用する場合、デバイスとエンドユーザー向けにマネージド Google Play アカウントをプロビジョニングします。マネージド Google Play アカウントは、マネージド Google Play へのアクセスを提供し、ユーザーが利用可能にしたアプリをインストールして使用できるようにします。組織がサードパーティの ID サービスを使用している場合、マネージド Google Play アカウントを既存の ID アカウントとリンクできます。

このタイプのエンタープライズはドメインに縛られないため、単一の組織に対して複数のエンタープライズを作成できます。たとえば、組織内の各部門または地域は、個別のデバイスとアプリのセットを管理するために、異なるエンタープライズとして登録できます。

XenMobile 管理者にとって、マネージド Google Play は、Google Play のユーザーエクスペリエンスとアプリストア機能を、エンタープライズ向けに設計された一連の管理機能と組み合わせています。マネージド Google Play を使用して、デバイス上の Android Enterprise ワークスペースに展開するアプリを追加、購入、承認します。Google Play を使用して、公開アプリ、プライベートアプリ、サードパーティアプリを展開できます。

マネージドデバイスのユーザーにとって、マネージド Google Play はエンタープライズアプリストアです。ユーザーはアプリを閲覧し、アプリの詳細を表示し、インストールできます。Google Play の公開バージョンとは異なり、ユーザーは利用可能にしたアプリのみをマネージド Google Play からインストールできます。

デバイス展開シナリオと運用モード

デバイス展開シナリオとは、展開するデバイスの所有者と、それらをどのように管理するかを指します。デバイスプロファイルとは、DPC がデバイス上でポリシーを管理および適用する方法を指します。

ワークプロファイルは、ビジネスアカウント、アプリ、データを個人のアカウント、アプリ、データから分離します。ワークプロファイルの詳細については、Google Android Enterprise ヘルプトピック「What is a work profile」を参照してください。

重要:

Android Enterprise デバイスが Android 11 にアップデートされると、Google は「ワークプロファイル付きの完全管理」として管理されているデバイスを、セキュリティが強化された新しいワークプロファイルエクスペリエンスに移行します。詳細については、「Changes ahead for Android Enterprise’s Fully Managed with Work Profile」を参照してください。

| デバイス管理 | ユースケース | ワークプロファイル | 個人プロファイル | 注 |

|---|---|---|---|---|

| 会社所有デバイス (完全管理) | 業務専用の会社所有デバイス | いいえ | はい。DPC は、デバイス全体の接続設定、グローバル設定、工場出荷時設定へのリセットなど、デバイス全体のアクションを実行できます。 | 新規または工場出荷時設定にリセットされたデバイスのみ。 |

| ワークプロファイル付きの完全管理 | 業務および個人使用を目的とした会社所有デバイス | はい | はい。これらのデバイスでは、DPC のコピーが 2 つ実行されます。1 つはデバイス所有者モードでデバイスを管理し、もう 1 つはプロファイル所有者モードでワークプロファイルを管理します。デバイスとワークプロファイルに個別のポリシーを適用できます。 | 以前は、企業所有の個人利用可能 (COPE) デバイスとして知られていました。 |

| 専用デバイス* | デジタルサイネージやチケット印刷など、単一のユースケース用に構成された会社所有デバイス | いいえ | はい。必要なアプリのみを提供し、ユーザーが他のアプリを追加できないようにします。 | 以前は、企業所有の単一用途 (COSU) デバイスとして知られていました。 |

| BYOD ワークプロファイル** | ワークプロファイルモード (プロファイル所有者モードとも呼ばれる) で登録された個人デバイス | はい | はい。DPC はワークプロファイルのみを管理し、デバイス全体は管理しません。 | これらのデバイスは、新規または工場出荷時設定にリセットされている必要はありません。 |

* ユーザーは専用デバイスを共有できます。ユーザーが専用デバイス上のアプリにサインオンすると、その作業の状態はデバイスではなくアプリにあります。

** XenMobile は、BYOD ワークプロファイルモードでの Zebra デバイスをサポートしていません。XenMobile は、完全管理デバイスおよびデバイスレガシーモード (デバイス管理者モードとも呼ばれる) での Zebra デバイスをサポートしています。

レガシーモードからデバイス所有者モードまたはプロファイル所有者モードへの移行については、「デバイス管理から Android Enterprise への移行」を参照してください。

認証方法

登録プロファイルは、Android デバイスが MAM、MDM、または MDM+MAM のいずれに登録されるかを決定し、ユーザーが MDM からオプトアウトするオプションを提供します。

セキュリティレベルと必要な登録手順の指定については、「登録セキュリティモードの構成」を参照してください。

XenMobile は、MDM+MAM に登録された Android デバイスに対して次の認証方法をサポートしています。詳細については、「証明書と認証」の各記事を参照してください。

- ドメイン

- ドメインとセキュリティトークン

- クライアント証明書

- クライアント証明書とドメイン

- ID プロバイダー:

- Azure Active Directory

- Citrix Identity プロバイダー

まれにしか使用されない別の認証方法として、クライアント証明書とセキュリティトークンがあります。詳細については、https://support.citrix.com/article/CTX215200 を参照してください。

要件

Android Enterprise の使用を開始する前に、次のものが必要です。

-

アカウントと資格情報:

- マネージド Google Play で Android Enterprise をセットアップするための企業 Google アカウント

- 最新の MDX ファイルをダウンロードするための Citrix カスタマーアカウント

- プライベートアプリを展開するための Google 開発者アカウント (オプション)

-

XenMobile 用に構成された Firebase Cloud Messaging (FCM)。手順については、「Firebase Cloud Messaging」を参照してください。

-

Samsung Knox Mobile Enrollment (オプション) の場合、Knox Premium ライセンス。

XenMobile を Google Play に接続する

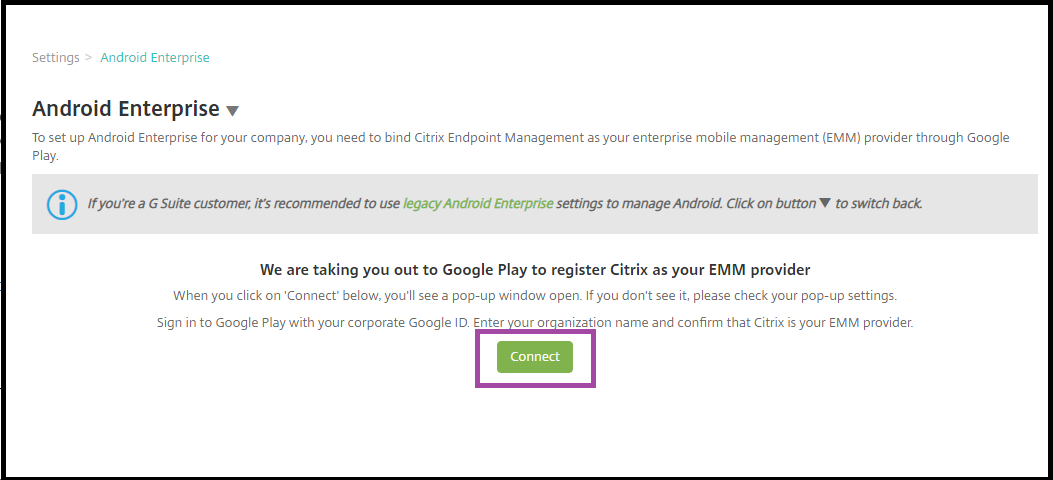

組織向けに Android Enterprise をセットアップするには、マネージド Google Play を通じて Citrix を EMM プロバイダーとして登録します。このセットアップにより、マネージド Google Play が XenMobile に接続され、XenMobile に Android Enterprise 用のエンタープライズが作成されます。

Google Play にサインインするには、企業 Google アカウントが必要です。

-

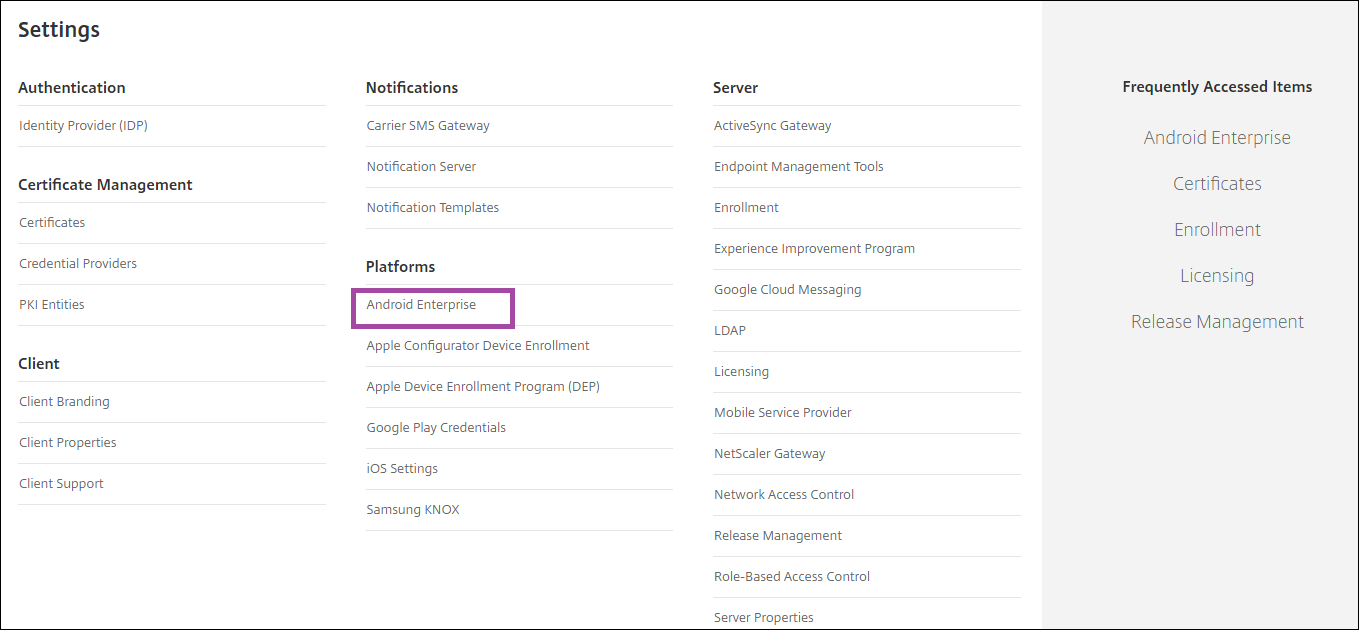

XenMobile コンソールの右上隅にある歯車アイコンをクリックします。[設定] ページが表示されます。

-

[設定] > [Android Enterprise] に移動します。

- [接続] をクリックします。Google Play が開きます。

-

企業 Google アカウントの資格情報を使用して Google Play にサインインします。組織名を入力し、Citrix が EMM プロバイダーであることを確認します。

-

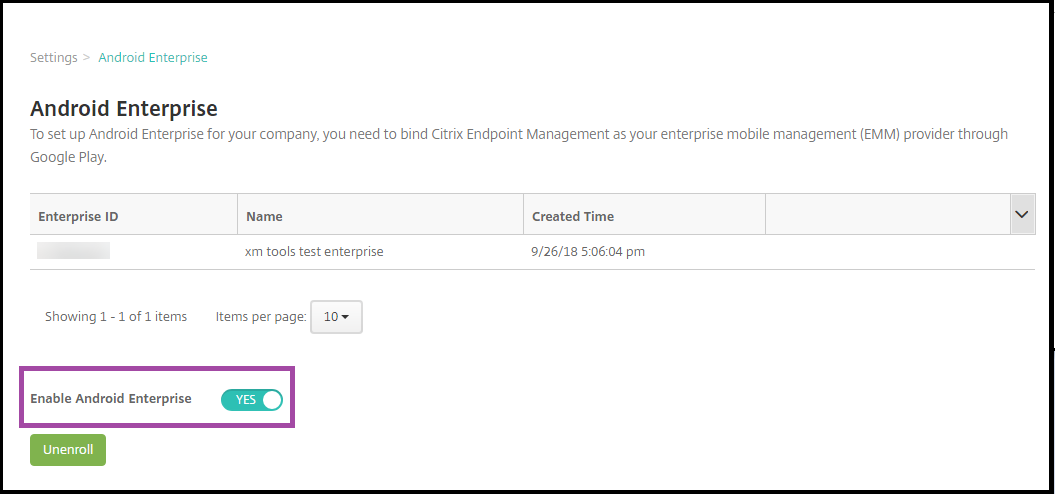

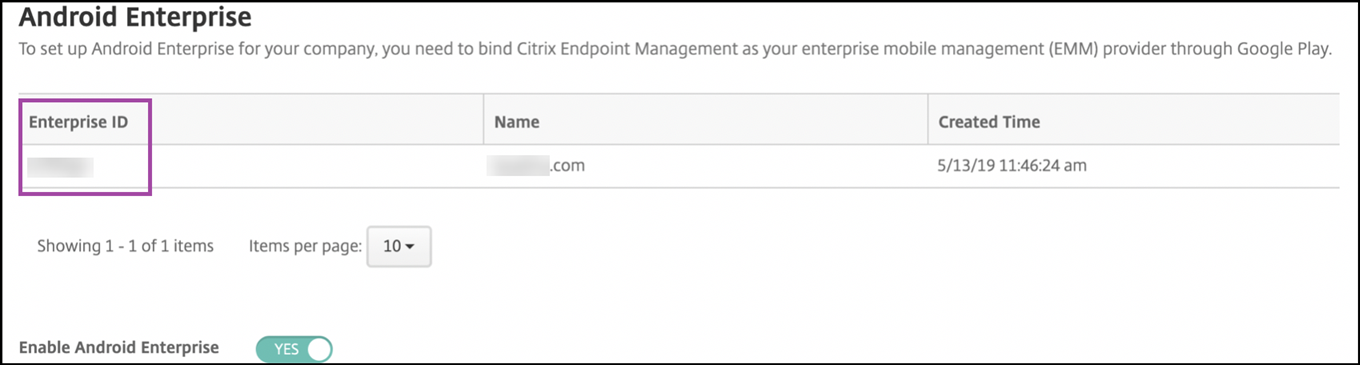

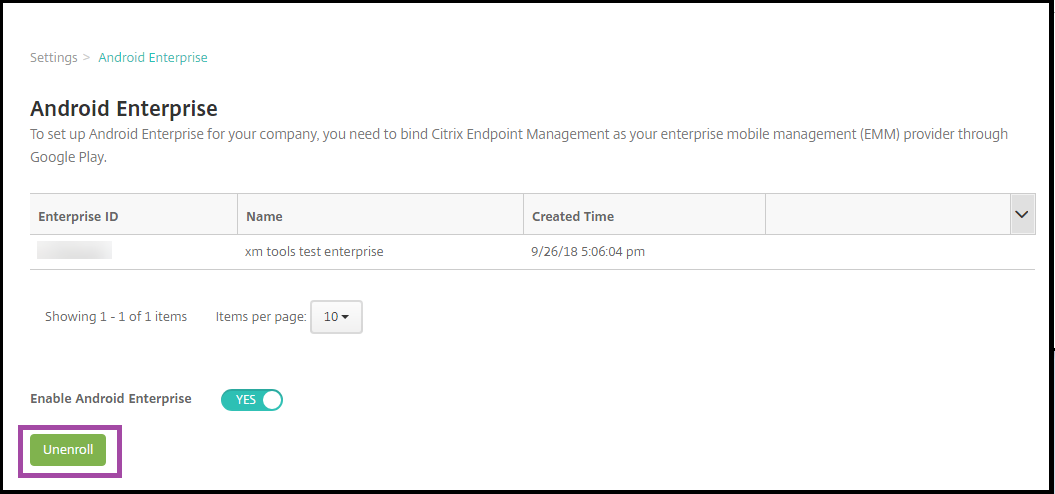

Android Enterprise 用のエンタープライズ ID が追加されます。Android Enterprise を有効にするには、[Android Enterprise を有効にする] を [はい] にスライドします。

XenMobile コンソールにエンタープライズ ID が表示されます。

環境が Google に接続され、デバイスを管理する準備が整いました。これで、ユーザーにアプリを提供できます。

XenMobile は、Citrix モバイル生産性アプリ、MDX アプリ、公開アプリストアアプリ、Web および SaaS アプリ、エンタープライズアプリ、Web リンクをユーザーに提供するために使用できます。これらのアプリの種類とユーザーへの提供方法の詳細については、「アプリの追加」を参照してください。

次のセクションでは、モバイル生産性アプリを提供する方法について説明します。

Android Enterprise ユーザーに Citrix モバイル生産性アプリを提供する

Android Enterprise ユーザーに Citrix モバイル生産性アプリを提供するには、次の手順が必要です。

-

アプリを MDX アプリとして公開します。「アプリを MDX アプリとして構成する」を参照してください。

-

ユーザーがデバイス上のワークプロファイルにアクセスするために使用するセキュリティチャレンジのルールを構成します。「セキュリティチャレンジポリシーを構成する」を参照してください。

公開したアプリは、Android Enterprise エンタープライズに登録されているデバイスで利用できます。

注:

Android Enterprise の公開アプリストアアプリを Android ユーザーに展開すると、そのユーザーは自動的に Android Enterprise に登録されます。

アプリを MDX アプリとして構成する

Citrix 生産性アプリを Android Enterprise 用の MDX アプリとして構成するには:

XenMobile アプリケーションとデバイスの構成

-

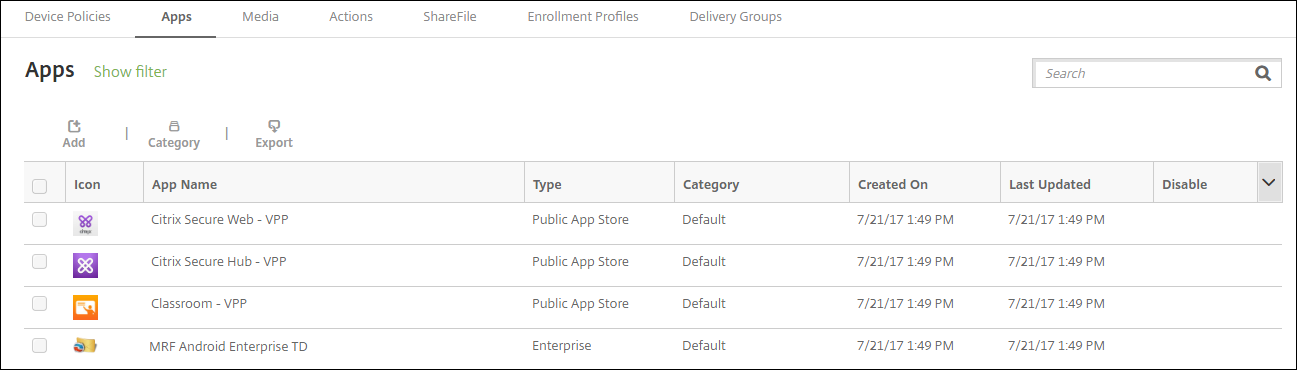

XenMobile コンソールで、[構成] > [アプリ] の順にクリックします。[アプリ] ページが表示されます。

-

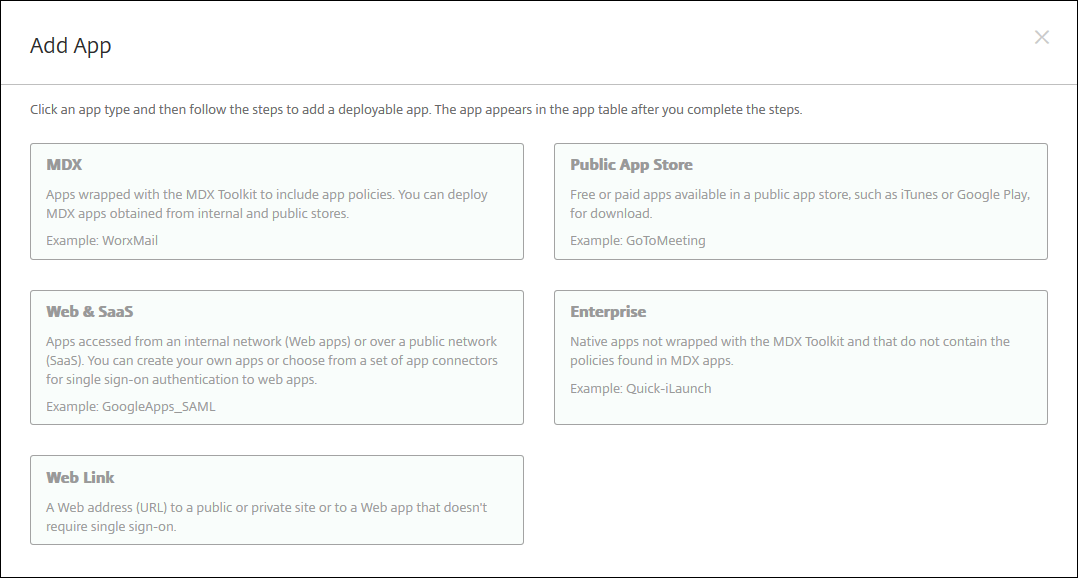

[追加] をクリックします。[アプリの追加] ダイアログボックスが表示されます。

-

[MDX] をクリックします。[アプリ情報] ページが表示されます。

-

ページの左側で、プラットフォームとして [Android Enterprise] を選択します。

-

[アプリ情報] ページで、次の情報を入力します。

- 名前: アプリのわかりやすい名前を入力します。この名前は、[アプリ] テーブルの [アプリ名] の下に表示されます。

- 説明: アプリのオプションの説明を入力します。

- アプリカテゴリ: オプションで、リストからアプリを追加するカテゴリをクリックします。アプリカテゴリについて詳しくは、「アプリカテゴリについて」を参照してください。

-

[次へ] をクリックします。[Android Enterprise MDXアプリ] ページが表示されます。

-

[アップロード] をクリックし、アプリの .mdx ファイルのファイル場所に移動します。ファイルを選択し、[開く] をクリックします。

-

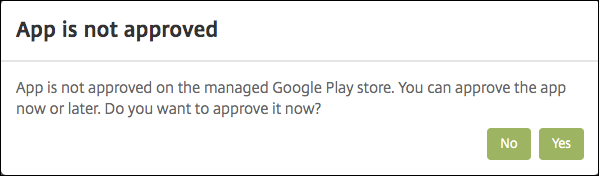

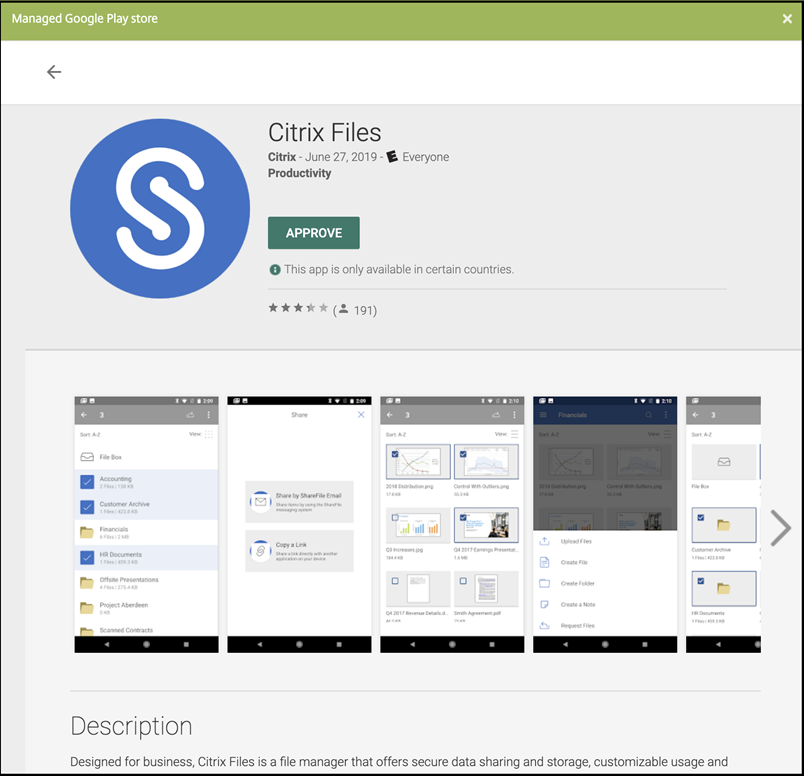

添付されたアプリケーションが管理対象 Google Play ストアからの承認を必要とする場合、UI が通知します。XenMobile コンソールを離れることなくアプリケーションを承認するには、[はい] をクリックします。

-

管理対象 Google Play ストアページが開いたら、[承認] をクリックします。

-

もう一度 [承認] をクリックします。

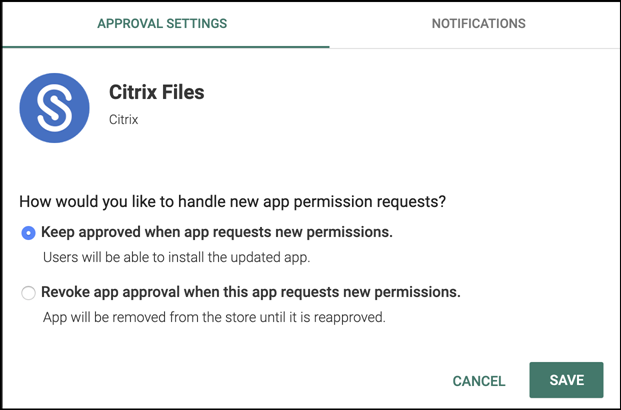

-

[アプリが新しい権限を要求した場合でも承認を維持する] を選択します。[保存] をクリックします。

-

アプリが承認されて保存されると、ページにさらに設定が表示されます。これらの設定を構成します。

- ファイル名: アプリに関連付けられているファイル名を入力します。

- アプリの説明: アプリの説明を入力します。

- プロダクトトラック: ユーザーデバイスにプッシュするプロダクトトラックを指定します。テスト用に設計されたトラックがある場合は、それを選択してユーザーに割り当てることができます。デフォルトは Production です。

- アプリバージョン: オプションで、アプリのバージョン番号を入力します。

- パッケージID: Google Play ストアでのアプリの URL。

- 最小OSバージョン: オプションで、デバイスがアプリを使用するために実行できる最も古いオペレーティングシステムバージョンを入力します。

- 最大OSバージョン: オプションで、デバイスがアプリを使用するために実行する必要がある最新のオペレーティングシステムバージョンを入力します。

- 除外デバイス: オプションで、アプリを実行できないデバイスのメーカーまたはモデルを入力します。

-

[MDXポリシー] を構成します。MDXアプリのアプリポリシーについて詳しくは、「MDXポリシーの概要」および「MAM SDKの概要」を参照してください。

-

展開ルールを構成します。詳しくは、「リソースの展開」を参照してください。

-

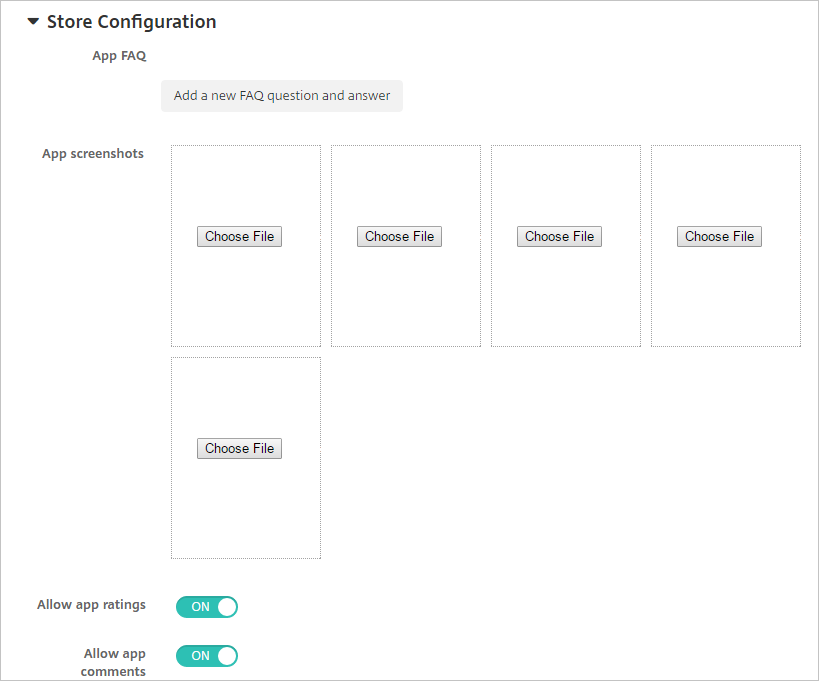

[ストア構成] を展開します。この設定は、管理対象 Google Play にのみ表示される Android Enterprise アプリには適用されません。

オプションで、アプリの FAQ やアプリストアに表示されるスクリーンショットを追加できます。ユーザーがアプリを評価したりコメントしたりできるかどうかを設定することもできます。

- 次の設定を構成します。

- アプリFAQ: アプリのFAQの質問と回答を追加します。

- アプリのスクリーンショット: アプリストアでアプリを分類するのに役立つスクリーンショットを追加します。アップロードするグラフィックは PNG である必要があります。GIF または JPEG 画像はアップロードできません。

- アプリの評価を許可: ユーザーがアプリを評価することを許可するかどうかを選択します。デフォルトは [ON] です。

- アプリのコメントを許可: ユーザーが選択したアプリについてコメントすることを許可するかどうかを選択します。デフォルトは [ON] です。

- 次の設定を構成します。

-

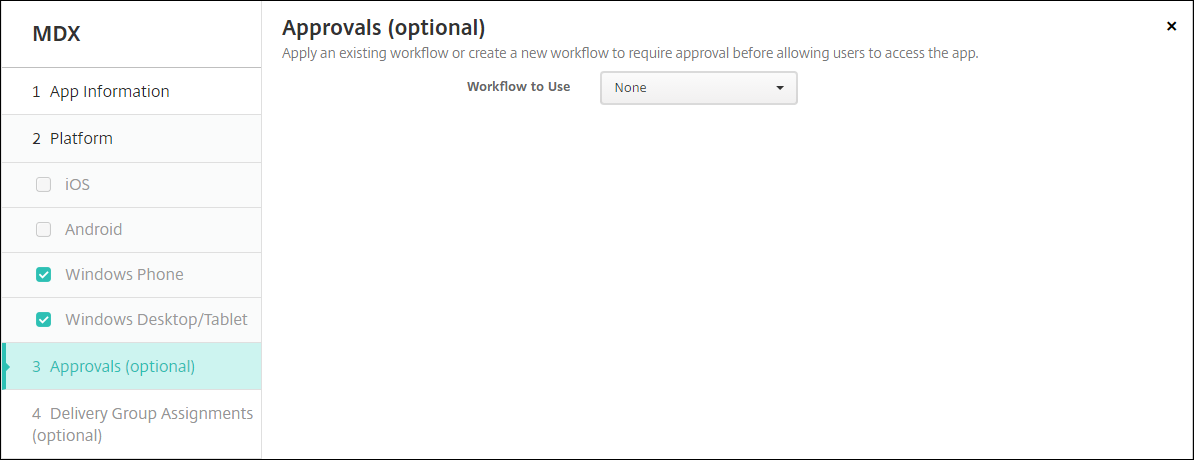

[次へ] をクリックします。[承認] ページが表示されます。

ユーザーアカウントの作成時に承認が必要な場合は、ワークフローを使用します。承認ワークフローを設定しない場合は、手順15をスキップできます。

ワークフローを割り当てるか作成するには、次の設定を構成します。

- 使用するワークフロー: リストから既存のワークフローをクリックするか、[新しいワークフローを作成] をクリックします。デフォルトは [なし] です。

- [新しいワークフローを作成] を選択した場合は、これらの設定を構成します。詳しくは、「ワークフローの適用」を参照してください。

- 名前: ワークフローの一意の名前を入力します。

- 説明: オプションで、ワークフローの説明を入力します。

- メール承認テンプレート: リストから割り当てるメール承認テンプレートを選択します。このフィールドの右側にある目のアイコンをクリックすると、テンプレートをプレビューできるダイアログボックスが表示されます。

-

マネージャー承認レベル: リストから、このワークフローに必要なマネージャー承認レベルの数を選択します。デフォルトは1レベルです。可能なオプションは次のとおりです。

- 不要

- 1レベル

- 2レベル

- 3レベル

- Active Directory ドメインの選択: リストから、ワークフローに使用する適切な Active Directory ドメインを選択します。

- 追加の必須承認者の検索: 検索フィールドに追加の必須承認者の名前を入力し、[検索] をクリックします。名前は Active Directory から取得されます。

- フィールドに名前が表示されたら、名前の横にあるチェックボックスを選択します。名前とメールアドレスが [選択された追加の必須承認者] リストに表示されます。

-

[選択された追加の必須承認者] リストからユーザーを削除するには、次のいずれかを実行します。

- [検索] をクリックして、選択したドメイン内のすべてのユーザーのリストを表示します。

- 検索ボックスに完全な名前または部分的な名前を入力し、[検索] をクリックして検索結果を絞り込みます。

- [選択された追加の必須承認者] リストのユーザーには、検索結果リストの名前の横にチェックマークが付いています。リストをスクロールし、削除する各名前の横にあるチェックボックスをオフにします。

-

[選択された追加の必須承認者] リストからユーザーを削除するには、次のいずれかを実行します。

-

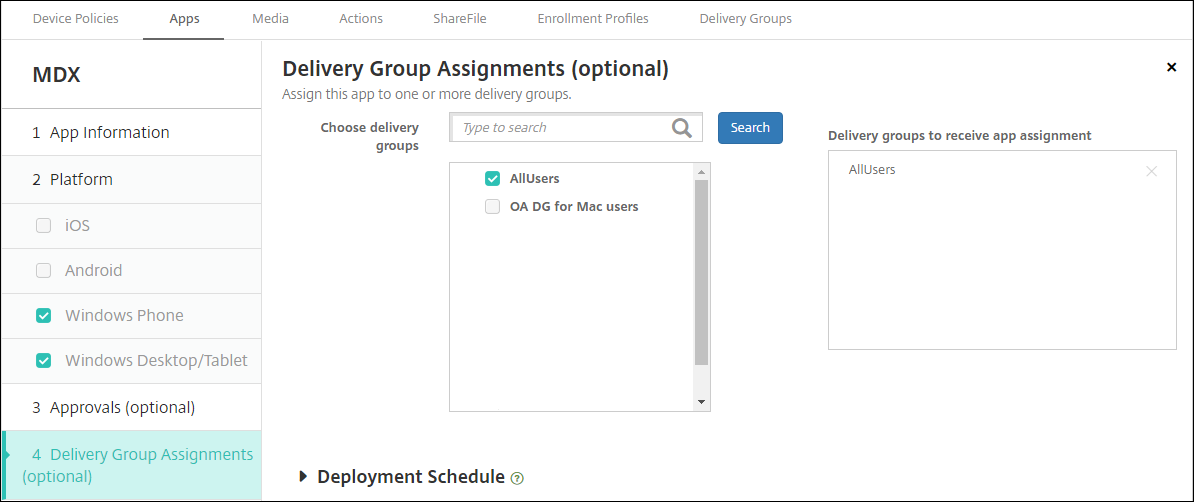

[次へ] をクリックします。[デリバリーグループの割り当て] ページが表示されます。

-

[デリバリーグループの選択] の横で、デリバリーグループを検索するためにタイプするか、リストから1つまたは複数のグループを選択します。選択したグループは、[アプリの割り当てを受け取るデリバリーグループ] リストに表示されます。

-

[展開スケジュール] を展開し、次の設定を構成します。

- [展開] の横で、展開をスケジュールするには [ON] をクリックし、展開を防止するには [OFF] をクリックします。デフォルトオプションは [ON] に設定されています。

- 展開スケジュールの横で、[今すぐ] または [後で] をクリックします。デフォルトオプションは [今すぐ] に設定されています。

- [後で] をクリックした場合は、カレンダーアイコンをクリックし、展開の日付と時刻を選択します。

- [展開条件] の横で、[すべての接続時] をクリックするか、[以前の展開が失敗した場合のみ] をクリックします。デフォルトオプションは [すべての接続時] に設定されています。

- [常時接続に展開] の横で、[OFF] が選択されていることを確認します。デフォルトオプションは [OFF] に設定されています。XenMobile をバージョン 10.18.19 以降で使用し始めた場合、Android Enterprise では常時接続は利用できません。バージョン 10.18.19 より前に XenMobile を使用し始めたお客様には、この接続は推奨されません。

このオプションは、[設定] > [サーバープロパティ] でスケジューリングバックグラウンド展開キーを構成した場合に適用されます。

構成する展開スケジュールは、すべてのプラットフォームで同じです。[常時接続に展開] を除く、すべての変更がすべてのプラットフォームに適用されます。

-

[保存] をクリックします。

各モバイル生産性アプリについてMDXアプリを構成する手順を繰り返します。

セキュリティチャレンジポリシーの構成

XenMobile パスコードデバイスポリシーは、ユーザーがデバイスまたはデバイス上の Android Enterprise ワークプロファイルにアクセスするためのセキュリティチャレンジのルールセットを構成します。セキュリティチャレンジには、パスコードまたは生体認証が含まれます。パスコードポリシーについて詳しくは、「パスコードデバイスポリシー」を参照してください。

- Android Enterprise 展開に BYOD デバイスが含まれている場合は、ワークプロファイルのパスコードポリシーを構成します。

- 展開に会社所有のフルマネージドデバイスが含まれている場合は、デバイス自体のパスコードポリシーを構成します。

- 展開に両方の種類のデバイスが含まれている場合は、両方の種類のパスコードポリシーを構成します。

パスコードポリシーを構成するには、次の手順を実行します。

-

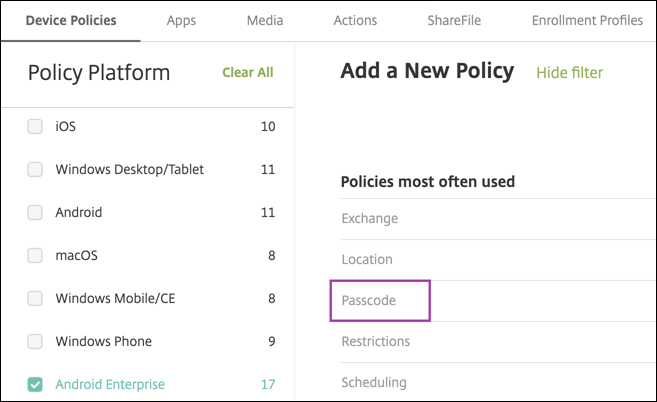

XenMobile コンソールで、[構成] > [デバイスポリシー] に移動します。

-

[追加] をクリックします。

-

[フィルターを表示] をクリックして [ポリシープラットフォーム] ペインを表示します。[ポリシープラットフォーム] ペインで、[Android Enterprise] を選択します。

-

右側のペインで [パスコード] をクリックします。

-

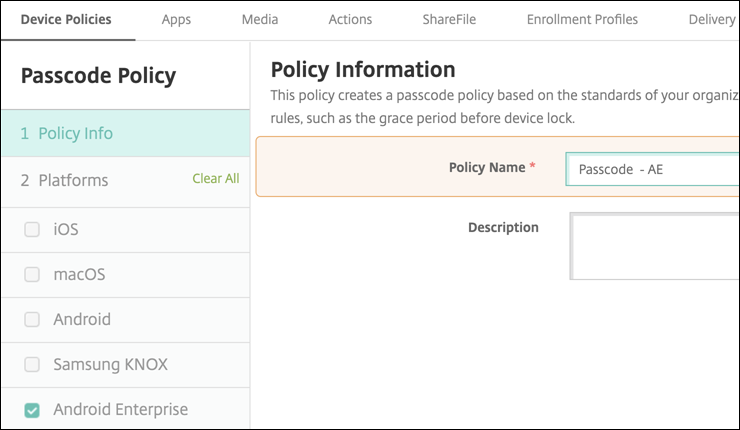

[ポリシー名] を入力します。[次へ] をクリックします。

- パスコードポリシー設定を構成します。

- [デバイスパスコード必須] を [オン] に設定して、デバイス自体のセキュリティチャレンジで利用可能な設定を表示します。

- [ワークプロファイルのセキュリティチャレンジ] を [オン] に設定して、ワークプロファイルのセキュリティチャレンジで利用可能な設定を表示します。

-

[次へ] をクリックします。

-

ポリシーを1つまたは複数のデリバリーグループに割り当てます。

- [保存] をクリックします。

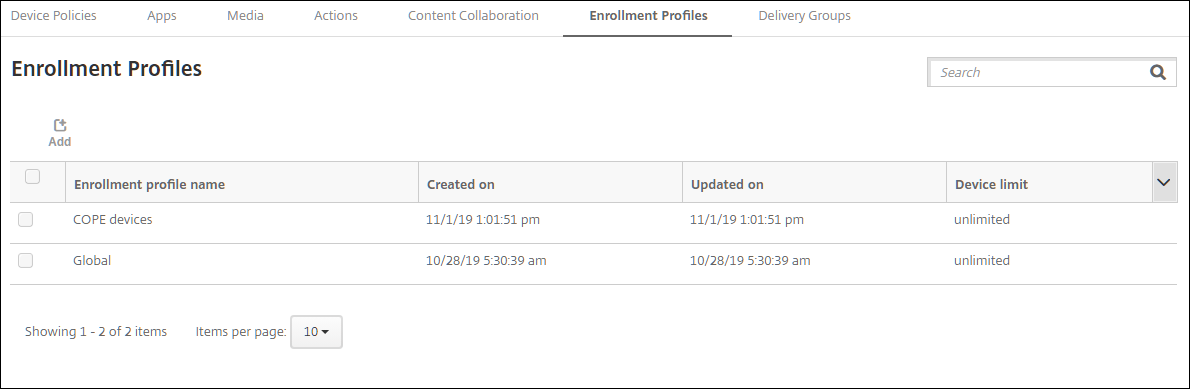

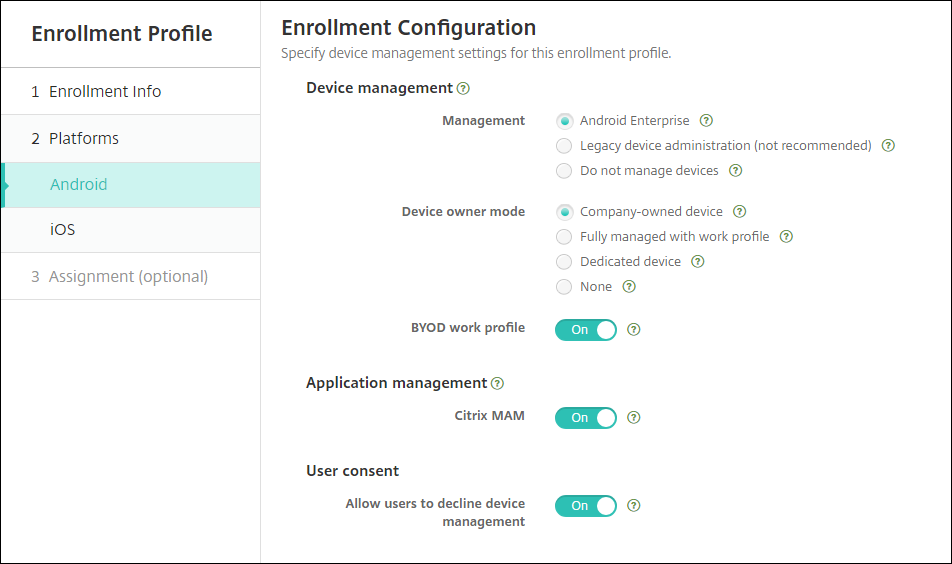

登録プロファイルの作成

登録プロファイルは、XenMobile 展開で Android Enterprise が有効になっている場合に、Android デバイスがどのように登録されるかを制御します。Android Enterprise デバイスを登録するための登録プロファイルを作成する際、新規デバイスおよび工場出荷時設定にリセットされたデバイスを次のように登録するように登録プロファイルを構成できます。

- フルマネージドデバイス

- 専用デバイス(COSUデバイス)

- ワークプロファイル付きフルマネージドデバイス(COPEデバイス)

また、これらの各 Android Enterprise 登録プロファイルを構成して、BYOD Android デバイスをワークプロファイルデバイスとして登録することもできます。

XenMobile 展開で Android Enterprise が有効になっている場合、新しく登録された、または再登録されたすべての Android デバイスは Android Enterprise デバイスとして登録されます。デフォルトでは、グローバル登録プロファイルは、新規デバイスおよび工場出荷時設定にリセットされた Android デバイスをフルマネージドデバイスとして登録し、BYOD Android デバイスをワークプロファイルデバイスとして登録します。

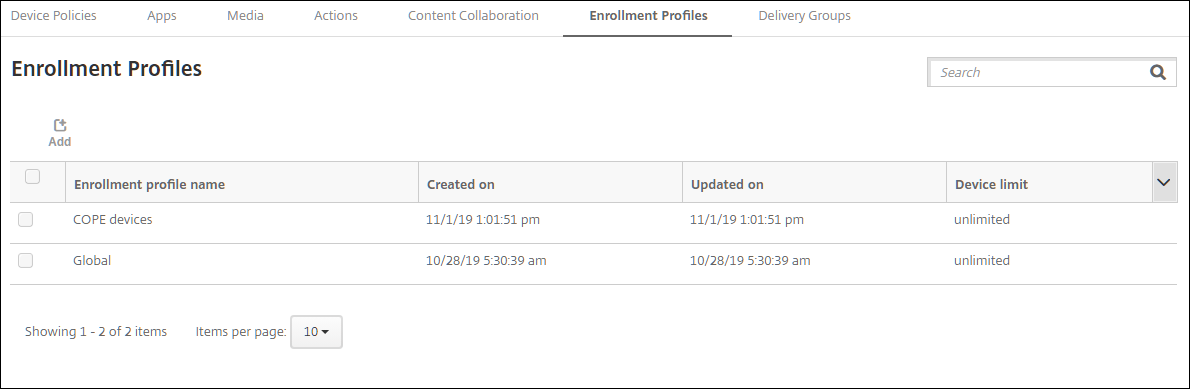

登録プロファイルを作成する際、それらにデリバリーグループを割り当てます。ユーザーが異なる登録プロファイルを持つ複数のデリバリーグループに属している場合、デリバリーグループの名前によって使用される登録プロファイルが決まります。XenMobile は、デリバリーグループのアルファベット順リストで最後に表示されるデリバリーグループを選択します。詳しくは、「登録プロファイル」を参照してください。

登録プロファイルを使用して、MDMのみ、MDM+MAM、MAMのみなど、複数のユースケースを組み合わせることができます。サーバープロパティ xms.server.mode に反映される XenMobile Server ライセンスタイプによって、[構成] > [登録プロファイル] で利用可能な設定が決まります。

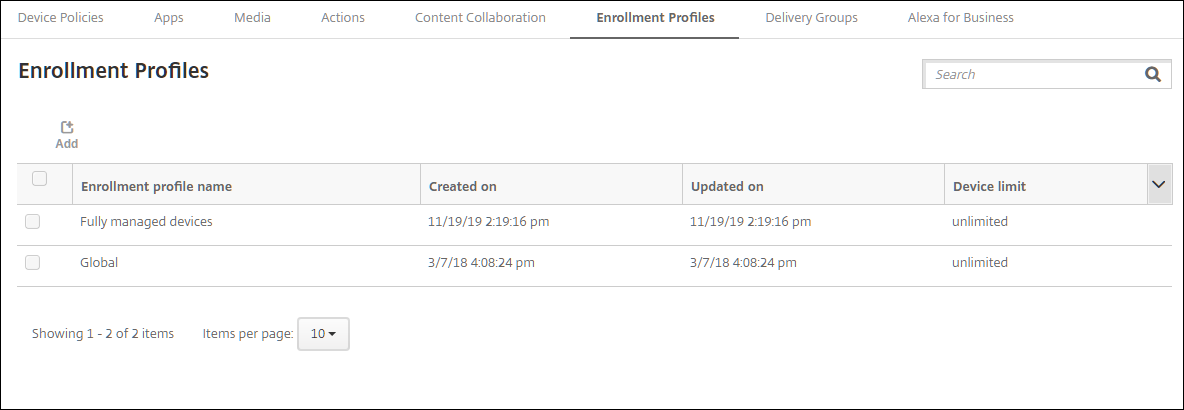

フルマネージドデバイスの登録プロファイルの追加

グローバル登録プロファイルはデフォルトでフルマネージドデバイスを登録しますが、フルマネージドデバイスを登録するための登録プロファイルをさらに作成できます。

-

XenMobile コンソールで、[構成] > [登録プロファイル] に移動します。

-

登録プロファイルを追加するには、追加 をクリックします。登録情報ページで、登録プロファイルの名前を入力します。

-

このプロファイルを持つメンバーが登録できるデバイスの数を設定します。

-

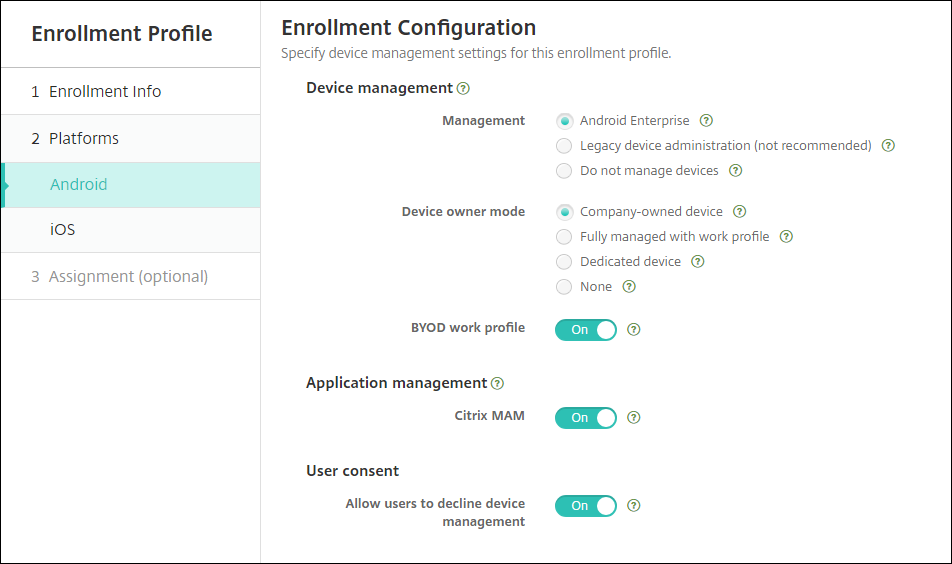

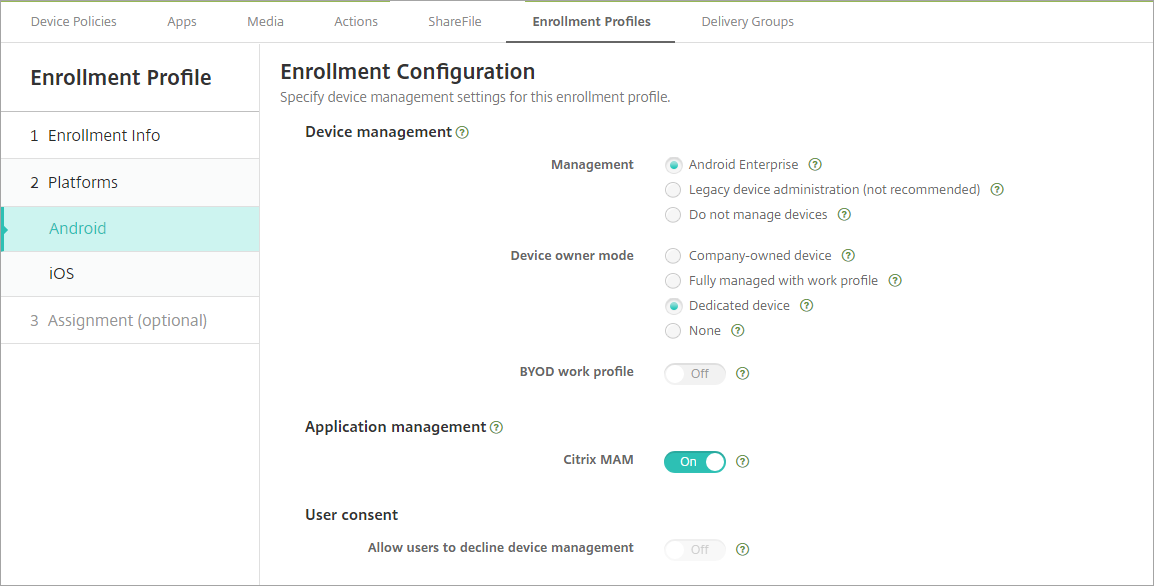

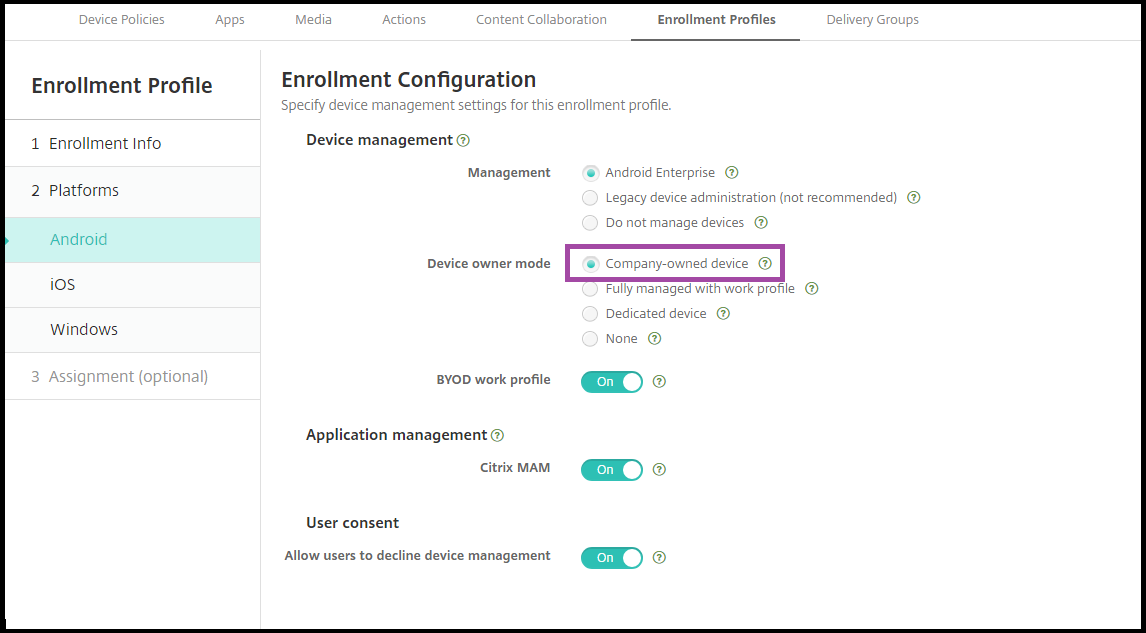

プラットフォーム の下にある Android を選択するか、次へ をクリックします。登録構成ページが表示されます。

-

管理 を Android Enterprise に設定します。

-

デバイス所有者モード を 会社所有デバイス に設定します。

-

BYODワークプロファイル を使用すると、BYODデバイスをワークプロファイルデバイスとして登録するように登録プロファイルを構成できます。新規デバイスおよび工場出荷時設定にリセットされたデバイスは、完全に管理されたデバイスとして登録されます。

- BYODデバイスをワークプロファイルデバイスとして登録できるようにするには、BYODワークプロファイル を オン に設定します。デフォルトは オン です。

- 登録を完全に管理されたデバイスに制限するには、BYODワークプロファイル を オフ に設定します。

-

Citrix MAM にデバイスを登録するかどうかを選択します。

-

BYODワークプロファイル を オン に設定した場合、ユーザーの同意を構成します。BYODワークプロファイルデバイスのユーザーがデバイスを登録する際にデバイス管理を拒否できるようにするには、ユーザーがデバイス管理を拒否することを許可 を オン に設定します。

BYODワークプロファイル が オン に設定されている場合、ユーザーがデバイス管理を拒否することを許可 のデフォルト値は オン です。BYODワークプロファイル が オフ に設定されている場合、ユーザーがデバイス管理を拒否することを許可 は無効になります。

-

割り当て(オプション) を選択します。デリバリーグループ割り当て画面が表示されます。

-

完全に管理されたデバイスを登録する管理者を含むデリバリーグループを選択します。次に 保存 をクリックします。

追加したプロファイルとともに登録プロファイルページが表示されます。

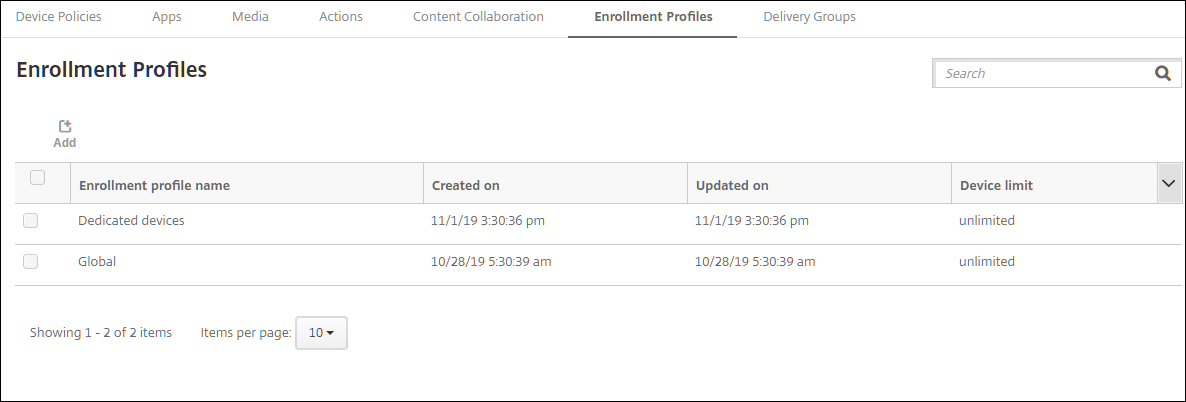

専用デバイス登録プロファイルの追加

XenMobile展開に専用デバイスが含まれている場合、1人のXenMobile管理者または少数の管理者が多数の専用デバイスを登録します。これらの管理者がすべての必要なデバイスを登録できるように、ユーザーあたりのデバイス数を無制限にした登録プロファイルを作成します。

-

XenMobileコンソールで、構成 > 登録プロファイル に移動します。

-

登録プロファイルを追加するには、追加 をクリックします。登録情報ページで、登録プロファイルの名前を入力します。このプロファイルを持つメンバーが登録できるデバイスの数が無制限に設定されていることを確認します。

-

プラットフォーム の下にある Android を選択するか、次へ をクリックします。登録構成ページが表示されます。

-

管理 を Android Enterprise に設定します。

-

デバイス所有者モード を 専用デバイス に設定します。

-

BYODワークプロファイル を使用すると、BYODデバイスをワークプロファイルデバイスとして登録するように登録プロファイルを構成できます。新規デバイスおよび工場出荷時設定にリセットされたデバイスは、専用デバイスとして登録されます。BYODデバイスをワークプロファイルデバイスとして登録できるようにするには、BYODワークプロファイル を オン に設定します。登録を会社所有デバイスに制限するには、BYODワークプロファイル を オフ に設定します。デフォルトは オン です。

-

Citrix MAM にデバイスを登録するかどうかを選択します。

-

BYODワークプロファイル を オン に設定した場合、ユーザーの同意を構成します。BYODワークプロファイルデバイスのユーザーがデバイスを登録する際にデバイス管理を拒否できるようにするには、ユーザーがデバイス管理を拒否することを許可 を オン に設定します。

BYODワークプロファイル が オン に設定されている場合、ユーザーがデバイス管理を拒否することを許可 のデフォルト値は オン です。BYODワークプロファイル が オフ に設定されている場合、ユーザーがデバイス管理を拒否することを許可 は無効になります。

-

割り当て(オプション) を選択します。デリバリーグループ割り当て画面が表示されます。

-

専用デバイスを登録する管理者を含むデリバリーグループを選択します。次に 保存 をクリックします。

追加したプロファイルとともに登録プロファイルページが表示されます。

ワークプロファイルを持つ完全に管理されたデバイスの登録プロファイルの追加

-

XenMobileコンソールで、構成 > 登録プロファイル に移動します。

-

登録プロファイルを追加するには、追加 をクリックします。登録情報ページで、登録プロファイルの名前を入力します。

-

このプロファイルを持つメンバーが登録できるデバイスの数を設定します。

-

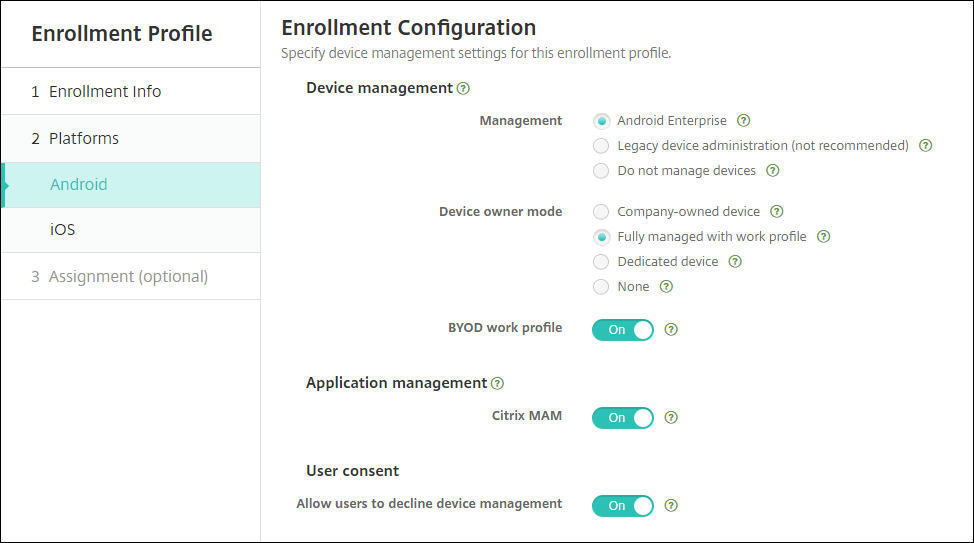

プラットフォーム の下にある Android を選択するか、次へ をクリックします。登録構成ページが表示されます。

-

管理 を Android Enterprise に設定します。デバイス所有者モード を ワークプロファイルを持つ完全に管理されたデバイス に設定します。

-

BYODワークプロファイル を使用すると、BYODデバイスをワークプロファイルデバイスとして登録するように登録プロファイルを構成できます。新規デバイスおよび工場出荷時設定にリセットされたデバイスは、ワークプロファイルを持つ完全に管理されたデバイスとして登録されます。BYODデバイスをワークプロファイルデバイスとして登録できるようにするには、BYODワークプロファイル を オン に設定します。登録を専用デバイスに制限するには、BYODワークプロファイル を オフ に設定します。デフォルトは オフ です。

-

Citrix MAM にデバイスを登録するかどうかを選択します。

-

BYODワークプロファイル を オン に設定した場合、ユーザーの同意を構成します。BYODワークプロファイルデバイスのユーザーがデバイスを登録する際にデバイス管理を拒否できるようにするには、ユーザーがデバイス管理を拒否することを許可 を オン に設定します。

BYODワークプロファイル が オン に設定されている場合、ユーザーがデバイス管理を拒否することを許可 のデフォルト値は オン です。BYODワークプロファイル が オフ に設定されている場合、ユーザーがデバイス管理を拒否することを許可 は無効になります。

-

割り当て(オプション) を選択します。デリバリーグループ割り当て画面が表示されます。

-

ワークプロファイルを持つ完全に管理されたデバイスを登録する管理者を含むデリバリーグループを選択します。次に 保存 をクリックします。

追加したプロファイルとともに登録プロファイルページが表示されます。

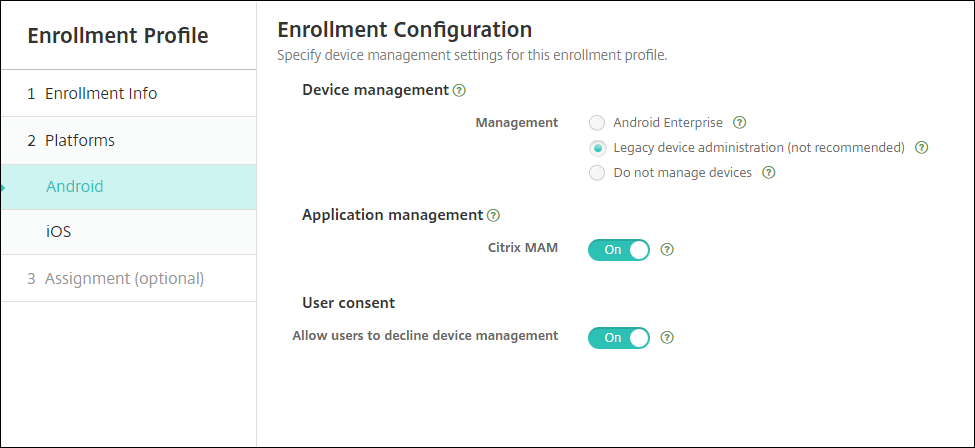

レガシーデバイスの登録プロファイルの追加

Googleは、デバイス管理のデバイス管理者モードを非推奨化しています。Googleは、すべてのAndroidデバイスをデバイス所有者モードまたはプロファイル所有者モードで管理することを推奨しています。(Google Android Enterprise開発者ガイドのデバイス管理者の非推奨化を参照してください。)

この変更をサポートするため、次のようになります。

- Citrixは、Android EnterpriseをAndroidデバイスのデフォルトの登録オプションとします。

- XenMobile展開でAndroid Enterpriseが有効になっている場合、新規登録または再登録されたすべてのAndroidデバイスはAndroid Enterpriseデバイスとして登録されます。

組織がAndroid Enterpriseを使用してレガシーAndroidデバイスの管理を開始する準備ができていない場合があります。その場合、デバイス管理者モードで引き続き管理できます。すでにデバイス管理者モードで登録されているデバイスについては、XenMobileは引き続きデバイス管理者モードで管理します。

新しいAndroidデバイスの登録でデバイス管理者モードを使用できるように、レガシーデバイス用の登録プロファイルを作成します。

レガシーデバイス用の登録プロファイルの作成:

-

XenMobileコンソールで、構成 > 登録プロファイル に移動します。

-

登録プロファイルを追加するには、追加 をクリックします。登録情報ページで、登録プロファイルの名前を入力します。

-

このプロファイルを持つメンバーが登録できるデバイスの数を設定します。

-

プラットフォーム の下にある Android を選択するか、次へ をクリックします。登録構成ページが表示されます。

-

管理 を レガシーデバイス管理(非推奨) に設定します。次へ をクリックします。

-

Citrix MAM にデバイスを登録するかどうかを選択します。

-

ユーザーがデバイスを登録する際にデバイス管理を拒否できるようにするには、ユーザーがデバイス管理を拒否することを許可 を オン に設定します。デフォルトは オン です。

-

割り当て(オプション) を選択します。デリバリーグループ割り当て画面が表示されます。

-

専用デバイスを登録する管理者を含むデリバリーグループを選択します。次に 保存 をクリックします。

追加したプロファイルとともに登録プロファイルページが表示されます。

デバイス管理者モードでレガシーデバイスの管理を継続するには、このプロファイルを使用してデバイスを登録または再登録します。デバイス管理者デバイスは、ユーザーにSecure Hubをダウンロードさせ、登録サーバーURLを提供することで、ワークプロファイルデバイスと同様に登録します。

Android Enterpriseワークプロファイルデバイスのプロビジョニング

Android Enterpriseワークプロファイルデバイスは、プロファイル所有者モードで登録されます。これらのデバイスは、新規または工場出荷時設定にリセットされている必要はありません。BYODデバイスはワークプロファイルデバイスとして登録されます。登録エクスペリエンスは、XenMobileでのAndroid登録と同様です。ユーザーはGoogle PlayからSecure Hubをダウンロードし、デバイスを登録します。

デフォルトでは、Android Enterpriseにワークプロファイルデバイスとして登録されたデバイスでは、USBデバッグと不明なソースの設定が無効になります。

Android Enterpriseにワークプロファイルデバイスとしてデバイスを登録する場合は、常にGoogle Playにアクセスしてください。そこから、Secure Hubがユーザーの個人プロファイルに表示されるように有効にします。

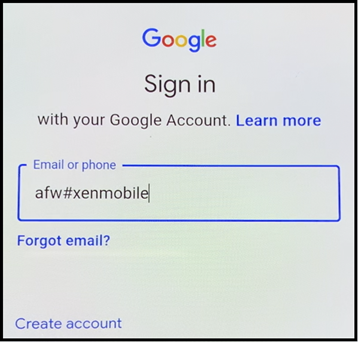

Android Enterpriseフルマネージドデバイスのプロビジョニング

前のセクションで設定した展開に、フルマネージドデバイスを登録できます。フルマネージドデバイスは会社所有のデバイスであり、デバイス所有者モードで登録されます。デバイス所有者モードで登録できるのは、新規または工場出荷時設定にリセットされたデバイスのみです。

次のいずれかの登録方法を使用して、デバイス所有者モードでデバイスを登録できます。

-

DPC識別子トークン: この登録方法では、ユーザーはデバイスのセットアップ時に

afw#xenmobileという文字を入力します。afw#xenmobileはCitrix DPC識別子トークンです。このトークンは、デバイスがXenMobileによって管理されていることを識別し、Google PlayストアからSecure Hubをダウンロードします。「Citrix DPC識別子トークンを使用したデバイスの登録」を参照してください - 近距離無線通信(NFC)バンプ: NFCバンプ登録方法では、近距離無線通信を使用して2つのデバイス間でデータを転送します。新規または工場出荷時設定にリセットされたデバイスでは、Bluetooth、Wi-Fi、およびその他の通信モードは無効になっています。この状態では、NFCがデバイスが使用できる唯一の通信プロトコルです。「NFCバンプを使用したデバイスの登録」を参照してください

- QRコード: QRコード登録は、タブレットなど、NFCをサポートしない分散型デバイス群を登録するために使用できます。QRコード登録方法では、セットアップウィザードからQRコードをスキャンすることで、デバイスプロファイルモードを設定および構成します。「QRコードを使用したデバイスの登録」を参照してください

- ゼロタッチ: ゼロタッチ登録を使用すると、デバイスの電源が初めてオンになったときに自動的に登録されるように構成できます。ゼロタッチ登録は、Android 9.0以降を実行している一部のAndroidデバイスでサポートされています。「ゼロタッチ登録」を参照してください

- Googleアカウント: ユーザーはGoogleアカウントの資格情報を入力してプロビジョニングプロセスを開始します。このオプションは、Google Workspaceを使用している企業向けです

Citrix DPC識別子トークンを使用したデバイスの登録

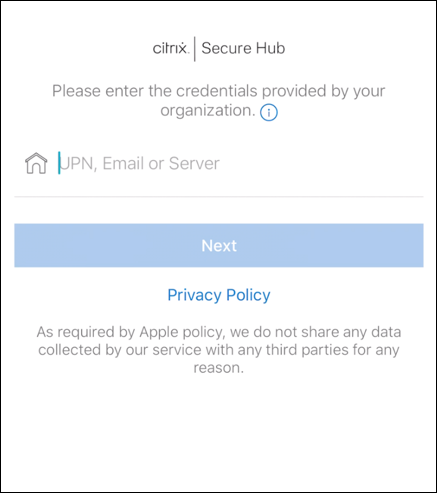

新規または工場出荷時設定にリセットされたデバイスの初期セットアップ時に、Googleアカウントの入力を求められたら、ユーザーはafw#xenmobileと入力します。この操作によりSecure Hubがダウンロードおよびインストールされます。その後、ユーザーはSecure Hubのセットアッププロンプトに従って登録を完了します。

この登録方法は、Secure Hubの最新バージョンがGoogle Playストアからダウンロードされるため、ほとんどのお客様に推奨されます。他の登録方法とは異なり、XenMobile ServerからダウンロードするためのSecure Hubを提供する必要はありません。

システム要件

- Android OSを実行しているすべてのAndroidデバイスでサポート

デバイスの登録

- 新規または工場出荷時設定にリセットされたデバイスの電源をオンにします

- 初期デバイスセットアップがロードされ、Googleアカウントの入力を求められます。デバイスのホーム画面がロードされた場合は、通知バーにセットアップの完了通知がないか確認します

-

メールアドレスまたは電話番号フィールドに

afw#xenmobileと入力します

- Secure Hubのインストールを促すAndroid Enterprise画面で、インストールをタップします

- Secure Hubインストーラー画面で、インストールをタップします

- すべてのアプリのアクセス許可要求に対して許可をタップします

- 同意して続行をタップしてSecure Hubをインストールし、デバイスを管理できるようにします

-

Secure Hubがインストールされ、デフォルトの登録画面が表示されます。この例では、AutoDiscoveryはセットアップされていません。セットアップされている場合は、ユーザーはユーザー名/メールアドレスを入力すると、サーバーが自動的に検出されます。代わりに、環境の登録URLを入力し、次へをタップします

- XenMobileのデフォルト構成では、ユーザーはMAMまたはMDM+MAMのどちらを使用するかを選択できます。このように求められた場合は、はい、登録をタップしてMDM+MAMを選択します

- ユーザー名とパスワードを入力し、次へをタップします

- デバイスのパスコードを設定するよう求められます。設定をタップし、パスコードを入力します

-

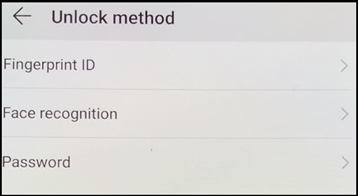

ワークプロファイルのロック解除方法を設定するよう求められます。この例では、パスワードをタップし、PINをタップしてPINを入力します

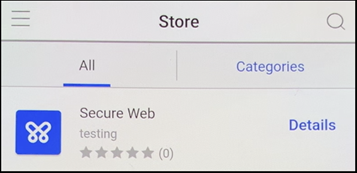

- デバイスにSecure Hubのマイアプリランディング画面が表示されます。ストアからアプリを追加をタップします

-

Secure Webを追加するには、Secure Webをタップします

- 追加をタップします

- Secure Hubは、Secure WebをインストールするためにユーザーをGoogle Playストアに誘導します。インストールをタップします

- Secure Webがインストールされたら、開くをタップします。アドレスバーに内部サイトのURLを入力し、ページがロードされることを確認します

-

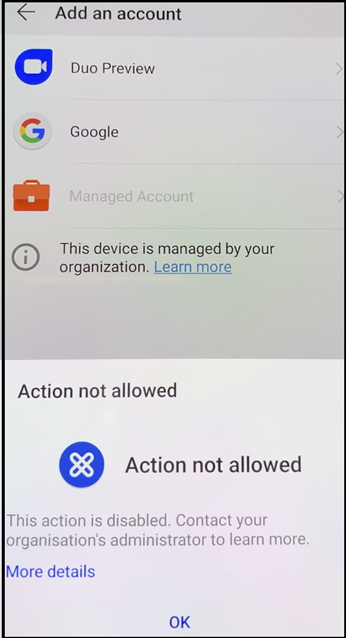

デバイスで設定 > アカウントに移動します。管理対象アカウントが変更できないことを確認します。画面共有またはリモートデバッグの開発者オプションもブロックされます

NFCバンプを使用したデバイスの登録

NFCバンプを使用してデバイスをフルマネージドデバイスとして登録するには、2つのデバイスが必要です。1つは工場出荷時設定にリセットされたデバイス、もう1つはXenMobileプロビジョニングツールを実行しているデバイスです。

システム要件と前提条件

- サポートされているAndroidデバイス

- Android Enterpriseのフルマネージドデバイスとしてプロビジョニングされた、新規または工場出荷時設定にリセットされたデバイス。この前提条件を完了するための手順は、この記事の後半で確認できます

- NFC機能を備え、構成済みのプロビジョニングツールを実行している別のデバイス。プロビジョニングツールはSecure HubまたはCitrixダウンロードページで入手できます

各デバイスには、Secure Hubによって管理されるAndroid Enterpriseプロファイルを1つだけ持つことができます。各デバイスで許可されるプロファイルは1つだけです。2つ目のDPCアプリを追加しようとすると、インストールされているSecure Hubが削除されます。

NFCバンプを介して転送されるデータ

工場出荷時設定にリセットされたデバイスをプロビジョニングするには、Android Enterpriseを初期化するためにNFCバンプを介して次のデータを送信する必要があります。

- デバイス所有者として機能するDPCアプリのパッケージ名(この場合はSecure Hub)

- デバイスがDPCアプリをダウンロードできるイントラネット/インターネットの場所

- ダウンロードが成功したかどうかを確認するためのDPCアプリのSHA1ハッシュ

- 工場出荷時設定にリセットされたデバイスがDPCアプリに接続してダウンロードできるようにするためのWi-Fi接続の詳細。注:現在、Androidはこのステップで802.1x Wi-Fiをサポートしていません

- デバイスのタイムゾーン(オプション)

- デバイスの地理的位置(オプション)

2つのデバイスがバンプされると、プロビジョニングツールからのデータが工場出荷時設定にリセットされたデバイスに送信されます。そのデータは、管理者設定でSecure Hubをダウンロードするために使用されます。タイムゾーンと位置の値を入力しない場合、Androidは新しいデバイスでこれらの値を自動的に構成します。

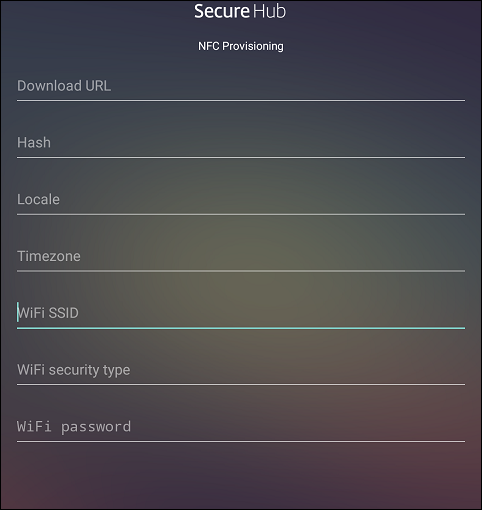

XenMobileプロビジョニングツールの構成

NFCバンプを行う前に、プロビジョニングツールを構成する必要があります。この構成は、NFCバンプ中に工場出荷時設定にリセットされたデバイスに転送されます。

必要なフィールドにデータを入力するか、テキストファイルを使用してデータを入力できます。次の一連の手順では、テキストファイルを構成する方法と、各フィールドの説明について説明します。アプリは入力後に情報を保存しないため、将来の使用のために情報を保持するテキストファイルを作成することをお勧めします。

テキストファイルを使用したプロビジョニングツールの構成

ファイル名をnfcprovisioning.txtとし、デバイスのSDカードの/sdcard/フォルダーに配置します。アプリはテキストファイルを読み取り、値を入力できます。

テキストファイルには、次のデータが必要です。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=<download_location>

この行は、EMMプロバイダーアプリのイントラネット/インターネットの場所です。NFCバンプ後に工場出荷時設定にリセットされたデバイスがWi-Fiに接続した後、デバイスはこの場所にアクセスしてダウンロードできる必要があります。URLは通常のURLであり、特別な書式設定は必要ありません。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=<SHA1 hash>

この行は、EMMプロバイダーアプリのチェックサムです。このチェックサムは、ダウンロードが成功したことを確認するために使用されます。チェックサムを取得する手順は、この記事の後半で説明します。

android.app.extra.PROVISIONING_WIFI_SSID=<wifi ssid>

この行は、プロビジョニングツールが実行されているデバイスの接続済みWi-Fi SSIDです。

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=<wifi security type>

サポートされている値はWEPとWPA2です。Wi-Fiが保護されていない場合、このフィールドは空にする必要があります。

android.app.extra.PROVISIONING_WIFI_PASSWORD=<wifi password>

Wi-Fiが保護されていない場合、このフィールドは空にする必要があります。

android.app.extra.PROVISIONING_LOCALE=<locale>

言語コードと国コードを入力します。言語コードは、ISO 639-1 で定義されている2文字の小文字のISO言語コード(enなど)です。国コードは、ISO 3166-1 で定義されている2文字の大文字のISO国コード(USなど)です。たとえば、米国で話されている英語の場合は en_US と入力します。コードを入力しない場合、国と言語は自動的に入力されます。

android.app.extra.PROVISIONING_TIME_ZONE=<timezone>

デバイスが実行されているタイムゾーンです。Olson名(地域/場所の形式)を入力します。たとえば、太平洋時間の場合は America/Los_Angeles です。名前を入力しない場合、タイムゾーンは自動的に入力されます。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_NAME=<package name>

このデータは、値がSecure Hubとしてアプリにハードコードされているため、必須ではありません。ここでは、完全を期すためにのみ記載しています。

WPA2を使用して保護されたWi-Fiがある場合、完成した nfcprovisioning.txt ファイルは次のようになります。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Protected_WiFi_Name

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=WPA2

android.app.extra.PROVISIONING_WIFI_PASSWORD=wifiPasswordHere

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

保護されていないWi-Fiがある場合、完成した nfcprovisioning.txt ファイルは次のようになります。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Unprotected_WiFi_Name

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

Citrix Secure Hubのチェックサムの取得

Secure Hubのチェックサムは定数値です: qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM。Secure HubのAPKファイルをダウンロードするには、次のGoogle Playストアリンクを使用します: https://play.google.com/managed/downloadManagingApp?identifier=xenmobile。

アプリのチェックサムの取得

前提条件:

- Android SDK Build Toolsの apksigner ツール

- OpenSSLコマンドライン

任意のアプリのチェックサムを取得するには、次の手順に従います。

- Google PlayストアからアプリのAPKファイルをダウンロードします。

-

OpenSSLコマンドラインで、apksigner ツールがある場所(

android-sdk/build-tools/<version>/apksigner)に移動し、次のように入力します。apksigner verify -print-certs <apk_path> | perl -nle 'print $& if m{(?<=SHA-256 digest:) .*}' | xxd -r -p | openssl base64 | tr -d '=' | tr -- '+/=' '-_' <!--NeedCopy-->このコマンドは有効なチェックサムを返します。

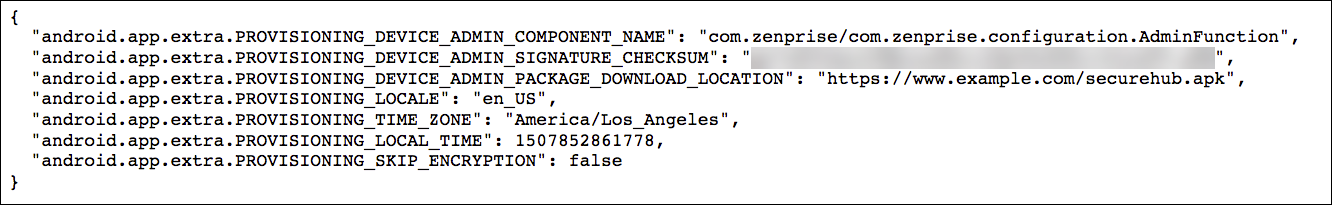

- QRコードを生成するには、

PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUMフィールドにチェックサムを入力します。例:

{

"android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME": "com.zenprise/com.zenprise.configuration.AdminFunction",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM":"qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION": "https://play.google.com/managed/downloadManagingApp?identifier=xenmobile",

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE": {

"serverURL": "https://supportablility.xm.cloud.com"

}

}

<!--NeedCopy-->

使用ライブラリ

プロビジョニングツールは、そのソースコードで次のライブラリを使用しています。

-

GoogleによるApacheライセンス2.0のv7

appcompatライブラリ、Designサポートライブラリ、およびv7 Paletteライブラリ詳細については、Support Library Features Guideを参照してください。

-

Jake WhartonによるApacheライセンス2.0のButter Knife

QRコードを使用したデバイスの登録

QRコードを使用して完全に管理されたデバイスを登録するには、JSONを作成し、そのJSONをQRコードに変換してQRコードを生成します。デバイスのカメラがQRコードをスキャンしてデバイスを登録します。

システム要件

- Android 9.0以降を実行しているすべてのAndroidデバイスでサポートされています。

JSONからのQRコードの作成

次のフィールドを含むJSONを作成します。

必須フィールド:

キー: android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME

値: com.zenprise/com.zenprise.configuration.AdminFunction

キー: android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM

値: qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM

キー: android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION

値: https://play.google.com/managed/downloadManagingApp?identifier=xenmobile

オプションフィールド:

-

android.app.extra.PROVISIONING_LOCALE: 言語コードと国コードを入力します。

言語コードは、ISO 639-1 で定義されている2文字の小文字のISO言語コード(enなど)です。国コードは、ISO 3166-1 で定義されている2文字の大文字のISO国コード(USなど)です。たとえば、米国で話されている英語の場合は

en_USと入力します。 -

android.app.extra.PROVISIONING_TIME_ZONE: デバイスが実行されているタイムゾーンです。

Olson名(地域/場所の形式)を入力します。たとえば、太平洋時間の場合は

America/Los_Angelesです。入力しない場合、タイムゾーンは自動的に入力されます。 -

android.app.extra.PROVISIONING_LOCAL_TIME: エポックからのミリ秒単位の時間です。

Unixエポック(またはUnix時間、POSIX時間、Unixタイムスタンプ)は、1970年1月1日(UTC/GMTの深夜)からの経過秒数です。この時間にはうるう秒は含まれません(ISO 8601: 1970-01-01T00:00:00Z)。

-

android.app.extra.PROVISIONING_SKIP_ENCRYPTION: プロファイル作成時に暗号化をスキップするには true に設定します。プロファイル作成時に暗号化を強制するには false に設定します。

一般的なJSONは次のようになります。

作成されたJSONは、https://jsonlint.comなどのJSON検証ツールを使用して検証します。そのJSON文字列は、https://www.qr-code-generator.comなどのオンラインQRコードジェネレーターを使用してQRコードに変換します。

このQRコードは、工場出荷時設定にリセットされたデバイスによってスキャンされ、デバイスを完全に管理されたデバイスとして登録します。

デバイスの登録

新しいデバイスまたは工場出荷時設定にリセットされたデバイスの電源を入れた後:

- ウェルカム画面で画面を6回タップし、QRコード登録フローを起動します。

-

プロンプトが表示されたら、Wi-Fiに接続します。QRコード(JSONにエンコードされている)内のSecure Hubのダウンロード場所は、このWi-Fiネットワーク経由でアクセスできます。

デバイスがWi-Fiに正常に接続すると、GoogleからQRコードリーダーをダウンロードし、カメラを起動します。

-

カメラをQRコードに向け、コードをスキャンします。

Androidは、QRコード内のダウンロード場所からSecure Hubをダウンロードし、署名証明書の署名を検証し、Secure Hubをインストールして、デバイス所有者として設定します。

詳細については、Android EMM開発者向けのGoogleガイドを参照してください: https://developers.google.com/android/work/prov-devices#qr_code_method。

ゼロタッチ登録

ゼロタッチ登録を使用すると、デバイスの電源を初めてオンにしたときに、完全に管理されたデバイスとしてプロビジョニングされるように設定できます。

デバイスの再販業者は、Androidゼロタッチポータル(デバイスに構成を適用できるオンラインツール)でアカウントを作成します。Androidゼロタッチポータルを使用して、1つ以上のゼロタッチ登録構成を作成し、アカウントに割り当てられたデバイスに構成を適用します。ユーザーがこれらのデバイスの電源をオンにすると、デバイスは自動的にXenMobileに登録されます。デバイスに割り当てられた構成によって、自動登録プロセスが定義されます。

システム要件

- ゼロタッチ登録のサポートはAndroid 9.0以降で開始されます。

再販業者からのデバイスとアカウント情報

-

ゼロタッチ登録の対象となるデバイスは、エンタープライズ再販業者またはGoogleパートナーから購入されます。Android Enterpriseゼロタッチパートナーのリストについては、Android Webサイトを参照してください。

-

再販業者によって作成されたAndroid Enterpriseゼロタッチポータルアカウント。

-

再販業者から提供されたAndroid Enterpriseゼロタッチポータルアカウントのログイン情報。

ゼロタッチ構成の作成

ゼロタッチ構成を作成するときは、構成の詳細を指定するためにカスタムJSONを含めます。

このJSONを使用して、指定したXenMobile Serverにデバイスを登録するように構成します。この例の「URL」をサーバーのURLに置き換えてください。

{

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE":

{

"serverURL":"URL",

}

}

<!--NeedCopy-->

オプションのJSONをさらに多くのパラメーターとともに使用して、構成をさらにカスタマイズできます。この例では、XenMobile Serverと、この構成を使用するデバイスがサーバーにログオンするために使用するユーザー名およびパスワードを指定します。

{

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE":

{

"serverURL":"URL",

"xm_username":"username",

"xm_password":"password"

}

}

<!--NeedCopy-->

-

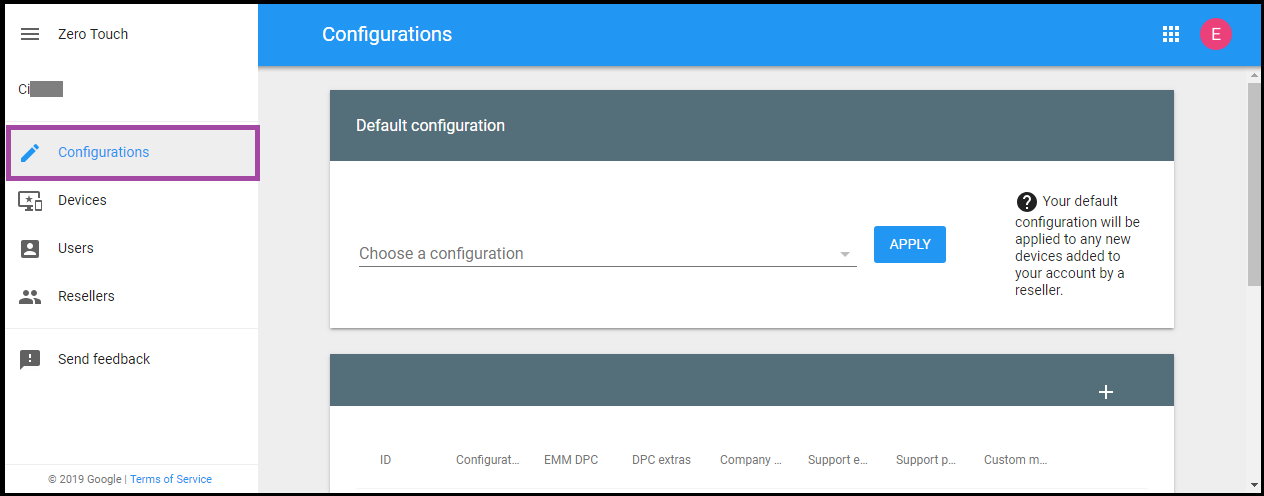

Androidゼロタッチポータル(https://partner.android.com/zerotouch)にアクセスします。ゼロタッチデバイスの再販業者から提供されたアカウント情報を使用してログインします。

-

[Configuration] をクリックします。

-

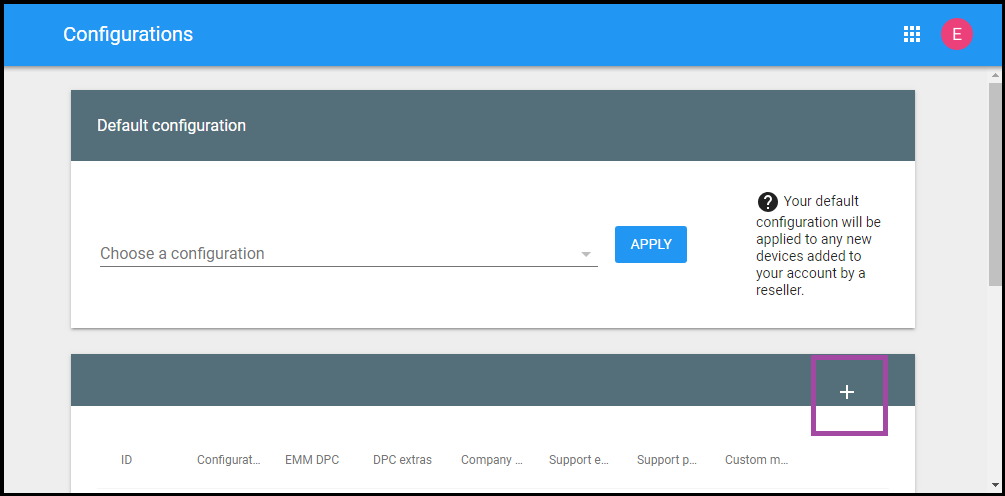

構成テーブルの上にある + をクリックします。

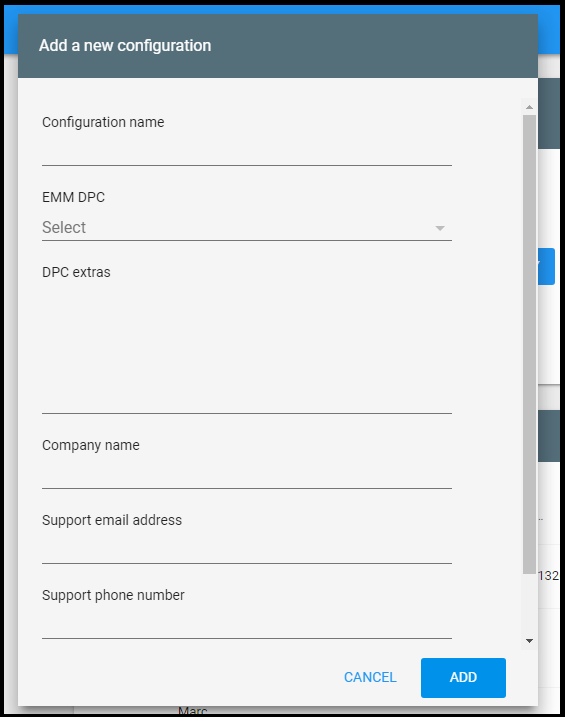

- 表示される構成ウィンドウに構成情報を入力します。

- Configuration name(構成名): この構成に選択した名前を入力します。

- EMM DPC: [Citrix Secure Hub] を選択します。

- DPC extras: このフィールドにカスタムJSONテキストを貼り付けます。

- Company name(会社名): デバイスのプロビジョニング中にAndroid Enterpriseゼロタッチデバイスに表示する名前を入力します。

- Support email address(サポートメールアドレス): ユーザーがヘルプを求めるために連絡できるメールアドレスを入力します。このアドレスは、デバイスのプロビジョニング前にAndroid Enterpriseゼロタッチデバイスに表示されます。

- Support phone number(サポート電話番号): ユーザーがヘルプを求めるために連絡できる電話番号を入力します。この電話番号は、デバイスのプロビジョニング前にAndroid Enterpriseゼロタッチデバイスに表示されます。

- Custom Message(カスタムメッセージ): オプションで、ユーザーが連絡できるように、またはデバイスで何が起こっているかについて詳細を伝えるために、1つまたは2つの文を追加します。このカスタムメッセージは、デバイスのプロビジョニング前にAndroid Enterpriseゼロタッチデバイスに表示されます。

-

[Add] をクリックします。

-

さらに構成を作成するには、手順2~4を繰り返します。

-

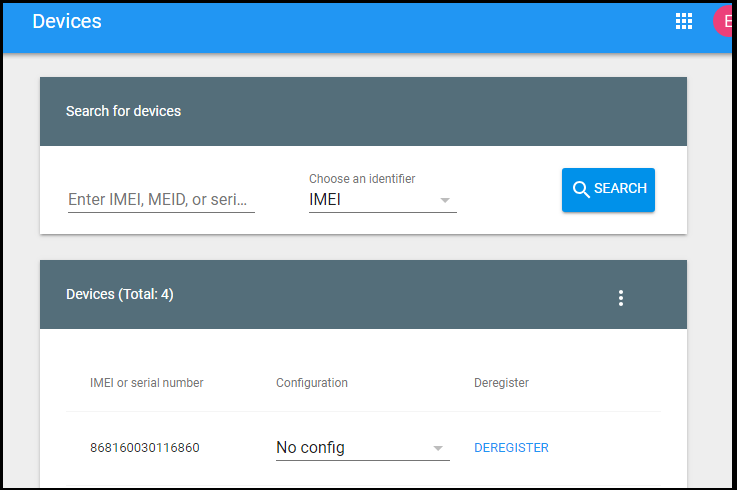

デバイスに構成を適用するには:

-

Androidゼロタッチポータルで、[Devices] をクリックします。

-

デバイスのリストでデバイスを見つけ、それに割り当てる構成を選択します。

-

[Update] をクリックします。

-

CSVファイルを使用して、多くのデバイスに構成を適用できます。

多くのデバイスに構成を適用する方法については、Android Enterpriseヘルプトピック「IT管理者向けのゼロタッチ登録」を参照してください。このAndroid Enterpriseヘルプトピックには、構成の管理方法とデバイスへの適用方法に関する詳細情報が記載されています。

専用Android Enterpriseデバイスのプロビジョニング

専用Android Enterpriseデバイスは、単一のユースケースを満たすために専用に設計された完全に管理されたデバイスです。専用デバイスは、企業所有の単一用途(COSU)デバイスとも呼ばれます。これらのデバイスは、このユースケースに必要なタスクを実行するために必要な1つのアプリまたは少数のアプリに制限されます。また、ユーザーが他のアプリを有効にしたり、デバイスで他の操作を実行したりすることも防止します。

専用デバイスは、Android Enterpriseの完全に管理されたデバイスのプロビジョニングで説明されているように、他の完全に管理されたデバイスに使用される登録方法のいずれかを使用して登録します。専用デバイスのプロビジョニングには、登録前により多くのセットアップが必要です。

専用デバイスをプロビジョニングするには:

- 専用デバイスをXenMobile展開に登録することを許可するXenMobile管理者の登録プロファイルを追加します。登録プロファイルの作成を参照してください。

- 専用デバイスがアクセスできるようにするアプリを許可します。

- オプションで、許可されたアプリがロックタスクモードを許可するように設定します。アプリがロックタスクモードの場合、ユーザーがアプリを開くと、アプリはデバイス画面に固定されます。ホームボタンは表示されず、戻るボタンは無効になります。ユーザーは、サインアウトなどのアプリにプログラムされたアクションを使用してアプリを終了します。

- 追加した登録プロファイルに各デバイスを登録します。

システム要件

- 専用デバイスの登録のサポートはAndroid 6.0以降で開始されます。

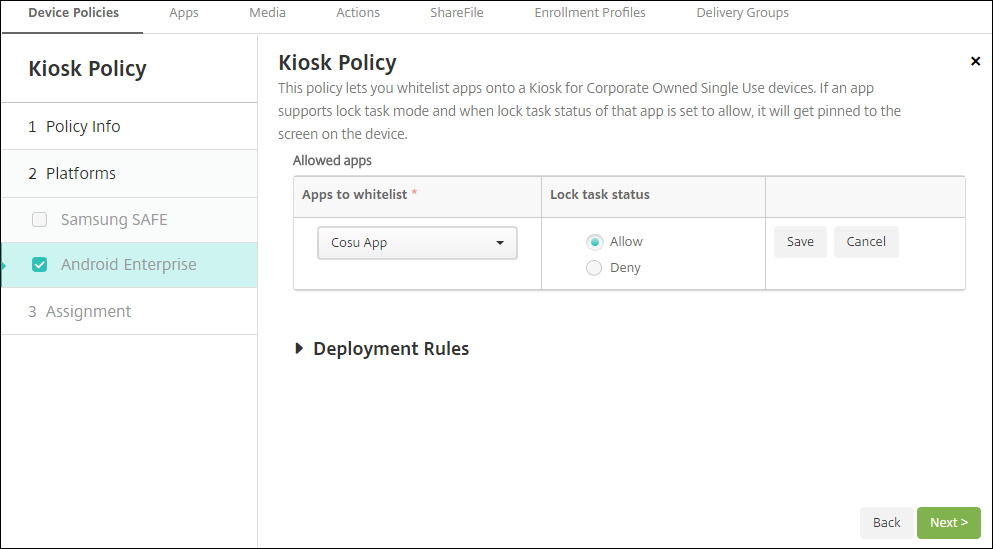

アプリの許可とロックタスクモードの設定

キオスクデバイスポリシーを使用すると、アプリを許可し、ロックタスクモードを設定できます。デフォルトでは、Secure HubとGoogle Playサービスが許可されています。

キオスクポリシーを追加するには:

-

XenMobileコンソールで、[Configure]>[Device Policies] をクリックします。[Device Policies] ページが表示されます。

-

[Add] をクリックします。[Add a New Policy] ダイアログボックスが表示されます。

-

[More] を展開し、[Security] の下にある [Kiosk] をクリックします。[Kiosk Policy] ページが表示されます。

-

[Platforms] で、[Android Enterprise] を選択します。他のプラットフォームの選択を解除します。

-

[Policy Information] ペインで、[Policy Name] とオプションの [Description] を入力します。

-

[Next] をクリックし、[Add] をクリックします。

-

アプリを許可し、そのアプリのロックタスクモードを許可または拒否するには:

リストから許可するアプリを選択します。

ユーザーがアプリを起動したときにアプリがデバイス画面に固定されるように設定するには、[Allow] を選択します。アプリが固定されないように設定するには、[Deny] を選択します。デフォルトは [Allow] です。

-

[Save] をクリックします。

-

別のアプリを許可し、そのアプリのロックタスクモードを許可または拒否するには、[Add] をクリックします。

-

展開ルールを構成し、デリバリーグループを選択します。詳しくは、「デバイスポリシー」を参照してください。

デバイスの登録

-

[Next] をクリックするか、[Platforms] の下にある [Android] を選択します。[Enrollment Configuration] ページが表示されます。

-

[Management] を [Android Enterprise] に設定します。

-

[Device owner mode] を [Company-owned device] に設定します。

-

[Assignment (options)] を選択します。[Delivery Group Assignment] 画面が表示されます。

-

専用デバイスを登録する管理者が含まれるデリバリーグループを1つ以上選択します。次に、[Save] をクリックします。

登録プロファイルで BYODワークプロファイル を有効にした場合、新規または工場出荷時設定にリセットされていないデバイスは、ワークプロファイルデバイスとして登録されます。Android Enterpriseワークプロファイルデバイスのプロビジョニングを参照してください。

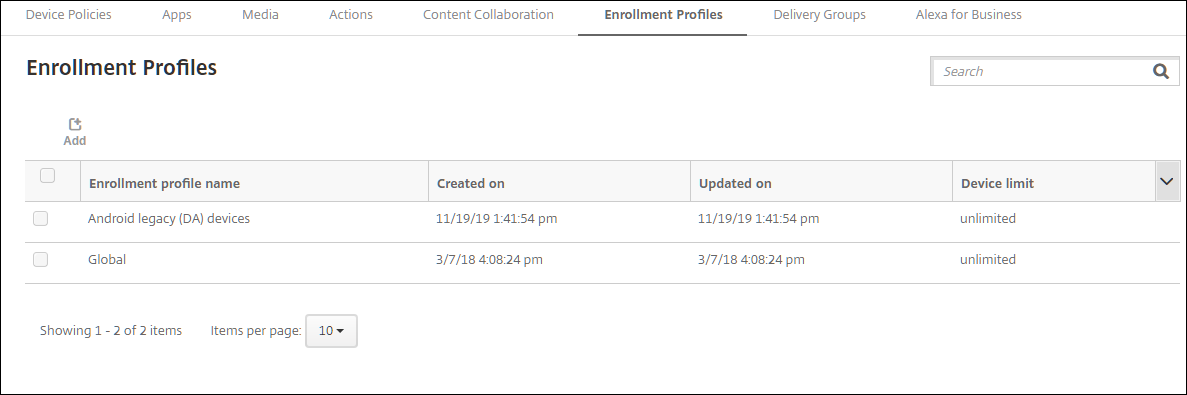

ワークプロファイルを持つAndroid Enterpriseの完全に管理されたデバイス(COPEデバイス)のプロビジョニング

ワークプロファイルを持つ完全に管理されたデバイス(以前はCOPEデバイスと呼ばれていました)は、仕事と個人の両方の目的で使用される企業所有のデバイスです。組織はデバイス全体を管理します。デバイスには一連のポリシーを適用し、ワークプロファイルには別のポリシーセットを適用できます。

XenMobileコンソールでは、ワークプロファイルを持つ完全に管理されたデバイスは、次の用語で表示されます。

-

デバイスの所有権は「Corporate」です。

-

デバイスのAndroid Enterpriseインストールタイプは「Corporate Owner Personally Enabled」です。

システム要件

- ワークプロファイルを持つ完全管理対象デバイスの登録は、Android 9.0からAndroid 10.xまでサポートされています。

ワークプロファイルを持つ完全管理対象デバイスの登録プロファイルの追加

ワークプロファイルを持つ完全管理対象デバイスを登録するための登録プロファイルを作成します。この登録プロファイルに割り当てられたデリバリーグループの管理者は、ワークプロファイルを持つ完全管理対象デバイスを登録できます。これらの管理者がすべての必要なデバイスを登録できるように、ユーザーごとに許可されるデバイス数を無制限にした登録プロファイルを作成します。このプロファイルを、ワークプロファイルを持つ完全管理対象デバイスを登録する管理者が所属するデリバリーグループに割り当てます。

-

XenMobileコンソールで、[構成] > [登録プロファイル] に移動します。

-

登録プロファイルを追加するには、[追加] をクリックします。[登録情報] ページで、登録プロファイルの名前を入力します。このプロファイルを持つメンバーが登録できるデバイスの数が無制限に設定されていることを確認します。

-

[次へ] をクリックするか、[プラットフォーム] の下にある [Android Enterprise] を選択します。[登録構成] ページが表示されます。

-

[登録タイプ] を次のいずれかに設定します。

- 完全管理対象/ワークプロファイル: 新しいデバイスまたは工場出荷時設定にリセットされたデバイスは、完全管理対象として登録されます。BYODデバイスは、お客様が管理するワークプロファイルのみで登録されます。

- COPE/ワークプロファイル: 新しいデバイスまたは工場出荷時設定にリセットされたデバイスは、ワークプロファイルを持つ完全管理対象として登録されます。BYODデバイスは、お客様が管理するワークプロファイルのみで登録されます。

-

[割り当て (オプション)] を選択するか、[次へ] をクリックします。[デリバリーグループの割り当て] 画面が表示されます。

-

専用デバイスを登録する管理者が所属するデリバリーグループを選択します。次に、[保存] をクリックします。

追加したプロファイルを含む [登録プロファイル] ページが表示されます。

ユーザーが異なる登録プロファイルを持つ複数のデリバリーグループに属している場合、使用される登録プロファイルはデリバリーグループの名前によって決定されます。XenMobileは、デリバリーグループのアルファベット順リストで最後に表示されるデリバリーグループを選択します。

デバイスの登録

新規デバイスおよび工場出荷時設定にリセットされたデバイスは、DPC識別子トークン、近距離無線通信 (NFC) バンプ、またはQRコード方式を使用して、ワークプロファイルを持つ完全管理対象デバイスとして登録されます。Citrix DPC識別子トークンを使用したデバイスの登録、NFCバンプを使用したデバイスの登録、またはQRコードを使用したデバイスの登録を参照してください。

新規デバイスまたは工場出荷時設定にリセットされていないデバイスは、Android Enterpriseワークプロファイルデバイスのプロビジョニングで説明されているように、ワークプロファイルデバイスとして登録されます。

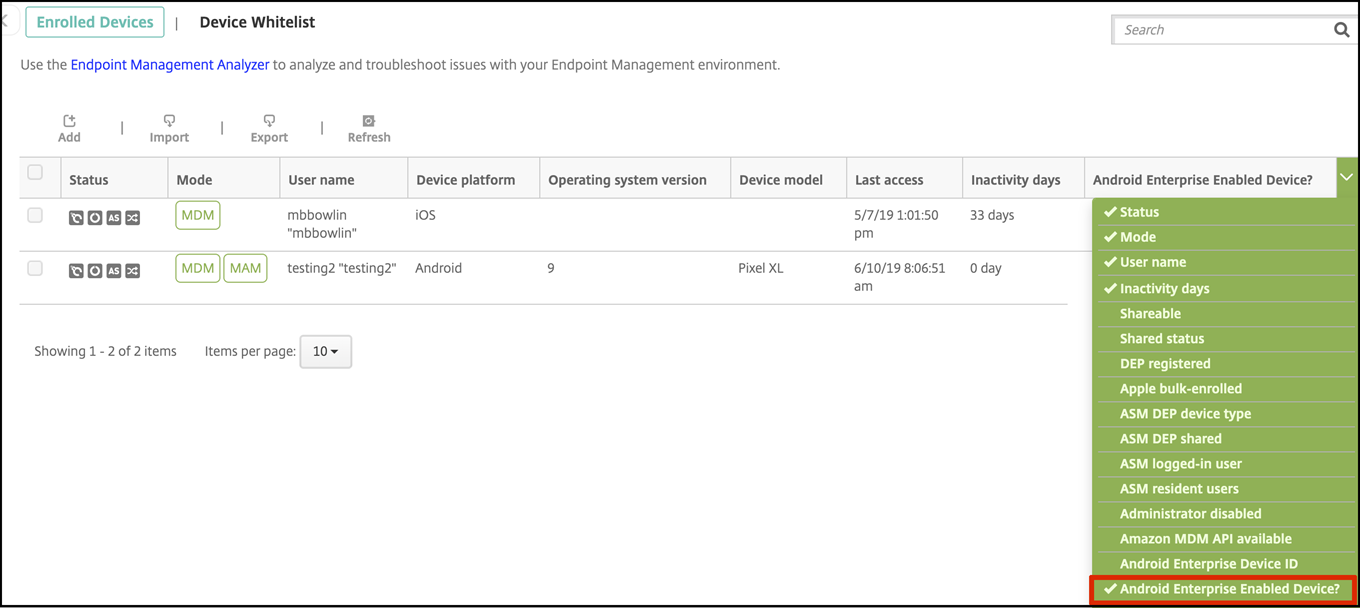

XenMobileコンソールでのAndroid Enterpriseデバイスの表示

-

XenMobileコンソールで、[管理] > [デバイス] に移動します。

-

このページのテーブルの右側にあるメニューをクリックして、[Android Enterprise対応デバイス?] 列を追加します。

-

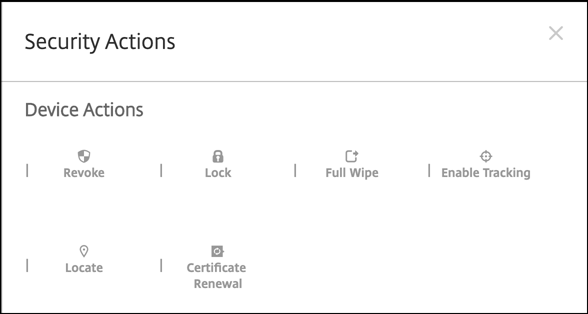

利用可能なセキュリティアクションを表示するには、完全管理対象デバイスを選択し、[セキュリティ保護] をクリックします。デバイスが完全管理対象の場合、[完全ワイプ] アクションは利用可能ですが、[選択的ワイプ] は利用できません。この違いは、デバイスが管理対象のGoogle Playストアからのアプリのみを許可するためです。ユーザーが公開ストアからアプリケーションをインストールするオプションはありません。組織がデバイス上のすべてのコンテンツを管理します。

Android Enterpriseデバイスおよびアプリポリシーの構成

デバイスレベルとアプリレベルの両方で制御されるポリシーの概要については、「Android EnterpriseでサポートされるデバイスポリシーとMDXポリシー」を参照してください。

ポリシーに関する注意事項:

-

データ損失防止: XenMobile MAMコンテナテクノロジーは、暗号化やその他のモバイルデータ損失防止 (DLP) テクノロジーでアプリを保護します。Citrix MAM SDKまたはMDX Toolkitを使用して、アプリをMDX対応にします。

-

デバイスの制限: 数十のデバイス制限により、次のような機能を制御できます。

- デバイスカメラの使用

- 仕事用プロファイルと個人用プロファイル間のコピーアンドペーストの使用

-

アプリごとのVPN: 管理対象構成デバイスポリシーを使用して、Android EnterpriseのVPNプロファイルを構成します。

-

メールポリシー: アプリの構成には、管理対象構成デバイスポリシーを使用することをお勧めします。

この表は、Android Enterpriseデバイスで利用可能なすべてのデバイスポリシーを一覧表示します。

重要:

Android Enterpriseに登録され、MDXアプリを使用するデバイスの場合:一部の設定はMDXとAndroid Enterpriseの両方で制御できます。MDXには最も制限の少ないポリシー設定を使用し、Android Enterpriseを通じてポリシーを制御してください。

| Android Enterpriseアプリの権限 | 管理対象構成 | アプリインベントリ |

| アプリのアンインストール | 管理対象アプリの自動更新 | OSアップデートの制御 |

| 資格情報 | カスタムXML | Exchange |

| ファイル | キーガード管理 | キオスク |

| 位置情報 | パスコード | 制限 |

| Samsung MDMライセンスキー | スケジュール設定 | Wi-Fi |

| XenMobileオプション |

ワークプロファイルを持つ完全管理対象デバイス (COPEデバイス) のデバイスポリシー

ワークプロファイルを持つ完全管理対象デバイス (COPEデバイス) の場合、一部のデバイスポリシーを使用して、デバイス全体とワークプロファイルに個別の設定を適用できます。その他のデバイスポリシーを使用して、デバイス全体にのみ、またはワークプロファイルを持つ完全管理対象デバイスのワークプロファイルにのみ設定を適用できます。

| ポリシー | 適用対象 |

|---|---|

| Android Enterpriseアプリの権限 | ワークプロファイル |

| 管理対象構成 | ワークプロファイル |

| アプリインベントリ | ワークプロファイル |

| アプリのアンインストール | ワークプロファイル |

| 管理対象アプリの自動更新 | ワークプロファイル |

| OSアップデートの制御 | 該当なし |

| 資格情報 | ワークプロファイル |

| カスタムXML | 該当なし |

| Exchange | 該当なし |

| ファイル | ワークプロファイル |

| キーガード管理 | デバイスとワークプロファイル |

| キオスク | 該当なし |

| 位置情報 | デバイス (位置情報モードのみ) |

| パスコード | デバイスとワークプロファイル |

| 制限 | デバイスとワークプロファイル (デバイスとワークプロファイル用に個別のポリシーを作成) |

| Samsung MDMライセンスキー | 該当なし |

| スケジュール設定 | ワークプロファイル |

| Wi-Fi | デバイス |

| XenMobileオプション | ワークプロファイル |

「Android EnterpriseでサポートされるデバイスポリシーとMDXポリシー」および「MAM SDKの概要」も参照してください。

セキュリティアクション

Android Enterpriseは、次のセキュリティアクションをサポートしています。各セキュリティアクションの説明については、「セキュリティアクション」を参照してください。

| セキュリティアクション | ワークプロファイル | 完全管理対象 |

|---|---|---|

| 証明書の更新 | はい | はい |

| 完全ワイプ | いいえ | はい |

| 位置特定 | はい | はい |

| ロック | はい | はい |

| ロックとパスワードのリセット | いいえ | はい |

| 通知 (着信音) | はい | はい |

| 取り消し | はい | はい |

| 選択的ワイプ | はい | いいえ |

セキュリティアクションに関する注意事項

-

位置特定セキュリティアクションは、位置情報デバイスポリシーがデバイスの位置情報モードを高精度またはバッテリー節約に設定していない限り失敗します。「位置情報デバイスポリシー」を参照してください。

-

Android 9.0より前のバージョンのAndroidを実行しているワークプロファイルデバイスの場合:

- ロックおよびパスワードのリセットアクションはサポートされていません。

-

Android 9.0以降のワークプロファイルデバイスの場合:

- 送信されたパスコードはワークプロファイルをロックします。デバイス自体はロックされません。

- ワークプロファイルにパスコードが設定されていない場合:

- パスコードが送信されない場合、または送信されたパスコードがパスコード要件を満たさない場合:デバイスはロックされます。

- ワークプロファイルにパスコードが設定されている場合:

- パスコードが送信されない場合、または送信されたパスコードがパスコード要件を満たさない場合:ワークプロファイルはロックされますが、デバイス自体はロックされません。

-

ワークプロファイルを持つ完全管理対象デバイス (COPEデバイス) の場合:

- ロックセキュリティアクションをデバイスまたはワークプロファイルに個別に適用できます。

Android Enterpriseエンタープライズの登録解除

Android Enterpriseエンタープライズの使用を中止する場合は、エンタープライズの登録を解除できます。

警告:

エンタープライズの登録を解除すると、すでに登録されているデバイス上のAndroid Enterpriseアプリはデフォルトの状態にリセットされます。Googleはデバイスを管理しなくなります。新しいAndroid Enterpriseエンタープライズに登録する場合は、管理対象のGoogle Playから新しい組織のアプリを承認する必要があります。その後、XenMobileコンソールからアプリを更新できます。

Android Enterpriseエンタープライズの登録が解除されると:

- エンタープライズを通じて登録されたデバイスとユーザーは、Android Enterpriseアプリがデフォルトの状態にリセットされます。以前に適用された管理対象構成ポリシーは、操作に影響を与えなくなります。

- XenMobileは、エンタープライズを通じて登録されたデバイスを管理します。Googleの観点からは、これらのデバイスは管理対象外です。新しいAndroid Enterpriseアプリを追加することはできません。管理対象構成ポリシーを適用することはできません。スケジュール設定、パスワード、制限などの他のポリシーは、これらのデバイスに適用できます。

- Android Enterpriseにデバイスを登録しようとすると、Android Enterpriseデバイスではなく、Androidデバイスとして登録されます。

XenMobile ServerコンソールとXenMobile Toolsを使用して、Android Enterpriseエンタープライズの登録を解除します。

このタスクを実行すると、XenMobileはXenMobile Toolsのポップアップウィンドウを開きます。開始する前に、XenMobileが使用しているブラウザでポップアップウィンドウを開く権限を持っていることを確認してください。Google Chromeなどの一部のブラウザでは、ポップアップブロックを無効にし、XenMobileサイトのアドレスをポップアップブロック許可リストに追加する必要があります。

Android Enterpriseエンタープライズの登録を解除するには:

-

XenMobileコンソールで、右上隅にある歯車アイコンをクリックします。[設定] ページが表示されます。

-

[設定] ページで、[Android Enterprise] をクリックします。

-

[登録解除] をクリックします。

この記事の概要

- XenMobile でマネージド Google Play を使用する

- デバイス展開シナリオと運用モード

- 認証方法

- 要件

- XenMobile を Google Play に接続する

- Android Enterprise ユーザーに Citrix モバイル生産性アプリを提供する

- セキュリティチャレンジポリシーの構成

- 登録プロファイルの作成

- Android Enterpriseワークプロファイルデバイスのプロビジョニング

- Android Enterpriseフルマネージドデバイスのプロビジョニング

- 専用Android Enterpriseデバイスのプロビジョニング

- ワークプロファイルを持つAndroid Enterpriseの完全に管理されたデバイス(COPEデバイス)のプロビジョニング

- Android Enterpriseデバイスおよびアプリポリシーの構成

- セキュリティアクション

- Android Enterpriseエンタープライズの登録解除