This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Citrix FilesにおけるSAMLシングルサインオン

免責事項:

この機能は、ShareFile(現Progress)がサポートを中止した場合、廃止される予定です。

XenMobile®とShareFileを構成して、Security Assertion Markup Language (SAML) を使用し、Citrix Filesモバイルアプリへのシングルサインオン (SSO) アクセスを提供できます。この機能には以下が含まれます。

- MAM SDKが有効な、またはMDX Toolkitを使用してラップされたCitrix Filesアプリ

-

Webサイト、Outlookプラグイン、同期クライアントなどの非ラップ型Citrix Filesクライアント

- ラップされたCitrix Filesアプリの場合。Citrix Filesモバイルアプリを通じてCitrix Filesにログオンするユーザーは、ユーザー認証とSAMLトークン取得のためにSecure Hubにリダイレクトされます。認証が成功すると、Citrix FilesモバイルアプリはSAMLトークンをShareFileに送信します。初回ログオン後、ユーザーはSSOを通じてCitrix Filesモバイルアプリにアクセスできます。また、毎回ログオンすることなく、ShareFileからSecure Mailのメールにドキュメントを添付できます。

- 非ラップ型Citrix Filesクライアントの場合。Webブラウザーまたはその他のCitrix Filesクライアントを使用してCitrix Filesにログオンするユーザーは、XenMobileにリダイレクトされます。XenMobileがユーザーを認証し、その後SAMLトークンを取得してShareFileに送信します。初回ログオン後、ユーザーは毎回ログオンすることなく、SSOを通じてCitrix Filesクライアントにアクセスできます。

XenMobileをShareFileへのSAML IDプロバイダー (IdP) として使用するには、この記事で説明されているように、Enterpriseアカウントで使用するようにXenMobileを構成する必要があります。または、ストレージゾーンコネクタのみで動作するようにXenMobileを構成することもできます。詳細については、XenMobileでShareFileを使用するを参照してください。

詳細なリファレンスアーキテクチャ図については、アーキテクチャを参照してください。

前提条件

XenMobileおよびCitrix FilesアプリでSSOを構成する前に、以下の前提条件を完了してください。

-

MAM SDKまたは互換性のあるバージョンのMDX Toolkit(Citrix Filesモバイルアプリの場合)

詳細については、XenMobileの互換性を参照してください。

- 互換性のあるバージョンのCitrix FilesモバイルアプリとSecure Hub

- ShareFile管理者アカウント

- XenMobileとShareFile間の接続が検証済みであること

ShareFileアクセスの構成

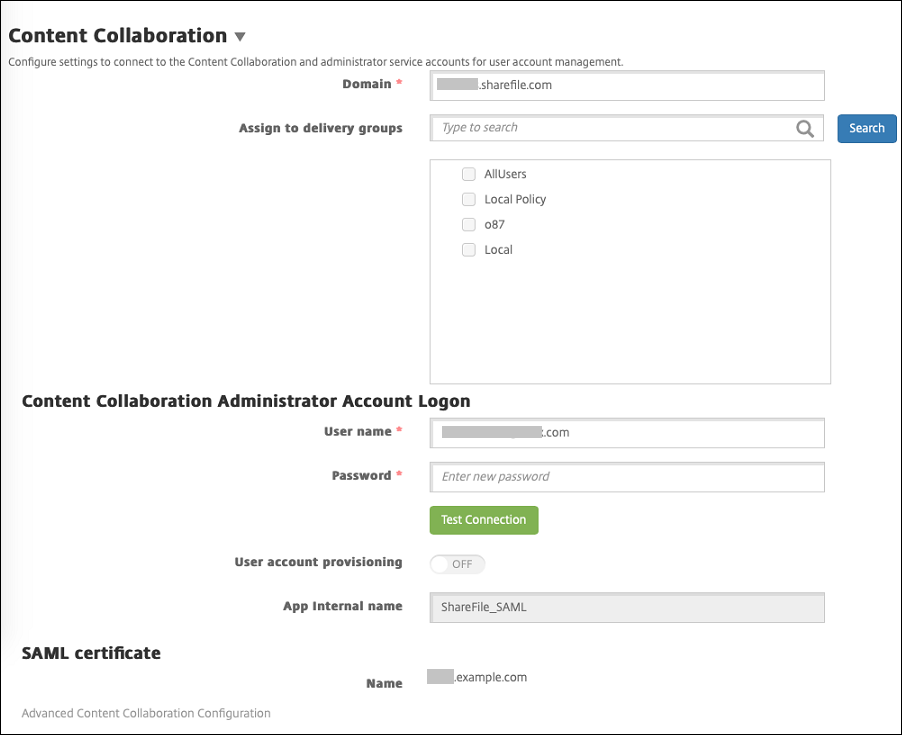

ShareFileのSAMLを設定する前に、ShareFileアクセス情報を次のように指定します。

-

XenMobile Webコンソールで、Configure > ShareFileをクリックします。ShareFile構成ページが表示されます。

-

以下の設定を構成します。

-

Domain: ShareFileのサブドメイン名を入力します。例:

example.sharefile.com - Assign to delivery groups: ShareFileでSSOを使用できるようにするデリバリーグループを選択または検索します。

- ShareFile Administrator Account Logon

- User name: ShareFile管理者ユーザー名を入力します。このユーザーは管理者権限を持っている必要があります。

- Password: ShareFile管理者パスワードを入力します。

- User account provisioning: この設定は無効のままにします。ユーザープロビジョニングにはShareFileユーザー管理ツールを使用します。ユーザーアカウントと配布グループのプロビジョニングを参照してください。

-

Domain: ShareFileのサブドメイン名を入力します。例:

-

Test Connectionをクリックして、ShareFile管理者アカウントのユーザー名とパスワードが、指定されたShareFileアカウントに対して認証されることを確認します。

-

Saveをクリックします。

-

XenMobileはShareFileと同期し、ShareFile設定のShareFile Issuer/Entity IDおよびLogin URLを更新します。

-

Configure > ShareFileページにApp internal nameが表示されます。この名前は、後述のCitrix Files.com SSO設定の変更で説明されている手順を完了するために必要です。

-

ラップされたCitrix Files MDXアプリのSAML設定

ラップされたCitrix Files MDXアプリでのシングルサインオン構成にCitrix Gatewayを使用する必要はありません。Webサイト、Outlookプラグイン、同期クライアントなどの非ラップ型Citrix Filesクライアントのアクセスを構成するには、その他のCitrix Filesクライアント向けCitrix Gatewayの構成を参照してください。

以下の手順は、iOSおよびAndroidアプリとデバイスに適用されます。ラップされたCitrix Files MDXアプリのSAMLを構成するには:

-

MDX Toolkitを使用して、Citrix Filesモバイルアプリをラップします。MDX Toolkitを使用したアプリのラップの詳細については、MDX Toolkitを使用したアプリのラップを参照してください。

-

XenMobileコンソールで、ラップされたCitrix Filesモバイルアプリをアップロードします。MDXアプリのアップロードについては、XenMobileにMDXアプリを追加するを参照してください。

-

SAML設定を確認します。以前に構成した管理者ユーザー名とパスワードを使用してShareFileにログオンします。

-

ShareFileとXenMobileが同じタイムゾーンに構成されていることを確認します。XenMobileが構成されたタイムゾーンの正しい時刻を表示していることを確認します。そうでない場合、SSOが失敗する可能性があります。

Citrix Filesモバイルアプリの検証

-

ユーザーデバイスにSecure Hubをインストールして構成します。

-

XenMobile StoreからCitrix Filesモバイルアプリをダウンロードしてインストールします。

-

Citrix Filesモバイルアプリを起動します。Citrix Filesはユーザー名またはパスワードの入力を求めずに起動します。

Secure Mailでの検証

-

ユーザーデバイスに、まだインストールされていない場合はSecure Hubをインストールして構成します。

-

XenMobile StoreからSecure Mailをダウンロード、インストール、およびセットアップします。

-

新しいメールフォームを開き、Attach from Citrix Filesをタップします。メールに添付できるファイルが、ユーザー名やパスワードの入力を求められることなく表示されます。

その他のCitrix Filesクライアント向けCitrix Gatewayの構成

Webサイト、Outlookプラグイン、同期クライアントなどの非ラップ型Citrix Filesクライアントのアクセスを構成するには、Citrix GatewayがXenMobileをSAML IDプロバイダーとして使用することをサポートするように、次のように構成します。

- ホームページのリダイレクトを無効にする

- Citrix Filesセッションポリシーとプロファイルを作成する

- Citrix Gateway仮想サーバーでポリシーを構成する

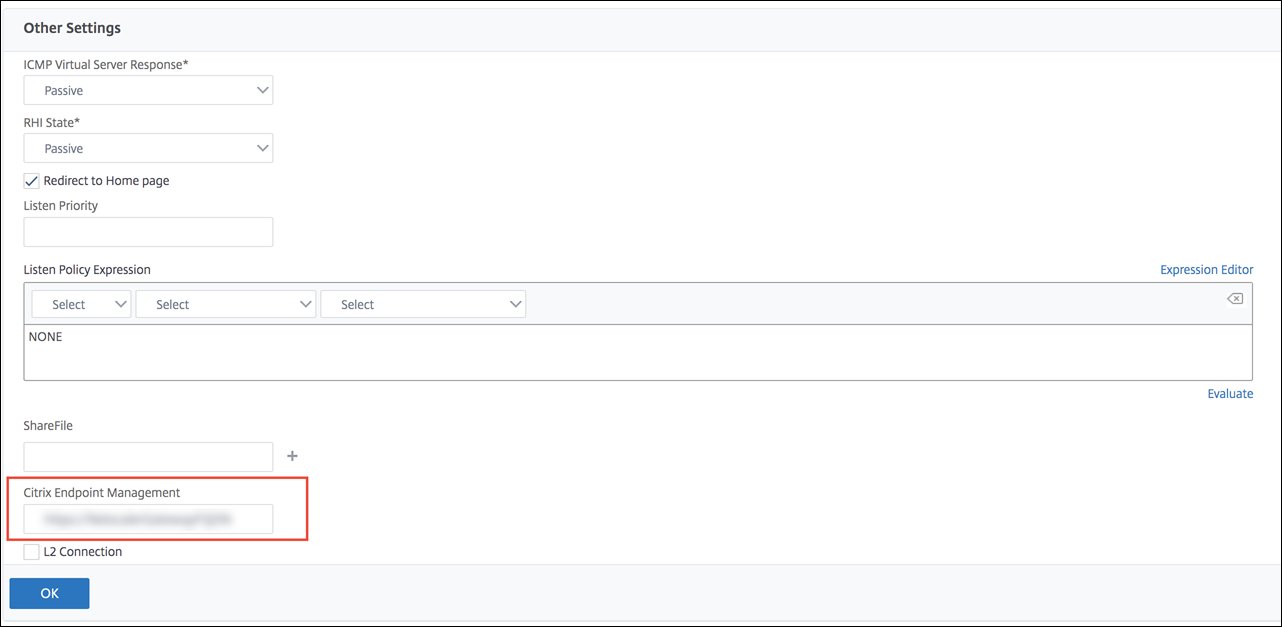

ホームページのリダイレクトの無効化

/cginfraパスを介して行われる要求のデフォルトの動作を無効にします。この操作により、ユーザーは構成されたホームページではなく、元の要求された内部URLを表示できるようになります。

-

XenMobileログオンに使用されるCitrix Gateway仮想サーバーの設定を編集します。Citrix ADCで、Other Settingsに移動し、Redirect to Home Pageというラベルのチェックボックスをオフにします。

-

ShareFile(現在はShareFileと呼ばれます)で、XenMobile内部サーバー名とポート番号を入力します。

-

Citrix Endpoint Management™で、XenMobile URLを入力します。お使いのCitrix Gatewayのバージョンでは、古い製品名であるAppControllerが参照されている場合があります。

この構成により、/cginfraパスを介して入力したURLへの要求が承認されます。

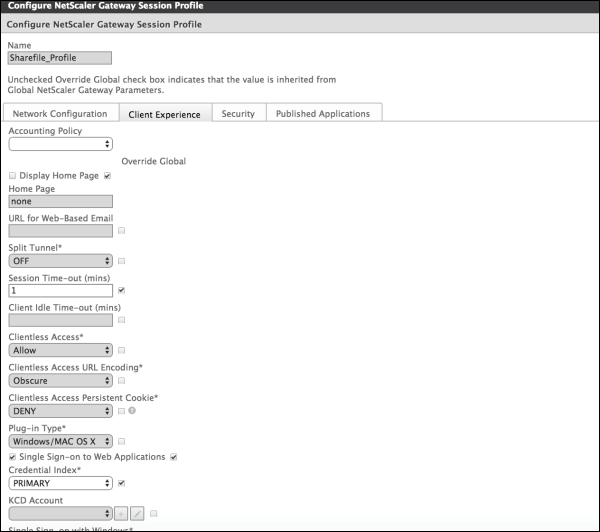

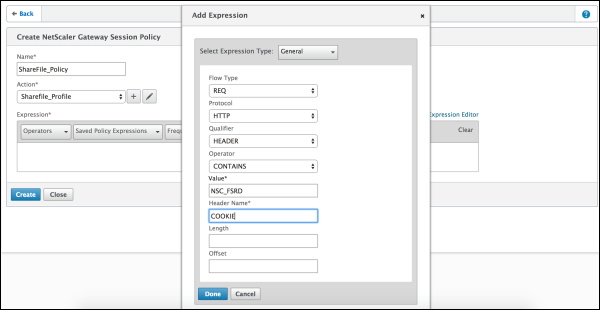

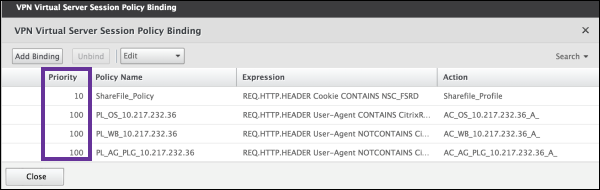

Citrix Filesセッションポリシーと要求プロファイルの作成

Citrix Filesセッションポリシーと要求プロファイルを作成するには、以下の設定を構成します。

-

Citrix Gateway構成ユーティリティの左側のナビゲーションペインで、Citrix Gateway > Policies > Sessionをクリックします。

-

セッションポリシーを作成します。PoliciesタブでAddをクリックします。

-

NameフィールドにShareFile_Policyと入力します。

-

+ボタンをクリックしてアクションを作成します。Create Session Profileページが表示されます。

以下の設定を構成します。

- Name: ShareFile_Profileと入力します。

-

Client Experienceタブをクリックし、以下の設定を構成します。

- Home Page: noneと入力します。

- Session Time-out (mins): 1と入力します。

- Single Sign-on to Web Applications: この設定を選択します。

- Credential Index: PRIMARYをクリックします。

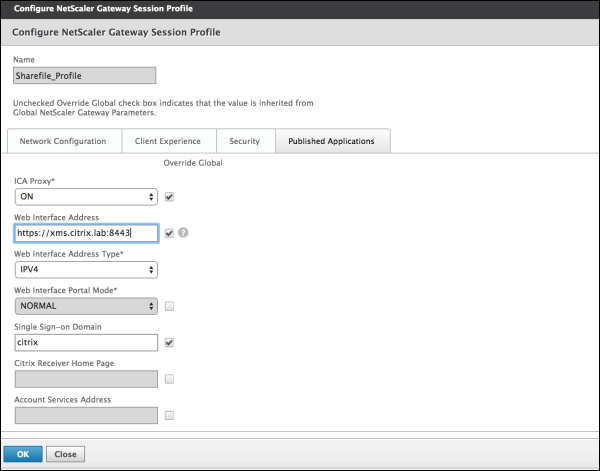

- Published Applicationsタブをクリックします。

以下の設定を構成します。

- ICA® Proxy: ONをクリックします。

- Web Interface Address: XenMobile Server URLを入力します。

-

Single Sign-on Domain: Active Directoryドメイン名を入力します。

Citrix Gatewayセッションプロファイルを構成する際、Single Sign-on Domainのドメインサフィックスは、LDAPで定義されているXenMobileドメインエイリアスと一致している必要があります。

-

Createをクリックしてセッションプロファイルを定義します。

-

Expression Editorをクリックします。

以下の設定を構成します。

- Value: NSC_FSRDと入力します。

- Header Name: COOKIEと入力します。

-

Createをクリックし、次にCloseをクリックします。

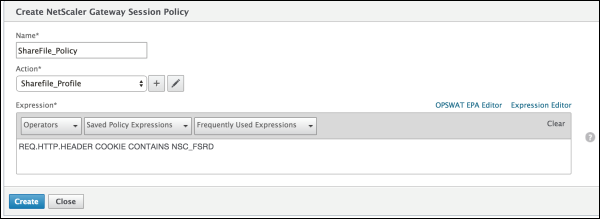

Citrix Gateway仮想サーバーでのポリシー構成

Citrix Gateway仮想サーバーで以下の設定を構成します。

-

Citrix Gateway構成ユーティリティの左側のナビゲーションペインで、Citrix Gateway > Virtual Serversをクリックします。

-

Detailsペインで、Citrix Gateway仮想サーバーをクリックします。

-

Editをクリックします。

-

Configured policies > Session policiesをクリックし、次にAdd bindingをクリックします。

-

ShareFile_Policyを選択します。

-

選択したポリシーの自動生成されたPriority番号を編集し、リストされている他のポリシーと比較して最も高い優先度(最小の番号)を持つようにします。例:

-

Doneをクリックし、実行中のCitrix ADC構成を保存します。

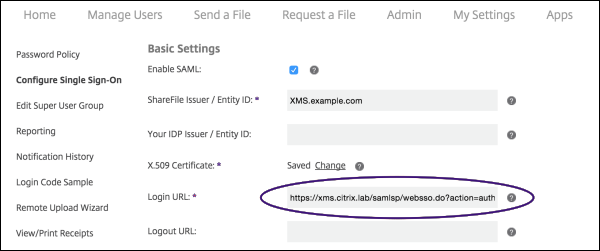

Citrix Files.com SSO設定の変更

MDXおよび非MDX Citrix Filesアプリの両方について、以下の変更を行います。

重要:

内部アプリケーション名には新しい番号が追加されます。

- Citrix Filesアプリを編集または再作成するたびに

- XenMobileでShareFile設定を変更するたびに

その結果、Citrix Files WebサイトのLogin URLも更新されたアプリ名を反映するように更新する必要があります。

-

ShareFile管理者としてShareFileアカウント (

https://<subdomain>.sharefile.com) にログオンします。 -

ShareFile Webインターフェイスで、Adminをクリックし、次にConfigure Single Sign-onを選択します。

-

Login URLを次のように編集します。

編集前のLogin URLの例を次に示します。

https://xms.citrix.lab/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML_SP&reqtype=1

-

Citrix Gateway仮想サーバーの外部FQDNと

/cginfra/https/をXenMobile Server FQDNの前に挿入し、XenMobile FQDNの後に8443を追加します。編集されたURLの例を次に示します。

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=SHareFile_SAML_SP&reqtype=1 -

パラメーター

&app=ShareFile_SAML_SPを内部Citrix Filesアプリケーション名に変更します。内部名はデフォルトでShareFile_SAMLです。ただし、構成を変更するたびに、内部名に番号が追加されます(ShareFile_SAML_2、ShareFile_SAML_3など)。Configure > ShareFileページでApp internal nameを調べることができます。編集されたURLの例を次に示します。

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML&reqtype=1 -

URLの末尾に

&nssso=trueを追加します。最終的なURLの例を次に示します。

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML&reqtype=1&nssso=true

-

-

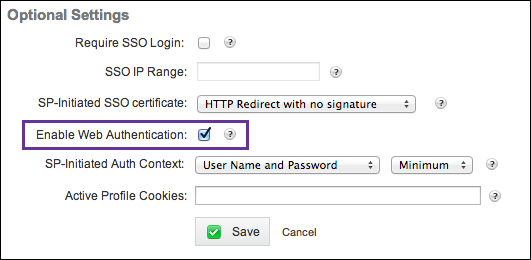

Optional Settingsで、Enable Web Authenticationチェックボックスを選択します。

構成の検証

構成を検証するには、以下を実行します。

-

ブラウザーで

https://<subdomain>sharefile.com/saml/loginにアクセスします。Citrix Gatewayログオンフォームにリダイレクトされます。リダイレクトされない場合は、前述の構成設定を確認してください。

-

構成したCitrix GatewayおよびXenMobile環境のユーザー名とパスワードを入力します。

<subdomain>.sharefile.comにあるCitrix Filesフォルダーが表示されます。Citrix Filesフォルダーが表示されない場合は、適切なログオン資格情報を入力したことを確認してください。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.