-

Notas de versão para Patches Contínuos

-

Notas de versão para XenMobile Server 10.16

-

-

-

Políticas de Gerenciamento Declarativo de Dispositivos (Pré-visualização Técnica)

-

Política de dispositivo de Conta Google (Pré-visualização Técnica)

-

Política de dispositivo de Imposição de Atualização de Software (Pré-visualização Técnica)

-

Política de dispositivo de Configurações de Atualização de Software (Pré-visualização Técnica)

-

Política de dispositivo de Assinaturas de Status (Pré-visualização Técnica)

-

Política de dispositivo de Identidade do Usuário (Pré-visualização Técnica)

-

-

Política de dispositivo de Atestado de Integridade do Dispositivo

-

Política de dispositivo de Chave da Plataforma Knox para Empresas

-

Política de dispositivo de número máximo de usuários residentes

-

Política de dispositivo de remoção de perfil de provisionamento

-

Política de dispositivo SCEP

-

Política de dispositivo de Proteção de Informações do Windows

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Política de dispositivo SCEP

Esta política permite configurar dispositivos iOS e macOS para recuperar um certificado usando o Protocolo de Registro de Certificado Simples (SCEP) de um servidor SCEP externo. Se você quiser entregar um certificado ao dispositivo usando SCEP de uma PKI conectada ao XenMobile, você deve criar uma entidade PKI e um provedor PKI no modo distribuído. Para obter detalhes, consulte Entidades PKI.

Para adicionar ou configurar esta política, vá para Configurar > Políticas de Dispositivo. Para obter mais informações, consulte Políticas de dispositivo.

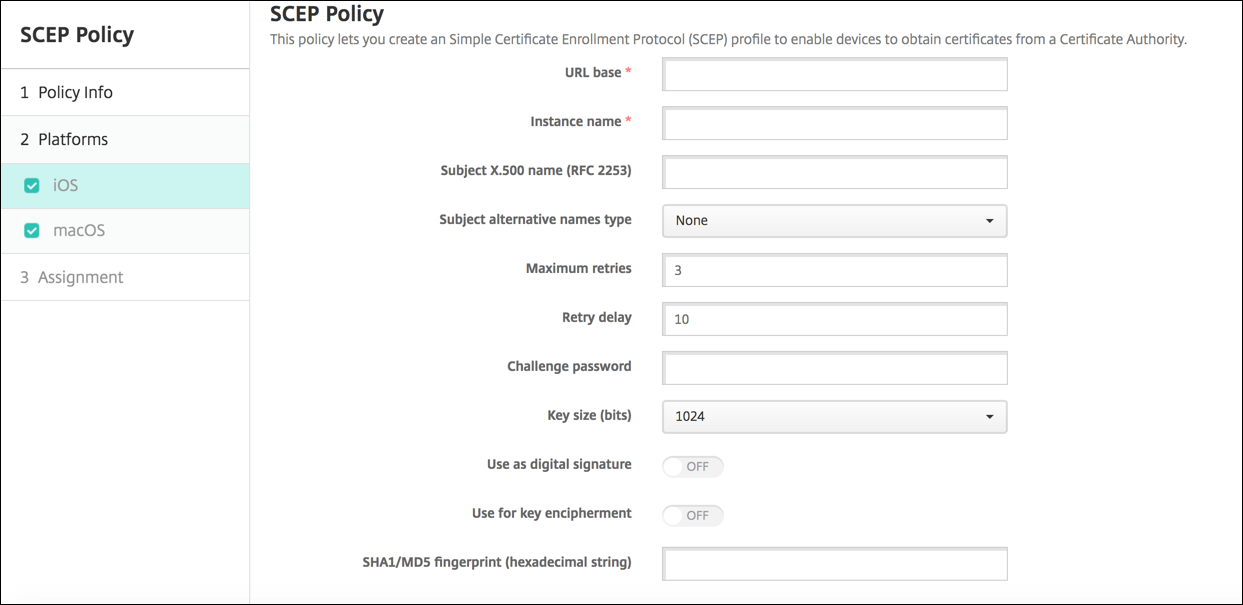

Configurações do iOS

- URL base: Digite o endereço do servidor SCEP para definir para onde as solicitações SCEP são enviadas, via HTTP ou HTTPS. A chave privada não é enviada com a Solicitação de Assinatura de Certificado (CSR), então pode ser seguro enviar a solicitação não criptografada. No entanto, se a senha de uso único puder ser reutilizada, você deve usar HTTPS para proteger a senha. Esta etapa é obrigatória.

- Nome da instância: Digite qualquer string que o servidor SCEP reconheça. Por exemplo, pode ser um nome de domínio como example.org. Se uma CA tiver vários certificados CA, você pode usar este campo para distinguir o domínio necessário. Esta etapa é obrigatória.

- Nome do assunto X.500 (RFC 2253): Digite a representação de um nome X.500 representado como um array de Identificador de Objeto (OID) e valor. Por exemplo, /C=US/O=Apple Inc./CN=foo/1.2.5.3=bar, que pode ser traduzido para: [ [ [“C”, “US”] ], [ [“O”, “Apple Inc.”] ], …, [ [“1.2.5.3”, “bar” ] ] ]. Você pode representar OIDs como números pontilhados com atalhos para país (C), localidade (L), estado (ST), organização (O), unidade organizacional (OU) e nome comum (CN).

- Tipo de nomes alternativos do assunto: Clique em um tipo de nome alternativo na lista suspensa. A política SCEP pode especificar um tipo de nome alternativo opcional que fornece os valores exigidos pela CA para emitir um certificado. Você pode especificar Nenhum, Nome RFC 822, Nome DNS ou URI.

- Máximo de tentativas: Digite o número de vezes que um dispositivo pode tentar novamente quando o servidor SCEP envia uma resposta PENDENTE. O padrão é 3.

- Atraso de nova tentativa: Digite o número de segundos a aguardar entre as tentativas subsequentes. A primeira tentativa é feita sem atraso. O padrão é 10.

- Senha de desafio: Insira um segredo pré-compartilhado.

- Tamanho da chave (bits): Selecione 2048 ou superior como o tamanho da chave em bits.

- Usar como assinatura digital: Especifique se você deseja que o certificado seja usado como uma assinatura digital. Se alguém estiver usando o certificado para verificar uma assinatura digital, como verificar se um certificado foi emitido por uma CA, o servidor SCEP verificaria se o certificado pode ser usado dessa maneira antes de usar a chave pública para descriptografar o hash.

- Usar para cifragem de chave: Especifique se você deseja que o certificado seja usado para cifragem de chave. Se um servidor estiver usando a chave pública em um certificado fornecido por um cliente para verificar se um dado foi criptografado usando a chave privada, o servidor primeiro verificaria se o certificado pode ser usado para cifragem de chave. Caso contrário, a operação falha.

-

Impressão digital SHA1/MD5 (string hexadecimal): Se sua CA usar HTTP, use este campo para fornecer a impressão digital do certificado CA, que o dispositivo usa para confirmar a autenticidade da resposta da CA durante o registro. Você pode inserir uma impressão digital SHA1 ou MD5, ou pode selecionar um certificado para importar sua assinatura.

-

Configurações da política

-

Remover política: Escolha um método para agendar a remoção da política. As opções disponíveis são Selecionar data e Duração até a remoção (em horas).

- Selecionar data: Clique no calendário para selecionar a data específica para a remoção.

- Duração até a remoção (em horas): Digite um número, em horas, até que a remoção da política ocorra. Disponível apenas para iOS 6.0 e posterior.

-

Remover política: Escolha um método para agendar a remoção da política. As opções disponíveis são Selecionar data e Duração até a remoção (em horas).

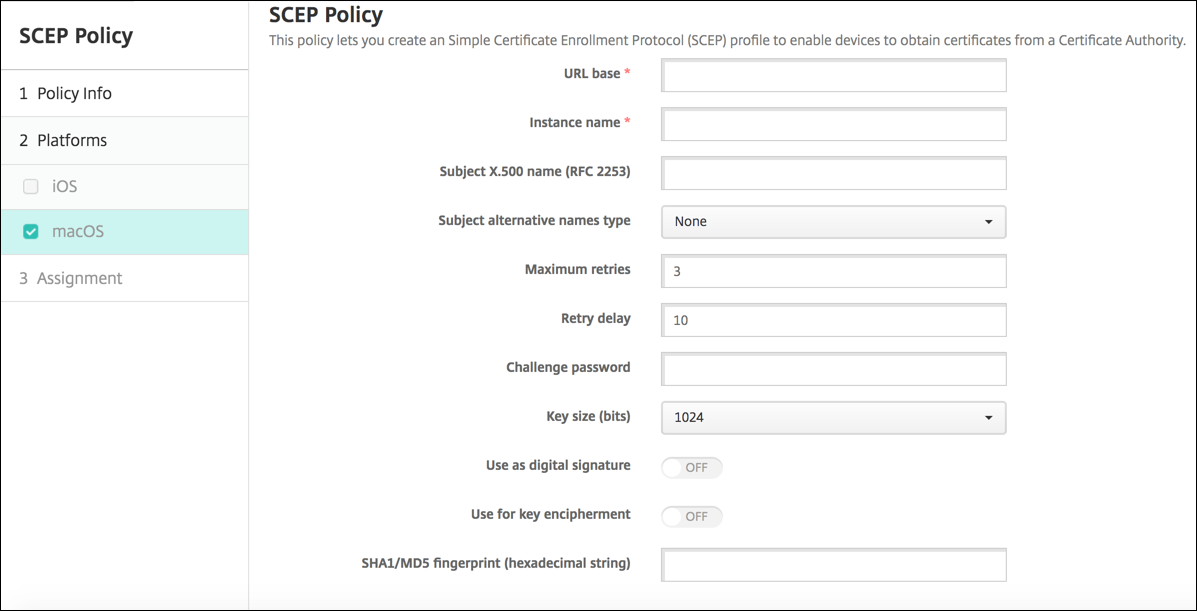

Configurações do macOS

- URL base: Digite o endereço do servidor SCEP para definir para onde as solicitações SCEP são enviadas, via HTTP ou HTTPS. A chave privada não é enviada com a Solicitação de Assinatura de Certificado (CSR), então pode ser seguro enviar a solicitação não criptografada. No entanto, se a senha de uso único puder ser reutilizada, você deve usar HTTPS para proteger a senha. Esta etapa é obrigatória.

- Nome da instância: Digite qualquer string que o servidor SCEP reconheça. Por exemplo, pode ser um nome de domínio como example.org. Se uma CA tiver vários certificados CA, você pode usar este campo para distinguir o domínio necessário. Esta etapa é obrigatória.

- Nome do assunto X.500 (RFC 2253): Digite a representação de um nome X.500 representado como um array de Identificador de Objeto (OID) e valor. Por exemplo, /C=US/O=Apple Inc./CN=foo/1.2.5.3=bar, que seria traduzido para: [ [ [“C”, “US”] ], [ [“O”, “Apple Inc.”] ], …, [ [“1.2.5.3”, “bar” ] ] ]. Você pode representar OIDs como números pontilhados com atalhos para país (C), localidade (L), estado (ST), organização (O), unidade organizacional (OU) e nome comum (CN).

- Tipo de nomes alternativos do assunto: Clique em um tipo de nome alternativo na lista suspensa. A política SCEP pode especificar um tipo de nome alternativo opcional que fornece os valores exigidos pela CA para emitir um certificado. Você pode especificar Nenhum, Nome RFC 822, Nome DNS ou URI.

- Máximo de tentativas: Digite o número de vezes que um dispositivo pode tentar novamente quando o servidor SCEP envia uma resposta PENDENTE. O padrão é 3.

- Atraso de nova tentativa: Digite o número de segundos a aguardar entre as tentativas subsequentes. A primeira tentativa é feita sem atraso. O padrão é 10.

- Senha de desafio: Digite um segredo pré-compartilhado.

- Tamanho da chave (bits): Selecione 2048 ou superior como o tamanho da chave em bits.

- Usar como assinatura digital: Especifique se você deseja que o certificado seja usado como uma assinatura digital. Se alguém estiver usando o certificado para verificar uma assinatura digital, como verificar se um certificado foi emitido por uma CA, o servidor SCEP verificaria se o certificado pode ser usado dessa maneira antes de usar a chave pública para descriptografar o hash.

- Usar para cifragem de chave: Especifique se você deseja que o certificado seja usado para cifragem de chave. Se um servidor estiver usando a chave pública em um certificado fornecido por um cliente para verificar se um dado foi criptografado usando a chave privada, o servidor primeiro verificaria se o certificado pode ser usado para cifragem de chave. Caso contrário, a operação falha.

-

Impressão digital SHA1/MD5 (string hexadecimal): Se sua CA usar HTTP, use este campo para fornecer a impressão digital do certificado CA, que o dispositivo usa para confirmar a autenticidade da resposta da CA durante o registro. Você pode inserir uma impressão digital SHA1 ou MD5, ou pode selecionar um certificado para importar sua assinatura.

-

Configurações da política

-

Remover política: Escolha um método para agendar a remoção da política. As opções disponíveis são Selecionar data e Duração até a remoção (em horas).

- Selecionar data: Clique no calendário para selecionar a data específica para a remoção.

- Duração até a remoção (em horas): Digite um número, em horas, até que a remoção da política ocorra.

- Permitir que o usuário remova a política: Você pode selecionar quando os usuários podem remover a política de seu dispositivo. Selecione Sempre, Requer senha ou Nunca no menu. Se você selecionar Requer senha, digite uma senha no campo Senha de remoção.

- Escopo do perfil: Selecione se esta política se aplica a um Usuário ou a um Sistema inteiro. O padrão é Usuário. Esta opção está disponível apenas no macOS 10.7 e posterior.

-

Remover política: Escolha um método para agendar a remoção da política. As opções disponíveis são Selecionar data e Duração até a remoção (em horas).

Compartilhar

Compartilhar

Neste artigo

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.