Controle de Acesso à Rede

Você pode usar a solução de Controle de Acesso à Rede (NAC) para estender a avaliação de segurança de dispositivos XenMobile® para dispositivos Android e Apple. A solução NAC usa a avaliação de segurança do XenMobile para facilitar e gerenciar decisões de autenticação. Depois de configurar seu dispositivo NAC, as políticas de dispositivo e os filtros NAC que você configura no XenMobile são aplicados.

Usar o XenMobile com uma solução NAC adiciona QoS e um controle mais granular sobre os dispositivos internos à sua rede. Para um resumo das vantagens de integrar o NAC ao XenMobile, consulte Controle de acesso.

A Citrix® oferece suporte a estas soluções para integração com o XenMobile:

- Citrix Gateway

- Cisco Identity Services Engine (ISE)

- ForeScout

A Citrix não garante a integração para outras soluções NAC.

Com um dispositivo NAC em sua rede:

-

O XenMobile oferece suporte ao NAC como um recurso de segurança de endpoint para dispositivos iOS, Android Enterprise e Android.

-

Você pode habilitar filtros no XenMobile para definir dispositivos como compatíveis ou não compatíveis com o NAC, com base em regras ou propriedades. Por exemplo:

-

Se um dispositivo gerenciado no XenMobile não atender aos critérios especificados, o XenMobile marca o dispositivo como não compatível. Um dispositivo NAC bloqueia dispositivos não compatíveis em sua rede.

-

Se um dispositivo gerenciado no XenMobile tiver aplicativos não compatíveis instalados, um filtro NAC pode bloquear a conexão VPN. Como resultado, um dispositivo de usuário não compatível não pode acessar aplicativos ou sites por meio da VPN.

-

Se você usar o Citrix Gateway para NAC, poderá habilitar o split tunneling para evitar que o plug-in do Citrix Gateway envie tráfego de rede desnecessário para o Citrix Gateway. Para obter mais informações sobre split tunneling, consulte Configurar o Split Tunneling.

-

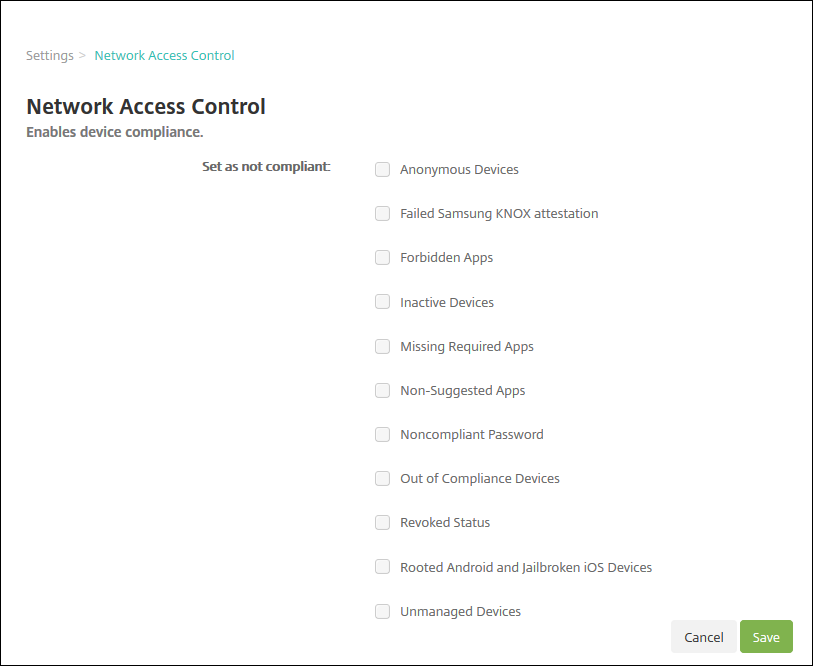

Filtros de conformidade NAC compatíveis

O XenMobile Server oferece suporte aos seguintes filtros de conformidade NAC:

Dispositivos Anônimos: Verifica se um dispositivo está no modo anônimo. Essa verificação está disponível se o XenMobile não conseguir reautenticar o usuário quando um dispositivo tentar se reconectar.

Atestado Samsung Knox com falha: Verifica se um dispositivo falhou em uma consulta ao servidor de atestado Samsung Knox.

Aplicativos Proibidos: Verifica se um dispositivo tem aplicativos proibidos, conforme definido em uma política de dispositivo de Acesso a Aplicativos. Para obter informações sobre essa política, consulte Políticas de dispositivo de acesso a aplicativos.

Dispositivos Inativos: Verifica se um dispositivo está inativo conforme definido pela configuração Limite de Dias de Inatividade do Dispositivo em Propriedades do Servidor. Para obter detalhes, consulte Propriedades do servidor.

Aplicativos Obrigatórios Ausentes: Verifica se um dispositivo está sem aplicativos obrigatórios, conforme definido em uma política de Acesso a Aplicativos.

Aplicativos Não Sugeridos: Verifica se um dispositivo tem aplicativos não sugeridos, conforme definido em uma política de Acesso a Aplicativos.

Senha Não Compatível: Verifica se a senha do usuário é compatível. Em dispositivos iOS e Android, o XenMobile pode determinar se a senha atual no dispositivo é compatível com a política de senha enviada ao dispositivo. Por exemplo, no iOS, o usuário tem 60 minutos para definir uma senha se o XenMobile enviar uma política de senha para o dispositivo. Antes que o usuário defina a senha, a senha pode ser não compatível.

Dispositivos Fora de Conformidade: Verifica se um dispositivo está fora de conformidade, com base na propriedade de dispositivo Fora de Conformidade. Normalmente, ações automatizadas ou terceiros que usam as APIs do XenMobile alteram essa propriedade do dispositivo.

Status Revogado: Verifica se o certificado do dispositivo foi revogado. Um dispositivo revogado não pode ser registrado novamente até ser autorizado novamente.

Dispositivos Android com Root e iOS com Jailbreak: Verifica se um dispositivo Android ou iOS tem jailbreak.

Dispositivos Não Gerenciados: Verifica se um dispositivo ainda está em um estado gerenciado sob o controle do XenMobile. Por exemplo, um dispositivo registrado no MAM ou um dispositivo não registrado não é gerenciado.

Nota:

O filtro Implícito Compatível/Não Compatível define o valor padrão apenas em dispositivos que o XenMobile está gerenciando. Por exemplo, quaisquer dispositivos que tenham um aplicativo bloqueado instalado ou que não estejam registrados são marcados como Não Compatíveis. O dispositivo NAC bloqueia esses dispositivos de sua rede.

Visão geral da configuração

Recomendamos que você configure os componentes NAC na ordem listada.

-

Configure políticas de dispositivo para oferecer suporte ao NAC:

Para dispositivos iOS: Consulte Configurar a política de dispositivo VPN para oferecer suporte ao NAC.

Para dispositivos Android Enterprise: Consulte Criar uma configuração gerenciada do Android Enterprise para Citrix SSO.

Para dispositivos Android: Consulte Configurar o protocolo Citrix SSO para Android.

-

Configure uma solução NAC:

-

Citrix Gateway, detalhado em Atualizar políticas do Citrix Gateway para oferecer suporte ao NAC.

Requer que você instale o Citrix SSO nos dispositivos. Consulte Clientes do Citrix Gateway.

- Cisco ISE: Consulte a documentação da Cisco.

- ForeScout: Consulte a documentação da ForeScout.

-

Habilitar filtros NAC no XenMobile

-

No console do XenMobile, vá para “Configurações” > “Controle de Acesso à Rede”.

-

Selecione as caixas de seleção para os filtros “Definir como não compatível” que você deseja habilitar.

-

Clique em “Salvar”.

Atualizar políticas do Citrix Gateway para oferecer suporte ao NAC

Você deve configurar políticas de autenticação e sessões VPN avançadas (não clássicas) em seu servidor virtual VPN.

Estas etapas atualizam um Citrix Gateway com uma destas características:

- É integrado a um ambiente do XenMobile Server.

- Ou, está configurado para VPN, não faz parte do ambiente do XenMobile Server e pode alcançar o XenMobile.

Em seu servidor virtual VPN, a partir de uma janela de console, faça o seguinte. Os endereços IP nos comandos e exemplos são fictícios.

-

Se você estiver usando políticas clássicas em seu servidor virtual VPN, remova e desvincule todas as políticas clássicas. Para verificar, digite:

show vpn vserver <VPN_VServer> <!--NeedCopy-->Remova qualquer resultado que contenha a palavra Classic. Por exemplo:

VPN Session Policy Name: PL_OS_10.10.1.1 Type: Classic Priority: 0Para remover a política, digite:

unbind vpn vserver <VPN_VServer> -policy <policy_name> <!--NeedCopy--> -

Crie a política de sessão avançada correspondente digitando o seguinte.

add vpn sessionPolicy <policy_name> <rule> <session action> <!--NeedCopy-->Por exemplo:

add vpn sessionPolicy vpn_nac true AC_OS_10.10.1.1_A_ -

Vincule a política ao seu servidor virtual VPN digitando o seguinte.

bind vpn vserver _XM_XenMobileGateway -policy vpn_nac -priority 100 <!--NeedCopy--> -

Crie um servidor virtual de autenticação digitando o seguinte.

add authentication vserver <authentication vserver name> <service type> <ip address> <!--NeedCopy-->Por exemplo:

add authentication vserver authvs SSL 0.0.0.0No exemplo,0.0.0.0significa que o servidor virtual de autenticação não está voltado para o público. -

Vincule um certificado SSL ao servidor virtual digitando o seguinte.

bind ssl vserver <authentication vserver name> -certkeyName <Webserver certificate> <!--NeedCopy-->Por exemplo:

bind ssl vserver authvs -certkeyName Star_mpg_citrix.pfx_CERT_KEY -

Associe um perfil de autenticação ao servidor virtual de autenticação a partir do servidor virtual VPN. Primeiro, crie o perfil de autenticação digitando o seguinte.

add authentication authnProfile <profile name> -authnVsName <authentication vserver name> <!--NeedCopy-->Por exemplo:

add authentication authnProfile xm_nac_prof -authnVsName authvs <!--NeedCopy--> -

Associe o perfil de autenticação ao servidor virtual VPN digitando o seguinte.

set vpn vserver <vpn vserver name> -authnProfile <authn profile name> <!--NeedCopy-->Por exemplo:

set vpn vserver _XM_XenMobileGateway -authnProfile xm_nac_prof <!--NeedCopy--> -

Verifique a conexão do Citrix Gateway com um dispositivo digitando o seguinte.

curl -v -k https://<XenMobile server>:4443/Citrix/Device/v1/Check --header "X-Citrix-VPN-Device-ID: deviceid_<device_id>" <!--NeedCopy-->Por exemplo, esta consulta verifica a conectividade obtendo o status de conformidade para o primeiro dispositivo (

deviceid_1) registrado no ambiente:curl -v -k https://10.10.1.1:4443/Citrix/Device/v1/Check --header "X-Citrix-VPN-Device-ID: deviceid_1" <!--NeedCopy-->Um resultado bem-sucedido é semelhante ao exemplo a seguir.

HTTP/1.1 200 OK < Server: Apache-Coyote/1.1 < X-Citrix-Device-State: Non Compliant < Set-Cookie: ACNODEID=181311111;Path=/; HttpOnly; Secure <!--NeedCopy--> -

Quando a etapa anterior for bem-sucedida, crie a ação de autenticação da web para o XenMobile. Primeiro, crie uma expressão de política para extrair o ID do dispositivo do plug-in VPN do iOS. Digite o seguinte.

add policy expression xm_deviceid_expression "HTTP.REQ.BODY(10000).TYPECAST_NVLIST_T(\'=\',\'&\').VALUE(\"deviceidvalue\")" <!--NeedCopy--> -

Envie a solicitação ao XenMobile digitando o seguinte. Neste exemplo, o IP do XenMobile Server é

10.207.87.82e o FQDN éexample.em.server.com:4443.add authentication webAuthAction xm_nac -serverIP 10.207.87.82 -serverPort 4443 -fullReqExpr q{"GET /Citrix/Device/v1/Check HTTP/1.1\r\n" + "Host: example.em.server.com:4443\r\n" + "X-Citrix-VPN-Device-ID: " + xm_deviceid_expression + "\r\n\r\n"} -scheme https -successRule "HTTP.RES.STATUS.EQ(\"200\") &&HTTP.RES.HEADER(\"X-Citrix-Device-State\").EQ(\"Compliant\")" <!--NeedCopy-->A saída bem-sucedida para o NAC do XenMobile é

HTTP status 200 OK. O cabeçalhoX-Citrix-Device-Statedeve ter o valor deCompliant. -

Crie uma política de autenticação com a qual associar a ação digitando o seguinte.

add authentication Policy <policy name> -rule <rule> -action <web authentication action> <!--NeedCopy-->Por exemplo:

add authentication Policy xm_nac_webauth_pol -rule "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"NAC\")" -action xm_nac -

Converta a política LDAP existente em uma política avançada digitando o seguinte.

add authentication Policy <policy_name> -rule <rule> -action <LDAP action name> <!--NeedCopy-->Por exemplo:

add authentication Policy ldap_xm_test_pol -rule true -action 10.10.1.1_LDAP -

Adicione um rótulo de política com o qual associar a política LDAP digitando o seguinte.

add authentication policylabel <policy_label_name> <!--NeedCopy-->Por exemplo:

add authentication policylabel ldap_pol_label -

Associe a política LDAP ao rótulo de política digitando o seguinte.

bind authentication policylabel ldap_pol_label -policyName ldap_xm_test_pol -priority 100 -gotoPriorityExpression NEXT <!--NeedCopy--> -

Conecte um dispositivo compatível para fazer um teste NAC para confirmar a autenticação LDAP bem-sucedida. Digite o seguinte.

bind authentication vserver <authentication vserver> -policy <web authentication policy> -priority 100 -nextFactor <ldap policy label> -gotoPriorityExpression END <!--NeedCopy--> -

Adicione a interface do usuário para associar ao servidor virtual de autenticação. Digite o seguinte comando para recuperar o ID do dispositivo.

add authentication loginSchemaPolicy <schema policy>-rule <rule> -action lschema_single_factor_deviceid <!--NeedCopy--> -

Vincule o servidor virtual de autenticação digitando o seguinte.

bind authentication vserver authvs -policy lschema_xm_nac_pol -priority 100 -gotoPriorityExpression END <!--NeedCopy--> -

Crie uma política de autenticação avançada LDAP para habilitar a conexão do Secure Hub. Digite o seguinte.

add authentication Policy ldap_xm_test_pol -rule "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"NAC\").NOT" -action 10.200.80.60_LDAP <!--NeedCopy-->bind authentication vserver authvs -policy ldap_xm_test_pol -priority 110 -gotoPriorityExpression NEXT <!--NeedCopy-->