Inicio de sesión único de Microsoft Entra

Puedes usar el inicio de sesión único (SSO) al emplear credenciales de Microsoft Entra ID para acceder a aplicaciones y escritorios virtuales en hosts de sesión unidos a Microsoft Entra o unidos a Microsoft Entra híbrido.

Infraestructura compatible

A continuación, se muestra un resumen de los componentes de infraestructura compatibles con el inicio de sesión único de Microsoft Entra:

| Identidad de la máquina | Citrix DaaS | CVAD local | Citrix Workspace | Citrix Storefront | Servicio Citrix Gateway | NetScaler Gateway |

|---|---|---|---|---|---|---|

| Unido a Microsoft Entra | Sí | No | Sí | No | Sí | Sí |

| Unido a Microsoft Entra híbrido | Sí | No | Sí | No | Sí | Sí |

NOTA:

La compatibilidad de Microsoft Entra ID con StoreFront está actualmente en versión preliminar. Consulta la documentación de StoreFront para obtener más detalles.

Proveedores de identidades compatibles

A continuación, se muestra un resumen de los proveedores de identidades de Workspace compatibles con el inicio de sesión único de Microsoft Entra:

| Identidad de la máquina | Entra ID | Active Directory | Active Directory + Token | Okta | SAML | NetScaler Gateway | Autenticación adaptativa | | — | — | — | — | — | — | — | — |

-

Unido a Microsoft Entra Sí No No No Sí No No -

Unido a Microsoft Entra híbrido Sí No No No Sí No No

NOTA

Si planeas usar SAML como tu IdP, debes asegurarte de que tu proveedor de SAML esté configurado correctamente para admitir la autenticación basada en Entra. Consulta SAML con Microsoft Entra ID e identidades de Microsoft Entra para la autenticación de Workspace.

Métodos de acceso compatibles

Los siguientes son los métodos de acceso disponibles en un entorno Citrix:

- Acceso nativo: Usas el cliente nativo de la aplicación Citrix Workspace para acceder a Citrix Workspace o Citrix Storefront y establecer la conexión de la sesión.

-

Acceso por navegador: Accedes a Citrix Workspace o Citrix Storefront a través de un navegador y te conectas a la sesión de la aplicación o el escritorio virtual mediante el cliente de la aplicación Citrix Workspace para HTML5.

-

Acceso híbrido: Accedes a Citrix Workspace o Citrix Storefront a través de un navegador y te conectas a la sesión de la aplicación o el escritorio virtual mediante el cliente nativo de la aplicación Workspace.

-

A continuación, se muestra un resumen de los métodos de acceso compatibles con el inicio de sesión único de Microsoft Entra:

-

Método de acceso Windows Linux Mac Chrome OS Android iOS - | — | — | — | — | — | – | – |

-

Nativo Sí Sí Sí Sí Sí Sí -

Navegador Sí Sí Sí Sí Sí Sí -

Híbrido Sí No Sí No No No

-

Requisitos del sistema

- Los siguientes son los requisitos del sistema para usar el inicio de sesión único de Microsoft Entra:

- Plano de control: Citrix DaaS

- Citrix Cloud Commercial (EE. UU., UE y APS)

- Citrix Cloud Japan

- Portal de usuario: Citrix Workspace

- Virtual Delivery Agent (VDA)

- Windows: versión 2507 o posterior

- Aplicación Citrix Workspace

- Windows: versión 2507 o posterior

- Linux: versión 2508 o posterior (se requiere la versión 2601 o posterior para el acceso híbrido)

- Mac: versión 2508 o posterior (se requiere la versión 2511 o posterior para el acceso híbrido)

- HTML5: versión 2511 o posterior

- Chrome OS: versión 2511 o posterior

- Android: versión 2511 o posterior

- iOS: versión 2511 o posterior

- Extensión web de Citrix

- [Microsoft Edge](https://microsoftedge.microsoft.com/addons/detail/citrix-web-extension/pmdpflpcmcomdkocbehamllbfkdgnalf)

- [Google Chrome](https://chromewebstore.google.com/detail/dbdlmgpfijccjgnnpacnamgdfmljoeee?utm_source=item-share-cb)

- SO del host de sesión:

- Windows 11, versión 24H2 con las [actualizaciones acumulativas de 2025-09 para Windows 11 (KB5065789)](https://support.microsoft.com/kb/KB5065789) o posteriores instaladas (compilación 26100.6725)

- Windows Server 2025 con las [actualizaciones acumulativas de 2026-01 para Windows Server 2025 (KB5073379)](https://support.microsoft.com/es-es/topic/january-13-2026-kb5073379-os-build-26100-32230-a6021fd2-b3b7-45a7-b68e-35c28a2a77da) o posteriores instaladas (compilación 26100.32230)

NOTA

La extensión web de Citrix solo es necesaria si tus usuarios van a usar el acceso híbrido en dispositivos Windows, Linux o Mac. Si tus usuarios usan el acceso nativo o por navegador, la extensión web de Citrix no es necesaria.

Consideraciones

- Si tus usuarios van a usar el acceso híbrido, deben usar Microsoft Edge o Google Chrome e instalar la extensión web de Citrix. El inicio de sesión único de Microsoft Entra con acceso híbrido no es compatible con otros navegadores.

- La reconexión automática del cliente no es compatible cuando se usa el inicio de sesión único de Microsoft Entra para iniciar sesión en la sesión. Esta característica se deshabilita automáticamente cuando se usa este método de inicio de sesión. La fiabilidad de la sesión sigue estando disponible para la reconexión automática en caso de interrupciones de la red.

- Cuando un escritorio virtual está bloqueado, el comportamiento predeterminado es mostrar la pantalla de bloqueo de Windows. Dependiendo de tus requisitos de autenticación, es posible que debas cambiar el comportamiento de bloqueo de la sesión. Consulta Comportamiento de bloqueo de sesión para obtener más detalles.

- Si usas hosts de sesión unidos a Microsoft Entra híbrido, el inicio de sesión único no funciona de forma predeterminada para los miembros de grupos privilegiados como los administradores de dominio. Para habilitarlo, agrega el grupo o usuario a la lista de permitidos del controlador de dominio de solo lectura (RODC) para el acceso a Kerberos de Microsoft Entra. Consulta TGT de Kerberos de Microsoft Entra y control de acceso de Active Directory para obtener más detalles.

- Microsoft Entra External ID no es compatible en este momento. Si necesitas proporcionar acceso a usuarios invitados, consulta SAML con Entra ID para identidades de invitado y B2B para la autenticación de Workspace.

Cómo configurar el inicio de sesión único de Microsoft Entra

Información general

La configuración del inicio de sesión único de Microsoft Entra consta de los siguientes pasos:

- Configuración de Azure y Microsoft Entra ID

- Registra las aplicaciones de recursos y cliente de Citrix.

- Habilita el protocolo de autenticación de Servicios de Escritorio remoto de Microsoft Entra ID para la aplicación de recursos de Citrix.

- Oculta el mensaje de consentimiento del usuario.

- Aprueba la aplicación cliente.

- Crea un objeto de servidor Kerberos (solo en entornos unidos a Microsoft Entra híbrido).

- Revisa las directivas de acceso condicional de Microsoft Entra.

- Configuración de Citrix

- Aprovisiona hosts de sesión con la versión de SO, el tipo de identidad y la versión de VDA requeridos.

- Configura Citrix Workspace:

- Configura un proveedor de identidades adecuado.

- Los detalles de cada paso de configuración se proporcionan en las secciones siguientes.

Configuración de Azure y Microsoft Entra ID

Para usar el inicio de sesión único de Microsoft Entra, primero debes permitir la autenticación de Microsoft Entra para Windows en tu inquilino de Microsoft Entra ID, lo que permite emitir los tokens de autenticación necesarios que permiten a los usuarios iniciar sesión en los hosts de sesión unidos a Microsoft Entra y unidos a Microsoft Entra híbrido.

La persona que realiza la configuración de Azure debe tener asignado uno de los siguientes roles integrados de Microsoft Entra o un equivalente como mínimo:

La configuración se puede completar a través de Azure Portal, usando Microsoft Graph PowerShell SDK o Microsoft Graph API. Las siguientes secciones proporcionan detalles para completar la configuración a través de Azure Portal. Si prefieres usar Microsoft Graph PowerShell SDK o Microsoft Graph API, consulta configuración de inicio de sesión único de Microsoft Entra en Azure.

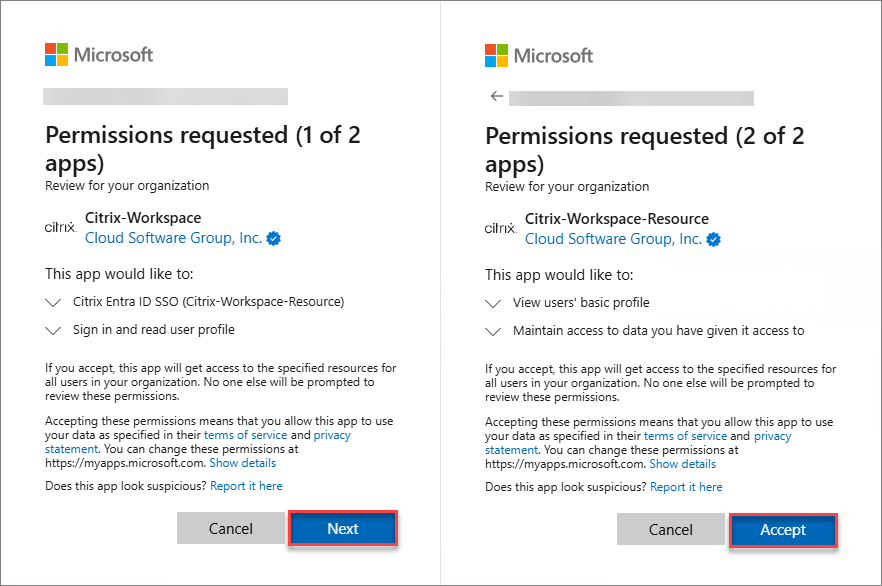

Registrar aplicaciones de Citrix

Debes registrar las aplicaciones Citrix Resource y Citrix Client en tu inquilino de Azure.

Puedes registrar las aplicaciones de Citrix a través del Citrix Cloud portal:

-

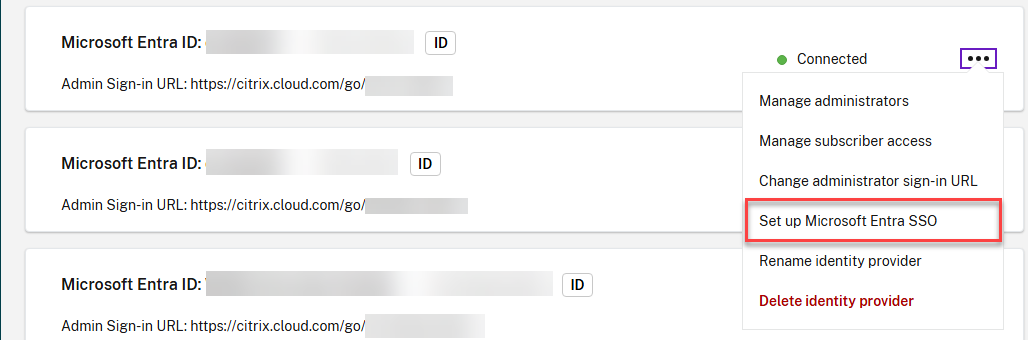

Abre el menú en la esquina superior izquierda y selecciona

Administración de identidades y accesos. -

En la página

Autenticación, busca el proveedor de identidades de Microsoft Entra ID para el que quieres habilitar el inicio de sesión único de Microsoft Entra. -

Abre el menú de opciones y selecciona

Configurar el inicio de sesión único de Microsoft Entra.

-

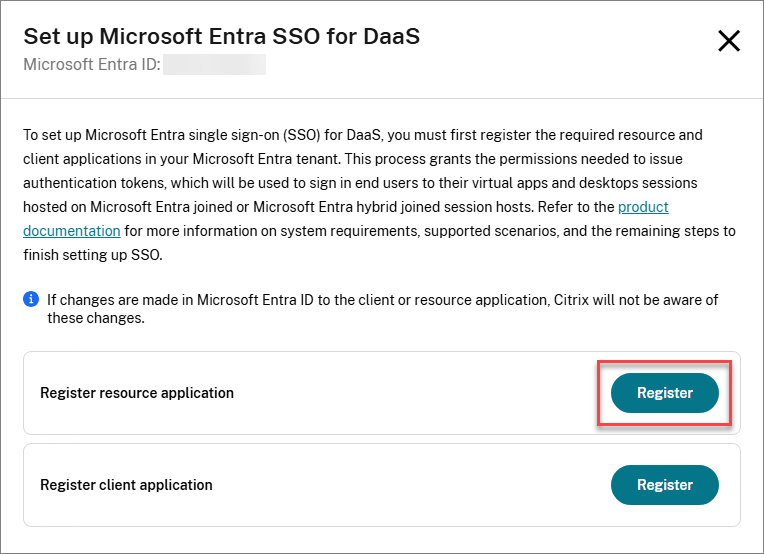

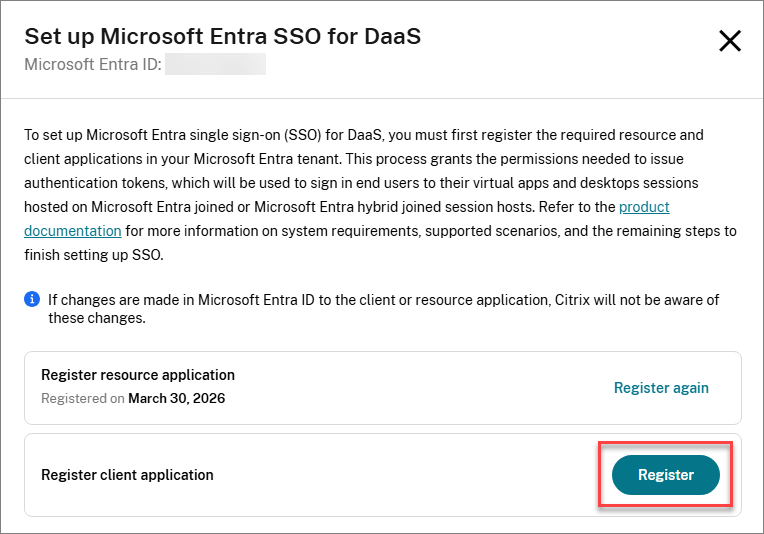

Haz clic en

Registrarjunto a Registrar aplicación de recursos.

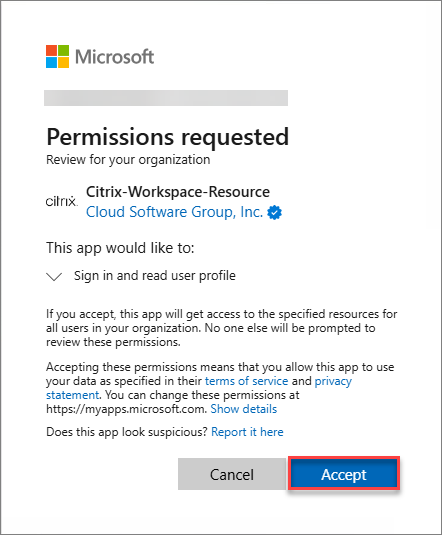

-

Acepta los permisos solicitados para la aplicación de recursos de Citrix.

-

Haz clic en

Registrarjunto a Registrar aplicación cliente.

-

Acepta los permisos solicitados para la aplicación cliente de Citrix.

Alternativamente, puedes usar las siguientes URL de consentimiento para registrar las aplicaciones. Asegúrate de registrar la aplicación de recursos primero, seguida de la aplicación cliente.

- **Citrix Cloud US, EU, APS**

- **Aplicación de recursos:** `https://login.microsoftonline.com/common/adminconsent?client_id=3a510bb1-e334-4298-831e-3eac97f8b26c`

- **Aplicación cliente:** `https://login.microsoftonline.com/common/adminconsent?client_id=85651ebe-9a8e-49e4-aaf2-9274d9b6499f`

- **Citrix Cloud Japan**

- **Aplicación de recursos:** `https://login.microsoftonline.com/common/adminconsent?client_id=0027603f-364b-40f2-98be-8ca4bb79bf8b`

- **Aplicación cliente:** `https://login.microsoftonline.com/common/adminconsent?client_id=0fa97bc0-059c-4c10-8c54-845a1fd5a916`

Los siguientes son los permisos de las aplicaciones:

Aplicación de recursos de Citrix

Se crea una aplicación con los siguientes permisos:

| Nombre de la API | Valor de la declaración | Permiso | Tipo |

- | – | – | – | – |

-

Microsoft Graph User.Read Iniciar sesión y leer el perfil de usuario Delegado - Para Citrix Cloud US, EU y APS, la aplicación se llama Citrix-Workspace-Resource (ID de aplicación 3a510bb1-e334-4298-831e-3eac97f8b26c).

Para Citrix Cloud Japan, la aplicación se llama Citrix-Workspace-Resource-JP (ID de aplicación 0027603f-364b-40f2-98be-8ca4bb79bf8b).

Aplicación cliente de Citrix

- Se crea una aplicación con los siguientes permisos:

| Nombre de la API | Valor de la declaración | Permiso | Tipo |

|---|---|---|---|

| Citrix-Workspace-Resource

Citrix-Workspace-Resource-JP |

user_impersonation

|

Citrix Entra ID SSO

|

Delegado

|

| Microsoft Graph | User.Read | Iniciar sesión y leer el perfil de usuario | Delegado |

Para Citrix Cloud US, EU y APS, la aplicación se llama Citrix-Workspace (ID de aplicación 85651ebe-9a8e-49e4-aaf2-9274d9b6499f).

Para Citrix Cloud Japan, la aplicación se llama Citrix-Workspace-JP (ID de aplicación 0fa97bc0-059c-4c10-8c54-4c10-8c54-845a1fd5a916).

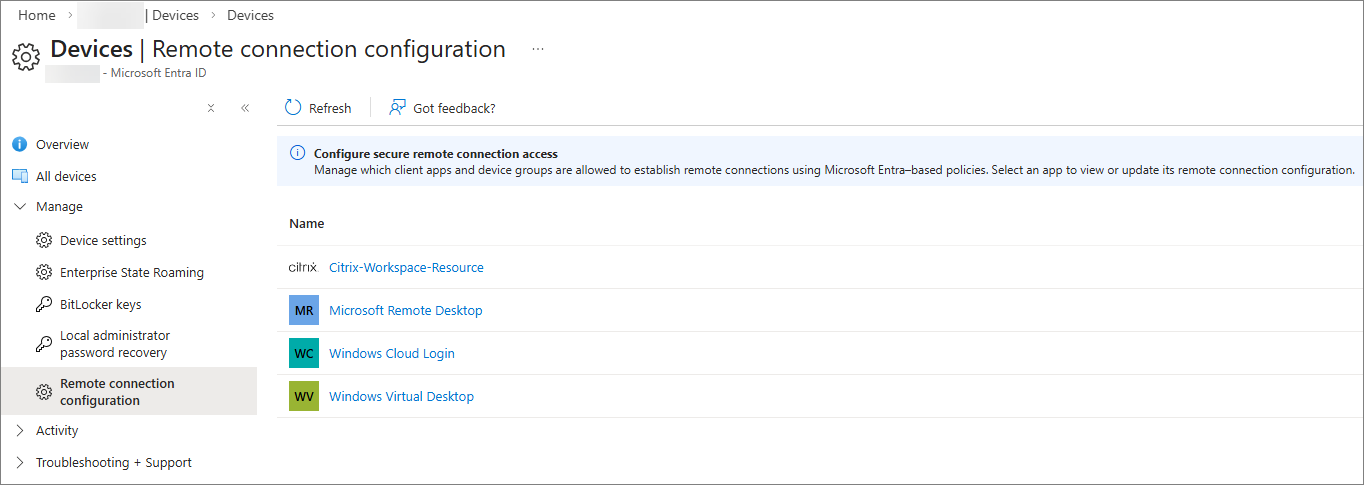

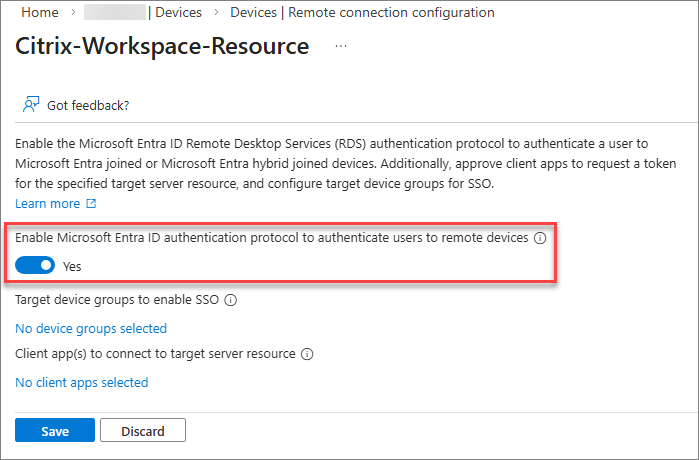

Habilitar el protocolo de autenticación de Servicios de Escritorio remoto de Microsoft Entra ID

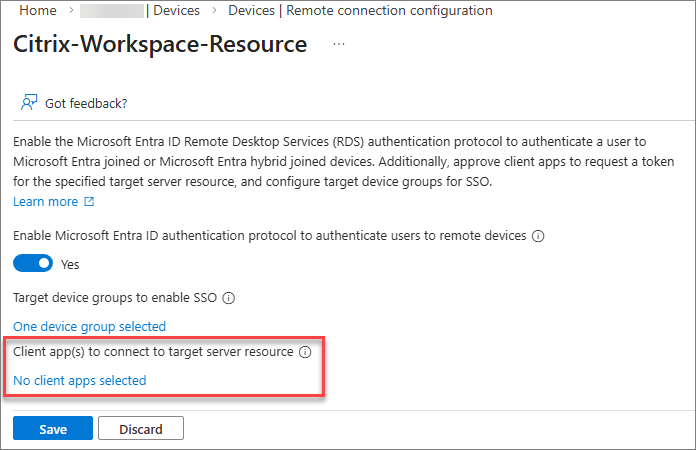

Debes habilitar el protocolo de autenticación de Servicios de Escritorio remoto de Microsoft Entra ID en la aplicación de recursos de Citrix. Para ello:

-

En Azure Portal, ve a

Microsoft Entra ID>Devices>Manage>Remote connection configuration.

-

Selecciona Citrix-Workspace-Resource.

-

Habilita el protocolo de autenticación de Servicios de Escritorio remoto de Microsoft Entra ID.

-

Continúa para ocultar el cuadro de diálogo de solicitud de consentimiento del usuario.

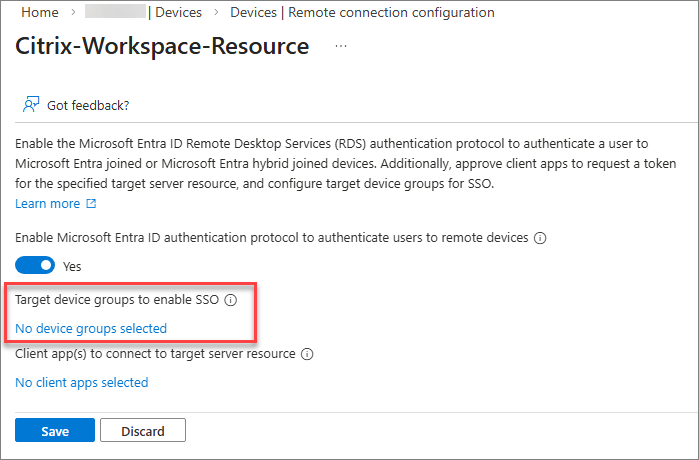

Ocultar el cuadro de diálogo de solicitud de consentimiento del usuario

De forma predeterminada, se solicita a los usuarios que permitan la conexión de Escritorio remoto al conectarse a un host de sesión unido a Microsoft Entra o unido a Microsoft Entra híbrido con el inicio de sesión único de Microsoft Entra habilitado, en el que deben seleccionar Sí para permitir el inicio de sesión único. Microsoft Entra recordará hasta 15 hosts de sesión únicos durante 30 días antes de volver a solicitarlo.

Puedes ocultar este cuadro de diálogo configurando una lista de dispositivos de destino. Para configurar la lista de dispositivos, debes crear uno o más grupos en Microsoft Entra ID que contengan los hosts de sesión unidos a Microsoft Entra y/o unidos a Microsoft Entra híbrido y, a continuación, autorizar los grupos en la aplicación de recursos, hasta un máximo de 10 grupos.

Una vez que hayas habilitado el protocolo de autenticación de Servicios de Escritorio remoto de Microsoft Entra ID y se hayan creado los grupos:

-

Haz clic en el enlace para agregar los grupos de dispositivos de destino y selecciona los grupos adecuados.

NOTA

Es muy recomendable crear un grupo dinámico para simplificar la gestión de la pertenencia al grupo. Aunque los grupos dinámicos normalmente se actualizan en 5-10 minutos, los inquilinos grandes pueden tardar hasta 24 horas.

Los grupos dinámicos requieren la licencia Microsoft Entra ID P1 o la licencia Intune para Educación. Para obtener más información, consulta Reglas de pertenencia dinámica para grupos.

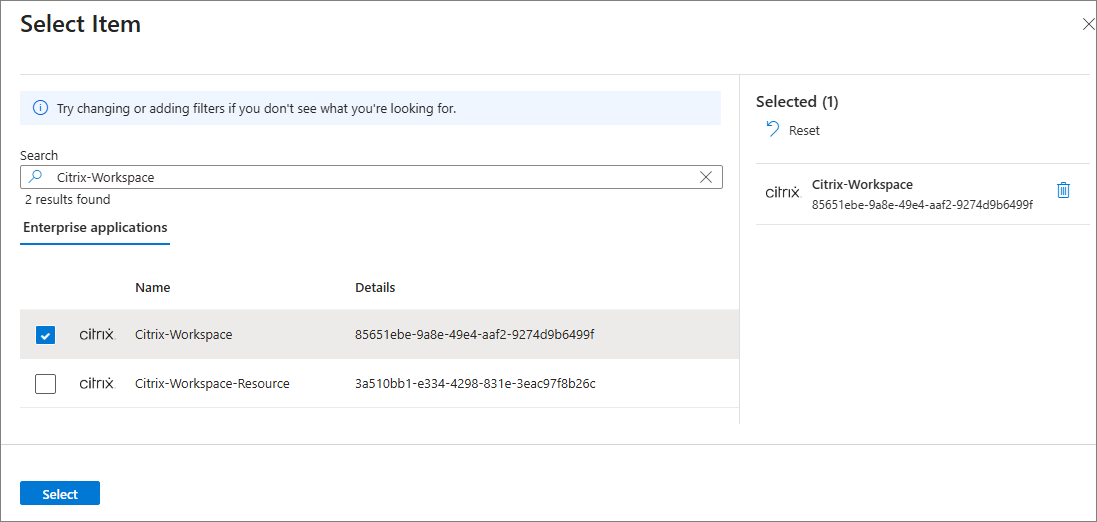

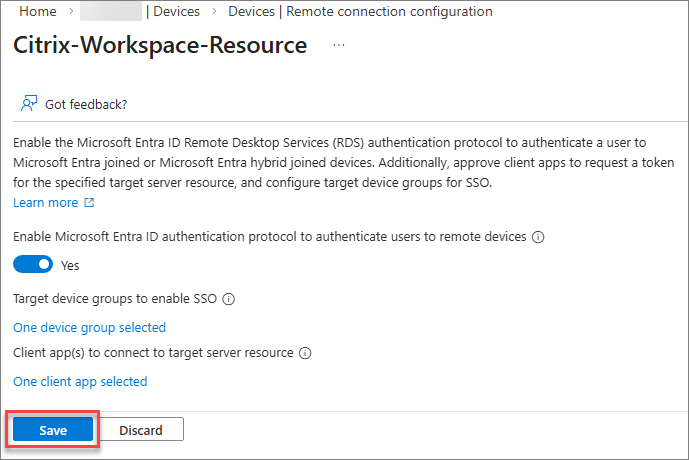

Aprobar la aplicación cliente

Debes agregar explícitamente la aplicación cliente de Citrix como un cliente aprobado en la aplicación de recursos de Citrix:

-

Haz clic en el enlace para agregar tus aplicaciones cliente de confianza.

-

Selecciona la aplicación cliente de Citrix.

-

Selecciona Guardar para aplicar los cambios de configuración a la aplicación de recursos de Citrix.

Crear un objeto de servidor Kerberos

Si tus hosts de sesión están unidos a Microsoft Entra híbrido, debes configurar un objeto de servidor Kerberos en el dominio de Active Directory donde residen las cuentas de usuario y equipo. Consulta Crear un objeto de servidor Kerberos para obtener más detalles.

Revisar las directivas de acceso condicional de Microsoft Entra

Si usas o planeas usar las directivas de acceso condicional de Microsoft Entra, revisa la configuración aplicada a la aplicación de recursos de Citrix y la aplicación cliente de Citrix para asegurarte de que los usuarios tengan la experiencia de inicio de sesión deseada.

Para obtener una guía detallada sobre cómo configurar el Acceso condicional al usar el inicio de sesión único de Microsoft Entra para DaaS, consulta la documentación de Microsoft. Recuerda que la configuración de Acceso condicional requerida debe aplicarse a la aplicación de recursos de Citrix o a la aplicación cliente de Citrix, no a las aplicaciones de Microsoft.

Hosts de sesión de Citrix

Asegúrate de que se cumplen los requisitos del sistema para los hosts de sesión:

- Asegúrate de que los hosts de sesión estén unidos a Microsoft Entra o unidos a Microsoft Entra híbrido.

- Instala la versión y compilación del sistema operativo requeridas según se especifica en los requisitos del sistema.

- Instala la versión de VDA requerida según se especifica en los requisitos del sistema.

Hosts de sesión unidos a Microsoft Entra híbrido

Si implementas hosts de sesión unidos a Microsoft Entra híbrido con Citrix Machines Creation Services, Citrix Provisioning o Windows 365, puedes pasar a la siguiente sección. Si aprovisionas hosts unidos a Microsoft Entra híbrido usando cualquier otra herramienta o método, debes agregar el siguiente valor de registro a tus hosts de sesión:

- Clave:

HKLM\SYSTEM\CurrentControlSet\Control\Citrix - Tipo de valor: DWORD

- Nombre del valor:

AzureADJoinType - Datos:

1

Comportamiento de bloqueo de sesión

Cuando un escritorio virtual está bloqueado, el comportamiento predeterminado es mostrar la pantalla de bloqueo de Windows. En este punto, los métodos de autenticación admitidos para desbloquear el escritorio son el nombre de usuario y la contraseña o la tarjeta inteligente.

Si tienes una implementación sin contraseña donde los usuarios no conocen sus contraseñas, se recomienda configurar el comportamiento de bloqueo de sesión para desconectar la sesión en lugar de mostrar la pantalla de bloqueo.

-

Hosts de sesión multisesión

Puedes configurar este comportamiento habilitando la opción Desconectar sesión remota al bloquear para la autenticación de la plataforma de identidad de Microsoft a través de Intune o la Política de grupo. Para conocer los pasos detallados, consulta Configurar el comportamiento de bloqueo de sesión para Azure Virtual Desktop.

-

Hosts de sesión de una sola sesión

La opción Desconectar sesión remota al bloquear para la autenticación de la plataforma de identidad de Microsoft no es compatible actualmente. Sin embargo, puedes lograr el mismo comportamiento creando una tarea programada de Windows.

El siguiente script de ejemplo crea una tarea programada en hosts de una sola sesión que ejecuta

cmd.exe /c tsdisconcuando el escritorio está bloqueado:# Create the TaskService COM object $service = New-Object -ComObject "Schedule.Service" $service.Connect() # Get the root folder and create a new task definition $rootFolder = $service.GetFolder("\") $taskDef = $service.NewTask(0) # Registration info - $taskDef.RegistrationInfo.Description = "Disconnect session when workstation is locked" ## Principal (Users group, least privilege) $principal = $taskDef.Principal $principal.GroupId = "S-1-5-32-545" $principal.RunLevel = 0 # 0 = LeastPrivilege ## Settings $settings = $taskDef.Settings $settings.Enabled = $true $settings.AllowDemandStart = $true $settings.DisallowStartIfOnBatteries = $false $settings.StopIfGoingOnBatteries = $false $settings.AllowHardTerminate = $false $settings.StartWhenAvailable = $false - $settings.RunOnlyIfNetworkAvailable = $false - $settings.IdleSettings.StopOnIdleEnd = $true - $settings.IdleSettings.RestartOnIdle = $false - $settings.Hidden = $false $settings.RunOnlyIfIdle = $false $settings.DisallowStartOnRemoteAppSession = $false $settings.UseUnifiedSchedulingEngine = $true $settings.WakeToRun = $false $settings.ExecutionTimeLimit = "PT0S" # Unlimited $settings.Priority = 7 $settings.MultipleInstances = 1 # IgnoreNew ## Trigger: SessionLock $trigger = $taskDef.Triggers.Create(11) # 11 = TASK_TRIGGER_SESSION_STATE_CHANGE $trigger.StateChange = 7 # 7 = SessionLock $trigger.Enabled = $true ## Action: tsdiscon $action = $taskDef.Actions.Create(0) # 0 = Exec $action.Path = "cmd.exe" $action.Arguments = "/c tsdiscon" ## Register the task $rootFolder.RegisterTaskDefinition( "Disconnect on Lock", # Task name $taskDef, 6, # TASK_CREATE_OR_UPDATE $null, $null, # No specific user/password 3 # TASK_LOGON_GROUP ) | Out-Null <!--NeedCopy-->Si más tarde necesitas quitar la tarea programada, puedes ejecutar el siguiente comando:

Unregister-ScheduledTask -TaskName "Disconnect on Lock" -Confirm:$false <!--NeedCopy-->

Plano de acceso y control de Citrix

Autenticación de Workspace

Debes configurar Citrix Workspace para usar Microsoft Entra ID o SAML como IdP. Consulta la documentación de Citrix Workspace para obtener más detalles si es necesario.

NOTA

Si planeas usar SAML como tu IdP, debes asegurarte de que tu proveedor de SAML esté configurado correctamente para admitir la autenticación basada en Entra. Consulta SAML usando Microsoft Entra ID e identidades de Microsoft Entra para la autenticación de Workspace.

Gestión del acceso a Workspace

Si tus usuarios accederán a Citrix Workspace a través de un navegador web, no se requiere ninguna configuración adicional. Si quieres forzar el acceso nativo, puedes configurar Citrix Workspace para Requerir que los usuarios finales accedan a su tienda desde la aplicación cliente de Citrix en la configuración de acceso de la tienda.

Habilitar el inicio de sesión único de Microsoft Entra en Workspace

Una vez configurada la autenticación de Citrix Workspace, debes habilitar el uso del inicio de sesión único de Microsoft Entra:

- Crea un principal de servicio en Citrix Cloud:

- Ve a Identity and access management > API access > Service principals.

- Haz clic en Create service principal.

- Introduce un nombre para el principal de servicio y haz clic en Next.

- Establece el acceso para el principal de servicio:

- Selecciona Full access, o

- Selecciona Custom access > General > Workspace Configuration, luego haz clic en Next.

- Establece el tiempo de caducidad del secreto y haz clic en Next.

- Haz clic en Complete.

- Guarda tanto el secreto como el ID.

- Descarga y extrae el módulo de PowerShell de Citrix Workspace en tu estación de trabajo, o en cualquier máquina que puedas usar para fines administrativos.

- Abre PowerShell en la máquina en la que descargaste el módulo de PowerShell de Citrix Workspace.

-

Ejecuta los siguientes comandos:

Import-Module -Name “<extractedPath>\Citrix.Workspace.StoreConfigs.psm1” Set-StoreConfigurations -StoreUrl "https://<yourPrimaryStore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" -AzureAdSsoEnabled $True <!--NeedCopy-->NOTA:

Esta es una configuración global que se aplicará a todas las tiendas de tu inquilino de Citrix Cloud. En este momento, no es posible habilitar o deshabilitar esta configuración en tiendas específicas basándose en la URL de la tienda proporcionada en el comando.

-

Ejecuta el siguiente comando para verificar que la configuración se realizó correctamente:

Get-StoreConfigurations -StoreUrl "https://<yourPrimaryStore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" <!--NeedCopy-->

Configuración del grupo de entrega

- Si tus hosts de sesión están unidos a Microsoft Entra híbrido, asigna las aplicaciones virtuales y/o los escritorios a los usuarios o grupos de Microsoft Entra apropiados. Cualquier asignación existente a usuarios o grupos de Active Directory puede quitarse, pero no es obligatorio.

- Si aprovisionas tus hosts de sesión unidos a Microsoft Entra o unidos a Microsoft Entra híbrido con algo que no sea Citrix Machine Creation Services, Citrix Provisioning o Windows 365, deberás configurar el tipo de inicio de sesión para los grupos de entrega:

- Si aún no tienes instalado el SDK de PowerShell remoto de Citrix, descárgalo e instálalo en tu estación de trabajo, o en cualquier máquina que puedas usar para fines administrativos.

- Abre un símbolo del sistema de PowerShell en la máquina en la que instalaste el SDK de PowerShell remoto de Citrix.

-

Ejecuta los siguientes comandos:

Unido a Microsoft Entra

asnp citrix* Get-XDAuthentication Get-BrokerDesktopGroup -Name <dgName> | Set-BrokerDesktopGroup -MachineLogOnType "AzureAd" <!--NeedCopy-->Unido a Microsoft Entra híbrido

asnp citrix* Get-XDAuthentication Get-BrokerDesktopGroup -Name <dgName> | Set-BrokerDesktopGroup -MachineLogOnType "HybridAzureAd" <!--NeedCopy-->

Dispositivo cliente

Asegúrate de que se cumplen los requisitos del sistema para los dispositivos cliente:

- Instala la versión necesaria de la aplicación Citrix Workspace, tal como se especifica en los requisitos del sistema.

- Si tus usuarios van a usar el acceso híbrido, asegúrate de que la extensión web de Citrix esté instalada. Si tus usuarios van a usar el acceso nativo o por navegador, la extensión web de Citrix no es necesaria.

Solución de problemas

Problemas conocidos

- Después de habilitar el inicio de sesión único de Microsoft Entra, los usuarios pueden encontrarse con el error de Microsoft AADSTS293005 al iniciar su escritorio virtual, que indica

RDP protocol is not enabled for the requested resource application. Please configure the RemoteDesktopSecurityConfiguration property on resource service principal to enable RDP protocol.. Para resolver este problema, reinicia la aplicación Citrix Workspace. - Los usuarios pueden experimentar un retraso de 30 segundos al iniciar sesiones si su aplicación Citrix Workspace no es compatible con el inicio de sesión único de Microsoft Entra o si usan el acceso híbrido sin la extensión web de Citrix.

- Los usuarios pueden experimentar un retraso de 30 segundos al iniciar sesiones si el inicio de sesión único de Microsoft Entra está habilitado en Citrix Workspace y la configuración de Azure necesaria no se ha completado.

Cuando falla el inicio de sesión único

Si el inicio de sesión único falla al acceder a escritorios o aplicaciones virtuales, procede de la siguiente manera:

-

Confirma que el inicio de sesión único de Microsoft Entra está habilitado en Citrix Workspace.

-

Confirma que el método de acceso que usa el usuario es compatible.

-

Si el usuario está usando el acceso híbrido, confirma que la extensión web de Citrix está instalada.

-

Confirma que el dispositivo cliente está ejecutando la versión necesaria de la aplicación Citrix Workspace.

-

Confirma que tus hosts de sesión están ejecutando la compilación de Windows necesaria.

-

Confirma que tus hosts de sesión están ejecutando la versión de VDA necesaria.

-

Asegúrate de que la configuración de Windows

Always prompt for password upon connectionno esté habilitada en los hosts de sesión.Esta configuración está deshabilitada de forma predeterminada y se puede configurar a través de la Directiva de grupo o Intune en

Computer Configuration\Administrative Templates\Windows Components\Remote Desktop Services\Remote Desktop Session Host\Security.Puedes comprobar en el registro si la configuración está habilitada buscando el valor

fPromptForPasswordenHKLM\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services. Si el valor se establece en1, la configuración está habilitada y el inicio de sesión único no estará disponible. Si el valor falta o se establece en0, la configuración está deshabilitada. - Confirma que la configuración

AzureADJoinTypeestá configurada correctamente en los hosts de sesión:- Clave:

HKLM\SYSTEM\CurrentControlSet\Control\Citrix - Tipo de valor: DWORD

- Nombre del valor:

AzureADJoinType - Datos del valor:

1(unido a Microsoft Entra híbrido);2(unido a Microsoft Entra)

- Clave:

-

Asegúrate de que los escritorios o aplicaciones virtuales se asignan a identidades de Microsoft Entra en lugar de a identidades de Active Directory en Citrix Studio.

-

Confirma que el tipo de inicio de sesión de los Delivery Groups está configurado correctamente ejecutando el siguiente comando de PowerShell:

Get-BrokerDesktopGroup -Name <deliveryGroupName> <!--NeedCopy-->Para los hosts de sesión unidos a Microsoft Entra,

MachineLogOnTypedebe establecerse enAzureAd. Para los hosts de sesión unidos a Microsoft Entra híbrido,MachineLogOnTypedebe establecerse enHybridAzureAd. -

Si estás usando un IdP de SAML, confirma que se implementó la configuración necesaria.

-

Confirma que las aplicaciones de recursos y cliente de Citrix están registradas en el inquilino de Microsoft Entra.

-

Confirma que el protocolo de autenticación RDS de Microsoft Entra ID está habilitado en la aplicación de recursos de Citrix.

-

Confirma que la aplicación cliente de Citrix se agregó como una aplicación cliente aprobada en la aplicación de recursos de Citrix.

-

Si tus hosts de sesión están unidos a Microsoft Entra híbrido, confirma que se creó un objeto de servidor Kerberos en el dominio de Active Directory donde residen las cuentas de usuario y equipo.

- Revisa tus directivas de acceso condicional de Microsoft Entra. Asegúrate de que no se aplican directivas a las aplicaciones de recursos y cliente de Citrix ni a los hosts de sesión que puedan afectar a la experiencia de inicio de sesión único.