Certificados e autenticação

Vários componentes desempenham um papel na autenticação durante as operações do XenMobile®:

-

XenMobile Server: O XenMobile Server é onde você define a segurança e a experiência de registro. As opções para integrar usuários incluem:

- Se o registro deve ser aberto para todos ou apenas por convite.

- Se é necessário autenticação de dois fatores ou de três fatores. Por meio das propriedades do cliente no XenMobile, você pode habilitar a autenticação por PIN do Citrix e configurar a complexidade e o tempo de expiração do PIN.

- Citrix ADC: O Citrix ADC fornece terminação para sessões SSL de micro VPN. O Citrix ADC também oferece segurança de rede em trânsito e permite definir a experiência de autenticação usada cada vez que uma pessoa acessa um aplicativo.

-

Secure Hub: O Secure Hub e o XenMobile Server trabalham juntos nas operações de registro. O Secure Hub é a entidade em um dispositivo que se comunica com o Citrix ADC: quando uma sessão expira, o Secure Hub obtém um tíquete de autenticação do Citrix ADC e o passa para os aplicativos MDX. A Citrix recomenda o certificate pinning, que impede ataques man-in-the-middle. Para obter mais informações, consulte esta seção no artigo do Secure Hub: Fixação de certificado.

O Secure Hub também facilita o contêiner de segurança MDX: o Secure Hub envia políticas, cria uma sessão com o Citrix ADC quando um aplicativo expira e define o tempo limite e a experiência de autenticação do MDX. O Secure Hub também é responsável pela detecção de jailbreak, verificações de geolocalização e quaisquer políticas que você aplique.

- Políticas MDX: As políticas MDX criam o cofre de dados no dispositivo. As políticas MDX direcionam as conexões de micro VPN de volta para o Citrix ADC, impõem restrições de modo offline e aplicam políticas de cliente, como tempos limite.

Para obter mais informações sobre como configurar a autenticação, incluindo uma visão geral dos métodos de autenticação de fator único e de dois fatores, consulte o artigo do Guia de Implantação, Autenticação.

Você usa certificados no XenMobile para criar conexões seguras e autenticar usuários. O restante deste artigo discute os certificados. Para outros detalhes de configuração, consulte os seguintes artigos:

- Autenticação de domínio ou domínio mais token de segurança

- Certificado de cliente ou certificado mais autenticação de domínio

- Entidades PKI

- Provedores de credenciais

- Certificados APNs

- SAML para logon único com o Citrix Files

- Configurações do servidor Microsoft Azure Active Directory

- Para enviar um certificado a dispositivos para autenticação no servidor Wi-Fi: Política de dispositivo Wi-Fi

- Para enviar um certificado exclusivo não usado para autenticação, como um certificado de autoridade de certificação (CA) raiz interna ou uma política específica: Política de dispositivo de credenciais

Certificados

O XenMobile gera um certificado SSL (Secure Sockets Layer) autoassinado durante a instalação para proteger os fluxos de comunicação para o servidor. Você deve substituir o certificado SSL por um certificado SSL confiável de uma CA conhecida.

O XenMobile também usa seu próprio serviço PKI (Public Key Infrastructure) ou obtém certificados da CA para certificados de cliente. Todos os produtos Citrix suportam certificados curinga e SAN (Subject Alternative Name). Para a maioria das implantações, você precisa apenas de dois certificados curinga ou SAN.

A autenticação por certificado de cliente oferece uma camada extra de segurança para aplicativos móveis e permite que os usuários acessem aplicativos HDX™ sem problemas. Quando a autenticação por certificado de cliente é configurada, os usuários digitam seu PIN Citrix para acesso de logon único (SSO) a aplicativos habilitados para XenMobile. O PIN Citrix também simplifica a experiência de autenticação do usuário. O PIN Citrix é usado para proteger um certificado de cliente ou salvar credenciais do Active Directory localmente no dispositivo.

Para registrar e gerenciar dispositivos iOS com o XenMobile, configure e crie um certificado APNs (Apple Push Notification Service) da Apple. Para obter as etapas, consulte Certificados APNs.

A tabela a seguir mostra o formato e o tipo de certificado para cada componente do XenMobile:

| Componente XenMobile | Formato do certificado | Tipo de certificado necessário |

|---|---|---|

| Citrix Gateway | PEM (BASE64), PFX (PKCS #12) | SSL, Raiz (o Citrix Gateway converte PFX para PEM automaticamente.) |

| XenMobile Server | .p12 (.pfx em computadores baseados em Windows) | SSL, SAML, APNs (o XenMobile também gera uma PKI completa durante o processo de instalação.) Importante: o XenMobile Server não suporta certificados com extensão .pem. Para usar um certificado .pem, divida o arquivo .pem em um certificado e uma chave e importe cada um para o XenMobile Server. |

| StoreFront™ | PFX (PKCS #12) | SSL, Raiz |

O XenMobile suporta certificados de ouvinte SSL e certificados de cliente com comprimentos de bits de 4096, 2048 e 1024. Certificados de 1024 bits são facilmente comprometidos.

Para o Citrix Gateway e o XenMobile Server, a Citrix recomenda obter certificados de servidor de uma CA pública, como Verisign, DigiCert ou Thawte. Você pode criar uma CSR (Certificate Signing Request) a partir do Citrix Gateway ou do utilitário de configuração do XenMobile. Depois de criar a CSR, você a envia para a CA para assinatura. Quando a CA retorna o certificado assinado, você pode instalar o certificado no Citrix Gateway ou no XenMobile.

Importante: Requisitos para certificados confiáveis no iOS, iPadOS e macOS

A Apple tem novos requisitos para certificados de servidor TLS. Verifique se todos os certificados seguem os novos requisitos da Apple. Consulte a publicação da Apple, https://support.apple.com/en-us/HT210176.

A Apple está reduzindo o tempo de vida máximo permitido para certificados de servidor TLS. Essa alteração afeta apenas os certificados de servidor emitidos após setembro de 2020. Consulte a publicação da Apple, https://support.apple.com/en-us/HT211025.

Carregando certificados no XenMobile

Cada certificado que você carrega tem uma entrada na tabela de Certificados, incluindo um resumo de seu conteúdo. Ao configurar componentes de integração PKI que exigem um certificado, você escolhe um certificado de servidor que satisfaça os critérios dependentes do contexto. Por exemplo, você pode querer configurar o XenMobile para integrar-se à sua autoridade de certificação (CA) da Microsoft. A conexão com a CA da Microsoft deve ser autenticada usando um certificado de cliente.

Esta seção fornece procedimentos gerais para carregar certificados. Para obter detalhes sobre como criar, carregar e configurar certificados de cliente, consulte Certificado de cliente ou certificado mais autenticação de domínio.

Requisitos de chave privada

O XenMobile pode ou não possuir a chave privada para um determinado certificado. Da mesma forma, o XenMobile pode ou não exigir uma chave privada para certificados carregados.

Carregando certificados

Você tem duas opções para carregar certificados:

- Carregue os certificados para o console individualmente.

- Realize um carregamento em massa de certificados para dispositivos iOS com a API REST.

Ao carregar certificados para o console, você tem duas opções principais:

- Clique para importar um keystore. Em seguida, você identifica a entrada no repositório do keystore que deseja instalar, a menos que esteja carregando um formato PKCS #12.

- Clique para importar um certificado.

Você pode carregar o certificado CA (sem a chave privada) que a CA usa para assinar solicitações. Você também pode carregar um certificado de cliente SSL (com a chave privada) para autenticação de cliente.

Ao configurar a entidade CA da Microsoft, você especifica o certificado CA. Você seleciona o certificado CA de uma lista de todos os certificados de servidor que são certificados CA. Da mesma forma, ao configurar a autenticação de cliente, você pode selecionar em uma lista de todos os certificados de servidor para os quais o XenMobile possui a chave privada.

Para importar um keystore

Por design, os keystores, que são repositórios de certificados de segurança, podem conter várias entradas. Ao carregar de um keystore, portanto, você é solicitado a especificar o alias da entrada que identifica a entrada que deseja carregar. Se você não especificar um alias, a primeira entrada do armazenamento será carregada. Como os arquivos PKCS #12 geralmente contêm apenas uma entrada, o campo de alias não aparece quando você seleciona PKCS #12 como o tipo de keystore.

-

No console do XenMobile, clique no ícone de engrenagem no canto superior direito do console. A página “Configurações” é exibida.

-

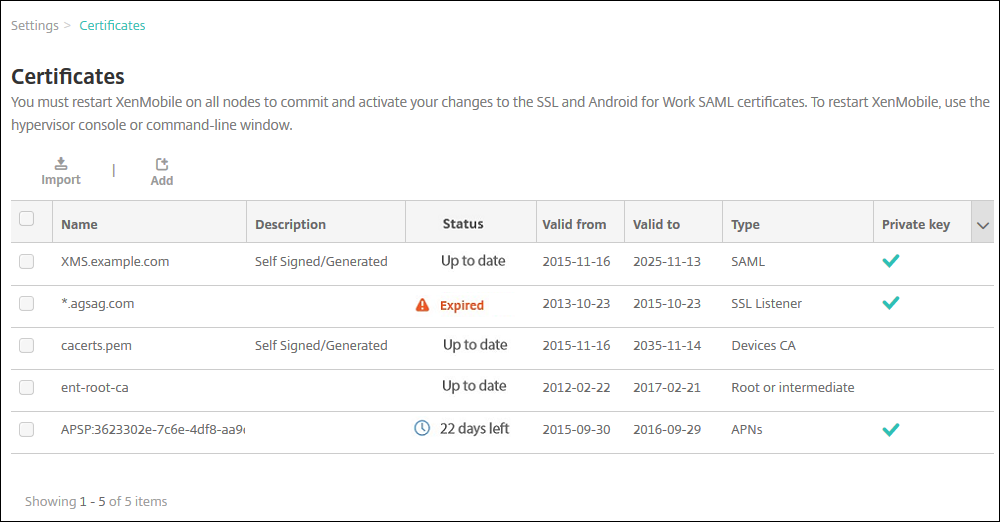

Clique em “Certificados”. A página “Certificados” é exibida.

-

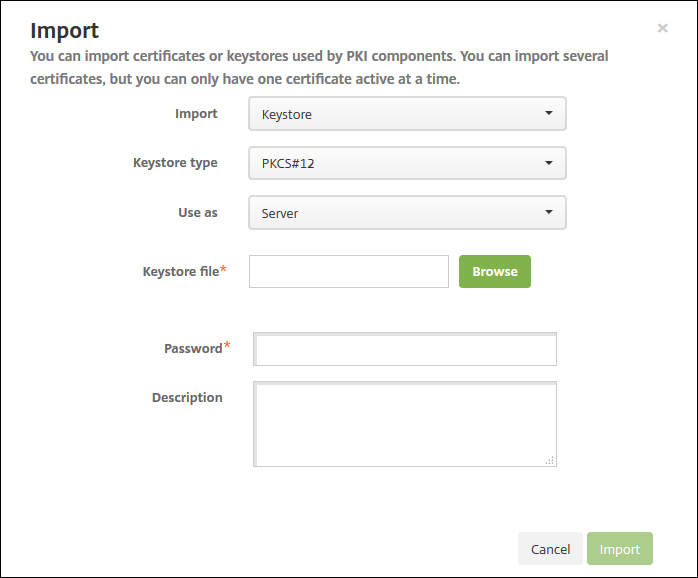

Clique em “Importar”. A caixa de diálogo “Importar” é exibida.

-

Configure estas definições:

- Importar: Na lista, clique em “Keystore”. A caixa de diálogo “Importar” muda para refletir as opções de keystore disponíveis.

- Tipo de keystore: Na lista, clique em PKCS #12.

-

Usar como: Na lista, clique em como você planeja usar o certificado. As opções disponíveis são:

- Servidor. Certificados de servidor são certificados usados funcionalmente pelo XenMobile Server que são carregados para o console web do XenMobile. Eles incluem certificados CA, certificados RA e certificados para autenticação de cliente com outros componentes de sua infraestrutura. Além disso, você pode usar certificados de servidor como armazenamento para certificados que deseja implantar em dispositivos. Este uso se aplica especialmente a CAs usadas para estabelecer confiança no dispositivo.

- SAML. A certificação SAML (Security Assertion Markup Language) permite que você forneça acesso SSO a servidores, sites e aplicativos.

- APNs. Os certificados APNs da Apple permitem o gerenciamento de dispositivos móveis por meio da Apple Push Network.

- Ouvinte SSL. O Ouvinte SSL (Secure Sockets Layer) notifica o XenMobile sobre a atividade criptográfica SSL.

- Arquivo de keystore: Navegue para encontrar o keystore que você deseja importar do tipo de arquivo .p12 (ou .pfx em computadores baseados em Windows).

- Senha: Digite a senha atribuída ao certificado.

- Descrição: Opcionalmente, digite uma descrição para o keystore para ajudar a distingui-lo de seus outros keystores.

-

Clique em “Importar”. O keystore é adicionado à tabela de Certificados.

Para importar um certificado

Ao importar um certificado, seja de um arquivo ou de uma entrada de keystore, o XenMobile tenta construir uma cadeia de certificados a partir da entrada. O XenMobile importa todos os certificados dessa cadeia para criar uma entrada de certificado de servidor para cada um. Esta operação só funciona se os certificados no arquivo ou na entrada do keystore formarem uma cadeia. Por exemplo, se cada certificado subsequente na cadeia for o emissor do certificado anterior.

Você pode adicionar uma descrição opcional para o certificado importado. A descrição é anexada apenas ao primeiro certificado da cadeia. Você pode atualizar a descrição dos certificados restantes posteriormente.

-

No console do XenMobile, clique no ícone de engrenagem no canto superior direito do console e, em seguida, clique em “Certificados”.

-

Na página “Certificados”, clique em “Importar”. A caixa de diálogo “Importar” é exibida.

-

Na caixa de diálogo “Importar”, em “Importar”, se ainda não estiver selecionado, clique em “Certificado”.

-

A caixa de diálogo “Importar” muda para refletir as opções de certificado disponíveis. Em “Usar como”, selecione como você planeja usar o keystore. As opções disponíveis são:

- Servidor. Certificados de servidor são certificados usados funcionalmente pelo XenMobile Server que são carregados para o console web do XenMobile. Eles incluem certificados CA, certificados RA e certificados para autenticação de cliente com outros componentes de sua infraestrutura. Além disso, você pode usar certificados de servidor como armazenamento para certificados que deseja implantar em dispositivos. Esta opção se aplica especialmente a CAs usadas para estabelecer confiança no dispositivo.

- SAML. A certificação SAML (Security Assertion Markup Language) permite que você forneça acesso de logon único (SSO) a servidores, sites e aplicativos.

- Ouvinte SSL. O Ouvinte SSL (Secure Sockets Layer) notifica o XenMobile sobre a atividade criptográfica SSL.

-

Navegue para encontrar o keystore que você deseja importar do tipo de arquivo .p12 (ou .pfx em computadores baseados em Windows).

-

Navegue para encontrar um arquivo de chave privada opcional para o certificado. A chave privada é usada para criptografia e descriptografia junto com o certificado.

-

Opcionalmente, digite uma descrição para o certificado para ajudar a identificá-lo de seus outros certificados.

-

Clique em “Importar”. O certificado é adicionado à tabela de Certificados.

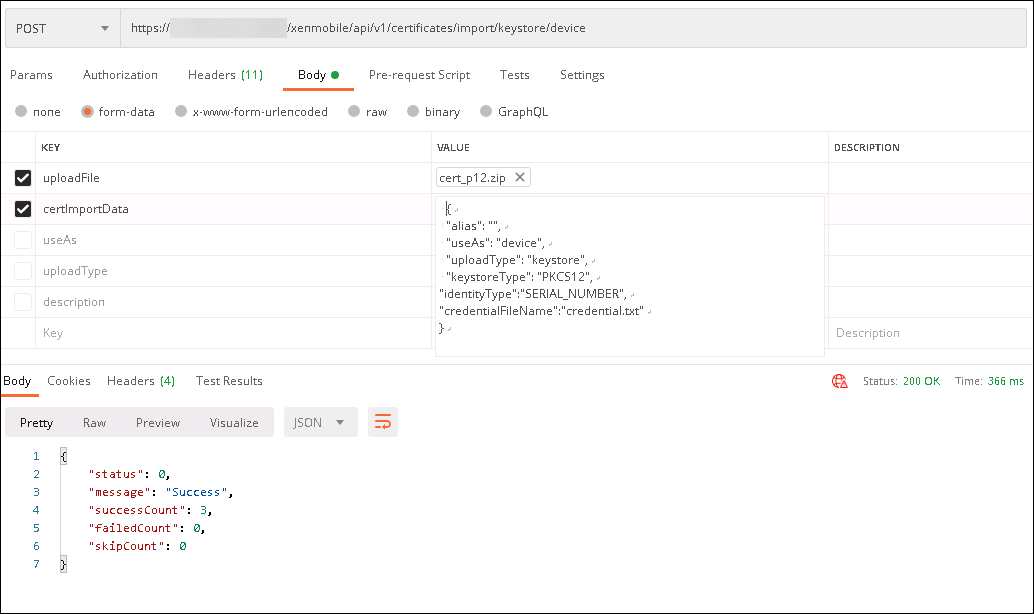

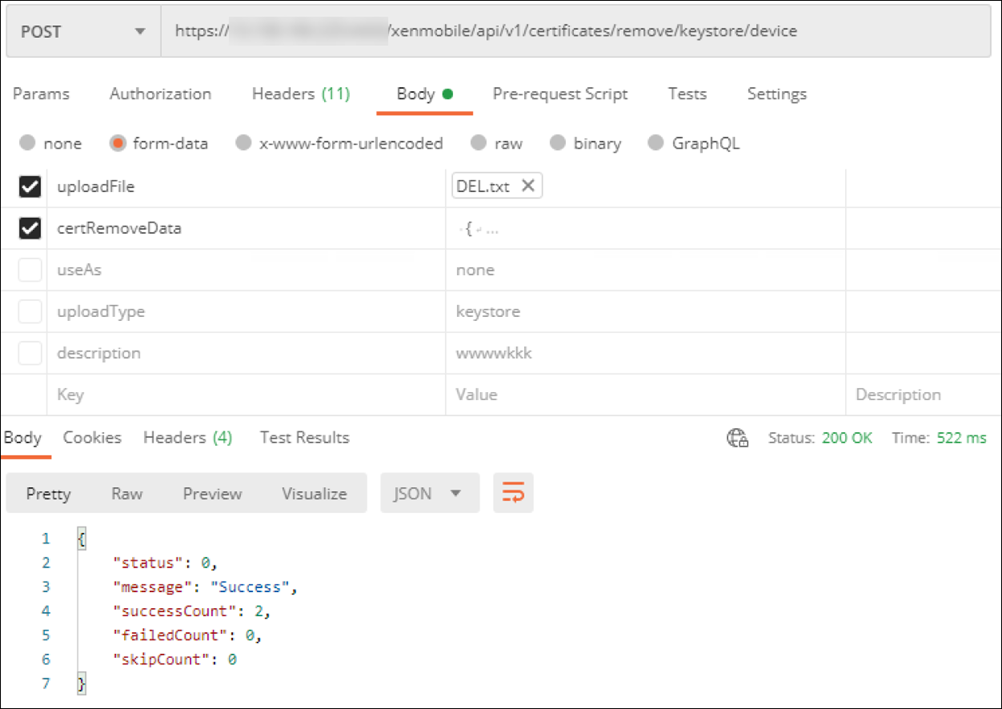

Carregar certificados para dispositivos iOS em massa com a API REST

Se carregar certificados um por um não for prático, você pode carregá-los em massa para dispositivos iOS com a API REST. Este método suporta certificados no formato .p12. Para obter mais informações sobre a API REST, consulte APIs REST.

-

Renomeie cada um dos arquivos de certificado no formato

device_identity_value.p12. Odevice_identity_valuepode ser o IMEI, Número de Série ou MEID de cada dispositivo.Por exemplo, você escolhe usar números de série como seu método de identificação. Um dispositivo tem o número de série

A12BC3D4EFGH, então nomeie o arquivo de certificado que você espera instalar nesse dispositivo comoA12BC3D4EFGH.p12. -

Crie um arquivo de texto para armazenar as senhas dos certificados .p12. Nesse arquivo, digite o identificador do dispositivo e a senha para cada dispositivo em uma nova linha. Use o formato

device_identity_value=password. Veja o seguinte:A12BC3D4EFGH.p12=password1! A12BC3D4EFIJ.p12=password2@ A12BC3D4EFKL.p12=password3# <!--NeedCopy--> - Empacote todos os certificados e o arquivo de texto que você criou em um arquivo .zip.

- Inicie seu cliente de API REST, faça login no XenMobile e obtenha um token de autenticação.

- Importe seus certificados, garantindo que você coloque o seguinte no corpo da mensagem:

{ “alias”: “”, “useAs”: “device”, “uploadType”: “keystore”, “keystoreType”: “PKCS12”, “identityType”:”SERIAL_NUMBER”, # o tipo de identidade pode ser “SERIAL_NUMBER”,”IMEI”,”MEID” “credentialFileName”:”credential.txt” # O nome do arquivo de credencial no .zip } ```

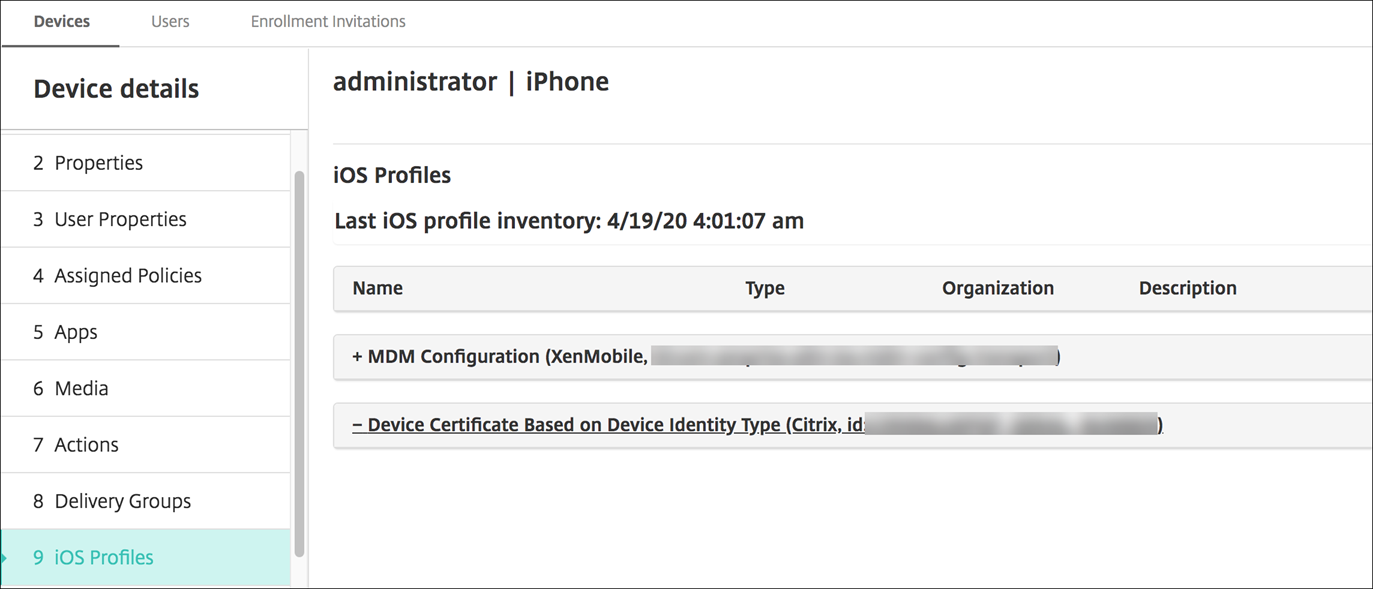

- Crie uma política VPN com o tipo de credencial Always on IKEv2 e o método de autenticação de dispositivo Device Certificate Based on Device Identity. Selecione o tipo de identidade do dispositivo que você usou nos nomes dos arquivos de certificado. Consulte política de dispositivo VPN.

-

Registre um dispositivo iOS e aguarde a implantação da política VPN. Confirme a instalação do certificado verificando a configuração MDM no dispositivo. Você também pode verificar os detalhes do dispositivo no console do XenMobile.

Você também pode excluir certificados em massa criando um arquivo de texto com o device_identity_value listado para cada certificado a ser excluído. Na API REST, chame a API de exclusão e use a seguinte solicitação, substituindo device_identity_value pelo identificador apropriado:

<!--NeedCopy--> ```

{

"identityType"="device_identity_value"

}

```

Atualizando um certificado

O XenMobile permite apenas um certificado por chave pública no sistema por vez. Se você tentar importar um certificado para o mesmo par de chaves de um certificado já importado: Você pode substituir a entrada existente ou excluí-la.

Para atualizar seus certificados de forma mais eficaz no console do XenMobile, faça o seguinte. Clique no ícone de engrenagem no canto superior direito do console para abrir a página “Configurações” e, em seguida, clique em “Certificados”. Na caixa de diálogo “Importar”, importe o novo certificado.

Ao atualizar um certificado de servidor, os componentes que estavam usando o certificado anterior mudam automaticamente para usar o novo certificado. Da mesma forma, se você implantou o certificado de servidor em dispositivos, o certificado é atualizado automaticamente na próxima implantação.

Renovando um certificado

O XenMobile Server usa as seguintes autoridades de certificação internamente para PKI: CA Raiz, CA de dispositivo e CA de servidor. Essas CAs são classificadas como um grupo lógico e recebem um nome de grupo. Quando uma nova instância do XenMobile Server é provisionada, as três CAs são geradas e recebem o nome de grupo “default”.

Você pode renovar as CAs para dispositivos iOS, macOS e Android compatíveis usando o console do XenMobile Server ou a API REST pública. Para dispositivos Windows registrados, os usuários devem registrar novamente seus dispositivos para receber uma nova CA de dispositivo.

As seguintes APIs estão disponíveis para renovar ou regenerar as CAs PKI internas no XenMobile Server e renovar os certificados de dispositivo emitidos por essas autoridades de certificação.

- Crie autoridades de certificação (CAs) de grupo.

- Ative novas CAs e desative CAs antigas.

- Renove o certificado do dispositivo em uma lista configurada de dispositivos. Dispositivos já registrados continuam a funcionar sem interrupção. Um certificado de dispositivo é emitido quando um dispositivo se conecta novamente ao servidor.

- Retorne uma lista de dispositivos que ainda usam a CA antiga.

- Exclua a CA antiga depois que todos os dispositivos tiverem a nova CA.

Para obter informações, consulte as seguintes seções no PDF API Pública para Serviços REST:

- Seção 3.16.58, Renovar Certificado de Dispositivo

- Seção 3.23, Grupos de CA PKI Internos

O console “Gerenciar Dispositivos” inclui a ação de segurança “Renovação de Certificado” usada para renovar o certificado de registro em um dispositivo.

Pré-requisitos

- Por padrão, este recurso de atualização de certificado está desabilitado. Para ativar os recursos de atualização de certificado, defina o valor da propriedade de servidor refresh.internal.ca como True.

Importante:

Se o seu Citrix ADC estiver configurado para Descarregamento SSL, ao gerar um novo certificado, certifique-se de atualizar seu balanceador de carga com o novo cacert.perm. Para obter mais informações sobre a configuração do Citrix Gateway, consulte Para usar o modo de Descarregamento SSL para VIPs do NetScaler.

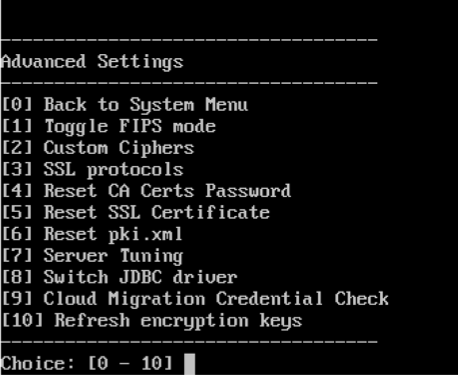

Opção de CLI para redefinir a senha do certificado CA do servidor para nós de cluster

Depois de gerar um certificado CA de servidor em um nó do XenMobile Server, use a CLI do XenMobile para redefinir a senha do certificado em outros nós de cluster. No menu principal da CLI, escolha “Sistema” > “Configurações Avançadas” > “Redefinir senha dos certificados CA”. Se você redefinir a senha quando não houver um novo certificado CA, o XenMobile não redefinirá a senha.

Administração de Certificados do XenMobile

Recomendamos que você liste os certificados que usa em sua implantação do XenMobile, especialmente suas datas de expiração e senhas associadas. Esta seção tem como objetivo ajudar a facilitar a administração de certificados no XenMobile.

Seu ambiente pode incluir alguns ou todos os seguintes certificados:

- XenMobile Server

- Certificado SSL para FQDN MDM

- Certificado SAML (Para Citrix Files)

- Certificados CA Raiz e Intermediários para os certificados precedentes e quaisquer outros recursos internos (StoreFront/Proxy, e assim por diante)

- Certificado APN para Gerenciamento de Dispositivos iOS

- Certificado APNs Interno para Notificações do Secure Hub do XenMobile Server

- Certificado de Usuário PKI para conectividade com PKI

- MDX Toolkit

- Certificado de Desenvolvedor Apple

- Perfil de Provisionamento Apple (por aplicativo)

- Certificado APNs Apple (para uso com Citrix Secure Mail™)

- Arquivo Keystore Android

O MAM SDK não encapsula aplicativos, portanto, não requer um certificado.

- Citrix ADC

- Certificado SSL para FQDN MDM

- Certificado SSL para FQDN do Gateway

- Certificado SSL para FQDN do ShareFile SZC

- Certificado SSL para Balanceamento de Carga do Exchange (configuração de descarregamento)

- Certificado SSL para Balanceamento de Carga do StoreFront

- Certificados CA Raiz e Intermediários para os certificados precedentes

Política de Expiração de Certificados do XenMobile

Se você permitir que um certificado expire, ele se torna inválido. Você não poderá mais executar transações seguras em seu ambiente e não poderá acessar os recursos do XenMobile.

Observação:

A Autoridade de Certificação (CA) solicita que você renove seu certificado SSL antes da data de expiração.

Certificado APNs para Citrix Secure Mail

Os certificados do Apple Push Notification Service (APNs) expiram anualmente. Certifique-se de criar um certificado SSL APNs e atualizá-lo no portal Citrix antes que o certificado expire. Se o certificado expirar, os usuários enfrentarão inconsistência com as notificações push do Secure Mail. Além disso, você não poderá mais enviar notificações push para seus aplicativos.

Certificado APNs para gerenciamento de dispositivos iOS

Para registrar e gerenciar dispositivos iOS com o XenMobile, configure e crie um certificado APNs da Apple. Se o certificado expirar, os usuários não poderão se registrar no XenMobile e você não poderá gerenciar seus dispositivos iOS. Para obter detalhes, consulte certificados APNs.

Você pode visualizar o status e a data de expiração do certificado APNs fazendo login no Apple Push Certificates Portal. Certifique-se de fazer login como o mesmo usuário que criou o certificado.

Você também recebe uma notificação por e-mail da Apple 30 e 10 dias antes da data de expiração. A notificação inclui as seguintes informações:

O seguinte certificado do Apple Push Notification Service, criado para o Apple ID CustomerID, expirará em Data. Revogar ou permitir que este certificado expire exigirá que os dispositivos existentes sejam registrados novamente com um novo certificado push.

Entre em contato com seu fornecedor para gerar uma nova solicitação (um CSR assinado) e, em seguida, visite https://identity.apple.com/pushcert para renovar seu certificado do Apple Push Notification Service.

Obrigado(a),

Apple Push Notification Service

MDX Toolkit (certificado de distribuição iOS)

Um aplicativo executado em um dispositivo iOS físico (diferente de aplicativos na Apple App Store) tem os seguintes requisitos de assinatura:

- Assine o aplicativo com um perfil de provisionamento.

- Assine o aplicativo com um certificado de distribuição correspondente.

Para verificar se você tem um certificado de distribuição iOS válido, faça o seguinte:

- No portal Apple Enterprise Developer, crie um ID de Aplicativo explícito para cada aplicativo que você planeja encapsular com o MDX Toolkit. Um exemplo de ID de Aplicativo aceitável é:

com.CompanyName.ProductName. - No portal Apple Enterprise Developer, vá para “Perfis de Provisionamento” > “Distribuição” e crie um perfil de provisionamento interno. Repita esta etapa para cada ID de Aplicativo criado na etapa anterior.

- Baixe todos os perfis de provisionamento. Para obter detalhes, consulte Encapsulando Aplicativos Móveis iOS.

Para confirmar se todos os certificados do XenMobile Server são válidos, faça o seguinte:

- No console do XenMobile, clique em “Configurações” > “Certificados”.

- Verifique se todos os certificados, incluindo APNs, SSL Listener, Raiz e Intermediários, são válidos.

Keystore Android

O keystore é um arquivo que contém certificados usados para assinar seu aplicativo Android. Quando o período de validade da sua chave expira, os usuários não podem mais atualizar facilmente para novas versões do seu aplicativo.

Citrix ADC

Para obter detalhes sobre como lidar com a expiração de certificados para o Citrix ADC, consulte Como lidar com a expiração de certificados no NetScaler na Central de Conhecimento de Suporte da Citrix.

Um certificado Citrix ADC expirado impede que os usuários se registrem e acessem a Store. O certificado expirado também impede que os usuários se conectem ao Exchange Server ao usar o Secure Mail. Além disso, os usuários não podem enumerar e abrir aplicativos HDX (dependendo de qual certificado expirou).

O Expiry Monitor e o Command Center podem ajudar você a rastrear seus certificados Citrix ADC. O Center notifica você quando o certificado expira. Essas ferramentas auxiliam no monitoramento dos seguintes certificados Citrix ADC:

- Certificado SSL para FQDN MDM

- Certificado SSL para FQDN do Gateway

- Certificado SSL para FQDN do ShareFile SZC

- Certificado SSL para Balanceamento de Carga do Exchange (configuração de descarregamento)

- Certificado SSL para Balanceamento de Carga do StoreFront

- Certificados CA Raiz e Intermediários para os certificados precedentes ```