Stratégie de messagerie électronique

L’accès sécurisé à la messagerie électronique depuis les appareils mobiles est l’un des principaux moteurs de toute initiative de gestion de la mobilité au sein d’une organisation. Le choix de la stratégie de messagerie appropriée est souvent un élément clé de toute conception XenMobile®. XenMobile offre plusieurs options pour s’adapter à différents cas d’utilisation, en fonction des exigences de sécurité, d’expérience utilisateur et d’intégration. Cet article couvre le processus de décision de conception typique et les considérations pour choisir la bonne solution, de la sélection du client au flux de trafic de messagerie.

Choix de vos clients de messagerie

La sélection du client est généralement en tête de liste pour la conception globale de la stratégie de messagerie. Vous pouvez choisir parmi plusieurs clients : Citrix Secure Mail™, la messagerie native incluse avec un système d’exploitation de plateforme mobile particulier, ou d’autres clients tiers disponibles via les magasins d’applications publics. Selon vos besoins, vous pouvez éventuellement prendre en charge les communautés d’utilisateurs avec un seul client (standard) ou vous devrez peut-être utiliser une combinaison de clients.

Le tableau suivant présente certaines considérations de conception pour les différentes options de client disponibles :

| Sujet | Secure Mail | Natif (par exemple, Mail iOS) | Messagerie tierce |

| Édition XenMobile minimale | Advanced | MDM | MDM |

| Configuration | Profils de compte Exchange configurés via une stratégie MDX. | Profils de compte Exchange configurés via une stratégie MDM. La prise en charge d’Android est limitée à : SAFE/KNOX et Android Enterprise. Tous les autres clients sont considérés comme des clients tiers. | Nécessite généralement une configuration manuelle par l’utilisateur. |

| Sécurité | Sécurisé par conception, offrant la plus haute sécurité. Utilise les stratégies MDX avec des niveaux de chiffrement de données supplémentaires. Secure Mail est une application entièrement gérée via une stratégie MDX. Couche d’authentification supplémentaire avec le code PIN Citrix. | Basé sur l’ensemble de fonctionnalités du fournisseur/de l’application. Offre une sécurité accrue. Utilise les paramètres de chiffrement de l’appareil (sans sécurité via les stratégies MDX). Repose sur l’authentification au niveau de l’appareil pour l’accès à l’application. | Basé sur l’ensemble de fonctionnalités du fournisseur/de l’application. Offre une sécurité élevée. |

| Intégration | Permet l’interaction avec les applications gérées (MDX) par défaut. Ouvre les URL web avec Citrix Secure Web. Enregistre les fichiers dans Citrix Files et y joint des fichiers. Permet de rejoindre et de se connecter directement à GoToMeeting. | Peut uniquement interagir avec d’autres applications non gérées (non-MDX) par défaut. | Peut uniquement interagir avec d’autres applications non gérées (non-MDX) par défaut. |

| Déploiement/ Licences | Vous pouvez déployer Secure Mail via MDM, directement depuis les magasins d’applications publics. Inclus avec les licences XenMobile Advanced et Enterprise. | Application cliente incluse avec le système d’exploitation de la plateforme. Aucune exigence de licence supplémentaire. | Peut être déployé via MDM, en tant qu’application d’entreprise ou directement depuis les magasins d’applications publics. Modèle de licence/coûts associés basés sur le fournisseur de l’application. |

| Support | Support fournisseur unique pour le client et la solution EMM (Citrix). Informations de contact du support intégrées dans Secure Hub/capacités de journalisation de débogage de l’application. Un seul client à prendre en charge. | Support défini par le fournisseur (Apple/Google). Peut nécessiter la prise en charge de différents clients en fonction de la plateforme de l’appareil. | Support défini par le fournisseur. Un seul client à prendre en charge, en supposant que le client tiers est pris en charge sur toutes les plateformes d’appareils gérés. |

Flux de trafic de messagerie et considérations de filtrage

Cette section aborde les trois principaux scénarios et considérations de conception concernant le flux de trafic de messagerie (ActiveSync) dans le contexte de XenMobile.

Scénario 1 : Exchange exposé

Les environnements qui prennent en charge les clients externes ont généralement des services Exchange ActiveSync exposés à Internet. Les clients mobiles ActiveSync se connectent via ce chemin externe via un proxy inverse (par exemple, Citrix ADC) ou via un serveur Edge. Cette option est requise pour l’utilisation de clients de messagerie natifs ou tiers, ce qui en fait le choix populaire pour ce scénario. Bien que ce ne soit pas une pratique courante, vous pouvez également utiliser le client Secure Mail dans ce scénario. Ce faisant, vous bénéficiez des fonctionnalités de sécurité offertes par l’utilisation des stratégies MDX et la gestion de l’application.

Scénario 2 : Tunnelisé via Citrix ADC (micro VPN et STA)

Ce scénario est le comportement par défaut lors de l’utilisation du client Secure Mail en raison de ses capacités micro VPN. Dans ce cas, le client Secure Mail établit une connexion sécurisée à ActiveSync via Citrix Gateway. Essentiellement, vous pouvez considérer Secure Mail comme le client se connectant directement à ActiveSync depuis le réseau interne. Les clients Citrix standardisent souvent Secure Mail comme client ActiveSync mobile de choix. Cette décision fait partie d’une initiative visant à éviter d’exposer les services ActiveSync à Internet sur un serveur Exchange exposé, comme décrit dans le premier scénario.

Seules les applications compatibles avec le SDK MAM ou encapsulées MDX peuvent utiliser la fonction micro VPN. Ce scénario ne s’applique pas aux clients natifs si vous utilisez l’encapsulation MDX. Même s’il peut être possible d’encapsuler des clients tiers avec le kit d’outils MDX, cette pratique n’est pas courante. L’utilisation de clients VPN au niveau de l’appareil pour permettre un accès tunnelisé aux clients natifs ou tiers s’est avérée fastidieuse et n’est pas une solution viable.

Scénario 3 : Services Exchange hébergés dans le cloud

Les services Exchange hébergés dans le cloud, tels que Microsoft Office 365, sont de plus en plus populaires. Dans le contexte de XenMobile, ce scénario peut être traité de la même manière que le premier scénario, car le service ActiveSync est également exposé à Internet. Dans ce cas, les exigences du fournisseur de services cloud dictent les choix de clients. Les choix incluent généralement la prise en charge de la plupart des clients ActiveSync, tels que Secure Mail et d’autres clients natifs ou tiers.

XenMobile peut apporter de la valeur dans trois domaines pour ce scénario :

- Clients avec stratégies MDX et gestion d’applications avec Secure Mail

- Configuration client avec l’utilisation d’une stratégie MDM sur les clients de messagerie natifs pris en charge

- Options de filtrage ActiveSync avec l’utilisation du connecteur Endpoint Management pour Exchange ActiveSync

Considérations relatives au filtrage du trafic de messagerie

Comme pour la plupart des services exposés à Internet, vous devez sécuriser le chemin et fournir un filtrage pour un accès autorisé. La solution XenMobile comprend deux composants conçus spécifiquement pour fournir des capacités de filtrage ActiveSync pour les clients natifs et tiers : le connecteur Citrix Gateway™ pour Exchange ActiveSync et le connecteur Endpoint Management pour Exchange ActiveSync.

Connecteur Citrix Gateway pour Exchange ActiveSync

Le connecteur Citrix Gateway pour Exchange ActiveSync assure le filtrage ActiveSync au niveau du périmètre, en utilisant le Citrix ADC comme proxy pour le trafic ActiveSync. Par conséquent, le composant de filtrage se trouve sur le chemin du flux de trafic de messagerie, interceptant le courrier lorsqu’il entre ou quitte l’environnement. Le connecteur Citrix Gateway pour Exchange ActiveSync agit comme un intermédiaire entre le Citrix ADC et le serveur XenMobile. Lorsqu’un appareil communique avec Exchange via le serveur virtuel ActiveSync sur le Citrix ADC, le Citrix ADC effectue un appel HTTP vers le service du connecteur pour Exchange ActiveSync. Ce service vérifie ensuite l’état de l’appareil avec XenMobile. En fonction de l’état de l’appareil, le connecteur pour Exchange ActiveSync répond au Citrix ADC pour autoriser ou refuser la connexion. Vous pouvez également configurer des règles statiques pour filtrer l’accès en fonction de l’utilisateur, de l’agent et du type ou de l’ID de l’appareil.

Cette configuration permet d’exposer les services Exchange ActiveSync à Internet avec une couche de sécurité supplémentaire pour empêcher tout accès non autorisé. Les considérations de conception incluent les suivantes :

- Serveur Windows : Le connecteur pour le composant Exchange ActiveSync nécessite un serveur Windows.

- Ensemble de règles de filtrage : Le connecteur pour Exchange ActiveSync est conçu pour le filtrage basé sur l’état et les informations de l’appareil plutôt que sur les informations de l’utilisateur. Bien que vous puissiez configurer des règles statiques pour filtrer par ID utilisateur, il n’existe aucune option pour filtrer en fonction de l’appartenance à un groupe Active Directory, par exemple. S’il est nécessaire de filtrer par groupe Active Directory, vous pouvez utiliser le connecteur Endpoint Management pour Exchange ActiveSync à la place.

- Évolutivité de Citrix ADC : Compte tenu de l’exigence de proxifier le trafic ActiveSync via Citrix ADC : un dimensionnement approprié de l’instance Citrix ADC est essentiel pour prendre en charge la charge de travail supplémentaire de toutes les connexions SSL ActiveSync.

- Mise en cache intégrée de Citrix ADC : La configuration du connecteur pour Exchange ActiveSync sur le Citrix ADC utilise la fonction de mise en cache intégrée pour mettre en cache les réponses du connecteur pour Exchange ActiveSync. Grâce à cette configuration, le Citrix ADC n’a pas besoin d’émettre une requête au connecteur Citrix Gateway pour Exchange ActiveSync pour chaque transaction ActiveSync dans une session donnée. Cette configuration est également essentielle pour des performances et une évolutivité adéquates. La mise en cache intégrée est disponible avec l’édition Citrix ADC Platinum ou vous pouvez licencier la fonctionnalité séparément pour les éditions Enterprise.

- Stratégies de filtrage personnalisées : Vous devrez peut-être créer des stratégies Citrix ADC personnalisées pour restreindre certains clients ActiveSync en dehors des clients mobiles natifs standard. Cette configuration nécessite des connaissances sur les requêtes HTTP ActiveSync et la création de stratégies de répondeur Citrix ADC.

- Clients Secure Mail : Secure Mail dispose de capacités micro VPN qui éliminent le besoin de filtrage au périmètre. Le client Secure Mail serait généralement traité comme un client ActiveSync interne (fiable) lorsqu’il est connecté via le Citrix Gateway. Si la prise en charge des clients natifs et tiers (avec le connecteur pour Exchange ActiveSync) et des clients Secure Mail est requise : Citrix recommande que le trafic Secure Mail ne transite pas par le serveur virtuel Citrix ADC utilisé pour le connecteur pour Exchange ActiveSync. Vous pouvez réaliser ce flux de trafic via DNS et empêcher la stratégie du connecteur pour Exchange ActiveSync d’affecter les clients Secure Mail.

Pour un diagramme du connecteur Citrix Gateway pour Exchange ActiveSync dans un déploiement XenMobile, consultez Architecture de référence pour les déploiements sur site.

Connecteur Endpoint Management pour Exchange ActiveSync

Le connecteur Endpoint Management pour Exchange ActiveSync est un composant XenMobile qui assure le filtrage ActiveSync au niveau du service Exchange. Par conséquent, le filtrage ne se produit qu’une fois que le courrier atteint le service Exchange, plutôt que lorsqu’il entre dans l’environnement XenMobile. Mail Manager utilise PowerShell pour interroger Exchange ActiveSync afin d’obtenir des informations de partenariat d’appareil et de contrôler l’accès via des actions de mise en quarantaine d’appareil. Ces actions mettent les appareils en quarantaine et les en retirent en fonction des critères de règle du connecteur Endpoint Management pour Exchange ActiveSync. Similaire au connecteur Citrix Gateway pour Exchange ActiveSync, le connecteur Endpoint Management pour Exchange ActiveSync vérifie l’état de l’appareil avec XenMobile pour filtrer l’accès en fonction de la conformité de l’appareil. Vous pouvez également configurer des règles statiques pour filtrer l’accès en fonction du type ou de l’ID de l’appareil, de la version de l’agent et de l’appartenance à un groupe Active Directory.

Cette solution ne nécessite pas l’utilisation de Citrix ADC. Vous pouvez déployer un connecteur Endpoint Management pour Exchange ActiveSync sans modifier le routage du trafic ActiveSync existant. Les considérations de conception incluent :

- Serveur Windows : Le connecteur Endpoint Management pour le composant Exchange ActiveSync nécessite le déploiement d’un serveur Windows.

- Ensemble de règles de filtrage : Tout comme le connecteur Citrix Gateway pour Exchange ActiveSync, le connecteur Endpoint Management pour Exchange ActiveSync inclut des règles de filtrage pour évaluer l’état de l’appareil. De plus, le connecteur Endpoint Management pour Exchange ActiveSync prend également en charge les règles statiques pour filtrer en fonction de l’appartenance à un groupe Active Directory.

- Intégration Exchange : Le connecteur Endpoint Management pour Exchange ActiveSync nécessite un accès direct au serveur d’accès client (CAS) Exchange hébergeant le rôle ActiveSync et un contrôle sur les actions de mise en quarantaine des appareils. Cette exigence peut présenter un défi en fonction de l’architecture de l’environnement et de la posture de sécurité. Il est essentiel d’évaluer cette exigence technique en amont.

- Autres clients ActiveSync : Étant donné que le connecteur Endpoint Management pour Exchange ActiveSync filtre au niveau du service ActiveSync, tenez compte des autres clients ActiveSync en dehors de l’environnement XenMobile. Vous pouvez configurer des règles statiques du connecteur Endpoint Management pour Exchange ActiveSync afin d’éviter un impact involontaire sur d’autres clients ActiveSync.

- Fonctions Exchange étendues : Grâce à l’intégration directe avec Exchange ActiveSync, le connecteur Endpoint Management pour Exchange ActiveSync permet à XenMobile d’effectuer un effacement Exchange ActiveSync sur un appareil mobile. Le connecteur Endpoint Management pour Exchange ActiveSync permet également à XenMobile d’accéder aux informations sur les appareils Blackberry et d’effectuer d’autres opérations de contrôle.

Pour un diagramme du connecteur Endpoint Management pour Exchange ActiveSync dans un déploiement XenMobile, consultez Architecture de référence pour les déploiements sur site.

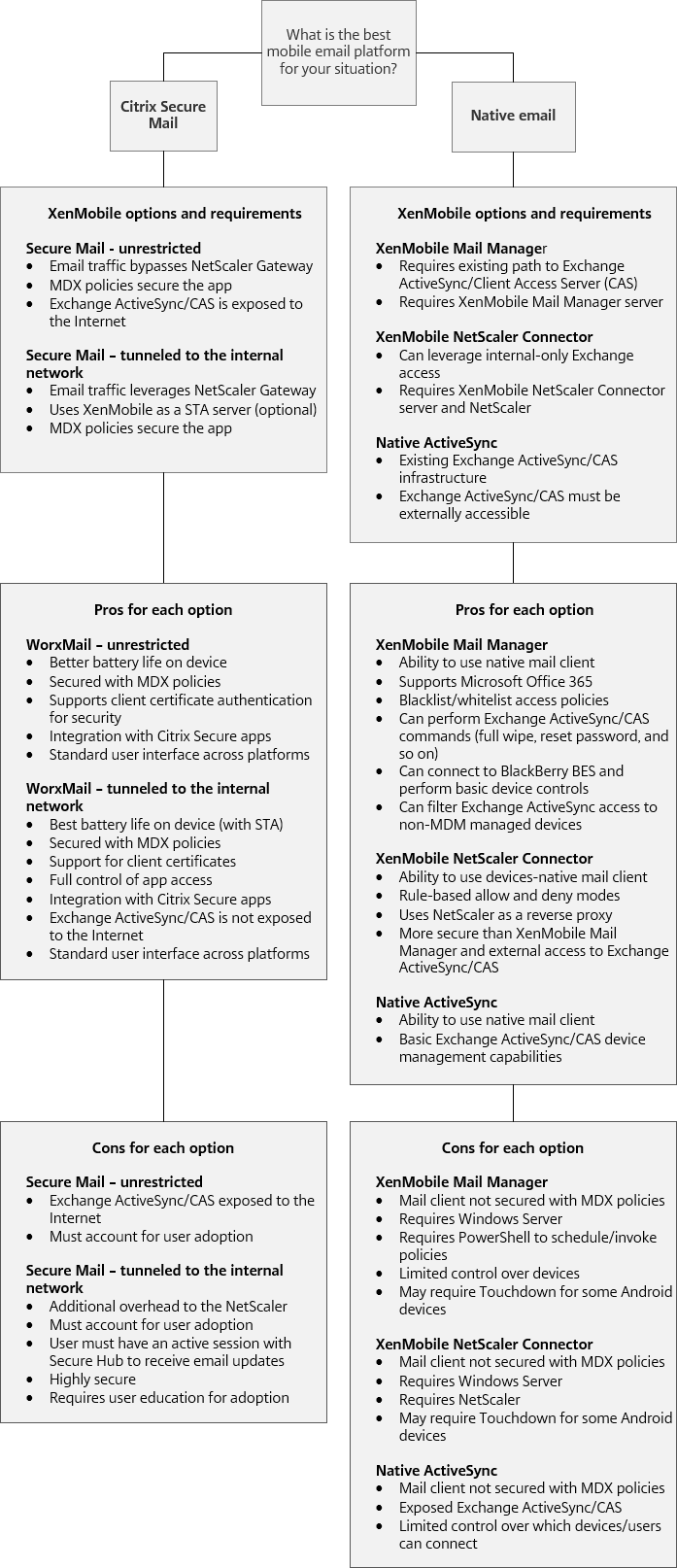

Arbre de décision de la plateforme de messagerie

La figure suivante vous aide à distinguer les avantages et les inconvénients de l’utilisation des solutions de messagerie native ou Secure Mail dans votre déploiement XenMobile. Chaque choix permet des options et des exigences XenMobile associées pour activer l’accès au serveur, au réseau et à la base de données. Les avantages et les inconvénients incluent des détails sur les considérations de sécurité, de stratégie et d’interface utilisateur.

Dans cet article

- Choix de vos clients de messagerie

- Flux de trafic de messagerie et considérations de filtrage

- Considérations relatives au filtrage du trafic de messagerie

- Connecteur Citrix Gateway pour Exchange ActiveSync

- Connecteur Endpoint Management pour Exchange ActiveSync

- Arbre de décision de la plateforme de messagerie