This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Rendezvous V2

Citrix Gateway Serviceを使用する場合、Rendezvousプロトコルにより、VDAはCitrix Cloud™ Connectorをバイパスして、Citrix Cloudコントロールプレーンに直接かつ安全に接続できます。

Rendezvous V2は、標準のドメイン参加済みマシン、Microsoft Entraハイブリッド参加済みマシン、Microsoft Entra参加済みマシン、およびドメイン非参加マシンでサポートされています。

注:

現在、コネクタレス展開は、_Azure AD参加済み_マシンと_ドメイン非参加_マシンでのみ可能です。標準のADドメイン参加済みマシンおよびMicrosoft Entraハイブリッド参加済みマシンでは、VDA登録とセッションブローカーのために引き続きCloud Connectorが必要です。ただし、Rendezvous V2の使用にDNS要件はありません。

オンプレミスADドメインへの接続、オンプレミスハイパーバイザーへのMCSプロビジョニングなど、VDA通信に関連しないその他の機能に対するCloud Connectorの要件は変更ありません。

要件

-

Rendezvous V2を使用するための要件は次のとおりです。

- Citrix Workspace™およびCitrix Gateway Serviceを使用した環境へのアクセス

- コントロールプレーン:Citrix DaaS™

- VDAバージョン2203

- CitrixポリシーでRendezvousプロトコルを有効にします。詳しくは、「Rendezvousプロトコルポリシー設定」を参照してください。

- VDAでセッションの信頼性を有効にする必要があります

- VDAマシンは以下にアクセスできる必要があります。

-

TCP 443上のhttps://*.xendesktop.net。この方法ですべてのサブドメインを許可できない場合は、<customer_ID>がCitrix Cloud管理者ポータルに表示されるCitrix Cloudの顧客IDであるhttps://<customer_ID>.xendesktop.netを使用できます。 - Gateway Serviceとの制御接続のために

TCP 443上のhttps://*.*.nssvc.net。 - HDXセッション(TCPおよびEDT経由)のために、それぞれ

TCP 443およびUDP 443上のhttps://*.*.nssvc.net。

注:

> `https://*.*.nssvc.net`を使用してすべてのサブドメインを許可できない場合は、代わりに`https://*.c.nssvc.net`および`https://*.g.nssvc.net`を使用できます。詳しくは、Knowledge Centerの記事「[CTX270584](https://support.citrix.com/support-home/kbsearch/article?articleNumber=CTX270584)」を参照してください。

プロキシ構成

- Rendezvousを使用する場合、VDAは制御トラフィックとHDX™セッションのトラフィックの両方でプロキシ経由の接続をサポートします。両方の種類のトラフィックで要件と考慮事項が異なるため、注意深く確認してください。

制御トラフィックのプロキシに関する考慮事項

- HTTPプロキシのみがサポートされています。

- パケットの復号と検査はサポートされていません。VDAとCitrix Cloudコントロールプレーン間の制御トラフィックが傍受、復号、または検査されないように例外を構成してください。そうしないと、接続が失敗します。

-

マシンベースの認証は、VDAマシンがADドメインに参加している場合にのみサポートされます。Negotiate/KerberosまたはNTLM認証を使用できます。

注:

Kerberosを使用するには、プロキシサーバーのサービスプリンシパル名(SPN)を作成し、それをプロキシのActive Directoryアカウントに関連付けます。VDAは、Citrix Cloudとの接続を確立する際に、

HTTP/<proxyURL>形式でSPNを生成します。SPNを作成しない場合、認証はNTLMにフォールバックします。どちらの場合も、VDAマシンの識別情報が認証に使用されます。

HDXトラフィックのプロキシに関する考慮事項

- HTTPおよびSOCKS5プロキシがサポートされています。

- EDTはSOCKS5プロキシでのみ使用できます。

- デフォルトでは、HDXトラフィックは制御トラフィック用に定義されたプロキシを使用します。HDXトラフィックに別のプロキシ(別のHTTPプロキシまたはSOCKS5プロキシ)を使用する必要がある場合は、Rendezvousプロキシ構成ポリシー設定を使用します。

- パケットの復号と検査はサポートされていません。VDAとCitrix Cloudコントロールプレーン間のHDXトラフィックが傍受、復号、または検査されないように例外を構成してください。そうしないと、接続が失敗します。

- マシンベースの認証は、HTTPプロキシを使用し、VDAマシンがADドメインに参加している場合にのみサポートされます。Negotiate/KerberosまたはNTLM認証を使用できます。

注:

> Kerberosを使用するには、プロキシサーバーのサービスプリンシパル名(SPN)を作成し、それをプロキシのActive Directoryアカウントに関連付けます。VDAは、セッションを確立する際に、`HTTP/<proxyURL>`形式でSPNを生成します。ここで、プロキシURLは[Rendezvousプロキシ構成](/ja-jp/citrix-virtual-apps-desktops/policies/reference/ica-policy-settings.html#rendezvous-proxy-configuration)ポリシー設定から取得されます。SPNを作成しない場合、認証はNTLMにフォールバックします。どちらの場合も、VDAマシンの識別情報が認証に使用されます。

- SOCKS5プロキシでの認証は現在サポートされていません。SOCKS5プロキシを使用する場合は、Gateway Serviceアドレス(要件で指定)宛てのトラフィックが認証をバイパスできるように例外を構成してください。

- SOCKS5プロキシのみがEDTを介したデータ転送をサポートします。HTTPプロキシの場合は、ICAの転送プロトコルとしてTCPを使用してください。

透過型プロキシ

ネットワークで透過型プロキシを使用している場合、VDAに追加の構成は必要ありません。

非透過型プロキシ

ネットワークで非透過型プロキシを使用している場合は、制御トラフィックがCitrix Cloudコントロールプレーンに到達できるように、VDAのインストール中にプロキシを指定します。インストールと構成を進める前に、制御トラフィックのプロキシに関する考慮事項を必ず確認してください。

VDAインストールウィザードの [追加コンポーネント] ページで、 [Rendezvousプロキシ構成] を選択します。このオプションにより、インストールウィザードの後半で [Rendezvousプロキシ構成] ページが利用可能になります。ここで、VDAが使用するプロキシのアドレスまたはPACファイルへのパスを入力します。例:

- プロキシアドレス:

http://<URLまたはIP>:<ポート> - PACファイル:

http://<URLまたはIP>/<パス/<ファイル名>.pac

HDXトラフィックのプロキシに関する考慮事項で述べたように、HDXトラフィックはデフォルトでVDAのインストール中に定義されたプロキシを使用します。HDXトラフィックに別のプロキシ(別のHTTPプロキシまたはSOCKS5プロキシ)を使用する必要がある場合は、Rendezvousプロキシ構成ポリシー設定を使用します。この設定が有効になっている場合は、HTTPまたはSOCKS5プロキシのアドレスを指定します。VDAが使用するプロキシを認識できるように、PACファイルへのパスを入力することもできます。例:

- プロキシアドレス:

http://<URLまたはIP>:<ポート>またはsocks5://<URLまたはIP>:<ポート> - PACファイル:

http://<URLまたはIP>/<パス/<ファイル名>.pac

PACファイルを使用してプロキシを構成する場合は、Windows HTTPサービスで必要とされる構文を使用してプロキシを定義します。PROXY [<scheme>=]<URLまたはIP>:<ポート>。例:PROXY socks5=<URLまたはIP>:<ポート>。

Rendezvousの構成方法

-

お使いの環境でRendezvousを構成する手順は次のとおりです。

-

- すべての要件が満たされていることを確認します。

- 環境で非透過型HTTPプロキシを使用する必要がある場合は、VDAのインストール中に構成します。詳細については、「プロキシ構成」セクションを参照してください。

- インストールが完了したら、VDAマシンを再起動します。

- Citrixポリシーを作成するか、既存のポリシーを編集します。

- Rendezvousプロトコル設定を許可に設定します。

- HDXトラフィックにHTTPまたはSOCKS5プロキシを構成する必要がある場合は、Rendezvousプロキシ構成設定を構成します。

- Citrixポリシーフィルターが適切に設定されていることを確認します。このポリシーは、Rendezvousを有効にする必要があるマシンに適用されます。

- Citrixポリシーが正しい優先順位を持ち、他のポリシーを上書きしないことを確認します。

注:

VDAバージョン2308以前を使用している場合、V1がデフォルトで使用されます。使用するバージョンを構成する方法について詳しくは、「レジストリで管理されるHDX機能」を参照してください。

Rendezvousの検証

すべての要件を満たし、構成を完了している場合は、Rendezvousが使用されているかどうかを検証するために、次の手順に従います。

- 仮想デスクトップ内で、コマンドプロンプトまたはPowerShellを開きます。

-

ctxsession.exe -vを実行します。 - 表示されるトランスポートプロトコルは、接続の種類を示します。

- TCP Rendezvous:TCP > SSL > CGP > ICA

- EDT Rendezvous:UDP > DTLS > CGP > ICA

- Rendezvous以外:TCP > CGP > ICA

- 報告されるRendezvousバージョンは、使用中のバージョンを示します。

その他の考慮事項

Windowsの暗号スイートの順序

VDAマシンで暗号スイートの順序が変更されている場合は、VDAでサポートされている暗号スイートを含めるようにしてください。

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

カスタム暗号スイートの順序にこれらの暗号スイートが含まれていない場合、Rendezvous接続は失敗します。

Zscaler Private Access

Zscaler Private Access(ZPA)を使用している場合は、Gateway Serviceのバイパス設定を構成して、レイテンシーの増加とそれに伴うパフォーマンスへの影響を回避することをお勧めします。そのためには、要件で指定されているGateway Serviceアドレスのアプリケーションセグメントを定義し、それらを常にバイパスするように設定する必要があります。ZPAをバイパスするようにアプリケーションセグメントを構成する方法については、Zscalerのドキュメントを参照してください。

既知の問題

VDA 2203インストーラーでプロキシアドレスにスラッシュ(/)を入力できない

回避策として、VDAのインストール後にレジストリでプロキシを構成できます。

キー:HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\VirtualDesktopAgent

値の型:String

値の名前:ProxySettings

値のデータ:プロキシアドレスまたはPACファイルへのパス。例:

プロキシアドレス:http://squidk.test.local:3128

PACファイル:http://file.test.com/config/proxy.pac

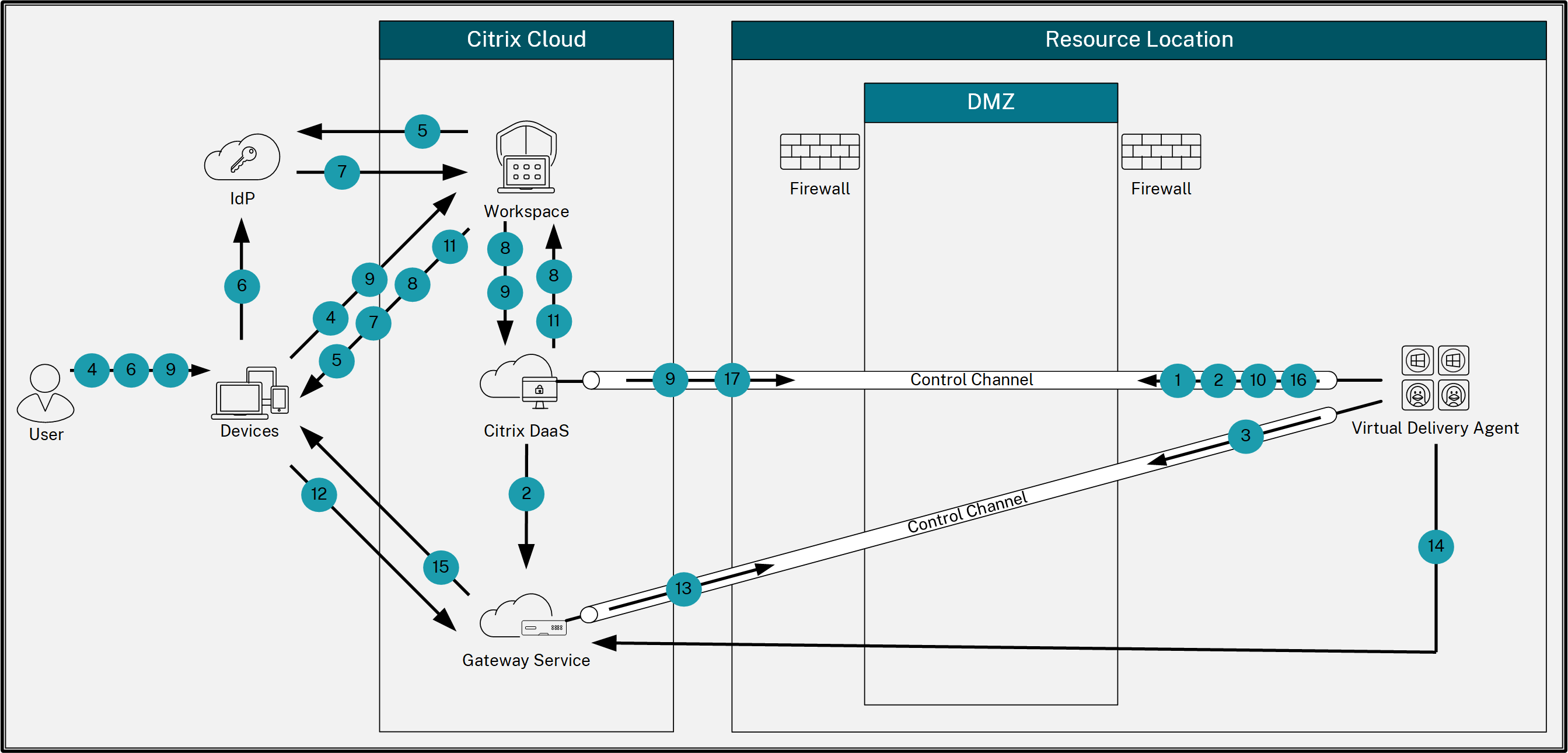

Rendezvousトラフィックフロー

次の図は、Rendezvousトラフィックフローに関する一連の手順を示しています。

- VDAはCitrix CloudとのWebSocket接続を確立し、登録します。

- VDAはCitrix Gateway Serviceに登録し、専用のトークンを取得します。

- VDAはGateway Serviceとの永続的な制御接続を確立します。

- ユーザーはCitrix Workspaceに移動します。

- Workspaceは認証構成を評価し、認証のためにユーザーを適切なIdPにリダイレクトします。

- ユーザーは資格情報を入力します。

- ユーザー資格情報の検証に成功すると、ユーザーはWorkspaceにリダイレクトされます。

- Workspaceはユーザーのリソースをカウントし、表示します。

- ユーザーはWorkspaceからデスクトップまたはアプリケーションを選択します。WorkspaceはCitrix DaaSに要求を送信し、Citrix DaaSは接続を仲介し、VDAにセッションの準備をするよう指示します。

- VDAはRendezvous機能とそのIDで応答します。

- Citrix DaaSは起動チケットを生成し、Workspaceを介してユーザーデバイスに送信します。

- ユーザーのエンドポイントはGateway Serviceに接続し、接続するリソースを認証および識別するために起動チケットを提供します。

- Gateway Serviceは接続情報をVDAに送信します。

- VDAはGateway Serviceとのセッションの直接接続を確立します。

- Gateway ServiceはエンドポイントとVDA間の接続を完了します。

- VDAはセッションのライセンスを検証します。

- Citrix DaaSは該当するポリシーをVDAに送信します。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.