Microsoft Entra シングルサインオン

Microsoft Entra ID資格情報を使用して、Microsoft Entra参加済みまたはMicrosoft Entraハイブリッド参加済みセッションホスト上の仮想アプリケーションおよびデスクトップにアクセスする場合、シングルサインオン(SSO)を活用できます。

サポートされるインフラストラクチャ

以下は、Microsoft Entraシングルサインオンでサポートされるインフラストラクチャコンポーネントの概要です。

| マシンID | Citrix DaaS | CVAD On-prem | Citrix Workspace | Citrix Storefront | Citrix Gateway Service | NetScaler Gateway |

|---|---|---|---|---|---|---|

| Microsoft Entra参加済み | はい | いいえ | はい | いいえ | はい | はい |

| Microsoft Entraハイブリッド参加済み | はい | いいえ | はい | いいえ | はい | はい |

注:

StoreFrontでのMicrosoft Entra IDサポートは現在プレビュー中です。詳細については、StoreFrontのドキュメントを参照してください。

サポートされるIDプロバイダー

以下は、Microsoft EntraシングルサインオンでサポートされるWorkspace IDプロバイダーの概要です。

| マシンID | Entra ID | Active Directory | Active Directory + トークン | Okta | SAML | NetScaler Gateway | 適応型認証 | | — | — | — | — | — | — | — | — |

-

Microsoft Entra参加済み はい いいえ いいえ いいえ はい いいえ いいえ -

Microsoft Entraハイブリッド参加済み はい いいえ いいえ いいえ はい いいえ いいえ

注

SAMLをIdPとして使用する予定がある場合は、SAMLプロバイダーがEntraベースの認証をサポートするように適切に構成されていることを確認する必要があります。詳細については、「ワークスペース認証用のMicrosoft Entra IDおよびMicrosoft Entra IDを使用したSAML」を参照してください。

サポートされるアクセス方法

以下は、Citrix環境で利用可能なアクセス方法です。

- ネイティブアクセス: ネイティブのCitrix Workspaceアプリクライアントを使用してCitrix WorkspaceまたはCitrix Storefrontにアクセスし、セッション接続を確立します。

-

ブラウザアクセス: ブラウザを介してCitrix WorkspaceまたはCitrix Storefrontにアクセスし、Citrix Workspaceアプリfor HTML5クライアントを使用して仮想アプリまたはデスクトップセッションに接続します。

-

ハイブリッドアクセス: ブラウザを介してCitrix WorkspaceまたはCitrix Storefrontにアクセスし、ネイティブのWorkspaceアプリクライアントを使用して仮想アプリまたはデスクトップセッションに接続します。

-

以下は、Microsoft Entraシングルサインオンでサポートされるアクセス方法の概要です。

-

アクセス方法 Windows Linux Mac Chrome OS Android iOS - | — | — | — | — | — | – | – |

-

ネイティブ はい はい はい はい はい はい -

ブラウザ はい はい はい はい はい はい -

ハイブリッド はい いいえ はい いいえ いいえ いいえ

-

システム要件

- 以下は、Microsoft Entraシングルサインオンを使用するためのシステム要件です。

- コントロールプレーン:Citrix DaaS

- Citrix Cloud Commercial(米国、EU、およびAPS)

- Citrix Cloud Japan

- Virtual Delivery Agent(VDA)

- Windows:バージョン2507以降

- Citrix Workspaceアプリ

- Windows:バージョン2507以降

- Linux:バージョン2508以降(ハイブリッドアクセスにはバージョン2601以降が必要)

- Mac:バージョン2508以降(ハイブリッドアクセスにはバージョン2511以降が必要)

- HTML5:バージョン2511以降

- Chrome OS:バージョン2511以降

- Android:バージョン2511以降

- iOS:バージョン2511以降

- Citrix Web Extension

- [Microsoft Edge](https://microsoftedge.microsoft.com/addons/detail/citrix-web-extension/pmdpflpcmcomdkocbehamllbfkdgnalf)

- [Google Chrome](https://chromewebstore.google.com/detail/dbdlmgpfijccjgnnpacnamgdfmljoeee?utm_source=item-share-cb)

- セッションホストOS:

- Windows 11バージョン24H2、[2025-09 Cumulative Updates for Windows 11 (KB5065789)](https://support.microsoft.com/kb/KB5065789)以降がインストールされていること(ビルド26100.6725)

- Windows Server 2025、[2026-01 Cumulative Updates for Windows Server 2025 (KB5073379)](https://support.microsoft.com/ja-jp/topic/january-13-2026-kb5073379-os-build-26100-32230-a6021fd2-b3b7-45a7-b68e-35c28a2a77da)以降がインストールされていること(ビルド26100.32230)

注

Citrix Web Extensionは、ユーザーがWindows、Linux、またはMacデバイスでハイブリッドアクセスを利用する場合にのみ必要です。ユーザーがネイティブアクセスまたはブラウザアクセスを利用する場合は、Citrix Web Extensionは必要ありません。

考慮事項

- ユーザーがハイブリッドアクセスを利用する場合、Microsoft EdgeまたはGoogle Chromeを使用し、Citrix Web Extensionをインストールする必要があります。ハイブリッドアクセスでのMicrosoft Entraシングルサインオンは、他のブラウザではサポートされていません。

- Microsoft Entraシングルサインオンを使用してセッションにログオンする場合、Auto Client Reconnectはサポートされません。このログオン方法が使用されると、この機能は自動的に無効になります。ネットワークの中断が発生した場合の自動再接続には、Session Reliabilityが引き続き利用可能です。

- 仮想デスクトップがロックされた場合、デフォルトの動作はWindowsのロック画面を表示することです。認証要件によっては、セッションロックの動作を変更する必要がある場合があります。詳細については、「セッションロックの動作」を参照してください。

- Microsoft Entraハイブリッド参加済みセッションホストを使用している場合、Domain Adminsなどの特権グループのメンバーに対しては、デフォルトでシングルサインオンは機能しません。これを有効にするには、Microsoft Entra Kerberosアクセス用の読み取り専用ドメインコントローラー(RODC)許可リストにグループまたはユーザーを追加します。詳細については、「Microsoft Entra Kerberos TGTとActive Directoryアクセス制御」を参照してください。

- Microsoft Entra External IDは現在サポートされていません。ゲストユーザーにアクセスを提供する必要がある場合は、「ワークスペース認証用のゲストおよびB2B IDに対するEntra IDを使用したSAML」を参照してください。

Microsoft Entra シングルサインオンの構成方法

概要

Microsoft Entraシングルサインオンの構成は、以下の手順で構成されます。

- AzureおよびMicrosoft Entra IDの構成

- Citrixリソースおよびクライアントアプリケーションの登録。

- Citrixリソースアプリケーションに対してMicrosoft Entra ID Remote Desktop Services認証プロトコルを有効にする。

- ユーザー同意プロンプトを非表示にする。

- クライアントアプリケーションを承認する。

- Kerberosサーバーオブジェクトを作成する(Microsoft Entraハイブリッド参加環境のみ)。

- Microsoft Entra条件付きアクセスポリシーを確認する。

- Citrixの構成

- 必要なOSバージョン、IDタイプ、およびVDAバージョンでセッションホストをプロビジョニングする。

- Citrix Workspaceを構成する:

-

- 必要に応じて、デリバリーグループのログオンタイプを構成する。

- 各構成手順の詳細は、以下のセクションで説明します。

AzureおよびMicrosoft Entra IDの構成

Microsoft Entraシングルサインオンを活用するには、まずMicrosoft Entra IDテナントでWindows用のMicrosoft Entra認証を許可する必要があります。これにより、ユーザーがMicrosoft Entra参加済みおよびMicrosoft Entraハイブリッド参加済みセッションホストにサインインするために必要な認証トークンを発行できるようになります。

Azure構成を行う担当者は、最低限、以下のいずれかのMicrosoft Entra の組み込みロールまたは同等のロールが割り当てられている必要があります。

構成は、Azure Portal、Microsoft Graph PowerShell SDK、または Microsoft Graph API を使用して完了できます。以下のセクションでは、Azure Portal を介して構成を完了するための詳細を説明します。Microsoft Graph PowerShell SDK または Microsoft Graph API の使用を希望する場合は、Microsoft Entra シングルサインオン Azure 構成を参照してください。

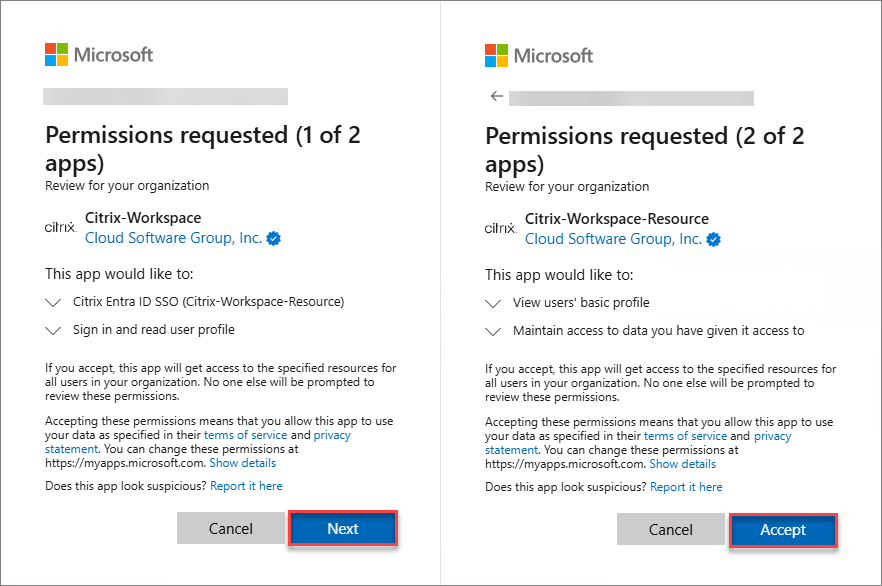

Citrix アプリケーションの登録

Azure テナントに Citrix Resource および Citrix Client アプリケーションを登録する必要があります。

Citrix Cloud ポータルから Citrix アプリケーションを登録できます。

-

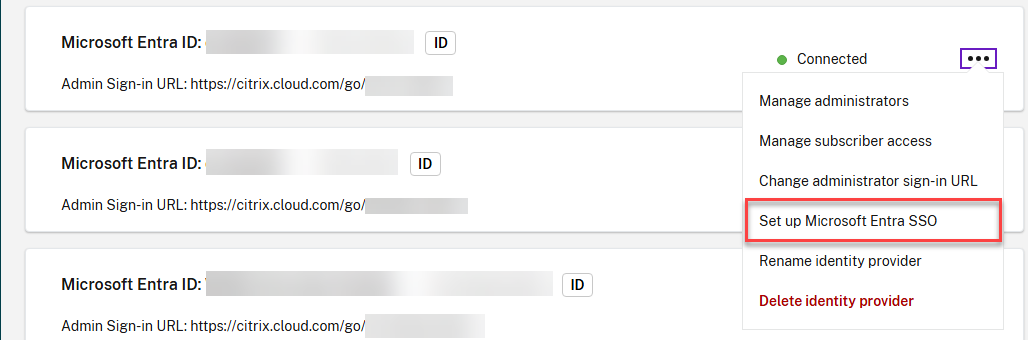

左上隅のメニューを開き、

Identity and access managementを選択します。 -

Authenticationページで、Microsoft Entra シングルサインオンを有効にする Microsoft Entra ID ID プロバイダーを探します。 -

オプションメニューを開き、

Set up Microsoft Entra SSOを選択します。

-

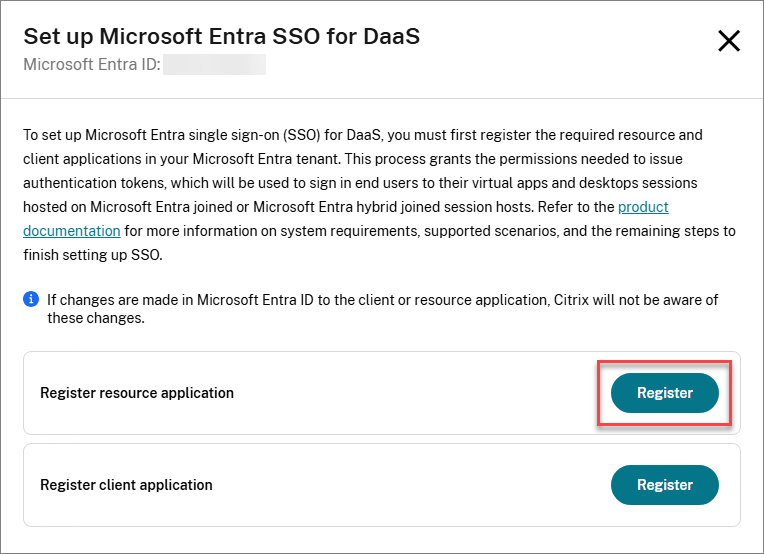

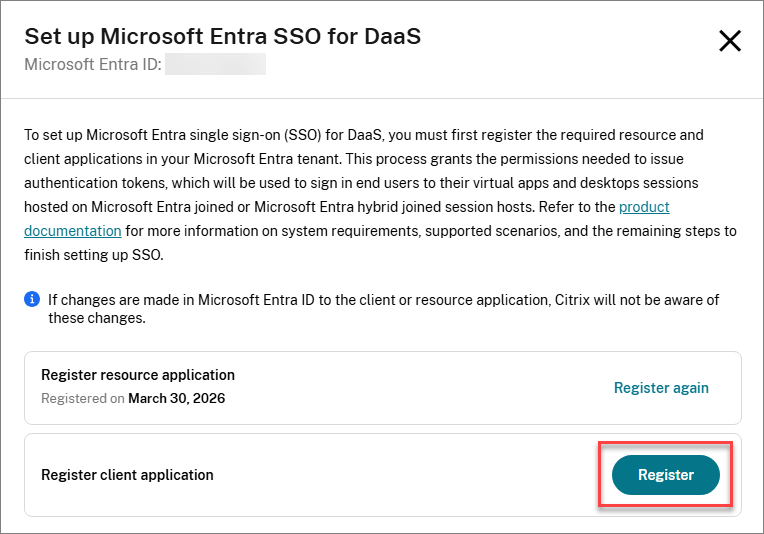

Register resource application の横にある

Registerをクリックします。

-

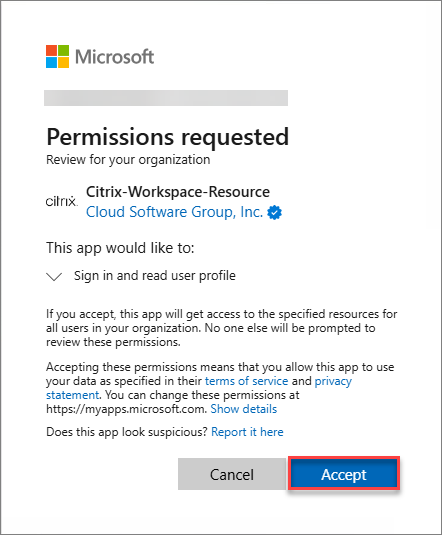

Citrix Resource アプリケーションに要求されたアクセス許可を承諾します。

-

Register client application の横にある

Registerをクリックします。

-

Citrix Client アプリケーションに要求されたアクセス許可を承諾します。

または、以下の同意 URL を使用してアプリケーションを登録することもできます。必ず Resource アプリを最初に登録し、次に Client アプリを登録してください。

- Citrix Cloud US、EU、APS

- Resource アプリ:

https://login.microsoftonline.com/common/adminconsent?client_id=3a510bb1-e334-4298-831e-3eac97f8b26c -

Client アプリ:

https://login.microsoftonline.com/common/adminconsent?client_id=85651ebe-9a8e-49e4-aaf2-9274d9b6499f - Citrix Cloud Japan

- Resource アプリ:

https://login.microsoftonline.com/common/adminconsent?client_id=0027603f-364b-40f2-98be-8ca4bb79bf8b - Client アプリ:

https://login.microsoftonline.com/common/adminconsent?client_id=0fa97bc0-059c-4c10-8c54-845a1fd5a916

- Resource アプリ:

以下はアプリケーションのアクセス許可です。

Citrix Resource アプリケーション

以下のアクセス許可を持つアプリケーションが作成されます。

| API 名 | 要求値 | アクセス許可 | 種類 | | – | – | – | – |

-

Microsoft Graph User.Read サインインしてユーザープロファイルを読み取る Delegated - Citrix Cloud US、EU、および APS の場合、アプリケーションは Citrix-Workspace-Resource (アプリケーション ID 3a510bb1-e334-4298-831e-3eac97f8b26c) と呼ばれます。

Citrix Cloud Japan の場合、アプリケーションは Citrix-Workspace-Resource-JP (アプリケーション ID 0027603f-364b-40f2-98be-8ca4bb79bf8b) と呼ばれます。

Citrix Client アプリケーション

以下のアクセス許可を持つアプリケーションが作成されます。

| API 名 | 要求値 | アクセス許可 | 種類 |

|---|---|---|---|

| Citrix-Workspace-Resource

Citrix-Workspace-Resource-JP |

user_impersonation

|

Citrix Entra ID SSO

|

Delegated

|

| Microsoft Graph | User.Read | サインインしてユーザープロファイルを読み取る | Delegated |

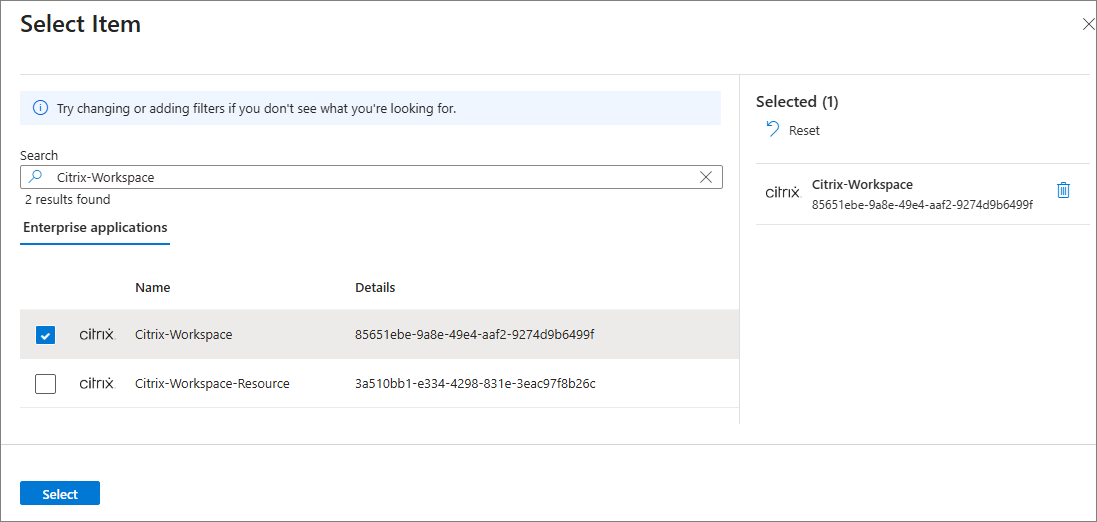

Citrix Cloud US、EU、および APS の場合、アプリケーションは Citrix-Workspace (アプリケーション ID 85651ebe-9a8e-49e4-aaf2-9274d9b6499f) と呼ばれます。

Citrix Cloud Japan の場合、アプリケーションは Citrix-Workspace-JP (アプリケーション ID 0fa97bc0-059c-4c10-8c54-845a1fd5a916) と呼ばれます。

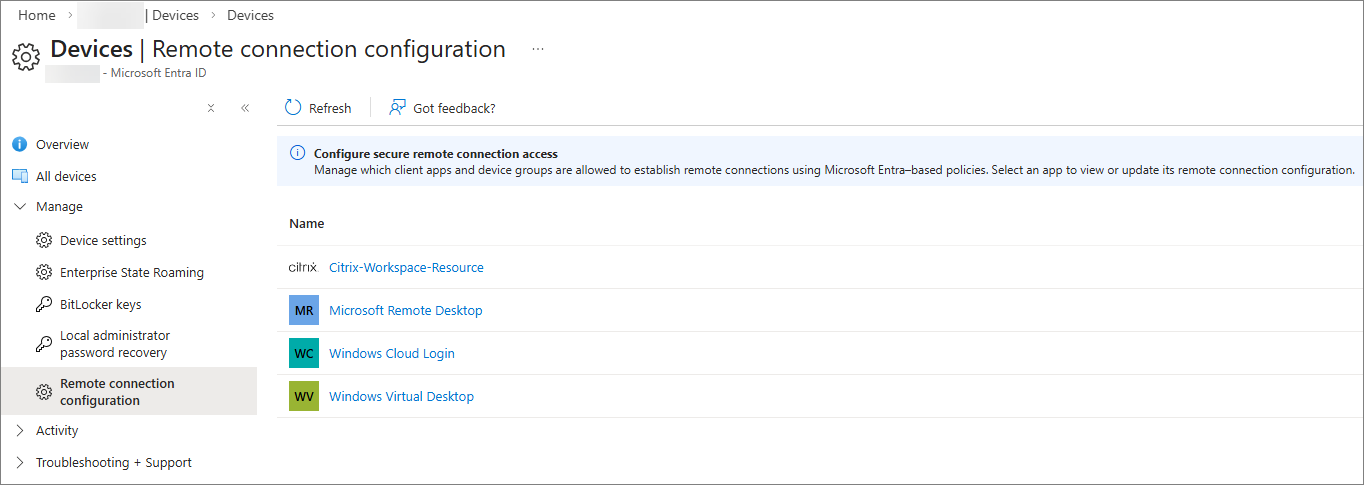

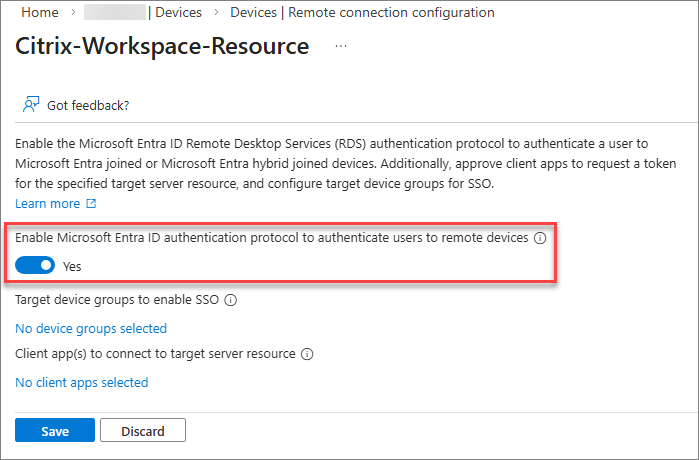

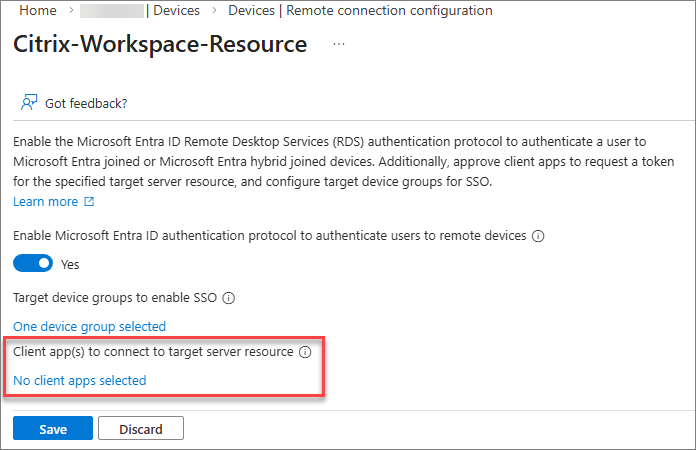

Microsoft Entra ID Remote Desktop Services 認証プロトコルの有効化

CitrixリソースアプリケーションでMicrosoft Entra IDリモートデスクトップサービス認証プロトコルを有効にする必要があります。手順は次のとおりです。

-

Azure Portal で、

Microsoft Entra ID>Devices>Manage>Remote connection configurationに移動します。

-

Citrix-Workspace-Resource を選択します。

-

Microsoft Entra ID Remote Desktop Services authentication protocol を有効にします。

-

ユーザー同意プロンプトを非表示にする手順に進みます。

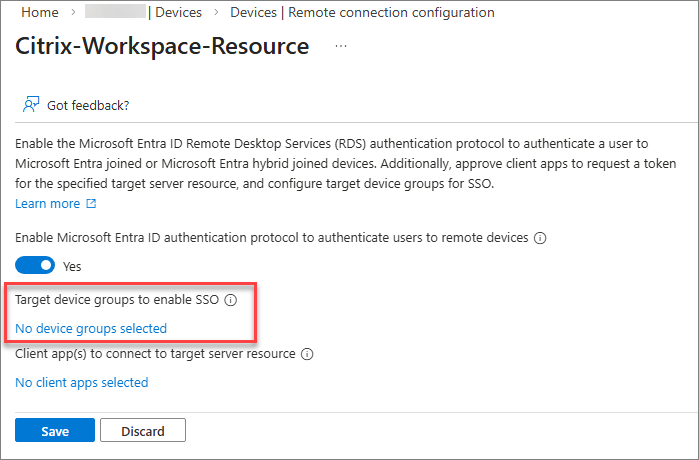

ユーザー同意プロンプトダイアログの非表示

デフォルトでは、Microsoft Entraシングルサインオンが有効なMicrosoft Entra参加済みまたはMicrosoft Entraハイブリッド参加済みのセッションホストに接続する際、ユーザーはリモートデスクトップ接続を許可するよう求められ、シングルサインオンを許可するために はい を選択する必要があります。Microsoft Entraは、再度プロンプトを表示するまで、最大15個の一意のセッションホストを30日間記憶します。

このダイアログは、ターゲットデバイスのリストを構成することで非表示にできます。デバイスのリストを構成するには、Microsoft Entra IDでMicrosoft Entra参加済みおよび/またはMicrosoft Entraハイブリッド参加済みのセッションホストを含む1つ以上のグループを作成し、その後、リソースアプリケーションで最大10個のグループを承認する必要があります。

Microsoft Entra IDリモートデスクトップサービス認証プロトコルを有効にし、グループが作成されたら、次の手順を実行します。

-

リンクをクリックしてターゲットデバイスグループを追加し、適切なグループを選択します。

注記

グループのメンバーシップ管理を簡素化するために、動的グループの作成を強くお勧めします。動的グループは通常5~10分以内に更新されますが、大規模なテナントでは最大24時間かかる場合があります。

動的グループには、Microsoft Entra ID P1ライセンスまたはIntune for Educationライセンスが必要です。詳細については、「グループの動的メンバーシップルール」を参照してください。

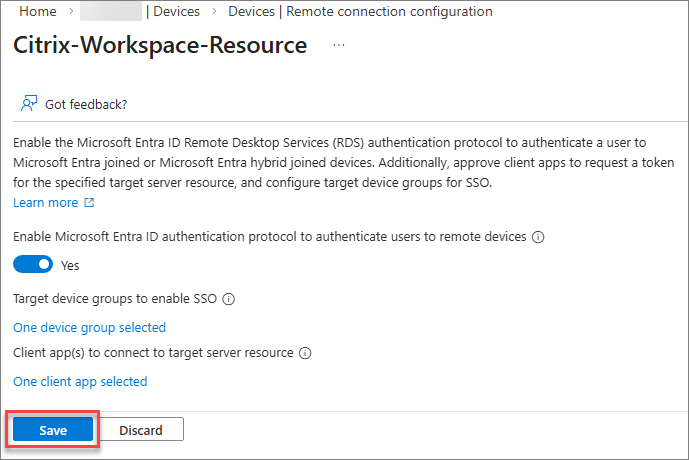

クライアントアプリケーションの承認

Citrixリソースアプリケーションで、Citrixクライアントアプリケーションを承認済みクライアントとして明示的に追加する必要があります。

-

リンクをクリックして、信頼できるクライアントアプリケーションを追加します。

-

Citrixクライアントアプリケーションを選択します。

-

保存 を選択して、Citrixリソースアプリケーションに構成変更を適用します。

Kerberosサーバーオブジェクトの作成

セッションホストがMicrosoft Entraハイブリッド参加済みである場合、ユーザーアカウントとコンピューターアカウントが存在するActive DirectoryドメインにKerberosサーバーオブジェクトを構成する必要があります。詳細については、「Kerberosサーバーオブジェクトの作成」を参照してください。

Microsoft Entra条件付きアクセスポリシーの確認

Microsoft Entra条件付きアクセスポリシーを使用している、または使用する予定がある場合は、ユーザーが意図したサインインエクスペリエンスを得られるように、CitrixリソースアプリケーションおよびCitrixクライアントアプリケーションに適用されている構成を確認してください。

DaaSでMicrosoft Entraシングルサインオンを使用する際の条件付きアクセスの構成に関する詳細なガイダンスについては、Microsoftドキュメントを参照してください。必要な条件付きアクセス設定は、Microsoftアプリケーションではなく、CitrixリソースアプリケーションまたはCitrixクライアントアプリケーションに適用する必要があることに注意してください。

Citrixセッションホスト

セッションホストのシステム要件が満たされていることを確認します。

- セッションホストがMicrosoft Entra参加済みまたはMicrosoft Entraハイブリッド参加済みであることを確認します。

- システム要件で指定されている必要なオペレーティングシステムバージョンとビルドをインストールします。

- システム要件で指定されている必要なVDAバージョンをインストールします。

Microsoft Entraハイブリッド参加済みセッションホスト

Citrix Machines Creation Services、Citrix Provisioning、またはWindows 365を使用してMicrosoft Entraハイブリッド参加済みセッションホストを展開している場合は、次のセクションに進むことができます。他のツールまたは方法を使用してMicrosoft Entraハイブリッド参加済みホストをプロビジョニングしている場合は、セッションホストに次のレジストリ値を追加する必要があります。

- キー:

HKLM\SYSTEM\CurrentControlSet\Control\Citrix - 値の型: DWORD

- 値の名前:

AzureADJoinType - データ:

1

セッションロックの動作

仮想デスクトップがロックされている場合、デフォルトの動作はWindowsロック画面を表示することです。この時点でのデスクトップのロック解除にサポートされている認証方法は、ユーザー名とパスワードまたはスマートカードです。

ユーザーがパスワードを知らないパスワードレス展開を行っている場合は、ロック画面を表示する代わりにセッションを切断するようにセッションロックの動作を構成することをお勧めします。

-

マルチセッションセッションホスト

この動作は、Intuneまたはグループポリシーを通じて「Microsoft IDプラットフォーム認証のロック時にリモートセッションを切断する」設定を有効にすることで構成できます。詳細な手順については、「Azure Virtual Desktopのセッションロック動作を構成する」を参照してください。

-

シングルセッションセッションホスト

「Microsoft IDプラットフォーム認証のロック時にリモートセッションを切断する」設定は現在サポートされていません。ただし、Windowsのスケジュールされたタスクを作成することで、同じ動作を実現できます。

次のスクリプト例は、デスクトップがロックされたときに

cmd.exe /c tsdisconを実行するスケジュールされたタスクをシングルセッションホスト上に作成します。```

# Create the TaskService COM object $service = New-Object -ComObject “Schedule.Service” $service.Connect()

# Get the root folder and create a new task definition $rootFolder = $service.GetFolder(“") $taskDef = $service.NewTask(0)

# Registration info $taskDef.RegistrationInfo.Description = “Disconnect session when workstation is locked”

Principal (Users group, least privilege)

- $principal = $taskDef.Principal $principal.GroupId = “S-1-5-32-545” $principal.RunLevel = 0 # 0 = LeastPrivilege

Settings

$settings = $taskDef.Settings

$settings.Enabled = $true

$settings.AllowDemandStart = $true

$settings.DisallowStartIfOnBatteries = $false

$settings.StopIfGoingOnBatteries = $false

$settings.AllowHardTerminate = $false

$settings.StartWhenAvailable = $false

$settings.RunOnlyIfNetworkAvailable = $false

- $settings.IdleSettings.StopOnIdleEnd = $true

- $settings.IdleSettings.RestartOnIdle = $false

- $settings.Hidden = $false

- $settings.RunOnlyIfIdle = $false

$settings.DisallowStartOnRemoteAppSession = $false

$settings.UseUnifiedSchedulingEngine = $true

$settings.WakeToRun = $false

$settings.ExecutionTimeLimit = "PT0S" # Unlimited

$settings.Priority = 7

$settings.MultipleInstances = 1 # IgnoreNew

Trigger: SessionLock

$trigger = $taskDef.Triggers.Create(11) # 11 = TASK_TRIGGER_SESSION_STATE_CHANGE

$trigger.StateChange = 7 # 7 = SessionLock

$trigger.Enabled = $true

Action: tsdiscon

$action = $taskDef.Actions.Create(0) # 0 = Exec

$action.Path = "cmd.exe"

$action.Arguments = "/c tsdiscon"

Register the task

$rootFolder.RegisterTaskDefinition(

"Disconnect on Lock", # Task name

$taskDef,

6, # TASK_CREATE_OR_UPDATE

$null, $null, # No specific user/password

3 # TASK_LOGON_GROUP

) | Out-Null

<!--NeedCopy--> ```

後でスケジュールされたタスクを削除する必要がある場合は、次のコマンドを実行できます。

```

Unregister-ScheduledTask -TaskName "Disconnect on Lock" -Confirm:$false

<!--NeedCopy--> ```

Citrixアクセスおよびコントロールプレーン

Workspace認証

Citrix WorkspaceをMicrosoft Entra IDまたはSAMLをIdPとして使用するように構成する必要があります。必要に応じて、詳細についてはCitrix Workspaceドキュメントを参照してください。

注

SAMLをIdPとして使用する予定がある場合は、SAMLプロバイダーがEntraベースの認証をサポートするように適切に構成されていることを確認する必要があります。ワークスペース認証にMicrosoft Entra IDとMicrosoft Entra IDを使用するSAMLを参照してください。

Workspaceアクセス管理

ユーザーがWebブラウザを通じてCitrix Workspaceにアクセスする場合、追加の構成は不要です。ネイティブアクセスを強制したい場合は、ストアのアクセス構成の下で、Citrix Workspaceを「エンドユーザーにCitrixクライアントアプリからストアへのアクセスを要求する」ように構成できます。

WorkspaceでのMicrosoft Entraシングルサインオンの有効化

Citrix Workspace認証が構成された後、Microsoft Entraシングルサインオンの使用を有効にする必要があります。

- Citrix Cloudでサービスプリンシパルを作成します。

- [IDとアクセス管理] > [APIアクセス] > [サービスプリンシパル] に移動します。

- [サービスプリンシパルの作成] をクリックします。

- サービスプリンシパルの名前を入力し、[次へ] をクリックします。

- サービスプリンシパルのアクセスを設定します。

- [フルアクセス] を選択するか、

- [カスタムアクセス] > [一般] > [Workspace構成] を選択し、[次へ] をクリックします。

- シークレットの有効期限を設定し、[次へ] をクリックします。

- [完了] をクリックします。

- シークレットとIDの両方を保存します。

- Citrix Workspace PowerShellモジュールをワークステーション、または管理目的で使用できる任意のコンピューターにダウンロードして展開します。

- Citrix Workspace PowerShellモジュールをダウンロードしたコンピューターでPowerShellを開きます。

-

次のコマンドを実行します。

Import-Module -Name “<extractedPath>\Citrix.Workspace.StoreConfigs.psm1” Set-StoreConfigurations -StoreUrl "https://<yourPrimaryStore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" -AzureAdSsoEnabled $True <!--NeedCopy-->注:

これは、Citrix Cloudテナント内のすべてのストアに適用されるグローバル設定です。現時点では、コマンドで指定されたストアURLに基づいて、特定のストアでこの設定を有効または無効にすることはできません。

-

設定が正しく構成されたことを確認するために、次のコマンドを実行します。

Get-StoreConfigurations -StoreUrl "https://<yourPrimaryStore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" <!--NeedCopy-->

デリバリーグループの構成

- セッションホストがMicrosoft Entraハイブリッド参加済みである場合、仮想アプリやデスクトップを適切なMicrosoft Entraユーザーまたはグループに割り当てます。Active Directoryユーザーまたはグループへの既存の割り当ては削除しても構いませんが、必須ではありません。

- Citrix Machine Creation Services、Citrix Provisioning、またはWindows 365以外の方法でMicrosoft Entra参加済みまたはMicrosoft Entraハイブリッド参加済みセッションホストをプロビジョニングしている場合は、デリバリーグループのログオンタイプを構成する必要があります。

- Citrix Remote PowerShell SDKがまだインストールされていない場合は、ダウンロードして、ワークステーションまたは管理目的で使用できる任意のコンピューターにインストールします。

- Citrix Remote PowerShell SDKをインストールしたコンピューターでPowerShellプロンプトを開きます。

-

次のコマンドを実行します。

Microsoft Entra参加済み

asnp citrix* Get-XDAuthentication Get-BrokerDesktopGroup -Name <dgName> | Set-BrokerDesktopGroup -MachineLogOnType "AzureAd" <!--NeedCopy-->Microsoft Entraハイブリッド参加済み

asnp citrix* Get-XDAuthentication Get-BrokerDesktopGroup -Name <dgName> | Set-BrokerDesktopGroup -MachineLogOnType "HybridAzureAd" <!--NeedCopy-->

クライアントデバイス

クライアントデバイスのシステム要件が満たされていることを確認します。

- システム要件で指定されているCitrix Workspaceアプリの必須バージョンをインストールします

- ユーザーがハイブリッドアクセスを利用する場合は、Citrix Web Extensionがインストールされていることを確認します。ユーザーがネイティブアクセスまたはブラウザアクセスを使用する場合は、Citrix Web Extensionは不要です

トラブルシューティング

既知の問題

- Microsoft Entraシングルサインオンを有効にした後、ユーザーが仮想デスクトップを起動する際にMicrosoftエラー AADSTS293005 に遭遇する場合があります。これは、

RDP protocol is not enabled for the requested resource application. Please configure the RemoteDesktopSecurityConfiguration property on resource service principal to enable RDP protocol.を示しています。この問題を解決するには、Citrix Workspaceアプリを再起動します - Citrix WorkspaceアプリがMicrosoft Entraシングルサインオンをサポートしていない場合、またはCitrix Web Extensionなしでハイブリッドアクセスを使用している場合、ユーザーはセッション起動時に30秒の遅延に遭遇する場合があります

- Citrix WorkspaceでMicrosoft Entraシングルサインオンが有効になっており、必要なAzure構成が完了していない場合、ユーザーはセッション起動時に30秒の遅延に遭遇する場合があります

シングルサインオンの失敗時

仮想デスクトップまたはアプリケーションへのアクセス時にシングルサインオンが失敗した場合は、次のように進めます。

-

Microsoft EntraシングルサインオンがCitrix Workspaceで有効になっていることを確認します

-

ユーザーが利用しているアクセス方法がサポートされていることを確認します

-

ユーザーがハイブリッドアクセスを利用している場合は、Citrix Web Extensionがインストールされていることを確認します

-

クライアントデバイスが必須のCitrix Workspaceアプリバージョンを実行していることを確認します

-

セッションホストが必須のWindowsビルドを実行していることを確認します

-

セッションホストが必須のVDAバージョンを実行していることを確認します

-

セッションホストでWindows設定

Always prompt for password upon connectionが有効になっていないことを確認しますこの設定はデフォルトで無効になっており、グループポリシーまたはIntuneの

Computer Configuration\Administrative Templates\Windows Components\Remote Desktop Services\Remote Desktop Session Host\Securityで構成できます。レジストリでこの設定が有効になっているかどうかは、

HKLM\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Servicesの下の値fPromptForPasswordを確認することで確認できます。値が1に設定されている場合、設定は有効であり、シングルサインオンは利用できません。値がないか0に設定されている場合、設定は無効です。 - セッションホストで

AzureADJoinType設定が正しく構成されていることを確認します。- キー:

HKLM\SYSTEM\CurrentControlSet\Control\Citrix - 値の型: DWORD

- 値の名前:

AzureADJoinType - 値のデータ:

1(Microsoft Entraハイブリッド参加済み);2(Microsoft Entra参加済み)

- キー:

-

Citrix Studioで、仮想デスクトップまたはアプリケーションがActive Directory IDではなくMicrosoft Entra IDに割り当てられていることを確認します

-

次のPowerShellコマンドを実行して、デリバリーグループのログオンタイプが正しく構成されていることを確認します

Get-BrokerDesktopGroup -Name <deliveryGroupName> <!--NeedCopy-->Microsoft Entra参加済みセッションホストの場合、

MachineLogOnTypeはAzureAdに設定する必要があります。 Microsoft Entraハイブリッド参加済みセッションホストの場合、MachineLogOnTypeはHybridAzureAdに設定する必要があります。 -

SAML IdPを使用している場合は、必要な構成が実装されていることを確認します

-

CitrixリソースアプリケーションとクライアントアプリケーションがMicrosoft Entraテナントに登録されていることを確認します

-

Microsoft Entra ID RDS認証プロトコルがCitrixリソースアプリケーションで有効になっていることを確認します

-

CitrixクライアントアプリケーションがCitrixリソースアプリケーションで承認されたクライアントアプリケーションとして追加されていることを確認します

-

セッションホストがMicrosoft Entraハイブリッド参加済みである場合は、ユーザーアカウントとコンピューターアカウントが存在するActive DirectoryドメインにKerberosサーバーオブジェクトが作成されていることを確認します

- Microsoft Entra条件付きアクセスポリシーを確認します。Citrixリソースアプリケーションとクライアントアプリケーション、またはセッションホストに、シングルサインオンエクスペリエンスに影響を与えるポリシーが適用されていないことを確認します