Citrix Advisor

Citrix Advisor est un service qui vous aide à optimiser le déploiement DaaS et à améliorer son état de santé général et sa préparation. Il automatise les vérifications d’environnement et fournit des recommandations exploitables, vous permettant d’identifier de manière proactive les problèmes de configuration, les inefficacités, les gaspillages de ressources, les écarts par rapport aux meilleures pratiques, et bien plus encore.

Remarque :

Ce service est disponible exclusivement pour les administrateurs complets.

Nous vous recommandons de nous faire part de vos commentaires en utilisant l’icône de commentaires située dans le coin supérieur droit de la page.

Avantages

-

Avec Advisor, vous pouvez :

- Identifier et résoudre les problèmes de manière proactive : Détecter les problèmes potentiels, les dérives de configuration et les écarts par rapport aux meilleures pratiques avant qu’ils n’affectent les utilisateurs, ne perturbent les opérations commerciales ou ne compromettent la sécurité.

- Optimiser les performances et la stabilité de l’environnement : Affiner les configurations, optimiser l’allocation des ressources et mettre en œuvre les meilleures pratiques afin d’améliorer la stabilité, la sécurité et les performances de vos déploiements Citrix.

- Rationaliser les opérations et réduire les frais généraux : Automatiser les vérifications de routine, simplifier les tâches de correction complexes et bénéficier d’une assistance guidée, réduisant ainsi les frais généraux d’exploitation et libérant des ressources administratives.

- Optimiser les coûts et l’utilisation des ressources : Identifier les domaines de dépenses excessives, découvrir les opportunités d’optimisation des ressources et assurer une utilisation efficace des technologies Citrix afin de minimiser le coût total de possession.

- Maintenir la conformité et l’adhésion aux meilleures pratiques : Assurer que vos déploiements Citrix respectent les meilleures pratiques Citrix, les normes de sécurité et les réglementations de l’industrie, réduisant les risques et améliorant la gouvernance globale.

- Simplifier les tâches complexes : Simplifier les tâches administratives pour prendre en charge un environnement sain et optimisé.

Vérifier les recommandations

Pour vérifier votre site afin d’obtenir les recommandations d’Advisor, suivez ces étapes :

- Connectez-vous à Citrix Cloud à l’aide d’un compte ayant le rôle d’administrateur complet.

- Cliquez sur la vignette DaaS.

- Dans le volet gauche, sélectionnez Advisor.

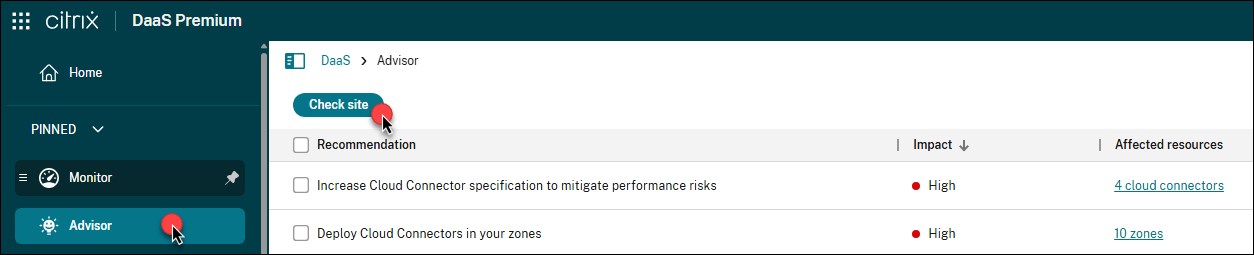

- Cliquez sur Vérifier le site.

-

Sur la page Vérifier le site, sélectionnez les catégories que vous souhaitez qu’Advisor vérifie.

Catégorie Description Référence Sécurité Recommandations pour la détection des menaces et des vulnérabilités susceptibles d’entraîner des failles de sécurité. Recommandations de sécurité Fiabilité Recommandations pour assurer et améliorer la continuité de vos applications critiques. Recommandations de fiabilité Performances Recommandations pour améliorer les performances des applications et des bureaux afin d’offrir des expériences plus rapides et plus réactives aux utilisateurs finaux. Recommandations de performances Excellence opérationnelle Recommandations pour vous aider à atteindre l’efficacité des processus et des flux de travail, la gérabilité des ressources et les meilleures pratiques de déploiement. Recommandations d’excellence opérationnelle Optimisation des coûts Recommandations pour réduire les dépenses globales en dimensionnant correctement les ressources, en minimisant le gaspillage et en alignant la capacité sur les besoins d’utilisation réels. Recommandations d’optimisation des coûts - Cliquez sur Exécuter la vérification pour exécuter une vérification du site et générer des recommandations mises à jour basées sur la configuration actuelle.

-

Toutes les recommandations apparaissent dans la liste.

-

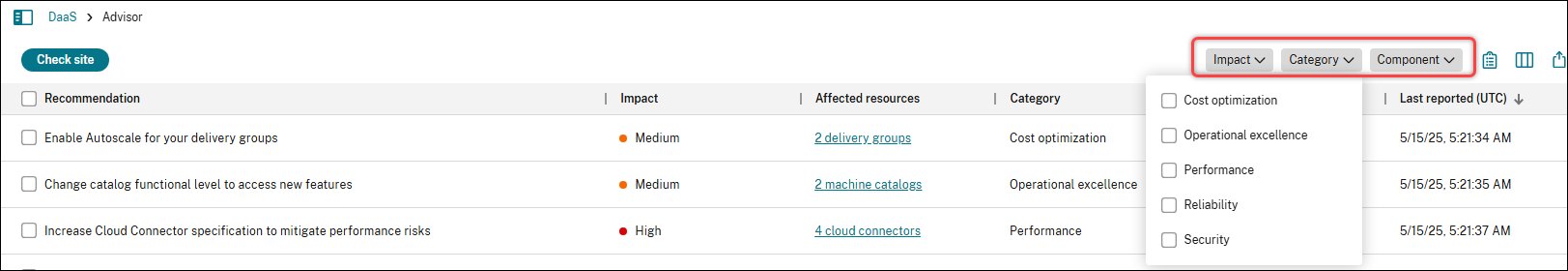

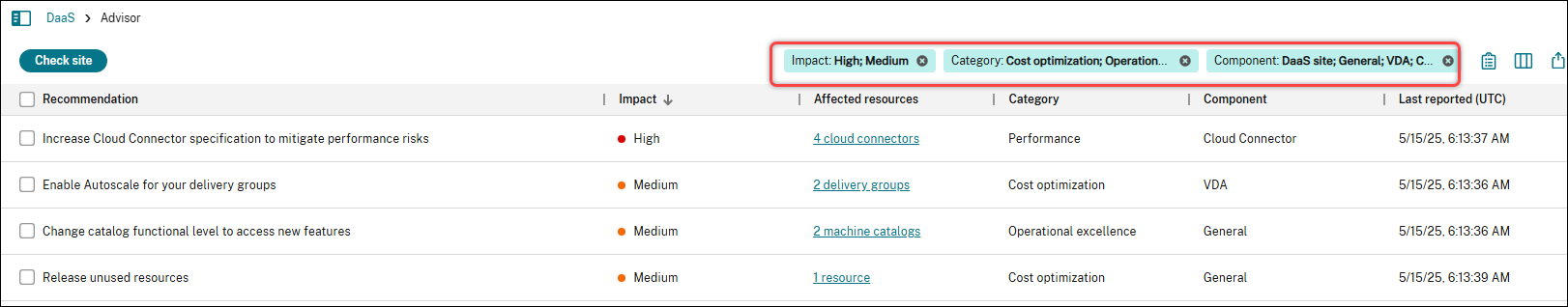

Filtrer les recommandations

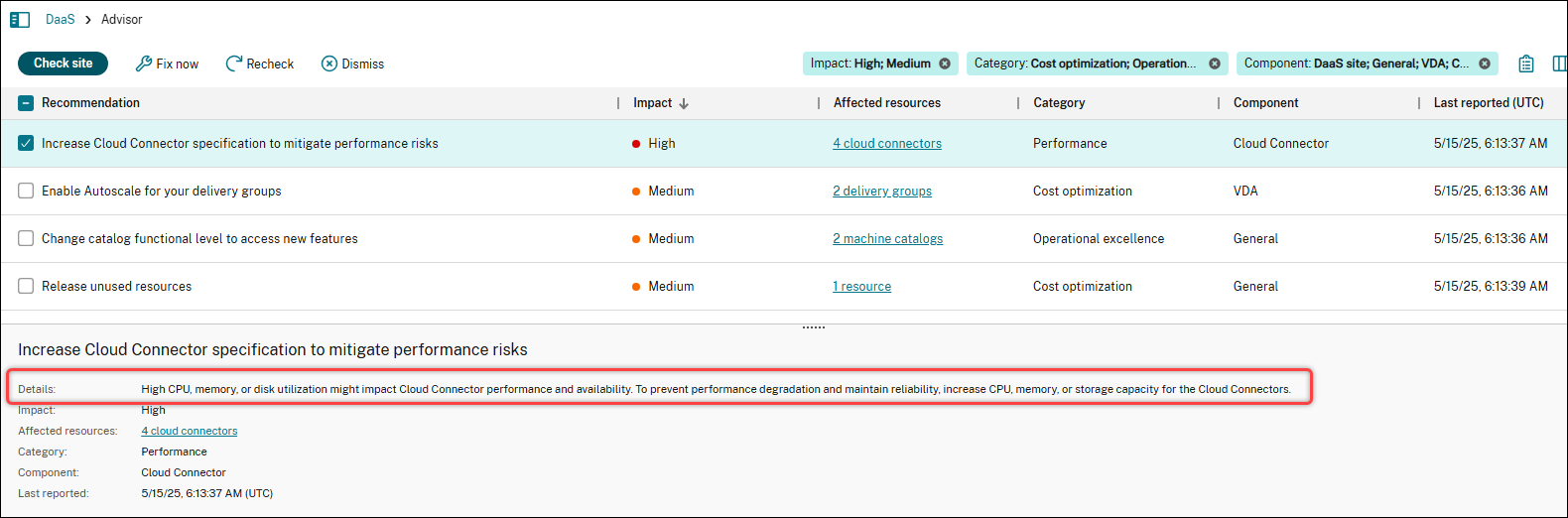

Vous pouvez filtrer les recommandations par Impact, Catégorie ou Composant afin de vous concentrer sur les informations les plus pertinentes pour votre déploiement.

-

Dans Advisor, localisez les filtres en haut à droite de la liste des recommandations.

-

Cliquez sur un filtre (par exemple, Catégorie) pour afficher les options disponibles.

-

Sélectionnez une ou plusieurs cases à cocher pour appliquer le filtre. La liste se met à jour automatiquement pour afficher uniquement les recommandations correspondant à vos sélections.

-

Utilisez plusieurs filtres ensemble pour affiner la liste.

Examiner et agir sur les recommandations

Utilisez la liste des recommandations pour comprendre les problèmes de configuration et les opportunités d’amélioration dans votre déploiement. Vous pouvez effectuer les actions suivantes sur les recommandations :

- Afficher les détails de la recommandation

- Mettre en œuvre les actions recommandées

- Ignorer les recommandations

- Ignorer des cibles affectées spécifiques dans une recommandation

- Personnaliser les règles de vérification

- Afficher le rapport complet de vérification du site

Afficher les détails de la recommandation

Pour examiner une recommandation, sélectionnez une recommandation pour afficher ses détails dans le volet inférieur.

Mettre en œuvre les actions recommandées

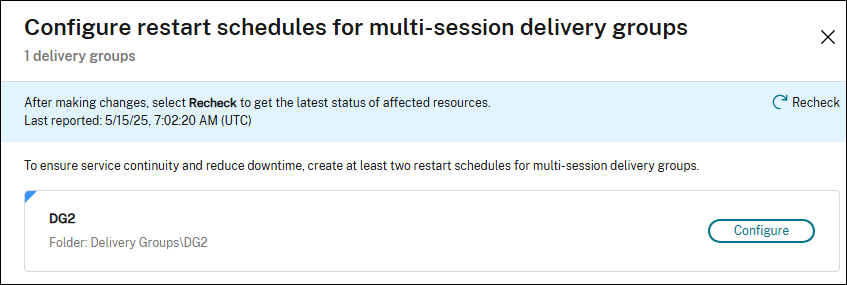

Pour mettre en œuvre les actions recommandées pour une recommandation, suivez les étapes suivantes :

- Sélectionnez une recommandation.

- Cliquez sur Corriger maintenant dans la barre d’actions.

- Suivez les étapes recommandées pour effectuer les mises à jour nécessaires.

- Parfois, vous êtes dirigé vers la documentation d’assistance lorsque la configuration automatisée n’est pas prise en charge ou n’est pas réalisable. Nous voulons nous assurer qu’Advisor est conçu pour fournir des actions automatisées directement dans l’interface utilisateur chaque fois que possible, minimisant ainsi le besoin de configuration manuelle.

- Après avoir effectué les mises à jour, cliquez sur Revérifier pour mettre à jour l’état des cibles affectées.

Remarque :

L’interface utilisateur et les étapes varient en fonction de la recommandation. La capture d’écran présentée est uniquement à des fins d’illustration.

Ignorer les recommandations

Si une recommandation n’est pas pertinente pour votre déploiement ou ne nécessite aucune action, vous pouvez la supprimer de la liste actuelle et des futurs résultats de vérification :

- Sélectionnez la recommandation.

- Cliquez sur Ignorer dans la barre d’actions.

Conseil :

Pour restaurer une cible ignorée dans une recommandation, cliquez sur l’icône Engrenage dans le coin supérieur droit au-dessus de la liste des recommandations, et sélectionnez Gérer les éléments ignorés

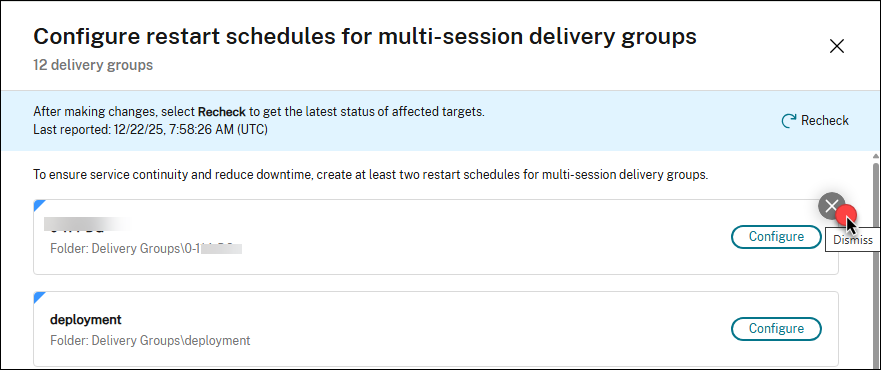

Ignorer des cibles affectées spécifiques dans une recommandation

Si une recommandation inclut des cibles affectées qui ne sont intentionnellement pas conformes aux meilleures pratiques (par exemple, des ressources de test, de validation ou temporaires), vous pouvez les supprimer de cette recommandation (ignorance granulaire).

Remarque :

L’ignorance granulaire n’est prise en charge que pour les cibles suivantes : catalogues de machines, groupes de mise à disposition, groupes d’applications et zones.

Les étapes détaillées sont les suivantes :

- Sélectionnez la recommandation.

- Cliquez sur le champ Cibles affectées de la recommandation. La page de recommandation affiche toutes les cibles affectées.

- Passez la souris sur la cible affectée que vous souhaitez ignorer. Une icône Ignorer apparaît dans le coin supérieur droit de la cible.

-

Cliquez sur l’icône Ignorer. Une boîte de dialogue de confirmation d’ignorance apparaît.

-

Saisissez une note pour l’ignorance si nécessaire, puis cliquez sur Ignorer. La cible affectée est supprimée de la page de recommandation.

Conseil :

Pour restaurer une cible ignorée dans une recommandation, cliquez sur l’icône d’engrenage dans le coin supérieur droit au-dessus de la liste des recommandations, puis sélectionnez Gérer les éléments ignorés.

Personnaliser les règles de vérification

Vous pouvez personnaliser les règles de vérification d’Advisor pour les recommandations suivantes :

- Améliorer le matériel du Cloud Connector : Ajustez les seuils d’utilisation du CPU, de la mémoire et du disque, et excluez des disques spécifiques.

- Libérer les ressources inutilisées : Définissez des seuils de temps d’inactivité personnalisés pour les machines et les applications.

- Optimiser la configuration GPO pour les VDA : Modifiez le seuil de temps de traitement GPO.

Pour personnaliser la règle de vérification d’une seule recommandation, suivez ces étapes :

-

Sélectionnez une recommandation et cliquez sur Personnaliser dans la barre d’actions.

- Sur la page Personnaliser, mettez à jour les paramètres de vérification selon vos besoins.

- Cliquez sur Enregistrer. Les modifications prendront effet lors de la prochaine exécution de la vérification.

Pour personnaliser les règles de vérification des trois recommandations à partir d’un emplacement central, suivez ces étapes :

- Cliquez sur l’icône Engrenage dans le coin supérieur droit au-dessus de la liste des recommandations, puis sélectionnez Personnaliser les règles. Les trois recommandations apparaissent.

- Cliquez sur l’icône Modifier à côté d’une recommandation.

- Mettez à jour les paramètres de vérification selon vos besoins.

- Pour mettre à jour les règles de vérification des recommandations restantes, répétez les étapes 2 et 3.

- Cliquez sur Enregistrer. Les modifications prendront effet lors de la prochaine exécution de la vérification.

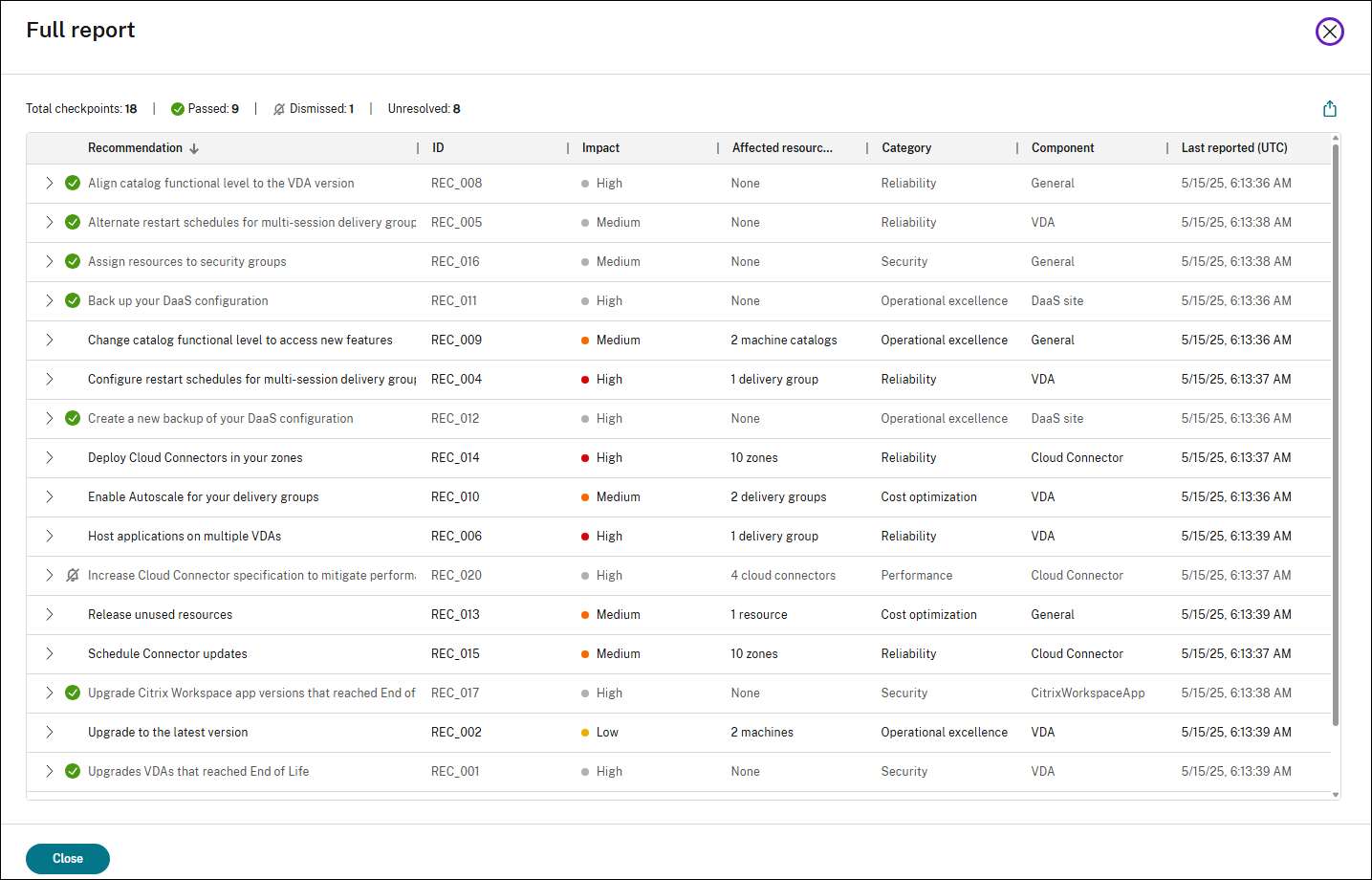

Afficher le rapport complet de vérification du site

Le rapport complet fournit un résumé de toutes les recommandations d’Advisor issues de la dernière vérification du site. Il inclut les points de contrôle réussis, ignorés et non résolus, vous aidant à évaluer la santé globale et les opportunités d’optimisation de votre site DaaS.

Pour afficher le rapport complet, cliquez sur l’icône Afficher le rapport complet en haut à droite de la liste des recommandations.

Références

Cette section répertorie toutes les recommandations de Citrix Advisor par catégorie pour vous aider à comprendre leur objectif et leur impact.

Recommandations de sécurité

| Recommandation | ID | Impact | Composant | Description |

|---|---|---|---|---|

| Mettre à niveau les VDA ayant atteint la fin de vie | REC_001 | Élevé | VDA | Certaines machines utilisent des versions de VDA ayant atteint la fin de vie et qui ne sont plus prises en charge par Citrix. Mettez à niveau les machines concernées vers la dernière version VDA LTSR ou CR. |

| Attribuer des ressources à des groupes de sécurité | REC_016 | Moyen | Général | Certaines ressources sont attribuées à des utilisateurs individuels. Il est recommandé par Citrix de n’attribuer l’accès utilisateur qu’à travers des groupes de sécurité pour simplifier la gestion et renforcer la sécurité. Reconfigurez l’attribution des utilisateurs pour les groupes de mise à disposition et d’applications afin d’inclure uniquement des groupes de sécurité. |

| Mettre à niveau les versions de l’application Citrix Workspace ayant atteint la fin de vie | REC_017 | Élevé | Application Workspace | Certains périphériques de point de terminaison utilisent une version de l’application Citrix Workspace ayant atteint la fin de vie. Mettez à niveau les périphériques vers la dernière version de l’application Workspace pour réduire les risques de support et de sécurité. Pour une gestion simplifiée des versions et un contrôle automatique des mises à jour, utilisez le service Global App Configuration. En outre, envisagez d’utiliser des solutions d’analyse des points de terminaison pour imposer une version minimale de l’application Workspace pour accéder au Store. |

| Implémenter des stratégies de posture de périphérique | REC_021 | Moyen | Secure Private Access | La configuration actuelle de Secure Private Access ne dispose pas de stratégies de posture de périphérique, ce qui permet un accès illimité aux applications internes depuis n’importe quel périphérique. Pour atténuer ce risque et renforcer la sécurité, implémentez des stratégies de posture de périphérique qui classent les périphériques comme suit : Conforme, Non conforme et Accès refusé. |

| Implémenter des stratégies d’accès adaptatif | REC_022 | Moyen | Secure Private Access | La configuration actuelle de Secure Private Access ne dispose pas de stratégies d’accès adaptatif, ce qui permet un accès potentiellement non sécurisé aux applications. Pour renforcer la sécurité, implémentez des stratégies d’accès adaptatif qui contrôlent dynamiquement l’accès aux applications web d’entreprise, SaaS, TCP et UDP en fonction du contexte. Pour des contrôles granulaires, activez l’accès restreint aux applications web d’entreprise et SaaS en ajoutant les restrictions de sécurité suivantes : Presse-papiers, Capture d’écran, Impression, Protection contre l’enregistrement des frappes, Téléchargements, Chargements, Filigrane et Ouvrir dans un navigateur distant. |

| Mettre à niveau les systèmes d’exploitation ayant atteint la fin de vie | REC_024 | Élevé | VDA | Certaines machines exécutent des systèmes d’exploitation (OS) ayant atteint la fin de vie. Cela pose des risques de sécurité importants et peut entraîner une perte de support de la part de Citrix et du fournisseur de l’OS. Pour maintenir un environnement sécurisé et stable, assurez-vous que tous vos VDA exécutent un système d’exploitation pris en charge. |

| Mettre à niveau les versions d’hyperviseur ayant atteint la fin de vie | REC_025 | Sécurité | Hyperviseur | Détails : Certains hyperviseurs exécutent des versions ayant atteint la fin de vie. Cela présente un risque pour la stabilité de l’environnement et limite la capacité de Citrix à fournir un support complet. Pour maintenir un environnement sécurisé et supportable, mettez à niveau vers une version d’hyperviseur prise en charge par le fournisseur. Examinez régulièrement les notes de publication du fournisseur et la documentation de compatibilité pour rester en phase avec les meilleures pratiques et les exigences de la plateforme. |

| Utiliser HTTPS pour les connexions hôtes | REC_039 | Moyen | Général | Certaines connexions hôtes sont actuellement configurées avec HTTP au lieu de HTTPS. Pour garantir une communication sécurisée avec votre hyperviseur, mettez à jour ces connexions pour utiliser HTTPS. Cela nécessite d’activer HTTPS sur votre hyperviseur et de s’assurer que des certificats TLS valides sont en place. |

| Corriger les vulnérabilités de sécurité des VDA | REC_040 | Élevé | VDA | Des vulnérabilités de sécurité affectent certaines de vos versions de VDA. Consultez le Bulletin de sécurité Citrix et appliquez les correctifs ou atténuations nécessaires pour garantir l’intégrité et la conformité du système. |

| Corriger les vulnérabilités de sécurité de l’application Citrix Workspace | REC_041 | Élevé | Application Workspace | Des vulnérabilités de sécurité affectent certaines versions de l’application Citrix Workspace sur les périphériques de point de terminaison. Consultez le Bulletin de sécurité Citrix et appliquez les correctifs ou atténuations nécessaires pour garantir l’intégrité et la conformité du système. |

| Mettre à niveau les versions du serveur StoreFront ayant atteint la fin de vie | REC_043 | Élevé | StoreFront | Certains serveurs StoreFront exécutent des versions ayant atteint la fin de vie et qui ne sont plus prises en charge par Citrix. Pour maintenir un environnement sécurisé et supportable, mettez à niveau tous les serveurs StoreFront concernés vers la dernière version LTSR ou CR. |

| Utiliser HTTPS pour l’URL de base de StoreFront | REC_044 | Élevé | StoreFront | Certaines URL de base de StoreFront sont actuellement configurées avec HTTP au lieu de HTTPS. Pour protéger les informations d’identification des utilisateurs et les données sensibles, configurez vos serveurs StoreFront et les équilibreurs de charge associés pour utiliser HTTPS. Assurez-vous que l’URL de base commence par ‘https://’. Cela garantit que toutes les communications sont chiffrées et aide à prévenir les menaces de sécurité telles que les attaques de l’homme du milieu. |

| Utiliser HTTPS pour la communication entre StoreFront et les Cloud Connectors | REC_045 | Élevé | StoreFront | Le trafic entre StoreFront et les Cloud Connectors est actuellement transmis via HTTP non chiffré, ce qui peut exposer les informations d’identification des utilisateurs à des menaces de sécurité. Pour protéger votre environnement, activez HTTPS sur les Cloud Connectors et configurez StoreFront pour utiliser des connexions sécurisées. |

| Examiner les magasins StoreFront avec accès anonyme activé | REC_052 | Moyen | StoreFront | L’accès anonyme est activé pour certains magasins StoreFront, permettant aux utilisateurs de lancer des applications sans authentification. Pour atténuer les risques de sécurité potentiels, examinez ces magasins et supprimez ceux qui ne sont pas utilisés. |

Recommandations de fiabilité

| Recommandation | ID | Impact | Composant | Description |

|---|---|---|---|---|

| Configurer des planifications de redémarrage pour les groupes de mise à disposition multi-session | REC_004 | Élevé | VDA | Certains groupes de mise à disposition multi-session n’ont pas de planifications de redémarrage configurées. Les redémarrages planifiés aident à maintenir des performances, une stabilité et une disponibilité des ressources optimales sur les VDA de systèmes d’exploitation multi-session. Pour assurer la continuité du service et réduire les temps d’arrêt, créez au moins deux planifications de redémarrage. Alternez les planifications de redémarrage avec des restrictions de balises en balisant les VDA en groupes, tels que ‘Pair’ et ‘Impair’. |

| Alterner les planifications de redémarrage pour les groupes de mise à disposition multi-session | REC_005 | Moyen | VDA | Certains groupes de mise à disposition multi-session n’ont qu’une seule planification de redémarrage configurée. Pour assurer la continuité du service et réduire les temps d’arrêt, créez au moins deux planifications de redémarrage. Alternez les planifications de redémarrage avec des restrictions de balises en balisant les VDA en groupes, tels que ‘Pair’ et ‘Impair’. |

| Héberger des applications sur plusieurs VDA | REC_006 | Élevé | VDA | Certaines applications publiées ne sont hébergées que sur un seul VDA, ce qui peut avoir un impact sur la continuité du service et entraîner des risques de temps d’arrêt. Assurez-vous que chaque application est hébergée sur plusieurs VDA dans un groupe de mise à disposition pour aider à maintenir la disponibilité et la fiabilité. |

| Activer la continuité du service pour Citrix Workspace | REC_007 | Élevé | Citrix Workspace | La continuité du service n’est pas activée, ce qui signifie qu’en cas d’interruption de service, les utilisateurs pourraient ne pas être en mesure de lancer des sessions. Activez la continuité du service pour améliorer la disponibilité en ajoutant une couche supplémentaire de résilience qui maintient l’accès des utilisateurs finaux aux applications et aux bureaux malgré l’état du réseau ou du service. |

| Mettre à niveau les VDA pour qu’ils correspondent au niveau fonctionnel du catalogue | REC_008 | Élevé | VDA | Certaines machines utilisent une version de VDA antérieure non prise en charge par le niveau fonctionnel minimal du catalogue, ce qui peut les empêcher de s’enregistrer. Pour éviter les problèmes d’enregistrement, mettez à niveau les versions de VDA antérieures pour qu’elles correspondent au niveau fonctionnel du catalogue. |

| Déployer des Cloud Connectors dans vos zones | REC_014 | Élevé | Connecteur Cloud | Moins de deux Cloud Connectors sont déployés dans certaines de vos zones (emplacements de ressources). Déployez au moins deux Cloud Connectors par emplacement de ressource pour maintenir la disponibilité et la résilience pendant les mises à jour des Connecteurs. Les emplacements de ressources doivent suivre le modèle N + 1, où N est l’exigence de base en fonction de la taille du déploiement et le 1 supplémentaire assure la redondance. |

| Planifier les mises à jour des Connecteurs | REC_015 | Moyen | Connecteur Cloud | Certaines zones (emplacements de ressources) n’ont pas d’heure de début planifiée pour les mises à jour des Connecteurs. Pour vous assurer que les mises à jour n’ont lieu que pendant les fenêtres de maintenance planifiées et réduire les interruptions de service, planifiez les mises à jour des Connecteurs à une heure et un jour de la semaine préférés. |

| Placer les Cloud Connectors dans le même domaine | REC_028 | Moyen | Connecteur Cloud | Certaines zones (emplacements de ressources) contiennent des Cloud Connectors joints à des domaines différents. Cette configuration peut entraîner des enregistrements VDA retardés ou échoués, en particulier en mode Cache d’hôte local (LHC). Pour améliorer la fiabilité et réduire les risques, assurez-vous que tous les Cloud Connectors d’une zone donnée appartiennent au même domaine. |

| Activer la communication entre les Cloud Connectors pour des performances LHC fiables | REC_029 | Élevé | Connecteur Cloud | Certaines zones (emplacements de ressources) ont plusieurs courtiers de Cache d’hôte local (LHC) élus. Cela peut entraîner une division des enregistrements VDA entre les Cloud Connectors en mode LHC, ce qui conduit à des échecs de lancement intermittents. Pour éviter cela, assurez-vous que tous les Cloud Connectors de chaque zone affectée peuvent communiquer entre eux à l’adresse http:// |

| Vérifier les configurations de résilience | REC_030 | Moyen | Général | Vos configurations de résilience de déploiement n’ont pas été vérifiées récemment. Le maintien de configurations de résilience appropriées est essentiel pour garantir un accès ininterrompu aux applications et aux bureaux, en particulier lors d’interruptions de service inattendues. Vérifiez régulièrement vos configurations de résilience pour vous assurer que votre déploiement est correctement configuré pour gérer les perturbations potentielles et préserver la productivité des utilisateurs. |

| Activer la vérification avancée de l’état de santé pour les magasins StoreFront | REC_036 | Moyen | StoreFront | Un ou plusieurs magasins sur certains serveurs StoreFront n’ont pas la vérification avancée de l’état de santé activée. StoreFront utilise les informations supplémentaires des résultats de la vérification avancée de l’état de santé pour s’assurer que les demandes de lancement sont envoyées à l’emplacement de ressource (zone) approprié en mode Cache d’hôte local (LHC). Sans vérification avancée de l’état de santé, les lancements peuvent échouer en mode LHC. Pour améliorer la résilience de votre environnement Citrix, activez la vérification avancée de l’état de santé pour tous les magasins sur les serveurs StoreFront. |

| Ajouter tous les Cloud Connectors en tant que serveurs STA sur StoreFront et NetScaler Gateway | REC_037 | Moyen | Connecteur Cloud | Certains Cloud Connectors ne sont pas configurés en tant que serveurs Secure Ticket Authority (STA), ce qui les empêche de recevoir des requêtes STA de StoreFront. Pour éviter les échecs de lancement en mode Cache d’hôte local, assurez-vous que tous les Cloud Connectors sont ajoutés en tant que serveurs STA sur StoreFront et NetScaler Gateway. |

| Assurer la redondance des serveurs StoreFront | REC_042 | Élevé | StoreFront | Certains groupes de serveurs StoreFront ne contiennent qu’un seul serveur, ce qui crée un point de défaillance unique et un manque de redondance en cas de panne. Pour une meilleure résilience, déployez au moins deux serveurs StoreFront dans un groupe de serveurs et placez-les derrière un équilibreur de charge pour assurer un basculement transparent et un accès ininterrompu. |

Recommandations en matière de performances

| Recommandation | ID | Impact | Composant | Description |

|---|---|---|---|---|

| Optimiser les Cloud Connectors pour le mode LHC | REC_019 | Élevé | Connecteur Cloud | Certains Cloud Connectors ont moins de quatre cœurs de CPU par socket, ce qui peut avoir un impact sur la capacité des utilisateurs à énumérer et à lancer les ressources disponibles en mode LHC. Pour maximiser la disponibilité des ressources pour le LHC et prévenir les goulots d’étranglement des performances, configurez les machines Cloud Connector pour qu’elles aient au moins quatre cœurs par socket. |

| Améliorer le matériel des Cloud Connectors | REC_020 | Élevé | Connecteur Cloud | Une utilisation élevée du CPU, de la mémoire ou du disque peut avoir un impact sur les performances et la disponibilité des Cloud Connectors. Pour prévenir la dégradation des performances et maintenir la fiabilité, augmentez le CPU, la mémoire ou le stockage des Cloud Connectors. |

| Dimensionner correctement les machines à forte consommation de ressources | REC_023 | Moyen | VDA | Certaines machines montrent des signes de contrainte de performance, tels qu’une utilisation élevée du CPU ou de la mémoire, ou un nombre élevé de sessions. Cela indique que les machines sont sous-dimensionnées pour gérer les charges de travail qu’elles supportent, ce qui peut entraîner une mauvaise expérience utilisateur et des performances réduites. Envisagez de modifier la taille de la machine pour augmenter les ressources allouées à la machine ou de déplacer les utilisateurs expérimentés vers un groupe de mise à disposition doté de machines hautes performances. |

| Réduire le nombre de connexions d’hôte dans vos zones | REC_026 | Élevé | Général | Le nombre de connexions d’hôte dans certaines zones (emplacements de ressources) dépasse la limite recommandée, ce qui pourrait entraîner une dégradation des performances. Réduisez le nombre de connexions d’hôte dans les zones pour ne pas dépasser la limite recommandée. |

| Réduire le nombre de VDA dans vos zones | REC_027 | Élevé | VDA | Le nombre de VDA dans certaines zones (emplacements de ressources) dépasse la limite recommandée, augmentant le risque d’échecs d’enregistrement VDA et de courtage de session dégradé, en particulier en mode Cache d’hôte local (LHC). Pour atténuer ces risques, redistribuez les VDA en en déplaçant certains vers d’autres zones. Assurez-vous que votre méthode de configuration de l’enregistrement VDA est mise à jour en conséquence. |

| Évaluer l’allocation des ressources pour les serveurs PVS | REC_031 | Moyen | Citrix Provisioning | Certains serveurs Citrix Provisioning (PVS) montrent des signes de contrainte de performance, tels qu’une utilisation élevée du CPU ou de la mémoire. Une allocation insuffisante des ressources du serveur peut entraîner de mauvaises performances et des temps de démarrage prolongés. Envisagez d’augmenter l’allocation de CPU et de mémoire pour ces serveurs PVS si nécessaire. |

| Augmenter l’allocation des ressources pour les serveurs PVS | REC_032 | Élevé | Citrix Provisioning | Certains serveurs Citrix Provisioning (PVS) montrent des signes de contrainte de performance, tels qu’une utilisation critique du CPU ou de la mémoire. Une allocation insuffisante des ressources du serveur peut entraîner de mauvaises performances et des temps de démarrage prolongés. Envisagez d’augmenter l’allocation de CPU et de mémoire pour ces serveurs PVS si nécessaire. |

| Évaluer la taille du disque de cache en écriture pour les périphériques cibles PVS | REC_033 | Moyen | VDA | L’utilisation du disque de cache en écriture sur certains périphériques cibles Citrix Provisioning (PVS) approche du seuil. Pour éviter les problèmes de performances et les échecs de session utilisateur, évaluez la taille actuelle du disque de cache en écriture et augmentez-la si nécessaire. |

| Optimiser la configuration GPO pour les VDA | REC_035 | Moyen | VDA | Certaines sessions utilisateur ont connu un traitement GPO prolongé lors de la connexion, ce qui a eu un impact sur les performances. Pour mieux contrôler les paramètres de l’environnement, bloquez l’héritage de stratégie de groupe pour vos unités d’organisation VDA et appliquez uniquement les stratégies et configurations de sécurité pertinentes. De plus, envisagez de tirer parti de Citrix Workspace Environment Management pour traiter les paramètres de manière asynchrone afin d’accélérer les connexions de session. |

| Activer le regroupement de sockets pour les magasins StoreFront | REC_046 | Moyen | StoreFront | Certains magasins StoreFront n’ont pas le regroupement de sockets activé. Le regroupement de sockets améliore l’efficacité en maintenant un pool de connexions réseau (sockets) facilement disponibles pour la communication avec les Delivery Controllers ou les Cloud Connectors. Au lieu de créer un nouveau socket pour chaque requête, puis de le fermer (un processus à forte surcharge), StoreFront réutilise une connexion existante du pool. Pour améliorer les performances et l’efficacité globales de l’environnement, activez le regroupement de sockets sur tous les magasins, en particulier pour les connexions Transport Layer Security (TLS). |

Recommandations en matière d’excellence opérationnelle

| Recommandation | ID | Impact | Composant | Description |

|---|---|---|---|---|

| Mettre à niveau les VDA vers la dernière version | REC_002 | Faible | VDA | Certaines machines utilisent des versions de VDA plus anciennes. Mettez à niveau vers la dernière version de VDA LTSR ou CR pour accéder aux nouvelles fonctionnalités, améliorations et renforcements de sécurité. |

| Utiliser la technologie Citrix Provisioning | REC_003 | Moyen | Citrix Provisioning | Toutes les machines du site sont provisionnées manuellement et n’utilisent pas les technologies Citrix Provisioning telles que Machine Creation Services™ (MCS) ou Provisioning Services (PVS). Utilisez MCS ou PVS pour assurer la cohérence des VDA, minimiser les tâches manuelles et rationaliser les opérations de mise à l’échelle de l’environnement. |

| Niveau fonctionnel faible | REC_009 | Faible | VDA | Certains catalogues de machines ont un niveau fonctionnel inférieur à la version de VDA détectée, ce qui limite l’accès aux nouvelles fonctionnalités des versions ultérieures de VDA. Pour accéder à ces fonctionnalités, modifiez le niveau fonctionnel pour qu’il corresponde à la dernière version prise en charge par toutes les machines du catalogue. |

| Sauvegarder la configuration de votre site | REC_011 | Élevé | Général | Vous n’avez pas de sauvegarde de la configuration de votre site. Créez des sauvegardes à la demande ou planifiées pour vous assurer de disposer d’une copie prête à l’emploi de vos configurations Citrix pour une récupération rapide. |

| Créer une nouvelle sauvegarde de la configuration de votre site | REC_012 | Élevé | Général | Votre dernière sauvegarde de la configuration du site remonte à plus de trois mois. Créez régulièrement des sauvegardes à la demande ou planifiées pour conserver une copie à jour de vos configurations Citrix, prête pour une récupération rapide. |

| Simplifier la configuration du catalogue avec un profil de machine | REC_038 | Faible | Provisionnement | Certains catalogues de machines bénéficieraient de l’utilisation d’un profil de machine. Avec un profil de machine, Machine Creation Services (MCS) capture les propriétés matérielles et les fonctionnalités spécifiques à l’hyperviseur à partir du profil et provisionne efficacement de nouvelles machines virtuelles (VM) dans le catalogue avec la même configuration. |

| Réinitialiser les comptes Active Directory corrompus | REC_049 | Moyen | Provisionnement | Certains catalogues de machines contiennent des comptes AD marqués comme « corrompus » dans le service d’identité AD. Ces comptes doivent être réinitialisés pour être disponibles pour les opérations de provisionnement ultérieures. |

| Remplacer le point de balise obsolète pour StoreFront | REC_050 | Moyen | StoreFront | L’application Citrix Workspace utilise des points de balise configurés dans StoreFront pour déterminer si les utilisateurs sont connectés à des réseaux internes ou externes. Vous utilisez ping.citrix.com comme balise, mais celle-ci est obsolète et n’est plus accessible. Remplacez-la par une URL publique et accessible dans la console de gestion StoreFront. |

| Désactiver l’URL des services XenApp pour les magasins StoreFront | REC_053 | Élevé | StoreFront | L’URL des services XenApp (également connue sous le nom de PNAgent) est activée pour certains magasins StoreFront. Cette fonctionnalité est obsolète. Pour des raisons de compatibilité et de sécurité, configurez l’application Citrix Workspace pour qu’elle se connecte à StoreFront à l’aide de l’URL du magasin, et désactivez les services XenApp sur le serveur. Si vous disposez d’appareils hérités nécessitant PNAgent, ignorez cette recommandation. |

| Déprécier les sites StoreFront non pris en charge | REC_054 | Élevé | StoreFront | Certains magasins StoreFront sont liés à des types de sites non pris en charge. Migrez les ressources vers des sites pris en charge et dépréciez les sites non pris en charge. |

| Désactiver la délégation Kerberos pour les magasins StoreFront | REC_055 | Faible | StoreFront | La délégation Kerberos est activée pour certains magasins StoreFront. La délégation Kerberos est obsolète et ne peut être utilisée qu’avec XenApp 6.5 et les versions antérieures. Désactivez la délégation Kerberos pour ces magasins StoreFront. |

Recommandations d’optimisation des coûts

| Recommandation | ID | Impact | Composant | Description |

|---|---|---|---|---|

| Activer Autoscale pour vos groupes de mise à disposition | REC_010 | Moyen | VDA | Certains groupes de mise à disposition éligibles n’utilisent pas Autoscale. Activez Autoscale pour une gestion cohérente de l’alimentation des machines, en maintenant la disponibilité tout en équilibrant efficacement les coûts et l’expérience utilisateur. |

| Libérer les ressources inutilisées | REC_013 | Moyen | Général | Certaines charges de travail dédiées, telles que des machines ou des applications, n’ont pas été utilisées depuis plus de 30 jours. Pour réduire les dépenses inutiles et optimiser les coûts, libérez les machines inutilisées en les renvoyant au pool disponible et gérez les applications inutilisées. |