Estratégia de E-mail

O acesso seguro a e-mails de dispositivos móveis é um dos principais impulsionadores da iniciativa de gerenciamento de mobilidade de qualquer organização. Decidir sobre a estratégia de e-mail adequada é frequentemente um componente chave de qualquer projeto do XenMobile®. O XenMobile oferece várias opções para acomodar diferentes casos de uso, com base em requisitos de segurança, experiência do usuário e integração. Este artigo aborda o processo típico de decisão de projeto e as considerações para escolher a solução certa, desde a seleção do cliente até o fluxo de tráfego de e-mail.

Escolher os Clientes de E-mail

A seleção do cliente geralmente está no topo da lista para o design geral da estratégia de e-mail. Você pode escolher entre vários clientes: Citrix Secure Mail™, e-mail nativo incluído em um sistema operacional de plataforma móvel específico ou outros clientes de terceiros disponíveis nas lojas de aplicativos públicas. Dependendo das suas necessidades, você pode oferecer suporte às comunidades de usuários com um único cliente (padrão) ou pode ter que usar uma combinação de clientes.

A tabela a seguir descreve algumas considerações de design para as diferentes opções de cliente disponíveis:

| Tópico | Secure Mail | Nativo (por exemplo, iOS Mail) | E-mail de terceiros |

| Edição Mínima do XenMobile | Advanced | MDM | MDM |

| Configuração | Perfis de conta do Exchange configurados via política MDX. | Perfis de conta do Exchange configurados via política MDM. O suporte para Android é limitado a: SAFE/KNOX e Android Enterprise. Todos os outros clientes são considerados clientes de terceiros. | Geralmente requer configuração manual pelo usuário. |

| Segurança | Seguro por design, oferecendo a mais alta segurança. Usa políticas MDX com níveis adicionais de criptografia de dados. O Secure Mail é um aplicativo totalmente gerenciado via política MDX. Camada adicional de autenticação com PIN do Citrix. | Baseado no conjunto de recursos do fornecedor/aplicativo. Oferece maior segurança. Usa configurações de criptografia de dispositivo (sem segurança via políticas MDX). Depende da autenticação em nível de dispositivo para acesso ao aplicativo. | Baseado no conjunto de recursos do fornecedor/aplicativo. Oferece alta segurança. |

| Integração | Permite a interação com aplicativos gerenciados (MDX) por padrão. Abre URLs da web com o Citrix Secure Web. Salva arquivos e anexa arquivos do Citrix Files. Entra e disca diretamente para o GoToMeeting. | Só pode interagir com outros aplicativos não gerenciados (não MDX) por padrão. | Só pode interagir com outros aplicativos não gerenciados (não MDX) por padrão. |

| Implantação/Licenciamento | Você pode enviar o Secure Mail via MDM, diretamente das lojas de aplicativos públicas. Incluído com o licenciamento XenMobile Advanced e Enterprise. | Aplicativo cliente incluído no sistema operacional da plataforma. Sem requisitos de licenciamento adicionais. | Pode ser enviado via MDM, como um aplicativo empresarial ou diretamente das lojas de aplicativos públicas. Modelo de licenciamento/custos associados com base no fornecedor do aplicativo. |

| Suporte | Suporte de um único fornecedor para o cliente e a solução EMM (Citrix). Informações de contato de suporte incorporadas no Secure Hub/recursos de registro de depuração do aplicativo. Um cliente para suportar. | Suporte definido pelo fornecedor (Apple/Google). Pode ser necessário oferecer suporte a diferentes clientes com base na plataforma do dispositivo. | Suporte definido pelo fornecedor. Um cliente para suportar, assumindo que o cliente de terceiros é suportado em todas as plataformas de dispositivos gerenciados. |

Fluxo de tráfego de e-mail e considerações de filtragem

Esta seção discute os três principais cenários e considerações de design sobre o fluxo de tráfego de e-mail (ActiveSync) no contexto do XenMobile.

Cenário 1: Exchange Exposto

Ambientes que suportam clientes externos geralmente têm serviços Exchange ActiveSync expostos à internet. Clientes ActiveSync móveis se conectam por meio desse caminho voltado para o exterior através de um proxy reverso (por exemplo, Citrix ADC) ou através de um Edge Server. Essa opção é necessária para o uso de clientes de e-mail nativos ou de terceiros, tornando esses clientes a escolha popular para este cenário. Embora não seja uma prática comum, você também pode usar o cliente Secure Mail neste cenário. Ao fazer isso, você se beneficia dos recursos de segurança oferecidos pelo uso de políticas MDX e gerenciamento do aplicativo.

Cenário 2: Tunelado via Citrix ADC (micro VPN e STA)

Este cenário é o padrão ao usar o cliente Secure Mail devido às suas capacidades de micro VPN. Neste caso, o cliente Secure Mail estabelece uma conexão segura com o ActiveSync via Citrix Gateway. Em essência, você pode considerar o Secure Mail como o cliente que se conecta diretamente ao ActiveSync a partir da rede interna. Os clientes Citrix frequentemente padronizam o Secure Mail como o cliente ActiveSync móvel de escolha. Essa decisão faz parte de uma iniciativa para evitar expor os serviços ActiveSync à internet em um Exchange Server exposto, conforme descrito no primeiro cenário.

Somente aplicativos habilitados para MAM SDK ou empacotados com MDX podem usar a função de micro VPN. Este cenário não se aplica a clientes nativos se você usar o empacotamento MDX. Embora possa ser possível empacotar clientes de terceiros com o MDX Toolkit, essa prática não é comum. O uso de clientes VPN em nível de dispositivo para permitir acesso tunelado para clientes nativos ou de terceiros provou ser complicado e não uma solução viável.

Cenário 3: Serviços Exchange hospedados na nuvem

Serviços Exchange hospedados na nuvem, como o Microsoft Office 365, estão se tornando mais populares. No contexto do XenMobile, este cenário pode ser tratado da mesma forma que o primeiro cenário, pois o serviço ActiveSync também é exposto à internet. Neste caso, os requisitos do provedor de serviços em nuvem ditam as escolhas do cliente. As escolhas geralmente incluem suporte para a maioria dos clientes ActiveSync, como Secure Mail e outros clientes nativos ou de terceiros.

O XenMobile pode agregar valor em três áreas para este cenário:

- Clientes com políticas MDX e gerenciamento de aplicativos com Secure Mail

- Configuração do cliente com o uso de uma política MDM em clientes de e-mail nativos suportados

- Opções de filtragem do ActiveSync com o uso do conector do Endpoint Management para Exchange ActiveSync

Considerações sobre a filtragem do tráfego de e-mail

Assim como na maioria dos serviços expostos à internet, você deve proteger o caminho e fornecer filtragem para acesso autorizado. A solução XenMobile inclui dois componentes projetados especificamente para fornecer recursos de filtragem do ActiveSync para clientes nativos e de terceiros: Citrix Gateway connector™ para Exchange ActiveSync e Endpoint Management connector para Exchange ActiveSync.

Conector do Citrix Gateway para Exchange ActiveSync

O conector do Citrix Gateway para Exchange ActiveSync fornece filtragem do ActiveSync no perímetro, usando o Citrix ADC como um proxy para o tráfego do ActiveSync. Como resultado, o componente de filtragem fica no caminho do fluxo de tráfego de e-mail, interceptando o e-mail à medida que ele entra ou sai do ambiente. O conector do Citrix Gateway para Exchange ActiveSync atua como um intermediário entre o Citrix ADC e o XenMobile Server. Quando um dispositivo se comunica com o Exchange através do servidor virtual ActiveSync no Citrix ADC, o Citrix ADC executa uma chamada HTTP para o serviço do conector para Exchange ActiveSync. Esse serviço então verifica o status do dispositivo com o XenMobile. Com base no status do dispositivo, o conector para Exchange ActiveSync responde ao Citrix ADC para permitir ou negar a conexão. Você também pode configurar regras estáticas para filtrar o acesso com base no usuário, agente e tipo ou ID do dispositivo.

Essa configuração permite que os serviços Exchange ActiveSync sejam expostos à internet com uma camada adicional de segurança para evitar acesso não autorizado. As considerações de design incluem o seguinte:

- Windows Server: O conector para o componente Exchange ActiveSync requer um Windows Server.

- Conjunto de regras de filtragem: O conector para Exchange ActiveSync é projetado para filtragem baseada no estado e informações do dispositivo, e não em informações do usuário. Embora você possa configurar regras estáticas para filtrar por ID de usuário, não existem opções para filtrar com base na associação a grupos do Active Directory, por exemplo. Se houver um requisito para filtragem de grupo do Active Directory, você pode usar o conector do Endpoint Management para Exchange ActiveSync.

- Escalabilidade do Citrix ADC: Dada a exigência de proxy do tráfego ActiveSync via Citrix ADC: O dimensionamento adequado da instância do Citrix ADC é crítico para suportar a carga de trabalho adicional de todas as conexões SSL do ActiveSync.

- Cache Integrado do Citrix ADC: A configuração do conector para Exchange ActiveSync no Citrix ADC usa a função de Cache Integrado para armazenar em cache as respostas do conector para Exchange ActiveSync. Como resultado dessa configuração, o Citrix ADC não precisa emitir uma solicitação para o conector do Citrix Gateway para Exchange ActiveSync para cada transação ActiveSync em uma determinada sessão. Essa configuração também é crítica para desempenho e escala adequados. O Cache Integrado está disponível com o Citrix ADC Platinum Edition ou você pode licenciar o recurso separadamente para as edições Enterprise.

- Políticas de filtragem personalizadas: Você pode ter que criar políticas personalizadas do Citrix ADC para restringir certos clientes ActiveSync fora dos clientes móveis nativos padrão. Essa configuração requer conhecimento sobre solicitações HTTP do ActiveSync e criação de políticas de resposta do Citrix ADC.

- Clientes Secure Mail: O Secure Mail possui recursos de micro VPN que eliminam a necessidade de filtragem no perímetro. O cliente Secure Mail seria geralmente tratado como um cliente ActiveSync interno (confiável) quando conectado através do Citrix Gateway. Se for necessário suporte para clientes nativos e de terceiros (com o conector para Exchange ActiveSync) e clientes Secure Mail: A Citrix recomenda que o tráfego do Secure Mail não flua através do servidor virtual Citrix ADC usado para o conector para Exchange ActiveSync. Você pode realizar esse fluxo de tráfego via DNS e evitar que a política do conector para Exchange ActiveSync afete os clientes Secure Mail.

Para um diagrama do conector do Citrix Gateway para Exchange ActiveSync em uma implantação do XenMobile, consulte Arquitetura de Referência para Implantações Locais.

Conector do Endpoint Management para Exchange ActiveSync

O conector do Endpoint Management para Exchange ActiveSync é um componente do XenMobile que fornece filtragem do ActiveSync no nível do serviço Exchange. Como resultado, a filtragem ocorre somente quando o e-mail atinge o serviço Exchange, em vez de quando ele entra no ambiente XenMobile. O Mail Manager usa o PowerShell para consultar o Exchange ActiveSync para obter informações de parceria de dispositivo e controlar o acesso por meio de ações de quarentena de dispositivo. Essas ações colocam os dispositivos em quarentena e os retiram da quarentena com base nos critérios de regra do conector do Endpoint Management para Exchange ActiveSync. Semelhante ao conector do Citrix Gateway para Exchange ActiveSync, o conector do Endpoint Management para Exchange ActiveSync verifica o status do dispositivo com o XenMobile para filtrar o acesso com base na conformidade do dispositivo. Você também pode configurar regras estáticas para filtrar o acesso com base no tipo ou ID do dispositivo, versão do agente e associação a grupos do Active Directory.

Esta solução não requer o uso do Citrix ADC. Você pode implantar um conector do Endpoint Management para Exchange ActiveSync sem alterar o roteamento para o tráfego ActiveSync existente. As considerações de design incluem:

- Windows Server: O conector do Endpoint Management para o componente Exchange ActiveSync exige que você implante o Windows Server.

- Conjunto de regras de filtragem: Assim como o conector do Citrix Gateway para Exchange ActiveSync, o conector do Endpoint Management para Exchange ActiveSync inclui regras de filtragem para avaliar o estado do dispositivo. Além disso, o conector do Endpoint Management para Exchange ActiveSync também suporta regras estáticas para filtrar com base na associação a grupos do Active Directory.

- Integração com o Exchange: O conector do Endpoint Management para Exchange ActiveSync requer acesso direto ao Exchange Client Access Server (CAS) que hospeda a função ActiveSync e controle sobre as ações de quarentena do dispositivo. Esse requisito pode apresentar um desafio dependendo da arquitetura do ambiente e da postura de segurança. É fundamental que você avalie esse requisito técnico antecipadamente.

- Outros clientes ActiveSync: Como o conector do Endpoint Management para Exchange ActiveSync está filtrando no nível do serviço ActiveSync, considere outros clientes ActiveSync fora do ambiente XenMobile. Você pode configurar regras estáticas do conector do Endpoint Management para Exchange ActiveSync para evitar impacto não intencional em outros clientes ActiveSync.

- Funções estendidas do Exchange: Através da integração direta com o Exchange ActiveSync, o conector do Endpoint Management para Exchange ActiveSync oferece ao XenMobile a capacidade de realizar uma limpeza do Exchange ActiveSync em um dispositivo móvel. O conector do Endpoint Management para Exchange ActiveSync também permite que o XenMobile acesse informações sobre dispositivos Blackberry e execute outras operações de controle.

Para um diagrama do conector do Endpoint Management para Exchange ActiveSync em uma implantação do XenMobile, consulte Arquitetura de Referência para Implantações Locais.

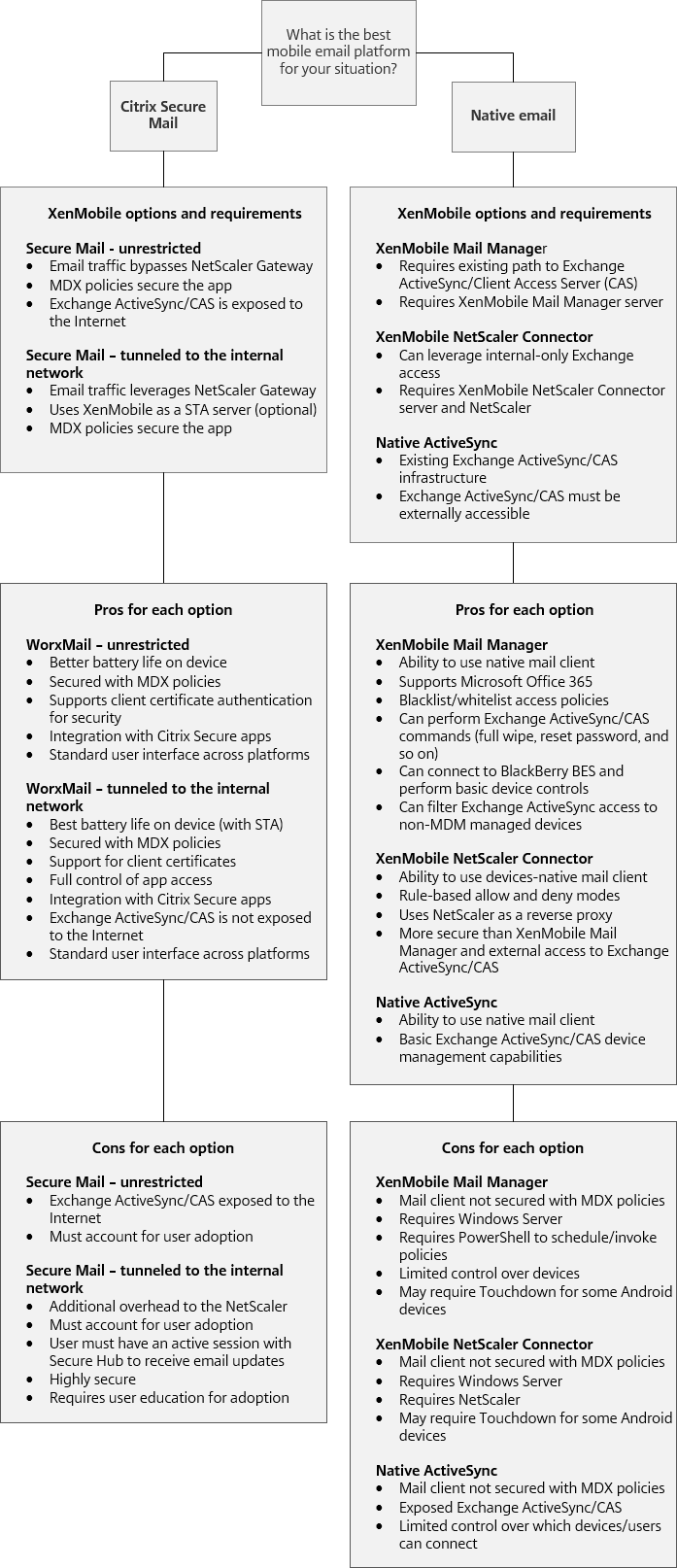

Árvore de Decisão da Plataforma de E-mail

A figura a seguir ajuda você a distinguir os prós e contras entre usar soluções de e-mail nativas ou Secure Mail em sua implantação do XenMobile. Cada escolha permite opções e requisitos associados do XenMobile para habilitar o acesso a servidores, redes e bancos de dados. Os prós e contras incluem detalhes sobre segurança, política e considerações de interface do usuário.