Autenticação de domínio ou de domínio mais token de segurança

O XenMobile® oferece suporte à autenticação baseada em domínio em um ou mais diretórios compatíveis com o Protocolo de Acesso a Diretório Leve (LDAP). Você pode configurar uma conexão no XenMobile para um ou mais diretórios e, em seguida, usar a configuração LDAP para importar grupos, contas de usuário e propriedades relacionadas.

LDAP é um protocolo de aplicativo de código aberto e independente de fornecedor para acessar e manter serviços de informações de diretório distribuídos em uma rede de Protocolo de Internet (IP). Os serviços de informações de diretório são usados para compartilhar informações sobre pessoas usuárias, sistemas, redes, serviços e aplicativos disponíveis em toda a rede.

Um uso comum do LDAP é fornecer logon único (SSO) para pessoas usuárias, onde uma única senha (por pessoa usuária) é compartilhada entre vários serviços. O logon único permite que uma pessoa usuária faça logon uma vez em um site da empresa, para acesso autenticado à intranet corporativa.

Um cliente inicia uma sessão LDAP conectando-se a um servidor LDAP, conhecido como Agente do Sistema de Diretório (DSA). O cliente então envia uma solicitação de operação ao servidor, e o servidor responde com a autenticação apropriada.

Importante:

O XenMobile não oferece suporte à alteração do modo de autenticação de autenticação de domínio para um modo de autenticação diferente depois que as pessoas usuárias registram dispositivos no XenMobile.

Para adicionar conexões LDAP no XenMobile

-

No console do XenMobile, clique no ícone de engrenagem no canto superior direito do console. A página “Configurações” é exibida.

-

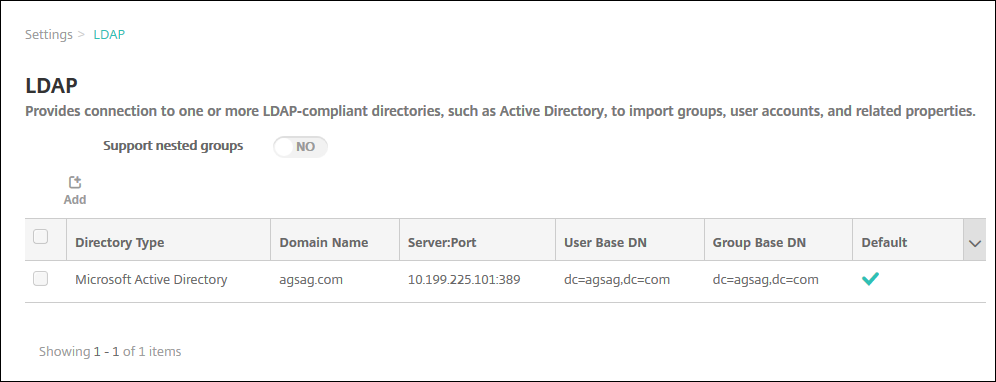

Em “Servidor”, clique em “LDAP”. A página “LDAP” é exibida. Você pode adicionar, editar ou excluir diretórios compatíveis com LDAP, conforme descrito neste artigo.

Para adicionar um diretório compatível com LDAP

-

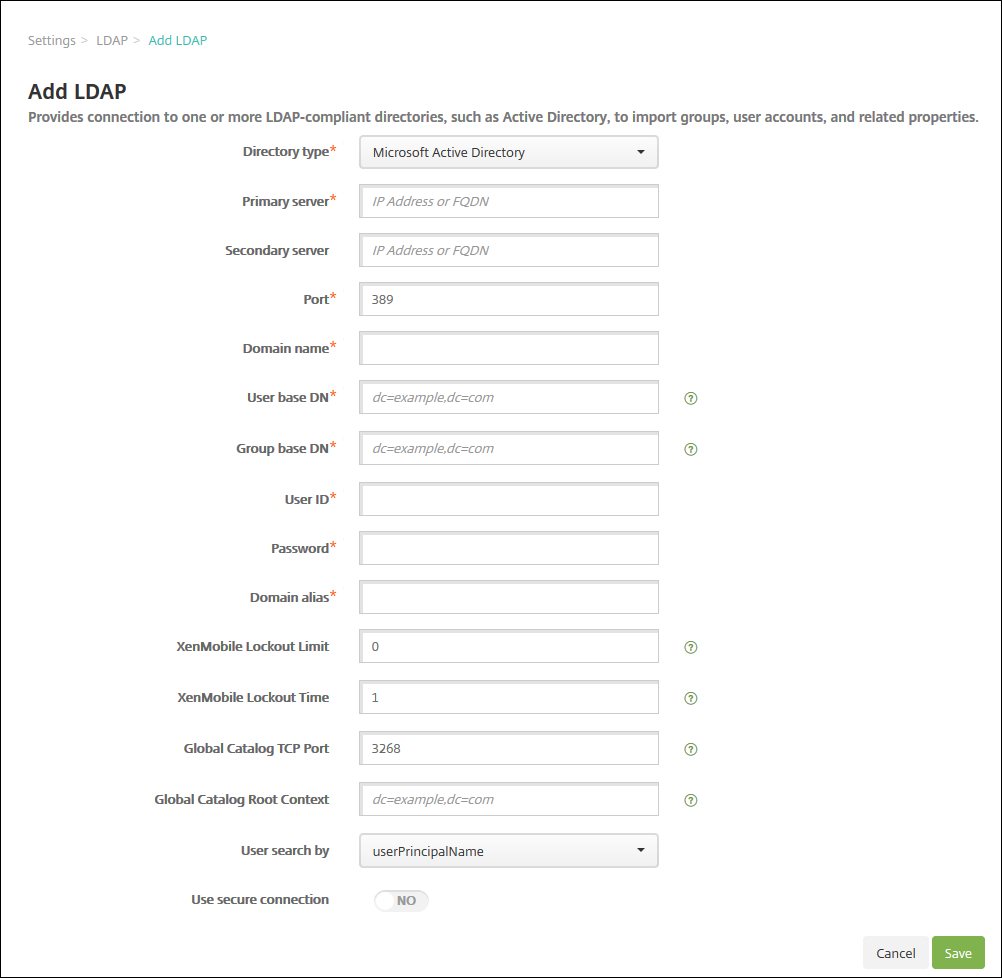

Na página “LDAP”, clique em “Adicionar”. A página “Adicionar LDAP” é exibida.

-

Configure estas definições:

- Tipo de diretório: Na lista, clique no tipo de diretório apropriado. O padrão é Microsoft Active Directory.

- Servidor primário: Digite o servidor primário usado para LDAP; você pode inserir o endereço IP ou o nome de domínio totalmente qualificado (FQDN).

- Servidor secundário: Opcionalmente, se um servidor secundário tiver sido configurado, insira o endereço IP ou FQDN para o servidor secundário. Este servidor é um servidor de failover usado se o servidor primário não puder ser alcançado.

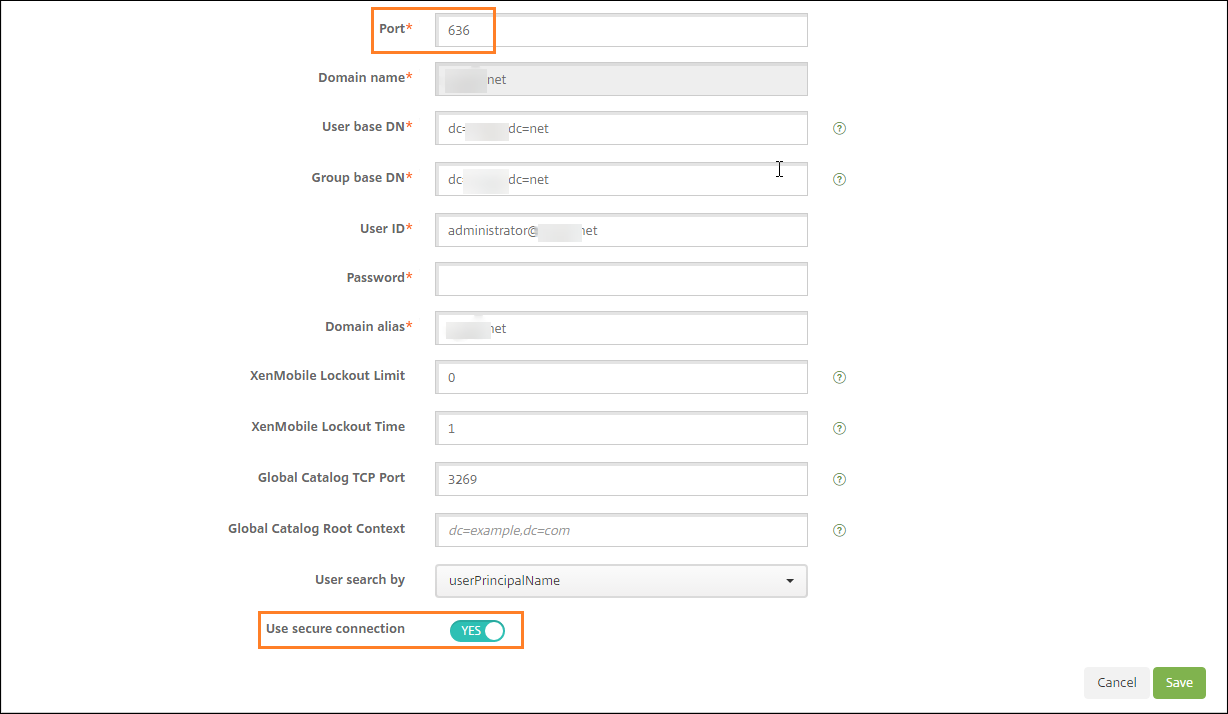

- Porta: Digite o número da porta usado pelo servidor LDAP. Por padrão, o número da porta é definido como 389 para conexões LDAP não seguras. Use o número da porta 636 para conexões LDAP seguras, use 3268 para conexões LDAP não seguras da Microsoft ou 3269 para conexões LDAP seguras da Microsoft.

- Nome de domínio: Digite o nome de domínio.

-

DN base do usuário: Digite a localização de pessoas usuárias no Active Directory por meio de um identificador exclusivo. Exemplos de sintaxe incluem:

ou=users,dc=exampleoudc=com. -

DN base do grupo: Digite a localização de grupos no Active Directory. Por exemplo,

cn=users, dc=domain, dc=netondecn=usersrepresenta o nome do contêiner dos grupos edcrepresenta o componente de domínio do Active Directory. - ID de usuário: Digite o ID de usuário associado à conta do Active Directory.

- Senha: Digite a senha associada à pessoa usuária.

- Alias de domínio: Digite um alias para o nome de domínio. Se você alterar a definição de “Alias de domínio” após o registro, as pessoas usuárias deverão se registrar novamente.

- Limite de Bloqueio do XenMobile: Digite um número entre 0 e 999 para o número de tentativas de logon com falha. Um valor de 0 significa que o XenMobile nunca bloqueia a pessoa usuária com base em tentativas de logon com falha.

- Tempo de Bloqueio do XenMobile: Digite um número entre 0 e 99999 representando o número de minutos que uma pessoa usuária deve esperar após exceder o limite de bloqueio. Um valor de 0 significa que a pessoa usuária não é forçada a esperar após um bloqueio.

- Porta TCP do Catálogo Global: Digite o número da porta TCP para o servidor do Catálogo Global. Por padrão, o número da porta TCP é definido como 3268; para conexões SSL, use o número da porta 3269.

- Contexto Raiz do Catálogo Global: Opcionalmente, digite o valor do Contexto Raiz Global usado para habilitar uma pesquisa de catálogo global no Active Directory. Esta pesquisa é um complemento à pesquisa LDAP padrão, em qualquer domínio, sem a necessidade de especificar o nome de domínio real.

- Pesquisa de usuário por: Na lista, clique em userPrincipalName ou sAMAccountName. O padrão é userPrincipalName. Se você alterar a definição de “Pesquisa de usuário por” após o registro, as pessoas usuárias deverão se registrar novamente.

- Usar conexão segura: Selecione se deseja usar conexões seguras. O padrão é NÃO.

-

Clique em “Salvar”.

Para editar um diretório compatível com LDAP

-

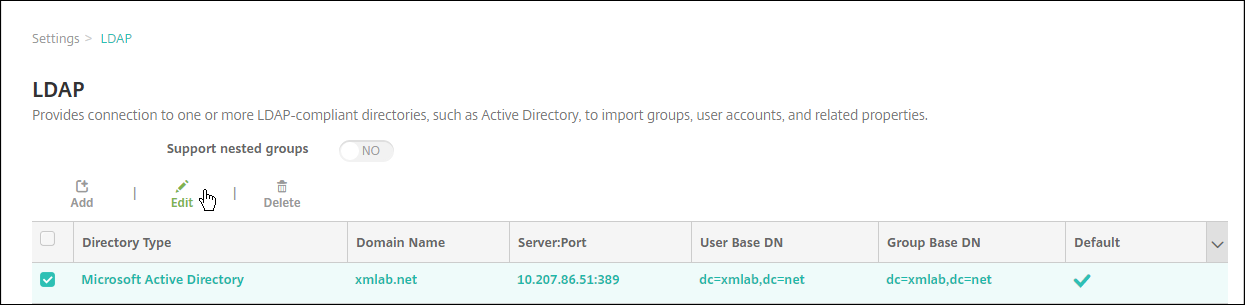

Na tabela “LDAP”, selecione o diretório a ser editado.

Quando você seleciona a caixa de seleção ao lado de um diretório, o menu de opções aparece acima da lista LDAP. Clique em qualquer outro lugar na lista e o menu de opções aparecerá no lado direito da listagem.

-

Clique em “Editar”. A página “Editar LDAP” é exibida.

-

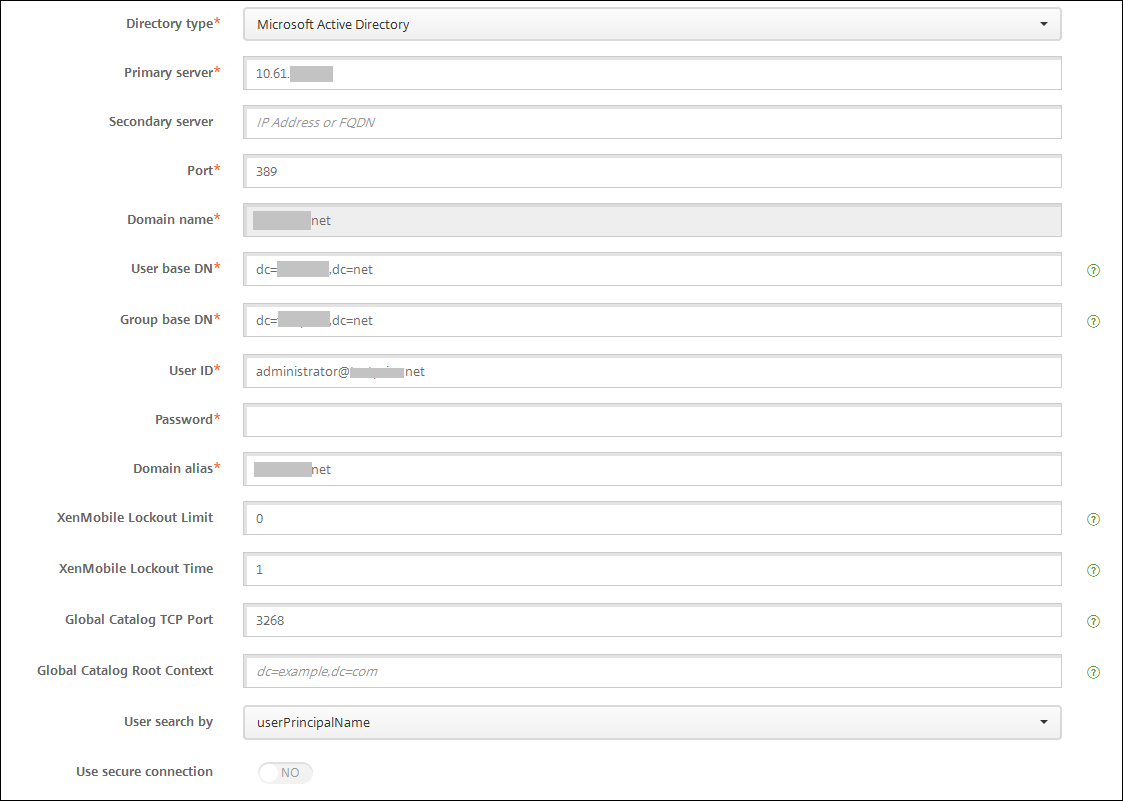

Altere as seguintes informações conforme apropriado:

- Tipo de diretório: Na lista, clique no tipo de diretório apropriado.

- Servidor primário: Digite o servidor primário usado para LDAP; você pode inserir o endereço IP ou o nome de domínio totalmente qualificado (FQDN).

- Servidor secundário: Opcionalmente, digite o endereço IP ou FQDN para o servidor secundário (se um tiver sido configurado).

- Porta: Digite o número da porta usado pelo servidor LDAP. Por padrão, o número da porta é definido como 389 para conexões LDAP não seguras. Use o número da porta 636 para conexões LDAP seguras, use 3268 para conexões LDAP não seguras da Microsoft ou 3269 para conexões LDAP seguras da Microsoft.

- Nome de domínio: Você não pode alterar este campo.

-

DN base do usuário: Digite a localização de pessoas usuárias no Active Directory por meio de um identificador exclusivo. Exemplos de sintaxe incluem:

ou=users,dc=exampleoudc=com. -

DN base do grupo: Digite o nome do grupo DN base do grupo especificado como

cn=groupname. Por exemplo,cn=users, dc=servername, dc=netondecn=usersé o nome do grupo.DNeservernamerepresentam o nome do servidor que executa o Active Directory. - ID de usuário: Digite o ID de usuário associado à conta do Active Directory.

- Senha: Digite a senha associada à pessoa usuária.

- Alias de domínio: Digite um alias para o nome de domínio. Se você alterar a definição de “Alias de domínio” após o registro, as pessoas usuárias deverão se registrar novamente.

- Limite de Bloqueio do XenMobile: Digite um número entre 0 e 999 para o número de tentativas de logon com falha. Um valor de 0 significa que o XenMobile nunca bloqueia a pessoa usuária com base em tentativas de logon com falha.

- Tempo de Bloqueio do XenMobile: Digite um número entre 0 e 99999 representando o número de minutos que uma pessoa usuária deve esperar após exceder o limite de bloqueio. Um valor de 0 significa que a pessoa usuária não é forçada a esperar após um bloqueio.

- Porta TCP do Catálogo Global: Digite o número da porta TCP para o servidor do Catálogo Global. Por padrão, o número da porta TCP é definido como 3268; para conexões SSL, use o número da porta 3269.

- Contexto Raiz do Catálogo Global: Opcionalmente, digite o valor do Contexto Raiz Global usado para habilitar uma pesquisa de catálogo global no Active Directory. Esta pesquisa é um complemento à pesquisa LDAP padrão, em qualquer domínio, sem a necessidade de especificar o nome de domínio real.

- Pesquisa de usuário por: Na lista, clique em userPrincipalName ou sAMAccountName. Se você alterar a definição de “Pesquisa de usuário por” após o registro, as pessoas usuárias deverão se registrar novamente.

- Usar conexão segura: Selecione se deseja usar conexões seguras.

-

Clique em “Salvar” para salvar suas alterações ou em “Cancelar” para deixar a propriedade inalterada.

Para excluir um diretório compatível com LDAP

-

Na tabela “LDAP”, selecione o diretório que você deseja excluir.

Você pode selecionar mais de uma propriedade para excluir marcando a caixa de seleção ao lado de cada propriedade.

-

Clique em “Excluir”. Uma caixa de diálogo de confirmação é exibida. Clique em “Excluir” novamente.

Configurar a autenticação para vários domínios

Para configurar o XenMobile Server para usar vários sufixos de domínio em uma configuração LDAP, consulte o procedimento na documentação do Citrix Endpoint Management, Configurar a autenticação para vários domínios. As etapas são as mesmas na versão local do XenMobile Server e na versão na nuvem do Endpoint Management.

Configurar a autenticação de domínio mais token de segurança

Você pode configurar o XenMobile para exigir que as pessoas usuárias se autentiquem com suas credenciais LDAP mais uma senha de uso único, usando o protocolo RADIUS.

Para usabilidade ideal, você pode combinar esta configuração com o Citrix PIN e o cache de senha do Active Directory. Com essa configuração, as pessoas usuárias não precisam inserir seus nomes de usuário e senhas LDAP repetidamente. As pessoas usuárias inserem nomes de usuário e senhas para registro, expiração de senha e bloqueio de conta.

Configurar definições LDAP

O uso de LDAP para autenticação exige que você instale um certificado SSL de uma Autoridade de Certificação no XenMobile. Para obter informações, consulte Carregar certificados no XenMobile.

-

Em “Configurações”, clique em “LDAP”.

-

Selecione “Microsoft Active Directory” e, em seguida, clique em “Editar”.

-

Verifique se a Porta é 636, que é para conexões LDAP seguras, ou 3269 para conexões LDAP seguras da Microsoft.

-

Altere “Usar conexão segura” para “Sim”.

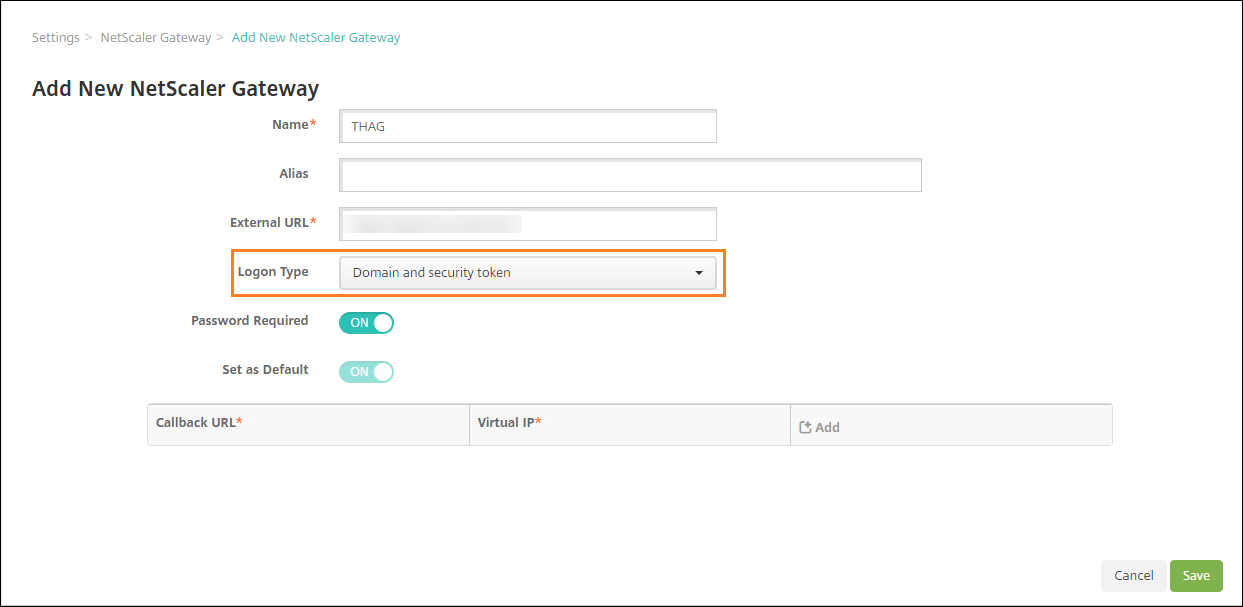

Configurar definições do Citrix Gateway

As etapas a seguir pressupõem que você já adicionou uma instância do Citrix Gateway ao XenMobile. Para adicionar uma instância do Citrix Gateway, consulte Adicionar uma instância do Citrix Gateway.

-

Em “Configurações”, clique em “Citrix Gateway”.

-

Selecione o “Citrix Gateway” e, em seguida, clique em “Editar”.

-

Em “Tipo de Logon”, selecione “Domínio e token de segurança”.

Habilitar o Citrix PIN e o cache de senha da pessoa usuária

Para habilitar o Citrix PIN e o cache de senha da pessoa usuária, vá para “Configurações > Propriedades do Cliente” e selecione estas caixas de seleção: “Habilitar Autenticação por PIN do Citrix” e “Habilitar Cache de Senha da Pessoa Usuária”. Para obter mais informações, consulte Propriedades do cliente.

Configurar o Citrix Gateway para autenticação de domínio mais token de segurança

Configure perfis e políticas de sessão do Citrix Gateway para seus servidores virtuais usados com o XenMobile. Para obter informações, consulte a documentação do Citrix Gateway.