SAML pour l’authentification unique avec Citrix Files

Avertissement :

Cette fonctionnalité sera obsolète si ShareFile (désormais Progress) interrompt son support.

Vous pouvez configurer XenMobile® et ShareFile pour utiliser le langage SAML (Security Assertion Markup Language) afin de fournir un accès par authentification unique (SSO) aux applications mobiles Citrix Files. Cette fonctionnalité inclut :

- Les applications Citrix Files compatibles avec le SDK MAM ou encapsulées à l’aide du MDX Toolkit

-

Les clients Citrix Files non encapsulés, tels que le site web, le plug-in Outlook ou les clients de synchronisation

- Pour les applications Citrix Files encapsulées. Les utilisateurs qui se connectent à Citrix Files via l’application mobile Citrix Files sont redirigés vers Secure Hub pour l’authentification de l’utilisateur et pour acquérir un jeton SAML. Après une authentification réussie, l’application mobile Citrix Files envoie le jeton SAML à ShareFile. Après la connexion initiale, les utilisateurs peuvent accéder à l’application mobile Citrix Files via l’authentification unique. Ils peuvent également joindre des documents de ShareFile aux e-mails Secure Mail sans avoir à se connecter à chaque fois.

- Pour les clients Citrix Files non encapsulés. Les utilisateurs qui se connectent à Citrix Files à l’aide d’un navigateur web ou d’un autre client Citrix Files sont redirigés vers XenMobile. XenMobile authentifie les utilisateurs, qui acquièrent ensuite un jeton SAML envoyé à ShareFile. Après la connexion initiale, les utilisateurs peuvent accéder aux clients Citrix Files via l’authentification unique sans avoir à se connecter à chaque fois.

Pour utiliser XenMobile comme fournisseur d’identité SAML (IdP) pour ShareFile, vous devez configurer XenMobile pour qu’il fonctionne avec les comptes d’entreprise, comme décrit dans cet article. Vous pouvez également configurer XenMobile pour qu’il fonctionne uniquement avec les connecteurs de zone de stockage. Pour plus d’informations, consultez Utiliser ShareFile avec XenMobile.

Pour un diagramme d’architecture de référence détaillé, consultez Architecture.

Conditions préalables

Remplissez les conditions préalables suivantes avant de pouvoir configurer l’authentification unique avec XenMobile et les applications Citrix Files :

-

Le SDK MAM ou une version compatible du MDX Toolkit (pour les applications mobiles Citrix Files).

Pour plus d’informations, consultez Compatibilité XenMobile.

- Une version compatible des applications mobiles Citrix Files et de Secure Hub.

- Un compte administrateur ShareFile.

- Une connectivité vérifiée entre XenMobile et ShareFile.

Configurer l’accès à ShareFile

Avant de configurer SAML pour ShareFile, fournissez les informations d’accès à ShareFile comme suit :

-

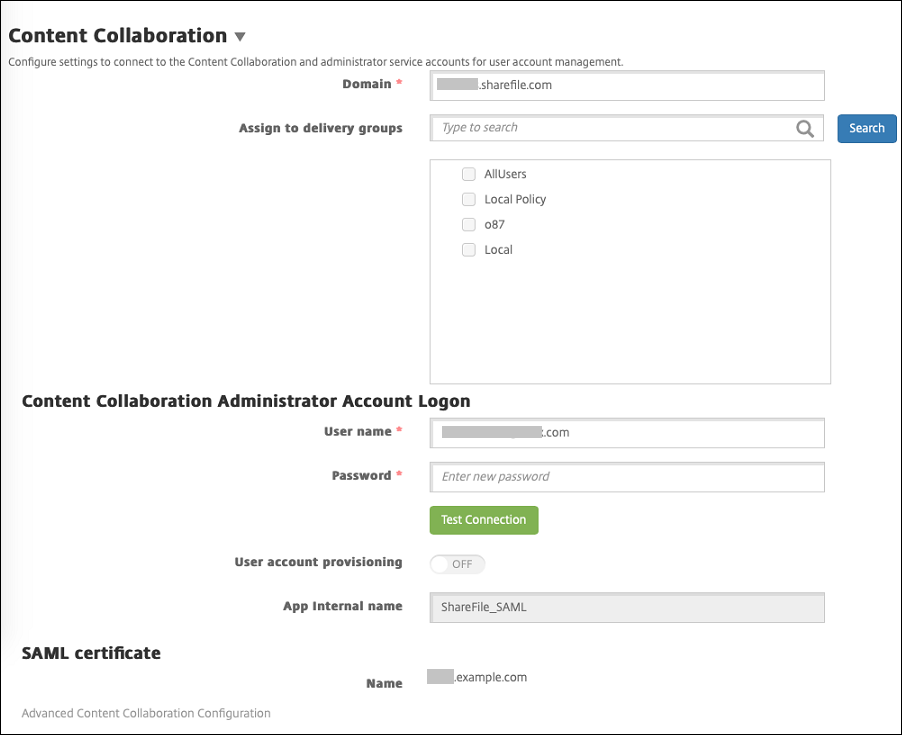

Dans la console web XenMobile, cliquez sur Configurer > ShareFile. La page de configuration ShareFile apparaît.

-

Configurez ces paramètres :

-

Domaine : Saisissez le nom de votre sous-domaine ShareFile. Par exemple :

example.sharefile.com. - Affecter aux groupes de mise à disposition : Sélectionnez ou recherchez les groupes de mise à disposition que vous souhaitez autoriser à utiliser l’authentification unique avec ShareFile.

- Connexion au compte administrateur ShareFile

- Nom d’utilisateur : Saisissez le nom d’utilisateur de l’administrateur ShareFile. Cet utilisateur doit disposer de privilèges d’administrateur.

- Mot de passe : Saisissez le mot de passe de l’administrateur ShareFile.

- Provisionnement de compte utilisateur : Laissez ce paramètre désactivé. Utilisez l’outil de gestion des utilisateurs ShareFile pour le provisionnement des utilisateurs. Consultez Provisionner des comptes utilisateur et des groupes de distribution.

-

Domaine : Saisissez le nom de votre sous-domaine ShareFile. Par exemple :

-

Cliquez sur Tester la connexion pour vérifier que le nom d’utilisateur et le mot de passe du compte administrateur ShareFile s’authentifient auprès du compte ShareFile spécifié.

-

Cliquez sur Enregistrer.

-

XenMobile se synchronise avec ShareFile et met à jour les paramètres ShareFile ID d’émetteur/entité ShareFile et URL de connexion.

-

La page Configurer > ShareFile affiche le Nom interne de l’application. Vous aurez besoin de ce nom pour effectuer les étapes décrites plus loin dans Modifier les paramètres SSO de Citrix Files.com.

-

Configurer SAML pour les applications MDX Citrix Files encapsulées

Vous n’avez pas besoin d’utiliser Citrix Gateway pour la configuration de l’authentification unique avec les applications MDX Citrix Files encapsulées. Pour configurer l’accès pour les clients Citrix Files non encapsulés, tels que le site web, le plug-in Outlook ou les clients de synchronisation, consultez Configurer le Citrix Gateway pour d’autres clients Citrix Files.

Les étapes suivantes s’appliquent aux applications et appareils iOS et Android. Pour configurer SAML pour les applications MDX Citrix Files encapsulées :

-

Avec le MDX Toolkit, encapsulez l’application mobile Citrix Files. Pour plus d’informations sur l’encapsulage d’applications avec le MDX Toolkit, consultez Encapsuler des applications avec le MDX Toolkit.

-

Dans la console XenMobile, téléchargez l’application mobile Citrix Files encapsulée. Pour plus d’informations sur le téléchargement d’applications MDX, consultez Pour ajouter une application MDX à XenMobile.

-

Vérifiez les paramètres SAML : connectez-vous à ShareFile avec le nom d’utilisateur et le mot de passe administrateur que vous avez configurés précédemment.

-

Vérifiez que ShareFile et XenMobile sont configurés pour le même fuseau horaire. Assurez-vous que XenMobile affiche l’heure correcte pour le fuseau horaire configuré. Sinon, l’authentification unique pourrait échouer.

Valider l’application mobile Citrix Files

-

Sur l’appareil de l’utilisateur, installez et configurez Secure Hub.

-

Depuis le XenMobile Store, téléchargez et installez l’application mobile Citrix Files.

-

Démarrez l’application mobile Citrix Files. Citrix Files démarre sans demander de nom d’utilisateur ou de mot de passe.

Valider avec Secure Mail

-

Sur l’appareil de l’utilisateur, si ce n’est pas déjà fait, installez et configurez Secure Hub.

-

Depuis le XenMobile Store, téléchargez, installez et configurez Secure Mail.

-

Ouvrez un nouveau formulaire d’e-mail, puis appuyez sur Joindre depuis Citrix Files. Les fichiers disponibles à joindre à l’e-mail s’affichent sans demander de nom d’utilisateur ou de mot de passe.

Configurer le Citrix Gateway pour d’autres clients Citrix Files

Pour configurer l’accès pour les clients Citrix Files non encapsulés, tels que le site web, le plug-in Outlook ou les clients de synchronisation : configurez Citrix Gateway pour prendre en charge l’utilisation de XenMobile comme fournisseur d’identité SAML comme suit.

- Désactivez la redirection de la page d’accueil.

- Créez une stratégie de session et un profil de demande Citrix Files.

- Configurez les stratégies sur le serveur virtuel Citrix Gateway.

Désactiver la redirection de la page d’accueil

Désactivez le comportement par défaut pour les requêtes qui passent par le chemin /cginfra. Cette action permet aux utilisateurs de voir l’URL interne d’origine demandée au lieu de la page d’accueil configurée.

-

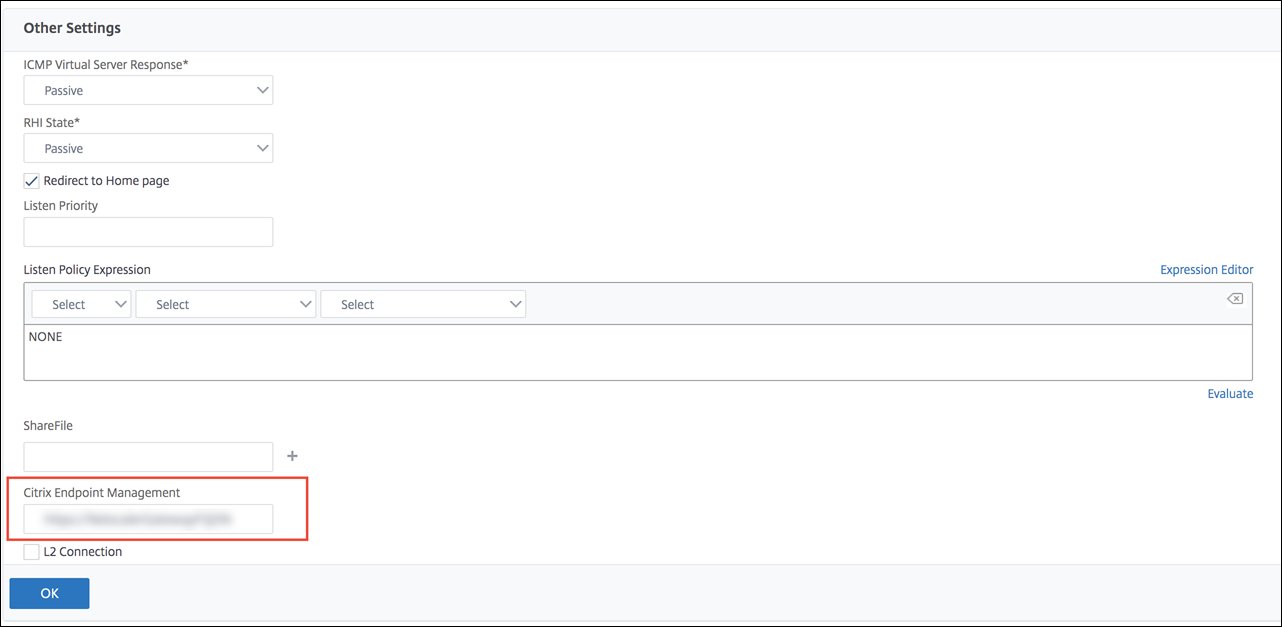

Modifiez les paramètres du serveur virtuel Citrix Gateway utilisé pour les connexions XenMobile. Dans Citrix ADC, accédez à Autres paramètres, puis décochez la case Rediriger vers la page d’accueil.

-

Sous ShareFile (désormais appelé ShareFile), saisissez le nom de votre serveur interne XenMobile et le numéro de port.

-

Sous Citrix Endpoint Management™, saisissez l’URL de votre XenMobile. Votre version de Citrix Gateway peut faire référence à l’ancien nom de produit AppController.

Cette configuration autorise les requêtes vers l’URL que vous avez saisie via le chemin /cginfra.

Créer une stratégie de session et un profil de demande Citrix Files

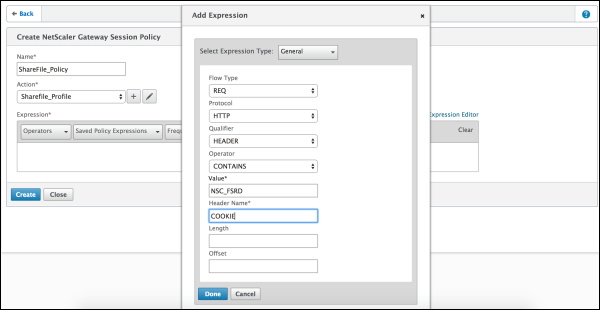

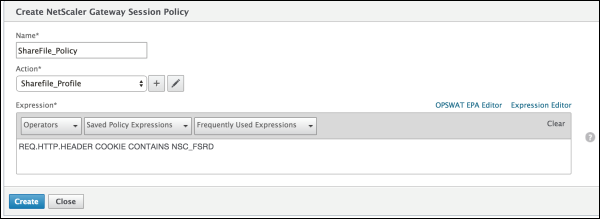

Configurez ces paramètres pour créer une stratégie de session et un profil de demande Citrix Files :

-

Dans l’utilitaire de configuration de Citrix Gateway, dans le volet de navigation de gauche, cliquez sur Citrix Gateway > Stratégies > Session.

-

Créez une stratégie de session. Sous l’onglet Stratégies, cliquez sur Ajouter.

-

Dans le champ Nom, saisissez ShareFile_Policy.

-

Créez une action en cliquant sur le bouton +. La page Créer un profil de session apparaît.

Configurez ces paramètres :

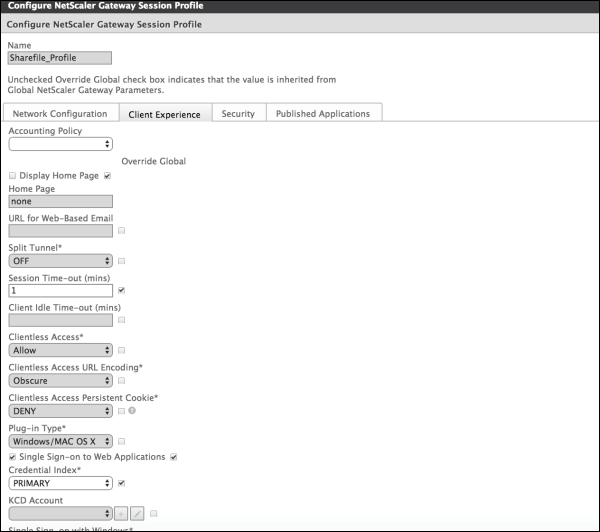

- Nom : Saisissez ShareFile_Profile.

- Cliquez sur l’onglet Expérience client, puis configurez ces paramètres :

- Page d’accueil : Saisissez none.

- Délai d’expiration de session (min) : Saisissez 1.

- Authentification unique aux applications web : Cochez ce paramètre.

- Index d’informations d’identification : Cliquez sur PRIMARY.

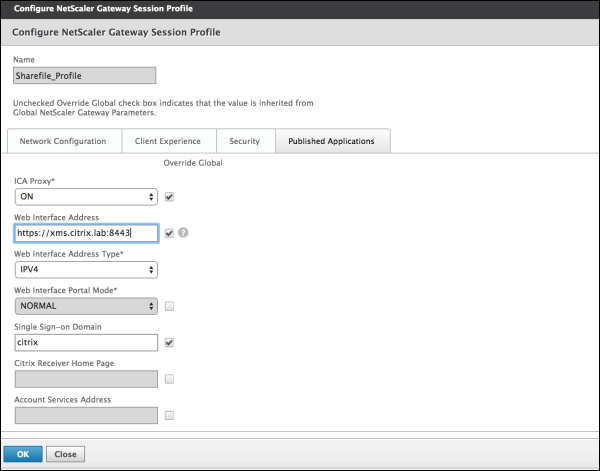

- Cliquez sur l’onglet Applications publiées.

Configurez ces paramètres :

- Proxy ICA® : Cliquez sur ON.

- Adresse de l’interface web : Saisissez l’URL de votre serveur XenMobile.

-

Domaine d’authentification unique : Saisissez le nom de votre domaine Active Directory.

Lors de la configuration du profil de session Citrix Gateway, le suffixe de domaine pour le Domaine d’authentification unique doit correspondre à l’alias de domaine XenMobile défini dans LDAP.

-

Cliquez sur Créer pour définir le profil de session.

-

Cliquez sur Éditeur d’expressions.

Configurez ces paramètres :

- Valeur : Saisissez NSC_FSRD.

- Nom d’en-tête : Saisissez COOKIE.

-

Cliquez sur Créer, puis sur Fermer.

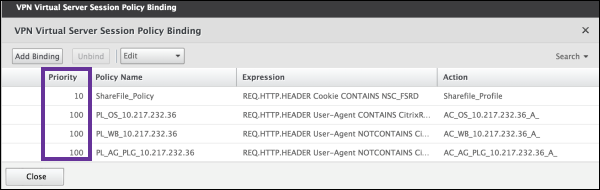

Configurer les stratégies sur le serveur virtuel Citrix Gateway

Configurez ces paramètres sur le serveur virtuel Citrix Gateway.

-

Dans l’utilitaire de configuration de Citrix Gateway, dans le volet de navigation de gauche, cliquez sur Citrix Gateway > Serveurs virtuels.

-

Dans le volet Détails, cliquez sur votre serveur virtuel Citrix Gateway.

-

Cliquez sur Modifier.

-

Cliquez sur Stratégies configurées > Stratégies de session, puis cliquez sur Ajouter une liaison.

-

Sélectionnez ShareFile_Policy.

-

Modifiez le numéro de Priorité auto-généré pour la stratégie sélectionnée afin qu’il ait la priorité la plus élevée (le plus petit nombre) par rapport à toute autre stratégie répertoriée. Par exemple :

-

Cliquez sur Terminé, puis enregistrez la configuration Citrix ADC en cours d’exécution.

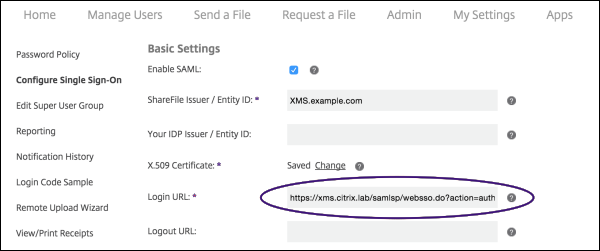

Modifier les paramètres SSO de Citrix Files.com

Apportez les modifications suivantes pour les applications Citrix Files MDX et non MDX.

Important :

Un nouveau numéro est ajouté au nom interne de l’application :

- Chaque fois que vous modifiez ou recréez l’application Citrix Files

- Chaque fois que vous modifiez les paramètres ShareFile dans XenMobile

Par conséquent, vous devez également mettre à jour l’URL de connexion sur le site web Citrix Files pour refléter le nom d’application mis à jour.

-

Connectez-vous à votre compte ShareFile (

https://<subdomain>.sharefile.com) en tant qu’administrateur ShareFile. -

Dans l’interface web ShareFile, cliquez sur Admin, puis sélectionnez Configurer l’authentification unique.

-

Modifiez l’URL de connexion comme suit :

Voici un exemple d’URL de connexion avant les modifications :

https://xms.citrix.lab/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML_SP&reqtype=1.

-

Insérez le FQDN externe du serveur virtuel Citrix Gateway plus

/cginfra/https/devant le FQDN du serveur XenMobile, puis ajoutez 8443 après le FQDN de XenMobile.Voici un exemple d’URL modifiée :

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=SHareFile_SAML_SP&reqtype=1 -

Remplacez le paramètre

&app=ShareFile_SAML_SPpar le nom interne de l’application Citrix Files. Le nom interne estShareFile_SAMLpar défaut. Cependant, chaque fois que vous modifiez votre configuration, un numéro est ajouté au nom interne (ShareFile_SAML_2,ShareFile_SAML_3, etc.). Vous pouvez rechercher le Nom interne de l’application sur la page Configurer > ShareFile.Voici un exemple d’URL modifiée :

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML&reqtype=1 -

Ajoutez

&nssso=trueà la fin de l’URL.Voici un exemple de l’URL finale :

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML&reqtype=1&nssso=true.

-

-

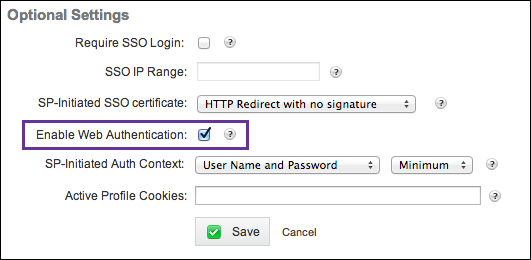

Sous Paramètres facultatifs, cochez la case Activer l’authentification web.

Valider la configuration

Effectuez les opérations suivantes pour valider la configuration.

-

Pointez votre navigateur vers

https://<subdomain>sharefile.com/saml/login.Vous êtes redirigé vers le formulaire de connexion de Citrix Gateway. Si vous n’êtes pas redirigé, vérifiez les paramètres de configuration précédents.

-

Saisissez le nom d’utilisateur et le mot de passe de l’environnement Citrix Gateway et XenMobile que vous avez configuré.

Vos dossiers Citrix Files à l’adresse

<subdomain>.sharefile.comapparaissent. Si vous ne voyez pas vos dossiers Citrix Files, assurez-vous d’avoir saisi les informations d’identification de connexion appropriées.