Citrix Advisor

Citrix Advisor è un servizio che ti aiuta a ottimizzare la distribuzione DaaS e a migliorarne la salute generale e la prontezza. Automatizza i controlli dell’ambiente e fornisce raccomandazioni attuabili, consentendoti di identificare proattivamente problemi di configurazione, inefficienze, sprechi di risorse, deviazioni dalle migliori pratiche e altro ancora.

Nota:

Questo servizio è disponibile esclusivamente per gli Amministratori Completi.

- Ti consigliamo di inviare il tuo feedback utilizzando l’icona di feedback nell’angolo in alto a destra della pagina.

-

Vantaggi

-

Con Advisor, puoi:

- Identificare e risolvere i problemi in modo proattivo: Rileva potenziali problemi, deriva della configurazione e deviazioni dalle migliori pratiche prima che possano influire sugli utenti, interrompere le operazioni aziendali o compromettere la sicurezza.

- Ottimizzare le prestazioni e la stabilità dell’ambiente: Ottimizza le configurazioni, l’allocazione delle risorse e implementa le migliori pratiche per migliorare la stabilità, la sicurezza e le prestazioni delle tue distribuzioni Citrix.

- Semplificare le operazioni e ridurre il sovraccarico: Automatizza i controlli di routine, semplifica le attività di risoluzione complesse e ricevi assistenza guidata, riducendo così il sovraccarico operativo e liberando risorse amministrative.

- Ottimizzare i costi e l’utilizzo delle risorse: Identifica le aree di spesa eccessiva, scopri opportunità di ottimizzazione delle risorse e garantisci un utilizzo efficiente delle tecnologie Citrix per ridurre al minimo il costo totale di proprietà.

- Mantenere la conformità e l’aderenza alle migliori pratiche: Assicurati che le tue distribuzioni Citrix aderiscano alle migliori pratiche Citrix, agli standard di sicurezza e alle normative di settore, riducendo i rischi e migliorando la governance complessiva.

- Semplificare le attività complesse: Semplifica le attività amministrative per supportare un ambiente sano e ottimizzato.

Controlla le raccomandazioni

Per controllare il tuo sito per le raccomandazioni di Advisor, segui questi passaggi:

- Accedi a Citrix Cloud utilizzando un account con il ruolo di Amministratore Completo.

- Fai clic sul riquadro DaaS.

- Nel riquadro sinistro, seleziona Advisor.

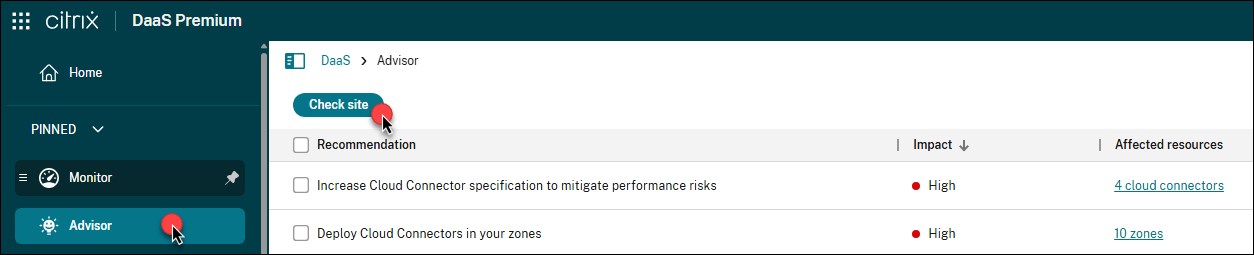

- Fai clic su Controlla sito.

-

Nella pagina Controlla sito, seleziona le categorie che vuoi che Advisor controlli.

Categoria Descrizione Riferimento Sicurezza Raccomandazioni per rilevare minacce e vulnerabilità che potrebbero portare a violazioni della sicurezza. Raccomandazioni sulla sicurezza Affidabilità Raccomandazioni per garantire e migliorare la continuità delle applicazioni business-critical. Raccomandazioni sull’affidabilità Prestazioni Raccomandazioni per migliorare le prestazioni di applicazioni e desktop al fine di offrire esperienze più veloci e reattive agli utenti finali. Raccomandazioni sulle prestazioni Eccellenza operativa Raccomandazioni per aiutarti a raggiungere l’efficienza dei processi e dei flussi di lavoro, la gestibilità delle risorse e le migliori pratiche di distribuzione. Raccomandazioni sull’eccellenza operativa Ottimizzazione dei costi Raccomandazioni per ridurre la spesa complessiva dimensionando correttamente le risorse, minimizzando gli sprechi e allineando la capacità alle effettive esigenze di utilizzo. Raccomandazioni sull’ottimizzazione dei costi - Fai clic su Esegui controllo per eseguire un controllo del sito e generare raccomandazioni aggiornate basate sulla configurazione corrente.

-

Tutte le raccomandazioni vengono visualizzate nell’elenco.

-

-

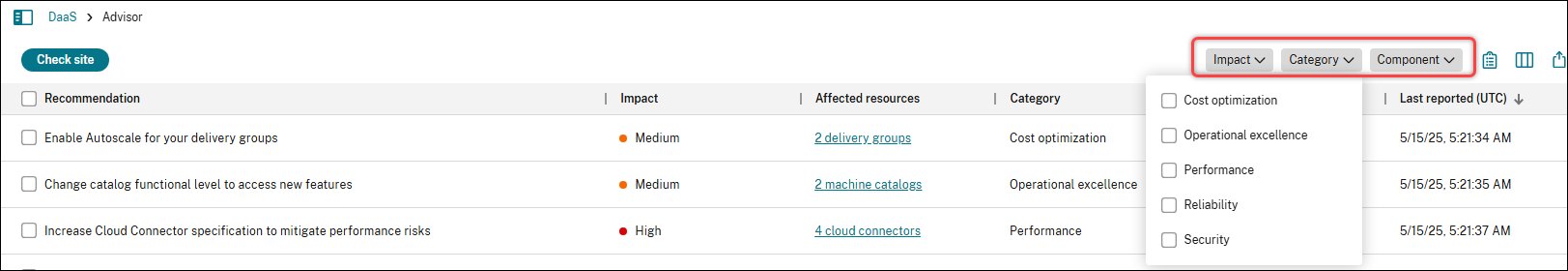

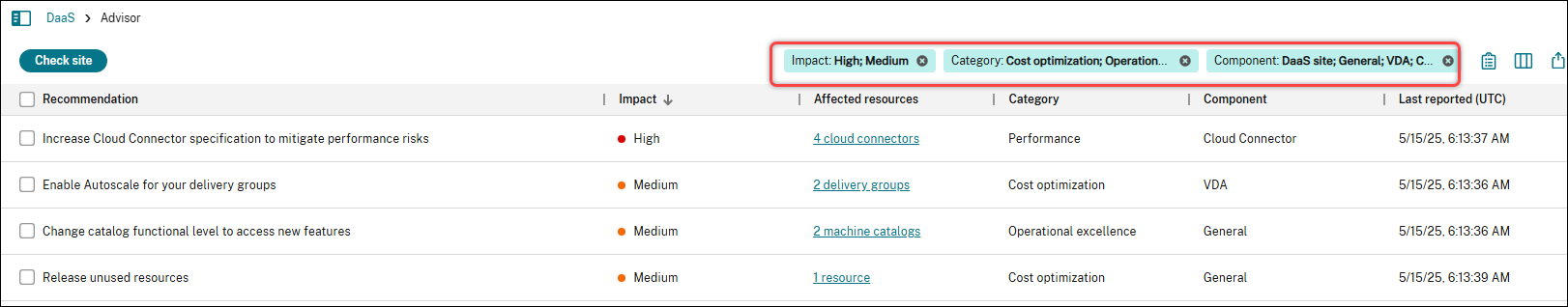

Filtra le raccomandazioni

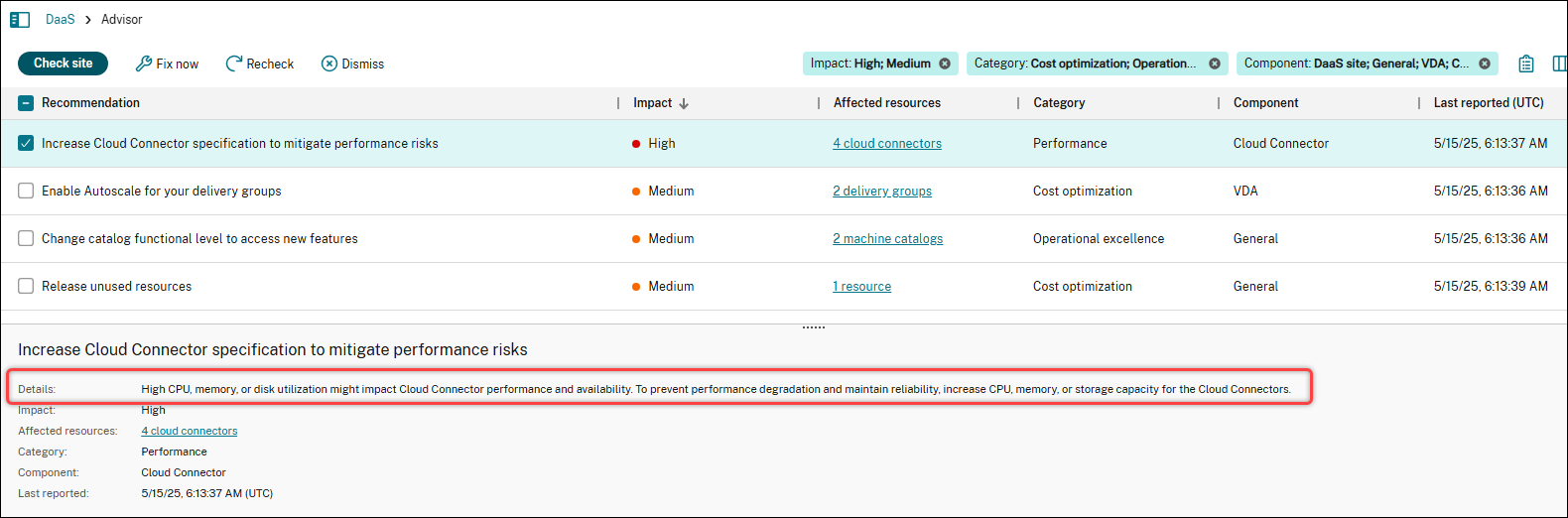

È possibile filtrare i suggerimenti per Impatto, Categoria o Componente per concentrarsi sulle informazioni più pertinenti alla propria distribuzione.

-

In Advisor, individuare i filtri in alto a destra nell’elenco dei suggerimenti.

-

Fare clic su un filtro (ad esempio, Categoria) per visualizzare le opzioni disponibili.

-

Selezionare una o più caselle di controllo per applicare il filtro. L’elenco si aggiorna automaticamente per visualizzare solo i suggerimenti che corrispondono alle selezioni.

-

Utilizzare più filtri insieme per restringere l’elenco.

Esaminare e agire sui suggerimenti

Utilizzare l’elenco dei suggerimenti per comprendere i problemi di configurazione e le opportunità di miglioramento nella propria distribuzione. È possibile eseguire le seguenti azioni sui suggerimenti:

- Visualizzare i dettagli del suggerimento

- Implementare le azioni consigliate

- Ignorare i suggerimenti

- Ignorare destinazioni specifiche interessate in un suggerimento

- Personalizzare le regole di controllo

- Visualizzare il report completo del controllo del sito

Visualizzare i dettagli del suggerimento

Per esaminare un suggerimento, selezionarlo per visualizzarne i dettagli nel riquadro inferiore.

Implementare le azioni consigliate

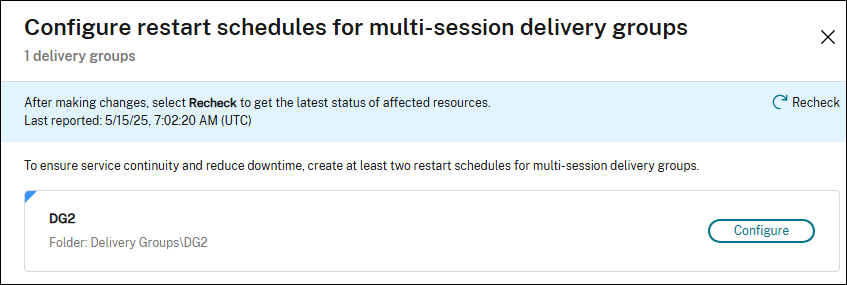

Per implementare le azioni consigliate per un suggerimento, seguire questi passaggi:

- Selezionare un suggerimento.

- Fare clic su Correggi ora nella barra delle azioni.

- Seguire i passaggi consigliati per apportare gli aggiornamenti necessari.

- A volte, si viene indirizzati alla documentazione di supporto quando la configurazione automatizzata non è supportata o fattibile. Vogliamo assicurarci che Advisor sia progettato per fornire azioni automatizzate direttamente all’interno dell’interfaccia utente, ove possibile, riducendo al minimo la necessità di configurazione manuale.

- Dopo aver apportato gli aggiornamenti, fare clic su Verifica di nuovo per aggiornare lo stato delle destinazioni interessate.

Nota:

L’interfaccia utente e i passaggi variano a seconda del suggerimento. Lo screenshot mostrato è solo a scopo illustrativo.

Ignorare i suggerimenti

Se un suggerimento non è pertinente alla distribuzione o non richiede alcuna azione, è possibile rimuoverlo dall’elenco corrente e dai risultati dei controlli futuri:

- Selezionare il suggerimento.

- Fare clic su Ignora nella barra delle azioni.

Suggerimento:

Per ripristinare una destinazione ignorata in un suggerimento, fare clic sull’icona Ingranaggio nell’angolo in alto a destra sopra l’elenco dei suggerimenti e selezionare Gestisci elementi ignorati

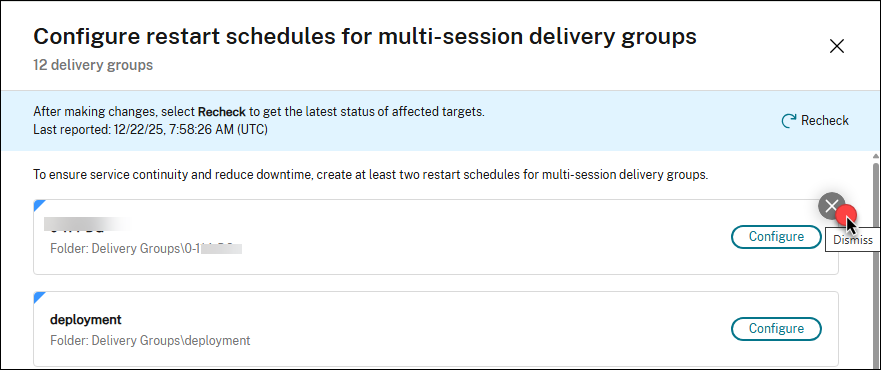

Ignorare destinazioni specifiche interessate in un suggerimento

Se un suggerimento include destinazioni interessate che sono intenzionalmente non conformi alle best practice (ad esempio, risorse di test, convalida o temporanee), è possibile rimuoverle da questo suggerimento (ignoramento granulare).

Nota:

L’ignoramento granulare è supportato solo per le seguenti destinazioni: cataloghi di macchine, gruppi di consegna, gruppi di applicazioni e zone.

I passaggi dettagliati sono i seguenti:

- Selezionare il suggerimento.

- Fare clic sul campo Destinazioni interessate del suggerimento. La pagina del suggerimento visualizza tutte le destinazioni interessate.

- Passare il mouse sulla destinazione interessata che si desidera ignorare. Un’icona Ignora appare nell’angolo in alto a destra della destinazione.

-

Fare clic sull’icona Ignora. Viene visualizzata una finestra di dialogo di conferma dell’eliminazione.

-

Immettere una nota per l’eliminazione, se necessario, quindi fare clic su Ignora. La destinazione interessata viene rimossa dalla pagina dei suggerimenti.

Suggerimento:

Per ripristinare una destinazione ignorata in un suggerimento, fare clic sull’icona a forma di ingranaggio nell’angolo in alto a destra sopra l’elenco dei suggerimenti e selezionare Gestisci elementi ignorati.

Personalizzare le regole di controllo

È possibile personalizzare le regole di controllo di Advisor per i seguenti suggerimenti:

- Migliorare l’hardware di Cloud Connector: Regolare le soglie per l’utilizzo di CPU, memoria e disco ed escludere dischi specifici.

- Rilasciare risorse inutilizzate: Definire soglie di tempo di inutilizzo personalizzate per macchine e applicazioni.

- Ottimizzare la configurazione GPO per i VDA: Modificare la soglia di tempo di elaborazione GPO.

Per personalizzare la regola di controllo per un singolo suggerimento, attenersi alla seguente procedura:

-

Selezionare un suggerimento e fare clic su Personalizza nella barra delle azioni.

- Nella pagina Personalizza, aggiornare le impostazioni di controllo in base alle esigenze.

- Fare clic su Salva. Le modifiche avranno effetto al successivo controllo.

Per personalizzare le regole di controllo per tutti e tre i suggerimenti da una posizione centrale, attenersi alla seguente procedura:

- Fare clic sull’icona a forma di ingranaggio nell’angolo in alto a destra sopra l’elenco dei suggerimenti e selezionare Personalizza regole. Vengono visualizzati i tre suggerimenti.

- Fare clic sull’icona Modifica accanto a un suggerimento.

- Aggiornare le impostazioni di controllo in base alle esigenze.

- Per aggiornare le regole di controllo per i suggerimenti rimanenti, ripetere i passaggi 2-3.

- Fare clic su Salva. Le modifiche avranno effetto al successivo controllo.

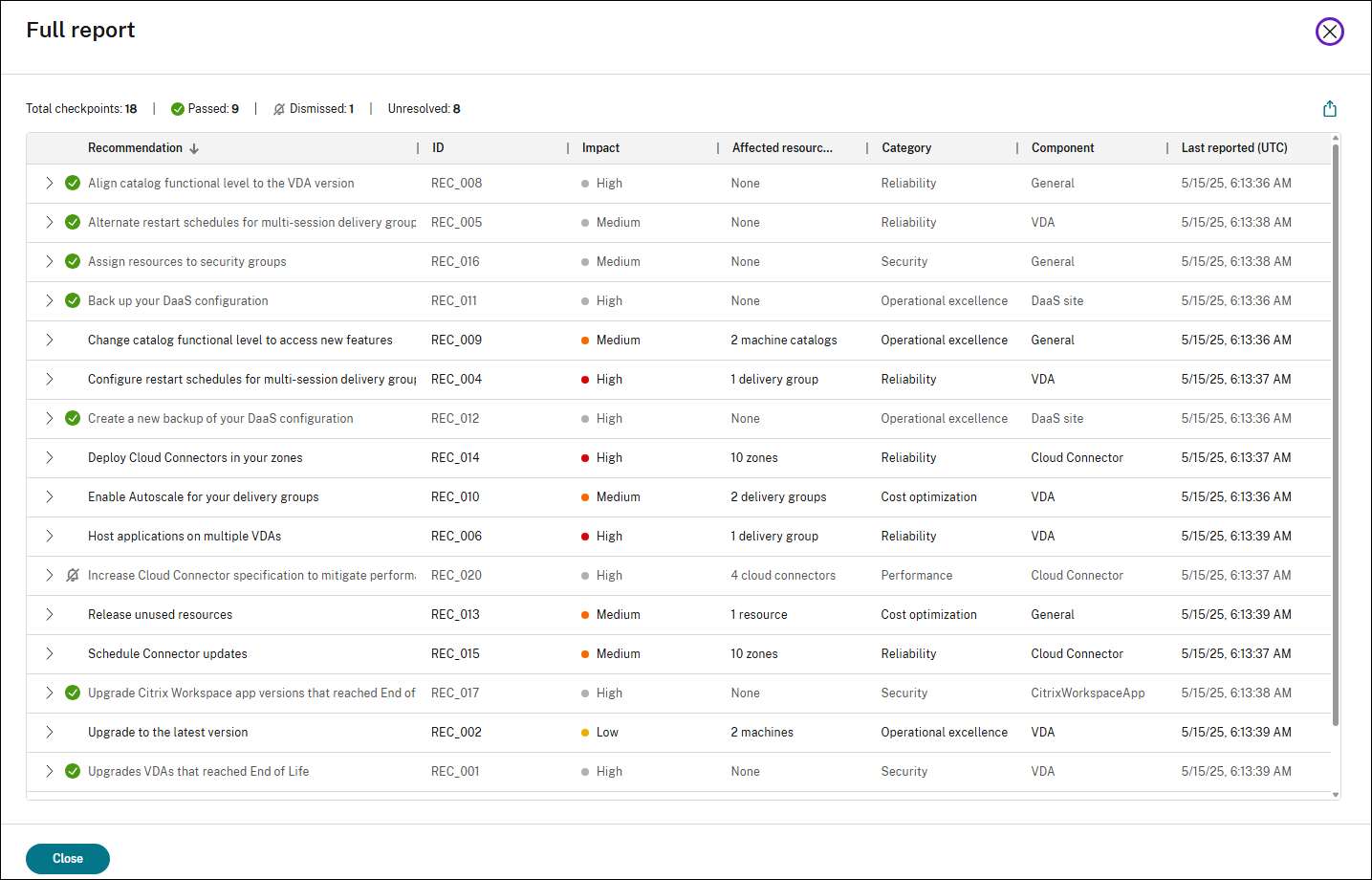

Visualizzare il report completo del controllo del sito

Il report completo fornisce un riepilogo di tutti i suggerimenti di Advisor dall’ultimo controllo del sito. Include checkpoint superati, ignorati e irrisolti, aiutandovi a valutare lo stato di salute generale e le opportunità di ottimizzazione nel vostro sito DaaS.

Per visualizzare il report completo, fare clic sull’icona Visualizza report completo nell’angolo in alto a destra dell’elenco dei suggerimenti.

Riferimenti

Questa sezione elenca tutte le raccomandazioni di Citrix Advisor per categoria, per aiutarvi a comprenderne lo scopo e l’impatto.

Raccomandazioni sulla sicurezza

| Raccomandazione | ID | Impatto | Componente | Descrizione |

|---|---|---|---|---|

| Aggiornare i VDA che hanno raggiunto la fine del ciclo di vita | REC_001 | Alto | VDA | Alcune macchine utilizzano versioni VDA che hanno raggiunto la fine del ciclo di vita e non sono più supportate da Citrix. Aggiornare le macchine interessate alla versione VDA LTSR o CR più recente. |

| Assegnare le risorse a gruppi di sicurezza | REC_016 | Medio | Generale | Alcune risorse sono assegnate a singoli utenti. È una best practice di Citrix assegnare l’accesso utente solo tramite gruppi di sicurezza per semplificare la gestione e migliorare la sicurezza. Riconfigurare l’assegnazione utente per i gruppi di distribuzione e applicazione in modo da includere solo gruppi di sicurezza. |

| Aggiornare le versioni di Citrix Workspace app che hanno raggiunto la fine del ciclo di vita | REC_017 | Alto | Workspace app | Alcuni dispositivi endpoint utilizzano una versione di Citrix Workspace app che ha raggiunto la fine del ciclo di vita. Aggiornare i dispositivi alla versione più recente di Workspace app per ridurre i rischi di supporto e sicurezza. Per una gestione semplificata delle versioni e un controllo automatico degli aggiornamenti, utilizzare il Global App Configuration Service. Inoltre, considerare l’utilizzo di soluzioni di analisi degli endpoint per imporre una versione minima di Workspace app per accedere allo store. |

| Implementare policy di postura del dispositivo | REC_021 | Medio | Secure Private Access | L’attuale configurazione di Secure Private Access è priva di policy di postura del dispositivo, consentendo l’accesso illimitato alle applicazioni interne da qualsiasi dispositivo. Per mitigare questo rischio e migliorare la sicurezza, implementare policy di postura del dispositivo che classificano i dispositivi come: Conformi, Non conformi e Accesso negato. |

| Implementare policy di accesso adattivo | REC_022 | Medio | Secure Private Access | L’attuale configurazione di Secure Private Access è priva di policy di accesso adattivo, consentendo un accesso potenzialmente non sicuro alle applicazioni. Per migliorare la sicurezza, implementare policy di accesso adattivo che controllano dinamicamente l’accesso alle applicazioni web aziendali, SaaS, TCP e UDP in base al contesto. Per controlli granulari, abilitare l’accesso limitato alle applicazioni web aziendali e SaaS aggiungendo le restrizioni di sicurezza: Appunti, Acquisizione schermo, Stampa, Protezione dal keylogging, Download, Upload, Filigrana e Apri nel browser remoto. |

| Aggiornare i sistemi operativi che hanno raggiunto la fine del ciclo di vita | REC_024 | Alto | VDA | Alcune macchine eseguono sistemi operativi (OS) che hanno raggiunto la fine del ciclo di vita. Ciò comporta significativi rischi per la sicurezza e può comportare la perdita del supporto sia da parte di Citrix che del fornitore del sistema operativo. Per mantenere un ambiente sicuro e stabile, assicurarsi che tutti i VDA eseguano un sistema operativo supportato. |

| Aggiornare le versioni dell’hypervisor che hanno raggiunto la fine del ciclo di vita | REC_025 | Sicurezza | Hypervisor | Dettagli: Alcuni hypervisor eseguono versioni che hanno raggiunto la fine del ciclo di vita. Ciò comporta un rischio per la stabilità dell’ambiente e limita la capacità di Citrix di fornire pieno supporto. Per mantenere un ambiente sicuro e supportabile, eseguire l’aggiornamento a una versione dell’hypervisor supportata dal fornitore. Esaminare regolarmente le note di rilascio del fornitore e la documentazione di compatibilità per rimanere allineati alle migliori pratiche e ai requisiti della piattaforma. |

| Utilizzare HTTPS per le connessioni host | REC_039 | Medio | Generale | Alcune connessioni host sono attualmente configurate con HTTP anziché HTTPS. Per garantire una comunicazione sicura con l’hypervisor, aggiornare queste connessioni per utilizzare HTTPS. Ciò richiede l’abilitazione di HTTPS sull’hypervisor e la garanzia che siano presenti certificati TLS validi. |

| Affrontare le vulnerabilità di sicurezza dei VDA | REC_040 | Alto | VDA | Le vulnerabilità di sicurezza interessano alcune delle versioni VDA. Esaminare il Bollettino di sicurezza Citrix e applicare le correzioni o le mitigazioni necessarie per garantire l’integrità e la conformità del sistema. |

| Affrontare le vulnerabilità di sicurezza di Citrix Workspace app | REC_041 | Alto | Workspace app | Le vulnerabilità di sicurezza interessano alcune versioni di Citrix Workspace app sui dispositivi endpoint. Esaminare il Bollettino di sicurezza Citrix e applicare le correzioni o le mitigazioni necessarie per garantire l’integrità e la conformità del sistema. |

| Aggiornare le versioni del server StoreFront che hanno raggiunto la fine del ciclo di vita | REC_043 | Alto | StoreFront | Alcuni server StoreFront eseguono versioni che hanno raggiunto la fine del ciclo di vita e non sono più supportate da Citrix. Per mantenere un ambiente sicuro e supportabile, aggiornare tutti i server StoreFront interessati alla versione LTSR o CR più recente. |

| Utilizzare HTTPS per l’URL di base di StoreFront | REC_044 | Alto | StoreFront | Alcuni URL di base di StoreFront sono attualmente configurati con HTTP anziché HTTPS. Per proteggere le credenziali utente e i dati sensibili, configurare i server StoreFront e i bilanciatori di carico associati per utilizzare HTTPS. Assicurarsi che l’URL di base inizi con ‘https://’. Ciò garantisce che tutte le comunicazioni siano crittografate e aiuta a prevenire minacce alla sicurezza come gli attacchi man-in-the-middle. |

| Utilizzare HTTPS per la comunicazione tra StoreFront e Cloud Connector | REC_045 | Alto | StoreFront | Il traffico tra StoreFront e Cloud Connector è attualmente trasmesso tramite HTTP non crittografato, il che può esporre le credenziali utente a minacce alla sicurezza. Per proteggere l’ambiente, abilitare HTTPS sui Cloud Connector e configurare StoreFront per utilizzare connessioni sicure. |

| Rivedere gli store StoreFront con accesso anonimo abilitato | REC_052 | Medio | StoreFront | L’accesso anonimo è abilitato per alcuni store StoreFront, consentendo agli utenti di avviare applicazioni senza autenticazione. Per mitigare potenziali rischi per la sicurezza, rivedere questi store e rimuovere quelli non utilizzati. |

Raccomandazioni sull’affidabilità

| Raccomandazione | ID | Impatto | Componente | Descrizione |

|---|---|---|---|---|

| Configurare pianificazioni di riavvio per i gruppi di distribuzione multi-sessione | REC_004 | Alto | VDA | Alcuni gruppi di distribuzione multi-sessione non hanno pianificazioni di riavvio configurate. I riavvii pianificati aiutano a mantenere prestazioni, stabilità e disponibilità delle risorse ottimali tra i VDA del sistema operativo multi-sessione. Per garantire la continuità del servizio e ridurre i tempi di inattività, creare almeno due pianificazioni di riavvio. Alternare le pianificazioni di riavvio con restrizioni di tag, etichettando i VDA in gruppi, come ‘Pari’ e ‘Dispari’. |

| Alternare le pianificazioni di riavvio per i gruppi di distribuzione multi-sessione | REC_005 | Medio | VDA | Alcuni gruppi di distribuzione multi-sessione hanno configurato solo una pianificazione di riavvio. Per garantire la continuità del servizio e ridurre i tempi di inattività, creare almeno due pianificazioni di riavvio. Alternare le pianificazioni di riavvio con restrizioni di tag, etichettando i VDA in gruppi, come ‘Pari’ e ‘Dispari’. |

| Ospitare applicazioni su più VDA | REC_006 | Alto | VDA | Alcune applicazioni pubblicate sono ospitate su un solo VDA, il che può influire sulla continuità del servizio e comportare rischi di tempi di inattività. Assicurarsi che ogni applicazione sia ospitata su più VDA in un gruppo di distribuzione per contribuire a mantenere la disponibilità e l’affidabilità. |

| Abilitare la continuità del servizio per Citrix Workspace | REC_007 | Alto | Citrix Workspace | La continuità del servizio non è abilitata, il che significa che durante un’interruzione del servizio, gli utenti potrebbero non essere in grado di avviare sessioni. Abilitare la continuità del servizio per migliorare la disponibilità aggiungendo un ulteriore livello di resilienza che mantiene l’accesso degli utenti finali ad app e desktop nonostante la salute della rete o del servizio. |

| Aggiornare i VDA per corrispondere al livello funzionale del catalogo | REC_008 | Alto | VDA | Alcune macchine utilizzano una versione VDA precedente non supportata dal livello funzionale minimo del catalogo, il che può impedirne la registrazione. Per evitare problemi di registrazione, aggiornare le versioni VDA precedenti in modo che corrispondano al livello funzionale del catalogo. |

| Distribuire i Cloud Connector nelle zone | REC_014 | Alto | Cloud Connector | Meno di due Cloud Connector sono distribuiti in alcune delle zone (posizioni delle risorse). Distribuire almeno due Cloud Connector per posizione delle risorse per mantenere la disponibilità e la resilienza durante gli aggiornamenti del Connettore. Le posizioni delle risorse dovrebbero seguire il modello N + 1, dove N è il requisito di base basato sulla dimensione della distribuzione e l’1 aggiuntivo fornisce ridondanza. |

| Pianificare gli aggiornamenti del Connettore | REC_015 | Medio | Cloud Connector | Alcune zone (posizioni delle risorse) non hanno un orario di inizio pianificato per gli aggiornamenti del Connettore. Per garantire che gli aggiornamenti avvengano solo durante le finestre di manutenzione pianificate e ridurre le interruzioni del servizio, pianificare gli aggiornamenti del Connettore per un orario e un giorno della settimana preferiti. |

| Posizionare i Cloud Connector nello stesso dominio | REC_028 | Medio | Cloud Connector | Alcune zone (posizioni delle risorse) contengono Cloud Connector uniti a domini diversi. Questa configurazione può portare a registrazioni VDA ritardate o fallite, specialmente in modalità Local Host Cache (LHC). Per migliorare l’affidabilità e ridurre il rischio, assicurarsi che tutti i Cloud Connector all’interno di una data zona appartengano allo stesso dominio. |

| Abilitare la comunicazione tra i Cloud Connector per prestazioni LHC affidabili | REC_029 | Alto | Cloud Connector | Alcune zone (posizioni delle risorse) hanno più broker Local Host Cache (LHC) eletti. Ciò può causare la divisione delle registrazioni VDA tra i Cloud Connector in modalità LHC, portando a errori di avvio intermittenti. Per evitare ciò, assicurarsi che tutti i Cloud Connector in ogni zona interessata possano comunicare tra loro all’indirizzo http:// |

| Verificare le configurazioni di resilienza | REC_030 | Medio | Generale | Le configurazioni di resilienza della distribuzione non sono state verificate di recente. Mantenere configurazioni di resilienza adeguate è fondamentale per garantire l’accesso ininterrotto ad app e desktop, specialmente durante interruzioni impreviste del servizio. Verificare regolarmente le configurazioni di resilienza per assicurarsi che la distribuzione sia configurata correttamente per gestire potenziali interruzioni e salvaguardare la produttività degli utenti. |

| Abilitare il controllo avanzato dell’integrità per gli store StoreFront | REC_036 | Medio | StoreFront | Uno o più store su alcuni server StoreFront non hanno il controllo avanzato dell’integrità abilitato. StoreFront utilizza le informazioni aggiuntive dai risultati del controllo avanzato dell’integrità per garantire che le richieste di avvio vengano inviate alla posizione delle risorse (zona) appropriata in modalità Local Host Cache (LHC). Senza il controllo avanzato dell’integrità, gli avvii potrebbero fallire in modalità LHC. Per migliorare la resilienza dell’ambiente Citrix, abilitare il controllo avanzato dell’integrità per tutti gli store sui server StoreFront. |

| Aggiungere tutti i Cloud Connector come server STA su StoreFront e NetScaler Gateway | REC_037 | Medio | Cloud Connector | Alcuni Cloud Connector non sono configurati come server Secure Ticket Authority (STA), il che impedisce loro di ricevere richieste STA da StoreFront. Per evitare errori di avvio in modalità Local Host Cache, assicurarsi che tutti i Cloud Connector siano aggiunti come server STA sia su StoreFront che su NetScaler Gateway. |

| Garantire la ridondanza del server StoreFront | REC_042 | Alto | StoreFront | Alcuni gruppi di server StoreFront contengono un solo server, creando un singolo punto di guasto e una mancanza di ridondanza in caso di interruzione. Per una migliore resilienza, distribuire almeno due server StoreFront in un gruppo di server e posizionarli dietro un bilanciatore di carico per garantire un failover senza interruzioni e un accesso ininterrotto. |

Raccomandazioni sulle prestazioni

| Raccomandazione | ID | Impatto | Componente | Descrizione |

|---|---|---|---|---|

| Ottimizzare i Cloud Connector per la modalità LHC | REC_019 | Alto | Cloud Connector | Alcuni Cloud Connector hanno meno di quattro core CPU per socket, il che può influire sulla capacità degli utenti di enumerare e avviare le risorse disponibili in modalità LHC. Per massimizzare la disponibilità delle risorse per LHC e prevenire colli di bottiglia delle prestazioni, configurare le macchine Cloud Connector in modo che abbiano almeno quattro core per socket. |

| Migliorare l’hardware del Cloud Connector | REC_020 | Alto | Cloud Connector | L’elevato utilizzo di CPU, memoria o disco potrebbe influire sulle prestazioni e sulla disponibilità del Cloud Connector. Per prevenire il degrado delle prestazioni e mantenere l’affidabilità, aumentare la CPU, la memoria o lo storage per i Cloud Connector. |

| Dimensionare correttamente le macchine con elevato consumo di risorse | REC_023 | Medio | VDA | Alcune macchine mostrano segni di stress prestazionale, come un elevato utilizzo di CPU o memoria, o un elevato conteggio di sessioni. Ciò indica che le macchine sono sottodimensionate per gestire i carichi di lavoro che supportano, il che può portare a una scarsa esperienza utente e a prestazioni ridotte. Considerare di modificare la dimensione della macchina per aumentare le risorse allocate per la macchina o di ricollocare gli utenti esperti in un gruppo di distribuzione che dispone di macchine ad alte prestazioni. |

| Ridurre il numero di connessioni host nelle zone | REC_026 | Alto | Generale | Il numero di connessioni host in alcune zone (posizioni delle risorse) supera il limite consigliato, il che potrebbe comportare un degrado delle prestazioni. Ridurre il numero di connessioni host nelle zone a non più del limite consigliato. |

| Ridurre il numero di VDA nelle zone | REC_027 | Alto | VDA | Il numero di VDA in alcune zone (posizioni delle risorse) supera il limite consigliato, aumentando il rischio di registrazioni VDA fallite e di brokeraggio di sessione degradato, specialmente in modalità Local Host Cache (LHC). Per mitigare questi rischi, ridistribuire i VDA spostandone alcuni in altre zone. Assicurarsi che il metodo per la configurazione della registrazione VDA sia aggiornato di conseguenza. |

| Valutare l’allocazione delle risorse per i server PVS | REC_031 | Medio | Citrix Provisioning | Alcuni server Citrix Provisioning (PVS) mostrano segni di stress prestazionale, come un elevato utilizzo di CPU o memoria. Un’allocazione insufficiente delle risorse del server può comportare scarse prestazioni e tempi di avvio estesi. Considerare di aumentare l’allocazione di CPU e memoria per questi server PVS, se necessario. |

| Aumentare l’allocazione delle risorse per i server PVS | REC_032 | Alto | Citrix Provisioning | Alcuni server Citrix Provisioning (PVS) mostrano segni di stress prestazionale, come un utilizzo critico di CPU o memoria. Un’allocazione insufficiente delle risorse del server può comportare scarse prestazioni e tempi di avvio estesi. Considerare di aumentare l’allocazione di CPU e memoria per questi server PVS, se necessario. |

| Valutare la dimensione del disco di write cache per i dispositivi di destinazione PVS | REC_033 | Medio | VDA | L’utilizzo del disco di write cache su alcuni dispositivi di destinazione Citrix Provisioning (PVS) si sta avvicinando alla soglia. Per evitare problemi di prestazioni e errori di sessione utente, valutare la dimensione attuale del disco di write cache e aumentarla se necessario. |

| Ottimizzare la configurazione GPO per i VDA | REC_035 | Medio | VDA | Alcune sessioni utente hanno subito un’elaborazione GPO prolungata durante il logon, con un impatto sulle prestazioni. Per aumentare il controllo sulle impostazioni dell’ambiente, bloccare l’ereditarietà dei Criteri di gruppo per le unità organizzative VDA e applicare solo i criteri e le configurazioni di sicurezza pertinenti. Inoltre, considerare di sfruttare Citrix Workspace Environment Management per elaborare le impostazioni in modo asincrono per logon di sessione più rapidi. |

| Abilitare il pooling di socket per gli store StoreFront | REC_046 | Medio | StoreFront | Alcuni store StoreFront non hanno il pooling di socket abilitato. Il pooling di socket migliora l’efficienza mantenendo un pool di connessioni di rete (socket) prontamente disponibili per la comunicazione con i Delivery Controller o i Cloud Connector. Invece di creare un nuovo socket per ogni richiesta e poi chiuderlo (un processo ad alto overhead), StoreFront riutilizza una connessione esistente dal pool. Per migliorare le prestazioni e l’efficienza complessive dell’ambiente, abilitare il pooling di socket su tutti gli store, in particolare per le connessioni Transport Layer Security (TLS). |

Raccomandazioni per l’eccellenza operativa

| Raccomandazione | ID | Impatto | Componente | Descrizione |

|---|---|---|---|---|

| Aggiornare i VDA alla versione più recente | REC_002 | Basso | VDA | Alcune macchine utilizzano versioni VDA precedenti. Eseguire l’aggiornamento alla versione VDA LTSR o CR più recente per accedere a nuove funzionalità, miglioramenti e ottimizzazioni della sicurezza. |

| Utilizzare la tecnologia Citrix Provisioning | REC_003 | Medio | Citrix Provisioning | Tutte le macchine nel sito sono sottoposte a provisioning manuale e non utilizzano tecnologie Citrix Provisioning come Machine Creation Services™ (MCS) o Provisioning Services (PVS). Utilizzare MCS o PVS per garantire la coerenza dei VDA, ridurre al minimo le attività manuali e ottimizzare le operazioni di scalabilità dell’ambiente. |

| Livello funzionale basso | REC_009 | Basso | VDA | Alcuni cataloghi di macchine hanno un livello funzionale inferiore rispetto alla versione VDA rilevata, limitando l’accesso a nuove funzionalità nelle versioni VDA successive. Per accedere a queste funzionalità, modificare il livello funzionale alla versione più recente supportata da tutte le macchine nel catalogo. |

| Eseguire il backup della configurazione del sito | REC_011 | Alto | Generale | Non si dispone di un backup della configurazione del sito. Creare backup su richiesta o pianificati per assicurarsi di disporre di una copia pronta all’uso delle configurazioni Citrix per un ripristino rapido. |

| Creare un nuovo backup della configurazione del sito | REC_012 | Alto | Generale | L’ultimo backup della configurazione del sito risale a più di tre mesi fa. Creare regolarmente backup su richiesta o pianificati per mantenere una copia aggiornata delle configurazioni Citrix pronta per un ripristino rapido. |

| Semplificare la configurazione del catalogo con un profilo macchina | REC_038 | Basso | Provisioning | Alcuni cataloghi di macchine trarrebbero vantaggio dall’utilizzo di un profilo macchina. Con un profilo macchina, Machine Creation Services (MCS) acquisisce le proprietà hardware e le funzionalità specifiche dell’hypervisor dal profilo e esegue il provisioning efficiente di nuove macchine virtuali (VM) nel catalogo con la stessa configurazione. |

| Reimpostare gli account Active Directory “compromessi” | REC_049 | Medio | Provisioning | Alcuni cataloghi di macchine contengono account AD contrassegnati come “compromessi” nel servizio di identità AD. Questi account devono essere reimpostati per essere disponibili per le successive operazioni di provisioning. |

| Sostituire il beacon point deprecato per StoreFront | REC_050 | Medio | StoreFront | L’app Citrix Workspace utilizza i beacon point configurati in StoreFront per determinare se gli utenti sono connessi a reti interne o esterne. Si sta utilizzando ping.citrix.com come beacon, che è stato deprecato e non è più raggiungibile. Sostituirlo con un URL pubblico e raggiungibile nella console di gestione di StoreFront. |

| Disabilitare l’URL dei servizi XenApp per gli store StoreFront | REC_053 | Alto | StoreFront | L’URL dei servizi XenApp (noto anche come PNAgent) è abilitato per alcuni store StoreFront. Questa funzionalità è deprecata. Per compatibilità e sicurezza, configurare l’app Citrix Workspace per connettersi a StoreFront utilizzando l’URL dello Store e disabilitare i servizi XenApp sul server. Se si dispone di dispositivi legacy che richiedono PNAgent, ignorare questa raccomandazione. |

| Deprecare i siti StoreFront non supportati | REC_054 | Alto | StoreFront | Alcuni store StoreFront sono collegati a tipi di sito non supportati. Migrare le risorse a siti supportati e deprecate i siti non supportati. |

| Disabilitare la delega Kerberos per gli store StoreFront | REC_055 | Basso | StoreFront | La delega Kerberos è abilitata per alcuni store StoreFront. La delega Kerberos è deprecata e può essere utilizzata solo con XenApp 6.5 e versioni precedenti. Disabilitare la delega Kerberos per questi store StoreFront. |

Raccomandazioni per l’ottimizzazione dei costi

| Raccomandazione | ID | Impatto | Componente | Descrizione |

|---|---|---|---|---|

| Abilitare Autoscale per i gruppi di consegna | REC_010 | Medio | VDA | Alcuni gruppi di consegna idonei non utilizzano Autoscale. Abilitare Autoscale per una gestione coerente dell’alimentazione delle macchine, mantenendo la disponibilità e bilanciando efficacemente costi ed esperienza utente. |

| Rilasciare le risorse inutilizzate | REC_013 | Medio | Generale | Alcuni carichi di lavoro dedicati, come macchine o applicazioni, non sono stati utilizzati per oltre 30 giorni. Per ridurre le spese inutili e ottimizzare i costi, rilasciare le macchine inutilizzate nel pool disponibile e gestire le applicazioni inutilizzate. |