Políticas de dispositivo

Você pode configurar como o XenMobile® interage com seus dispositivos criando políticas. Embora muitas políticas sejam comuns a todos os dispositivos, cada dispositivo possui um conjunto de políticas específicas para seu sistema operacional. Como resultado, você pode encontrar diferenças entre plataformas e até mesmo entre diferentes fabricantes de dispositivos Android.

Para uma descrição resumida de cada política de dispositivo, consulte Resumos de políticas de dispositivo neste artigo.

Observação:

Se seu ambiente estiver configurado com Objetos de Política de Grupo (GPOs):

Ao configurar políticas de dispositivo XenMobile para dispositivos Windows 10 e Windows 11, tenha as seguintes regras em mente. Se uma política em um ou mais dispositivos registrados entrar em conflito, a política alinhada com o GPO terá precedência.

Para ver quais políticas o contêiner do Android Enterprise oferece suporte, consulte Android Enterprise.

Pré-requisitos

- Crie todos os grupos de entrega que você planeja usar.

- Instale todos os certificados de CA necessários.

Adicionar uma política de dispositivo

As etapas básicas para criar uma política de dispositivo são as seguintes:

- Nomeie e descreva a política.

- Configure a política para uma ou mais plataformas.

- Crie regras de implantação (opcional).

- Atribua a política a grupos de entrega.

- Configure o agendamento de implantação (opcional).

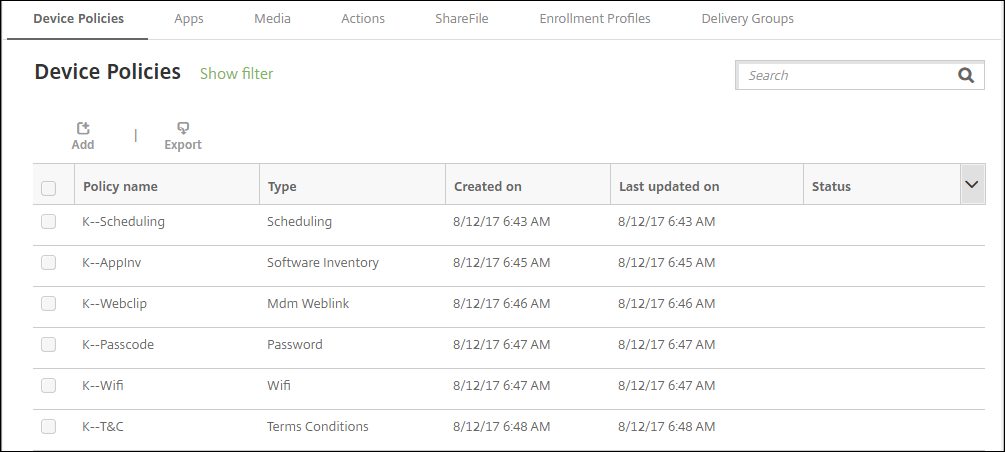

Para criar e gerenciar políticas de dispositivo, vá para Configurar > Políticas de Dispositivo.

Para adicionar uma política:

-

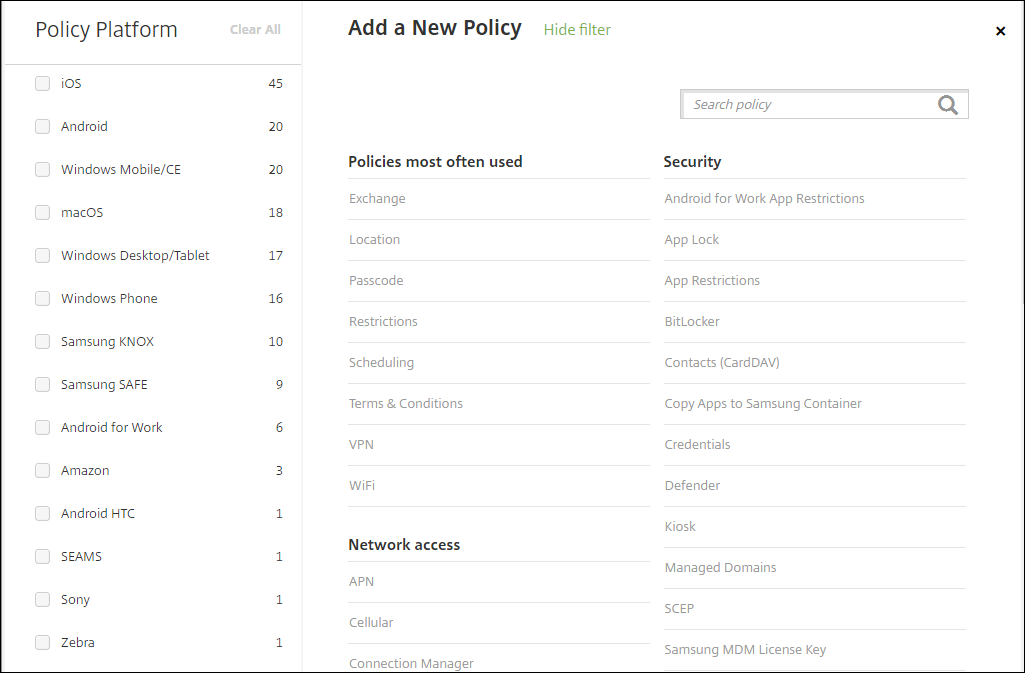

Na página Políticas de Dispositivo, clique em “Adicionar”. A página “Adicionar uma Nova Política” é exibida.

-

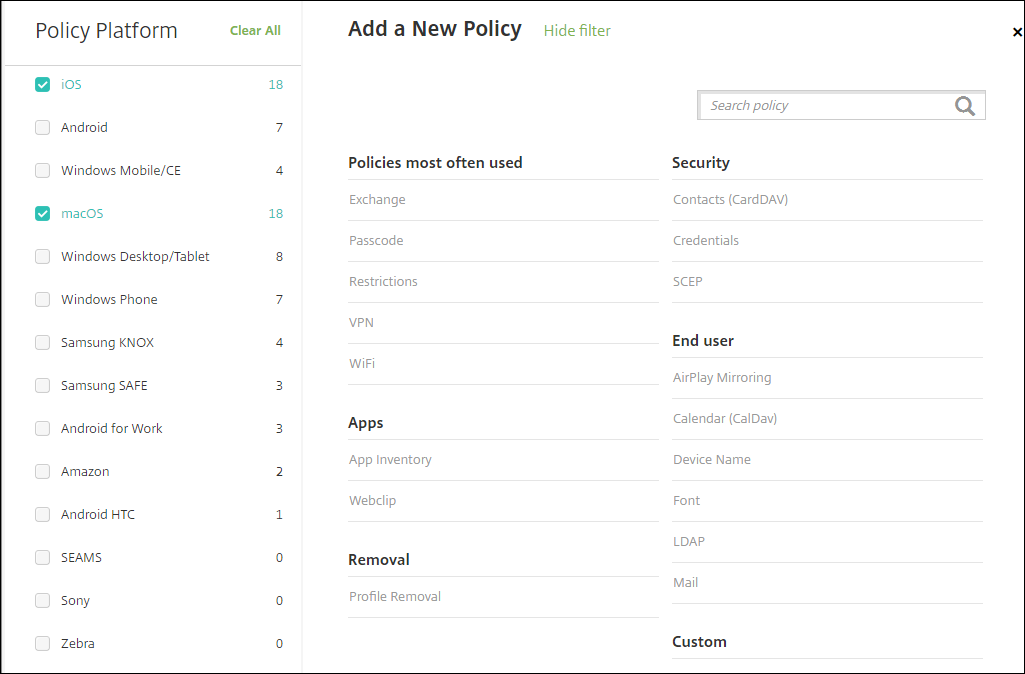

Clique em uma ou mais plataformas para exibir uma lista das políticas de dispositivo para as plataformas selecionadas. Clique em um nome de política para continuar adicionando a política.

Você também pode digitar o nome da política na caixa de pesquisa. À medida que você digita, as correspondências potenciais são exibidas. Se sua política estiver na lista, clique nela. Somente a política selecionada permanece nos resultados. Clique nela para abrir a página “Informações da Política” para essa política.

-

Selecione as plataformas que você deseja incluir na política. As páginas de configuração para as plataformas selecionadas são exibidas na Etapa 5.

-

Preencha a página “Informações da Política” e clique em “Avançar”. A página “Informações da Política” coleta informações, como o nome da política, para ajudar você a identificar e rastrear suas políticas. Esta página é semelhante para todas as políticas.

-

Preencha as páginas da plataforma. As páginas da plataforma são exibidas para cada plataforma que você selecionou na Etapa 3. Essas páginas são diferentes para cada política. Uma política pode diferir entre plataformas. Nem todas as políticas se aplicam a todas as plataformas.

Algumas páginas incluem tabelas de itens. Para excluir um item existente, passe o mouse sobre a linha que contém a listagem e clique no ícone da lixeira no lado direito. Na caixa de diálogo de confirmação, clique em “Excluir”.

Para editar um item existente, passe o mouse sobre a linha que contém a listagem e clique no ícone de caneta no lado direito.

Para configurar regras de implantação, atribuições e agendamento

Para obter mais informações sobre como configurar regras de implantação, consulte Implantar recursos.

-

Em uma página de plataforma, expanda “Regras de Implantação” e configure as seguintes definições. A guia “Base” aparece por padrão.

- Nas listas, clique nas opções para determinar quando a política deve ser implantada. Você pode optar por implantar a política quando todas as condições forem atendidas ou quando qualquer condição for atendida. A opção padrão é definida como “Todas”.

- Clique em “Nova Regra” para definir as condições.

- Nas listas, clique nas condições, como “Propriedade do dispositivo” e “BYOD”.

- Clique em “Nova Regra” novamente se quiser adicionar mais condições. Você pode adicionar quantas condições desejar.

-

Clique na guia “Avançado” para combinar as regras com opções booleanas. As condições que você escolheu na guia “Base” aparecem.

-

Você pode usar uma lógica booleana mais avançada para combinar, editar ou adicionar regras.

- Clique em “E”, “OU” ou “NÃO”.

-

Nas listas, escolha as condições que você deseja adicionar à regra. Em seguida, clique no sinal de Mais (+) no lado direito para adicionar a condição à regra.

A qualquer momento, você pode clicar para selecionar uma condição e, em seguida, clicar em “EDITAR” para alterar a condição ou em “Excluir” para remover a condição.

- Clique em “Nova Regra” para adicionar outra condição.

-

Clique em “Avançar” para ir para a próxima página da plataforma ou, quando todas as páginas da plataforma estiverem concluídas, para a página “Atribuições”.

-

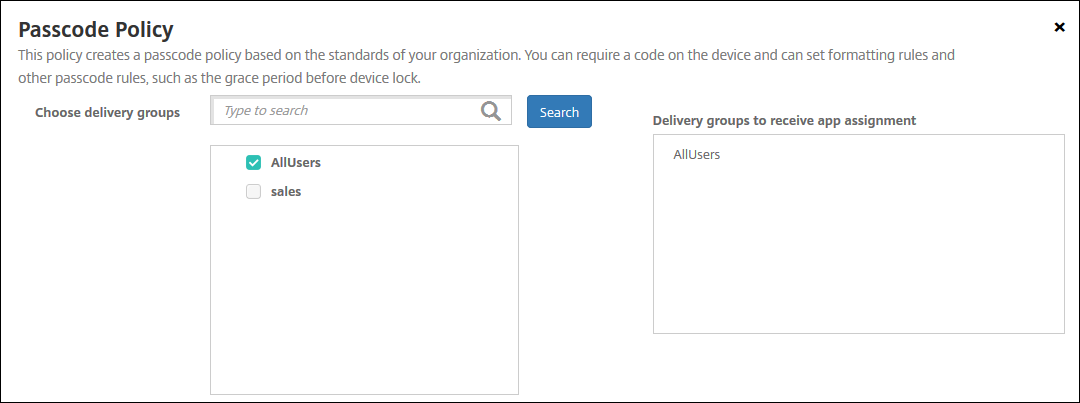

Na página “Atribuições”, selecione os grupos de entrega aos quais você deseja aplicar a política. Se você clicar em um grupo de entrega, o grupo aparecerá na caixa “Grupos de entrega para receber atribuição de aplicativo”.

A caixa “Grupos de entrega para receber atribuição de aplicativo” não aparece até que você selecione um grupo de entrega.

-

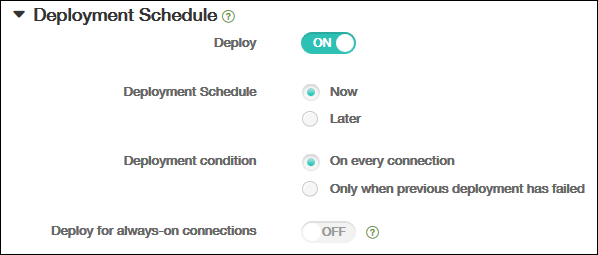

Na página “Atribuições”, expanda “Agendamento de Implantação” e configure as seguintes definições:

- Ao lado de “Implantar”, clique em “Ativado” para agendar a implantação ou em “Desativado” para impedir a implantação. A opção padrão é definida como “Ativado”.

- Ao lado de “Agendamento de implantação”, clique em “Agora” ou “Mais tarde”. A opção padrão é definida como “Agora”.

- Se você clicar em “Mais tarde”, clique no ícone de calendário e selecione a data e a hora para a implantação.

- Ao lado de “Condição de implantação”, clique em “Em cada conexão” ou em “Somente quando a implantação anterior falhou”. A opção padrão é definida como “Em cada conexão”.

-

Ao lado de “Implantar para conexão sempre ativa”, clique em “Ativado” ou “Desativado”. A opção padrão é definida como “Desativado”.

Observação:

Esta opção se aplica quando você configurou a chave de agendamento de implantação em segundo plano em “Configurações > Propriedades do Servidor”. A opção “sempre ativa” não está disponível para dispositivos iOS.

O agendamento de implantação que você configura é o mesmo para todas as plataformas. Quaisquer alterações que você fizer se aplicam a todas as plataformas, exceto para “Implantar para conexão sempre ativa”, que não se aplica ao iOS.

-

Clique em “Salvar”.

A política aparece na tabela “Políticas de Dispositivo”.

Remover uma política de dispositivo de um dispositivo

As etapas para remover uma política de dispositivo de um dispositivo dependem da plataforma.

-

Android

Para remover uma política de dispositivo de um dispositivo Android, use a política de desinstalação de dispositivo do XenMobile. Para obter mais informações, consulte a política de desinstalação de dispositivo do XenMobile.

-

iOS e macOS

Para remover uma política de dispositivo de um dispositivo iOS ou macOS, use a política de dispositivo de Remoção de Perfil. Em dispositivos iOS e macOS, todas as políticas fazem parte do perfil MDM. Assim, você pode criar uma política de dispositivo de Remoção de Perfil apenas para a política que deseja remover. O restante das políticas e o perfil permanecem no dispositivo. Para obter informações, consulte a política de dispositivo de Remoção de Perfil.

-

Windows 10 e Windows 11

Não é possível remover diretamente uma política de dispositivo de um dispositivo Windows Desktop ou Tablet. No entanto, você pode usar um dos seguintes métodos:

-

Cancele o registro do dispositivo e, em seguida, envie um novo conjunto de políticas para o dispositivo. Os usuários devem se registrar novamente para continuar.

-

Envie uma ação de segurança para apagar seletivamente o dispositivo específico. Essa ação remove todos os aplicativos e dados corporativos do dispositivo. Em seguida, remova a política de dispositivo de um grupo de entrega que contenha apenas esse dispositivo e envie o grupo de entrega para o dispositivo. Os usuários devem se registrar novamente para continuar.

-

Chrome OS

Para remover uma política de dispositivo de um dispositivo Chrome OS, remova a política de dispositivo de um grupo de entrega que contenha apenas esse dispositivo. Em seguida, envie o grupo de entrega para o dispositivo.

Editar uma política de dispositivo

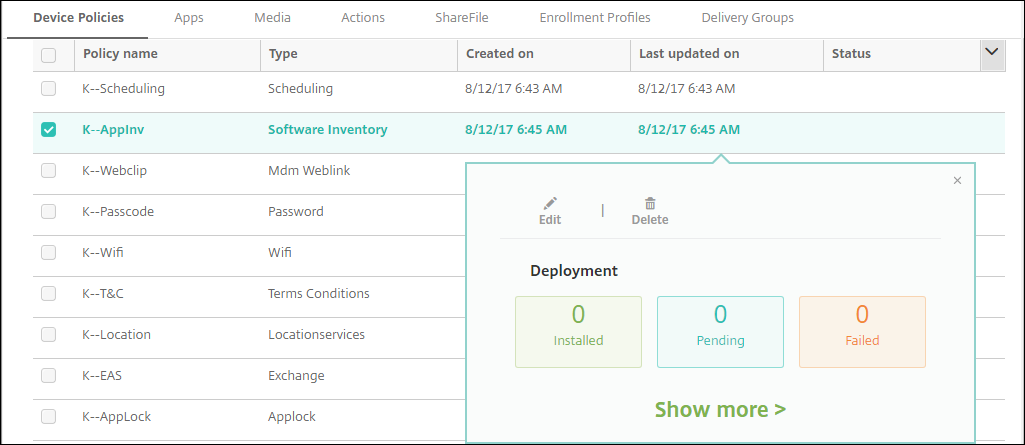

Para editar uma política, selecione a caixa de seleção ao lado de uma política para exibir o menu de opções acima da lista de políticas. Ou, clique em uma política na lista para exibir o menu de opções à direita da listagem.

Para visualizar os detalhes da política, clique em “Mostrar mais”.

Para editar todas as configurações de uma política de dispositivo, clique em “Editar”.

Se você clicar em “Excluir”, uma caixa de diálogo de confirmação será exibida. Clique em “Excluir” novamente para excluir a política.

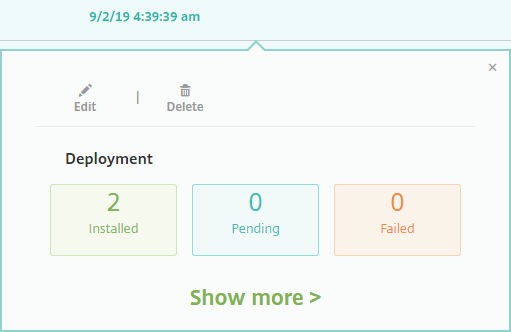

Verificar o status de implantação da política

Clique em uma linha de política na página “Configurar > Políticas de Dispositivo” para verificar o status de implantação.

Quando uma implantação de política está pendente, os usuários podem atualizar a política no Secure Hub tocando em “Preferências > Informações do Dispositivo > Atualizar política”.

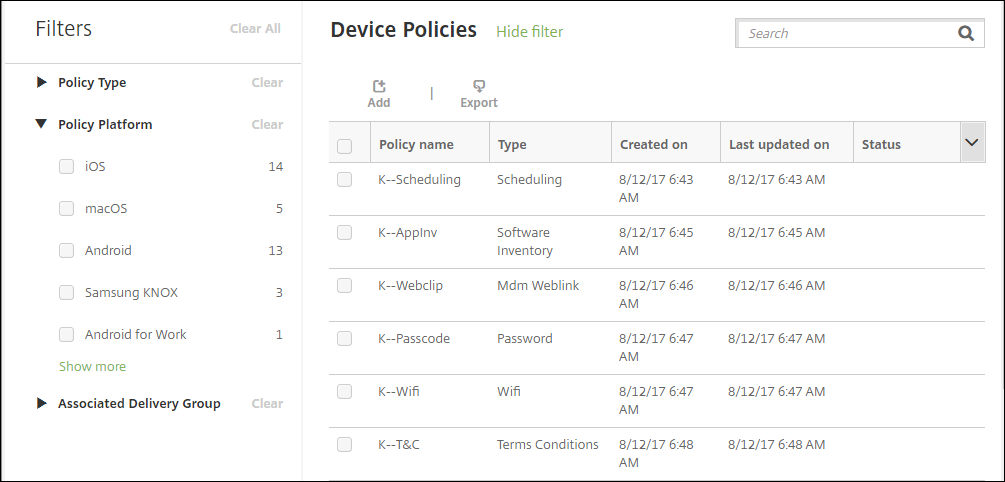

Filtrar a lista de políticas de dispositivo adicionadas

Você pode filtrar a lista de políticas adicionadas por tipos de política, plataformas e grupos de entrega associados. Na página “Configurar > Políticas de Dispositivo”, clique em “Mostrar filtro”. Na lista, selecione as caixas de seleção para os itens que você deseja ver.

Clique em “SALVAR ESTA EXIBIÇÃO” para salvar um filtro. O nome do filtro aparece em um botão abaixo do botão “SALVAR ESTA EXIBIÇÃO”.

Resumos de políticas de dispositivo

| Nome da Política de Dispositivo | Descrição da Política de Dispositivo |

|---|---|

| AirPlay Mirroring | Adiciona dispositivos AirPlay específicos (como outro computador Mac) a dispositivos iOS. Você também tem a opção de adicionar dispositivos a uma lista de permissões para dispositivos supervisionados. Essa opção limita os usuários apenas aos dispositivos AirPlay na lista de permissões. |

| AirPrint | Adiciona impressoras AirPrint à lista de impressoras AirPrint em dispositivos iOS. Essa política facilita o suporte a ambientes onde as impressoras e os dispositivos estão em sub-redes diferentes. |

| Android Enterprise App Permissions | Configura como as solicitações para aplicativos Android Enterprise dentro de perfis de trabalho lidam com o que o Google chama de permissões “perigosas”. |

| Android Enterprise App Restrictions | Atualiza as restrições associadas aos aplicativos Android. |

| APN | Determina as configurações usadas para conectar seus dispositivos ao General Packet Radio Service (GPRS) de uma operadora de telefone específica. Essa configuração já está definida na maioria dos telefones novos. Use essa política se sua organização não usar um APN de consumidor para se conectar à internet a partir de um dispositivo móvel. |

| App Access | Define uma lista de aplicativos que são obrigatórios, opcionais ou impedidos no dispositivo. Você pode então criar uma ação automatizada para reagir à conformidade do dispositivo com essa lista de aplicativos. |

| App Attributes | Especifica atributos, como um ID de pacote de aplicativo gerenciado ou identificador VPN por aplicativo, para dispositivos iOS. |

| App Configuration | Configura remotamente várias configurações e comportamentos de aplicativos que suportam configuração gerenciada. Para fazer isso, você implanta um arquivo de configuração XML (chamado de lista de propriedades, ou plist) em dispositivos iOS. Ou, você implanta pares de chave/valor em telefones Windows 10, ou desktops ou tablets executando Windows 10 ou Windows 11. |

| App Inventory | Coleta um inventário dos aplicativos em dispositivos gerenciados. O XenMobile então compara o inventário com quaisquer políticas de acesso a aplicativos implantadas nesses dispositivos. Dessa forma, você pode detectar aplicativos que estão em uma lista de permissões ou bloqueios de acesso a aplicativos e, em seguida, agir corretamente. |

| App Lock | Define uma lista de aplicativos que os usuários podem ou não executar em dispositivos iOS ou em certos dispositivos Android. |

| App Network Usage | Define regras de uso de rede para especificar como os aplicativos gerenciados usam redes, como redes de dados celulares, em dispositivos iOS. As regras se aplicam apenas a aplicativos gerenciados. Aplicativos gerenciados são aplicativos que você implanta em dispositivos de usuário por meio do XenMobile. |

| App Uninstall | Remove aplicativos dos dispositivos dos usuários. |

| Apps Notifications | Controla como os usuários iOS recebem notificações de aplicativos especificados. |

| Automatically update managed apps | Controla como os aplicativos gerenciados instalados são atualizados em dispositivos Android Enterprise. |

| BitLocker | Configura as definições disponíveis na interface do BitLocker em dispositivos Windows 10 e Windows 11. |

| Calendar (CalDav) | Adiciona uma conta de calendário (CalDAV) a dispositivos iOS ou macOS. A conta CalDAV permite que os usuários sincronizem dados de agendamento com qualquer servidor que suporte CalDAV. |

| Cellular | Configura as definições de rede celular. |

| Connection Manager | Especifica as configurações de conexão para aplicativos que se conectam automaticamente à internet e a redes privadas. Essa política está disponível apenas em Windows Pocket PCs. |

| Contacts (CardDAV) | Adiciona uma conta de contato iOS (CardDAV) a dispositivos iOS ou macOS. A conta CardDAV permite que os usuários sincronizem dados de contato com qualquer servidor que suporte CardDAV. |

| Control OS Updates | Implanta as atualizações mais recentes do sistema operacional em dispositivos supervisionados e suportados. |

| Credentials | Habilita a autenticação integrada com sua configuração PKI no XenMobile. Por exemplo, com uma entidade PKI, um keystore, um provedor de credenciais ou um certificado de servidor. |

| Custom XML | Personaliza recursos como provisionamento de dispositivo, habilitação de recursos de dispositivo, configuração de dispositivo e gerenciamento de falhas. |

| Defender | Configura as definições do Windows Defender para desktops e tablets Windows 10 e Windows 11. |

| Device Health Attestation | Exige que os dispositivos Windows 10 e Windows 11 relatem o estado de sua saúde. Para fazer isso, eles enviam dados específicos e informações de tempo de execução para o Health Attestation Service (HAS) para análise. O HAS cria e retorna um Certificado de Atestado de Saúde que o dispositivo então envia para o XenMobile. Quando o XenMobile recebe o Certificado de Atestado de Saúde, com base no conteúdo desse certificado, ele pode implantar ações automáticas que você configurou. |

| Device Name | Define os nomes em dispositivos iOS e macOS para que você possa identificar os dispositivos. Você pode usar macros, texto ou uma combinação de ambos para definir um nome de dispositivo. |

| Education Configuration | Configura dispositivos de instrutores e alunos para uso com o Apple Education. Se os instrutores usarem o aplicativo Classroom, a política de dispositivo de Configuração de Educação será necessária. |

| Exchange | Habilita o email ActiveSync para o cliente de email nativo no dispositivo. |

| Files | Adiciona arquivos de script ao XenMobile que executam certas funções para os usuários. Ou, você pode adicionar arquivos de documento que deseja que os usuários de dispositivos Android possam acessar em seus dispositivos. Ao adicionar o arquivo, você também pode especificar o diretório no qual deseja que o arquivo seja armazenado no dispositivo. |

| FileVault | Esta política permite habilitar a criptografia de dispositivo FileVault em dispositivos macOS registrados. Você também pode controlar quantas vezes um usuário pode ignorar a configuração do FileVault durante o login. Disponível para macOS 10.7 ou posterior. |

| Font | Adiciona fontes a dispositivos iOS e macOS. As fontes devem ser TrueType (.TTF) ou OpenType (.OFT). O XenMobile não suporta coleções de fontes (.TTC ou .OTC). |

| Home screen layout | Especifica o layout de aplicativos e pastas para a tela inicial do iOS em dispositivos iOS 9.3 e posteriores supervisionados. |

| Import iOS & macOS Profile | Importa arquivos XML de configuração de dispositivo para dispositivos iOS e macOS para o XenMobile. O arquivo contém políticas de segurança e restrições de dispositivo que você prepara usando o Apple Configurator. |

| Keyguard Management | Controla os recursos disponíveis para os usuários antes que eles desbloqueiem o bloqueio de tela do dispositivo e o bloqueio de tela de desafio de trabalho. Você também pode controlar os recursos de bloqueio de tela do dispositivo para dispositivos totalmente gerenciados e dedicados. Por exemplo, você pode desabilitar recursos de tela de bloqueio, como desbloqueio por impressão digital, agentes de confiança e notificações. |

| Kiosk | Restringe o uso de aplicativos em dispositivos Samsung SAFE. Você pode limitar os aplicativos disponíveis a um aplicativo ou aplicativos específicos. Essa política é útil para dispositivos corporativos que se destinam a executar apenas um tipo ou classe específica de aplicativos. Essa política também permite que você escolha imagens personalizadas para a tela inicial do dispositivo e papéis de parede da tela de bloqueio para o modo quiosque. |

| Knox Platform for Enterprise Key | Permite que você forneça as informações de licença necessárias do Samsung Knox Platform for Enterprise (KPE). |

| Launcher Configuration | Especifica configurações para o Citrix Launcher em dispositivos Android, como os aplicativos permitidos e uma imagem de logotipo personalizada para o ícone do Launcher. |

| LDAP | Fornece informações sobre um servidor LDAP para uso em dispositivos iOS, incluindo quaisquer informações de conta necessárias, como o nome do host do servidor LDAP. A política também fornece um conjunto de políticas de pesquisa LDAP para usar ao consultar o servidor LDAP. |

| Location | Permite geolocalizar dispositivos em um mapa, assumindo que o dispositivo tenha GPS habilitado para o Secure Hub. Após implantar essa política no dispositivo, você pode enviar um comando de localização do XenMobile Server. O dispositivo então responde com suas coordenadas de localização. O XenMobile também suporta políticas de geofencing e rastreamento. |

| Configura uma conta de email em dispositivos iOS ou macOS. | |

| Managed Domains | Define domínios gerenciados que se aplicam a email e ao navegador Safari. Domínios gerenciados ajudam a proteger dados corporativos controlando quais aplicativos podem abrir documentos baixados de domínios usando o Safari. Para dispositivos iOS 8 e posteriores supervisionados, você pode especificar URLs ou subdomínios para controlar como os usuários podem abrir documentos, anexos e downloads do navegador. |

| MDM Options | Gerencia o Find My Phone e o Bloqueio de Ativação do iPad em dispositivos telefônicos iOS 7.0 e posteriores supervisionados. |

| Organization Info | Especifica informações da organização para mensagens de alerta que o XenMobile implanta em dispositivos iOS. |

| Passcode | Impõe um código PIN ou senha em um dispositivo gerenciado. Você pode definir a complexidade e os tempos limite para o código de acesso no dispositivo. |

| Personal Hotspot | Permite que os usuários se conectem à internet quando não estão no alcance de uma rede Wi-Fi. Os usuários se conectam por meio da conexão de dados celulares em seu dispositivo iOS, usando a funcionalidade de hotspot pessoal. |

| Profile Removal | Remove o perfil do aplicativo de dispositivos iOS ou macOS. |

| Provisioning Profile | Especifica um perfil de provisionamento de distribuição empresarial para enviar aos dispositivos. Ao desenvolver e assinar um aplicativo empresarial iOS, você geralmente inclui um perfil de provisionamento. A Apple exige o perfil para que o aplicativo seja executado em um dispositivo iOS. Se um perfil de provisionamento estiver ausente ou tiver expirado, o aplicativo falha quando um usuário toca para abri-lo. |

| Provisioning Profile Removal | Remove perfis de provisionamento iOS. |

| Proxy | Especifica configurações globais de proxy HTTP para dispositivos executando iOS. Você pode implantar apenas uma política de proxy HTTP global por dispositivo. |

| Restrictions | Fornece centenas de opções para bloquear e controlar recursos e funcionalidades em dispositivos gerenciados. Exemplos de opções de restrição: Desabilitar a câmera ou o microfone, impor regras de roaming e impor acesso a serviços de terceiros, como lojas de aplicativos. |

| Roaming | Configura se o roaming de voz e dados é permitido em dispositivos iOS. Se o roaming de voz estiver desabilitado, o roaming de dados será automaticamente desabilitado. |

| Scheduling | Necessário para que os dispositivos Android se conectem de volta ao XenMobile Server para gerenciamento de MDM, envio de aplicativos e implantação de políticas. Se você não enviar essa política para os dispositivos e não habilitar o Google FCM, um dispositivo não poderá se conectar de volta ao servidor. |

| SCEP | Configura dispositivos iOS e macOS para recuperar um certificado de um servidor SCEP externo. Você também pode entregar um certificado ao dispositivo usando SCEP de uma PKI que está conectada ao XenMobile. Para fazer isso, crie uma entidade PKI e um provedor PKI no modo distribuído. |

| SSO Account | Cria contas de logon único (SSO) para que os usuários façam logon uma única vez para acessar o XenMobile e os recursos internos da sua empresa. Os usuários não precisam armazenar nenhuma credencial no dispositivo. O XenMobile usa as credenciais de usuário empresarial para uma conta SSO em todos os aplicativos, incluindo aplicativos da App Store. Essa política é compatível com a autenticação Kerberos. Disponível para iOS. |

| Subscribed Calendars | Adiciona um calendário assinado à lista de calendários em dispositivos iOS. Certifique-se de assinar um calendário antes de adicioná-lo à lista de calendários assinados nos dispositivos dos usuários. |

| Terms and Conditions | Exige que os usuários aceitem as políticas específicas da sua empresa que governam as conexões com a rede corporativa. Quando os usuários registram seus dispositivos no XenMobile, eles devem aceitar os termos e condições para registrar seus dispositivos. Recusar os termos e condições cancela o processo de registro. |

| Tunnel | Usado apenas para Suporte Remoto. O suporte remoto permite que seus representantes de help desk assumam o controle remoto de dispositivos móveis Windows CE e Android gerenciados. O suporte remoto não está disponível para implantações de XenMobile Server locais em cluster. O Suporte Remoto não está mais disponível para novos clientes a partir de 1º de janeiro de 2019. Os clientes existentes podem continuar a usar o produto, no entanto, a Citrix não fornecerá aprimoramentos ou correções. |

| VPN | Fornece acesso a sistemas de back-end que usam tecnologia de gateway VPN legada. Essa política fornece detalhes de conexão de gateway VPN que você pode implantar em dispositivos. O XenMobile suporta vários provedores de VPN, incluindo Cisco AnyConnect, Juniper e Citrix VPN. Se o seu gateway VPN suportar essa opção, você poderá vincular essa política a uma CA e habilitar a VPN sob demanda. |

| Wallpaper | Adiciona um arquivo .png ou .jpg para definir o papel de parede na tela de bloqueio, tela inicial ou em ambas de um dispositivo iOS. Para usar papéis de parede diferentes em iPads e iPhones, crie políticas de papel de parede diferentes e implante-as nos usuários apropriados. |

| Web Content Filter | Filtra o conteúdo da web em dispositivos iOS. O XenMobile usa a função de filtro automático da Apple e os sites que você adiciona às listas de permissões e bloqueios. Disponível apenas para dispositivos iOS supervisionados. |

| Webclip | Coloca atalhos, ou web clips, para sites para que apareçam ao lado de aplicativos nos dispositivos dos usuários. Você pode especificar seus próprios ícones para representar os web clips para dispositivos iOS, macOS e Android. O tablet Windows requer apenas um rótulo e uma URL. |

| Wi-Fi | Permite que os administradores implantem detalhes do roteador Wi-Fi em dispositivos gerenciados. Os detalhes do roteador incluem SSID, dados de autenticação e dados de configuração. |

| Windows Information Protection | Especifica os aplicativos que exigem o Windows Information Protection no nível de imposição que você definiu para a política. A política é para dispositivos Windows 10 e Windows 11 supervisionados. |

| XenMobile Store | Especifica se um web clip da XenMobile Store aparece na tela inicial dos dispositivos dos usuários. |

| XenMobile Options | Configura o comportamento do Secure Hub ao se conectar ao XenMobile a partir de dispositivos Android. |

| XenMobile Uninstall | Desinstala o XenMobile de dispositivos Android e Window Mobile/CE. Quando implantada, essa política remove o XenMobile de todos os dispositivos no grupo de implantação. |