Authentification par certificat client ou par certificat et domaine

La configuration par défaut de XenMobile® est l’authentification par nom d’utilisateur et mot de passe. Pour ajouter une couche de sécurité supplémentaire pour l’inscription et l’accès à l’environnement XenMobile, envisagez d’utiliser l’authentification par certificat. Dans l’environnement XenMobile, cette configuration est la meilleure combinaison de sécurité et d’expérience utilisateur. L’authentification par certificat et domaine offre les meilleures possibilités de SSO, associées à la sécurité fournie par l’authentification à deux facteurs sur Citrix ADC.

Pour une convivialité optimale, vous pouvez combiner l’authentification par certificat et domaine avec le code PIN Citrix et la mise en cache des mots de passe Active Directory. Ainsi, les utilisateurs n’ont pas à saisir leurs noms d’utilisateur et mots de passe LDAP à plusieurs reprises. Les utilisateurs saisissent leurs noms d’utilisateur et mots de passe pour l’inscription, l’expiration du mot de passe et le verrouillage du compte.

Important :

XenMobile ne prend pas en charge la modification du mode d’authentification (de l’authentification de domaine à un autre mode d’authentification) après l’inscription des appareils par les utilisateurs dans XenMobile.

Si vous n’autorisez pas LDAP et utilisez des cartes à puce ou des méthodes similaires, la configuration des certificats vous permet de représenter une carte à puce pour XenMobile. Les utilisateurs s’inscrivent ensuite à l’aide d’un code PIN unique que XenMobile génère pour eux. Une fois qu’un utilisateur a accès, XenMobile crée et déploie le certificat utilisé pour s’authentifier auprès de l’environnement XenMobile.

Vous pouvez utiliser l’assistant Citrix ADC pour XenMobile afin d’effectuer la configuration requise pour XenMobile lors de l’utilisation de l’authentification par certificat uniquement ou par certificat et domaine de Citrix ADC. Vous ne pouvez exécuter l’assistant Citrix ADC pour XenMobile qu’une seule fois.

Dans les environnements hautement sécurisés, l’utilisation des informations d’identification LDAP en dehors d’une organisation, sur des réseaux publics ou non sécurisés, est considérée comme une menace de sécurité majeure pour l’organisation. Pour les environnements hautement sécurisés, l’authentification à deux facteurs qui utilise un certificat client et un jeton de sécurité est une option. Pour plus d’informations, consultez Configuration de XenMobile pour l’authentification par certificat et jeton de sécurité.

L’authentification par certificat client est disponible pour le mode MAM de XenMobile (MAM uniquement) et le mode ENT (lorsque les utilisateurs s’inscrivent à MDM). L’authentification par certificat client n’est pas disponible pour le mode ENT de XenMobile lorsque les utilisateurs s’inscrivent au mode MAM hérité. Pour utiliser l’authentification par certificat client pour les modes ENT et MAM de XenMobile, vous devez configurer le serveur Microsoft, le serveur XenMobile, puis Citrix Gateway. Suivez ces étapes générales, telles que décrites dans cet article.

Sur le serveur Microsoft :

- Ajoutez un composant logiciel enfichable de certificat à la console de gestion Microsoft.

- Ajoutez le modèle à l’autorité de certification (CA).

- Créez un certificat PFX à partir du serveur CA.

Sur le serveur XenMobile :

- Chargez le certificat sur XenMobile.

- Créez l’entité PKI pour l’authentification par certificat.

- Configurez les fournisseurs d’informations d’identification.

- Configurez Citrix Gateway pour fournir un certificat utilisateur pour l’authentification.

Pour plus d’informations sur la configuration de Citrix Gateway, consultez ces articles dans la documentation Citrix ADC :

- Authentification client

- Infrastructure de profil SSL

- Configuration et liaison d’une stratégie d’authentification par certificat client

Conditions préalables

-

Lorsque vous créez un modèle d’entité de services de certificats Microsoft, évitez les problèmes d’authentification possibles avec les appareils inscrits en excluant les caractères spéciaux. Par exemple, n’utilisez pas ces caractères dans le nom du modèle :

: ! $ () # % + * ~ ? | {} [] - Pour configurer l’authentification par certificat pour Exchange ActiveSync, consultez ce blog Microsoft. Configurez le site du serveur d’autorité de certification (CA) pour Exchange ActiveSync afin d’exiger des certificats clients.

- Si vous utilisez des certificats de serveur privés pour sécuriser le trafic ActiveSync vers le serveur Exchange, assurez-vous que les appareils mobiles disposent de tous les certificats racine/intermédiaires nécessaires. Dans le cas contraire, l’authentification par certificat échoue lors de la configuration de la boîte aux lettres dans Secure Mail. Dans la console IIS d’Exchange, vous devez :

- Ajouter un site web pour l’utilisation de XenMobile avec Exchange et lier le certificat du serveur web.

- Utiliser le port 9443.

- Pour ce site web, vous devez ajouter deux applications, une pour « Microsoft-Server-ActiveSync » et une pour « EWS ». Pour ces deux applications, sous Paramètres SSL, sélectionnez Exiger SSL.

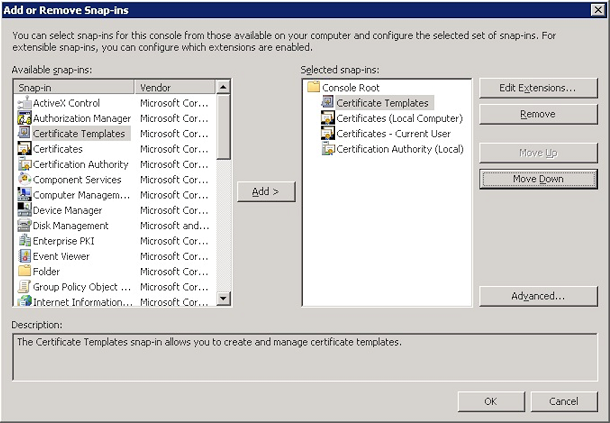

Ajouter un composant logiciel enfichable de certificat à la console de gestion Microsoft

-

Ouvrez la console, puis cliquez sur Ajouter/Supprimer des composants logiciels enfichables.

-

Ajoutez les composants logiciels enfichables suivants :

- Modèles de certificats

- Certificats (ordinateur local)

- Certificats - Utilisateur actuel

- Autorité de certification (locale)

-

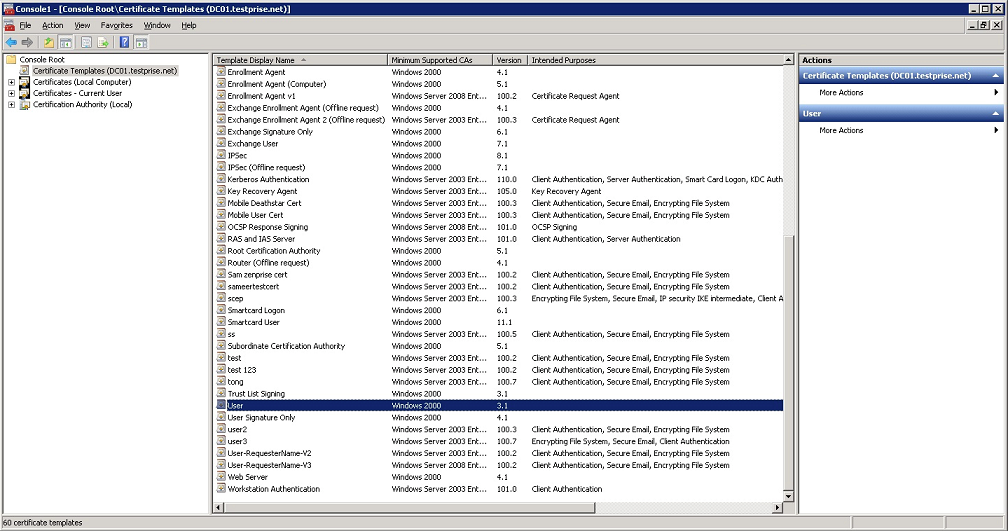

Développez Modèles de certificats.

-

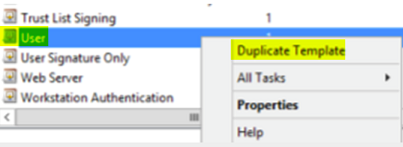

Sélectionnez le modèle Utilisateur et Dupliquer le modèle.

-

Indiquez le nom d’affichage du modèle.

Important :

Il n’est pas recommandé de sélectionner l’option Publier le certificat dans Active Directory. Si cette option est sélectionnée, elle crée des certificats clients pour tous les utilisateurs d’Active Directory, ce qui pourrait encombrer votre base de données Active Directory.

-

Sélectionnez Windows 2003 Server pour le type de modèle. Sur le serveur Windows 2012 R2, sous Compatibilité, sélectionnez Autorité de certification et définissez le destinataire sur Windows 2003.

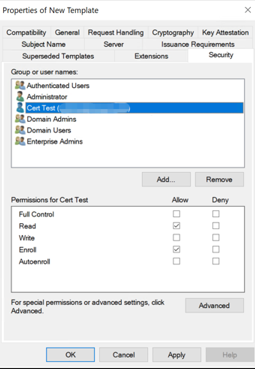

- Sous Sécurité, configurez les éléments suivants :

-

Cliquez sur Ajouter, puis sélectionnez le compte d’utilisateur AD que le serveur XenMobile utilise pour générer des certificats.

Important :

Ajoutez uniquement l’utilisateur du compte de service ici. Ajoutez l’autorisation Inscrire uniquement à ce compte d’utilisateur AD.

Comme décrit plus loin dans cet article, vous créez un certificat .pfx utilisateur à l’aide du compte de service. Pour plus d’informations, consultez Création d’un certificat PFX à partir du serveur CA.

-

Révoquez l’autorisation Inscrire des Utilisateurs du domaine.

-

-

Sous Cryptographie, assurez-vous de fournir la taille de clé. Vous saisirez ultérieurement la taille de clé lors de la configuration de XenMobile.

-

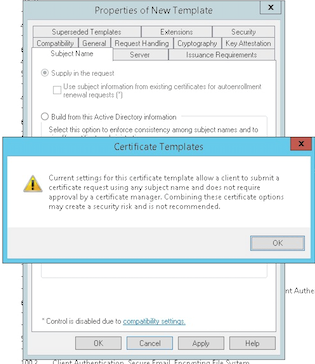

Sous Nom du sujet, sélectionnez Fournir dans la demande. Appliquez les modifications, puis enregistrez.

Ajout du modèle à l’autorité de certification

-

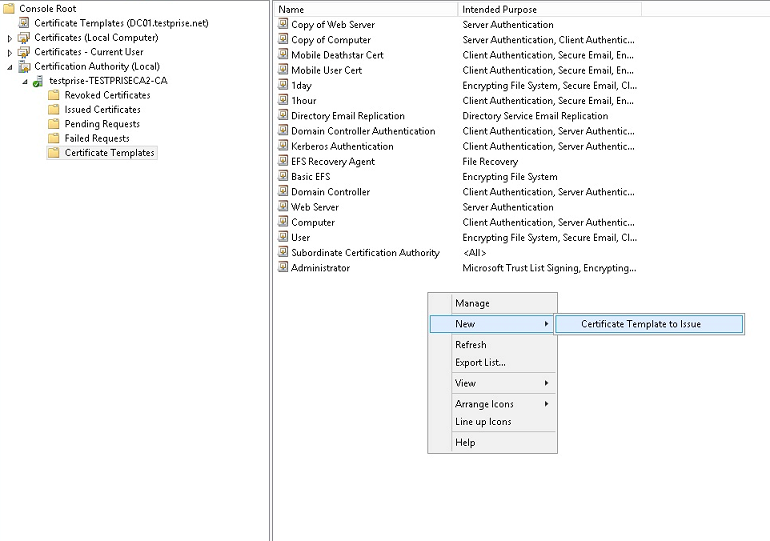

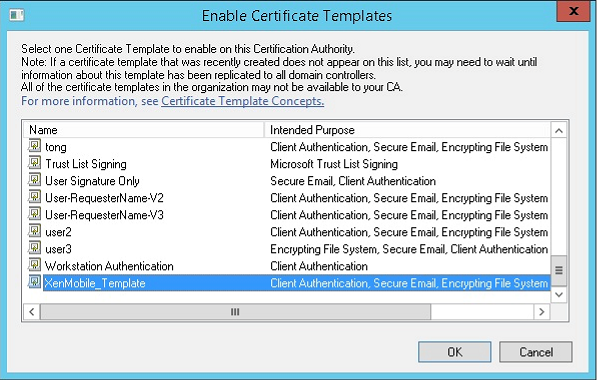

Accédez à Autorité de certification et sélectionnez Modèles de certificats.

-

Cliquez avec le bouton droit dans le volet droit, puis sélectionnez Nouveau > Modèle de certificat à émettre.

-

Sélectionnez le modèle que vous avez créé à l’étape précédente, puis cliquez sur OK pour l’ajouter à l’Autorité de certification.

Création d’un certificat PFX à partir du serveur CA

-

Créez un certificat .pfx utilisateur à l’aide du compte de service avec lequel vous vous êtes connecté. Le fichier .pfx est téléchargé sur XenMobile, qui demande ensuite un certificat utilisateur au nom des utilisateurs qui inscrivent leurs appareils.

-

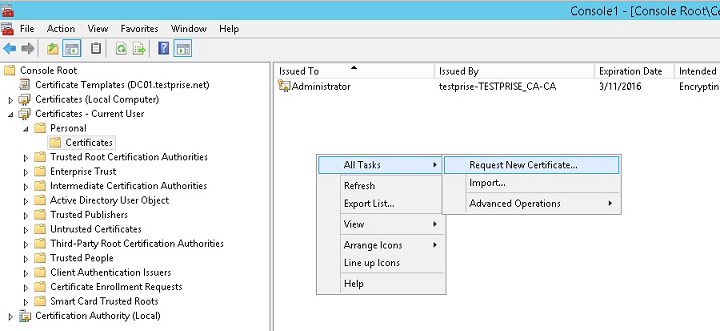

Sous Utilisateur actuel, développez Certificats.

-

Cliquez avec le bouton droit dans le volet droit, puis cliquez sur Demander un nouveau certificat.

-

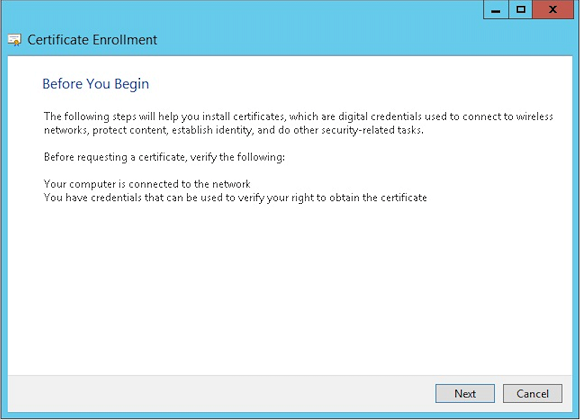

L’écran Inscription de certificat apparaît. Cliquez sur Suivant.

-

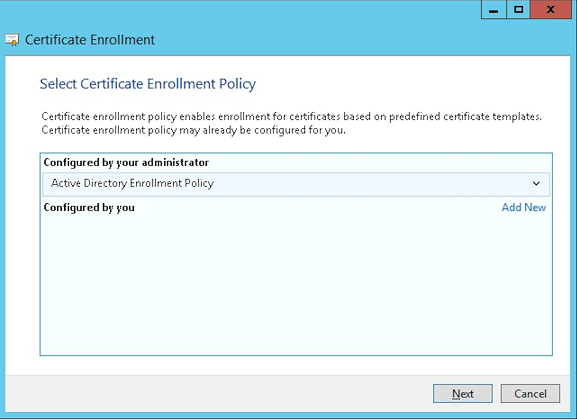

Sélectionnez Stratégie d’inscription Active Directory, puis cliquez sur Suivant.

-

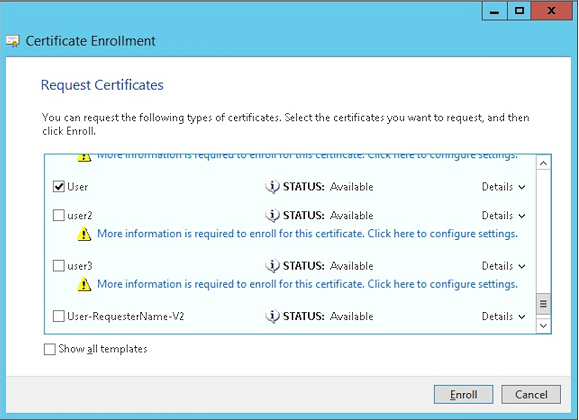

Sélectionnez le modèle Utilisateur, puis cliquez sur Inscrire.

-

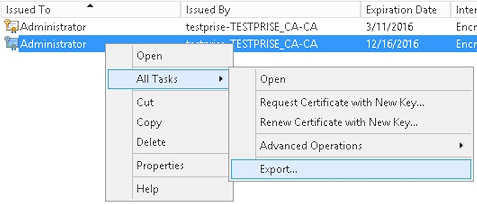

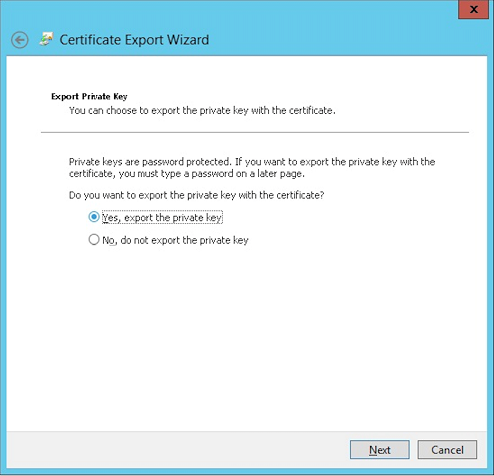

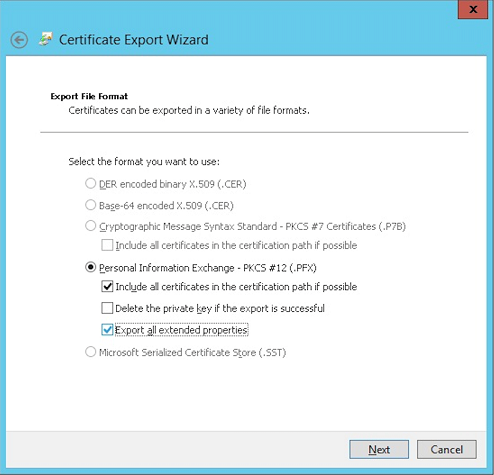

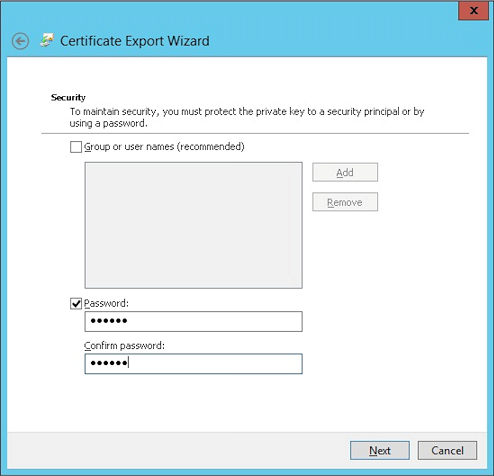

Exportez le fichier .pfx que vous avez créé à l’étape précédente.

-

Cliquez sur Oui, exporter la clé privée.

-

Sélectionnez Inclure tous les certificats dans le chemin de certification si possible et cochez la case Exporter toutes les propriétés étendues.

-

Définissez un mot de passe à utiliser lors du téléchargement de ce certificat dans XenMobile.

-

Enregistrez le certificat sur votre disque dur.

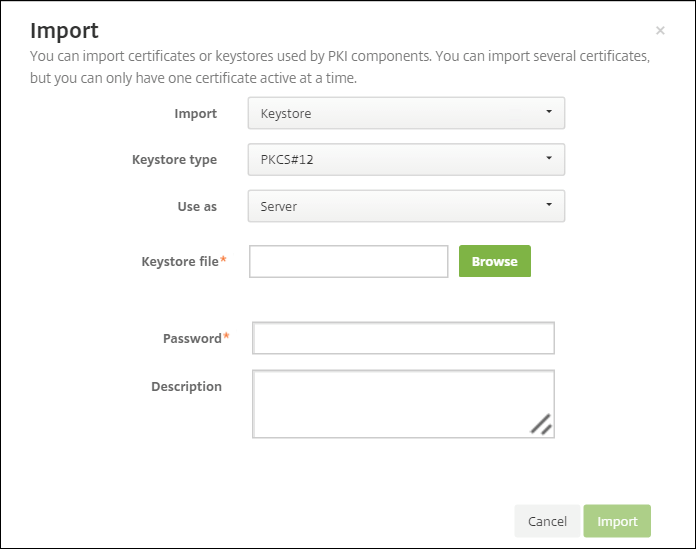

Téléchargement du certificat sur XenMobile

-

Dans la console XenMobile, cliquez sur l’icône en forme d’engrenage dans le coin supérieur droit. L’écran Paramètres apparaît.

-

Cliquez sur Certificats, puis sur Importer.

-

Saisissez les paramètres suivants :

- Importer : Keystore

- Type de Keystore : PKCS #12

- Utiliser comme : Serveur

-

Fichier Keystore : Cliquez sur Parcourir pour sélectionner le certificat

.pfxque vous avez créé. - Mot de passe : Saisissez le mot de passe que vous avez créé pour ce certificat.

-

Cliquez sur Importer.

-

Vérifiez que le certificat est correctement installé. Un certificat correctement installé s’affiche comme un certificat utilisateur.

Création de l’entité PKI pour l’authentification par certificat

-

Dans Paramètres, accédez à Plus > Gestion des certificats > Entités PKI.

-

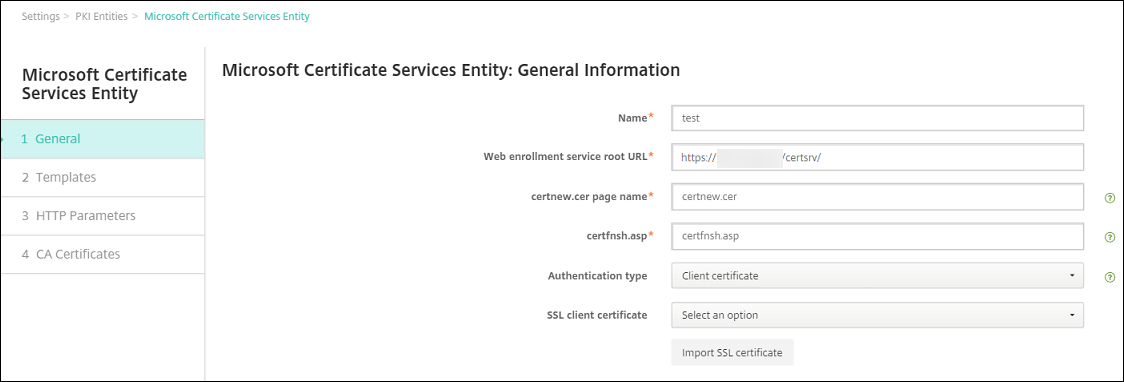

Cliquez sur Ajouter, puis sur Entité de services de certificats Microsoft. L’écran Entité de services de certificats Microsoft : Informations générales apparaît.

-

Saisissez les paramètres suivants :

- Nom : Saisissez un nom

-

URL racine du service d’inscription web :

https://RootCA-URL/certsrv/(Assurez-vous d’ajouter la dernière barre oblique, /, dans le chemin de l’URL.) - Nom de la page certnew.cer : certnew.cer (valeur par défaut)

- certfnsh.asp : certfnsh.asp (valeur par défaut)

- Type d’authentification : Certificat client

- Certificat client SSL : Sélectionnez le certificat utilisateur à utiliser pour émettre le certificat client XenMobile.

-

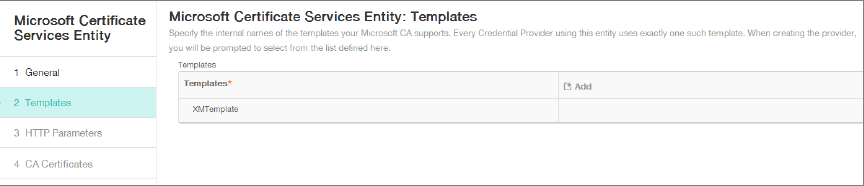

Sous Modèles, ajoutez le modèle que vous avez créé lors de la configuration du certificat Microsoft. N’ajoutez pas d’espaces.

-

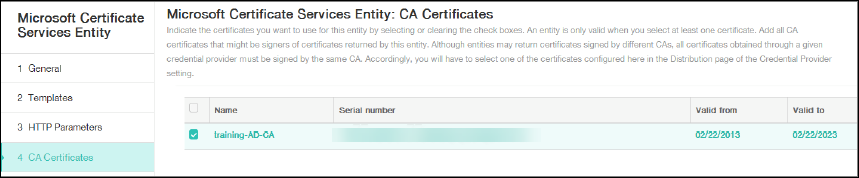

Ignorez les paramètres HTTP, puis cliquez sur Certificats CA.

-

Sélectionnez le nom de l’autorité de certification racine qui correspond à votre environnement. Cette autorité de certification racine fait partie de la chaîne importée du certificat client XenMobile.

-

Cliquez sur Enregistrer.

Configuration des fournisseurs d’informations d’identification

-

Dans Paramètres, accédez à Plus > Gestion des certificats > Fournisseurs d’informations d’identification.

-

Cliquez sur Ajouter.

-

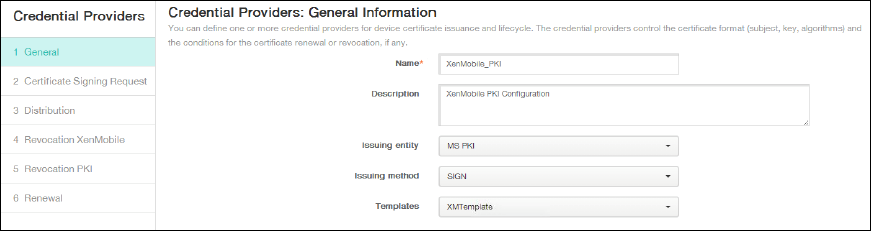

Sous Général, saisissez les paramètres suivants :

- Nom : Saisissez un nom.

- Description : Saisissez une description.

- Entité émettrice : Sélectionnez l’entité PKI créée précédemment.

- Méthode d’émission : SIGN

- Modèles : Sélectionnez le modèle ajouté sous l’entité PKI.

-

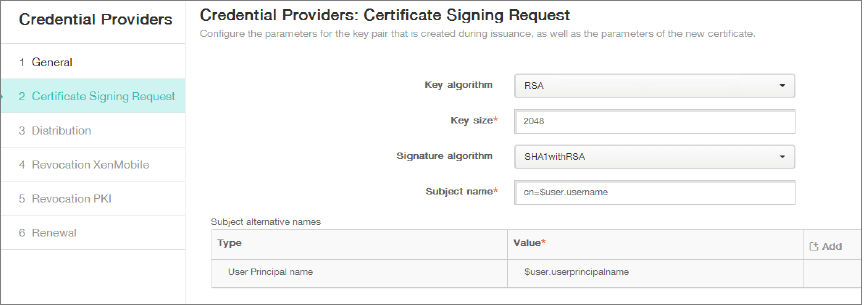

Cliquez sur Demande de signature de certificat, puis saisissez les paramètres suivants :

- Algorithme de clé : RSA

- Taille de clé : 2048

- Algorithme de signature : SHA256withRSA

-

Nom du sujet :

cn=$user.username

Pour les Noms alternatifs du sujet, cliquez sur Ajouter, puis saisissez les paramètres suivants :

- Type : Nom d’utilisateur principal

-

Valeur :

$user.userprincipalname

-

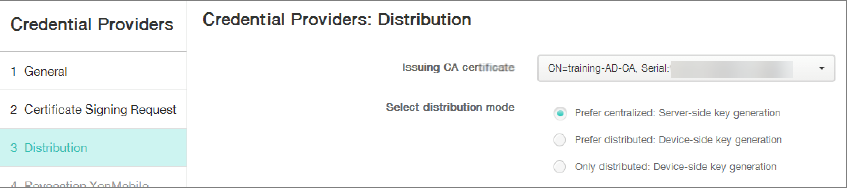

Cliquez sur Distribution et saisissez les paramètres suivants :

- Certificat CA émetteur : Sélectionnez l’autorité de certification émettrice qui a signé le certificat client XenMobile.

- Sélectionner le mode de distribution : Sélectionnez Préférer centralisé : Génération de clé côté serveur.

-

Pour les deux sections suivantes, Révocation XenMobile et Révocation PKI, définissez les paramètres selon vos besoins. Dans cet exemple, les deux options sont ignorées.

-

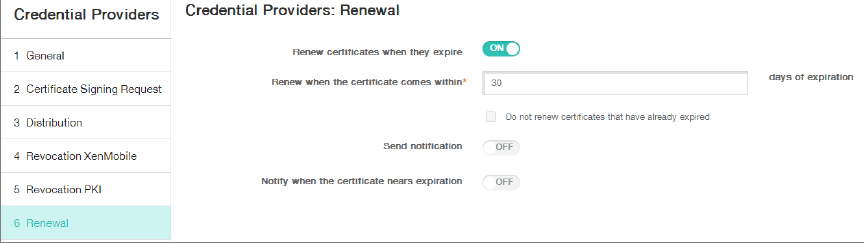

Cliquez sur Renouvellement.

-

Pour Renouveler les certificats à leur expiration, sélectionnez ACTIVÉ.

-

Laissez tous les autres paramètres par défaut ou modifiez-les selon vos besoins.

-

Cliquez sur Enregistrer.

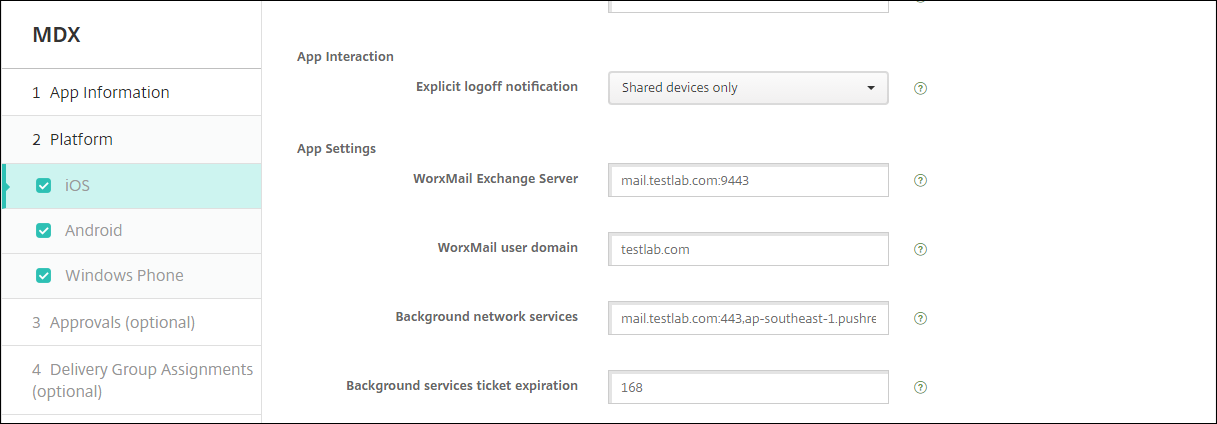

Configuration de Secure Mail pour utiliser l’authentification par certificat

Lorsque vous ajoutez Secure Mail à XenMobile, assurez-vous de configurer les paramètres Exchange sous Paramètres de l’application.

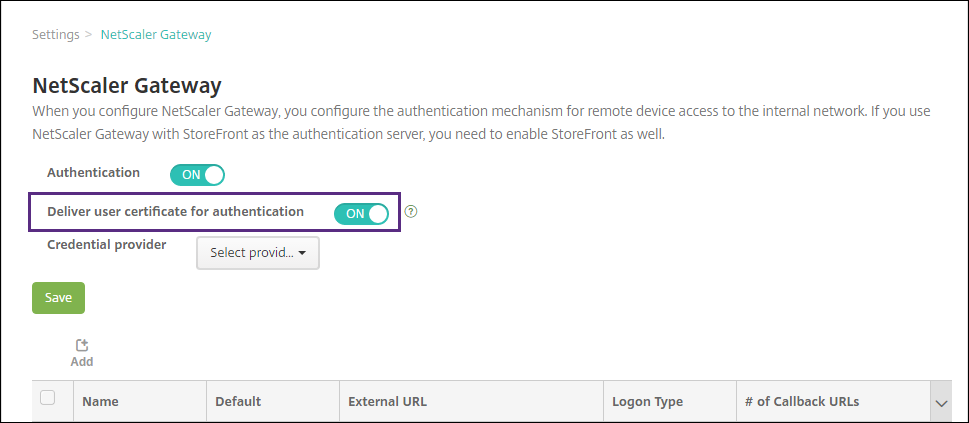

Configuration de la livraison de certificats Citrix ADC dans XenMobile

-

Connectez-vous à la console XenMobile et cliquez sur l’icône en forme d’engrenage dans le coin supérieur droit. L’écran Paramètres apparaît.

-

Sous Serveur, cliquez sur Citrix Gateway.

-

Si Citrix Gateway n’est pas déjà ajouté, cliquez sur Ajouter et spécifiez les paramètres :

-

URL externe :

https://YourCitrixGatewayURL - Type de connexion : Certificat et domaine

- Mot de passe requis : DÉSACTIVÉ

- Définir par défaut : ACTIVÉ

-

URL externe :

-

Pour Fournir un certificat utilisateur pour l’authentification, sélectionnez Activé.

-

Pour Fournisseur d’informations d’identification, sélectionnez un fournisseur, puis cliquez sur Enregistrer.

-

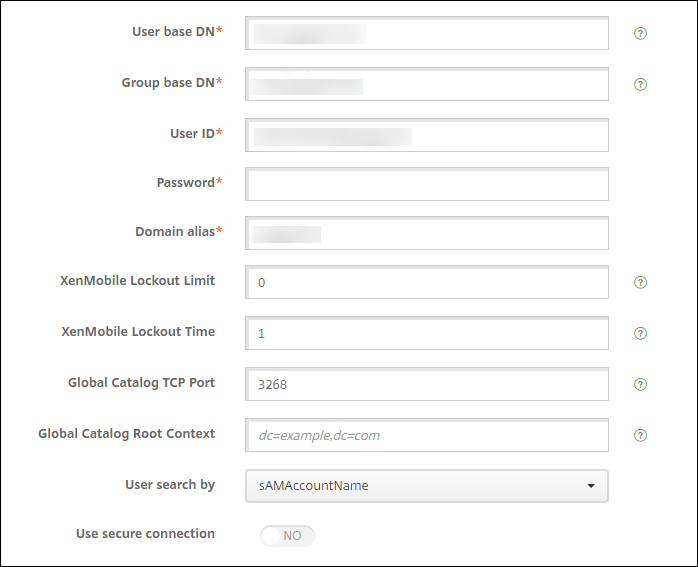

Pour utiliser les attributs sAMAccount dans les certificats utilisateur comme alternative au nom d’utilisateur principal (UPN), configurez le connecteur LDAP dans XenMobile comme suit : Accédez à Paramètres > LDAP, sélectionnez le répertoire et cliquez sur Modifier, puis sélectionnez sAMAccountName dans Recherche utilisateur par.

Activer le code PIN Citrix et la mise en cache du mot de passe utilisateur

Pour activer le code PIN Citrix et la mise en cache du mot de passe utilisateur, accédez à Paramètres > Propriétés du client et cochez les cases suivantes : Activer l’authentification par code PIN Citrix et Activer la mise en cache du mot de passe utilisateur. Pour plus d’informations, consultez Propriétés du client.

Dépannage de la configuration de votre certificat client

Après une configuration réussie de la configuration précédente et de la configuration de Citrix Gateway, le flux de travail utilisateur est le suivant :

-

Les utilisateurs inscrivent leur appareil mobile.

-

XenMobile invite les utilisateurs à créer un code PIN Citrix.

-

Les utilisateurs sont ensuite redirigés vers le XenMobile Store.

-

Lorsque les utilisateurs démarrent Secure Mail, XenMobile ne leur demande pas d’informations d’identification utilisateur pour la configuration de la boîte aux lettres. Au lieu de cela, Secure Mail demande le certificat client à Secure Hub et le soumet au serveur Microsoft Exchange pour authentification. Si XenMobile demande des informations d’identification lorsque les utilisateurs démarrent Secure Mail, vérifiez votre configuration.

Si les utilisateurs peuvent télécharger et installer Secure Mail, mais que Secure Mail ne parvient pas à terminer la configuration de la boîte aux lettres :

-

Si Microsoft Exchange Server ActiveSync utilise des certificats de serveur SSL privés pour sécuriser le trafic, vérifiez que les certificats racine/intermédiaires sont installés sur l’appareil mobile.

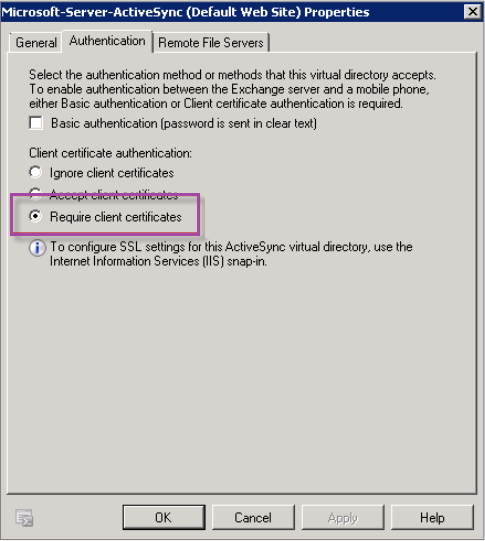

-

Vérifiez que le type d’authentification sélectionné pour ActiveSync est Exiger des certificats clients.

-

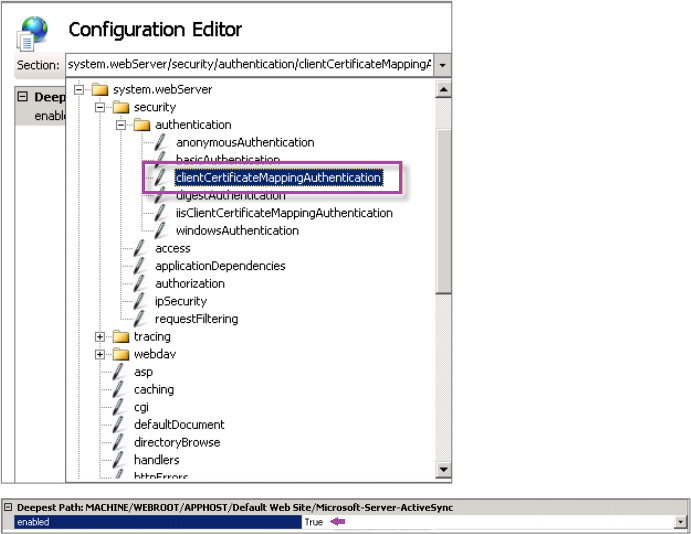

Sur le serveur Microsoft Exchange, vérifiez le site Microsoft-Server-ActiveSync pour vous assurer que l’authentification par mappage de certificat client est activée. Par défaut, l’authentification par mappage de certificat client est désactivée. L’option se trouve sous Éditeur de configuration > Sécurité > Authentification.

Après avoir sélectionné True, assurez-vous de cliquer sur Appliquer pour que les modifications prennent effet.

-

Vérifiez les paramètres de Citrix Gateway dans la console XenMobile : Assurez-vous que Fournir un certificat utilisateur pour l’authentification est ACTIVÉ et que le Fournisseur d’informations d’identification a le bon profil sélectionné.

Pour déterminer si le certificat client a été livré à un appareil mobile

-

Dans la console XenMobile, accédez à Gérer > Appareils et sélectionnez l’appareil.

-

Cliquez sur Modifier ou Afficher plus.

-

Accédez à la section Groupes de livraison et recherchez cette entrée :

Informations d’identification Citrix Gateway : Informations d’identification demandées, CertId=

Pour valider si la négociation de certificat client est activée

-

Exécutez cette commande

netshpour afficher la configuration du certificat SSL liée au site web IIS :netsh http show sslcert <!--NeedCopy--> -

Si la valeur de Négocier le certificat client est Désactivé, exécutez la commande suivante pour l’activer :

netsh http delete sslcert ipport=0.0.0.0:443 netsh http add sslcert ipport=0.0.0.0:443 certhash=cert_hash appid={app_id} certstorename=store_name verifyclientcertrevocation=Enable VerifyRevocationWithCachedClientCertOnly=Disable UsageCheck=Enable clientcertnegotiation=Enable <!--NeedCopy-->Par exemple :

netsh http add sslcert ipport=0.0.0.0:443 certhash=609da5df280d1f54a7deb714fb2c5435c94e05da appid={4dc3e181-e14b-4a21-b022-59fc669b0914} certstorename=ExampleCertStoreName verifyclientcertrevocation=Enable VerifyRevocationWithCachedClientCertOnly=Disable UsageCheck=Enable clientcertnegotiation=Enable <!--NeedCopy-->

Dans cet article

- Conditions préalables

- Ajouter un composant logiciel enfichable de certificat à la console de gestion Microsoft

- Ajout du modèle à l’autorité de certification

- Création d’un certificat PFX à partir du serveur CA

- Téléchargement du certificat sur XenMobile

- Création de l’entité PKI pour l’authentification par certificat

- Configuration des fournisseurs d’informations d’identification

- Configuration de Secure Mail pour utiliser l’authentification par certificat

- Configuration de la livraison de certificats Citrix ADC dans XenMobile

- Dépannage de la configuration de votre certificat client