Citrix DaaS™ for Amazon WorkSpaces Coreバンドルのクイック展開

はじめに

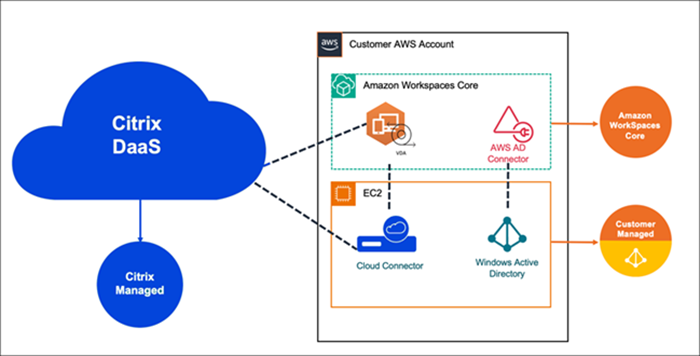

この記事では、Citrix® for Amazon WorkSpaces Coreを使用して展開を準備および作成する方法について説明します。Amazon WorkSpaces CoreはAmazon Web Services (AWS) に存在します。

以下は、AWSの実装とCitrix DaaSによるその管理の表現です。

展開の準備と作成

クイック展開インターフェイスの展開チェックリストには、手順1~5へのリンクが含まれています。

- 開始する前に、Citrix CloudおよびAWSで前提条件を完了します。

- Citrix Cloudでリソースロケーションを作成します。(この手順は前提条件としても含まれています。)

-

- AWSアカウントを接続します。この手順により、Citrix DaaSがAWSに接続するための権限が有効になります。

-

- ディレクトリ接続を作成します。この手順により、組織のActive Directoryへのアクセスを許可する接続が構成されます。

- イメージをインポートします。この手順により、ユーザー向けにデスクトップエクスペリエンスを作成できます。

-

- 展開を作成します。この手順では、展開するマシンと、Citrix Workspaceを介してそれらにアクセスできるユーザーを指定します。

開始する前に

- 展開の準備と作成を開始する前に、以下のタスクを完了していることを確認してください。

- ただし、1つ例外があります。Citrix Cloud™でのリソースロケーションの作成は前提条件として記載されています。また、展開チェックリストの最初の手順でもあります。したがって、前提条件の一部としてリソースロケーションを作成した場合は、チェックリストのその手順をスキップしてください。同様に、以前にその手順を実行しなかった場合は、チェックリストでその手順を完了してください。

Citrix Cloudで完了する前提条件

-

Citrix Cloudアカウントを作成し、Citrix DaaSをサブスクライブします。

- Citrix Cloudリソースロケーションを作成します。(この手順は、クイック展開インターフェイスにもリンクされています。)

AWSで完了する前提条件

- AWSユーザーアカウントを作成します。アカウントには以下が必要です。

- Citrix APIクライアントのロール権限。

- プログラムによるアクセス権限。詳細については、「[AWSアカウントのプログラムによるアクセス権限](/ja-jp/citrix-daas/install-configure/amazon-workspaces-core#aws-account-programmatic-access-permissions)」を参照してください。

- workspaces_DefaultRoleロールを作成します。詳細については、「[workspaces_DefaultRoleロールの作成](https://docs.aws.amazon.com/workspaces/latest/adminguide/workspaces-access-control.html#create-default-role)」を参照してください。

- Active Directoryで:

- AD Connectorオプションを使用して情報を保存および管理します。詳細については、「AD Connector」を参照してください。

- VMが作成されるOUを作成します。そのOUには、Cloud ConnectorおよびCitrix Cloudとの通信のためのCitrixポリシーが必要です。詳細については、「リファレンス」セクションを参照してください。

- Citrix Cloud Connector™構成のグループポリシーを設定します。

-

- Citrixが提供する最新のグループポリシー管理コンソール (CitrixGroupPolicyManagement_64.msi) をCitrixダウンロードサイトからダウンロードします。

-

- MSIをインストールします (そのマシンにはVisual Studio 2015ランタイムがインストールされている必要があります)。次に、コントローラーポリシー設定を含むCitrixポリシーを作成します。この設定は、Cloud Connectorのアドレスを指定します。

- 既存のNATゲートウェイを作成または使用します。詳細については、「NATゲートウェイ」を参照してください。

- Citrix Cloud Connectorが展開されたVMと通信できるようにする、既存のセキュリティグループを1つ以上作成または使用します。詳細については、「セキュリティグループを使用してAWSリソースへのトラフィックを制御する」を参照してください。

-

AWSサポートチケットを開いて、アカウントでBYOLを有効にします。開始するには、AWSアカウントマネージャーまたは営業担当者に連絡するか、AWSサポートセンターに連絡してください。担当者がBYOLを確認して有効にします。詳細については、「Amazon WorkSpacesコンソールを使用してBYOLのアカウントでBYOLを有効にする」を参照してください。

注記:

現在、Windows 10 NおよびWindows 11 NバージョンはBYOLでサポートされていません。

- Citrix DaaS for Amazon WorkSpaces Core機能を使用すると、AWS WorkSpaces CoreでBring Your Own Protocol (BYOP) 機能が自動的に有効になります。

- 作成されるデスクトップに十分なWindows 10ライセンスがあることを確認してください。詳細については、「Bring Your Own Windowsデスクトップライセンス」を参照してください。

一般的な準備

開始する前に、各手順を確認してください。利点: これにより、プロセスを簡単に完了できます。

リソースロケーションの作成

Citrix Cloud でリソースロケーションを作成します。

- リソースロケーションには、Citrix Cloud と通信する 2 つ以上の Cloud Connector が含まれています。Cloud Connector をインストールするサーバーは、EC2 VPC 内にあり、ドメインに参加済みで、インターネット接続が必要です。Cloud Connector は、使用する予定のディレクトリと同じ VPC 内にある必要があります。

- Cloud Connector の詳細については、「Citrix Cloud Connector」およびそのプロビジョニング方法を参照してください。

- リソースロケーションには、Active Directory サーバーを含めることもできます。詳細については、「Active Directory を Citrix Cloud に接続する」を参照してください。

AWS アカウントの接続

この手順により、Citrix DaaS が AWS に接続するための権限が有効になります。

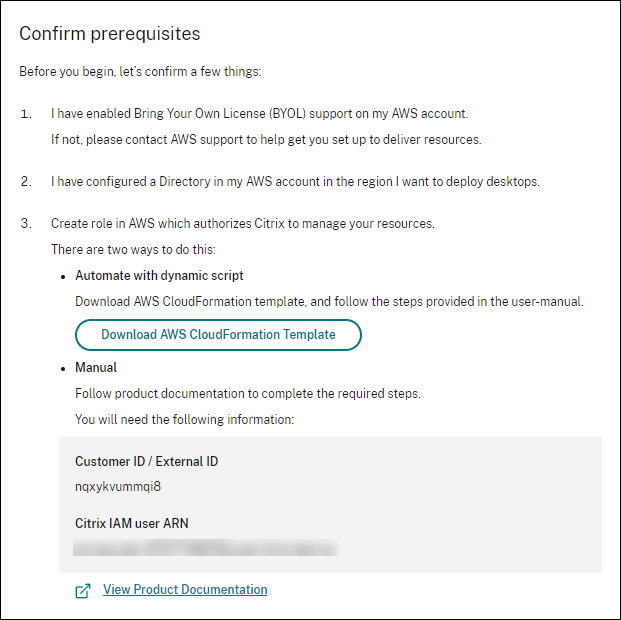

AWS WorkSpaces Core 用の AssumeRole を作成するには、次の手順に従います。

- DaaS タイルで、[管理] をクリックして [Studio] を開きます。

- 左側のペインで、[クイック展開] > [Amazon WorkSpaces Core] > [アカウント] を選択し、[アカウントの接続] をクリックします。

-

[AWS アカウントの接続] ページで、[前提条件の確認] の下にある [AWS CloudFormation テンプレートのダウンロード] をクリックします。テンプレートがダウンロードされたら、[次へ] をクリックします。

- テンプレートをアップロードするには、「AWS Workspace Core 統合用の AssumeRole の作成」を参照してください。

-

[アカウントの認証] ページで、[ロール ID] フィールドに生成された Amazon リソースネーム (ARN) を追加し、[名前] フィールドに名前を指定して、[次へ] をクリックします。[リージョンの選択] ページが開きます。

[ロール ID] は、Citrix がリソースを管理することを承認するロールの ARN に対応します。ロール ID は、AWS マネジメントコンソールで [IAM] > [ロール] に移動すると見つけることができます。

`CloudFormation` スクリプトを使用している場合は、CloudFormation に移動し、ロールの作成に使用された対応するスタックをクリックします。[リソース] タブに移動し、LogicalID が `CitrixAssumeRole` のリソースをクリックします。

注:

同じ AWS アカウントに対して、同じリージョンで 2 つのアカウントを接続することはできません。

-

[リージョンの選択] ページで、デスクトップを展開するリージョンを選択し、[次へ] をクリックします。

注:

BYOL が設定されていないリージョンを選択した場合、アカウントはデフォルトのテナンシーイメージと共有ディレクトリ接続テナンシーにのみアクセスできます。このリージョンで BYOL が設定されると、アカウントは EC2 環境からのイメージと専用ディレクトリ接続テナンシーにアクセスできるようになります。

-

- (この手順は、BYOL が有効なリージョンを選択した場合にのみ表示されます)[BYOL サポートの構成] ページで BYOL サポートを構成するには、安全な Amazon ネットワークに接続された管理ネットワークインターフェイスが必要です。そのインターフェイスとして使用する IP アドレス範囲を検索するために選択します。次に、[利用可能な CIDR ブロックを表示] を選択します。選択した検索範囲で CIDR ブロックが利用可能な場合は、利用可能な CIDR ブロックを選択します。検索アドレス範囲と利用可能な CIDR ブロックを正常に選択すると、メッセージが表示されます。[次へ] をクリックします。

-

- [概要] ページで、指定した情報を確認します。前のページに戻ることができます。完了したら、[完了] をクリックします。

- 接続プロセスが完了するまでに数時間かかる場合があります。

-

AWS Workspace Core 統合用の AssumeRole の作成

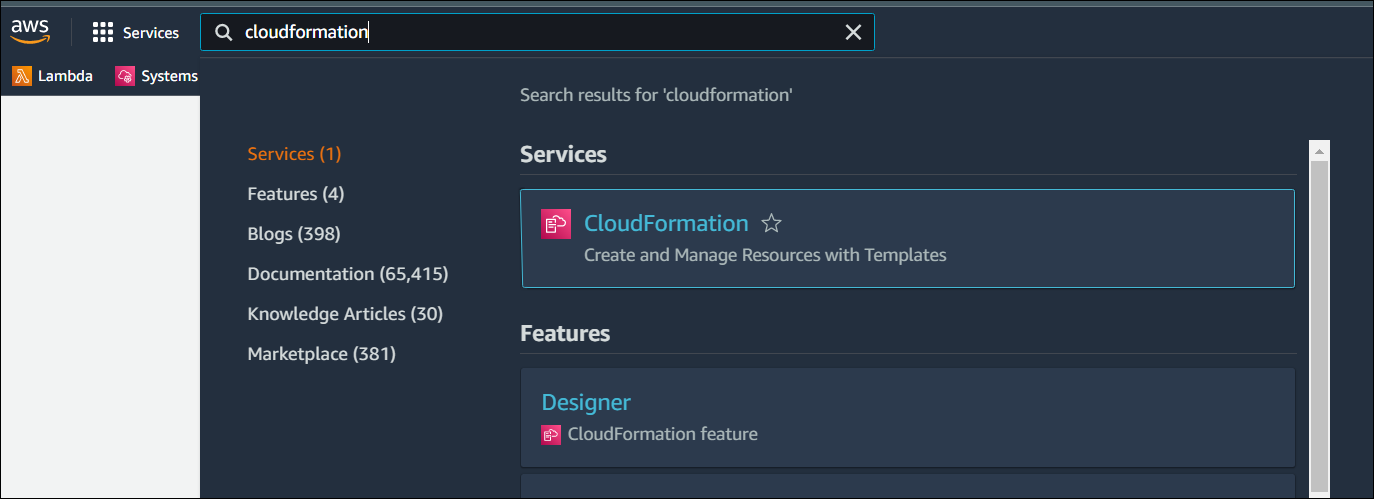

- 1. ブラウザウィンドウで、**Amazon Web Services** の Web サイトを開き、サインインします。

-

[検索] フィールドに「cloudformation」と入力し、Enter キーを押します。

-

[サービス] で [CloudFormation] を選択します。[スタック] ウィンドウが開きます。

-

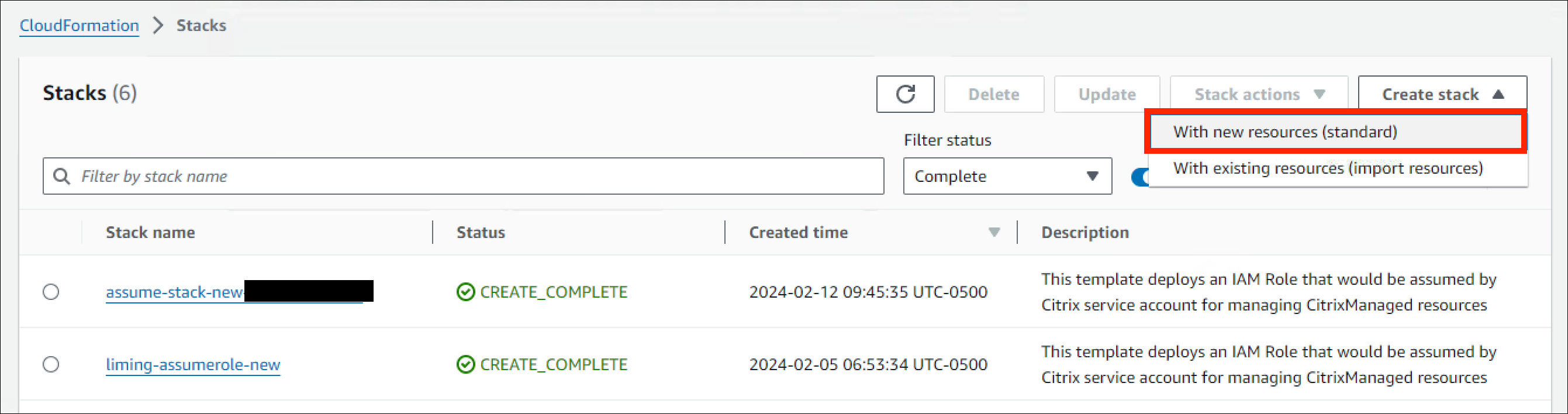

- 右上隅にある [スタックの作成] > [新しいリソースを使用 (標準)] をクリックします。[スタックの作成] ウィンドウが開きます。

-

-

[前提条件 – テンプレートの準備] で、[テンプレートの準備完了] を選択します。

-

[テンプレートの指定] で、[テンプレートファイルのアップロード] > [ファイルの選択] をクリックし、[次へ] をクリックします。[スタックの詳細の指定] ペインが開きます。

-

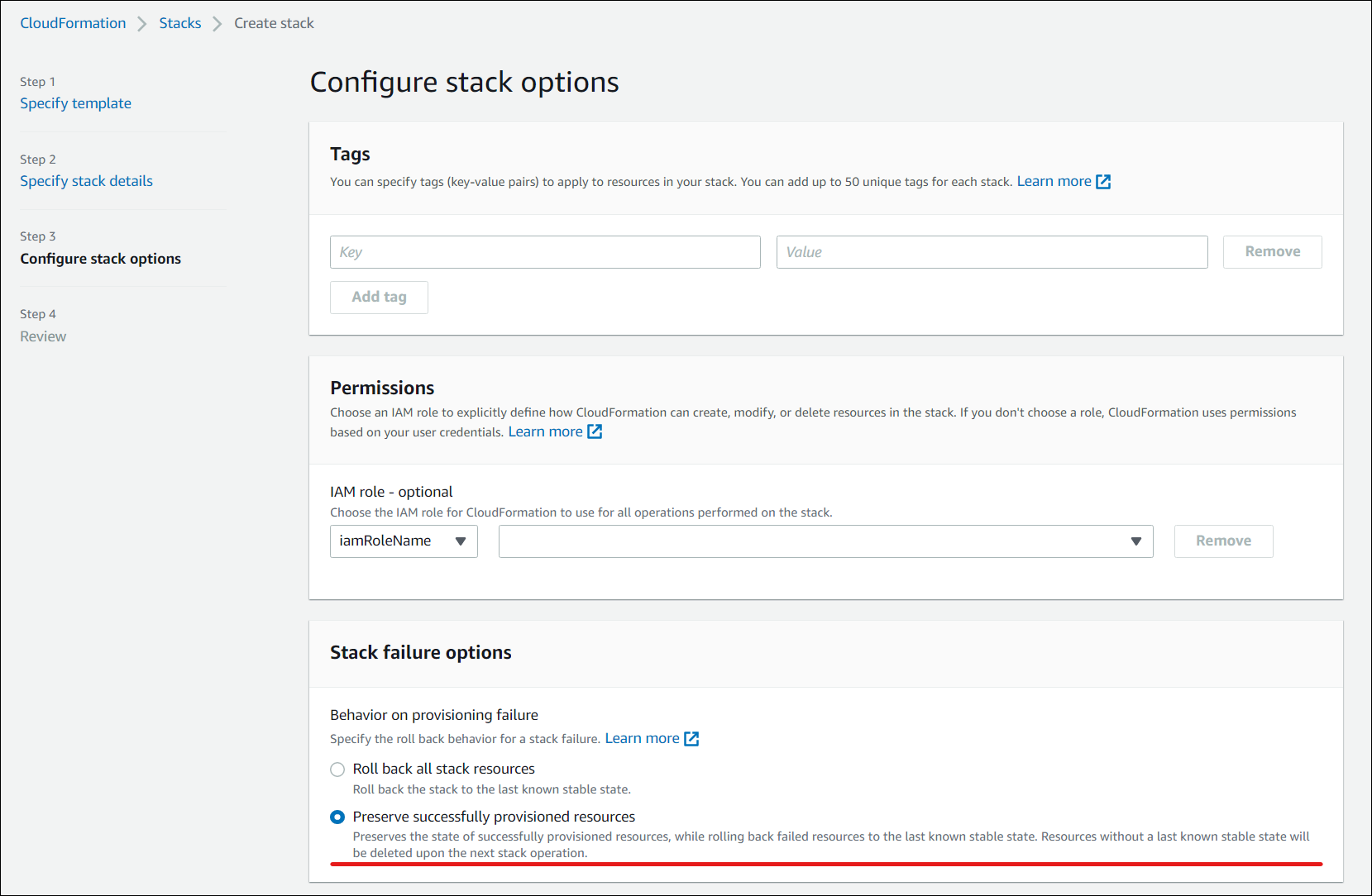

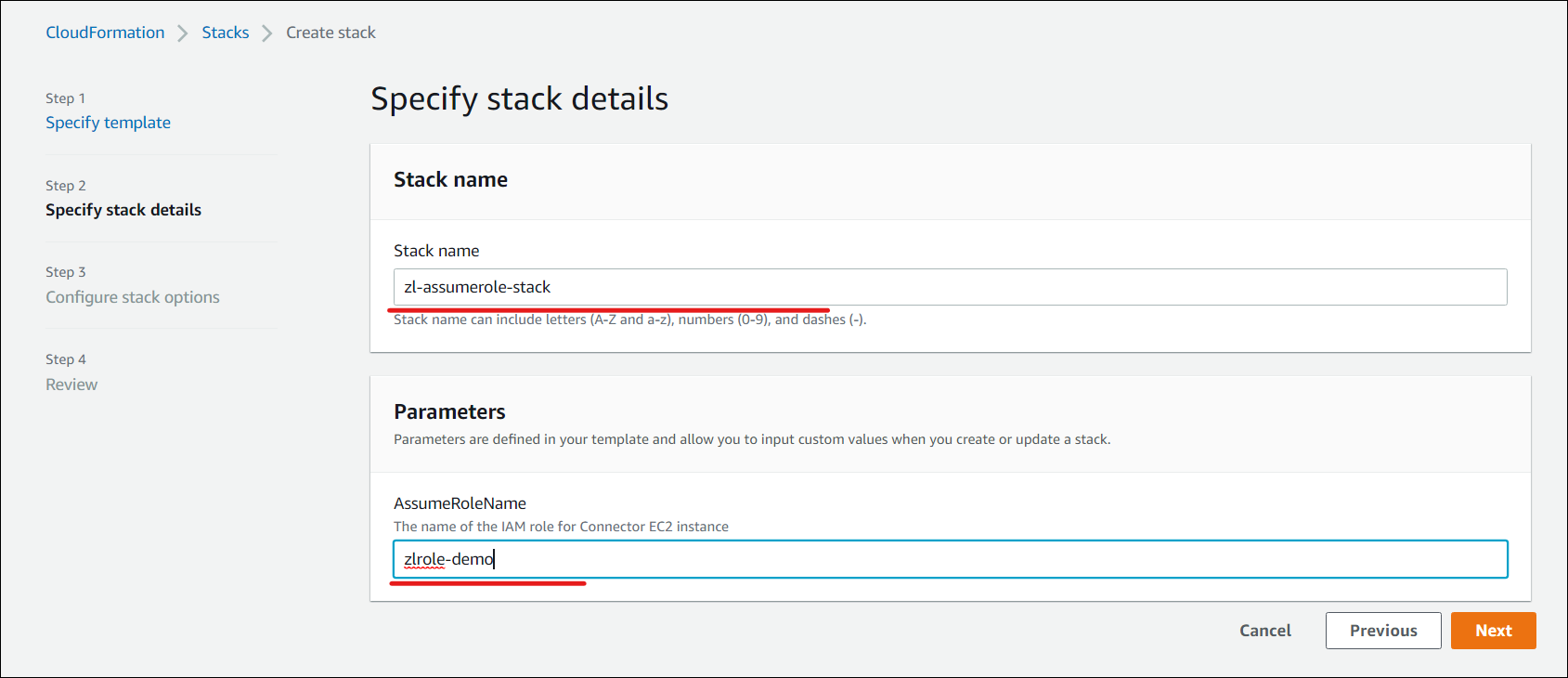

- [スタックの詳細の指定] ペインで、[スタック名] と [AssumeRoleName] を指定し、[次へ] をクリックします。[スタックオプションの構成] ペインが開きます。

-

-

[テンプレートの指定] で、[テンプレートファイルのアップロード] > [ファイルの選択] をクリックし、[次へ] をクリックします。[スタックの詳細の指定] ペインが開きます。

-

[前提条件 – テンプレートの準備] で、[テンプレートの準備完了] を選択します。

注:

[スタックオプションの構成] ペインで、[正常にプロビジョニングされたリソースを保持] オプションを選択します。このオプションは、正常にプロビジョニングされたリソースの状態を保持します。最後に確認された安定した状態がないリソースは、次のスタック操作時に削除されます。

[機能] ポップアップウィンドウで、[AWS CloudFormation がカスタム名で IAM リソースを作成する可能性があることを認識しています] チェックボックスをオンにして、[スタックの作成] をクリックします。

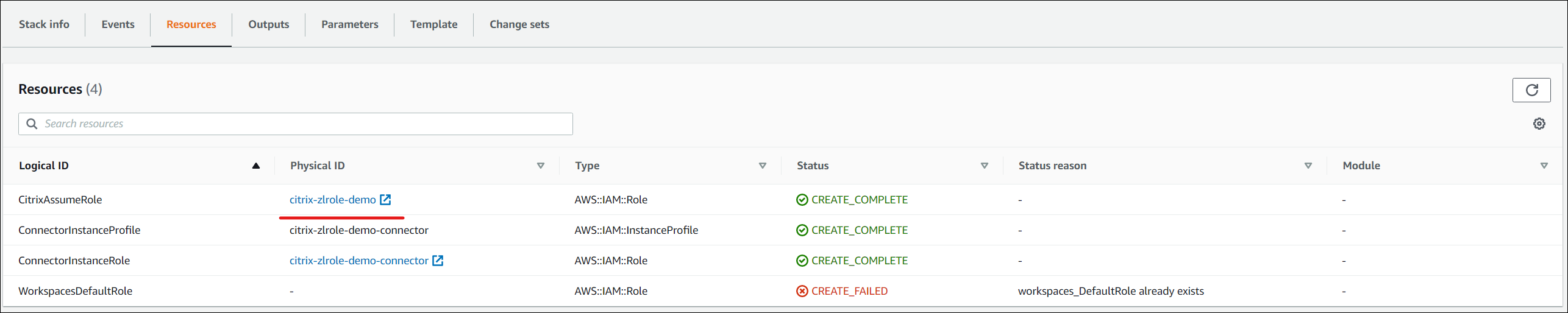

workspace_DefaultRole がすでに作成されているため、スタックの作成が最後に失敗する可能性があります。これは AssumeRole の作成には影響しません。

- 1. **[イベント]** タブに、作成されたスタックのステータスが表示されます。

- 1. **[リソース]** タブで、作成された **AssumeRole** に対応する物理 ID を選択します。

-

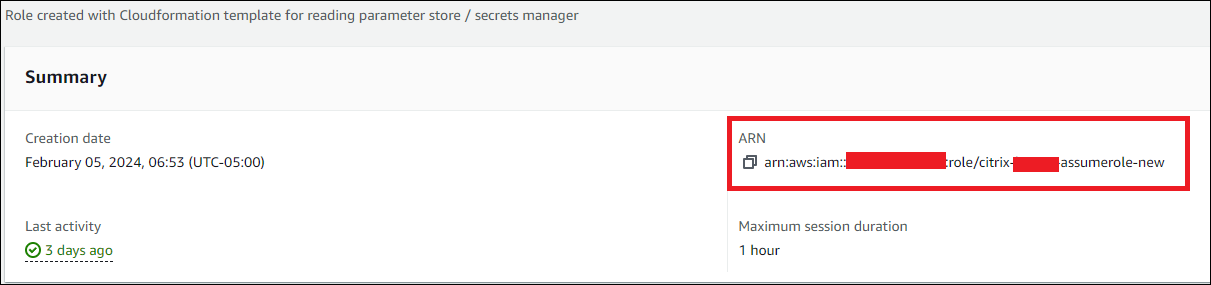

- 1. **[概要]** ペインに、生成された **Amazon リソースネーム** (ARN) が表示されます。

-

- 1. [AWS アカウントの接続](/ja-jp/citrix-daas/install-configure/amazon-workspaces-core#connect-your-aws-account) の手順 4 から再開します。

ディレクトリ接続の作成

注:

この手順の開始時にAWS Directoryの登録を解除してください。Citrix DaaSでディレクトリ接続を作成すると、選択したディレクトリが登録され、Citrix DaaSでAmazon WorkSpacesが作成されます。

この手順では、組織のActive Directoryへのアクセスを許可する接続を作成します。

前提条件:

- 2つのCloud Connectorを含むリソースの場所。

- セキュリティグループ。

-

Active Directory内のOU。

-

前提条件の詳細については、「開始する前に」を参照してください。

-

この手順は、次の2つの場所のいずれかから開始できます。

- 「開始する」チェックリストのリンク。

-

Studioから、Studio > Quick Deploy > Amazon WorkSpaces Core > Directory connectionsを選択します。次に、Create Directory Connectionをクリックします。

-

ディレクトリ接続の作成シーケンスに従います。

-

- ディレクトリの接続: ドロップダウンメニューからアカウントを選択します。テナンシーには、DedicatedまたはSharedのいずれかを選択します。

-

-

リソースの場所: アカウントとディレクトリを選択します。(選択したアカウントには、少なくとも1つのディレクトリが必要です。)

- デスクトップマシンが展開される2つのサブネットを選択します。サブネットは適切なアベイラビリティゾーンにある必要があります。

- この接続にわかりやすい名前を指定します。

- 完了したら、Nextをクリックします。

-

リソースの場所: アカウントとディレクトリを選択します。(選択したアカウントには、少なくとも1つのディレクトリが必要です。)

-

-

仮想マシンの設定: 選択した設定は、このディレクトリ接続を使用するすべてのVMに適用されます。

- 選択したOUは、CitrixグループポリシーのターゲットとなるOUと一致する必要があります。

- セキュリティグループを選択します。

- VMに割り当てられた各ユーザーに管理者権限を付与するかどうかを示します。

-

仮想マシンの設定: 選択した設定は、このディレクトリ接続を使用するすべてのVMに適用されます。

イメージのインポート

この手順により、ユーザー向けのデスクトップエクスペリエンスを作成できます。現在、次の2種類のイメージをインポートできます。

- EC2イメージ - このイメージをインポートするには、Citrix Virtual Delivery Agentとそのすべてのドライバーをインストールすることが前提条件です。イメージはBYOL用に準備されている必要もあります。BYOLスクリプトは次の場所で入手できます: [BYOLChecker.zip](https://tools.amazonworkspaces.com/BYOLChecker.zip)。

- Workspaceイメージ - このイメージをインポートするには、Citrix Virtual Delivery Agentとそのすべてのドライバーをインストールすることが前提条件です。

イメージをインポートするには、次の手順に従います。

- Web Studio > Quick Deploy > Amazon WorkSpaces Coreで、Imagesをクリックします。

-

My Imagesで、Import Imageをクリックします。

- 前提条件: EC2イメージとWorkspaceイメージの前提条件の詳細を提供します。Next: Choose imageをクリックします。

-

イメージの選択

- イメージにわかりやすい名前を指定します。

- アカウントを選択します。

-

Imageドロップダウンリストから、EC2またはWSIタイプのイメージを選択できます。

- EC2を選択した場合は、Applicationドロップダウンメニューからインストールするアプリケーションを選択し、Next: Summaryをクリックします。EC2タイプのイメージはシングルセッションのみをサポートします。

- WSIを選択した場合は、セッションサポートと取り込みプロセスがイメージ設定と一致していることを確認してください。不一致があってもイメージの設定が上書きされることはありませんが、互換性の問題により展開が失敗する可能性があります。セッションサポートとしてシングルまたはマルチセッションを選択します。

- 説明を入力し、Next: Summaryをクリックします。

- Nextをクリックします。Summaryページが開きます。

-

Summaryページで、提供した情報を確認し、Import Imageをクリックします。

注:

イメージのインポートには数時間かかる場合があります。

- 任意のイメージを選択し、View Detailをクリックします。詳細ページには、イメージの作成時に選択されたオプション(アカウント、セッションサポート、テナンシー、アプリケーションなど)が表示されます。

注:

展開を作成する際、Image and performanceページで:

- 選択したDirectory connectionが専用テナンシーの場合、リストされるイメージはシングルセッションのみです。Desktopsページでは、ユーザーを割り当てるかどうかにかかわらずデスクトップを作成できます。

- 選択したDirectory connectionが共有テナンシーの場合、リストされるイメージはシングルセッションとマルチセッションの両方です。マルチセッションのイメージを選択した場合、DesktopsページではCreate desktops without assigning usersオプションのみが有効になります。

専用テナンシーイメージの要件

- イメージはWindows 10 ProまたはWindows 11 Proのいずれかである必要があります。

- イメージの準備中にBYOLCheckerスクリプトを実行します。

- イメージはシングルセッションサポートでのみ設定できます。

- EC2でAMIイメージを作成する場合、スナップショットは暗号化されていない必要があります。

- イメージインポート時のデフォルトの取り込みプロトコルは通常です。ただし、お客様は、追加のドライバーをインストールし、より高ティアのマシンを必要とするグラフィカルなG4DN取り込みプロトコルを選択できます。

- イメージインポート中に、お客様はインストールするOfficeアプリケーションを追加できます。これにより、ワークスペースの作成は事前割り当てされたユーザーの展開に限定されます。

- イメージには、ディレクトリ接続を専用として設定する必要があります。

- 事前割り当てされたシングルセッション展開、またはデカップリングされた(プールされた)シングルセッション展開を作成できます。

デフォルトまたは共有テナンシーイメージの要件

- ワークスペースを作成するには、Windows Server BYOPバンドルを選択します。

- ワークスペースは暗号化されていない必要があり、Always Onモードのみがサポートされます。

- コネクタからRDP経由でプライベートIPアドレスを使用してワークスペースに接続し、ワークスペースが割り当てられているのと同じユーザー資格情報でログインします。マシンに複数のユーザープロファイルがある場合、イメージは保存できません。

- VDAをインストールし、イメージチェッカーアプリケーションを実行します。

- VDAはシングルセッションまたはマルチセッションのいずれかとして構成できます。

- ワークスペースを再起動し、イメージとして保存します。

- イメージが保存された後、Citrix環境にインポートできます。

- イメージインポート時のデフォルトの取り込みプロトコルは通常です。ただし、ベースバンドルがG4DNベースであった場合、グラフィカルなG4DN取り込みプロトコルを選択できます。

- イメージには、ディレクトリ接続を共有として設定する必要があります。

- イメージをシングルセッションとして設定および保存した場合、事前割り当てされたシングルセッション展開、またはデカップリングされた(プールされた)シングルセッション展開を作成できます。

- イメージをマルチセッションとして設定および保存した場合、デカップリングされた(プールされた)マルチセッション展開のみを作成できます。

OS、ディレクトリタイプ、およびセッションサポートの互換性

| イメージ | セッションサポート | AWSディレクトリテナンシー | 展開タイプ | 永続性 |

|---|---|---|---|---|

| Windows Desktop 11 Pro | シングルセッション | 専用 | 専用またはプール | 永続的 |

| Windows Desktop 10 Pro | シングルセッション | 専用 | 専用またはプール | 永続的 |

| Windows Server 2022 | マルチセッション | 共有 | プール | 永続的 |

| Windows Server 2022 | シングルセッション | 共有 | 専用またはプール | 永続的 |

| Windows Server 2019 | マルチセッション | 共有 | プール | 永続的 |

| Windows Server 2019 | シングルセッション | 共有 | 専用またはプール | 永続的 |

注記:

すべてのインスタンスは永続的であり、プール機能を使用すると、インスタンスは初回使用時に割り当てられます。インスタンスは割り当てられたユーザーなしでプロビジョニングされたままになります。ユーザーが初めてログインすると、そのインスタンスは以降のすべてのログインでそのユーザーに割り当てられます。

イメージインポート時のMicrosoft Office 2019イメージの統合

イメージのインポート中にMicrosoft Office 2019イメージを統合するには、次の手順を実行します。

- Web Studio > Quick Deploy > Amazon WorkSpaces Coreで、Imagesをクリックします。

- My Imagesで、Import Imageをクリックします。

- Import Image > Prerequisitesで、Next: Choose Imageをクリックします。

-

Import Image > Choose imageで、次の操作を行います。

- Accountドロップダウンからアカウントを選択します。

- AMIドロップダウンからAMIを選択します。

- Nameフィールドにイメージの名前を入力します。

- イメージにInclude Microsoft Office 2019 Professional Plusを選択します。

- Descriptionフィールドに説明を入力します。

- Import Image > Choose imageで、Next: Summaryをクリックします。

- Choose Image > Summaryで、Microsoft Office 2019にSelectedが表示されていることを確認します。

-

My Imagesで、Import Imageをクリックします。

最近展開されたイメージのステータスは、インポート操作が完了するまでimportingと表示されます。

- My Imagesで、最近展開されたイメージを選択し、View Detailをクリックします。

- Detailパネルで、Microsoft Office 2019フィールドにIncludedと表示されます。

注記:

以下のOSバージョンのみが互換性があります。

- Windows 10 Version 21H2 (December 2021 Update)

Windows 10 Version 22H2 (November 2022 Update)

- Windows 10 Enterprise LTSC 2019 (1809) (1809)

- Windows 10 Enterprise LTSC 2021 (21H2) (21H2)

- Windows 11 Version 22H2 (October 2022 release)

既存のワークスペースインスタンスからのカスタムイメージの作成

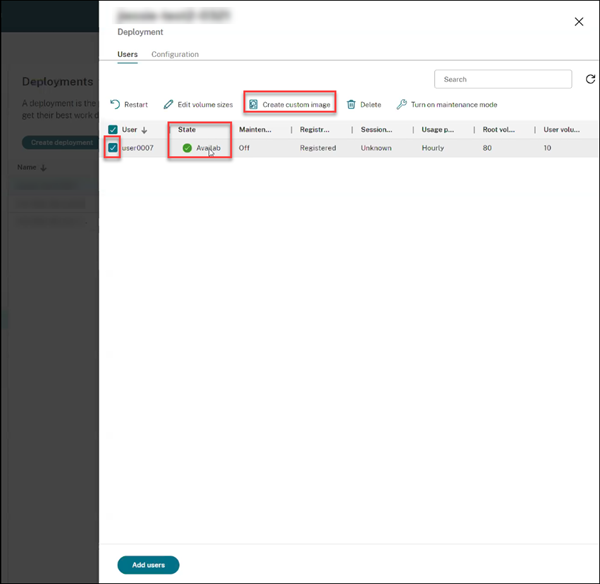

ユーザーのカスタムイメージを作成するには、次の手順を実行します。

-

Web Studio > Quick Deploy > Amazon WorkSpaces Coreで、Deploymentsを選択します。

-

- 管理するマシンを含む展開を選択し、View detailをクリックします。

-

- DeploymentペインのUsersタブで、ワークスペースの状態が利用可能なUserを選択し、Create custom imageをクリックします。

注記:

ワークスペースの状態が利用可能な展開に対してのみ、カスタムイメージを作成できます。

-

-

Create custom imageペインで、次の操作を行います。

- 選択したユーザーのImage properties、OS、およびAccount情報を確認します。

- デスクトップ展開がプロセス中にメンテナンスモードになる時間を示す警告メッセージに注意してください。

- Image nameやDescriptionなどの必須フィールドに入力します。Image nameフィールドには、イメージ名に許可される文字が示されています。

- Createをクリックします。Imagesノードウィンドウが開きます。

-

- Refreshボタンをクリックします。新しく作成されたカスタムイメージがStatusがPendingとしてリストされます。

- カスタムイメージを選択し、View Detailをクリックします。イメージウィンドウが開き、Status、Account、ID、OS、およびDescriptionなどの詳細が表示されます。

-

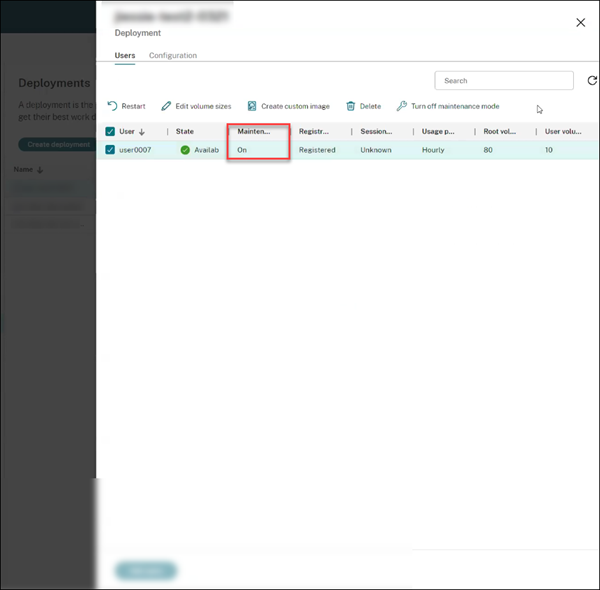

- 左側のナビゲーションでDeploymentsをクリックします。新しい展開のStatusはUpdatingと表示されます。

-

新しい展開を選択し、View detailをクリックします。

- Deploymentペインで、MaintenanceタブがOnと表示されます。

ベストプラクティスとして:

- 本番環境に接続されていない個別のVirtual Private Cloud (VPC) を使用します。

- Windows WorkSpaces の場合、イメージを作成する前にグループポリシーオブジェクト (GPO) を構成しないでください。詳細については、「ベストプラクティス」を参照してください。

- イメージ作成には専用の AD Connector を使用します。

- イメージ作成には Active Directory 内の専用の OU を使用します。詳細については、「Amazon WorkSpaces の BYOL イメージ作成を成功させるためのベストプラクティス」を参照してください。

デプロイの作成

デプロイとは、ユーザーが Citrix Workspace からアクセスできるデスクトップのグループです。この手順では、デスクトップとしてデプロイされる仮想マシンの特性と、どの AD ユーザーがそれらを使用できるかを指定します。

注:

コンピューター名は、ワークスペースの作成時に Amazon によって設定され、正確なワークスペースデータを保証するための識別子として使用されます。Citrix DaaS for Amazon Workspaces Core を使用してコンピューター名を変更することはできません。

前提条件

デプロイの準備と作成に記載されているすべての手順を完了してください。

- Web Studio > Quick Deploy > Amazon WorkSpaces Core > Deployments で、[Create deployment] をクリックします。

-

[Image and performance] ページで、

- ディレクトリ接続として専用テナンシーを選択した場合、イメージドロップダウンには専用テナンシーを持つイメージがリストされます。専用テナンシーを持つイメージは、シングルセッションのみをサポートします。

- ディレクトリ接続として共有テナンシーを選択した場合、イメージドロップダウンにはデフォルトテナンシーを持つイメージがリストされます。共有テナンシーを持つイメージは、シングルセッションとマルチセッションの両方をサポートします。

- [Performance] と [Root volume sizes] を選択します。[Next: Encryption] をクリックします。

-

[Encryption]:[Select encryption key preference] セクションで、

- [Use AWS managed KMS key] オプションがデフォルトで選択されています。これにより、ルートボリュームとユーザーボリュームの両方が暗号化され、AWS によって管理されます。

- [Use customer managed key] オプションを選択する場合は、まず AWS Key Management でキーを作成してください。作成後、[Key Alias] フィールドにキーを入力し、[Next: Desktops] をクリックします。

注:

暗号化キーは、Key Management Service (KMS) コンソールの [AWS managed keys] または [Customer managed keys] で確認できます。

-

[Desktops]:

- [Create desktops without assigning users] を選択する新しいオプションが追加されました。このオプションを選択した場合、ユーザープロファイルの場所を D: ドライブまたは外部の場所に保存するように構成することをお勧めします。デフォルトでは、ユーザープロファイルは C: ドライブに保存されます。WorkSpace を再構築すると、C: ドライブ上のユーザーデータと設定は失われます。デプロイに追加するデスクトップの数を指定します。このオプションの [Desktop assignment type] は [Random pool unassigned] です。[Next: Summary] をクリックします。

注:

[Create desktops without assigning users] オプションは、AWS 提供のアプリケーションを含むイメージでは使用できません。そのため、デスクトップの作成時にユーザーを割り当てる必要があります。

- 既存の [Assign users while creating desktops] オプションを選択した場合、デスクトップへのアクセスを許可するユーザーを検索して選択します。ユーザーのボリュームサイズをカスタマイズする場合は、[Edit user and root volume sizes] を選択し、サイズを指定します。このオプションの [Desktop assignment type] は [Static preassigned] です。[Next: Summary] をクリックします。

- [Summary]:提供した情報を確認し、[Deployment name] を指定します。[Create deployment] をクリックします。[Deployment] ページには、割り当てられたデスクトップの詳細を示す新しい [Desktops] 列が表示されます。

- 再同期:保留状態のデプロイ、またはデプロイにリストされているマシンの数が AWS にリストされているマシンの数と一致しない場合は、[Re-sync] をクリックします。

- デプロイを選択し、[View detail] をクリックします。デプロイの詳細ページには、次の 3 つのタブが表示されます。

- [Desktops]:デスクトップを選択すると、変更する設定が表示されます。

- [Applications]:このタブでは、新しいアプリケーションを追加したり、既存のアプリケーションを削除したりできます。既存のデプロイにアプリケーションを追加する方法の詳細については、「手順 6. アプリケーション」を参照してください。

- [Users]:このタブは、未割り当てのデプロイでのみ、デスクトップを起動するユーザーまたはグループを割り当てるために使用できます。[Add] をクリックします。必要な設定を更新し、[Find now] をクリックします。テーブルから複数のユーザーを選択し、[Ok > Done] をクリックできます。適切なオプションを選択することで、さらにユーザーを追加したり、既存のユーザーを削除したりできます。

- [Configuration]:このタブには、選択したデスクトップの割り当てタイプが表示されます。未割り当てのデスクトップの場合、[Desktop assignment type] は [Random pool unassigned] です。

Microsoft 365 Windows アプリの統合

Microsoft 365 Apps を統合するには、「Microsoft 365 Apps for enterprise now available on Amazon WorkSpaces services」および「Microsoft 365 Bring Your Own License (BYOL)」を参照してください。

デプロイ内のマシンの管理

マシンカタログの管理で説明されているマシン管理機能に加えて、一部のアクションでは、デプロイから管理するマシンを選択できます。

デプロイ内のマシンを管理するには:

- Web Studio > Quick Deploy > Amazon WorkSpaces Core で、[Deployments] を選択します。

- [Deployments] ペインで、管理するマシンを含むデプロイを選択します。

- [View details] をクリックします。

- [Deployment details] ペインで、管理するマシンを選択します。

- 表示されたアクションから、マシンに対して実行するアクションを選択します。

- [Edit volume size] をクリックして、マシンのボリュームサイズを変更します。

- [Delete] をクリックして、デプロイと AWS からマシンを削除します。マシンがデリバリーグループにある場合、メンテナンスモードの場合にのみ削除できます。

- [Turn maintenance mode on/off] をクリックして、マシンのメンテナンスモードをオン(オフの場合)またはオフ(オンの場合)にします。

デプロイへのアプリケーションの追加

既存の展開へのアプリケーションの追加

- Web Studio > クイック展開 > Amazon WorkSpaces Core で、[展開] を選択します。

- [展開] ペインで、アプリケーションを追加する展開を選択します。

- [アプリケーションの追加] をクリックします。[アプリケーションの追加] ペインが開きます。

- [追加] メニューをクリックし、アプリケーションを追加するために次のいずれかのソースを選択します。

- スタートメニューから

- 手動で

- アプリケーションパッケージ

- 既存

- アプリケーショングループ

既存の展開へのアプリケーションの追加について詳しくは、「手順 6. アプリケーション」を参照してください。

非永続ユーザープロファイルでの永続デスクトップの使用

Workspace Environment Management™ を使用すると、Profile Management 設定を構成して、非永続ユーザープロファイルで永続デスクトップを有効にできます。これにより、カスタマイズ可能なデスクトップエクスペリエンスが提供され、ユーザープロファイルの管理と一元化されたストレージが容易になり、仮想デスクトップ環境向けの柔軟でスケーラブルなソリューションが作成されます。設定を構成するには、次の手順を実行します。

- WEM コンソールから、[構成セット] > [ポリシーとプロファイル] > [Citrix Profile Management 設定] に移動します。

- [Profile Management の構成を有効にする] を選択し、[プロファイルの処理] タブに移動します。

- [ログオフ時にローカルにキャッシュされたプロファイルを削除する] を選択します。

リファレンス

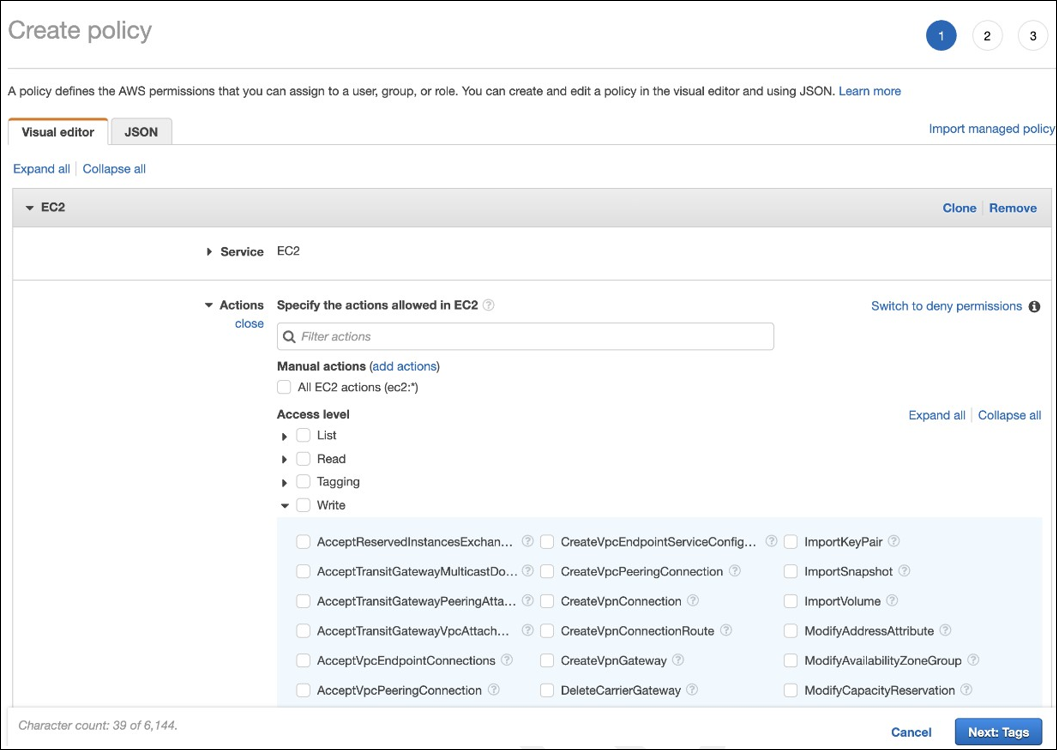

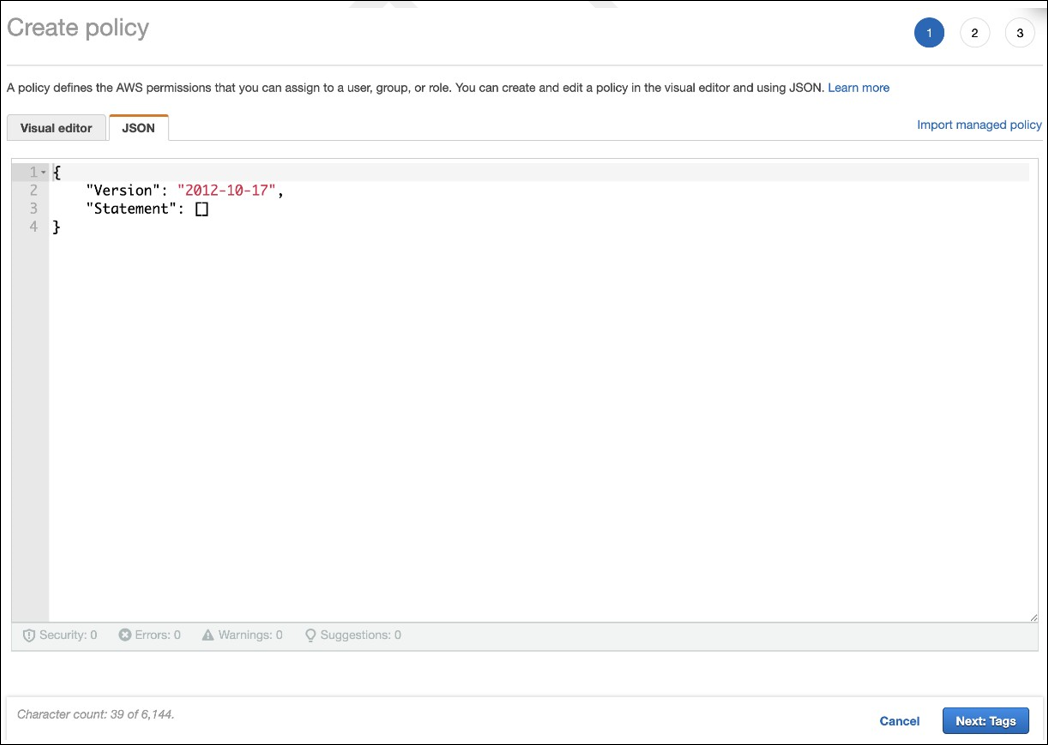

AWSアカウントのプログラムによるアクセス権限

AWSユーザーアカウントは、AWSリソースレイヤーへのAPI呼び出しを行うために、特定のプログラムによるアクセス権限を持っている必要があります。プログラムによるアクセスでは、アクセスキーIDとシークレットアクセスキーが作成されます。 これらの権限を含むポリシーは、IAMコンソールで作成できます。次の図に示すように、ビジュアルエディター(権限を1つずつ追加)またはJSON(以下のスニペットを追加)を使用できます。 詳しくは、「AWSアカウントでのIAMユーザーの作成」を参照してください。

-

[ビジュアルエディター] タブで、権限を1つずつ追加します。

-

[JSON] タブで、次の図の後に示すスニペットを追加します。

必要な権限

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "VisualEditor0",

"Effect": "Allow",

"Action": [

"workdocs:DeregisterDirectory",

"workdocs:RegisterDirectory",

"workdocs:AddUserToGroup",

"ec2:ImportInstance",

"ec2:DescribeImages",

"ec2:DescribeImageAttribute"

"ec2:CreateKeyPair",

"ec2:DescribeKeyPairs",

"ec2:ModifyImageAttribute",

"ec2:DescribeVpcs",

"ec2:DescribeSubnets",

"ec2:RunInstances",

"ec2:DescribeSecurityGroups",

"ec2:CreateTags",

"ec2:DescribeRouteTables",

"ec2:DescribeInternetGateways",

"ec2:CreateSecurityGroup",

"ec2:DescribeInstanceTypes",

"servicequotas:ListServices",

"servicequotas:GetRequestedServiceQuotaChange",

"servicequotas:ListTagsForResource",

"servicequotas:GetServiceQuota",

"servicequotas:GetAssociationForServiceQuotaTemplate",

"servicequotas:ListAWSDefaultServiceQuotas",

"servicequotas:ListServiceQuotas",

"servicequotas:GetAWSDefaultServiceQuota",

"servicequotas:GetServiceQuotaIncreaseRequestFromTemplate",

"servicequotas:ListServiceQuotaIncreaseRequestsInTemplate",

"servicequotas:ListRequestedServiceQuotaChangeHistory",

"servicequotas:ListRequestedServiceQuotaChangeHistoryByQuota",

"sts:DecodeAuthorizationMessage",

"ds:*",

"workspaces:*",

"iam:GetRole",

"iam:GetContextKeysForPrincipalPolicy",

"iam:SimulatePrincipalPolicy"

],

"Resource": "*"

}

]

}

<!--NeedCopy-->