-

技術セキュリティの概要

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

技術セキュリティの概要

セキュリティの概要

本ドキュメントは、Citrix CloudでホストされているCitrix DaaS(旧Citrix Virtual Apps and Desktopsサービス)に適用されます。この情報には、Citrix Virtual Apps EssentialsおよびCitrix Virtual Desktops Essentialsが含まれます。

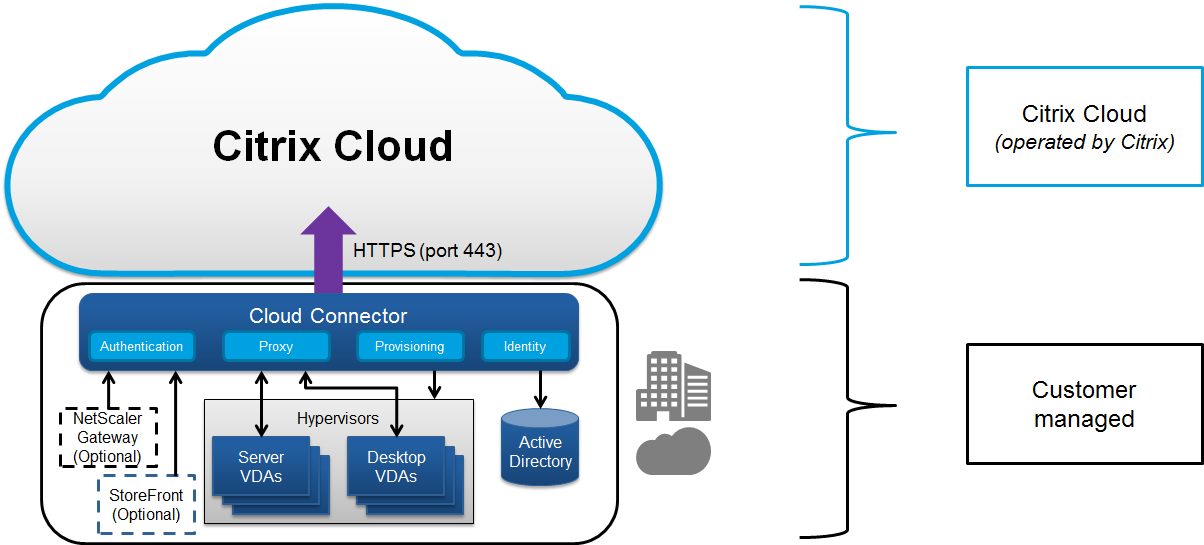

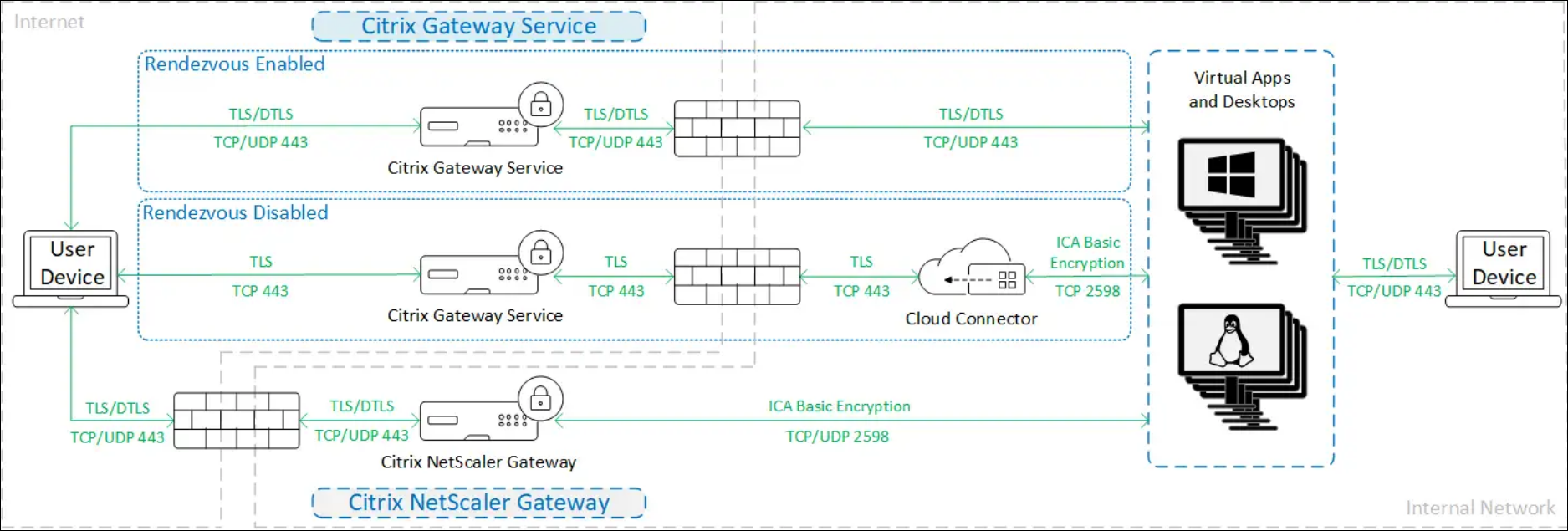

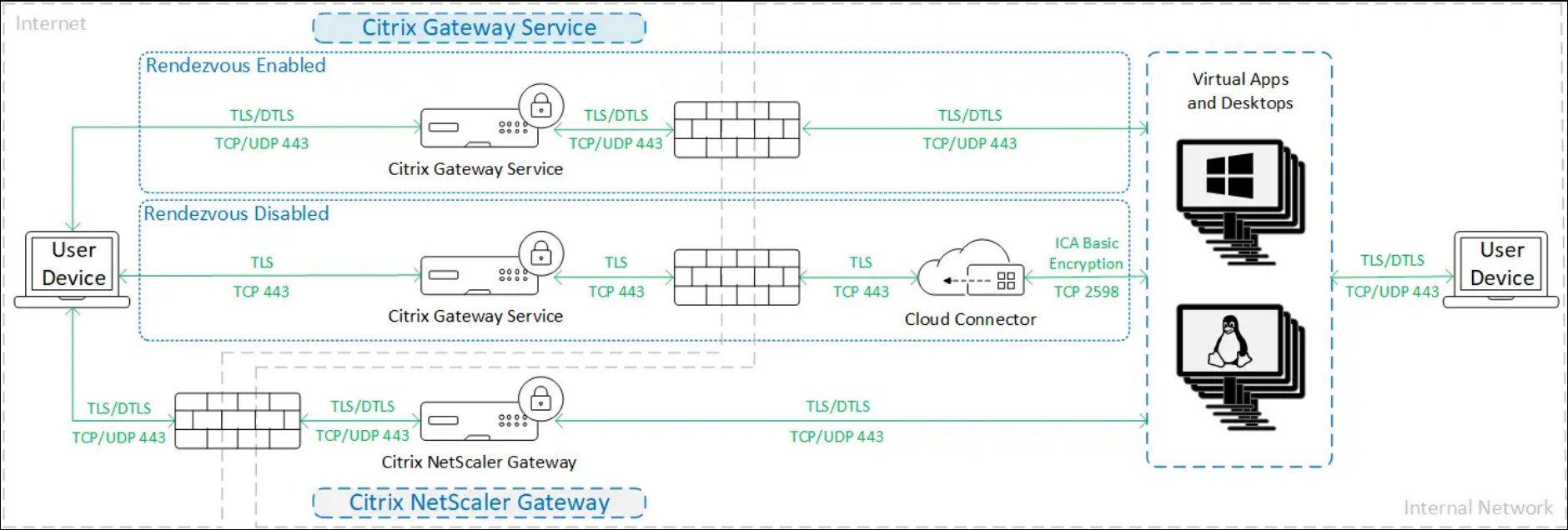

Citrix Cloudは、Citrix DaaS環境のコントロールプレーンの運用を管理します。コントロールプレーンには、Delivery Controller、管理コンソール、SQLデータベース、ライセンスサーバー、およびオプションでStoreFrontとCitrix Gateway(旧NetScaler Gateway)が含まれます。アプリとデスクトップをホストするVirtual Delivery Agent(VDA)は、顧客が選択したデータセンター(クラウドまたはオンプレミス)で顧客の管理下に置かれます。これらのコンポーネントは、Citrix Cloud Connectorと呼ばれるエージェントを使用してクラウドサービスに接続されます。顧客がCitrix Workspace™の使用を選択した場合、データセンター内でCitrix Gatewayを実行する代わりに、Citrix Gateway Serviceを使用することもできます。次の図は、Citrix DaaSとそのセキュリティ境界を示しています。

Citrixのクラウドベースのコンプライアンス

Citrix Cloudの認定に関する詳細については、Citrix Trust Centerにアクセスし、頻繁に更新を確認してください。

注:

さまざまなCitrix DaaS™エディションおよびUniversal Hybrid Multi-CloudでのCitrix Managed Azure Capacityの使用は、Citrix SOC 2(Type 1または2)、ISO 27001、HIPAA、またはその他のクラウドコンプライアンス要件について評価されていません。

データフロー

-

Citrix DaaSはVDAをホストしないため、顧客のアプリケーションデータおよびプロビジョニングに必要なイメージは常に顧客のセットアップでホストされます。コントロールプレーンは、ユーザー名、マシン名、アプリケーションショートカットなどのメタデータにアクセスできますが、コントロールプレーンからの顧客の知的財産へのアクセスは制限されます。

-

クラウドと顧客のオンプレミス間で流れるデータは、ポート443を介したセキュアなTLS接続を使用します。

データ分離

Citrix DaaSは、顧客のアプリケーションとデスクトップの仲介および監視に必要なメタデータのみを保存します。イメージ、ユーザープロファイル、その他のアプリケーションデータを含む機密情報は、顧客のオンプレミスまたはパブリッククラウドベンダーのサブスクリプション内に残ります。

サービスエディション

Citrix DaaSの機能はエディションによって異なります。たとえば、Citrix Virtual Apps Essentials™はCitrix GatewayサービスとCitrix Workspaceのみをサポートします。サポートされている機能の詳細については、該当する製品ドキュメントを参照してください。

ICA®セキュリティ

Citrix DaaSは、転送中のICAトラフィックを保護するためのいくつかのオプションを提供します。利用可能なオプションは次のとおりです。

- 基本暗号化: デフォルト設定。

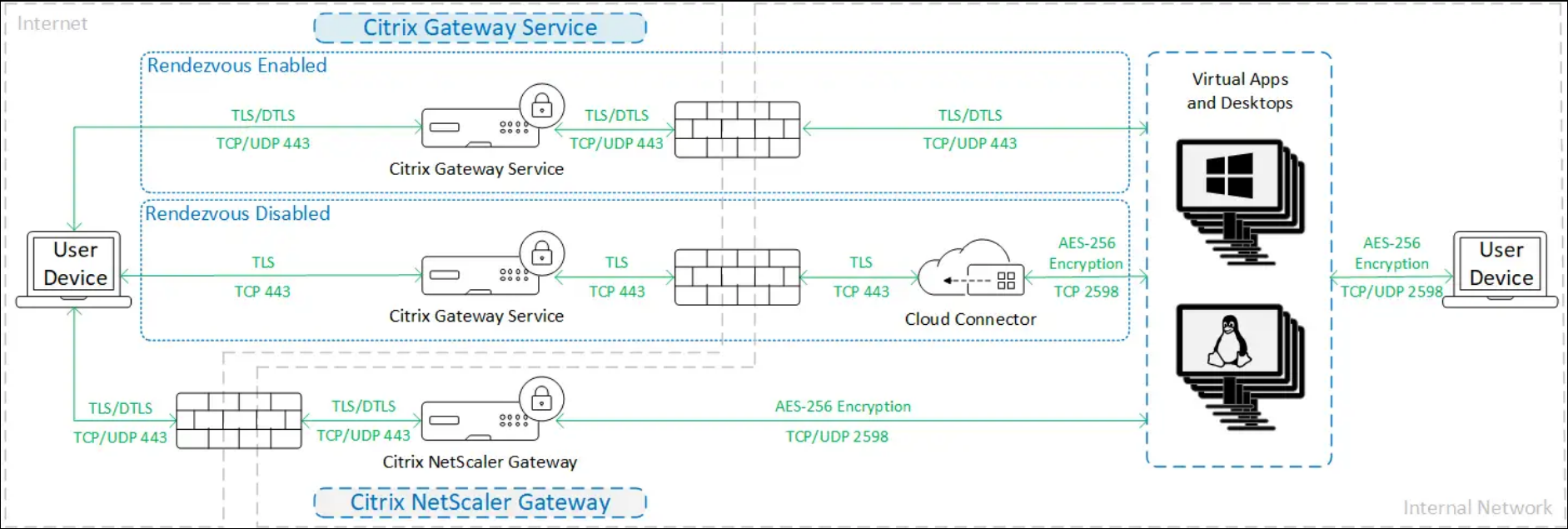

- Secure HDX™: AES-256を使用してセッションデータの真のエンドツーエンド暗号化を可能にします。

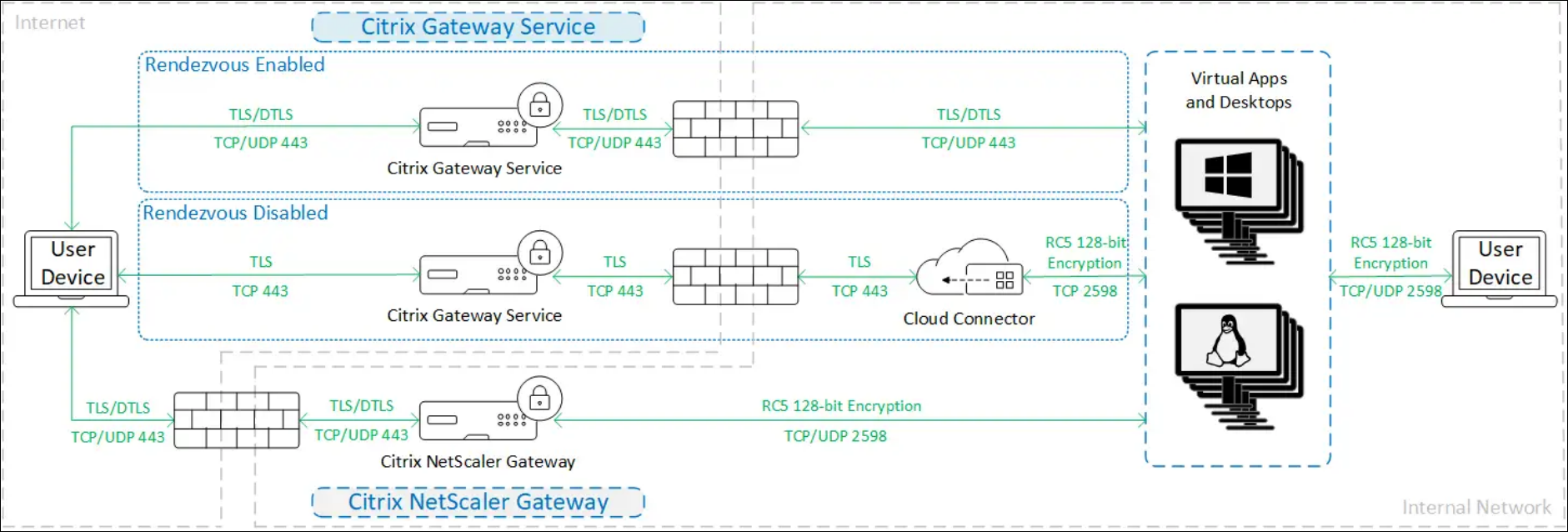

- SecureICA: RC5(128ビット)暗号化を使用してセッションデータを暗号化できます。

- HDX Direct: TLS/DTLSを使用したネットワークレベルの暗号化を可能にします。

- VDA TLS/DTLS: TLS/DTLSを使用したネットワークレベルの暗号化を可能にします。

- Rendezvousプロトコル: Citrix Gateway Serviceを使用している場合にのみ利用可能です。Rendezvousプロトコルを使用する場合、ICAセッションの接続のすべてのセグメントはTLS/DTLSを使用して暗号化されます。

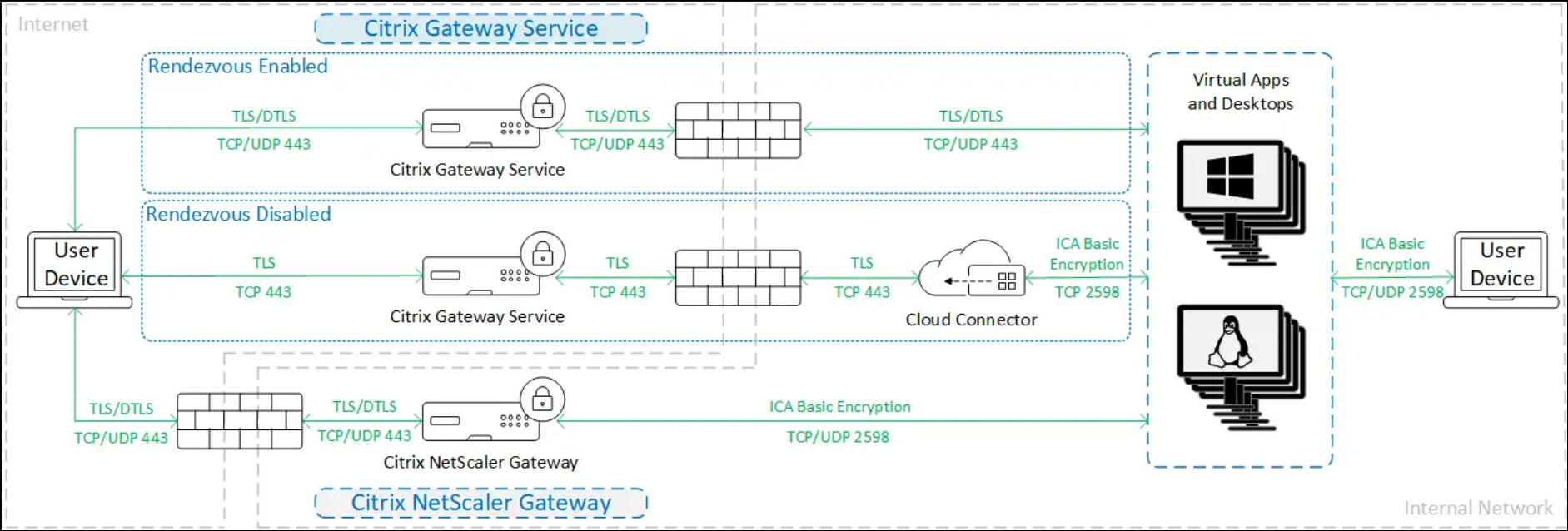

基本暗号化

基本暗号化を使用する場合、トラフィックは次の図に示すように暗号化されます。

Secure HDX

Secure HDXを使用する場合、トラフィックは次の図に示すように暗号化されます。

SecureICA

- SecureICAを使用する場合、トラフィックは次の図に示すように暗号化されます。

注:

代わりにSecure HDXを使用することをお勧めします。Secure ICAは、Citrix Virtual Apps and Desktops 2402のリリースで非推奨になりました。

Workspace app for HTML5を使用する場合、SecureICAはサポートされません。

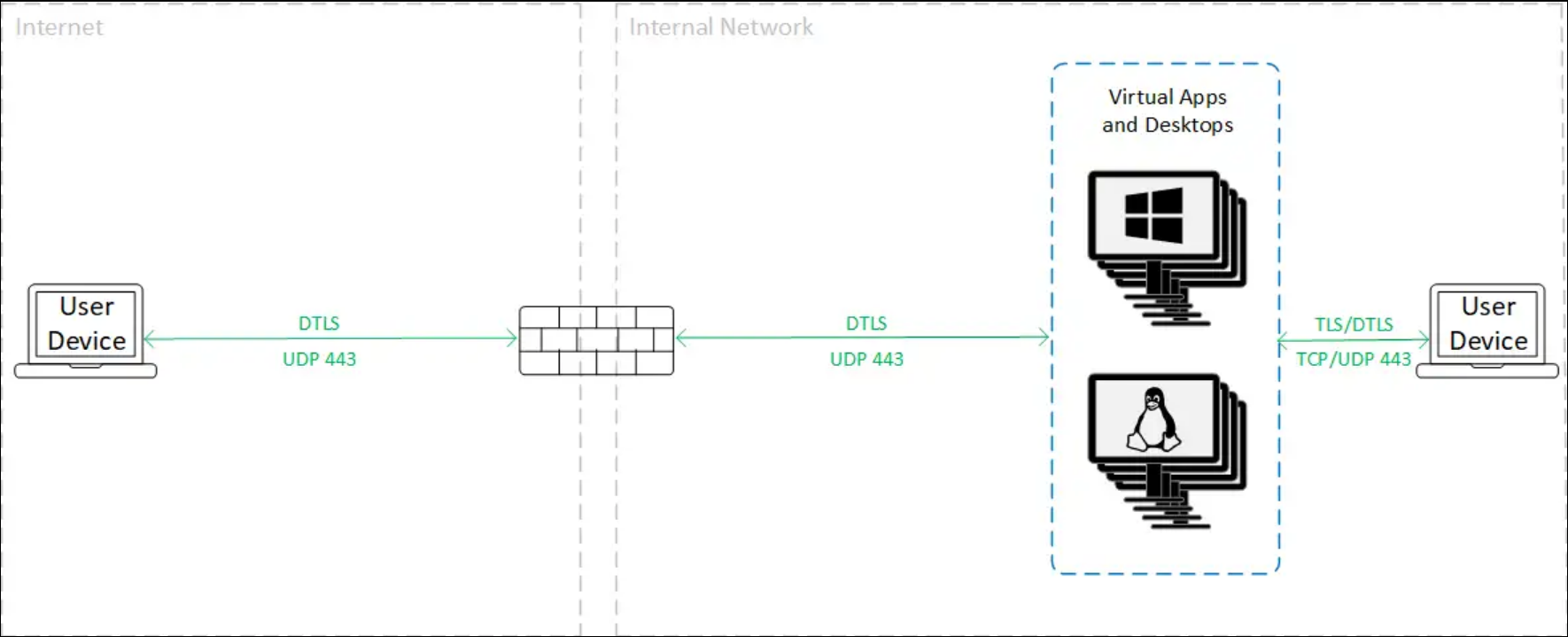

HDX Direct

内部

HDX Directを内部専用モードで使用する場合、トラフィックは次の図に示すように暗号化されます。

外部

- HDX Directを内部モードと外部モードで使用する場合、トラフィックは次の図に示すように暗号化されます。

-

VDA TLS/DTLS

VDA TLS/DTLS暗号化を使用する場合、トラフィックは次の図に示すように暗号化されます。

注記:

RendezvousなしでGateway Serviceを使用する場合、VDAとCloud Connector間のトラフィックはTLS暗号化されません。これは、Cloud Connectorがネットワークレベルの暗号化でVDAへの接続をサポートしていないためです。

その他のリソース

ICAセキュリティーオプションとその構成方法の詳細については、以下を参照してください。

- Secure HDX: [Secure HDX](https://docs.citrix.com/ja-jp/citrix-virtual-apps-desktops/hdx-transport/secure-hdx)

- HDX Direct: [HDX Direct](https://docs.citrix.com/ja-jp/citrix-virtual-apps-desktops/hdx-transport/hdx-direct)

- SecureICA: [セキュリティーポリシー設定](/ja-jp/citrix-virtual-apps-desktops/policies/reference/ica-policy-settings/security-policy-settings.html)

- VDA TLS/DTLS: [トランスポート層セキュリティー](/ja-jp/citrix-virtual-apps-desktops/secure/tls-vda)

- Rendezvousプロトコル: Rendezvousプロトコル

資格情報の処理

Citrix DaaSは、次の4種類の資格情報を処理します。

- ユーザー資格情報: ユーザーがActive Directoryのユーザー名とパスワードを使用してWorkspaceまたはStoreFront™に認証すると、これらの資格情報はVDAへのシングルサインオンを提供するために保存されます。顧客管理のStoreFrontを使用する場合、これらの資格情報は通常、DaaSに送信される前にコネクターによって暗号化されます。詳細については、「StoreFront経由のクライアントアクセス」を参照してください。

- 管理者資格情報: 管理者はCitrix Cloudに対して認証を行います。認証により、管理者にCitrix DaaSへのアクセスを許可するワンタイム署名付きJSON Web Token (JWT) が生成されます。

- ハイパーバイザーパスワード: 認証にパスワードを必要とするオンプレミスハイパーバイザーには、管理者が生成したパスワードがあり、これはクラウドのSQLデータベースに暗号化されて直接保存されます。Citrixは、ハイパーバイザーの資格情報が認証されたプロセスのみに利用可能であることを保証するために、ピアキーを管理します。

- Active Directory (AD) 資格情報: Machine Creation Services™は、顧客のADにマシンアカウントを作成するためにCloud Connectorを使用します。Cloud ConnectorのマシンアカウントはADへの読み取りアクセスのみを持つため、管理者には各マシン作成または削除操作の資格情報が求められます。これらの資格情報はメモリーにのみ保存され、単一のプロビジョニングイベントに対してのみ保持されます。

展開に関する考慮事項

- Citrixは、ユーザーがCitrix GatewayアプリケーションとVDAを環境内に展開するための公開されたベストプラクティスドキュメントを参照することを推奨します。

Cloud Connector

Citrix Cloudとの通信

Citrix Cloud ConnectorからDaaSおよびその他のCitrix Cloudサービスへのすべての接続は、TLS 1.2を使用したHTTPSを使用します。

XMLサービスおよびSTAのHTTPS

オンプレミスのStoreFrontまたはNetScaler Gatewayを使用する場合は、コネクターでHTTPSを有効にし、HTTPを無効にすることをお勧めします。詳細については、「HTTPS構成」を参照してください。

ネットワークアクセス要件

受信および送信ポートの構成で説明されているポートに加えて、Cloud Connectorには次のネットワークアクセス要件があります。

- Citrix Cloud Connectorは、インターネットへの送信トラフィックにポート443のみを必要とし、HTTPプロキシーの背後にホストできます。

- 内部ネットワーク内では、Cloud ConnectorはCitrix DaaSのために以下へのアクセスを必要とします。

- VDA: ポート80(受信および送信)。Citrix Gatewayサービスを使用する場合は、ポート1494および2598(受信)も必要です。

- StoreFrontサーバー: HTTPSを使用する場合はポート443(推奨)、HTTPを使用する場合はポート80(非推奨)。

- Citrix Gateway(STAとして構成されている場合): HTTPSを使用する場合はポート443(推奨)、HTTPを使用する場合はポート80(非推奨)。

- Active Directoryドメインコントローラー

- ハイパーバイザー: 送信のみ。Citrixテクノロジーで使用される通信ポートで特定のポートを参照してください。

VDAとCloud Connector間のトラフィックは、Kerberosメッセージレベルセキュリティーを使用して暗号化されます。

セキュリティーキー

セキュリティーキーを使用して、承認されたStoreFrontサーバーとCitrix GatewayアプライアンスのみがCloud Connector経由でDaaSに接続できるようにすることができます。これは、XML信頼を有効にしている場合に特に重要です。

クライアントアクセス

CitrixがホストするWorkspaceまたは独自のStoreFront展開をホストすることで、クライアントアクセスを提供できます。

ユーザーは、Citrix WorkspaceアプリまたはWebブラウザーを使用してWorkspaceまたはStoreFrontに接続できます。Citrix Workspaceアプリのセキュリティーに関する推奨事項については、各プラットフォームのドキュメントを参照してください。

Workspace経由のクライアントアクセス

Citrix Workspaceは、クライアントアプリがオンプレミスインフラストラクチャを必要とせずにDaaSリソースにアクセスできるようにする、Citrixが管理するサービスです。Citrix Workspaceアプリのサポートされているバージョンおよびその他の要件については、Workspaceのシステム要件を参照してください。セキュリティに関する情報については、Citrix Workspaceのセキュリティ概要を参照してください。

StoreFrontを介したクライアントアクセス

Workspaceの代替として、ローカル環境にCitrix StoreFrontを展開することで、クライアントアクセスを提供できます。これにより、より多くのセキュリティ構成オプションと展開アーキテクチャの柔軟性が提供され、オンプレミスでユーザー資格情報を維持する機能も含まれます。StoreFrontサーバーは、Citrix Gatewayの背後でホストでき、安全なリモートアクセスを提供し、多要素認証を強制し、その他のセキュリティ機能を追加できます。詳細については、StoreFront展開の保護を参照してください。

ユーザー資格情報

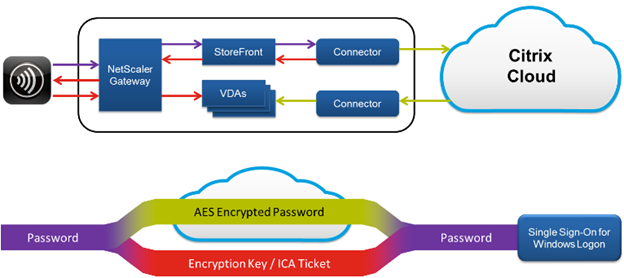

ユーザーがActive Directory資格情報を使用してStoreFrontに認証した場合、ユーザーがアプリケーションを起動すると、StoreFrontは資格情報をCloud Connectorに渡します。デフォルトでは、Cloud ConnectorはAES暗号化と起動ごとに生成されるランダムなワンタイムキーを使用してユーザー資格情報を暗号化します。キーはクラウドに渡されることはなく、Citrix Workspaceアプリにのみ返されます。その後、Citrix WorkspaceアプリはこのキーをVDAに渡し、セッション起動中にユーザーパスワードを復号化してシングルサインオンエクスペリエンスを実現します。このフローを次の図に示します。

パスワードがネットワーク内で常に暗号化されることを保証するために、クライアント、ゲートウェイ、StoreFront、およびコネクタ間でHTTPSを構成することが重要です。

デフォルトの動作では、Citrix Cloudは資格情報にアクセスできないため、他のCloud ConnectorまたはConnector Applianceに資格情報を転送して検証することはできません。これは、信頼関係のない複数のドメインを使用する場合に必要です。この動作を無効にし、資格情報をCitrix Cloudにアップロードして、他のCloud ConnectorおよびConnector Applianceに転送して検証できるようにすることができます。これを構成するには、DaaS PowerShell SDKのコマンドレットSet-BrokersiteをパラメーターCredentialForwardingToCloudAllowedとともに使用します。

HTTPSを使用したCloud Connectorへの接続

すべての通信が暗号化されるように、StoreFrontがHTTPSを使用してCloud Connectorに接続するように構成することをお勧めします。これには、XMLサービスおよびSTAのHTTPSを有効にしている必要があります。StoreFrontがHTTPSを使用して接続するように構成するには、Citrix Desktops as a Serviceのリソースフィードの追加およびCitrix Gatewayアプライアンスの追加を参照してください。

XML信頼

デフォルトでは、StoreFrontが列挙や起動などのアクションのためにDaaSに接続する場合、DaaSがユーザーを認証し、ユーザーのグループメンバーシップを確認できるように、StoreFrontはユーザーのActive Directory資格情報を渡す必要があります。ただし、ドメインパススルー、スマートカード、SAMLなどの他の認証方法を使用する場合、StoreFrontはActive Directoryパスワードを持っていません。この場合、「XML信頼」を有効にする必要があります。XML信頼が有効になっている場合、DaaSは、ユーザーのパスワードを検証することなく、ユーザーに代わってアプリケーションの列挙や起動などのアクションをStoreFrontが実行することを許可します。XML信頼を有効にする前に、セキュリティキーまたはファイアウォールやIPsecなどの別のメカニズムを使用して、信頼できるStoreFrontサーバーのみがCloud Connectorに接続できるようにしてください。

StudioでXML信頼を有効にするには、[設定] > [サイト設定] に移動し、[XML信頼を有効にする] をオンにします。

Citrix DaaS SDKを使用してXML信頼の現在の値を確認するには、Get-BrokerSiteを実行し、TrustRequestsSentToTheXMLServicePortの値を調べます。

Citrix DaaS SDKを使用してXML信頼を有効または無効にするには、Set-BrokerSiteをパラメーターTrustRequestsSentToTheXMLServicePortとともに実行します。

Citrix Gatewayサービス

Citrix Gatewayサービスを使用すると、顧客のデータセンター内にCitrix Gatewayを展開する必要がなくなります。

詳細については、Citrix Gatewayサービスを参照してください。

Cloud ConnectorとCitrix Cloud間のすべてのTLS接続は、Cloud ConnectorからCitrix Cloudに対して開始されます。インバウンドファイアウォールポートマッピングは不要です。

オンプレミスNetScaler® Gateway

オンプレミスのNetScaler Gatewayを使用して、リソースへのアクセスを提供できます。Gatewayは、STAチケットを引き換えるためにCloud Connectorに到達できる必要があります。GatewayがHTTPSを使用してCloud Connectorに接続するように構成することをお勧めします。詳細については、XMLサービスおよびSTAのHTTPSを参照してください。セキュリティキーを有効にしている場合は、Gatewayにキーを含めるように構成する必要があります。

詳細情報

以下のリソースにはセキュリティ情報が含まれています。

-

Citrix Trust Center: トラストセンターには、安全で準拠したIT環境を維持するために重要な標準と認定に関するドキュメントがあります。

-

Citrix Cloud Platformのセキュア展開ガイド: このガイドでは、Citrix Cloudを使用する際のセキュリティベストプラクティスの概要を説明し、Citrix Cloudが収集および管理する情報について説明します。このガイドには、Citrix Cloud Connectorに関する包括的な情報へのリンクも含まれています。

注:

このドキュメントは、Citrix Cloudのセキュリティ機能の概要と紹介を読者に提供し、Citrix Cloud展開のセキュリティに関するCitrixと顧客間の責任分担を定義することを目的としています。これは、Citrix Cloudまたはそのコンポーネントやサービスの構成および管理ガイダンスマニュアルとして機能することを意図したものではありません。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.