-

Bereitstellung planen und aufbauen

-

-

In Microsoft Entra eingebunden

-

-

WebSocket-Kommunikation zwischen VDA und Delivery Controller™

-

Verbindungen erstellen und verwalten

-

-

Identitätspools verschiedener Maschinenidentitäts-Join-Typen

-

Identitätspool für in lokale Active Directory eingebundene Maschinenidentität

-

Identitätspool für in Microsoft Entra eingebundene Maschinenidentität

-

Identitätspool für hybrid in Microsoft Entra eingebundene Maschinenidentität

-

Identitätspool für Microsoft Intune-fähige Maschinenidentität

-

Identitätspool für nicht in Domäne eingebundene Maschinenidentität

-

-

Eigenständiger Citrix Secure Ticketing Authority (STA)-Dienst

-

Workloads zwischen Ressourcenstandorten mit dem Image Portability Service migrieren

-

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Microsoft Entra-verbunden

Dieser Artikel beschreibt die Anforderungen zum Erstellen von Microsoft Entra-verbundenen Katalogen mit Citrix DaaS™ zusätzlich zu den Anforderungen, die im Abschnitt zu den Citrix DaaS-Systemanforderungen aufgeführt sind.

Anforderungen

- Steuerungsebene: Siehe Unterstützte Konfigurationen

- VDA-Typ: Einzelsitzung (nur Desktops) oder Mehrfachsitzung (Apps und Desktops)

- VDA-Version: 2203 oder höher

- Bereitstellungstyp: Machine Creation Services™ (MCS), persistent und nicht-persistent unter Verwendung des Maschinenprofil-Workflows

- Zuweisungstyp: Dediziert und gepoolt

- Hosting-Plattform: Nur Azure

- Rendezvous V2 muss aktiviert sein

- Single Sign-On: Siehe Microsoft Entra Single Sign-On für DaaS

Einschränkungen

- Dienstkontinuität wird nicht unterstützt.

- Die Anmeldung mit Windows Hello im virtuellen Desktop wird nur mit PIN unterstützt. Biometrische Authentifizierungsmethoden (Gesichtserkennung, Fingerabdruckerkennung und Iriserkennung) werden derzeit nicht unterstützt.

- Es werden nur Microsoft Azure Resource Manager-Cloudumgebungen unterstützt.

- Wenn Single Sign-On deaktiviert ist, kann beim ersten Start einer virtuellen Desktopsitzung der Windows-Anmeldebildschirm die Anmeldeaufforderung für den zuletzt angemeldeten Benutzer anzeigen, ohne die Option, zu einem anderen Benutzer zu wechseln. Der Benutzer muss warten, bis die Anmeldung abläuft und der Sperrbildschirm des Desktops erscheint, und dann auf den Sperrbildschirm klicken, um den Anmeldebildschirm erneut anzuzeigen. Zu diesem Zeitpunkt kann der Benutzer Andere Benutzer auswählen und seine Anmeldeinformationen eingeben. Dies ist das Verhalten bei jeder neuen Sitzung, wenn die Maschinen nicht-persistent sind.

- Wenn mehrere Maschinenkataloge demselben Azure-Mandanten beigetreten sind, muss jeder Katalog ein eindeutiges

NamingSchemeverwenden. Wenn verschiedene Kataloge dasselbeNamingSchemeverwenden, können VMs mit doppelten Namen erstellt werden, was dazu führt, dass der Entra ID-Beitritt aufgrund von Namenskonflikten fehlschlägt.

Überlegungen

Image-Konfiguration

- Erwägen Sie die Optimierung Ihres Windows-Images mithilfe des Tools Citrix Optimizer.

Microsoft Entra-verbunden

-

Erwägen Sie, Windows Hello zu deaktivieren, damit Benutzer nicht aufgefordert werden, es einzurichten, wenn sie sich bei ihrem virtuellen Desktop anmelden. Wenn Sie VDA 2209 oder höher verwenden, geschieht dies automatisch. Für frühere Versionen können Sie dies auf zwei Arten tun:

-

Gruppenrichtlinie oder lokale Richtlinie

- Navigieren Sie zu Computerkonfiguration > Administrative Vorlagen > Windows-Komponenten > Windows Hello for Business.

- Legen Sie Windows Hello for Business verwenden fest auf:

- Deaktiviert, oder

- Aktiviert und wählen Sie Windows Hello-Bereitstellung nach der Anmeldung nicht starten.

-

Microsoft Intune

- Erstellen Sie ein Geräteprofil, das Windows Hello for Business deaktiviert. Weitere Informationen finden Sie in der Microsoft-Dokumentation.

-

-

Benutzern muss in Azure expliziter Zugriff gewährt werden, um sich mit ihren Microsoft Entra-Anmeldeinformationen bei den Maschinen anmelden zu können. Dies kann durch Hinzufügen der Rollenzuweisung auf Ressourcengruppenebene erleichtert werden:

- Melden Sie sich beim Azure-Portal an.

- Wählen Sie Ressourcengruppen aus.

- Klicken Sie auf die Ressourcengruppe, in der sich die Workloads der virtuellen Desktops befinden.

- Wählen Sie Zugriffssteuerung (IAM) aus.

- Klicken Sie auf Rollenzuweisung hinzufügen.

- Suchen Sie nach Anmeldung als Benutzer der virtuellen Maschine, wählen Sie es in der Liste aus und klicken Sie auf Weiter.

- Wählen Sie Benutzer, Gruppe oder Dienstprinzipal aus.

- Klicken Sie auf Mitglieder auswählen und wählen Sie die Benutzer und Gruppen aus, denen Sie Zugriff auf die virtuellen Desktops gewähren möchten.

- Klicken Sie auf Auswählen.

- Klicken Sie auf Überprüfen + zuweisen.

- Klicken Sie erneut auf Überprüfen + zuweisen.

Hinweis:

Wenn Sie MCS die Ressourcengruppe für die virtuellen Desktops erstellen lassen, fügen Sie diese Rollenzuweisung hinzu, nachdem der Maschinenkatalog erstellt wurde.

- Master-VMs können Microsoft Entra-verbunden oder nicht-domänenverbunden sein. Diese Funktionalität erfordert VDA-Version 2212 oder höher.

VDA-Installation und -Konfiguration

Befolgen Sie die Schritte zur Installation des VDA:

-

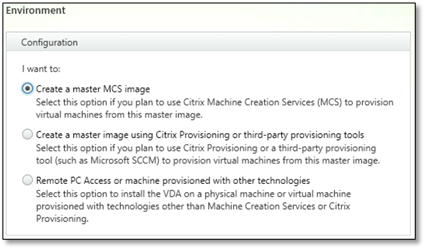

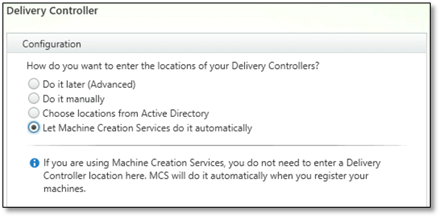

Stellen Sie sicher, dass Sie die folgenden Optionen im Installationsassistenten auswählen:

- Wählen Sie auf der Seite Umgebung die Option Ein Master-MCS-Image erstellen aus.

- Wählen Sie auf der Seite Delivery Controller™ die Option Machine Creation Services automatisch ausführen lassen aus.

-

(Nur für VDA-Versionen vor 2311) Fügen Sie nach der Installation des VDA den folgenden Registrierungswert hinzu:

- Schlüssel: HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\VirtualDesktopAgent

- Werttyp: DWORD

- Wertname: GctRegistration

- Wertdaten: 1

-

Erstellen Sie für eine Windows 11 22H2-basierte Master-VM eine geplante Aufgabe in der Master-VM, die den folgenden Befehl beim Systemstart unter Verwendung des SYSTEM-Kontos ausführt. Diese Aufgabe zur Planung einer Aufgabe in der Master-VM ist nur für VDA-Version 2212 oder früher erforderlich.

reg ADD HKLM\Software\AzureAD\VirtualDesktop /v Provider /t REG_SZ /d Citrix /f <!--NeedCopy--> -

Wenn Sie die Master-VM mit Microsoft Entra ID verbinden und die Verbindung dann manuell mit dem Dienstprogramm

dsregcmdentfernen, stellen Sie sicher, dass der Wert vonAADLoginForWindowsExtensionJoinedunter HKLM\Software\Microsoft\Windows Azure\CurrentVersion\AADLoginForWindowsExtension null ist.

Nächste Schritte

Sobald der Ressourcenstandort und die Hosting-Verbindung verfügbar sind, fahren Sie mit der Erstellung des Maschinenkatalogs fort. Weitere Informationen zum Erstellen eines Identitätspools für Microsoft Entra-verbundene Maschinenidentitäten finden Sie unter Identitätspool für Microsoft Entra-verbundene Maschinenidentitäten.

Teilen

Teilen

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.