Adaptiver Zugriff basierend auf dem Netzwerkstandort des Benutzers

Die Funktion „Adaptiver Zugriff“ von Citrix Workspace™ nutzt eine erweiterte Richtlinieninfrastruktur, um den Zugriff auf Citrix DaaS™ basierend auf dem Netzwerkstandort des Benutzers zu ermöglichen. Der Standort wird über den IP-Adressbereich oder Subnetzadressen definiert.

-

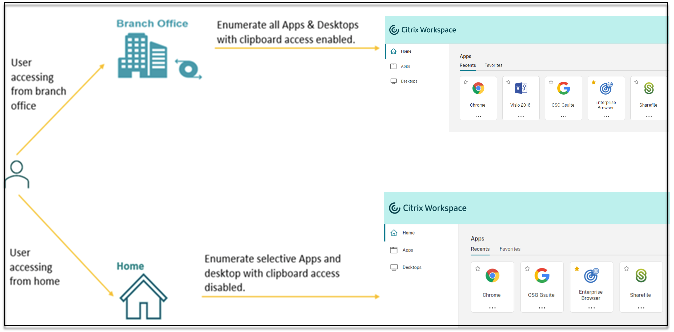

Administratoren können Richtlinien definieren, um virtuelle Apps und Desktops basierend auf dem Netzwerkstandort des Benutzers entweder aufzulisten oder nicht aufzulisten. Administratoren können auch Benutzeraktionen steuern, indem sie den Zugriff auf die Zwischenablage, Drucker, Clientlaufwerkzuordnung usw. basierend auf dem Netzwerkstandort des Benutzers aktivieren oder deaktivieren. Beispielsweise können Administratoren Richtlinien so einrichten, dass Benutzer, die von zu Hause aus auf die Ressourcen zugreifen, nur eingeschränkten Zugriff auf Anwendungen haben, und Benutzer, die von Zweigstellen aus auf die Ressourcen zugreifen, vollen Zugriff haben.

-

Ein Administrator kann die folgenden Richtlinien für den Zugriff auf die Anwendungen implementieren:

- Einige sensible Anwendungen nur vom Unternehmensstandort oder von den Zweigstellen aus auflisten.

- Sensible Anwendungen nicht auflisten, wenn Mitarbeiter vom externen Netzwerk aus auf den Workspace zugreifen.

- Druckerzugriff von den Zweigstellen aus deaktivieren.

- Zugriff auf die Zwischenablage und Druckerzugriff deaktivieren, wenn sich die Benutzer außerhalb des Unternehmensnetzwerks befinden.

Berechtigungen

Die Funktion „Adaptiver Zugriff“ ist als Teil der Universal Hybrid Multi Cloud License (UHMC) und der Platform License (CPL) verfügbar. Weitere Informationen finden Sie unter https://www.citrix.com/buy/licensing/product.html.

Voraussetzungen

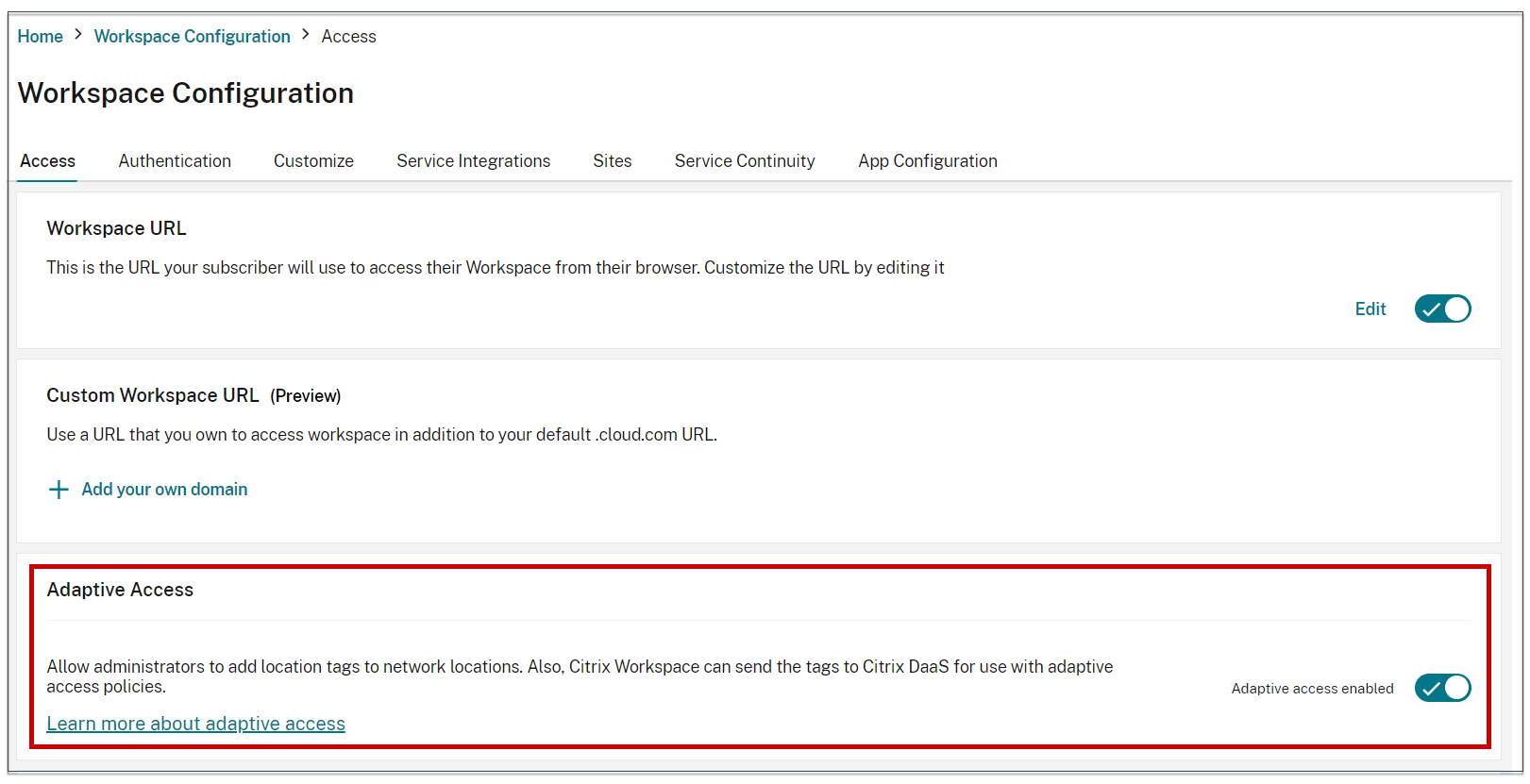

-

Stellen Sie sicher, dass die Funktion Adaptiver Zugriff aktiviert ist (Citrix Workspace > Zugriff > Adaptiver Zugriff). Details finden Sie unter Aktivieren der Funktion „Adaptiver Zugriff“.

- Wenn der adaptive Zugriff aktiviert ist, werden die DaaS-Zugriffsrichtlinien aktualisiert, um die Option Verbindungen über Citrix Gateway zu verwenden.

Hinweis:

NetScaler® Gateway ist erforderlich, um Smart Access-Tags in DaaS-Zugriffsrichtlinien hinzuzufügen. Da DaaS jedoch Tags von Device Posture-, Adaptive Access- und Adaptive Authentication-Diensten verwendet, ist es nicht notwendig, ein konfiguriertes NetScaler Gateway in Ihrer Einrichtung zu haben.

- Verständnis von Standort-Tags. Details finden Sie unter Netzwerkstandort-Tags.

Hinweise

Die folgenden Punkte sind nur anwendbar, wenn Sie die Anwendungsauflistung basierend auf dem Standort einschränken möchten. Wenn Sie den adaptiven Zugriff verwenden möchten, um Benutzerkontrollen wie das Deaktivieren des Zwischenablagenzugriffs, der Druckerumleitung oder der Clientlaufwerkzuordnung basierend auf dem Netzwerkstandort einzuschränken, können Sie diese Richtlinien ignorieren.

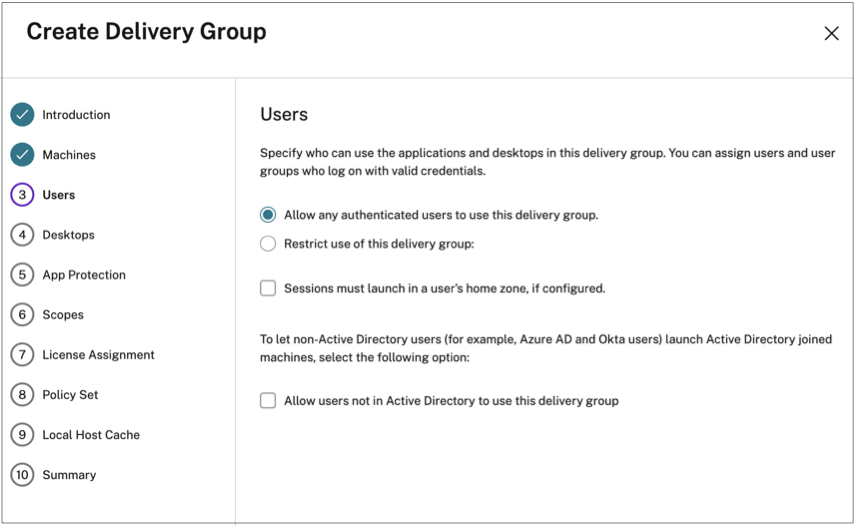

- Wenn Sie planen, Citrix DaaS selektiv basierend auf dem Netzwerkstandort aufzulisten, muss die Benutzerverwaltung für diese Bereitstellungsgruppen mithilfe von Citrix Studio-Richtlinien anstelle des Workspaces durchgeführt werden. Wählen Sie beim Erstellen einer Bereitstellungsgruppe in der Einstellung **Benutzer** entweder **Nutzung dieser Bereitstellungsgruppe einschränken** oder **Allen authentifizierten Benutzern die Nutzung dieser Bereitstellungsgruppe erlauben**. Dies ermöglicht Ihnen die Konfiguration des adaptiven Zugriffs auf der Registerkarte **Zugriffsrichtlinie** unter **Bereitstellungsgruppe**.

- Änderungen an der direkten Workload-Verbindung, wenn der adaptive Zugriff aktiviert ist.

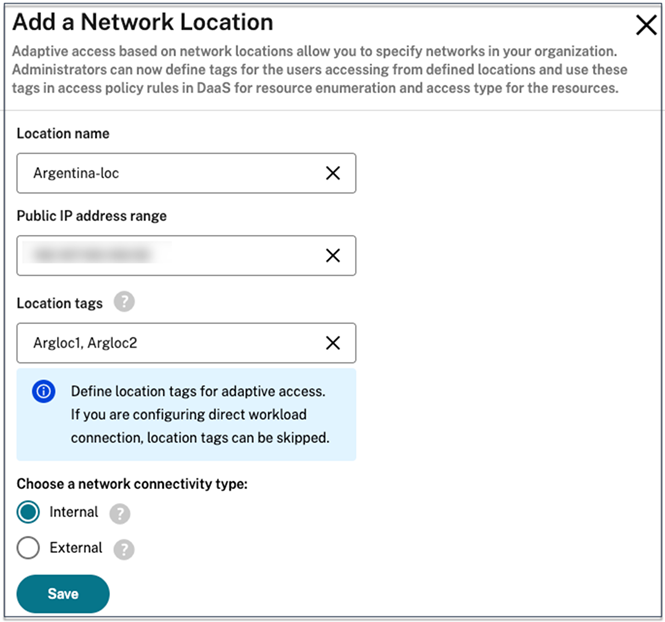

- Das Feld **Standort-Tags** ist sichtbar unter **Citrix Cloud™ > Netzwerkstandorte > Netzwerkstandort hinzufügen > Standort-Tags**.

- Bestehende Richtlinien für die direkte Workload-Verbindung funktionieren wie vorgesehen.

- Neue Richtlinien müssen im Netzwerkstandortdienst (ohne Definition von Tags) und auch in der Bereitstellungsgruppe erstellt werden. Darüber hinaus muss der Netzwerkverbindungstyp **Intern** sein.

- Für neue Richtlinien für die direkte Workload-Verbindung mit Tags müssen Tags im Netzwerkstandortdienst definiert werden, und dieselben Tags müssen auch in der Bereitstellungsgruppe oder Zugriffsrichtlinie in DaaS Studio definiert werden. Darüber hinaus muss der Netzwerkverbindungstyp **Intern** sein. Standort-Tags sind für die direkte Workload-Verbindung nicht relevant.

-

Das Folgende wird für das Testen Ihrer Citrix DaaS-Bereitstellung empfohlen.

- Identifizieren Sie eine Test-Bereitstellungsgruppe oder erstellen Sie eine Bereitstellungsgruppe, um diese Funktion zu implementieren.

- Erstellen Sie eine Richtlinie oder identifizieren Sie eine Richtlinie, die mit einer Test-Bereitstellungsgruppe verwendet werden kann.

Aktivieren der Funktion „Adaptiver Zugriff“

- Melden Sie sich bei Citrix Cloud an.

- Wählen Sie Workspace-Konfiguration aus dem Hamburger-Menü.

-

- Der Schalter Adaptiver Zugriff ist standardmäßig deaktiviert. Aktivieren Sie den Schalter Adaptiver Zugriff.

-

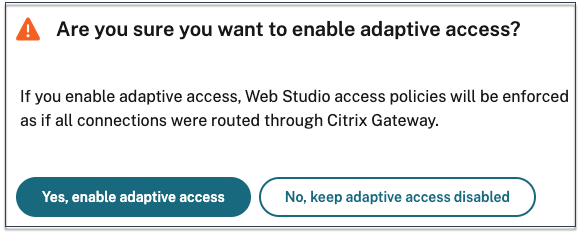

- Klicken Sie in der Bestätigungsmeldung auf Ja, adaptiven Zugriff aktivieren.

-

Wenn der adaptive Zugriff aktiviert ist, können Sie die Standort-Tags für den adaptiven Zugriff definieren (Citrix Cloud > Netzwerkstandorte > Netzwerkstandort hinzufügen > Standort-Tags).

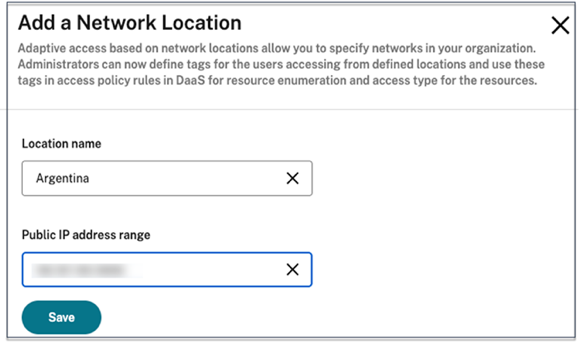

Wenn der adaptive Zugriff deaktiviert ist, können Sie keinen Netzwerkstandort hinzufügen. Standort-Tags sind in diesem Fall nicht anwendbar.

Wichtig:

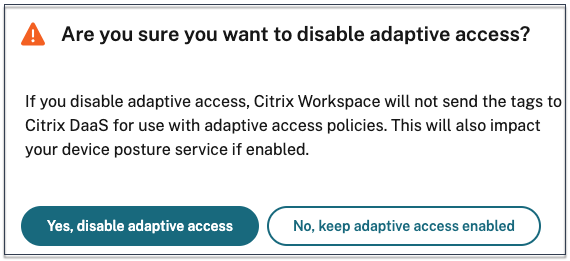

Wenn Sie versuchen, die Funktion Adaptiver Zugriff zu deaktivieren, wird die folgende Meldung angezeigt. Beachten Sie, dass Workspace die Tags für den adaptiven Zugriff nicht an DaaS sendet, wenn die Funktion deaktiviert ist.

Adaptiven Zugriff konfigurieren

Stellen Sie sich ein Szenario vor, in dem ein Administrator die Zugriffskontrolle basierend auf den Netzwerkstandorten der Benutzer (z. B. Büro und Zuhause) durchsetzen muss. Der Administrator muss auch intelligente Kontrollen wie Zwischenablagebeschränkungen für Benutzer durchsetzen, die von zu Hause aus arbeiten. Um dieses Szenario mit adaptivem Zugriff zu realisieren, muss der Administrator 2 Bereitstellungsgruppen basierend auf dem Netzwerk des Benutzers erstellen:

- Adaptive Access-Bereitstellungsgruppe für BranchOffice mit Anwendungen, die für Benutzer in Zweigstellen relevant sind.

- WFH-Bereitstellungsgruppe für WorkFromHome mit Anwendungen, die für Heim-/Remote-Benutzer relevant sind.

Nachdem die Bereitstellungsgruppen erstellt wurden, sind die folgenden übergeordneten Schritte zur Konfiguration des adaptiven Zugriffs basierend auf Netzwerkstandorten erforderlich:

- Tags definieren und die Netzwerkstandortrichtlinien konfigurieren.

- Die definierten Tags in Bereitstellungsgruppen für die Anwendungsaufzählung verwenden und/oder intelligente Kontrollen für Anwendungen durchsetzen.

Netzwerkstandort-Tags für standortbasierten Zugriff definieren

Der erste Schritt besteht darin, Tags für Benutzer basierend auf ihren Standorten zu definieren; Büro oder Zuhause.

- **BRANCHOFFICE:** Dieses Tag muss Benutzern zugewiesen werden, die sich vom Büronetzwerk aus verbinden. Diese Benutzer haben vollen Zugriff auf alle ihnen zur Verfügung stehenden Anwendungen.

- **WORKFROMHOME:** Dieses Tag muss Benutzern zugewiesen werden, die remote arbeiten. Diese Benutzer haben eingeschränkten Zugriff auf Anwendungen und bestimmte Funktionen (wie die Zwischenablagefunktion).

Weitere Informationen zu Tags finden Sie unter Netzwerkstandort-Tags.

Nachdem Sie die Bereitstellungsgruppen und die entsprechenden Tags basierend auf dem Benutzerstandort erstellt haben, können Sie mit der Konfiguration der Netzwerkstandortrichtlinie fortfahren.

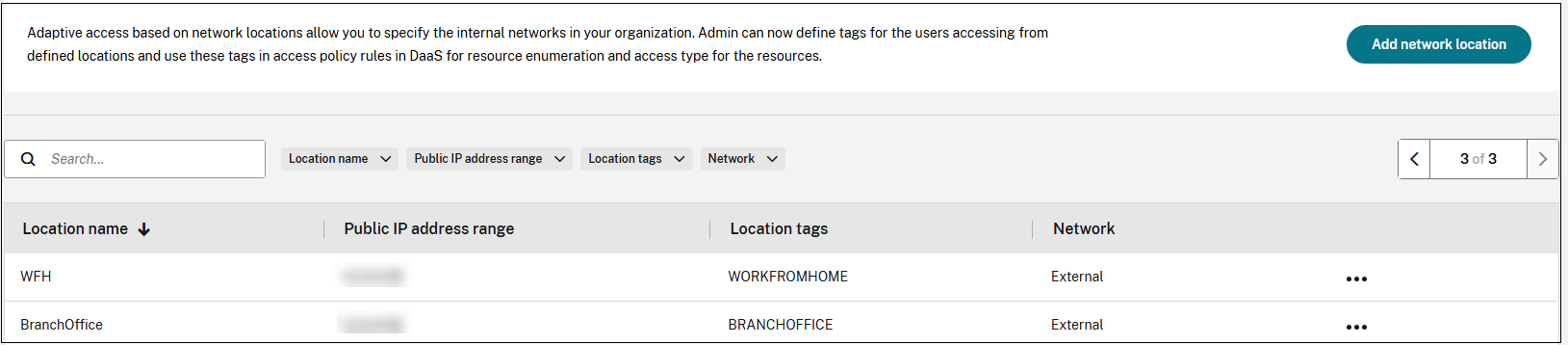

Die Netzwerkstandortrichtlinien konfigurieren

Definieren Sie Netzwerkstandortrichtlinienregeln für den Standort Ihres Benutzers, indem Sie die öffentliche Quell-IP-Adresse und das Standort-Tag angeben.

- Melden Sie sich bei Citrix Cloud an.

-

Wählen Sie im Hamburger-Menü Netzwerkstandorte aus.

Stellen Sie sicher, dass der Umschalter für den adaptiven Zugriff aktiviert ist. Andernfalls wird die Benutzeroberfläche für die direkte Workload-Verbindung angezeigt.

-

Klicken Sie auf Netzwerkstandort hinzufügen.

-

Standortname: Geben Sie einen geeigneten Namen für die Richtlinie ein.

Beispiel: BRANCHOFFICE oder WORKFROMHOME

-

Öffentlicher IP-Adressbereich: Definieren Sie den öffentlichen IP-Adressbereich für Ihr Netzwerk.

- Beispiel: 192.0.2.10 - 192.0.2.30

-

Standort-Tags: Definieren Sie Tags für Ihren Standort. Dies kann ein Name sein, der sich auf Ihren Standort bezieht. Diese Tags werden verwendet, um die Richtlinien für den adaptiven Zugriff in Citrix Studio zu konfigurieren. Einzelheiten finden Sie unter Tags in Citrix Studio definieren.

Beispiel: BRANCHOFFICE oder WORKFROMHOME

-

Konnektivitätstyp: Definieren Sie den Anwendungstarttyp.

Intern – Gateway für den Anwendungsstart umgehen. Extern – Citrix Gateway-Dienst oder traditionelles Gateway für den Anwendungsstart verwenden.

-

-

- Klicken Sie auf Speichern.

- Sie können diese Tags nun in DaaS Studio verwenden, um den adaptiven Zugriff zu aktivieren.

Hinweis:

- Wenn den Bereitstellungsgruppen keine Netzwerkstandort-Tags zugewiesen sind, erhalten die Benutzer uneingeschränkten Zugriff auf alle Anwendungen in den Bereitstellungsgruppen „Adaptiver Zugriff“ und „WFH“. Dies kann zu Szenarien führen, in denen Benutzer versehentlich auf bestimmte Anwendungen zugreifen, für die sie nicht autorisiert sind. Das Zuweisen von Standort-Tags zu Bereitstellungsgruppen stellt sicher, dass der Zugriff basierend auf dem Netzwerkstandort der Benutzer kontrolliert wird.

- Stellen Sie beim Definieren der Standort-Tags sicher, dass Sie nur den bevorzugten Tag-Namen ohne das Präfix „LOCATION_TAG“ eingeben, z. B. BRANCHOFFICE. Beim Definieren von Tags in Citrix Studio müssen Sie dem Tag-Namen jedoch das Präfix „LOCATION_TAG“ voranstellen. Zum Beispiel „LOCATION_TAG_BRANCHOFFICE“.

Die definierten Tags in Bereitstellungsgruppen für die Anwendungsaufzählung verwenden

- Melden Sie sich bei Citrix Cloud an.

- Klicken Sie auf der Kachel Citrix DaaS auf Verwalten.

- Erstellen Sie eine Bereitstellungsgruppe. Einzelheiten finden Sie unter Bereitstellungsgruppen erstellen.

- Wählen Sie die von Ihnen erstellte Bereitstellungsgruppe aus und klicken Sie auf Bereitstellungsgruppe bearbeiten.

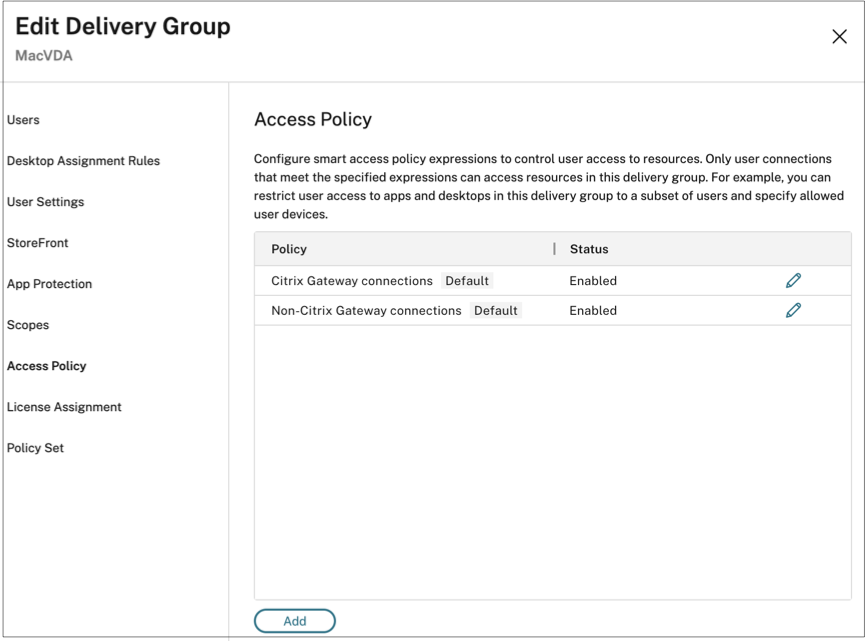

- Klicken Sie auf Zugriffsrichtlinie.

-

Für Kunden, die adaptiven Zugriff innerhalb der Citrix Workspace-Plattform verwenden, führen Sie die folgenden Schritte aus, um den Zugriff für eine Bereitstellungsgruppe auf interne Netzwerke zu beschränken:

- Klicken Sie mit der rechten Maustaste auf die Bereitstellungsgruppe und wählen Sie Bearbeiten aus.

- Wählen Sie die Zugriffsrichtlinie im linken Bereich aus.

- Klicken Sie auf das Bearbeitungssymbol, um die Standardrichtlinie für Citrix Gateway-Verbindungen zu ändern.

-

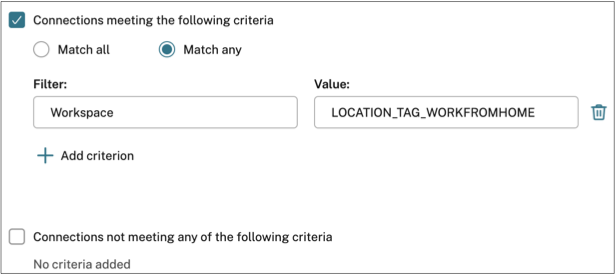

Auf der Seite Richtlinie bearbeiten wählen Sie Verbindungen, die die folgenden Kriterien erfüllen, wählen Sie Beliebig abgleichen und fügen Sie dann die Kriterien hinzu.

Geben Sie für WorkFromHome-Benutzer die folgenden Werte im jeweiligen Delivery Controller ein.

Filter: Workspace

Wert: LOCATION_TAG_WORKFROMHOME

Geben Sie für BranchOffice-Benutzer die folgenden Werte im jeweiligen Delivery Controller ein.

Filter: Workspace

Wert: LOCATION_TAG_BRANCHOFFICE

Hinweis:

- Stellen Sie sicher, dass Sie im Feld Wert den korrekten Namen des Standort-Tags eingeben, den Sie beim Erstellen von Netzwerkstandortrichtlinien mit dem Präfix „LOCATION_TAG“ definiert haben. Wenn Sie beispielsweise das Standort-Tag als „BRANCHOFFICE“ definiert haben, müssen Sie „LOCATION_TAG_BRANCHOFFICE“ in das Feld Wert eingeben. Die Netzwerkstandort-Tags in Bereitstellungsgruppen müssen unabhängig davon, wie sie in der Netzwerkstandortrichtlinie definiert wurden, in Großbuchstaben eingegeben werden. Details zur Konfiguration von Standort-Tags finden Sie unter Netzwerkstandortrichtlinien konfigurieren.

- Die Netzwerkstandort-Tags in Bereitstellungsgruppen müssen unabhängig davon, wie sie in der Netzwerkstandortrichtlinie definiert wurden, in Großbuchstaben eingegeben werden. Details zur Konfiguration von Standort-Tags finden Sie unter Netzwerkstandortrichtlinien konfigurieren.

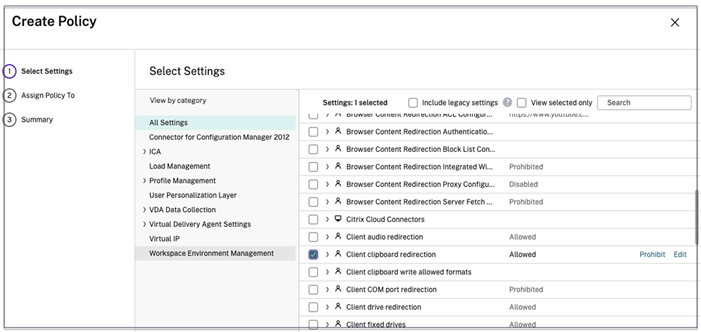

(Optional) Smart Controls für Anwendungen erzwingen

Zusätzlich zur Einschränkung des Zugriffs mithilfe von Netzwerkstandort-Tags können Administratoren auch Smart Controls für Anwendungen erzwingen. In diesem Beispiel ist die Client-Zwischenablagenumleitung für Benutzer vom WorkFromHome-Standort deaktiviert.

- Melden Sie sich bei Citrix DaaS an.

- Navigieren Sie zu Richtlinien und klicken Sie auf Richtlinie erstellen.

- Wählen Sie Client-Zwischenablagenumleitung und klicken Sie dann auf Verbieten.

- Klicken Sie auf Weiter.

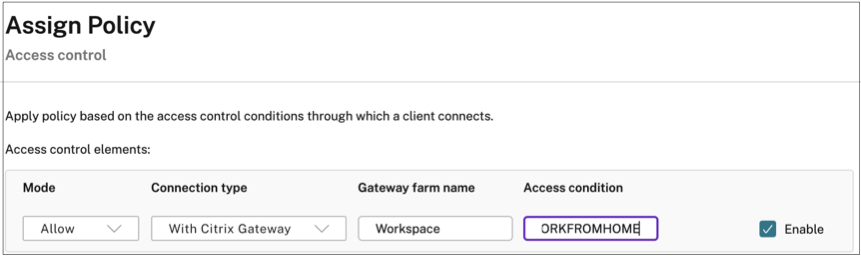

- Wählen Sie auf der Seite Richtlinie zuweisen an die Option Zugriffssteuerung.

-

Definieren Sie die folgenden Werte für die Richtlinie:

- Modus: Zulassen

- Verbindungstyp: Mit Citrix Gateway

- Gateway-Farmname: Workspace

- Zugriffsbedingung: LOCATION_TAG_WORKFROMHOME (alles in Großbuchstaben)

- Klicken Sie auf Weiter.

- Geben Sie einen Namen für die Richtlinie ein und fügen Sie eine Richtlinienbeschreibung hinzu.

- Klicken Sie auf Fertig stellen.

Benutzer vom Standort WORKFROMHOME können keinen Zwischenablagenzugriff auf ihre gestarteten Ressourcen durchführen.

Netzwerkstandort-Tags

Der Dienst „Netzwerkstandorte“ bietet die folgenden Tags.

-

Standard-Tags: Diese Tags sind im Dienst „Netzwerkstandorte“ definiert. Die folgenden Standard-Tags sind verfügbar.

- LOCATION_internal: Tag, das standardmäßig gesendet wird, wenn der Netzwerkverbindungstyp beim Definieren eines Netzwerkstandorts als Intern festgelegt ist.

- LOCATION_external: Tag, das standardmäßig gesendet wird, wenn der Netzwerkverbindungstyp beim Definieren eines Netzwerkstandorts als Extern festgelegt ist.

- LOCATION_undefined: Tag, das für eine IP-Adresse gesendet wird, die nicht in der Richtlinie definiert ist, aber über den Dienst „Netzwerkstandorte“ kommt. Der Start für diese Benutzer ist derselbe wie in der Ressourcengruppe definiert.

- Benutzerdefinierte Tags: Administratoren können benutzerdefinierte Tag-Namen in den Richtlinien definieren. Beispiel: home, Office, BRANCH

Hinweis:

Beachten Sie beim Definieren von Tags für den Dienst „Netzwerkstandorte“ Folgendes:

Die Standard-Tags beginnen immer mit dem Präfix „LOCATION_

<Tag-Name>. Zum Beispiel LOCATION_INTERNAL.Die benutzerdefinierten Tags beginnen immer mit dem Präfix „LOCATION_TAG

<Tag-Name>. Zum Beispiel LOCATION_TAG_OFFICE.Beim Definieren von Tags in den Bereitstellungsgruppen müssen die Tags vollständig in Großbuchstaben eingegeben werden.

Standard-Tags: LOCATION_INTERNAL, LOCATION_EXTERNAL, LOCATION_UNDEFINED

Benutzerdefinierte Tags: LOCATION_TAG_OFFICE, LOCATION_TAG_HOME

Die folgende Tabelle fasst die Richtlinien und Tags für das zuvor erwähnte Szenario zusammen.

| Standort | Richtlinie | Benutzerdefiniertes Tag | Standard-Tag | In DaaS-Bereitstellungsgruppe zu verwendendes Tag | In der Smart Access-Richtlinie zu verwendende Tags |

|---|---|---|---|---|---|

| WFH | WFH | WORKFROMHOME | LOCATION_EXTERNAL | LOCATION_WORKFROMHOME and/or LOCATION_EXTERNAL | LOCATION_WORKFROMHOME and/or LOCATION_EXTERNAL |

| Zweigstelle | BranchOffice | BRANCHOFFICE | LOCATION_EXTERNAL | LOCATION_BRANCHOFFICE and/or LOCATION_EXTERNAL | LOCATION_BRANCHOFFICE and/or LOCATION_EXTERNAL |

| Andere | Nicht definiert | Nicht definiert | LOCATION_UNDEFINED | LOCATION_UNDEFINED | LOCATION_UNDEFINED |

Bekannte Probleme

Wenn Sie die Adaptive Access-Funktion deaktivieren, nachdem sie aktiviert und die Regeln (Tags und Verbindungstyp) festgelegt wurden, werden die Standorte nicht von der Seite „Netzwerkstandorte“ entfernt, obwohl die Spalten für Standort-Tags und Verbindungstyp ausgeblendet sind. Diese Standorte sind jedoch im Backend deaktiviert. Dies ist ein kosmetisches Problem.

Sitzungsaufzeichnungsrichtlinien basierend auf Tags konfigurieren

Sitzungsaufzeichnung ermöglicht es Organisationen, die Bildschirmaktivität von Benutzern in virtuellen Sitzungen aufzuzeichnen. Sie können Tags, einschließlich Netzwerkstandort-Tags, beim Erstellen einer benutzerdefinierten Sitzungsaufzeichnungsrichtlinie, einer Ereigniserkennungsrichtlinie oder einer Ereignisreaktionsrichtlinie angeben. Ein Beispiel finden Sie unter Benutzerdefinierte Aufzeichnungsrichtlinie erstellen.