Workloads zwischen Ressourcenstandorten mithilfe des Image Portability Service migrieren

Hinweis:

Die bestehende Cloud-Version des IPS wurde eingestellt. Eine lokale Version des IPS ist jetzt verfügbar. Weitere Informationen zu dieser lokalen Lösung finden Sie in unserer Dokumentation.

Die Cloud-Version des IPS wird am 27. April 2026 offline genommen. Bitte stellen Sie sicher, dass Sie bis zu diesem Datum vollständig auf die neue lokale Version des IPS umgestellt haben.

Bei Fragen oder für weitere Informationen wenden Sie sich bitte an Ihren Citrix-Vertreter.

Der Image Portability Service vereinfacht die Verwaltung von Images über verschiedene Plattformen hinweg. Die Citrix Virtual Apps and Desktops™ REST-APIs können verwendet werden, um die Verwaltung von Ressourcen innerhalb einer Citrix Virtual Apps and Desktops-Site zu automatisieren.

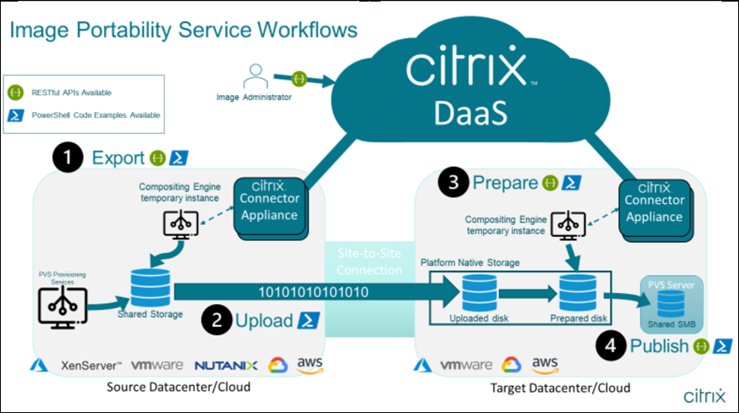

- Der Image Portability-Workflow beginnt, wenn Sie Citrix Cloud verwenden, um die Migration eines Images zwischen zwei Ressourcenstandorten zu starten. Nach dem Export Ihres Images hilft Ihnen der Image Portability Service, das Image zu übertragen und für den Betrieb auf dem Ziel-Hypervisor oder in der Public Cloud vorzubereiten. Schließlich stellen Citrix Provisioning oder Machine Creation Services™ das Image in der Zielumgebung bereit.

Komponenten

Die Komponenten des Image Portability Service umfassen:

- Citrix Cloud™-Dienste

- Citrix Credential Wallet

- Citrix Connector™ Appliance

- Compositing Engine-VM

- PowerShell-Beispielskripte

Citrix Cloud-Dienste

Die Citrix Cloud Services API ist ein REST-API-Dienst, der mit dem Image Portability Service interagiert. Mithilfe des REST-API-Dienstes können Sie Image Portability-Aufträge erstellen und überwachen. Sie können beispielsweise einen API-Aufruf tätigen, um einen Image Portability-Auftrag zu starten, z. B. zum Exportieren einer Festplatte, und dann Aufrufe tätigen, um den Status des Auftrags abzurufen.

Citrix Credential Wallet

Der Citrix Credential Wallet-Dienst verwaltet Systemanmeldeinformationen sicher und ermöglicht dem Image Portability Service die Interaktion mit Ihren Assets. Wenn Sie beispielsweise eine Festplatte von vSphere auf eine SMB-Freigabe exportieren, benötigt der Image Portability Service Anmeldeinformationen, um eine Verbindung zur SMB-Freigabe zum Schreiben der Festplatte herzustellen. Wenn die Anmeldeinformationen im Credential Wallet gespeichert sind, kann der Image Portability Service diese Anmeldeinformationen abrufen und verwenden.

Dieser Dienst bietet Ihnen die Möglichkeit, Ihre Anmeldeinformationen vollständig zu verwalten. Die Cloud Services API fungiert als Zugriffspunkt und ermöglicht Ihnen das Erstellen, Aktualisieren und Löschen von Anmeldeinformationen.

Compositing Engine

Die Compositing Engine ist das Herzstück des Image Portability Service. Die Compositing Engine (CE) ist eine einzelne VM, die zu Beginn eines Image Portability-Export- oder -Vorbereitungsauftrags erstellt wird. Diese VMs werden in derselben Umgebung erstellt, in der der Auftrag ausgeführt wird. Wenn Sie beispielsweise eine Festplatte aus vSphere exportieren, wird die CE auf dem vSphere-Server erstellt. Ebenso wird beim Ausführen eines Vorbereitungsauftrags in Azure, AWS oder Google Cloud die CE entsprechend in Azure, AWS oder Google Cloud erstellt. Die CE bindet Ihre Festplatte an sich selbst ein und führt dann die notwendigen Manipulationen an der Festplatte durch. Nach Abschluss des Vorbereitungs- oder Exportauftrags werden die CE-VM und alle ihre Komponenten gelöscht.

Connector Appliance

Die Connector Appliance, die Provider-Software zur Verwaltung von IPS-Ressourcen ausführt, läuft in Ihrer Umgebung (sowohl lokal als auch in Ihrem Azure-, AWS- oder Google Cloud-Abonnement) und fungiert als Controller für einzelne Aufträge. Sie empfängt Auftragsanweisungen vom Cloud-Dienst und erstellt und verwaltet die Compositing Engine-VMs. Die Connector Appliance-VM fungiert als einziger, sicherer Kommunikationspunkt zwischen den Cloud-Diensten und Ihren Umgebungen. Stellen Sie eine oder mehrere Connector Appliances an jedem Ihrer Ressourcenstandorte (lokal, Azure, AWS oder Google Cloud) bereit. Eine Connector Appliance wird an jedem Ressourcenstandort aus Sicherheitsgründen bereitgestellt. Durch die gemeinsame Platzierung der Connector Appliance und der Compositing Engine erhöht sich die Sicherheit der Bereitstellung erheblich, da alle Komponenten und Kommunikationen innerhalb Ihres Ressourcenstandorts verbleiben.

PowerShell-Module

Wir stellen eine Sammlung von PowerShell-Modulen zur Verwendung in Skripten als Ausgangspunkt zur Entwicklung Ihrer eigenen benutzerdefinierten Automatisierung bereit. Die bereitgestellten Module werden unverändert unterstützt, können aber bei Bedarf für Ihre Bereitstellung angepasst werden.

-

Die PowerShell-Automatisierung verwendet bereitgestellte Konfigurationsparameter, um einen REST-Aufruf an den Citrix Cloud API-Dienst zu erstellen, um den Auftrag zu starten und Ihnen dann regelmäßige Updates über den Fortschritt des Auftrags bereitzustellen.

-

Wenn Sie eine eigene Automatisierungslösung entwickeln möchten, können Sie die Cloud-Dienste direkt über Ihre bevorzugte Programmiersprache aufrufen. Im API-Portal finden Sie detaillierte Informationen zur Konfiguration und Verwendung der REST-Endpunkte und PowerShell-Module des Image Portability Service.

Workflows

-

Der Image Portability Service verwendet einen mehrphasigen Workflow, um ein Masterkatalog-Image von einem lokalen Ressourcenstandort für Ihr Public Cloud-Abonnement vorzubereiten. Der Dienst exportiert das Image von der lokalen Hypervisor-Plattform, und Sie laden es in Ihr Public Cloud-Abonnement hoch (unser bereitgestelltes PowerShell-Upload-Dienstprogramm kann dabei helfen, dies zu automatisieren). Anschließend bereitet Image Portability das Image so vor, dass es mit Ihrer Public Cloud-Plattform kompatibel ist. Schließlich wird das Image veröffentlicht und kann als neuer Maschinenkatalog innerhalb Ihres Cloud-Ressourcenstandorts bereitgestellt werden.

-

-

Diese übergeordneten Workflows basieren auf der Quell- und Zielbereitstellungskonfiguration des Images (Machine Creation oder Citrix Provisioning™). Der gewählte Workflow bestimmt, welche Image Portability-Auftragsschritte erforderlich sind.

-

In der folgenden Tabelle erfahren Sie, welche Aufträge für jeden der unterstützten IPS-Workflows erforderlich sind.

-

Workflow (Quelle zu Ziel) Exportieren Hochladen Vorbereiten Veröffentlichen - | — | — | — | — | — |

-

MCS zu MCS J J J N -

PVS zu MCS* N J J N

| PVS zu PVS | N/A | J | J | J |

| MCS zu PVS | J | J | J | J |

*Setzt voraus, dass Sie das Original-Image als Citrix Provisioning vDisk besitzen und es nicht direkt vom Hypervisor der Quellplattform exportieren müssen.

Anforderungen

- Um mit Image Portability zu beginnen, müssen Sie die folgenden Anforderungen erfüllen.

Ein Citrix Maschinenkatalog-Image

IPS erfordert die Verwendung von Images, die eine der folgenden getesteten Konfigurationen aufweisen:

-

Windows Server 2016, 2019 und 2022H2

-

Windows 10 oder 11

-

Bereitgestellt mit Machine Creation Services oder Citrix Provisioning

-

Citrix Virtual Delivery Agent

-

Remote Desktop Services für Konsolenzugriff in Azure aktiviert

-

Der Image-Portability-Dienst unterstützt die folgenden Hypervisoren und Cloud-Plattformen:

-

Quellplattformen:

-

VMware vSphere 7.0 und 8.0

-

XenServer 8/Citrix Hypervisor 8.2

-

Nutanix AHV (nur Prism Element)

-

Microsoft Azure

-

Google Cloud Platform

Zielplattformen:

-

VMware vSphere 8.0

-

XenServer 8/Citrix Hypervisor 8.2

-

Nutanix AHV (nur Prism Element)

-

Microsoft Azure

-

AWS

-

Google Cloud Platform

-

Eine Citrix Connector Appliance

- Sie benötigen eine Citrix Connector Appliance, die an jedem Ressourcenstandort installiert und konfiguriert ist, an dem Sie Image Portability verwenden möchten. Wenn Sie beispielsweise Image Portability verwenden, um ein Image von vSphere nach Azure, AWS und Google Cloud zu verschieben, benötigen Sie mindestens vier Citrix Connector Appliances:

Detaillierte Anweisungen finden Sie unter Connector Appliances bereitstellen.

Eine SMB-Dateifreigabe (Windows)

Sie benötigen eine Windows-SMB-Dateifreigabe zum Speichern der Ausgabe von Exportaufträgen. Die Freigabe muss für die Compositing Engine VM zugänglich sein, die am Ressourcenstandort erstellt wird, an dem Sie den Image Portability Service verwenden. Stellen Sie sicher, dass der verfügbare freie Speicherplatz auf der Freigabe mindestens doppelt so groß ist wie die konfigurierte Größe des Dateisystems Ihres Images.

Eine Maschine zum Ausführen von PowerShell-Skripten

Stellen Sie sicher, dass die Maschine, auf der die PowerShell-Skripte ausgeführt werden, Folgendes aufweist:

- PowerShell Version 5.1.

-

Eine schnelle Netzwerkverbindung zur SMB-Dateifreigabe. Es kann dieselbe Maschine sein, die die Dateifreigabe hostet.

-

Eine schnelle Netzwerkverbindung zu den öffentlichen Cloud-Plattformen, auf denen Sie die Image Portability-Funktion verwenden möchten. Zum Beispiel Azure, AWS oder Google Cloud.

Details zum Herunterladen und Konfigurieren der Image Portability-Module aus der PowerShell Gallery finden Sie im Abschnitt Eine Maschine für PowerShell vorbereiten.

Ihre Citrix Cloud Kunden-ID

Stellen Sie sicher, dass Sie ein gültiges Citrix DaaS-Abonnement haben.

Um fortzufahren, benötigen Sie Zugriff auf Citrix DaaS (ehemals Citrix Virtual Apps and Desktops Service). Wenn Sie keinen Zugriff haben, wenden Sie sich an Ihren Citrix-Vertreter.

Anweisungen zum Erstellen und Konfigurieren eines API-Clients zur Verwendung mit Image Portability finden Sie in der API Getting Started-Dokumentation.

Erforderliche Azure-Berechtigungen und -Konfiguration

Damit der Image Portability Service Aktionen für Ihre Azure-Ressource ausführen kann, müssen Sie dem vom Image Portability Service verwendeten Azure-Dienstprinzipal Berechtigungen für bestimmte Azure-Funktionen erteilen. Eine detaillierte Liste finden Sie unter Erforderliche Microsoft Azure-Berechtigungen.

Sie können dem Dienstprinzipal in der zugehörigen Ressource die Rolle Mitwirkender zuweisen. Oder, um die mindestens erforderlichen Berechtigungen zuzuweisen, können Sie benutzerdefinierte Rollen mit den erforderlichen Berechtigungen erstellen und diese dem Dienstprinzipal zuweisen, der auf die entsprechenden Ressourcen beschränkt ist.

Weitere Informationen finden Sie in der Azure-Dokumentation zum Konfigurieren von Sicherheitsrollen für Ihren Azure-Dienstprinzipal und zum Erstellen benutzerdefinierter Rollen.

Erforderliche Google Cloud-Berechtigungen und -Konfiguration

Damit der Image Portability Service Aktionen in Ihrem Google Cloud-Projekt ausführen kann, erteilen Sie dem vom Image Portability Service verwendeten Google Cloud-Dienstprinzipal Berechtigungen für bestimmte Funktionen.

Eine detaillierte Liste finden Sie unter Erforderliche Google Cloud-Berechtigungen.

Sie können diese Berechtigungen mithilfe der folgenden Rollen zuweisen:

- Cloud Build-Editor

- Compute-Administrator

- Speicher-Administrator

- Dienstkontobenutzer

Weitere Informationen zum Konfigurieren von Dienstkontoberechtigungen finden Sie in der Google Cloud-Dokumentation.

Erforderliche Amazon Web Services-Berechtigungen und -Konfiguration

Um Workflows des Image Portability Service mit einem Amazon Web Services (AWS)-Konto auszuführen, muss die jeweilige Identity and Access Management (IAM)-Identität über die korrekten Berechtigungen verfügen.

Eine detaillierte Liste finden Sie unter Erforderliche AWS-Berechtigungen.

Einrichten des Image Portability Service

Um den Image Portability Service einzurichten, müssen Sie:

- Connector Appliances bereitstellen

- Eine Maschine für PowerShell vorbereiten

- Anmeldeinformationen zur Credential Wallet hinzufügen

Connector Appliances bereitstellen

Image Portability erfordert Citrix Connector Appliances, um Image Portability-Aufträge zu erstellen. Connector Appliances tragen dazu bei, Interaktionen mit Ihren lokalen und öffentlichen Cloud-Umgebungen zu sichern. Die Connector Appliances kommunizieren mit dem Image Portability Service, um den Auftragsstatus und die allgemeine Dienstintegrität zu melden.

Um Connector Appliance in Ihrer Umgebung bereitzustellen und zu konfigurieren, befolgen Sie die Schritte unter Connector Appliance für Cloud Services.

Beachten Sie die erforderliche Hardwarekonfiguration und den Netzwerkportzugriff für die Appliance bei der Planung Ihrer Bereitstellung.

Wenn Ihre Appliance bereitgestellt und registriert ist, werden die zur Aktivierung von Image Portability erforderlichen Komponenten automatisch installiert.

Eine Maschine für PowerShell vorbereiten

-

Um Ihnen den Einstieg in Image Portability zu erleichtern, haben wir PowerShell-Module erstellt, die Sie anpassen und mit dem Dienst verwenden können.

-

Die folgenden Abschnitte beschreiben, wie Sie eine Maschine für die Ausführung der PowerShell-Skripte vorbereiten. Diese Skripte sind nur einige Beispiele. Ändern oder erweitern Sie sie nach Ihren Bedürfnissen.

Hinweis:

Verwenden Sie nach der Erstinstallation Update-Module, um das PowerShell-Modul zu aktualisieren.

PowerShell-Anforderungen

Um die PowerShell-Skripte zu verwenden, benötigen Sie Folgendes:

-

Eine Windows-Maschine zur Ausführung der PowerShell-Skripte, die Image Portability-Aufträge steuern. Die Maschine:

-

Verfügt über die neueste Version von PowerShell.

-

Verfügt über eine 10-Gbit/s- oder bessere Netzwerkverbindung zur lokalen SMB-Dateifreigabe und eine schnelle Verbindung zu Ihrer öffentlichen Cloud (z. B. Azure, AWS oder Google Cloud).

-

Kann dieselbe Maschine sein, die die Dateifreigabe hostet.

-

Ist eine Maschine, auf der Windows 10, Windows Server 2019 oder Windows Server 2022 mit den neuesten Microsoft-Patches ausgeführt wird.

-

Kann eine Verbindung zur Microsoft PowerShell Gallery herstellen, um die erforderlichen PowerShell-Bibliotheken herunterzuladen.

-

Je nach Ihrer Windows-Version müssen Sie möglicherweise die TLS 1.0/1.1-Unterstützung deaktivieren. Weitere Informationen finden Sie in der Microsoft PowerShell Gallery TLS-Support-Dokumentation.

-

Standardmäßig authentifiziert sich PowerShell nicht automatisch über einen Proxyserver. Stellen Sie sicher, dass Sie Ihre PowerShell-Sitzung gemäß den Best Practices von Microsoft und Ihrem Proxy-Anbieter für die Verwendung Ihres Proxyservers konfiguriert haben.

-

Wenn beim Ausführen der PowerShell-Skripte Fehler bezüglich einer fehlenden oder alten Version von PowerShellGet auftreten, müssen Sie die neueste Version wie folgt installieren:

Install-Module -Name PowerShellGet -Force -Scope CurrentUser -AllowClobber

<!--NeedCopy-->

Bibliotheken und Module installieren

Der Image Portability Service greift auf Bibliotheken aus der Microsoft PowerShell Gallery zurück, um Portabilitätsoperationen zu steuern.

Wichtig:

Verwenden Sie nach der Erstinstallation Update-Module, um neue Versionen zu installieren.

-

Führen Sie den folgenden PowerShell-Befehl aus, um die neuesten Module herunterzuladen:

Install-Module -Name "Citrix.Workloads.Portability","Citrix.Image.Uploader" -Scope CurrentUser <!--NeedCopy-->-

So ändern Sie die Umgebungsvariable PATH:

Drücken Sie Y und Enter, um zu bestätigen.

-

So installieren Sie den NuGet-Anbieter:

Drücken Sie Y und Enter, um zu bestätigen.

-

Wenn Sie über ein nicht vertrauenswürdiges Repository informiert werden:

Drücken Sie A (Ja zu allen) und Enter, um fortzufahren.

-

-

Bestätigen Sie, dass alle erforderlichen Module heruntergeladen wurden, indem Sie den Befehl ausführen:

Get-InstalledModule -Name Citrix.* <!--NeedCopy-->Dieser Befehl gibt eine ähnliche Ausgabe wie die folgende zurück:

Name Repository Beschreibung Citrix.Image.Uploader PSGallery Befehle zum Hochladen einer VHD(x) in ein Azure Storage-Konto, AWS oder GCP und zum Abrufen von Informationen über eine VHD(x) Citrix.Workloads.Portability PSGallery Eigenständiges Cmdlet für den Image-Job des Citrix Image Portability Service

Module auf die neueste Version aktualisieren

-

Führen Sie den folgenden Befehl aus, um das Skript auf die neueste Version zu aktualisieren.

-

```

-

Update-Module -Name “Citrix.Workloads.Portability”,”Citrix.Image.Uploader” -Force

-

```

-

Citrix Virtual Apps and Desktops Remote PowerShell SDK installieren

- Der Image Portability Service erfordert das Citrix Virtual Apps and Desktops Remote PowerShell SDK, um Portabilitätsaufträge in der Citrix Cloud zu erstellen und zu verwalten.

- Laden Sie das [Remote PowerShell SDK](/de-de/citrix-daas/sdk-api.html) herunter und installieren Sie es auf Ihrem Computer.

Plattformspezifische Drittanbieterkomponenten installieren

- Das PowerShell-Modul des Image Portability Service installiert keine Drittanbieterabhängigkeiten. Daher können Sie die Installation auf die Plattformen beschränken, die Sie ansprechen. Wenn Sie eine der folgenden Plattformen verwenden, befolgen Sie die entsprechenden Anweisungen für die Installation der Plattformabhängigkeiten:

VMware

- Wenn Sie Image Portability-Aufträge erstellen, die mit Ihrer VMware-Umgebung kommunizieren, führen Sie den folgenden Befehl aus, um die erforderlichen VMware PowerShell-Module zu installieren.

- ```

- Install-Module -Name VMWare.PowerCLI -Scope CurrentUser -AllowClobber -Force -SkipPublisherCheck

- <!--NeedCopy--> ```

Amazon Web Services

Wenn Sie Image Portability-Aufträge in AWS erstellen, laden Sie die AWS Command Line Interface herunter und installieren Sie sie, und führen Sie dann diese Befehle aus, um die erforderlichen AWS PowerShell-Module zu installieren:

Install-Module -Name AWS.Tools.Installer

Install-AWSToolsModule AWS.Tools.EC2,AWS.Tools.S3

<!--NeedCopy-->

Azure

Wenn Sie Image Portability-Aufträge in Azure erstellen, laden Sie die Azure-Befehlszeilendienstprogramme herunter und installieren Sie sie, und führen Sie dann diese Befehle aus, um die erforderlichen Azure PowerShell-Module zu installieren:

Install-Module -Name Az.Accounts -Scope CurrentUser -AllowClobber -Force

Install-Module -Name Az.Compute -Scope CurrentUser -AllowClobber -Force

<!--NeedCopy-->

Google Cloud

Wenn Sie Image Portability-Aufträge in Google Cloud erstellen, laden Sie das Google Cloud SDK herunter und installieren Sie es auf Ihrem Computer.

Skripte und Module deinstallieren

Führen Sie die folgenden Befehle aus, um von der Image Portability-Software verwendete Module zu deinstallieren.

Hinweis:

Drittanbieter-Skripte und -Komponenten werden bei der Deinstallation von IPS-Modulen nicht automatisch entfernt.

So deinstallieren Sie Module:

Get-InstalledModule -Name "Citrix.Workloads.Portability","Citrix.Images.Uploader" | Uninstall-Module

<!--NeedCopy-->

Anmeldeinformationen zur Credential Wallet hinzufügen

Für End-to-End-Automatisierungsszenarien können Sie den Image Portability Service so konfigurieren, dass er sich nicht-interaktiv bei Citrix Cloud, Ihrer Public Cloud und lokalen Ressourcen authentifiziert. Der Image Portability Service verwendet auch Anmeldeinformationen, die in der Citrix Credential Wallet gespeichert sind, wenn unsere APIs direkt mit Ihren lokalen und Public-Cloud-Ressourcen authentifiziert werden. Das Festlegen von Anmeldeinformationen, wie in diesem Abschnitt beschrieben, ist ein erforderlicher Schritt zum Ausführen von Export-, Prepare- und Publish-Aufträgen.

Beim Ausführen von Aufträgen benötigt der Image Portability Service Zugriff auf Ressourcen, die Sie steuern können. Wenn der Image Portability Service beispielsweise eine Festplatte von einem vSphere-Server auf eine SMB-Freigabe exportieren soll, benötigt der Dienst Anmeldezugriff auf beide Systeme. Um diese Kontoinformationen zu schützen, verwendet der Image Portability Service den Citrix Credential Wallet-Dienst. Dieser Dienst speichert Ihre Anmeldeinformationen in der Wallet unter einem benutzerdefinierten Namen. Wenn Sie einen Auftrag ausführen möchten, geben Sie den Namen der zu verwendenden Anmeldeinformationen an. Diese Anmeldeinformationen können auch jederzeit aus der Wallet aktualisiert oder gelöscht werden.

Anmeldeinformationen werden häufig für diese Plattformen gespeichert:

- Microsoft Azure

- AWS

- Google Cloud

- SMB-Freigabe

- VMware vSphere

- Nutanix AHV

- XenServer®

Informationen zur Verwaltung von Anmeldeinformationen finden Sie in den Image Portability Service APIs und im Abschnitt „Credentials Management“ des Developer API Portal.

Image Portability Service verwenden

Das Vorbereiten von Images in Ihren lokalen Ressourcenstandorten für Ihr Public-Cloud-Abonnement erfordert die Erstellung von Image Portability-Aufträgen in Citrix Cloud. Sie können einen Auftrag erstellen, um direkte API-Aufrufe an den Dienst in Ihrem Skript oder Programm vorzunehmen, oder indem Sie die von uns entwickelten Beispiel-PowerShell-Module verwenden, um API-Aufrufe zu automatisieren. Weitere Informationen zur Verwendung von REST-APIs und PowerShell-Modulen zum Erstellen von IPS-Aufträgen finden Sie im Image Portability Service Developer API Portal.

Maschinenkataloge mit Citrix Provisioning veröffentlichen

Der Image Portability Service (IPS) wird mit Machine Creation Services (MCS) in Azure, AWS, Google Cloud, Nutanix, vSphere und XenServer oder mit Citrix Provisioning (PVS) in Azure, Google Cloud, vSphere und XenServer verwendet. Sie können die in diesem Handbuch beschriebenen PowerShell- und REST-Lösungen mit den Tools Ihrer Plattform, den APIs Ihrer Plattform oder Citrix DaaS™ SDKs kombinieren, um einen nahtlosen und automatisierten End-to-End-Workflow zur Erstellung eines Maschinenkatalogs basierend auf dem vorbereiteten Image zu erstellen. Abhängig von Ihrer gewählten Cloud-Plattform können zwischen dem Abschluss eines IPS-Vorbereitungsauftrags und der Erstellung eines Katalogs oder der Zuweisung zu einem PVS-Ziel Zwischenschritte erforderlich sein.

AWS

Auf AWS erzeugt IPS entweder ein EC2 EBS-Volume, das das vorbereitete Image enthält (Standard), oder ein Amazon Machine Image (AMI), das aus dem vorbereiteten Image erstellt wurde. Informationen zum Erstellen eines AMI anstelle des Standard-Volumes finden Sie im Image Portability Service Developer API Portal.

Beachten Sie, dass MCS ein AMI für die Katalogerstellung benötigt. IPS verwendet den AWS VM-Import, um das AMI zu erstellen, und dies hat bestimmte Anforderungen. Bevor Sie IPS zum Erstellen eines AMI verwenden, lesen Sie das VM Import/Export User Guide von AWS, um die Anforderungen zu erfahren und sicherzustellen, dass diese erfüllt wurden.

Azure

Auf Azure erzeugt IPS verwaltete Datenträger, die direkt als MCS-Master-Images verwendet werden können. Um das resultierende Image PVS-Zielen zuzuweisen, bietet IPS eine ‘Publish’-Operation zum Kopieren des verwalteten Datenträgers in eine VHD(x)-Datei in Ihrem PVS-Speicher.

Google Cloud

IPS-Vorbereitungsaufträge auf Google Cloud erzeugen einen Datenträger. MCS benötigt eine Google Cloud-Instanzvorlage. Der Prozess zur Erstellung einer MCS-Instanzvorlage aus einem Datenträger wird ausführlich unter Vorbereiten einer Master-VM-Instanz und eines persistenten Datenträgers beschrieben.

Für PVS-Ziele auf Google Cloud bietet IPS eine ‘Publish’-Operation zum Kopieren des Datenträgers in eine VHD(x)-Datei in Ihrem PVS-Speicher.

VDA-Konfiguration automatisieren

Beim Vorbereiten eines von Citrix verwalteten Images, das ursprünglich lokal erstellt wurde, können Sie den VDA innerhalb des Images neu konfigurieren, um die Zielumgebung zu unterstützen, für die das Image vorbereitet wird. Der Image Portability Service kann VDA-Konfigurationsänderungen während der Vorbereitungsphase des Workflows spontan anwenden. Die folgenden Konfigurationsparameter definieren, wie der VDA im migrierten Image funktioniert: InstallMisa, XdReconfigure und InstallMcsio. Informationen zum Definieren dieser Parameter beim Erstellen von IPS-Aufträgen finden Sie unter Image Portability Service PowerShell examples.

Konfigurationen

- Das Konfigurieren von **InstallMisa** auf `true` ermöglicht dem Image Portability Service, fehlende VDA-Komponenten zu installieren, die für die Bereitstellung des Images mit MCS erforderlich sind.

- Das Konfigurieren von **InstallMisa** auf `true` oder **InstallMcsio** auf `true` erfordert auch die Konfiguration von **CloudProvisioningType** auf `Mcs`.

- Legen Sie **InstallPvs** auf die Version des PVS-Servers fest, auf dem das Image bereitgestellt wird. Wenn **InstallPvs** festgelegt ist, installiert der Image Portability Service (IPS) automatisch die angegebene Version der PVS-Zielgerätesoftware im Image während der Vorbereitungsaufträge. IPS unterstützt die neuesten zwei Builds (Basisversion oder kumulative Updates) für die neuesten zwei Long-Term Service Releases (LTSR) und Current Releases (CR).

Für InstallMisa und InstallMcsio beachten Sie Folgendes:

- Diese Funktionen werden nur für aktuelle LTSR- und CR-Versionen des VDA unterstützt.

- Wenn die erforderlichen Komponenten für den installierten VDA bereits vorhanden sind, werden keine Änderungen vorgenommen, selbst wenn die Parameter konfiguriert sind.

- Für unterstützte VDA-Versionen installiert Image Portability die entsprechende Version der erforderlichen Komponenten, selbst wenn die notwendigen VDA-Komponenten nicht vorhanden sind.

- Bei nicht unterstützten VDA-Versionen schlägt die Neukonfiguration fehl, und eine Meldung wird protokolliert, wenn die notwendigen VDA-Komponenten nicht vorhanden sind. Der Vorbereitungsauftrag wird abgeschlossen, auch wenn die VDA-Neukonfiguration nicht erfolgreich ist.

XdReconfigure erfordert einen der folgenden Werte: controllers oder site_guid. Hier sind Beispielkonfigurationsparameter, die jeden Wert verwenden:

Verwendung von controllers:

XdReconfigure = @(

[pscustomobject]@{

ParameterName = 'controllers'

ParameterValue = 'comma-separated-list-of-your-cloud-connectors-fqdns'

}

)

<!--NeedCopy-->

wobei der ParameterValue die Liste der FQDNs der neuen DDCs ist, auf die Sie den VDA verweisen möchten. Mehrere DDCs können in einem durch Kommas getrennten Format angegeben werden.

Verwenden von site_guid:

XdReconfigure = @(

[pscustomobject]@{

ParameterName = 'site_guid'

ParameterValue = 'active-directory-site-guid'

}

)

<!--NeedCopy-->

XdReconfigure akzeptiert auch Werte, die beim Ausführen des VDA-Befehlszeilen-Installers mit dem Installationsschalter /reconfigure unterstützt werden, zum Beispiel XenDesktopVdaSetup.exe /reconfigure. Einige Beispiele für diese Werte sind wem_agent_port, wem_cached_data_sync_port, wem_cloud_connectors oder wem_server. Eine vollständige Liste der VDA-Befehlszeilenoptionen für die Neukonfiguration finden Sie in der Citrix DaaS VDA-Dokumentation.

Wenn Sie InstallMcsio auf true konfigurieren, wird MCSIO automatisch auf dem Image installiert. Um die automatische MCSIO-Installation auf dem Image zu deaktivieren, konfigurieren Sie InstallMcsio auf false.

Hinweis:

Sie können

-DryRunverwenden, während Sie Ihre Befehle ausführen, um Ihre Konfiguration und die Netzwerkeinstellungen Ihrer Connector Appliance zu validieren.

Referenz

Dieser Abschnitt enthält technische Referenzinformationen, basierend auf Ihren Anforderungen.

Erforderliche Berechtigungen für die Image Portability Services

Dieser Abschnitt beschreibt die Berechtigungen, die der Image Portability Service auf jeder der unterstützten lokalen und Cloud-Plattformen benötigt.

Erforderliche Berechtigungen für die Connector Appliance

Die Connector Appliance benötigt Zugriff auf die folgenden URLs, um Images im Image Portability Service vorzubereiten:

api-ap-s.cloud.com

api-eu.cloud.com

api-us.cloud.com

credentialwallet.citrixworkspaceapi.net

graph.microsoft.com

login.microsoftonline.com

management.azure.com

*.blob.storage.azure.net

ips-assets.layering.cloud.com

<!--NeedCopy-->

Erforderliche Berechtigungen für VMware vCenter

Die folgenden vCenter-Berechtigungen sind erforderlich, um den IPS-Export-Disk-Job in einer VMware-Umgebung auszuführen. Diese Berechtigungen finden Sie unter Rollen im Abschnitt Zugriffssteuerung des vCenter-Administrationspanels.

- Cryptographic operations

- Direct Access

- Datastore

- Allocate space

- Browse datastore

- Low level file operations

- Remove file

- Folder

- Create folder

- Delete folder

- Network

- Assign network

- Resource

- Assign virtual machine to resource pool

- Virtual machine

- Change Configuration

- Add existing disk

- Add new disk

- Remove disk

- Edit Inventory

- Create from existing

- Create new

- Remove

- Interaction

- Power off

- Power on

<!--NeedCopy-->

Erforderliche Berechtigungen für Microsoft Azure

Image Portability erfordert, dass Ihr Azure-Dienstkonto die folgenden Berechtigungen besitzt.

Wenn die für die Compositing Engine zu verwendende Ressourcengruppe angegeben ist (d. h. in der Eigenschaft resourceGroup in einer REST-Anfrage oder dem Parameter -AzureVmResourceGroup bei Verwendung der Citrix.Workloads.Portability PowerShell-Befehle), sind die folgenden Berechtigungen im Bereich der Ressourcengruppe erforderlich.

- ```

Microsoft.Compute/disks/beginGetAccess/action Microsoft.Compute/disks/endGetAccess/action Microsoft.Compute/disks/delete Microsoft.Compute/disks/read

- Microsoft.Compute/disks/write

- Microsoft.Compute/virtualMachines/delete

- Microsoft.Compute/virtualMachines/powerOff/action

- Microsoft.Compute/virtualMachines/read

- Microsoft.Compute/virtualMachines/write

- Microsoft.Network/networkInterfaces/delete

Microsoft.Network/networkInterfaces/join/action

- Microsoft.Network/networkInterfaces/read

- Microsoft.Network/networkInterfaces/write

- Microsoft.Network/networkSecurityGroups/delete

- Microsoft.Network/networkSecurityGroups/join/action

- Microsoft.Network/networkSecurityGroups/read

Microsoft.Network/networkSecurityGroups/write Microsoft.Resources/deployments/operationStatuses/read Microsoft.Resources/deployments/read Microsoft.Resources/deployments/write Microsoft.Resources/subscriptions/resourcegroups/read

Wenn die für die Compositing Engine zu verwendende Ressourcengruppe nicht angegeben ist, sind die folgenden Berechtigungen im Bereich des Abonnements erforderlich.

Microsoft.Compute/disks/beginGetAccess/action Microsoft.Compute/disks/endGetAccess/action Microsoft.Compute/disks/read Microsoft.Compute/disks/write Microsoft.Compute/virtualMachines/powerOff/action Microsoft.Compute/virtualMachines/read Microsoft.Compute/virtualMachines/write Microsoft.Network/networkInterfaces/join/action Microsoft.Network/networkInterfaces/read Microsoft.Network/networkInterfaces/write Microsoft.Network/networkSecurityGroups/join/action Microsoft.Network/networkSecurityGroups/read Microsoft.Network/networkSecurityGroups/write Microsoft.Resources/deployments/operationStatuses/read Microsoft.Resources/deployments/read Microsoft.Resources/deployments/write Microsoft.Resources/subscriptions/resourceGroups/delete Microsoft.Resources/subscriptions/resourceGroups/write Microsoft.Authorization/roleAssignments/read Microsoft.Authorization/roleDefinitions/read

Die folgenden Berechtigungen sind im Bereich der angegebenen Zielressourcengruppe erforderlich (d. h. die Ressourcengruppe, die in der Eigenschaft *targetDiskResourceGroupName* in einer REST-Anfrage oder dem Parameter *-TargetResourceGroup* bei Verwendung von PowerShell angegeben ist).

Microsoft.Compute/disks/beginGetAccess/action Microsoft.Compute/disks/delete Microsoft.Compute/disks/read Microsoft.Compute/disks/write Microsoft.Compute/snapshots/delete Microsoft.Compute/snapshots/read Microsoft.Compute/snapshots/write

Die folgenden Berechtigungen sind im Bereich der angegebenen Ressourcengruppe des virtuellen Netzwerks erforderlich (d. h. die Ressourcengruppe, die in der Eigenschaft *virtualNetworkResourceGroupName* in einer REST-Anfrage oder dem Parameter *-AzureVirtualNetworkResourceGroupName* bei Verwendung von PowerShell angegeben ist).

Microsoft.Network/virtualNetworks/read Microsoft.Network/virtualNetworks/subnets/join/action

> **Wichtig:**

>

> Die Option `ceVmSku` für 'prepare'- und 'prepareAndPublish'-Jobs steuert den Typ der Azure-VM, für den der resultierende verwaltete Datenträger geeignet ist. Sie müssen eine ceVmSku mit derselben Familie und Version auswählen wie die VMs, die Sie aus dem Ausgabe-Image bereitstellen möchten. Der Standardwert `Standard_D2S_v3` ist für den Betrieb auf allen Maschinen der v3 D-Familie geeignet. Die Angabe von Maschinen-SKUs, die keinen temporären Datenträger enthalten, wird nicht unterstützt.

#### Erforderliche Berechtigungen für Google Cloud

Image Portability erfordert, dass Ihr Google Cloud-Dienstkonto die folgenden Berechtigungen besitzt:

cloudbuild.builds.create cloudbuild.builds.get cloudbuild.builds.list compute.disks.create compute.disks.delete compute.disks.get compute.disks.list compute.disks.setLabels compute.disks.use compute.disks.useReadOnly compute.globalOperations.get compute.images.create compute.images.delete compute.images.get compute.images.list compute.images.setLabels compute.images.useReadOnly compute.instances.create compute.instances.delete compute.instances.get compute.instances.setLabels compute.instances.setMetadata compute.instances.setServiceAccount compute.instances.setTags compute.instances.stop compute.instances.updateDisplayDevice compute.networks.get compute.networks.list compute.subnetworks.use compute.zoneOperations.get compute.zones.get compute.zones.list iam.serviceAccounts.actAs iam.serviceAccounts.get iam.serviceAccounts.list resourcemanager.projects.get storage.buckets.create storage.buckets.delete storage.buckets.get storage.objects.create storage.objects.delete storage.objects.get storage.objects.list

#### Erforderliche Berechtigungen für AWS

Image Portability erfordert, dass Sie ein JSON-Richtliniendokument mit der folgenden Konfiguration an den Identity and Access Management (IAM)-Benutzer anhängen:

{ “Version”: “2012-10-17”, “Statement”: [ { “Action”: [ “ebs:CompleteSnapshot”, “ebs:PutSnapshotBlock”, “ebs:StartSnapshot”, “ec2:CreateImage”, “ec2:CreateSnapshot”, “ec2:CreateTags”, “ec2:DeleteImage”, “ec2:DeleteSnapshot”, “ec2:DeleteVolume”, “ec2:DeregisterImage”, “ec2:DescribeImages”, “ec2:DescribeImportImageTasks”, “ec2:DescribeInstances”, “ec2:DescribeRegions”, “ec2:DescribeSecurityGroups”, “ec2:DescribeSnapshots”, “ec2:DescribeSubnets”, “ec2:ImportImage”, “ec2:RebootInstances”, “ec2:RegisterImage”, “ec2:RunInstances”, “ec2:TerminateInstances”, “iam:GetRole” ], “Effect”: “Allow”, “Resource”: “*” } ] }

```

Hinweis:

Sie können den Umfang der Ressource bei Bedarf weiter einschränken.

Erforderliche Berechtigungen für Nutanix AHV

Image Portability erfordert, dass Sie ein Cluster-Administrator in Ihrer Nutanix AHV-Konfiguration sind.

Erforderliche XenServer-Berechtigungen

Für Image Portability ist mindestens die Rolle „VM-Administrator“ für den Pool erforderlich, in dem sich der XenServer-Host befindet.

Netzwerk

Der Image Portability Service (IPS) erstellt eine Worker-VM, die als Compositing Engine (CE) bezeichnet wird, um Image-Operationen durchzuführen. Alle Connector Appliances am zugehörigen Ressourcenstandort müssen über HTTPS mit der CE kommunizieren können. Die gesamte Kommunikation zwischen einer Connector Appliance (CA) und der CE wird von der CA initiiert, mit einer einzigen Ausnahme im Fall von vSphere, wo eine bidirektionale HTTPS-Kommunikation zwischen der CE und der CA besteht.

In Cloud-Umgebungen (Azure, AWS, Google Cloud) wird die CE mit einer privaten IP-Adresse erstellt. Daher muss sich die CE im selben virtuellen Netzwerk wie die CA oder in einem von der CA erreichbaren virtuellen Netzwerk befinden.

Darüber hinaus muss sich die CE für Aufträge, die Dateien auf einer SMB-Freigabe betreffen (z. B. Exportaufträge), in einem Netzwerk mit Konnektivität zur SMB-Freigabe befinden.

Weitere Informationen zur Angabe des für die CE zu verwendenden Netzwerks auf jeder unterstützten Plattform finden Sie in der Image Portability Service API-Dokumentation.

Bei „Prepare“-Aufträgen wird das im Image enthaltene Betriebssystem (auf der CE) gestartet, um Spezialisierungen und andere Aufgaben durchzuführen. Wenn das Image Verwaltungs- oder Sicherheitsagenten enthält, die sich bei einem Kontrollserver melden, können diese Prozesse den Vorbereitungsprozess stören.

Wenn die Option zum Aufheben der Domänenverknüpfung angegeben ist, kann die Netzwerkkonnektivität die Ergebnisse beeinflussen. Wenn die Compositing Engine-VM den Active Directory-Domänencontroller über das Netzwerk erreichen kann, entfernt die Aufhebung der Verknüpfung das Computerkonto aus der Domäne. Dies unterbricht die Domänenmitgliedschaft für die Quell-VM, aus der das Image extrahiert wurde.

Daher empfehlen wir, das für den Vorgang bereitgestellte Netzwerk von anderen Netzwerkressourcen zu isolieren. Dies kann durch Subnetz-Isolation oder mit Firewallregeln erfolgen. Weitere Informationen finden Sie unter Netzwerkisolation.

In einigen lokalen Hypervisor-Umgebungen ist der Hypervisor möglicherweise mit einem TLS-Serverzertifikat konfiguriert, das entweder nicht vom Satz vertrauenswürdiger Stammzertifizierungsstellen der CA vertraut wird oder nicht mit dem Hostnamen des Servers übereinstimmt. Für solche Situationen bietet IPS Job-Anforderungseigenschaften, die zur Umgehung des Problems verwendet werden können. Weitere Informationen finden Sie unter TLS-Zertifikate.

Netzwerk-Proxys

Wenn der Netzwerkverkehr zwischen der CA und dem Internet einen Proxy durchläuft, der eine TLS-Introspektion durchführt, kann es erforderlich sein, die Stammzertifizierungsstelle des Proxys (d. h. das Zertifikat, das der Proxy zum Signieren der von ihm generierten TLS-Zertifikate verwendet) zum Satz der Stammzertifizierungsstellen der CA hinzuzufügen. Weitere Informationen finden Sie unter Registrieren Sie Ihre Connector Appliance bei Citrix Cloud.

Netzwerkisolation

-

Azure

In Azure wird die CE standardmäßig mit einer an ihre NIC angehängten Netzwerksicherheitsgruppe (NSG) erstellt, wenn der für den Vorgang verwendete Azure-Dienstprinzipal die erforderlichen Azure-Berechtigungen besitzt 1.

- Microsoft.Network/networkSecurityGroups/join/action

- Microsoft.Network/networkSecurityGroups/read

-

Microsoft.Network/networkSecurityGroups/write

Andernfalls die folgenden Berechtigungen im Bereich des Abonnements, wenn keine explizite Ressourcengruppe verwendet wird:

- Microsoft.Network/networkSecurityGroups/delete

- Microsoft.Network/networkSecurityGroups/join/action

- Microsoft.Network/networkSecurityGroups/read

- Microsoft.Network/networkSecurityGroups/write

Diese NSG ist so konfiguriert, dass sie den gesamten Datenverkehr in/aus der CE blockiert, außer für:

- SMB (Port 445) ausgehend

- HTTPS (Port 443) eingehend

- den für interne Azure-Dienste erforderlichen Datenverkehr

Die Verwendung der NSG kann erzwungen werden, indem die Eigenschaft networkIsolation in der Jobanforderung auf true gesetzt wird. In diesem Fall schlägt der Job fehl, wenn der für den Vorgang verwendete Dienstprinzipal nicht über die erforderlichen Berechtigungen verfügt. Die Verwendung der NSG kann deaktiviert werden, indem die Eigenschaft networkIsolation auf false gesetzt wird.

-

AWS

Um in AWS eine Netzwerkisolation der CE zu erreichen, können Sie eine oder mehrere Netzwerksicherheitsgruppen erstellen, die den gesamten unerwünschten Datenverkehr blockieren, und dann in der Jobanforderung die Sicherheitsgruppen der CE-Instanz mithilfe des Anforderungsparameters securityGroupIds zuweisen, der eine Liste von Sicherheitsgruppen-IDs als Wert akzeptiert.

- Google Cloud

Um in Google Cloud eine Netzwerkisolation der CE zu erreichen, können Sie Firewallregeln erstellen, die den gesamten unerwünschten Datenverkehr blockieren, und diese Regeln dann über Netzwerk-Tags auf die CE anwenden. IPS erstellt die CE mit dem Netzwerk-Tag compositing-engine, und Sie können ihr weitere Netzwerk-Tags mithilfe des Job-Anforderungsparameters networkTags zuweisen, der eine Liste von Tags als Wert akzeptiert.

TLS-Zertifikate

Wenn das Serverzertifikat des Hypervisors von einer von der CA nicht vertrauten Autorität signiert ist, können zwei alternative Ansätze zur Lösung des Problems verwendet werden.

- Geben Sie in der Jobanforderung ein zusätzliches Stammzertifizierungsstellen-Zertifikat an, das bei der Zertifikatsprüfung verwendet werden soll. Dieses Zertifikat muss die Stammzertifizierungsstelle sein, die zum Signieren des Serverzertifikats des Hypervisors verwendet wurde.

- Geben Sie in der Jobanforderung den SHA-1-Fingerprint des Serverzertifikats des Hypervisors an. In diesem Fall erfolgt die Zertifikatsvalidierung durch Überprüfung, ob der SHA-1-Fingerprint des vom Hypervisor zurückgegebenen Zertifikats mit dem in der Jobanforderung angegebenen übereinstimmt. Diese Methode funktioniert möglicherweise nicht, wenn sich ein TLS-abfangender Proxy zwischen der CE und dem Hypervisor befindet.

Die Job-Anforderungsparameter für die oben genannten Punkte, jeweils unten für jede Plattform aufgeführt, sind:

- vSphere

- vCenterSslCaCertificate

- vCenterSslFingerprint

- Nutanix

- prismSslCaCertificate

- prismSslFingerprint

- XenServer

- xenSslCaCertificate

- xenSslFingerprint

Weitere Details finden Sie in der Image Portability Service API-Dokumentation.

Zertifikatsvalidierungsfehler können auch auftreten, wenn eine Diskrepanz zwischen dem Hostnamen des Hypervisor-Servers und dem Hostnamen in seinem Zertifikat besteht. In diesem Fall kann der Hostname-Abgleich deaktiviert werden, indem der folgende Parameter in der Jobanforderung auf true gesetzt wird:

- vSphere

- vCenterSslNoCheckHostname

- Nutanix

- prismSslNoCheckHostname

- XenServer

- xenSslNoCheckHostname

Verwandte Dokumentation

- Image Portability Service API-Dokumentation

- Connector Appliance für Cloud Services

- Google Cloud-Dokumentation

- Google Cloud-Dienstkonten

- Microsoft Azure App-Registrierung und -Authentifizierung

-

Wenn eine explizite Ressourcengruppe für den Vorgang verwendet wird, dann die folgenden Berechtigungen im Bereich der Ressourcengruppe: ↩