-

-

Criar e gerenciar conexões e recursos

-

Pools de identidade de diferentes tipos de associação de identidade de máquina

-

Serviço Citrix Secure Ticketing Authority (STA) Autônomo do Cloud Connector

-

-

-

-

-

-

Coletar um Rastreamento do Citrix Diagnostic Facility (CDF) na Inicialização do Sistema

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Habilitar TLS no Web Studio e Director

Recomendamos sempre usar TLS para proteger as conexões com o Web Studio e o Director, habilitando HTTPS. Este artigo explica como configurar o Web Studio e o Director para usar um certificado confiável e garantir acesso seguro via HTTPS.

Comportamento padrão

Ao instalar o Web Studio, o instalador cria um certificado autoassinado e o vincula à porta 443 no servidor atual. Você pode acessar o Web Studio e o Director de um navegador da web via HTTPS no servidor local.

No entanto, se você tentar acessar o Web Studio ou o Director de outra máquina via HTTPS, o navegador mostrará um erro de segurança porque não confia no certificado.

Observação:

Se você instalar o Director sem o Web Studio, o instalador não criará um certificado autoassinado.

Habilitar acesso seguro via HTTPS

Para permitir o acesso ao Web Studio ou ao Director via HTTPS de máquinas que não sejam o servidor do Web Studio, siga estas etapas:

-

(Opcional) Habilite o HTTP Strict Transport Security (HSTS).

-

Se o Web Studio não estiver configurado como um proxy (as máquinas cliente se conectam tanto ao Web Studio quanto aos Delivery Controllers), habilite o TLS nos Delivery Controllers.

Observação:

O uso do certificado autoassinado não é recomendado porque exige configuração manual em cada máquina. Para obter mais informações, consulte Usar o certificado autoassinado.

Criar ou importar um certificado confiável

Recomendamos usar um certificado de uma autoridade de certificação empresarial ou pública que seja confiável para as máquinas que se conectam ao servidor.

Para obter mais informações, consulte Criar um novo certificado e Importar certificado existente. O nome comum ou o nome alternativo do assunto do certificado deve corresponder ao FQDN que os usuários usam para se conectar ao Web Studio ou ao Director. Se um balanceador de carga for implantado na frente do servidor, use o FQDN do balanceador de carga.

Vincular o certificado à porta 443

Após criar ou importar um certificado confiável, vincule-o à porta 443 no IIS. Você pode fazer isso antes ou depois da instalação. Se a vinculação do certificado já estiver configurada para a porta 443, o instalador não fará alterações.

Observação:

Por padrão, o Web Studio e o Director usam a porta 443 para acesso HTTPS seguro. Você pode alterar o número da porta, se necessário. Consulte Alterar o número da porta padrão para obter detalhes.

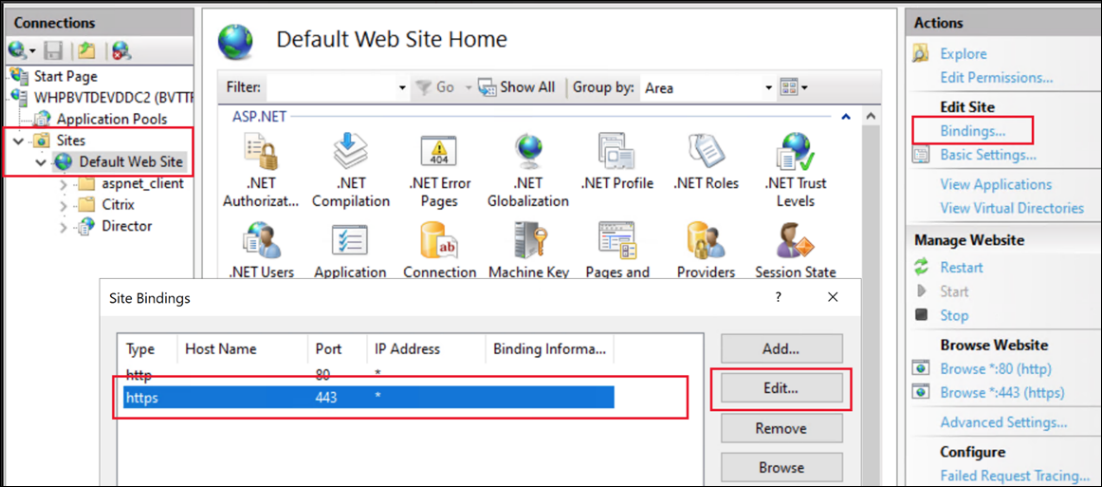

Para vincular o certificado à porta 443, siga estas etapas:

-

Faça logon no servidor como administrador.

-

Abra o Gerenciador do IIS e navegue até “Sites” > “Default Web Site” > “Bindings”.

-

Se houver uma associação existente do tipo https, selecione-a e clique em “Edit…“. Se não houver uma associação https, clique em “Add”.

-

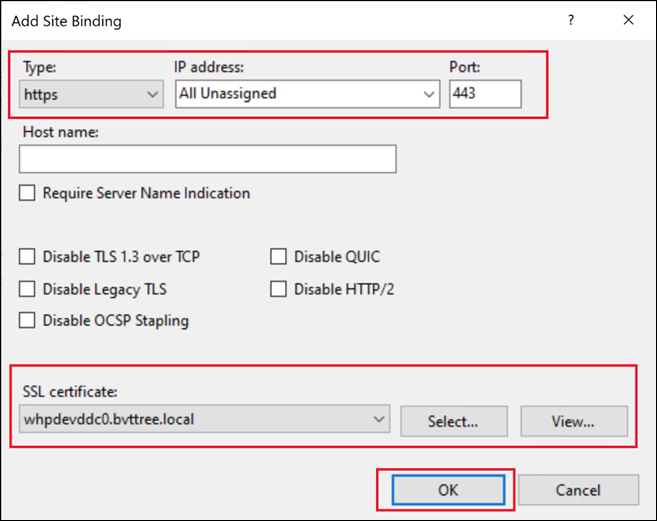

Crie ou edite a associação de site:

-

Para uma nova associação, defina o tipo como https e a porta como

443. -

Selecione o certificado SSL apropriado.

-

No Windows Server 2022 ou superior, opcionalmente selecione “Disable Legacy TLS” para garantir que os usuários possam se conectar apenas usando versões modernas de TLS.

-

Clique em “OK”.

-

Alternativamente, você pode alterar o certificado usando o PowerShell. Por exemplo, o script a seguir procura um certificado com um determinado nome comum e o vincula a todos os endereços IP, porta 443, e desabilita as versões TLS herdadas.

$certSName = 'CN=whpdevddc0.bvttree.local' # O nome do assunto do certificado

$certificate = Get-ChildItem -Path Cert:\LocalMachine\My\ | ? {$_.Subject -eq $certSName}

netsh http add sslcert ipport=0.0.0.0:443 certhash=$($certificate.Thumbprint) certstorename=My appid="{91fe7386-e0c2-471b-a252-1e0a805febac}" disablelegacytls=enable

<!--NeedCopy-->

Observe que appid é um GUID arbitrário que pode ser usado para identificar qual aplicativo adicionou o certificado.

Usar o certificado autoassinado

Você pode usar o certificado autoassinado existente, mas não é recomendado porque exige a configuração manual de cada máquina que acessa o servidor.

Para instalar o certificado autoassinado em máquinas que precisam se conectar ao Web Studio:

- Exporte o certificado autoassinado existente dos servidores Web Studio e Delivery Controller.

- Importe o certificado para o armazenamento de “Trusted Root Certificate” das máquinas que devem acessar o servidor.

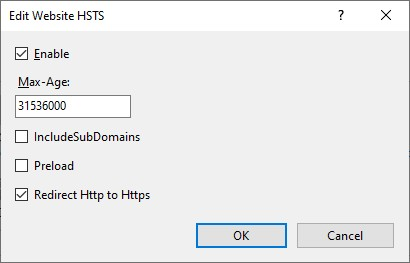

(Opcional) Habilitar HTTP Strict Transport Security (HSTS)

O HTTP Strict Transport Security (HSTS) informa aos navegadores da web para usar apenas HTTPS ao acessar o site. Se um usuário tentar acessar o URL usando HTTP, o navegador muda automaticamente para HTTPS. Essa configuração garante a validação de conexão segura tanto no lado do cliente quanto no lado do servidor. O navegador mantém essa validação pelo período configurado.

No Windows Server 2019 e posterior, você pode configurar o HSTS no IIS:

- Abra o “Internet Information Services (IIS) Manager”.

- Selecione “Default Web Site” (ou o site apropriado).

- No painel “Actions” à direita, selecione “HSTS…“.

- Selecione “Enable” e insira uma idade máxima, por exemplo, 31536000 para um ano.

- Selecione “Redirect Http to Https”.

Observação:

O Web Studio configura automaticamente uma regra de “URL Rewrite” para redirecionar HTTP para HTTPS ao acessar o site do Studio. No entanto, esta opção também se aplica ao Director e a quaisquer outros aplicativos no site do IIS.

-

Clique em “OK”.

(Opcional) Alterar o número da porta padrão

Por padrão, o Web Studio e o Director usam a porta 443 para acesso HTTPS seguro. Para alterar este número de porta, siga estas etapas para criar uma associação de site para a porta desejada no “Default Web Site”.

Etapas:

-

No servidor que hospeda o Web Studio, abra o “Internet Information Services (IIS) Manager”.

-

No painel “Connections”, expanda o nó do servidor e selecione “Default Web Site” em “Sites”.

-

No painel “Actions” à direita, clique em “Bindings”.

-

Na janela “Site Bindings”, clique em “Add”.

-

Na janela “Add Site Binding”, defina o seguinte para a nova associação:

- Type: Selecione https.

- IP address: Selecione o endereço IP apropriado ou deixe como “All Unassigned” se aplicável.

- Port: Insira o número da porta desejado (por exemplo, 444).

- SSL certificate: Selecione o certificado SSL apropriado para comunicação segura.

Observação:

Se o Delivery Controller™ e o Web Studio estiverem instalados em máquinas separadas, e o servidor não tiver outros serviços ou sites implantados, você pode remover a porta 443. Caso contrário, mantenha esta porta para evitar problemas de comunicação com o serviço Orchestration e outros serviços FMA.

-

Clique em “OK” para salvar a associação e, em seguida, feche a janela “Site Bindings”.

-

No “IIS Manager”, clique no nó do servidor e, em seguida, no painel “Actions”, clique em “Restart” para aplicar a nova associação.

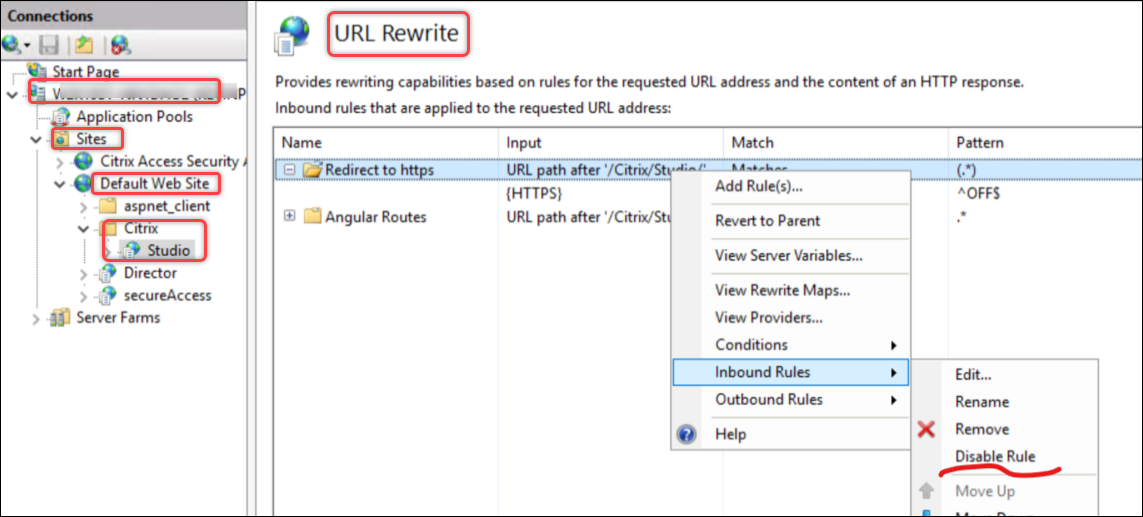

(Opcional) Desabilitar o redirecionamento HTTPS

Ao instalar o Web Studio, por padrão, qualquer acesso HTTP é redirecionado automaticamente para HTTPS. É possível desabilitar este redirecionamento para permitir o acesso HTTP. Esta abordagem é recomendada apenas se você tiver tomado outras medidas para bloquear o acesso HTTP. No caso de você ter um balanceador de carga de terminação TLS na frente do Web Studio, ainda é recomendado usar HTTPS entre o balanceador de carga e o Web Studio.

- Faça logon no servidor do Web Studio.

- Abra o “Internet Information Services (IIS) Manager” e vá para Server_name > “Sites” > “Default Web Site” > “URL Rewrite”.

-

Desabilite as “Inbound Rules” para “Redirection to https”, conforme mostrado na captura de tela a seguir.

Se você habilitou o HSTS no IIS, também deve desmarcar “Redirect Http to Https”.

Compartilhar

Compartilhar

Neste artigo

- Comportamento padrão

- Habilitar acesso seguro via HTTPS

- Criar ou importar um certificado confiável

- Vincular o certificado à porta 443

- Usar o certificado autoassinado

- (Opcional) Habilitar HTTP Strict Transport Security (HSTS)

- (Opcional) Alterar o número da porta padrão

- (Opcional) Desabilitar o redirecionamento HTTPS

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.