Technischer Sicherheitsüberblick

Sicherheitsübersicht

Dieses Dokument gilt für Citrix DaaS (ehemals Citrix Virtual Apps and Desktops Service), das in Citrix Cloud gehostet wird. Diese Informationen umfassen Citrix Virtual Apps Essentials und Citrix Virtual Desktops Essentials.

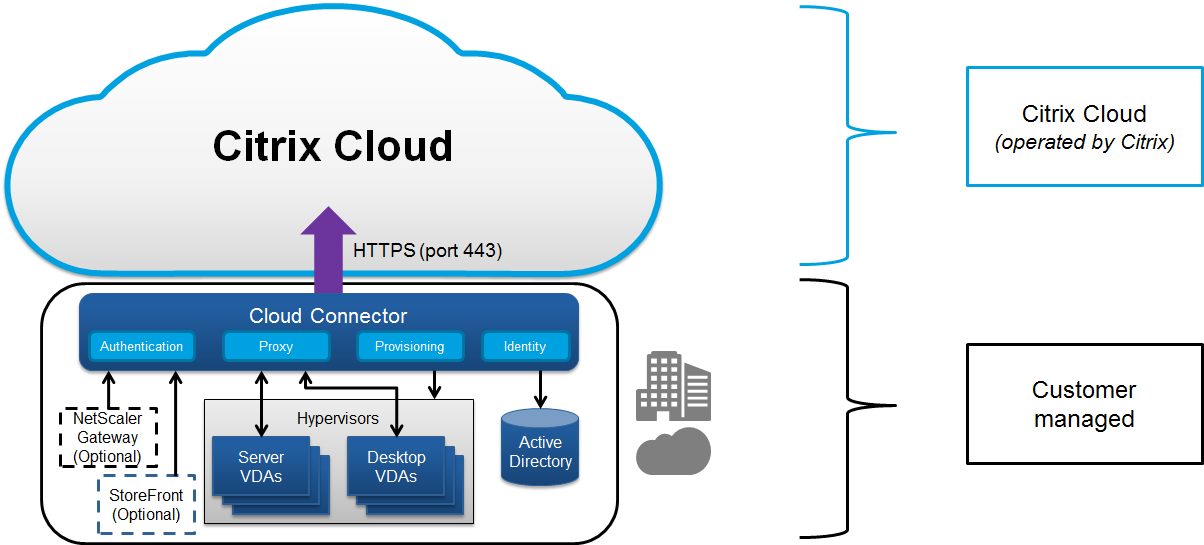

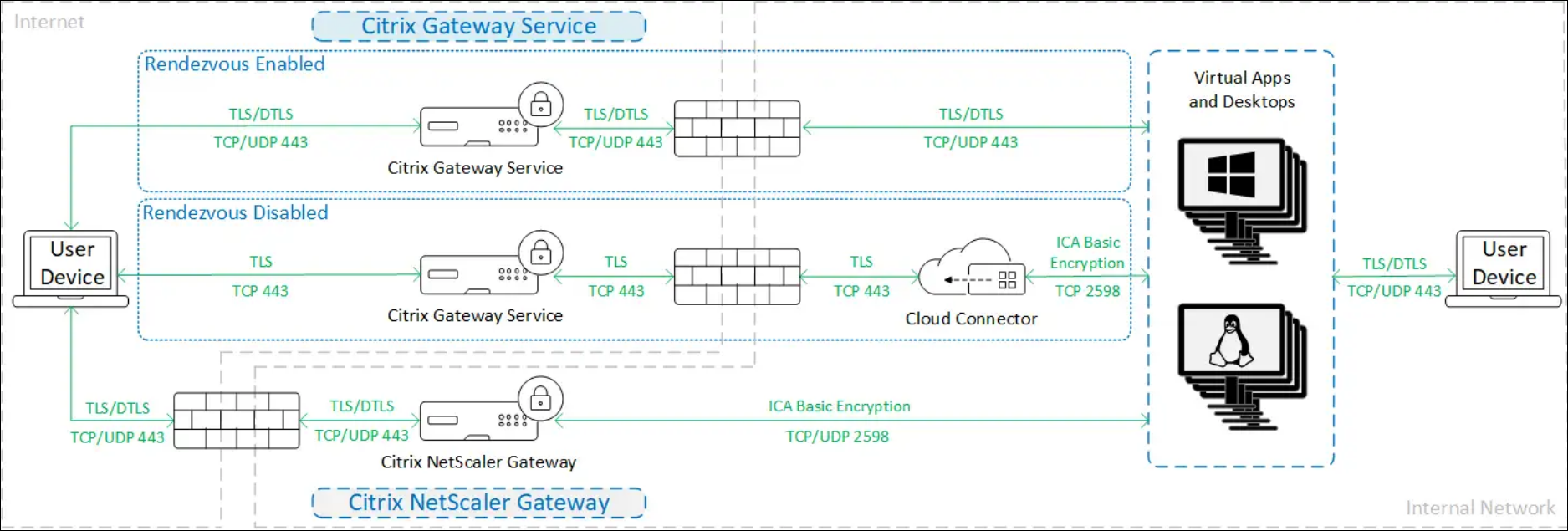

Citrix Cloud verwaltet den Betrieb der Steuerungsebene für Citrix DaaS-Umgebungen. Die Steuerungsebene umfasst die Delivery Controller, Verwaltungskonsolen, SQL-Datenbank, Lizenzserver und optional StoreFront und Citrix Gateway (ehemals NetScaler Gateway). Die Virtual Delivery Agents (VDAs), die die Apps und Desktops hosten, verbleiben unter der Kontrolle des Kunden im Rechenzentrum seiner Wahl, entweder in der Cloud oder On-Premises. Diese Komponenten sind über einen Agenten namens Citrix Cloud Connector mit dem Cloud-Dienst verbunden. Wenn Kunden Citrix Workspace™ nutzen möchten, können sie auch den Citrix Gateway Service anstelle eines Citrix Gateways in ihrem Rechenzentrum verwenden. Das folgende Diagramm veranschaulicht Citrix DaaS und seine Sicherheitsgrenzen.

Citrix Cloud-basierte Compliance

Besuchen Sie das Citrix Trust Center für weitere Informationen zu Citrix Cloud-Zertifizierungen und prüfen Sie regelmäßig auf Updates.

Hinweis:

Die Verwendung von Citrix Managed Azure Capacity mit verschiedenen Citrix DaaS™ Editionen und Universal Hybrid Multi-Cloud wurde nicht für Citrix SOC 2 (Typ 1 oder 2), ISO 27001, HIPAA oder andere Cloud-Compliance-Anforderungen bewertet.

Datenfluss

-

Citrix DaaS hostet die VDAs nicht, daher werden die Anwendungsdaten und Bilder des Kunden, die für die Bereitstellung erforderlich sind, immer in der Kundenumgebung gehostet. Die Steuerungsebene hat Zugriff auf Metadaten wie Benutzernamen, Computernamen und Anwendungsverknüpfungen, wodurch der Zugriff auf das geistige Eigentum des Kunden von der Steuerungsebene aus eingeschränkt wird.

-

Daten, die zwischen der Cloud und den Kundenstandorten fließen, verwenden sichere TLS-Verbindungen über Port 443.

Datenisolation

Citrix DaaS speichert nur die Metadaten, die für das Brokering und die Überwachung der Anwendungen und Desktops des Kunden erforderlich sind. Sensible Informationen, einschließlich Bilder, Benutzerprofile und andere Anwendungsdaten, verbleiben auf den Kundenstandorten oder im Abonnement ihres Public-Cloud-Anbieters.

Service-Editionen

Die Funktionen von Citrix DaaS variieren je nach Edition. Zum Beispiel unterstützt Citrix Virtual Apps Essentials™ nur den Citrix Gateway Service und Citrix Workspace. Konsultieren Sie die Produktdokumentation, um mehr über unterstützte Funktionen zu erfahren.

ICA®-Sicherheit

Citrix DaaS bietet mehrere Optionen zur Sicherung des ICA-Datenverkehrs während der Übertragung. Die folgenden Optionen stehen zur Verfügung:

- Basisverschlüsselung: Die Standardeinstellung.

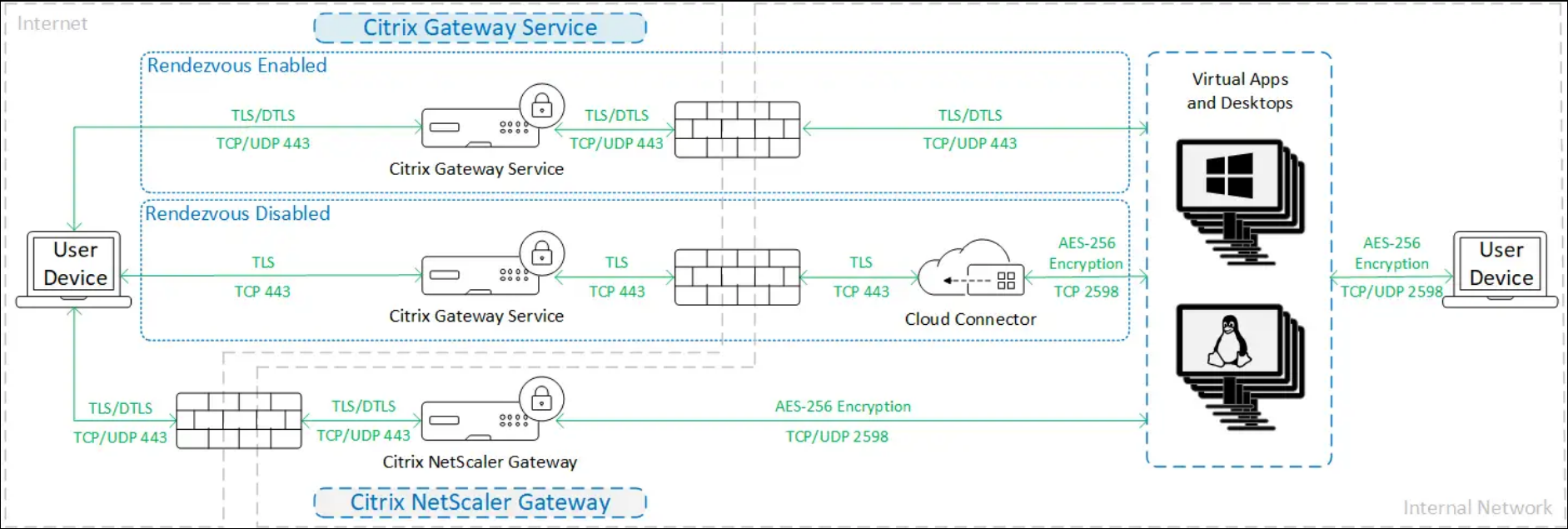

- Secure HDX™: Ermöglicht eine echte End-to-End-Verschlüsselung von Sitzungsdaten mit AES-256.

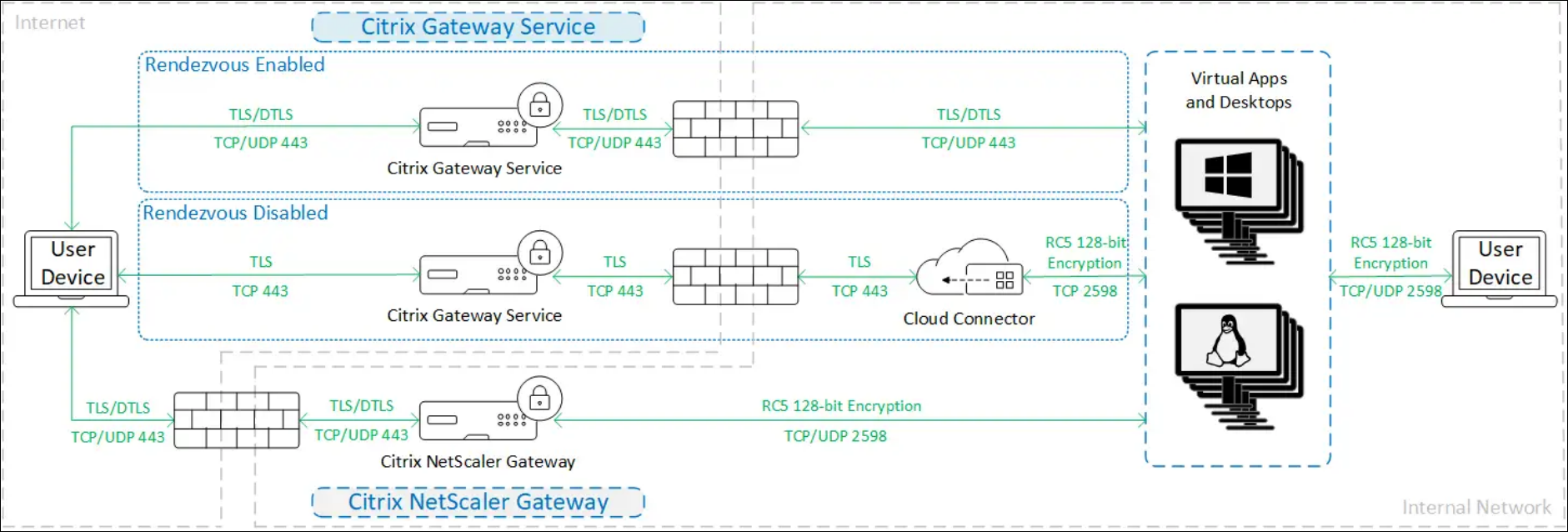

- SecureICA: Ermöglicht die Verschlüsselung von Sitzungsdaten mit RC5 (128-Bit)-Verschlüsselung.

- HDX Direct: Ermöglicht die Verwendung von Verschlüsselung auf Netzwerkebene mittels TLS/DTLS.

- VDA TLS/DTLS: Ermöglicht die Verwendung von Verschlüsselung auf Netzwerkebene mittels TLS/DTLS.

- Rendezvous-Protokoll: Nur verfügbar bei Verwendung des Citrix Gateway Service. Bei Verwendung des Rendezvous-Protokolls werden alle Segmente der ICA-Sitzungsverbindungen mit TLS/DTLS verschlüsselt.

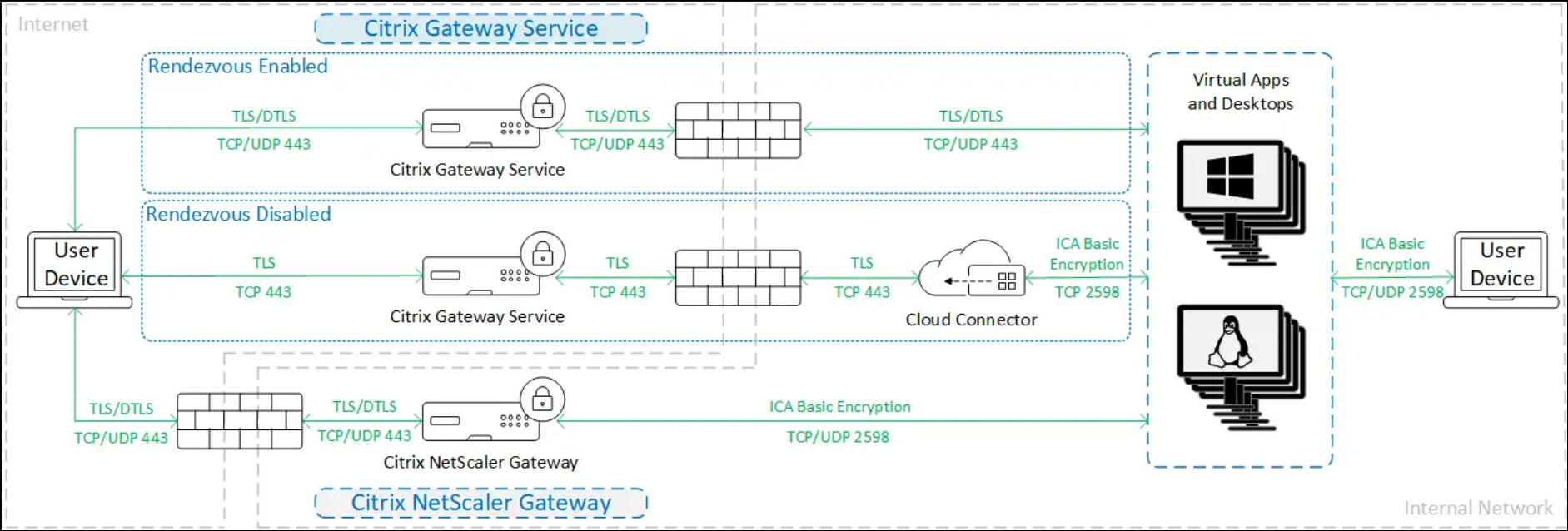

Basisverschlüsselung

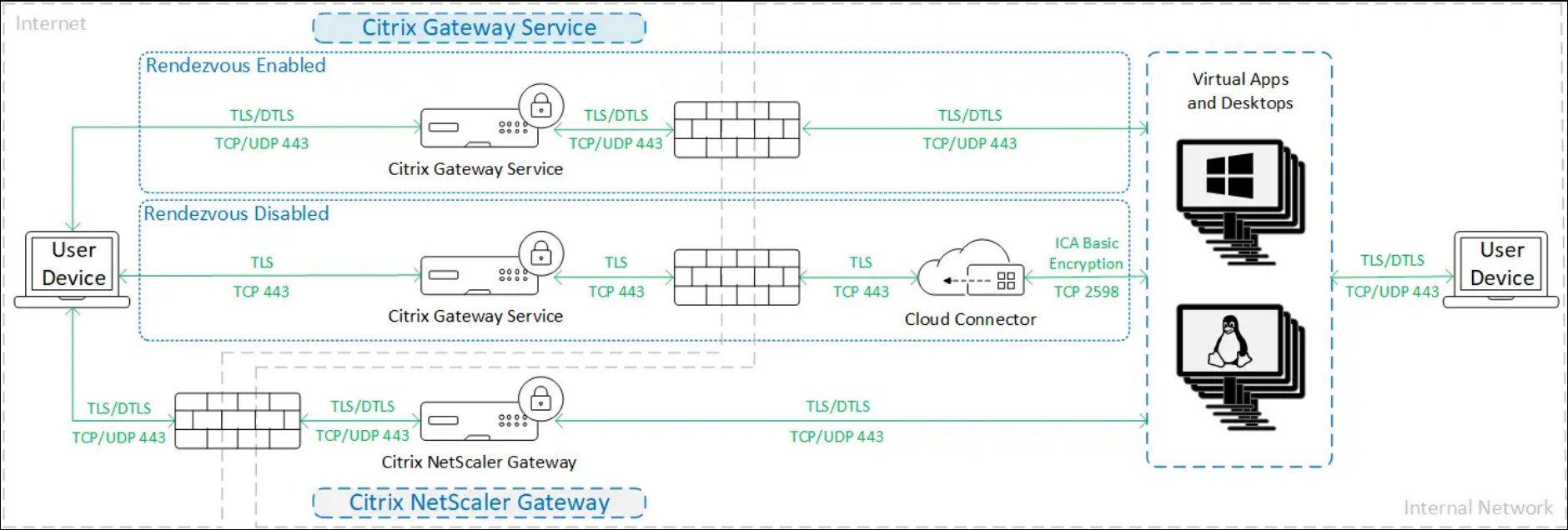

Bei Verwendung der Basisverschlüsselung wird der Datenverkehr wie im folgenden Diagramm dargestellt verschlüsselt.

Secure HDX

Bei Verwendung von Secure HDX wird der Datenverkehr wie im folgenden Diagramm dargestellt verschlüsselt.

SecureICA

- Bei Verwendung von SecureICA wird der Datenverkehr wie im folgenden Diagramm dargestellt verschlüsselt.

Hinweis:

Es wird empfohlen, stattdessen Secure HDX zu verwenden. Secure ICA wurde mit der Veröffentlichung von Citrix Virtual Apps and Desktops 2402 eingestellt.

SecureICA wird bei Verwendung der Workspace-App für HTML5 nicht unterstützt.

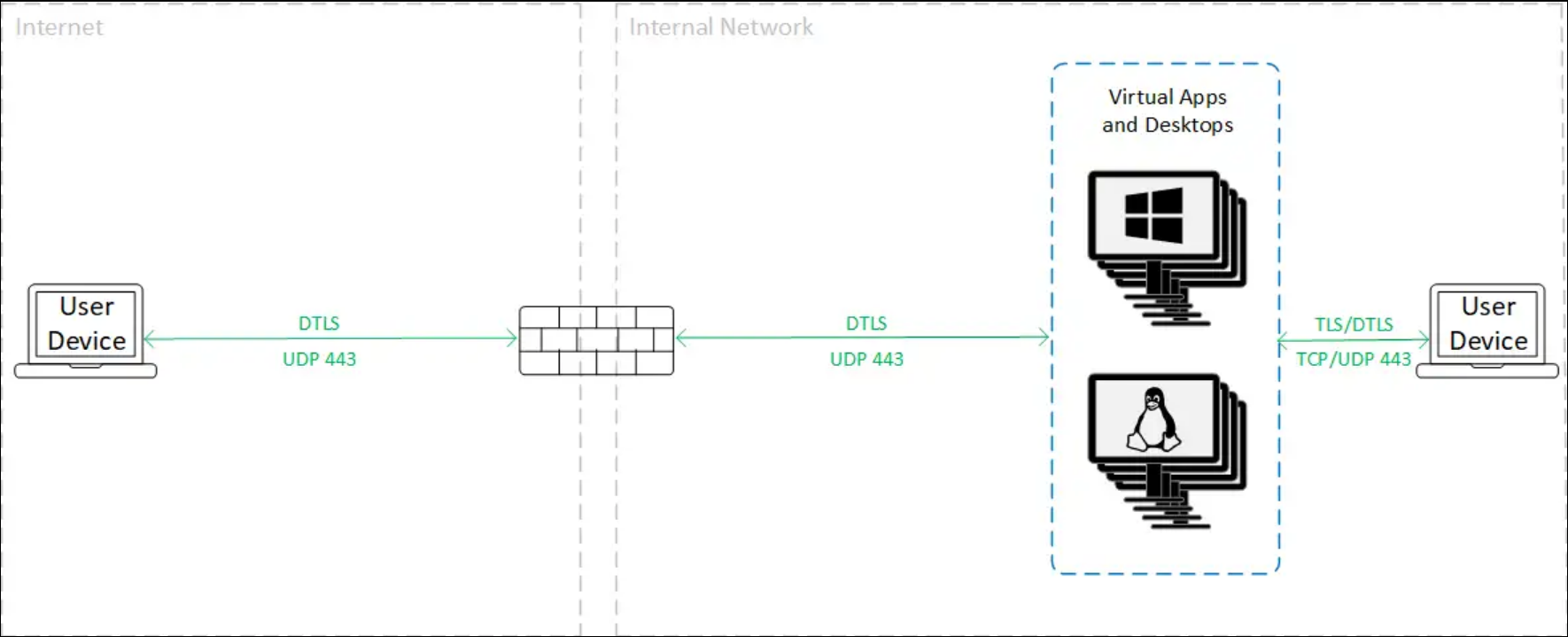

HDX Direct

Intern

Bei Verwendung von HDX Direct im Nur-Intern-Modus wird der Datenverkehr wie im folgenden Diagramm dargestellt verschlüsselt.

Extern

- Bei Verwendung von HDX Direct im internen und externen Modus wird der Datenverkehr wie im folgenden Diagramm dargestellt verschlüsselt.

-

VDA-TLS/DTLS

Bei Verwendung der VDA-TLS/DTLS-Verschlüsselung wird der Datenverkehr wie im folgenden Diagramm dargestellt verschlüsselt.

Hinweis:

Bei Verwendung des Gateway Service ohne Rendezvous wird der Datenverkehr zwischen dem VDA und dem Cloud Connector nicht TLS-verschlüsselt, da der Cloud Connector keine Verbindung zum VDA mit netzwerkbasierter Verschlüsselung unterstützt.

Weitere Ressourcen

Weitere Informationen zu den ICA-Sicherheitsoptionen und deren Konfiguration finden Sie unter:

- Sicheres HDX: [Sicheres HDX](https://docs.citrix.com/de-de/citrix-virtual-apps-desktops/hdx-transport/secure-hdx)

- HDX Direct: [HDX Direct](https://docs.citrix.com/de-de/citrix-virtual-apps-desktops/hdx-transport/hdx-direct)

- SecureICA: [Sicherheitsrichtlinieneinstellungen](/de-de/citrix-virtual-apps-desktops/policies/reference/ica-policy-settings/security-policy-settings.html)

- VDA TLS/DTLS: [Transport Layer Security](/de-de/citrix-virtual-apps-desktops/secure/tls-vda)

- Rendezvous-Protokoll: Rendezvous-Protokoll

Anmeldeinformationsverwaltung

Citrix DaaS verarbeitet vier Arten von Anmeldeinformationen:

- Benutzeranmeldeinformationen: Wenn Benutzer sich mit ihrem Active Directory-Benutzernamen und -Kennwort bei Workspace oder StoreFront™ authentifizieren, werden diese gespeichert, um Single Sign-On für die VDAs bereitzustellen. Bei Verwendung eines kundenverwalteten StoreFront werden diese normalerweise vom Connector verschlüsselt, bevor sie an DaaS gesendet werden. Weitere Informationen finden Sie unter Clientzugriff über StoreFront.

- Administratoranmeldeinformationen: Administratoren authentifizieren sich bei Citrix Cloud. Die Authentifizierung generiert ein einmalig signiertes JSON Web Token (JWT), das dem Administrator Zugriff auf Citrix DaaS gewährt.

- Hypervisor-Passwörter: On-Premises-Hypervisoren, die ein Kennwort zur Authentifizierung erfordern, verfügen über ein vom Administrator generiertes Kennwort, das direkt verschlüsselt in der SQL-Datenbank in der Cloud gespeichert wird. Citrix verwaltet Peer-Schlüssel, um sicherzustellen, dass Hypervisor-Anmeldeinformationen nur authentifizierten Prozessen zur Verfügung stehen.

- Active Directory (AD)-Anmeldeinformationen: Machine Creation Services™ verwendet den Cloud Connector zum Erstellen von Maschinenkonten im AD eines Kunden. Da das Maschinenkonto des Cloud Connectors nur Lesezugriff auf AD hat, wird der Administrator bei jedem Vorgang zum Erstellen oder Löschen von Maschinen zur Eingabe von Anmeldeinformationen aufgefordert. Diese Anmeldeinformationen werden nur im Arbeitsspeicher gespeichert und nur für ein einziges Bereitstellungsereignis vorgehalten.

Überlegungen zur Bereitstellung

- Citrix empfiehlt Benutzern, die veröffentlichte Best-Practice-Dokumentation für die Bereitstellung von Citrix Gateway-Anwendungen und VDAs in ihren Umgebungen zu konsultieren.

Cloud Connectors

Kommunikation mit Citrix Cloud

Alle Verbindungen von Citrix Cloud Connectors zu DaaS und anderen Citrix Cloud-Diensten verwenden HTTPS mit TLS 1.2.

HTTPS für XML-Dienst und STA

Wenn Sie On-Premises-StoreFront oder NetScaler Gateways verwenden, wird empfohlen, HTTPS zu aktivieren und HTTP auf dem Connector zu deaktivieren. Weitere Informationen finden Sie unter HTTPS-Konfiguration.

Netzwerkzugriffsanforderungen

Zusätzlich zu den unter Konfiguration der eingehenden und ausgehenden Ports beschriebenen Ports haben Cloud Connectors die folgenden Netzwerkzugriffsanforderungen:

- Die Citrix Cloud Connectors benötigen nur Port 443 für ausgehenden Datenverkehr ins Internet und können hinter einem HTTP-Proxy gehostet werden.

- Innerhalb des internen Netzwerks benötigt der Cloud Connector Zugriff auf Folgendes für Citrix DaaS:

- VDAs: Port 80, sowohl eingehend als auch ausgehend, sowie 1494 und 2598 eingehend bei Verwendung des Citrix Gateway Service.

- StoreFront-Server: Port 443 eingehend bei Verwendung von HTTPS (empfohlen) oder Port 80 bei Verwendung von HTTP (nicht empfohlen).

- Citrix Gateways, wenn als STA konfiguriert: Port 443 eingehend bei Verwendung von HTTPS (empfohlen) oder Port 80 bei Verwendung von HTTP (nicht empfohlen).

- Active Directory-Domänencontroller

- Hypervisoren: Nur ausgehend. Spezifische Ports finden Sie unter Von Citrix-Technologien verwendete Kommunikationsports.

Der Datenverkehr zwischen den VDAs und Cloud Connectors wird mithilfe der Kerberos-Nachrichtenebenensicherheit verschlüsselt.

Sicherheitsschlüssel

Sie können Sicherheitsschlüssel verwenden, um sicherzustellen, dass nur autorisierte StoreFront-Server und Citrix Gateway-Appliances über die Cloud Connectors eine Verbindung zu DaaS herstellen können. Dies ist besonders wichtig, wenn Sie XML-Vertrauen aktiviert haben.

Clientzugriff

Sie können den Clientzugriff entweder über den von Citrix gehosteten Workspace oder durch das Hosten Ihrer eigenen StoreFront-Bereitstellung bereitstellen.

Benutzer können sich über die Citrix Workspace-App oder einen Webbrowser mit Workspace oder StoreFront verbinden. Sicherheitsempfehlungen für die Citrix Workspace-App finden Sie in der Dokumentation für jede Plattform.

Clientzugriff über Workspace

Citrix Workspace ist ein von Citrix verwalteter Dienst, der Client-Apps den Zugriff auf DaaS-Ressourcen ermöglicht, ohne dass eine lokale Infrastruktur erforderlich ist. Informationen zu unterstützten Versionen der Citrix Workspace-App und weiteren Anforderungen finden Sie unter Workspace-Systemanforderungen. Informationen zur Sicherheit finden Sie unter Sicherheitsübersicht für Citrix Workspace.

Clientzugriff über StoreFront

Als Alternative zu Workspace können Sie den Clientzugriff durch die Bereitstellung von Citrix StoreFront in Ihrer lokalen Umgebung ermöglichen. Dies bietet erweiterte Sicherheitskonfigurationsoptionen und Flexibilität für die Bereitstellungsarchitektur, einschließlich der Möglichkeit, Benutzeranmeldeinformationen lokal zu verwalten. Der StoreFront-Server kann hinter einem Citrix Gateway gehostet werden, um sicheren Fernzugriff zu ermöglichen, die Multi-Faktor-Authentifizierung zu erzwingen und weitere Sicherheitsfunktionen hinzuzufügen. Weitere Informationen finden Sie unter Bereitstellung von StoreFront sichern.

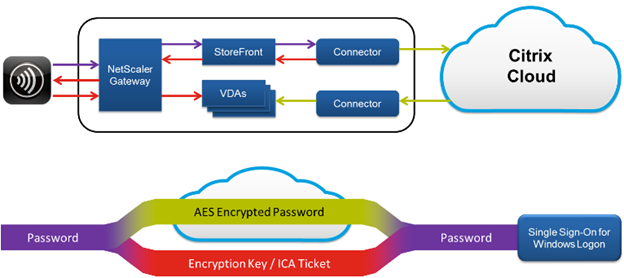

Benutzeranmeldeinformationen

Wenn sich der Benutzer mit seinen Active Directory-Anmeldeinformationen bei StoreFront authentifiziert hat, leitet StoreFront beim Starten einer Anwendung die Anmeldeinformationen an den Cloud Connector weiter. Standardmäßig verschlüsselt der Cloud Connector die Benutzeranmeldeinformationen mithilfe der AES-Verschlüsselung und eines zufälligen Einmalschlüssels, der für jeden Start generiert wird. Der Schlüssel wird niemals an die Cloud übergeben und nur an die Citrix Workspace-App zurückgegeben. Die Citrix Workspace-App übergibt diesen Schlüssel dann an den VDA, um das Benutzerkennwort während des Sitzungsstarts für eine Single Sign-On-Erfahrung zu entschlüsseln. Der Ablauf ist in der folgenden Abbildung dargestellt.

Es ist wichtig, dass Sie HTTPS zwischen Client, Gateway, StoreFront und Connector konfigurieren, um sicherzustellen, dass das Kennwort innerhalb Ihres Netzwerks immer verschlüsselt ist.

Beim Standardverhalten hat Citrix Cloud keinen Zugriff auf die Anmeldeinformationen, daher kann es die Anmeldeinformationen nicht zur Validierung an andere Cloud Connectors oder Connector Appliances weiterleiten. Dies ist erforderlich, wenn Sie mehrere Domänen ohne Vertrauensstellungen verwenden. Sie können dieses Verhalten deaktivieren und zulassen, dass Anmeldeinformationen in die Citrix Cloud hochgeladen werden, damit diese sie zur Validierung an andere Cloud Connectors und Connector Appliances weiterleiten kann. Um dies zu konfigurieren, verwenden Sie das DaaS PowerShell SDK-Cmdlet Set-Brokersite mit dem Parameter CredentialForwardingToCloudAllowed.

Verbindung zu Cloud Connectors über HTTPS

Es wird empfohlen, StoreFront so zu konfigurieren, dass es über HTTPS eine Verbindung zu den Cloud Connectors herstellt, um sicherzustellen, dass die gesamte Kommunikation verschlüsselt ist. Dies erfordert, dass Sie HTTPS für XML-Dienst und STA aktiviert haben. Informationen zum Konfigurieren von StoreFront für die Verbindung über HTTPS finden Sie unter Ressourcen-Feeds für Citrix Desktops as a Service hinzufügen und Citrix Gateway-Appliance hinzufügen.

XML-Vertrauen

Standardmäßig muss StoreFront, wenn es sich für Aktionen wie Enumeration und Start mit DaaS verbindet, die Active Directory-Anmeldeinformationen des Benutzers weiterleiten, damit DaaS den Benutzer authentifizieren und dessen Gruppenmitgliedschaft überprüfen kann. Bei Verwendung anderer Authentifizierungsmethoden wie Domänen-Pass-Through, Smartcards oder SAML verfügt StoreFront jedoch nicht über das Active Directory-Kennwort. In diesem Fall müssen Sie “XML-Vertrauen” aktivieren. Wenn XML-Vertrauen aktiviert ist, ermöglicht DaaS StoreFront, Aktionen im Namen eines Benutzers auszuführen, z. B. Anwendungen aufzulisten und zu starten, ohne das Kennwort des Benutzers zu validieren. Bevor Sie XML-Vertrauen aktivieren, verwenden Sie Sicherheitsschlüssel oder einen anderen Mechanismus wie Firewalls oder IPsec, um sicherzustellen, dass nur vertrauenswürdige StoreFront-Server eine Verbindung zu den Cloud Connectors herstellen können.

Um XML-Vertrauen in Studio zu aktivieren, gehen Sie zu Einstellungen > Site-Einstellungen und aktivieren Sie XML-Vertrauen aktivieren.

Um den aktuellen Wert des XML-Vertrauens mit dem Citrix DaaS SDK zu überprüfen, führen Sie Get-BrokerSite aus und überprüfen Sie den Wert von TrustRequestsSentToTheXMLServicePort.

Um XML-Vertrauen mit dem Citrix DaaS SDK zu aktivieren oder zu deaktivieren, führen Sie Set-BrokerSite mit dem Parameter TrustRequestsSentToTheXMLServicePort aus.

Citrix Gateway-Dienst

Die Verwendung des Citrix Gateway-Dienstes macht die Bereitstellung von Citrix Gateway in Kundendatenzentren überflüssig.

Weitere Informationen finden Sie unter Citrix Gateway-Dienst.

Alle TLS-Verbindungen zwischen dem Cloud Connector und Citrix Cloud werden vom Cloud Connector zur Citrix Cloud initiiert. Es ist keine eingehende Firewall-Portzuordnung erforderlich.

Lokales NetScaler® Gateway

Sie können ein lokales NetScaler Gateway verwenden, um den Zugriff auf Ressourcen bereitzustellen. Das Gateway muss in der Lage sein, Cloud Connectors zu erreichen, um STA-Tickets einzulösen. Es wird empfohlen, das Gateway so zu konfigurieren, dass es über HTTPS eine Verbindung zu den Cloud Connectors herstellt, siehe HTTPS für XML-Dienst und STA. Wenn Sie Sicherheitsschlüssel aktiviert haben, müssen Sie das Gateway so konfigurieren, dass es die Schlüssel enthält.

Weitere Informationen

Die folgenden Ressourcen enthalten Sicherheitsinformationen:

-

Citrix Trust Center: Das Trust Center enthält Dokumentationen zu Standards und Zertifizierungen, die für die Aufrechterhaltung einer sicheren und konformen IT-Umgebung wichtig sind.

-

Sicherer Bereitstellungsleitfaden für die Citrix Cloud-Plattform: Dieser Leitfaden bietet einen Überblick über bewährte Sicherheitspraktiken bei der Verwendung von Citrix Cloud und beschreibt die Informationen, die Citrix Cloud sammelt und verwaltet. Dieser Leitfaden enthält auch Links zu umfassenden Informationen über den Citrix Cloud Connector.

Hinweis:

Dieses Dokument soll dem Leser eine Einführung und einen Überblick über die Sicherheitsfunktionen von Citrix Cloud geben; und die Aufteilung der Verantwortlichkeiten zwischen Citrix und den Kunden hinsichtlich der Sicherung der Citrix Cloud-Bereitstellung definieren. Es ist nicht als Konfigurations- und Administrationshandbuch für Citrix Cloud oder eine seiner Komponenten oder Dienste gedacht.

In diesem Artikel

- Sicherheitsübersicht

- Citrix Cloud-basierte Compliance

- Datenfluss

- Datenisolation

- Service-Editionen

- ICA®-Sicherheit

- Anmeldeinformationsverwaltung

- Überlegungen zur Bereitstellung

- Cloud Connectors

- Sicherheitsschlüssel

- Clientzugriff

- Clientzugriff über Workspace

- Clientzugriff über StoreFront

- Citrix Gateway-Dienst

- Lokales NetScaler® Gateway

- Weitere Informationen