Citrix Advisor

Citrix Advisor ist ein Dienst, der Sie bei der Optimierung der DaaS-Bereitstellung und der Verbesserung ihrer allgemeinen Integrität und Bereitschaft unterstützt. Er automatisiert Umgebungsprüfungen und liefert umsetzbare Empfehlungen, die es Ihnen ermöglichen, Konfigurationsprobleme, Ineffizienzen, Ressourcenverschwendung, Abweichungen von Best Practices und vieles mehr proaktiv zu identifizieren.

Hinweis:

Dieser Dienst ist ausschließlich für Vollständige Administratoren verfügbar.

Wir empfehlen, Ihr Feedback über das Feedback-Symbol oben rechts auf der Seite einzureichen.

Vorteile

-

Mit Advisor können Sie:

- Proaktiv Probleme identifizieren und beheben: Potenzielle Probleme, Konfigurationsabweichungen und Abweichungen von Best Practices erkennen, bevor sie Benutzer beeinträchtigen, den Geschäftsbetrieb stören oder die Sicherheit gefährden.

- Umgebungsleistung und -stabilität optimieren: Konfigurationen feinabstimmen, Ressourcenzuweisung optimieren und Best Practices implementieren, um die Stabilität, Sicherheit und Leistung Ihrer Citrix-Bereitstellungen zu verbessern.

- Abläufe optimieren und Overhead reduzieren: Routinemäßige Prüfungen automatisieren, komplexe Korrekturaufgaben vereinfachen und geführte Unterstützung erhalten, wodurch der Betriebsaufwand reduziert und administrative Ressourcen freigesetzt werden.

- Kosten und Ressourcennutzung optimieren: Bereiche der Mehrausgaben identifizieren, Möglichkeiten zur Ressourcenoptimierung aufdecken und eine effiziente Nutzung der Citrix-Technologien sicherstellen, um die Gesamtbetriebskosten zu minimieren.

- Compliance und Einhaltung von Best Practices gewährleisten: Sicherstellen, dass Ihre Citrix-Bereitstellungen den Citrix Best Practices, Sicherheitsstandards und Branchenvorschriften entsprechen, wodurch Risiken reduziert und die allgemeine Governance verbessert wird.

- Komplexe Aufgaben vereinfachen: Administrative Aufgaben vereinfachen, um eine gesunde, optimierte Umgebung zu unterstützen.

Empfehlungen prüfen

Führen Sie die folgenden Schritte aus, um Ihre Site auf Advisor-Empfehlungen zu prüfen:

- Melden Sie sich bei Citrix Cloud mit einem Konto an, das die Rolle Vollständiger Administrator besitzt.

- Klicken Sie auf die Kachel DaaS.

- Wählen Sie im linken Bereich Advisor aus.

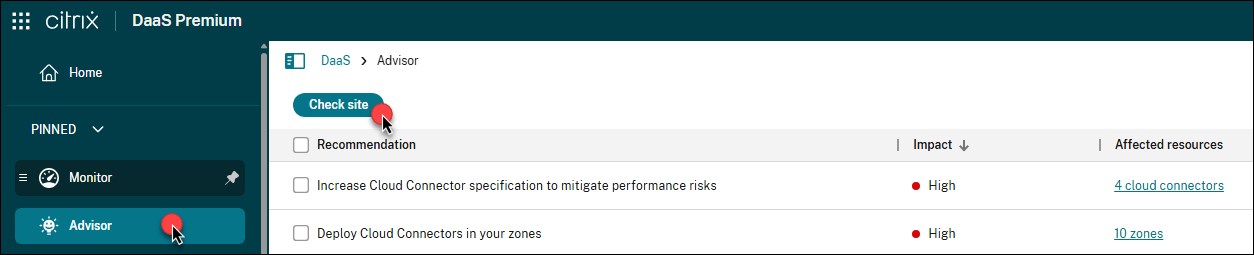

- Klicken Sie auf Site prüfen.

-

Wählen Sie auf der Seite Site prüfen die Kategorien aus, die Advisor prüfen soll.

Kategorie Beschreibung Referenz Sicherheit Empfehlungen zur Erkennung von Bedrohungen und Schwachstellen, die zu Sicherheitsverletzungen führen könnten. Sicherheitsempfehlungen Zuverlässigkeit Empfehlungen zur Sicherstellung und Verbesserung der Kontinuität Ihrer geschäftskritischen Anwendungen. Zuverlässigkeitsempfehlungen Leistung Empfehlungen zur Leistungssteigerung bei Anwendungen und Desktops, um Endbenutzern schnellere, reaktionsschnellere Erfahrungen zu bieten. Leistungsempfehlungen Operative Exzellenz Empfehlungen, die Ihnen helfen, Prozesseffizienz und Workflow-Effizienz, Ressourcenverwaltung und Best Practices für die Bereitstellung zu erreichen. Empfehlungen zur operativen Exzellenz Kostenoptimierung Empfehlungen zur Reduzierung der Gesamtausgaben durch bedarfsgerechte Dimensionierung von Ressourcen, Minimierung von Verschwendung und Anpassung der Kapazität an den tatsächlichen Nutzungsbedarf. Kostenoptimierungsempfehlungen - Klicken Sie auf Prüfung ausführen, um eine Site-Prüfung durchzuführen und aktualisierte Empfehlungen basierend auf der aktuellen Konfiguration zu generieren.

-

Alle Empfehlungen werden in der Liste angezeigt.

-

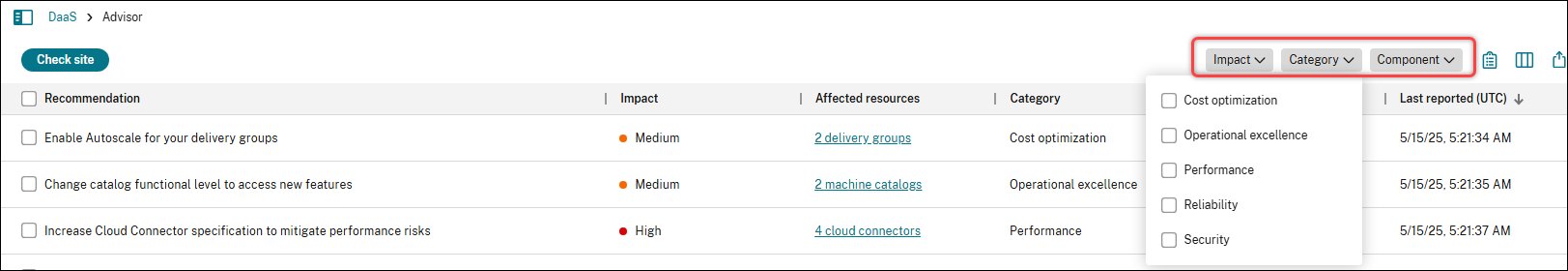

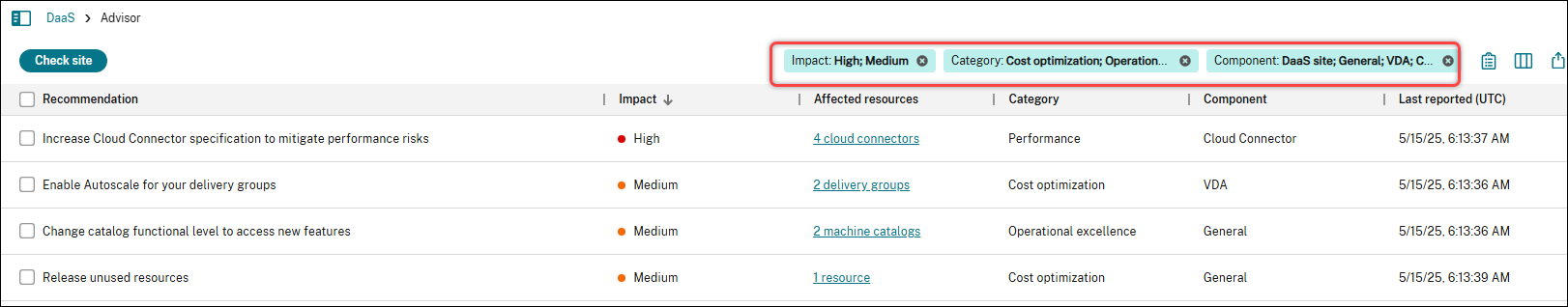

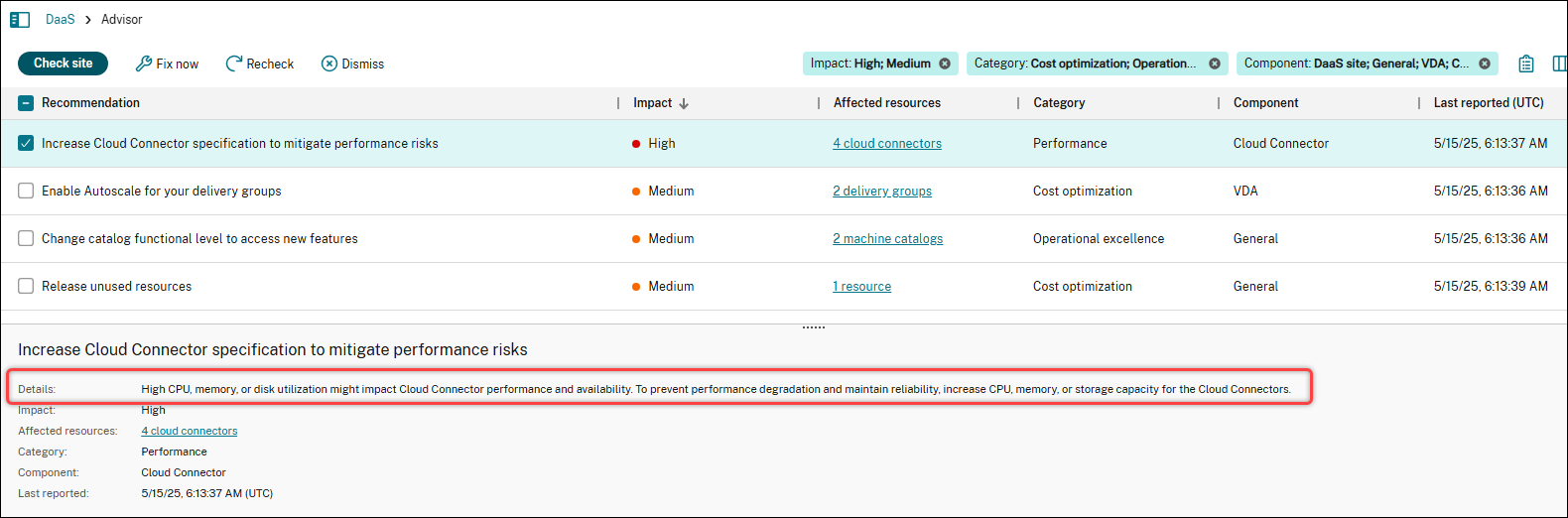

Empfehlungen filtern

Sie können Empfehlungen nach Auswirkung, Kategorie oder Komponente filtern, um sich auf die für Ihre Bereitstellung relevantesten Informationen zu konzentrieren.

-

Suchen Sie in Advisor die Filter oben rechts in der Empfehlungsliste.

-

Klicken Sie auf einen Filter (zum Beispiel Kategorie), um die verfügbaren Optionen anzuzeigen.

-

Wählen Sie ein oder mehrere Kontrollkästchen aus, um den Filter anzuwenden. Die Liste wird automatisch aktualisiert und zeigt nur die Empfehlungen an, die Ihren Auswahlen entsprechen.

-

Verwenden Sie mehrere Filter zusammen, um die Liste einzugrenzen.

Empfehlungen überprüfen und darauf reagieren

Verwenden Sie die Empfehlungsliste, um Konfigurationsprobleme und Verbesserungsmöglichkeiten in Ihrer Bereitstellung zu verstehen. Sie können die folgenden Aktionen für Empfehlungen ausführen:

- Empfehlungsdetails anzeigen

- Empfohlene Aktionen implementieren

- Empfehlungen verwerfen

- Bestimmte betroffene Ziele in einer Empfehlung verwerfen

- Prüfregeln anpassen

- Vollständigen Site-Prüfbericht anzeigen

Empfehlungsdetails anzeigen

Um eine Empfehlung zu überprüfen, wählen Sie eine Empfehlung aus, um deren Details im unteren Bereich anzuzeigen.

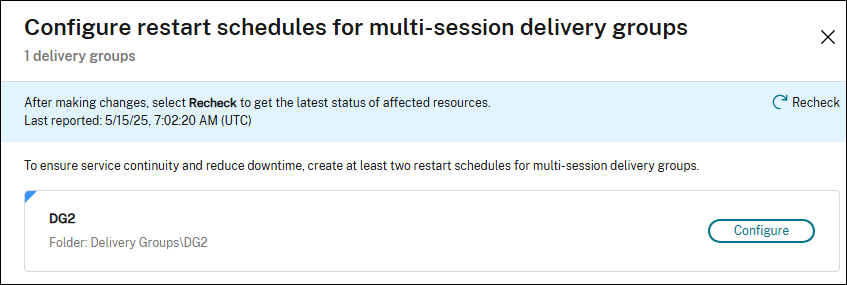

Empfohlene Aktionen implementieren

Um die empfohlenen Aktionen für eine Empfehlung zu implementieren, gehen Sie wie folgt vor:

- Wählen Sie eine Empfehlung aus.

- Klicken Sie in der Aktionsleiste auf Jetzt beheben.

- Befolgen Sie die empfohlenen Schritte, um die erforderlichen Updates vorzunehmen.

- Manchmal werden Sie zu unterstützender Dokumentation weitergeleitet, wenn eine automatisierte Konfiguration nicht unterstützt oder nicht praktikabel ist. Wir möchten sicherstellen, dass Advisor so konzipiert ist, dass er, wo immer möglich, automatisierte Aktionen direkt in der Benutzeroberfläche bereitstellt, um den Bedarf an manueller Einrichtung zu minimieren.

- Klicken Sie nach den Updates auf Erneut prüfen, um den Status der betroffenen Ziele zu aktualisieren.

Hinweis:

Die Benutzeroberfläche und die Schritte variieren je nach Empfehlung. Der gezeigte Screenshot dient nur zur Veranschaulichung.

Empfehlungen verwerfen

Wenn eine Empfehlung für Ihre Bereitstellung nicht relevant ist oder keine Aktion erfordert, können Sie sie aus der aktuellen Liste und zukünftigen Prüfergebnissen entfernen:

- Wählen Sie die Empfehlung aus.

- Klicken Sie in der Aktionsleiste auf Verwerfen.

Tipp:

Um ein verworfenes Ziel in einer Empfehlung wiederherzustellen, klicken Sie auf das Zahnradsymbol in der oberen rechten Ecke über der Empfehlungsliste und wählen Sie Verworfene Elemente verwalten aus.

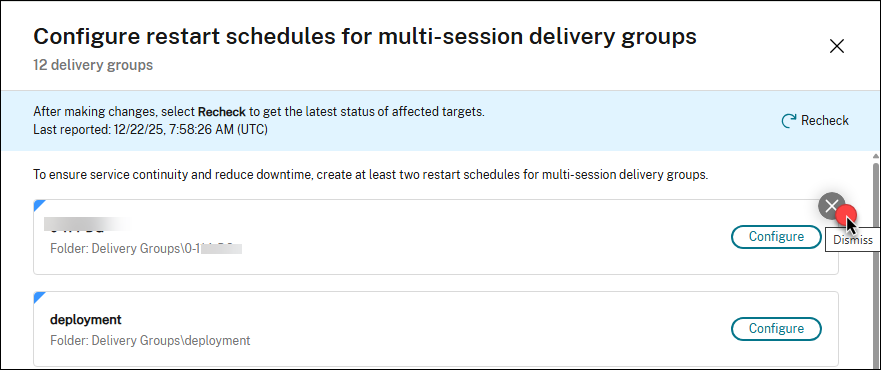

Bestimmte betroffene Ziele in einer Empfehlung verwerfen

Wenn eine Empfehlung betroffene Ziele enthält, die absichtlich nicht den Best Practices entsprechen (zum Beispiel Test-, Validierungs- oder temporäre Ressourcen), können Sie diese aus dieser Empfehlung entfernen (granulares Verwerfen).

Hinweis:

Granulares Verwerfen wird nur für die folgenden Ziele unterstützt: Maschinenkataloge, Bereitstellungsgruppen, Anwendungsgruppen und Zonen.

Die detaillierten Schritte sind wie folgt:

- Wählen Sie die Empfehlung aus.

- Klicken Sie auf das Feld Betroffene Ziele der Empfehlung. Die Empfehlungsseite zeigt alle betroffenen Ziele an.

- Fahren Sie mit der Maus über das betroffene Ziel, das Sie verwerfen möchten. Ein Verwerfen-Symbol erscheint in der oberen rechten Ecke des Ziels.

-

Klicken Sie auf das Symbol Verwerfen. Ein Bestätigungsdialogfeld zum Verwerfen wird angezeigt.

-

Geben Sie bei Bedarf eine Notiz für das Verwerfen ein, und klicken Sie dann auf Verwerfen. Das betroffene Ziel wird von der Empfehlungsseite entfernt.

Tipp:

Um ein verworfenes Ziel in einer Empfehlung wiederherzustellen, klicken Sie auf das Zahnradsymbol oben rechts über der Empfehlungsliste, und wählen Sie Verworfene Elemente verwalten aus.

Prüfregeln anpassen

Sie können Advisor-Prüfregeln für die folgenden Empfehlungen anpassen:

- Cloud Connector-Hardware verbessern: Passen Sie Schwellenwerte für CPU-, Arbeitsspeicher- und Festplattenauslastung an und schließen Sie bestimmte Festplatten aus.

- Nicht verwendete Ressourcen freigeben: Definieren Sie benutzerdefinierte Schwellenwerte für die ungenutzte Zeit von Maschinen und Anwendungen.

- GPO-Konfiguration für VDAs optimieren: Ändern Sie den Schwellenwert für die GPO-Verarbeitungszeit.

Führen Sie die folgenden Schritte aus, um die Prüfregel für eine einzelne Empfehlung anzupassen:

-

Wählen Sie eine Empfehlung aus und klicken Sie in der Aktionsleiste auf Anpassen.

- Aktualisieren Sie auf der Seite Anpassen die Prüfeinstellungen nach Bedarf.

- Klicken Sie auf Speichern. Die Änderungen werden wirksam, wenn Sie die Prüfung das nächste Mal ausführen.

Führen Sie die folgenden Schritte aus, um Prüfregeln für alle drei Empfehlungen von einem zentralen Ort aus anzupassen:

- Klicken Sie auf das Zahnradsymbol oben rechts über der Empfehlungsliste, und wählen Sie Regeln anpassen aus. Die drei Empfehlungen werden angezeigt.

- Klicken Sie neben einer Empfehlung auf das Symbol Bearbeiten.

- Aktualisieren Sie die Prüfeinstellungen nach Bedarf.

- Um die Prüfregeln für die verbleibenden Empfehlungen zu aktualisieren, wiederholen Sie die Schritte 2–3.

- Klicken Sie auf Speichern. Die Änderungen werden wirksam, wenn Sie die Prüfung das nächste Mal ausführen.

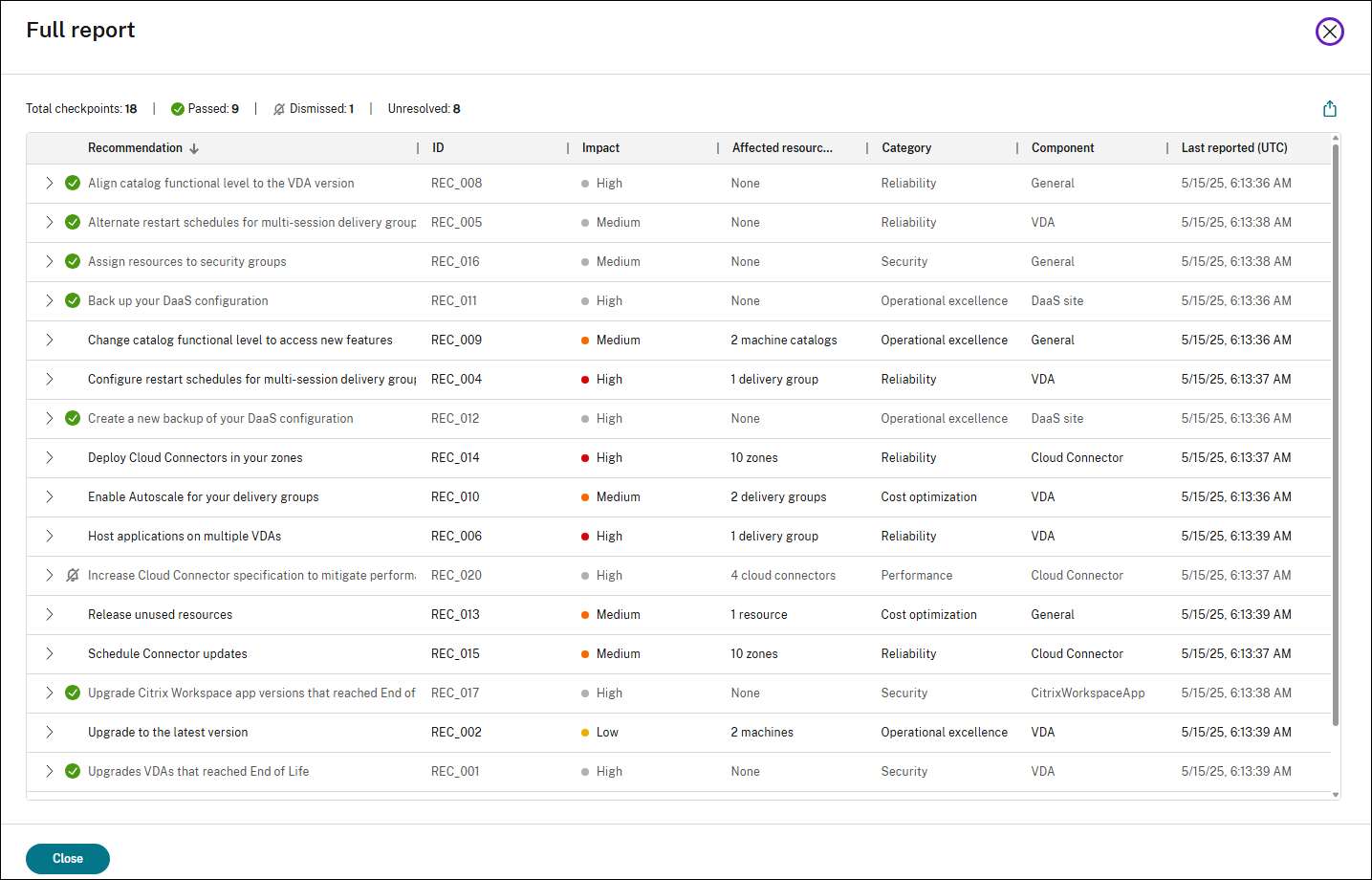

Vollständigen Site-Prüfbericht anzeigen

Der vollständige Bericht bietet eine Zusammenfassung aller Advisor-Empfehlungen aus der letzten Site-Prüfung. Er enthält bestandene, verworfene und ungelöste Prüfpunkte, die Ihnen helfen, den allgemeinen Zustand und die Optimierungsmöglichkeiten in Ihrer DaaS-Site zu beurteilen.

Um den vollständigen Bericht anzuzeigen, klicken Sie auf das Symbol Vollständigen Bericht anzeigen oben rechts in der Empfehlungsliste.

Referenzen

Dieser Abschnitt listet alle Citrix Advisor-Empfehlungen nach Kategorien auf, um Ihnen zu helfen, deren Zweck und Auswirkungen zu verstehen.

Sicherheitsempfehlungen

| Empfehlung | ID | Auswirkung | Komponente | Beschreibung |

|---|---|---|---|---|

| VDAs aktualisieren, die das End of Life erreicht haben | REC_001 | Hoch | VDA | Einige Maschinen verwenden VDA-Versionen, die das End of Life erreicht haben und von Citrix nicht mehr unterstützt werden. Aktualisieren Sie betroffene Maschinen auf die neueste LTSR- oder CR-VDA-Version. |

| Ressourcen Sicherheitsgruppen zuweisen | REC_016 | Mittel | Allgemein | Einige Ressourcen sind einzelnen Benutzern zugewiesen. Es ist eine Best Practice von Citrix, den Benutzerzugriff nur über Sicherheitsgruppen zuzuweisen, um die Verwaltung zu optimieren und die Sicherheit zu erhöhen. Konfigurieren Sie die Benutzerzuweisung für Bereitstellungs- und Anwendungsgruppen so, dass sie nur Sicherheitsgruppen umfasst. |

| Citrix Workspace-App-Versionen aktualisieren, die das End of Life erreicht haben | REC_017 | Hoch | Workspace-App | Einige Endgeräte verwenden eine Citrix Workspace-App-Version, die das End of Life erreicht hat. Aktualisieren Sie die Geräte auf die neueste Workspace-App-Version, um Support- und Sicherheitsrisiken zu reduzieren. Für eine vereinfachte Versionsverwaltung und automatische Update-Steuerung verwenden Sie den Global App Configuration Service. Erwägen Sie außerdem den Einsatz von Endpunktanalyse-Lösungen, um eine Mindestversion der Workspace-App für den Zugriff auf den Store zu erzwingen. |

| Geräte-Posture-Richtlinien implementieren | REC_021 | Mittel | Secure Private Access | Die aktuelle Secure Private Access-Konfiguration verfügt nicht über Geräte-Posture-Richtlinien, was einen uneingeschränkten Zugriff auf interne Anwendungen von jedem Gerät aus ermöglicht. Um dieses Risiko zu mindern und die Sicherheit zu erhöhen, implementieren Sie Geräte-Posture-Richtlinien, die Geräte klassifizieren als: Konform, Nicht konform und Zugriff verweigert. |

| Adaptive Zugriffsrichtlinien implementieren | REC_022 | Mittel | Secure Private Access | Die aktuelle Secure Private Access-Konfiguration verfügt nicht über adaptive Zugriffsrichtlinien, was einen potenziell unsicheren Zugriff auf Anwendungen ermöglicht. Um die Sicherheit zu erhöhen, implementieren Sie adaptive Zugriffsrichtlinien, die den Zugriff auf Unternehmens-Web-, SaaS-, TCP- und UDP-Anwendungen kontextbasiert dynamisch steuern. Für eine detailliertere Steuerung aktivieren Sie den eingeschränkten Zugriff auf Unternehmens-Web- und SaaS-Anwendungen, indem Sie die folgenden Sicherheitseinschränkungen hinzufügen: Zwischenablage, Bildschirmaufnahme, Drucken, Schutz vor Tastenprotokollierung, Downloads, Uploads, Wasserzeichen und In Remote-Browser öffnen. |

| Betriebssysteme aktualisieren, die das End of Life erreicht haben | REC_024 | Hoch | VDA | Einige Maschinen verwenden Betriebssysteme (OS), die das End of Life erreicht haben. Dies birgt erhebliche Sicherheitsrisiken und kann zum Verlust des Supports sowohl von Citrix als auch vom OS-Anbieter führen. Um eine sichere und stabile Umgebung zu gewährleisten, stellen Sie sicher, dass alle Ihre VDAs ein unterstütztes Betriebssystem ausführen. |

| Hypervisor-Versionen aktualisieren, die das End of Life erreicht haben | REC_025 | Sicherheit | Hypervisor | Details: Einige Hypervisoren verwenden Versionen, die das End of Life erreicht haben. Dies birgt ein Risiko für die Stabilität der Umgebung und schränkt die Fähigkeit von Citrix ein, vollständigen Support zu leisten. Um eine sichere, unterstützbare Umgebung zu gewährleisten, aktualisieren Sie auf eine vom Anbieter unterstützte Hypervisor-Version. Überprüfen Sie regelmäßig die Versionshinweise und Kompatibilitätsdokumentationen des Anbieters, um mit den Best Practices und Plattformanforderungen übereinzustimmen. |

| HTTPS für Hostverbindungen verwenden | REC_039 | Mittel | Allgemein | Einige Hostverbindungen sind derzeit mit HTTP anstelle von HTTPS konfiguriert. Um eine sichere Kommunikation mit Ihrem Hypervisor zu gewährleisten, aktualisieren Sie diese Verbindungen auf HTTPS. Dies erfordert die Aktivierung von HTTPS auf Ihrem Hypervisor und die Sicherstellung, dass gültige TLS-Zertifikate vorhanden sind. |

| VDA-Sicherheitslücken beheben | REC_040 | Hoch | VDA | Sicherheitslücken betreffen einige Ihrer VDA-Versionen. Überprüfen Sie das Citrix Security Bulletin und wenden Sie die erforderlichen Korrekturen oder Minderungsmaßnahmen an, um die Systemintegrität und Compliance zu gewährleisten. |

| Sicherheitslücken der Citrix Workspace-App beheben | REC_041 | Hoch | Workspace-App | Sicherheitslücken betreffen einige Citrix Workspace-App-Versionen auf Endgeräten. Überprüfen Sie das Citrix Security Bulletin und wenden Sie die erforderlichen Korrekturen oder Minderungsmaßnahmen an, um die Systemintegrität und Compliance zu gewährleisten. |

| StoreFront-Server-Versionen aktualisieren, die das End of Life erreicht haben | REC_043 | Hoch | StoreFront | Einige StoreFront-Server verwenden Versionen, die das End of Life erreicht haben und von Citrix nicht mehr unterstützt werden. Um eine sichere, unterstützbare Umgebung zu gewährleisten, aktualisieren Sie alle betroffenen StoreFront-Server auf die neueste LTSR- oder CR-Version. |

| HTTPS für StoreFront-Basis-URL verwenden | REC_044 | Hoch | StoreFront | Einige StoreFront-Basis-URLs sind derzeit mit HTTP anstelle von HTTPS konfiguriert. Um Benutzeranmeldeinformationen und sensible Daten zu schützen, konfigurieren Sie Ihre StoreFront-Server und die zugehörigen Lastenausgleichsmodule für die Verwendung von HTTPS. Stellen Sie sicher, dass die Basis-URL mit ‘https://’ beginnt. Dies gewährleistet, dass alle Kommunikationen verschlüsselt sind und hilft, Sicherheitsbedrohungen wie Man-in-the-Middle-Angriffe zu verhindern. |

| HTTPS für die Kommunikation zwischen StoreFront und Cloud Connectors verwenden | REC_045 | Hoch | StoreFront | Der Datenverkehr zwischen StoreFront und Cloud Connectors wird derzeit über unverschlüsseltes HTTP übertragen, was Benutzeranmeldeinformationen Sicherheitsbedrohungen aussetzen kann. Um Ihre Umgebung zu schützen, aktivieren Sie HTTPS auf Cloud Connectors und konfigurieren Sie StoreFront für die Verwendung sicherer Verbindungen. |

| StoreFront-Stores mit aktiviertem anonymen Zugriff überprüfen | REC_052 | Mittel | StoreFront | Für einige StoreFront-Stores ist der anonyme Zugriff aktiviert, wodurch Benutzer Anwendungen ohne Authentifizierung starten können. Um potenzielle Sicherheitsrisiken zu mindern, überprüfen Sie diese Stores und entfernen Sie ungenutzte. |

Zuverlässigkeitsempfehlungen

| Empfehlung | ID | Auswirkung | Komponente | Beschreibung |

|---|---|---|---|---|

| Neustartpläne für Multi-Session-Bereitstellungsgruppen konfigurieren | REC_004 | Hoch | VDA | Einige Multi-Session-Bereitstellungsgruppen haben keine Neustartpläne konfiguriert. Geplante Neustarts tragen dazu bei, optimale Leistung, Stabilität und Ressourcenverfügbarkeit über Multi-Session-OS-VDAs hinweg aufrechtzuerhalten. Um die Servicekontinuität zu gewährleisten und Ausfallzeiten zu reduzieren, erstellen Sie mindestens zwei Neustartpläne. Wechseln Sie Neustartpläne mit Tag-Einschränkungen ab, indem Sie VDAs in Gruppen wie ‘Gerade’ und ‘Ungerade’ taggen. |

| Neustartpläne für Multi-Session-Bereitstellungsgruppen abwechseln | REC_005 | Mittel | VDA | Einige Multi-Session-Bereitstellungsgruppen haben nur einen Neustartplan konfiguriert. Um die Servicekontinuität zu gewährleisten und Ausfallzeiten zu reduzieren, erstellen Sie mindestens zwei Neustartpläne. Wechseln Sie Neustartpläne mit Tag-Einschränkungen ab, indem Sie VDAs in Gruppen wie ‘Gerade’ und ‘Ungerade’ taggen. |

| Anwendungen auf mehreren VDAs hosten | REC_006 | Hoch | VDA | Einige veröffentlichte Anwendungen werden nur auf einem einzigen VDA gehostet, was die Servicekontinuität beeinträchtigen und zu Ausfallzeiten führen kann. Stellen Sie sicher, dass jede Anwendung auf mehreren VDAs in einer Bereitstellungsgruppe gehostet wird, um die Verfügbarkeit und Zuverlässigkeit zu gewährleisten. |

| Servicekontinuität für Citrix Workspace aktivieren | REC_007 | Hoch | Citrix Workspace | Die Servicekontinuität ist nicht aktiviert, was bedeutet, dass Benutzer während einer Dienstunterbrechung möglicherweise keine Sitzungen starten können. Aktivieren Sie die Servicekontinuität, um die Verfügbarkeit zu verbessern, indem Sie eine zusätzliche Resilienzschicht hinzufügen, die den Endbenutzerzugriff auf Apps und Desktops trotz Netzwerk- oder Dienstzustand aufrechterhält. |

| VDAs aktualisieren, um dem funktionalen Kataloglevel zu entsprechen | REC_008 | Hoch | VDA | Einige Maschinen verwenden eine frühere VDA-Version, die vom minimalen funktionalen Kataloglevel nicht unterstützt wird, was die Registrierung verhindern kann. Um Registrierungsprobleme zu vermeiden, aktualisieren Sie frühere VDA-Versionen, um dem funktionalen Kataloglevel zu entsprechen. |

| Cloud Connectors in Ihren Zonen bereitstellen | REC_014 | High | Cloud Connector | In einigen Ihrer Zonen (Ressourcenstandorte) sind weniger als zwei Cloud Connectors bereitgestellt. Stellen Sie mindestens zwei Cloud Connectors pro Ressourcenstandort bereit, um die Verfügbarkeit und Ausfallsicherheit während Connector-Updates zu gewährleisten. Ressourcenstandorte sollten dem N+1-Modell folgen, wobei N die Basisanforderung basierend auf der Bereitstellungsgröße ist und die zusätzliche 1 Redundanz bietet. |

| Connector-Updates planen | REC_015 | Medium | Cloud Connector | Einige Zonen (Ressourcenstandorte) haben keine geplante Startzeit für Connector-Updates. Um sicherzustellen, dass Updates nur während geplanter Wartungsfenster erfolgen und Dienstunterbrechungen reduziert werden, planen Sie Connector-Updates für eine bevorzugte Uhrzeit und einen bevorzugten Wochentag. |

| Cloud Connectors in derselben Domäne platzieren | REC_028 | Medium | Cloud Connector | Einige Zonen (Ressourcenstandorte) enthalten Cloud Connectors, die verschiedenen Domänen beigetreten sind. Diese Konfiguration kann zu verzögerten oder fehlgeschlagenen VDA-Registrierungen führen, insbesondere im Local Host Cache (LHC)-Modus. Um die Zuverlässigkeit zu verbessern und Risiken zu reduzieren, stellen Sie sicher, dass alle Cloud Connectors innerhalb einer bestimmten Zone derselben Domäne angehören. |

| Kommunikation zwischen Cloud Connectors für zuverlässige LHC-Leistung aktivieren | REC_029 | High | Cloud Connector | Einige Zonen (Ressourcenstandorte) verfügen über mehrere gewählte Local Host Cache (LHC)-Broker. Dies kann dazu führen, dass VDA-Registrierungen im LHC-Modus auf die Cloud Connectors aufgeteilt werden, was zu zeitweiligen Startfehlern führt. Um dies zu verhindern, stellen Sie sicher, dass alle Cloud Connectors in jeder betroffenen Zone miteinander unter http:// |

| Resilienzkonfigurationen überprüfen | REC_030 | Medium | General | Ihre Bereitstellungs-Resilienzkonfigurationen wurden in letzter Zeit nicht überprüft. Die Aufrechterhaltung ordnungsgemäßer Resilienzkonfigurationen ist entscheidend, um einen unterbrechungsfreien Zugriff auf Apps und Desktops zu gewährleisten, insbesondere bei unerwarteten Dienstunterbrechungen. Überprüfen Sie Ihre Resilienzkonfigurationen regelmäßig, um sicherzustellen, dass Ihre Bereitstellung ordnungsgemäß eingerichtet ist, um potenzielle Unterbrechungen zu bewältigen und die Benutzerproduktivität zu schützen. |

| Erweiterte Integritätsprüfung für StoreFront-Stores aktivieren | REC_036 | Medium | StoreFront | Ein oder mehrere Stores auf einigen StoreFront-Servern haben die erweiterte Integritätsprüfung nicht aktiviert. StoreFront verwendet die zusätzlichen Informationen aus den Ergebnissen der erweiterten Integritätsprüfung, um sicherzustellen, dass Startanforderungen an den entsprechenden Ressourcenstandort (Zone) im Local Host Cache (LHC)-Modus gesendet werden. Ohne erweiterte Integritätsprüfung können Starts im LHC-Modus fehlschlagen. Um die Resilienz Ihrer Citrix-Umgebung zu verbessern, aktivieren Sie die erweiterte Integritätsprüfung für alle Stores auf den StoreFront-Servern. |

| Alle Cloud Connectors als STA-Server in StoreFront und NetScaler Gateway hinzufügen | REC_037 | Medium | Cloud Connector | Einige Cloud Connectors sind nicht als Secure Ticket Authority (STA)-Server konfiguriert, was sie daran hindert, STA-Anfragen von StoreFront zu empfangen. Um Startfehler im Local Host Cache-Modus zu vermeiden, stellen Sie sicher, dass alle Cloud Connectors sowohl in StoreFront als auch in NetScaler Gateway als STA-Server hinzugefügt werden. |

| StoreFront-Server-Redundanz sicherstellen | REC_042 | High | StoreFront | Einige StoreFront-Servergruppen enthalten nur einen Server, was einen Single Point of Failure und einen Mangel an Redundanz im Falle eines Ausfalls darstellt. Für eine bessere Resilienz stellen Sie mindestens zwei StoreFront-Server in einer Servergruppe bereit und schalten Sie einen Load Balancer davor, um ein nahtloses Failover und unterbrechungsfreien Zugriff zu gewährleisten. |

Leistungsempfehlungen

| Empfehlung | ID | Auswirkung | Komponente | Beschreibung |

|---|---|---|---|---|

| Cloud Connectors für den LHC-Modus optimieren | REC_019 | High | Cloud Connector | Einige Cloud Connectors verfügen über weniger als vier CPU-Kerne pro Sockel, was die Fähigkeit der Benutzer beeinträchtigen kann, verfügbare Ressourcen im LHC-Modus aufzulisten und zu starten. Um die Ressourcenverfügbarkeit für LHC zu maximieren und Leistungsengpässe zu vermeiden, konfigurieren Sie Cloud Connector-Maschinen so, dass sie mindestens vier Kerne pro Sockel haben. |

| Cloud Connector-Hardware verbessern | REC_020 | High | Cloud Connector | Eine hohe CPU-, Arbeitsspeicher- oder Festplattenauslastung kann die Leistung und Verfügbarkeit des Cloud Connectors beeinträchtigen. Um Leistungsbeeinträchtigungen zu vermeiden und die Zuverlässigkeit aufrechtzuerhalten, erhöhen Sie CPU, Arbeitsspeicher oder Speicherplatz für die Cloud Connectors. |

| Ressourcenintensive Maschinen richtig dimensionieren | REC_023 | Medium | VDA | Einige Maschinen zeigen Anzeichen von Leistungsüberlastung, wie z. B. hohe CPU- oder Arbeitsspeicherauslastung oder eine hohe Sitzungsanzahl. Dies deutet darauf hin, dass die Maschinen unterdimensioniert sind, um die von ihnen unterstützten Workloads zu bewältigen, was zu einer schlechten Benutzererfahrung und reduzierter Leistung führen kann. Erwägen Sie, die Maschinengröße zu ändern, um die zugewiesenen Ressourcen für die Maschine zu erhöhen, oder Power-User in eine Bereitstellungsgruppe mit Hochleistungsmaschinen zu verschieben. |

| Anzahl der Hostverbindungen in Ihren Zonen reduzieren | REC_026 | High | General | Die Anzahl der Hostverbindungen in einigen Zonen (Ressourcenstandorten) überschreitet das empfohlene Limit, was zu einer Leistungsbeeinträchtigung führen kann. Reduzieren Sie die Anzahl der Hostverbindungen in den Zonen auf nicht mehr als das empfohlene Limit. |

| Anzahl der VDAs in Ihren Zonen reduzieren | REC_027 | High | VDA | Die Anzahl der VDAs in einigen Zonen (Ressourcenstandorten) überschreitet das empfohlene Limit, was das Risiko fehlgeschlagener VDA-Registrierungen und einer verschlechterten Sitzungsbrokerung erhöht, insbesondere im Local Host Cache (LHC)-Modus. Um diese Risiken zu mindern, verteilen Sie VDAs neu, indem Sie einige in andere Zonen verschieben. Stellen Sie sicher, dass Ihre Methode zur Konfiguration der VDA-Registrierung entsprechend aktualisiert wird. |

| Ressourcenzuweisung für PVS-Server bewerten | REC_031 | Medium | Citrix Provisioning | Einige Citrix Provisioning (PVS)-Server zeigen Anzeichen von Leistungsüberlastung, wie z. B. hohe CPU- oder Arbeitsspeicherauslastung. Eine unzureichende Server-Ressourcenzuweisung kann zu schlechter Leistung und verlängerten Startzeiten führen. Erwägen Sie, die CPU- und Arbeitsspeicherzuweisung für diese PVS-Server bei Bedarf zu erhöhen. |

| Ressourcenzuweisung für PVS-Server erhöhen | REC_032 | High | Citrix Provisioning | Einige Citrix Provisioning (PVS)-Server zeigen Anzeichen von Leistungsüberlastung, wie z. B. kritische CPU- oder Arbeitsspeicherauslastung. Eine unzureichende Server-Ressourcenzuweisung kann zu schlechter Leistung und verlängerten Startzeiten führen. Erwägen Sie, die CPU- und Arbeitsspeicherzuweisung für diese PVS-Server bei Bedarf zu erhöhen. |

| Größe des Schreibcache-Datenträgers für PVS-Zielgeräte bewerten | REC_033 | Medium | VDA | Die Nutzung des Schreibcache-Datenträgers auf einigen Citrix Provisioning (PVS)-Zielgeräten nähert sich dem Schwellenwert. Um Leistungsprobleme und Benutzer-Sitzungsfehler zu vermeiden, bewerten Sie die aktuelle Größe des Schreibcache-Datenträgers und erhöhen Sie diese bei Bedarf. |

| GPO-Konfiguration für VDAs optimieren | REC_035 | Medium | VDA | Einige Benutzersitzungen zeigten eine verlängerte GPO-Verarbeitung während der Anmeldung, was die Leistung beeinträchtigte. Um die Kontrolle über Umgebungseinstellungen zu erhöhen, blockieren Sie die Gruppenrichtlinienvererbung für Ihre VDA-Organisationseinheiten und wenden Sie nur relevante Richtlinien und Sicherheitskonfigurationen an. Erwägen Sie außerdem, Citrix Workspace Environment Management zu nutzen, um Einstellungen asynchron für schnellere Sitzungsanmeldungen zu verarbeiten. |

| Socket-Pooling für StoreFront-Stores aktivieren | REC_046 | Medium | StoreFront | Einige StoreFront-Stores haben kein Socket-Pooling aktiviert. Socket-Pooling erhöht die Effizienz, indem es einen Pool von sofort verfügbaren Netzwerkverbindungen (Sockets) für die Kommunikation mit Delivery Controllern oder Cloud Connectors verwaltet. Anstatt für jede Anfrage einen neuen Socket zu erstellen und diesen dann zu schließen (ein ressourcenintensiver Prozess), verwendet StoreFront eine vorhandene Verbindung aus dem Pool wieder. Um die Gesamtleistung und Effizienz der Umgebung zu verbessern, aktivieren Sie das Socket-Pooling für alle Stores, insbesondere für Transport Layer Security (TLS)-Verbindungen. |

Empfehlungen für operative Exzellenz

| Empfehlung | ID | Auswirkung | Komponente | Beschreibung |

|---|---|---|---|---|

| VDAs auf die neueste Version aktualisieren | REC_002 | Niedrig | VDA | Einige Maschinen verwenden ältere VDA-Versionen. Aktualisieren Sie auf die neueste LTSR- oder CR-VDA-Version, um auf neue Funktionen, Verbesserungen und Sicherheitserweiterungen zuzugreifen. |

| Citrix Provisioning-Technologie verwenden | REC_003 | Mittel | Citrix Provisioning | Alle Maschinen in der Site werden manuell bereitgestellt und verwenden keine Citrix Provisioning-Technologien wie Machine Creation Services™ (MCS) oder Provisioning Services (PVS). Verwenden Sie MCS oder PVS, um die VDA-Konsistenz sicherzustellen, manuelle Aufgaben zu minimieren und Skalierungsvorgänge der Umgebung zu optimieren. |

| Niedriger Funktionslevel | REC_009 | Niedrig | VDA | Einige Maschinenkataloge haben einen niedrigeren Funktionslevel als die erkannte VDA-Version, was den Zugriff auf neue Funktionen in späteren VDA-Versionen einschränkt. Um auf diese Funktionen zuzugreifen, ändern Sie den Funktionslevel auf die neueste Version, die von allen Maschinen im Katalog unterstützt wird. |

| Sichern Sie Ihre Site-Konfiguration | REC_011 | Hoch | Allgemein | Sie haben keine Sicherung Ihrer Site-Konfiguration. Erstellen Sie bedarfsgesteuerte oder geplante Sicherungen, um eine sofort einsatzbereite Kopie Ihrer Citrix-Konfigurationen für eine schnelle Wiederherstellung zu gewährleisten. |

| Erstellen Sie eine neue Sicherung Ihrer Site-Konfiguration | REC_012 | Hoch | Allgemein | Ihre letzte Sicherung der Site-Konfiguration ist über drei Monate alt. Erstellen Sie regelmäßig bedarfsgesteuerte oder geplante Sicherungen, um eine aktuelle Kopie Ihrer Citrix-Konfigurationen für eine schnelle Wiederherstellung bereitzuhalten. |

| Katalogkonfiguration mit einem Maschinenprofil vereinfachen | REC_038 | Niedrig | Provisioning | Einige Maschinenkataloge würden von der Verwendung eines Maschinenprofils profitieren. Mit einem Maschinenprofil erfasst Machine Creation Services (MCS) Hardwareeigenschaften und hypervisorspezifische Funktionen aus dem Profil und stellt neue virtuelle Maschinen (VMs) im Katalog effizient mit derselben Konfiguration bereit. |

| Beschädigte Active Directory-Konten zurücksetzen | REC_049 | Mittel | Provisioning | Einige Maschinenkataloge enthalten AD-Konten, die im AD Identity Service als „beschädigt“ markiert sind. Diese Konten müssen zurückgesetzt werden, um für nachfolgende Bereitstellungsvorgänge verfügbar zu sein. |

| Veralteten Beacon-Point für StoreFront ersetzen | REC_050 | Mittel | StoreFront | Die Citrix Workspace-App verwendet Beacon-Points, die in StoreFront konfiguriert sind, um zu bestimmen, ob Benutzer mit internen oder externen Netzwerken verbunden sind. Sie verwenden ping.citrix.com als Beacon, der veraltet ist und nicht mehr erreichbar ist. Ersetzen Sie ihn durch eine erreichbare, öffentlich zugängliche URL in der StoreFront-Verwaltungskonsole. |

| XenApp Services URL für StoreFront-Stores deaktivieren | REC_053 | Hoch | StoreFront | Die XenApp Services URL (auch bekannt als PNAgent) ist für einige StoreFront-Stores aktiviert. Diese Funktion ist veraltet. Konfigurieren Sie die Citrix Workspace-App für Kompatibilität und Sicherheit so, dass sie über die Store-URL eine Verbindung zu StoreFront herstellt, und deaktivieren Sie XenApp Services auf dem Server. Wenn Sie ältere Geräte haben, die PNAgent erfordern, ignorieren Sie diese Empfehlung. |

| Nicht unterstützte StoreFront-Sites außer Betrieb nehmen | REC_054 | Hoch | StoreFront | Einige StoreFront-Stores sind mit nicht unterstützten Site-Typen verknüpft. Migrieren Sie Ressourcen zu unterstützten Sites und nehmen Sie die nicht unterstützten Sites außer Betrieb. |

| Kerberos-Delegierung für StoreFront-Stores deaktivieren | REC_055 | Niedrig | StoreFront | Die Kerberos-Delegierung ist für einige StoreFront-Stores aktiviert. Die Kerberos-Delegierung ist veraltet und kann nur mit XenApp 6.5 und früheren Versionen verwendet werden. Deaktivieren Sie die Kerberos-Delegierung für diese StoreFront-Stores. |

Empfehlungen zur Kostenoptimierung

| Empfehlung | ID | Auswirkung | Komponente | Beschreibung |

|---|---|---|---|---|

| Autoscale für Ihre Bereitstellungsgruppen aktivieren | REC_010 | Mittel | VDA | Einige berechtigte Bereitstellungsgruppen verwenden Autoscale nicht. Aktivieren Sie Autoscale für eine konsistente Energieverwaltung der Maschinen, um die Verfügbarkeit aufrechtzuerhalten und gleichzeitig Kosten und Benutzererfahrung effektiv auszugleichen. |

| Nicht verwendete Ressourcen freigeben | REC_013 | Mittel | Allgemein | Einige dedizierte Workloads, wie z. B. Maschinen oder Anwendungen, wurden seit über 30 Tagen nicht verwendet. Um unnötige Ausgaben zu reduzieren und Kosten zu optimieren, geben Sie ungenutzte Maschinen an den verfügbaren Pool zurück und verwalten Sie ungenutzte Anwendungen. |