Microsoft Entra Single Sign-On

Sie können Single Sign-On (SSO) nutzen, wenn Sie Microsoft Entra ID-Anmeldeinformationen verwenden, um auf virtuelle Anwendungen und Desktops auf in Microsoft Entra eingebundenen oder in Microsoft Entra hybrid eingebundenen Sitzungshosts zuzugreifen.

Unterstützte Infrastruktur

Im Folgenden finden Sie eine Übersicht über die für Microsoft Entra Single Sign-On unterstützten Infrastrukturkomponenten:

| Maschinenidentität | Citrix DaaS | CVAD On-Prem | Citrix Workspace | Citrix Storefront | Citrix Gateway Service | NetScaler Gateway |

|---|---|---|---|---|---|---|

| In Microsoft Entra eingebunden | Ja | Nein | Ja | Nein | Ja | Ja |

| In Microsoft Entra hybrid eingebunden | Ja | Nein | Ja | Nein | Ja | Ja |

HINWEIS:

Die Unterstützung von Microsoft Entra ID mit StoreFront befindet sich derzeit in der Vorschauphase. Weitere Informationen finden Sie in der StoreFront-Dokumentation.

Unterstützte Identitätsanbieter

Im Folgenden finden Sie eine Übersicht über die für Microsoft Entra Single Sign-On unterstützten Workspace-Identitätsanbieter:

| Maschinenidentität | Entra ID | Active Directory | Active Directory + Token | Okta | SAML | NetScaler Gateway | Adaptive Authentication | | — | — | — | — | — | — | — | — |

-

In Microsoft Entra eingebunden Ja Nein Nein Nein Ja Nein Nein -

In Microsoft Entra hybrid eingebunden Ja Nein Nein Nein Ja Nein Nein

HINWEIS

Wenn Sie SAML als IdP verwenden möchten, müssen Sie sicherstellen, dass Ihr SAML-Anbieter ordnungsgemäß konfiguriert ist, um die Entra-basierte Authentifizierung zu unterstützen. Siehe SAML mit Microsoft Entra ID und Microsoft Entra-Identitäten für die Workspace-Authentifizierung.

Unterstützte Zugriffsmethoden

Im Folgenden sind die in einer Citrix-Umgebung verfügbaren Zugriffsmethoden aufgeführt:

- Nativer Zugriff: Sie verwenden den nativen Citrix Workspace App-Client, um auf Citrix Workspace oder Citrix Storefront zuzugreifen und die Sitzungsverbindung herzustellen.

-

Browserzugriff: Sie greifen über einen Browser auf Citrix Workspace oder Citrix Storefront zu und stellen die Verbindung zur virtuellen App- oder Desktopsitzung über den Citrix Workspace App für HTML5-Client her.

-

Hybridzugriff: Sie greifen über einen Browser auf Citrix Workspace oder Citrix Storefront zu und stellen die Verbindung zur virtuellen App- oder Desktopsitzung über den nativen Workspace App-Client her.

-

Im Folgenden finden Sie eine Übersicht über die für Microsoft Entra Single Sign-On unterstützten Zugriffsmethoden:

-

Zugriffsmethode Windows Linux Mac Chrome OS Android iOS - | — | — | — | — | — | – | – |

-

Nativ Ja Ja Ja Ja Ja Ja -

Browser Ja Ja Ja Ja Ja Ja -

Hybrid Ja Nein Ja Nein Nein Nein

-

Systemanforderungen

- Im Folgenden sind die Systemanforderungen für die Verwendung von Microsoft Entra Single Sign-On aufgeführt:

- Steuerungsebene: Citrix DaaS

- Citrix Cloud Commercial (USA, EU und APS)

- Citrix Cloud Japan

- Benutzerportal: Citrix Workspace

- Virtual Delivery Agent (VDA)

- Windows: Version 2507 oder neuer

- Citrix Workspace App

- Windows: Version 2507 oder neuer

- Linux: Version 2508 oder neuer (Version 2601 oder neuer für Hybridzugriff erforderlich)

- Mac: Version 2508 oder neuer (Version 2511 oder neuer für Hybridzugriff erforderlich)

- HTML5: Version 2511 oder neuer

- Chrome OS: Version 2511 oder neuer

- Android: Version 2511 oder neuer

- iOS: Version 2511 oder neuer

- Citrix Web Extension

- [Microsoft Edge](https://microsoftedge.microsoft.com/addons/detail/citrix-web-extension/pmdpflpcmcomdkocbehamllbfkdgnalf)

- [Google Chrome](https://chromewebstore.google.com/detail/dbdlmgpfijccjgnnpacnamgdfmljoeee?utm_source=item-share-cb)

- Sitzungshost-Betriebssystem:

- Windows 11, Version 24H2 mit [kumulativen Updates für Windows 11 vom 2025-09 (KB5065789)](https://support.microsoft.com/kb/KB5065789) oder höher installiert (Build 26100.6725)

- Windows Server 2025 mit [kumulativen Updates für Windows Server 2025 vom 2026-01 (KB5073379)](https://support.microsoft.com/de-de/topic/january-13-2026-kb5073379-os-build-26100-32230-a6021fd2-b3b7-45a7-b68e-35c28a2a77da) oder höher installiert (Build 26100.32230)

HINWEIS

Die Citrix Web Extension wird nur benötigt, wenn Ihre Benutzer den Hybridzugriff auf Windows-, Linux- oder Mac-Geräten nutzen. Wenn Ihre Benutzer den nativen oder Browserzugriff nutzen, ist die Citrix Web Extension nicht erforderlich.

Überlegungen

- Wenn Ihre Benutzer den Hybridzugriff nutzen, müssen sie entweder Microsoft Edge oder Google Chrome verwenden und die Citrix Web Extension installieren. Microsoft Entra Single Sign-On mit Hybridzugriff wird mit anderen Browsern nicht unterstützt.

- Auto Client Reconnect wird nicht unterstützt, wenn Microsoft Entra Single Sign-On für die Anmeldung an der Sitzung verwendet wird. Diese Funktion wird automatisch deaktiviert, wenn diese Anmeldemethode verwendet wird. Die Sitzungszuverlässigkeit (Session Reliability) ist weiterhin für die automatische Wiederherstellung der Verbindung bei Netzwerkunterbrechungen verfügbar.

- Wenn ein virtueller Desktop gesperrt ist, wird standardmäßig der Windows-Sperrbildschirm angezeigt. Abhängig von Ihren Authentifizierungsanforderungen müssen Sie möglicherweise das Verhalten der Sitzungssperre ändern. Weitere Informationen finden Sie unter Verhalten der Sitzungssperre.

- Bei Verwendung von in Microsoft Entra hybrid eingebundenen Sitzungshosts funktioniert Single Sign-On standardmäßig nicht für Mitglieder privilegierter Gruppen wie Domänenadministratoren. Um dies zu aktivieren, fügen Sie die Gruppe oder den Benutzer der Zulassungsliste des Read-Only Domain Controller (RODC) für den Microsoft Entra Kerberos-Zugriff hinzu. Weitere Informationen finden Sie unter Microsoft Entra Kerberos TGT und Active Directory-Zugriffssteuerung.

- Microsoft Entra External ID wird derzeit nicht unterstützt. Wenn Sie Gastbenutzern Zugriff gewähren müssen, lesen Sie SAML mit Entra ID für Gast- und B2B-Identitäten für die Workspace-Authentifizierung.

Konfigurieren von Microsoft Entra Single Sign-On

Übersicht

Die Konfiguration von Microsoft Entra Single Sign-On besteht aus den folgenden Schritten:

- Azure- und Microsoft Entra ID-Konfiguration

- Registrieren der Citrix-Ressourcen- und Clientanwendungen.

- Aktivieren des Microsoft Entra ID Remote Desktop Services-Authentifizierungsprotokolls für die Citrix-Ressourcenanwendung.

- Ausblenden der Benutzerzustimmungsaufforderung.

- Genehmigen der Clientanwendung.

- Erstellen eines Kerberos-Serverobjekts (nur in Microsoft Entra hybrid eingebundenen Umgebungen).

- Überprüfen der Richtlinien für bedingten Zugriff in Microsoft Entra.

- Citrix-Konfiguration

- Bereitstellen von Sitzungshosts mit der erforderlichen Betriebssystemversion, dem Identitätstyp und der VDA-Version.

- Konfigurieren von Citrix Workspace:

- Konfigurieren eines geeigneten Identitätsanbieters.

- Details zu jedem Konfigurationsschritt werden in den folgenden Abschnitten beschrieben.

Azure- und Microsoft Entra ID-Konfiguration

Um Microsoft Entra Single Sign-On nutzen zu können, müssen Sie zunächst die Microsoft Entra-Authentifizierung für Windows in Ihrem Microsoft Entra ID-Mandanten zulassen. Dies ermöglicht die Ausstellung der erforderlichen Authentifizierungstoken, die Benutzern die Anmeldung an den in Microsoft Entra eingebundenen und in Microsoft Entra hybrid eingebundenen Sitzungshosts ermöglichen.

Die Person, die die Azure-Konfiguration vornimmt, muss mindestens eine der folgenden integrierten Microsoft Entra-Rollen oder eine gleichwertige Rolle zugewiesen sein:

Die Konfiguration kann über das Azure-Portal, mithilfe des Microsoft Graph PowerShell SDK oder der Microsoft Graph API abgeschlossen werden. Die folgenden Abschnitte enthalten Details zum Abschluss der Konfiguration über das Azure-Portal. Wenn Sie das Microsoft Graph PowerShell SDK oder die Microsoft Graph API bevorzugen, lesen Sie Microsoft Entra Single Sign-On Azure-Konfiguration.

Citrix-Anwendungen registrieren

Sie müssen die Citrix Resource- und Citrix Client-Anwendungen in Ihrem Azure-Mandanten registrieren.

Sie können die Citrix-Anwendungen über das Citrix Cloud-Portal registrieren:

-

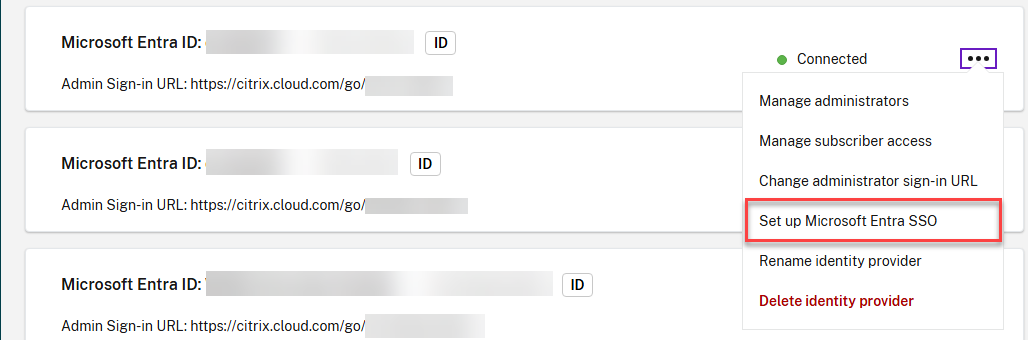

Öffnen Sie das Menü in der oberen linken Ecke und wählen Sie

Identitäts- und Zugriffsverwaltung. -

Suchen Sie auf der Seite

Authentifizierungnach dem Microsoft Entra ID-Identitätsanbieter, für den Sie das einmalige Anmelden (SSO) von Microsoft Entra aktivieren möchten. -

Öffnen Sie das Optionsmenü und wählen Sie

Microsoft Entra SSO einrichten.

-

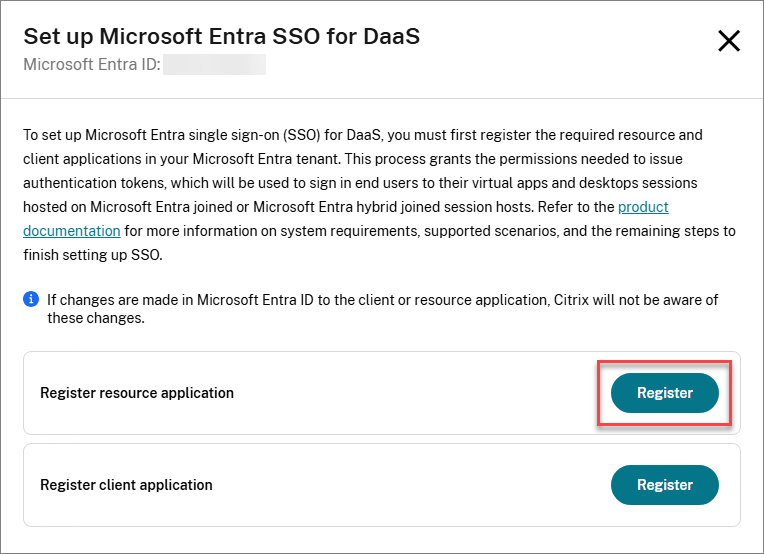

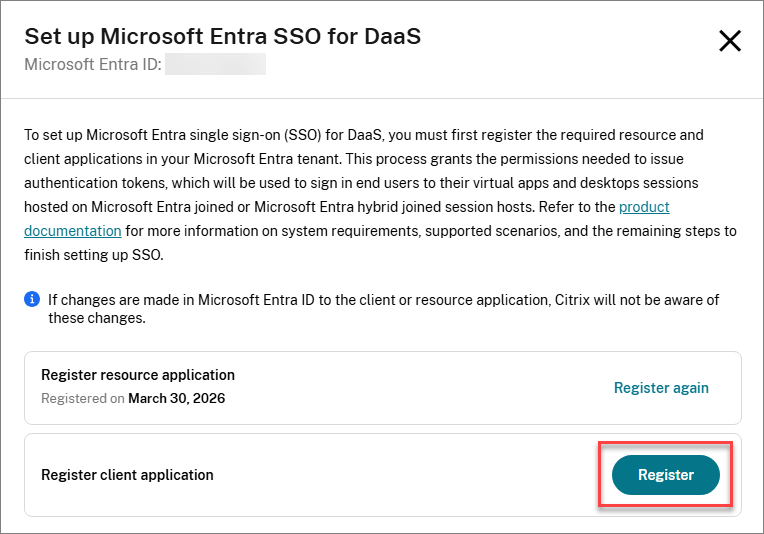

Klicken Sie auf

Registrierenneben Ressourcenanwendung registrieren.

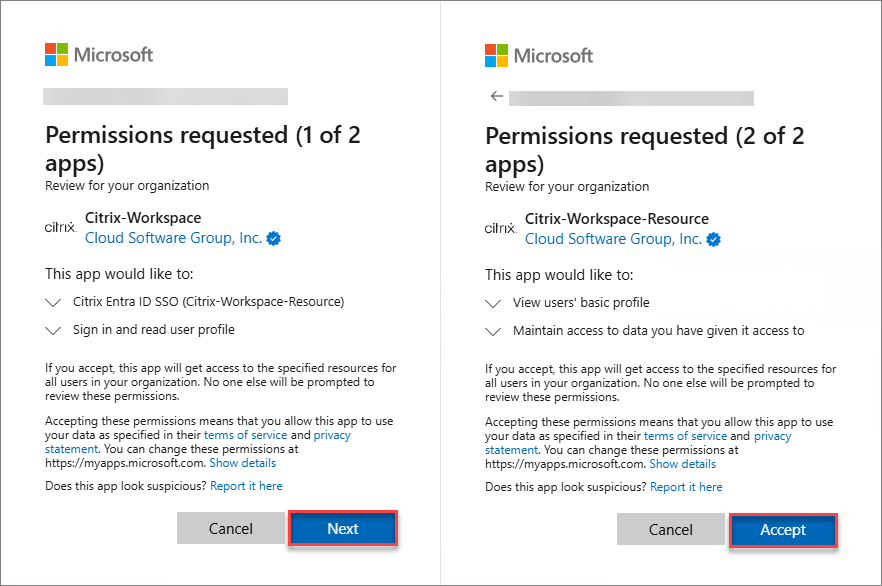

-

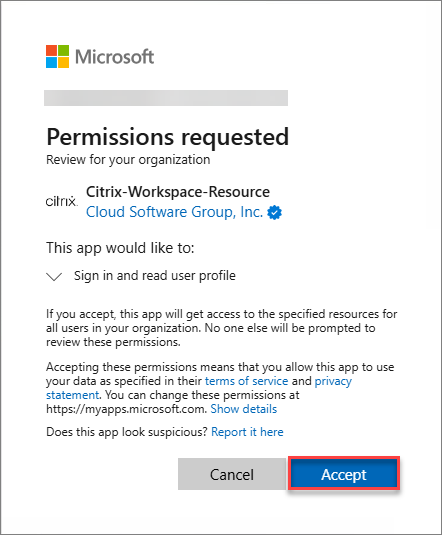

Akzeptieren Sie die für die Citrix Resource-Anwendung angeforderten Berechtigungen.

-

Klicken Sie auf

Registrierenneben Clientanwendung registrieren.

-

Akzeptieren Sie die für die Citrix Client-Anwendung angeforderten Berechtigungen.

Alternativ können Sie die folgenden Zustimmungs-URLs verwenden, um die Anwendungen zu registrieren. Stellen Sie sicher, dass Sie zuerst die Ressourcen-App und dann die Client-App registrieren.

- Citrix Cloud US, EU, APS

- Ressourcen-App: `https://login.microsoftonline.com/common/adminconsent?client_id=3a510bb1-e334-4298-831e-3eac97f8b26c`

- Client-App: `https://login.microsoftonline.com/common/adminconsent?client_id=85651ebe-9a8e-49e4-aaf2-9274d9b6499f`

- Citrix Cloud Japan

- Ressourcen-App: `https://login.microsoftonline.com/common/adminconsent?client_id=0027603f-364b-40f2-98be-8ca4bb79bf8b`

- Client-App: `https://login.microsoftonline.com/common/adminconsent?client_id=0fa97bc0-059c-4c10-8c54-845a1fd5a916`

Die Anwendungen haben die folgenden Berechtigungen:

Citrix Resource-Anwendung

Eine Anwendung wird mit den folgenden Berechtigungen erstellt:

| API-Name | Anspruchswert | Berechtigung | Typ |

- | – | – | – | – |

-

Microsoft Graph User.Read Anmelden und Benutzerprofil lesen Delegiert - Für Citrix Cloud US, EU und APS heißt die Anwendung Citrix-Workspace-Resource (Anwendungs-ID 3a510bb1-e334-4298-831e-3eac97f8b26c).

Für Citrix Cloud Japan heißt die Anwendung Citrix-Workspace-Resource-JP (Anwendungs-ID 0027603f-364b-40f2-98be-8ca4bb79bf8b).

Citrix Client-Anwendung

- Eine Anwendung wird mit den folgenden Berechtigungen erstellt:

| API-Name | Anspruchswert | Berechtigung | Typ |

|---|---|---|---|

| Citrix-Workspace-Resource

Citrix-Workspace-Resource-JP |

user_impersonation

|

Citrix Entra ID SSO

|

Delegiert

|

| Microsoft Graph | User.Read | Anmelden und Benutzerprofil lesen | Delegiert |

Für Citrix Cloud US, EU und APS heißt die Anwendung Citrix-Workspace (Anwendungs-ID 85651ebe-9a8e-49e4-aaf2-9274d9b6499f).

Für Citrix Cloud Japan heißt die Anwendung Citrix-Workspace-JP (Anwendungs-ID 0fa97bc0-059c-4c10-8c54-845a1fd5a916).

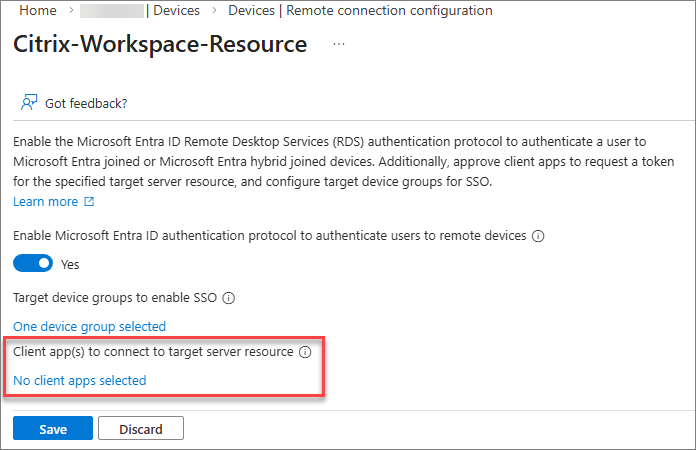

Microsoft Entra ID-Authentifizierungsprotokoll für Remotedesktopdienste aktivieren

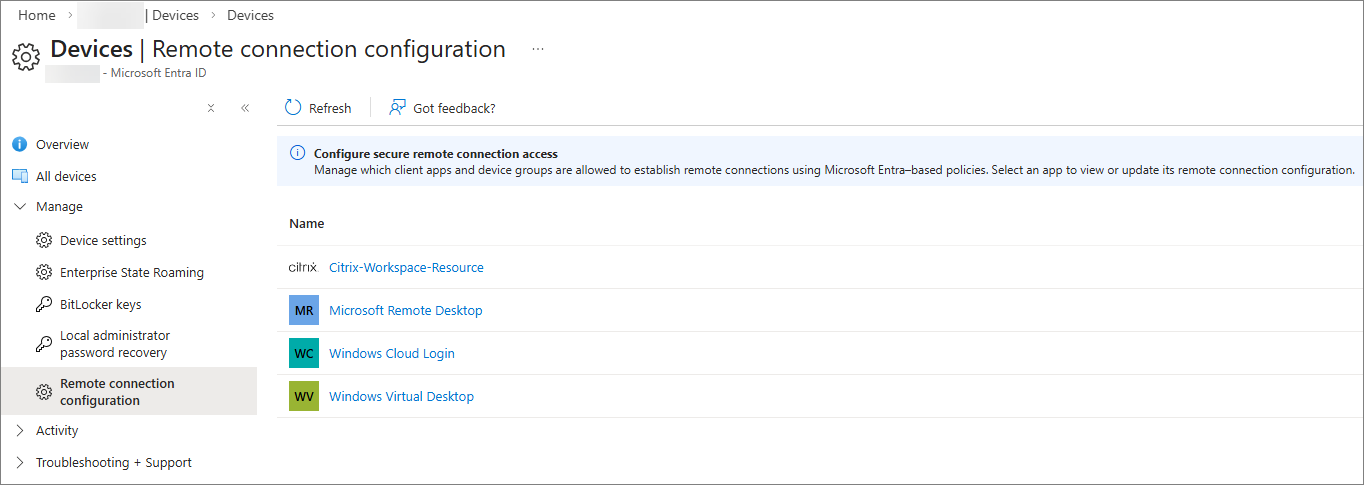

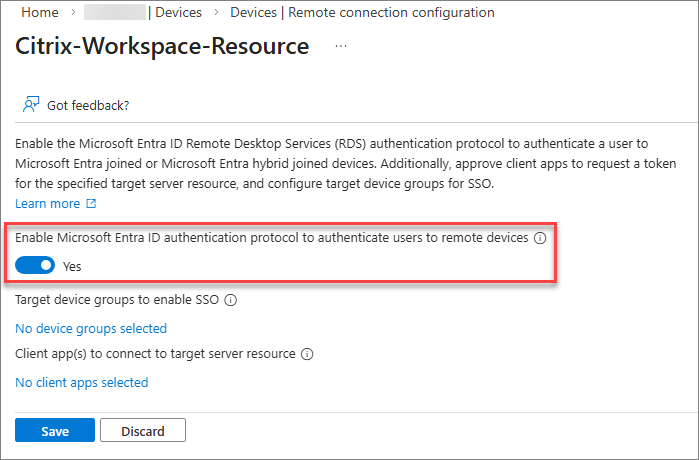

Sie müssen das Microsoft Entra ID-Authentifizierungsprotokoll für Remotedesktopdienste in der Citrix Ressourcenanwendung aktivieren. Gehen Sie dazu wie folgt vor:

-

Navigieren Sie im Azure-Portal zu

Microsoft Entra ID>Geräte>Verwalten>Remoteverbindungskonfiguration.

-

Wählen Sie Citrix-Workspace-Resource aus.

-

Aktivieren Sie das Microsoft Entra ID-Authentifizierungsprotokoll für Remotedesktopdienste.

-

Fahren Sie fort, die Eingabeaufforderung zur Benutzerzustimmung auszublenden.

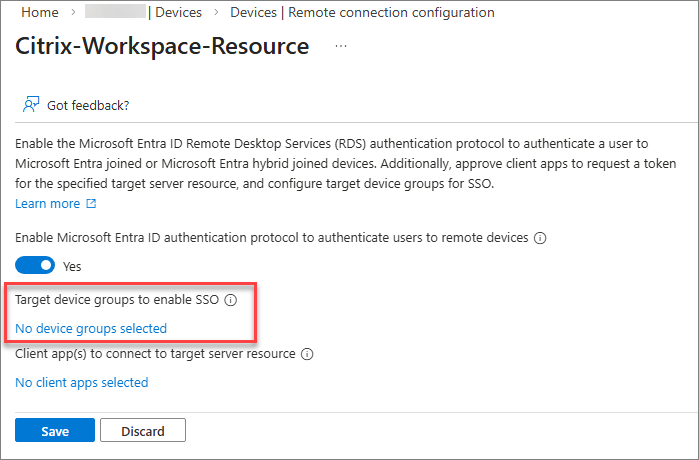

Dialogfeld für die Benutzerzustimmung ausblenden

Standardmäßig werden Benutzer aufgefordert, die Remotedesktopverbindung zuzulassen, wenn sie sich mit einem in Microsoft Entra eingebundenen oder einem hybriden in Microsoft Entra eingebundenen Sitzungshost verbinden, bei dem Microsoft Entra Single Sign-On aktiviert ist. Dabei müssen sie Ja auswählen, um Single Sign-On zuzulassen. Microsoft Entra merkt sich bis zu 15 eindeutige Sitzungshosts für 30 Tage, bevor die Aufforderung erneut angezeigt wird.

Sie können dieses Dialogfeld ausblenden, indem Sie eine Liste von Zielgeräten konfigurieren. Um die Geräteliste zu konfigurieren, müssen Sie eine oder mehrere Gruppen in Microsoft Entra ID erstellen, die die in Microsoft Entra eingebundenen und/oder hybriden in Microsoft Entra eingebundenen Sitzungshosts enthalten, und diese Gruppen dann in der Ressourcenanwendung autorisieren, bis zu einem Maximum von 10 Gruppen.

Nachdem Sie das Microsoft Entra ID-Authentifizierungsprotokoll für Remotedesktopdienste aktiviert und die Gruppen erstellt haben:

-

Klicken Sie auf den Link, um die Zielgerätegruppen hinzuzufügen, und wählen Sie die entsprechenden Gruppen aus.

HINWEIS

Es wird dringend empfohlen, eine dynamische Gruppe zu erstellen, um die Mitgliederverwaltung für die Gruppe zu vereinfachen. Während dynamische Gruppen normalerweise innerhalb von 5-10 Minuten aktualisiert werden, kann es bei großen Tenants bis zu 24 Stunden dauern.

Dynamische Gruppen erfordern die Microsoft Entra ID P1-Lizenz oder die Intune for Education-Lizenz. Weitere Informationen finden Sie unter Regeln für die dynamische Mitgliedschaft von Gruppen.

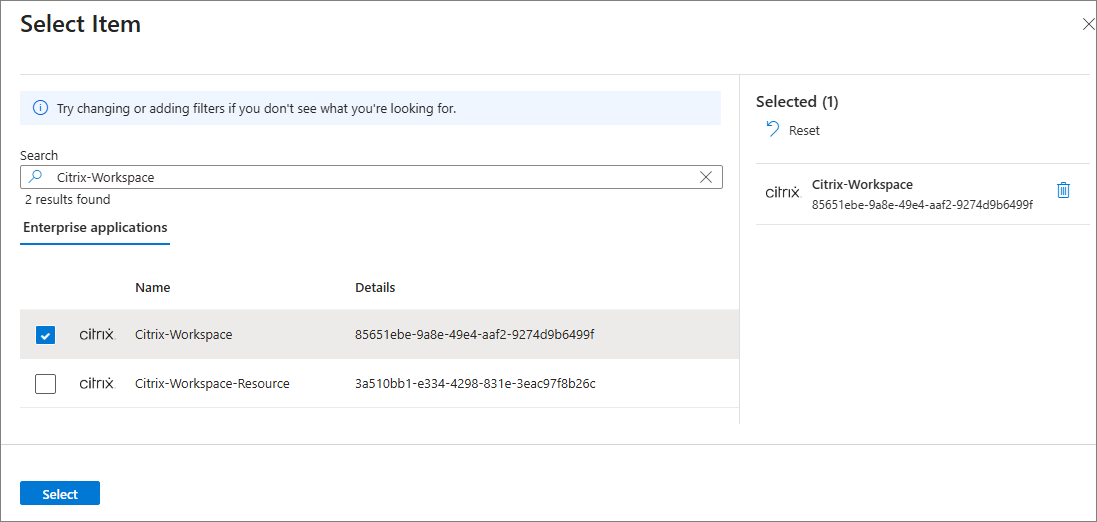

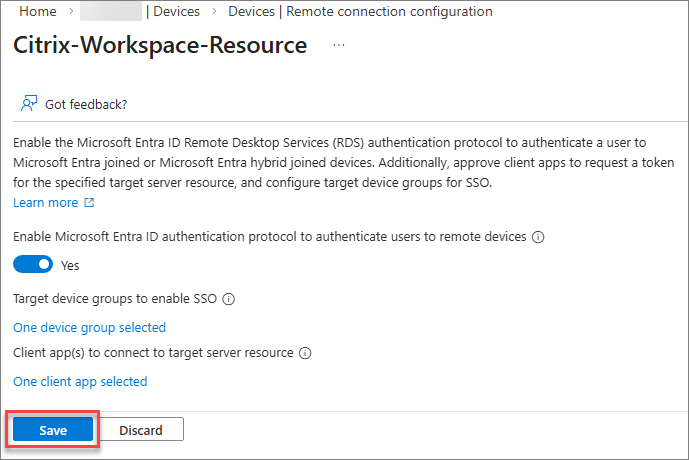

Die Clientanwendung genehmigen

Sie müssen die Citrix Clientanwendung explizit als genehmigten Client in der Citrix Ressourcenanwendung hinzufügen:

-

Klicken Sie auf den Link, um Ihre vertrauenswürdigen Clientanwendungen hinzuzufügen.

-

Wählen Sie die Citrix Clientanwendung aus.

-

Wählen Sie Speichern, um die Konfigurationsänderungen auf die Citrix Ressourcenanwendung anzuwenden.

Ein Kerberos-Serverobjekt erstellen

Wenn Ihre Sitzungshosts hybrid in Microsoft Entra eingebunden sind, müssen Sie ein Kerberos-Serverobjekt in der Active Directory-Domäne konfigurieren, in der sich die Benutzer- und Computerkonten befinden. Weitere Informationen finden Sie unter Erstellen eines Kerberos-Serverobjekts.

Microsoft Entra Richtlinien für bedingten Zugriff überprüfen

Wenn Sie Microsoft Entra Richtlinien für bedingten Zugriff verwenden oder planen, diese zu verwenden, überprüfen Sie die Konfiguration, die auf die Citrix Ressourcenanwendung und die Citrix Clientanwendung angewendet wird, um sicherzustellen, dass Benutzer die beabsichtigte Anmeldeerfahrung haben.

Ausführliche Anleitungen zur Konfiguration des bedingten Zugriffs bei Verwendung von Microsoft Entra Single Sign-On für DaaS finden Sie in der Microsoft-Dokumentation. Beachten Sie, dass die erforderlichen Einstellungen für den bedingten Zugriff auf die Citrix Ressourcenanwendung oder die Citrix Clientanwendung angewendet werden müssen, nicht auf die Microsoft-Anwendungen.

Citrix Sitzungshosts

Stellen Sie sicher, dass die Systemanforderungen für die Sitzungshosts erfüllt sind:

- Stellen Sie sicher, dass die Sitzungshosts entweder in Microsoft Entra eingebunden oder hybrid in Microsoft Entra eingebunden sind.

- Installieren Sie die erforderliche Betriebssystemversion und den Build, wie in den Systemanforderungen angegeben.

- Installieren Sie die erforderliche VDA-Version, wie in den Systemanforderungen angegeben.

Hybrid in Microsoft Entra eingebundene Sitzungshosts

Wenn Sie Microsoft Entra hybrid joined Session-Hosts mit Citrix Machine Creation Services, Citrix Provisioning oder Windows 365 bereitstellen, können Sie mit dem nächsten Abschnitt fortfahren. Wenn Sie Microsoft Entra hybrid joined Hosts mit einem anderen Tool oder einer anderen Methode bereitstellen, müssen Sie den folgenden Registrierungswert zu Ihren Session-Hosts hinzufügen:

- Schlüssel:

HKLM\SYSTEM\CurrentControlSet\Control\Citrix - Werttyp: DWORD

- Wertname:

AzureADJoinType - Daten:

1

Verhalten bei Sitzungssperre

Wenn ein virtueller Desktop gesperrt ist, besteht das Standardverhalten darin, den Windows-Sperrbildschirm anzuzeigen. Zu diesem Zeitpunkt sind die unterstützten Authentifizierungsmethoden zum Entsperren des Desktops Benutzername und Kennwort oder Smartcard.

Wenn Sie eine kennwortlose Bereitstellung haben, bei der Benutzer ihre Kennwörter nicht kennen, wird empfohlen, das Verhalten bei Sitzungssperre so zu konfigurieren, dass die Sitzung getrennt wird, anstatt den Sperrbildschirm anzuzeigen.

-

Multi-Session-Session-Hosts

Sie können dieses Verhalten konfigurieren, indem Sie die Einstellung Remotesitzung bei Sperre für die Microsoft Identity Platform-Authentifizierung trennen über Intune oder Gruppenrichtlinien aktivieren. Ausführliche Schritte finden Sie unter Verhalten bei Sitzungssperre für Azure Virtual Desktop konfigurieren.

-

Single-Session-Session-Hosts

Die Einstellung Remotesitzung bei Sperre für die Microsoft Identity Platform-Authentifizierung trennen wird derzeit nicht unterstützt. Sie können jedoch dasselbe Verhalten erreichen, indem Sie eine geplante Windows-Aufgabe erstellen.

Das folgende Beispielskript erstellt eine geplante Aufgabe auf Single-Session-Hosts, die

cmd.exe /c tsdisconausführt, wenn der Desktop gesperrt ist:# Create the TaskService COM object $service = New-Object -ComObject "Schedule.Service" $service.Connect() # Get the root folder and create a new task definition $rootFolder = $service.GetFolder("\") $taskDef = $service.NewTask(0) # Registration info - $taskDef.RegistrationInfo.Description = "Disconnect session when workstation is locked" ## Principal (Users group, least privilege) $principal = $taskDef.Principal $principal.GroupId = "S-1-5-32-545" $principal.RunLevel = 0 # 0 = LeastPrivilege ## Settings $settings = $taskDef.Settings $settings.Enabled = $true $settings.AllowDemandStart = $true $settings.DisallowStartIfOnBatteries = $false $settings.StopIfGoingOnBatteries = $false $settings.AllowHardTerminate = $false $settings.StartWhenAvailable = $false - $settings.RunOnlyIfNetworkAvailable = $false - $settings.IdleSettings.StopOnIdleEnd = $true - $settings.IdleSettings.RestartOnIdle = $false - $settings.Hidden = $false $settings.RunOnlyIfIdle = $false $settings.DisallowStartOnRemoteAppSession = $false $settings.UseUnifiedSchedulingEngine = $true $settings.WakeToRun = $false $settings.ExecutionTimeLimit = "PT0S" # Unlimited $settings.Priority = 7 $settings.MultipleInstances = 1 # IgnoreNew ## Trigger: SessionLock $trigger = $taskDef.Triggers.Create(11) # 11 = TASK_TRIGGER_SESSION_STATE_CHANGE $trigger.StateChange = 7 # 7 = SessionLock $trigger.Enabled = $true ## Action: tsdiscon $action = $taskDef.Actions.Create(0) # 0 = Exec $action.Path = "cmd.exe" $action.Arguments = "/c tsdiscon" ## Register the task $rootFolder.RegisterTaskDefinition( "Disconnect on Lock", # Task name $taskDef, 6, # TASK_CREATE_OR_UPDATE $null, $null, # No specific user/password 3 # TASK_LOGON_GROUP ) | Out-Null <!--NeedCopy-->Wenn Sie die geplante Aufgabe später entfernen müssen, können Sie den folgenden Befehl ausführen:

Unregister-ScheduledTask -TaskName "Disconnect on Lock" -Confirm:$false <!--NeedCopy-->

Citrix Zugriffs- und Steuerungsebene

Workspace-Authentifizierung

Sie müssen Citrix Workspace so konfigurieren, dass Microsoft Entra ID oder SAML als IdP verwendet wird. Weitere Informationen finden Sie bei Bedarf in der Citrix Workspace-Dokumentation.

HINWEIS

Wenn Sie SAML als IdP verwenden möchten, müssen Sie sicherstellen, dass Ihr SAML-Anbieter ordnungsgemäß konfiguriert ist, um die Entra-basierte Authentifizierung zu unterstützen. Siehe SAML mit Microsoft Entra ID und Microsoft Entra-Identitäten für die Workspace-Authentifizierung.

Workspace-Zugriff verwalten

Wenn Ihre Benutzer über einen Webbrowser auf Citrix Workspace zugreifen, ist keine zusätzliche Konfiguration erforderlich. Wenn Sie den nativen Zugriff erzwingen möchten, können Sie Citrix Workspace so konfigurieren, dass Endbenutzer ihren Store über die Citrix Client-App aufrufen müssen unter der Zugriffskonfiguration des Stores.

Microsoft Entra Single Sign-On in Workspace aktivieren

Nachdem die Citrix Workspace-Authentifizierung konfiguriert wurde, müssen Sie die Verwendung von Microsoft Entra Single Sign-On aktivieren:

- Erstellen Sie einen Dienstprinzipal in Citrix Cloud:

- Gehen Sie zu Identitäts- und Zugriffsverwaltung > API-Zugriff > Dienstprinzipale.

- Klicken Sie auf Dienstprinzipal erstellen.

- Geben Sie einen Namen für den Dienstprinzipal ein und klicken Sie auf Weiter.

- Legen Sie den Zugriff für den Dienstprinzipal fest:

- Wählen Sie Vollzugriff, oder

- Wählen Sie Benutzerdefinierter Zugriff > Allgemein > Workspace-Konfiguration und klicken Sie dann auf Weiter.

- Legen Sie die Ablaufzeit des Geheimnisses fest und klicken Sie auf Weiter.

- Klicken Sie auf Fertig stellen.

- Speichern Sie sowohl das Geheimnis als auch die ID.

- Laden Sie das Citrix Workspace PowerShell-Modul herunter und extrahieren Sie es auf Ihre Workstation oder einen beliebigen Computer, den Sie für administrative Zwecke verwenden können.

- Öffnen Sie PowerShell auf dem Computer, auf dem Sie das Citrix Workspace PowerShell-Modul heruntergeladen haben.

-

Führen Sie die folgenden Befehle aus:

Import-Module -Name “<extractedPath>\Citrix.Workspace.StoreConfigs.psm1” Set-StoreConfigurations -StoreUrl "https://<yourPrimaryStore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" -AzureAdSsoEnabled $True <!--NeedCopy-->HINWEIS:

Dies ist eine globale Einstellung, die auf alle Stores in Ihrem Citrix Cloud-Mandanten angewendet wird. Derzeit ist es nicht möglich, diese Einstellung für bestimmte Stores basierend auf der im Befehl angegebenen Store-URL zu aktivieren oder zu deaktivieren.

-

Führen Sie den folgenden Befehl aus, um zu überprüfen, ob die Einstellung ordnungsgemäß konfiguriert wurde:

Get-StoreConfigurations -StoreUrl "https://<yourPrimaryStore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" <!--NeedCopy-->

Bereitstellungsgruppenkonfiguration

- Wenn Ihre Session-Hosts Microsoft Entra hybrid joined sind, weisen Sie die virtuellen Apps und/oder Desktops den entsprechenden Microsoft Entra-Benutzern oder -Gruppen zu. Bestehende Zuweisungen zu Active Directory-Benutzern oder -Gruppen können entfernt werden, sind aber nicht zwingend erforderlich.

- Wenn Sie Ihre Microsoft Entra joined oder Microsoft Entra hybrid joined Session-Hosts mit etwas anderem als Citrix Machine Creation Services, Citrix Provisioning oder Windows 365 bereitstellen, müssen Sie den Anmeldetyp für die Bereitstellungsgruppen konfigurieren:

- Wenn Sie das Citrix Remote PowerShell SDK noch nicht installiert haben, laden Sie es herunter und installieren Sie es auf Ihrer Workstation oder einem beliebigen Computer, den Sie für administrative Zwecke verwenden können.

- Öffnen Sie eine PowerShell-Eingabeaufforderung auf dem Computer, auf dem Sie das Citrix Remote PowerShell SDK installiert haben.

-

Führen Sie die folgenden Befehle aus:

Microsoft Entra joined

asnp citrix* Get-XDAuthentication Get-BrokerDesktopGroup -Name <dgName> | Set-BrokerDesktopGroup -MachineLogOnType "AzureAd" <!--NeedCopy-->Microsoft Entra hybrid joined

asnp citrix* Get-XDAuthentication Get-BrokerDesktopGroup -Name <dgName> | Set-BrokerDesktopGroup -MachineLogOnType "HybridAzureAd" <!--NeedCopy-->

Clientgerät

Stellen Sie sicher, dass die Systemanforderungen für die Clientgeräte erfüllt sind:

- Installieren Sie die erforderliche Version der Citrix Workspace-App, wie in den Systemanforderungen angegeben.

- Wenn Ihre Benutzer Hybridzugriff nutzen, stellen Sie sicher, dass die Citrix Web Extension installiert ist. Wenn Ihre Benutzer nativen oder Browserzugriff verwenden, ist die Citrix Web Extension nicht erforderlich.

Fehlerbehebung

Bekannte Probleme

- Nach dem Aktivieren des einmaligen Anmeldens (Single Sign-On) mit Microsoft Entra können Benutzer beim Starten ihres virtuellen Desktops den Microsoft-Fehler AADSTS293005 erhalten, der besagt:

RDP protocol is not enabled for the requested resource application. Please configure the RemoteDesktopSecurityConfiguration property on resource service principal to enable RDP protocol.Um dieses Problem zu beheben, starten Sie die Citrix Workspace-App neu. - Benutzer können eine 30-sekündige Verzögerung beim Starten von Sitzungen feststellen, wenn ihre Citrix Workspace-App das einmalige Anmelden mit Microsoft Entra nicht unterstützt oder wenn sie Hybridzugriff ohne die Citrix Web Extension verwenden.

- Benutzer können eine 30-sekündige Verzögerung beim Starten von Sitzungen feststellen, wenn das einmalige Anmelden mit Microsoft Entra in Citrix Workspace aktiviert ist und die erforderliche Azure-Konfiguration nicht abgeschlossen wurde.

Wenn das einmalige Anmelden fehlschlägt

Wenn das einmalige Anmelden beim Zugriff auf virtuelle Desktops oder Anwendungen fehlschlägt, gehen Sie wie folgt vor:

-

Bestätigen Sie, dass das einmalige Anmelden mit Microsoft Entra in Citrix Workspace aktiviert ist.

-

Bestätigen Sie, dass die vom Benutzer genutzte Zugriffsmethode unterstützt wird.

-

Wenn der Benutzer Hybridzugriff nutzt, bestätigen Sie, dass die Citrix Web Extension installiert ist.

-

Bestätigen Sie, dass auf dem Clientgerät die erforderliche Version der Citrix Workspace-App ausgeführt wird.

-

Bestätigen Sie, dass auf Ihren Sitzungshosts die erforderliche Windows-Build-Version ausgeführt wird.

-

Bestätigen Sie, dass auf Ihren Sitzungshosts die erforderliche VDA-Version ausgeführt wird.

-

Stellen Sie sicher, dass die Windows-Einstellung

Immer zur Kennworteingabe bei Verbindung auffordernauf den Sitzungshosts nicht aktiviert ist.Diese Einstellung ist standardmäßig deaktiviert und kann über die Gruppenrichtlinie oder Intune unter

Computerkonfiguration\Administrative Vorlagen\Windows-Komponenten\Remotedesktopdienste\Remotedesktop-Sitzungshost\Sicherheitkonfiguriert werden.Sie können in der Registrierung überprüfen, ob die Einstellung aktiviert ist, indem Sie nach dem Wert

fPromptForPasswordunterHKLM\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Servicessuchen. Wenn der Wert auf1gesetzt ist, ist die Einstellung aktiviert und das einmalige Anmelden ist nicht verfügbar. Wenn der Wert fehlt oder auf0gesetzt ist, ist die Einstellung deaktiviert. - Bestätigen Sie, dass die Einstellung

AzureADJoinTypeauf den Sitzungshosts korrekt konfiguriert ist:- Schlüssel:

HKLM\SYSTEM\CurrentControlSet\Control\Citrix - Werttyp: DWORD

- Wertname:

AzureADJoinType - Wertdaten:

1(Microsoft Entra hybrid beigetreten);2(Microsoft Entra beigetreten)

- Schlüssel:

-

Stellen Sie sicher, dass die virtuellen Desktops oder Anwendungen Microsoft Entra-Identitäten anstelle von Active Directory-Identitäten in Citrix Studio zugewiesen sind.

-

Bestätigen Sie, dass der Anmeldetyp der Bereitstellungsgruppen korrekt konfiguriert ist, indem Sie den folgenden PowerShell-Befehl ausführen:

Get-BrokerDesktopGroup -Name <deliveryGroupName> <!--NeedCopy-->Für Microsoft Entra beigetretene Sitzungshosts muss

MachineLogOnTypeaufAzureAdgesetzt sein. Für Microsoft Entra hybrid beigetretene Sitzungshosts mussMachineLogOnTypeaufHybridAzureAdgesetzt sein. -

Wenn Sie einen SAML-IdP verwenden, bestätigen Sie, dass die erforderliche Konfiguration implementiert wurde.

-

Bestätigen Sie, dass die Citrix Ressourcen- und Clientanwendungen in dem Microsoft Entra-Mandanten registriert sind.

-

Bestätigen Sie, dass das Microsoft Entra ID RDS-Authentifizierungsprotokoll in der Citrix Ressourcenanwendung aktiviert ist.

-

Bestätigen Sie, dass die Citrix Clientanwendung als genehmigte Clientanwendung in der Citrix Ressourcenanwendung hinzugefügt wurde.

-

Wenn Ihre Sitzungshosts Microsoft Entra hybrid beigetreten sind, bestätigen Sie, dass ein Kerberos-Serverobjekt in der Active Directory-Domäne erstellt wurde, in der sich die Benutzer- und Computerkonten befinden.

- Überprüfen Sie Ihre Microsoft Entra Richtlinien für bedingten Zugriff. Stellen Sie sicher, dass keine Richtlinien auf die Citrix Ressourcen- und Clientanwendungen oder die Sitzungshosts angewendet werden, die die Single Sign-On-Erfahrung beeinträchtigen würden.