Richtlinie für Geräteeinschränkungen

Die Richtlinie für Geräteeinschränkungen erlaubt oder schränkt bestimmte Funktionen oder Merkmale auf Benutzergeräten, wie z. B. die Kamera, ein. Sie können auch Sicherheitsbeschränkungen festlegen, zusätzlich zu Beschränkungen für Medieninhalte und Beschränkungen für die Arten von Apps, die Benutzer installieren dürfen und nicht dürfen. Die meisten Einschränkungseinstellungen sind standardmäßig auf Ein oder erlaubt gesetzt. Die wichtigsten Ausnahmen sind die Funktion „iOS Security - Force“ und alle Windows-Tablet-Funktionen, die standardmäßig auf Aus oder eingeschränkt gesetzt sind.

Für Windows 10 RS2 Phone: Nachdem eine benutzerdefinierte XML-Richtlinie oder eine Einschränkungsrichtlinie, die Internet Explorer deaktiviert, auf dem Telefon bereitgestellt wurde, bleibt der Browser aktiviert. Um dieses Problem zu umgehen, starten Sie das Telefon neu. Dieses Problem ist ein Problem eines Drittanbieters.

Tipp:

Jede Option, für die Sie Ein auswählen, bedeutet, dass der Benutzer den Vorgang ausführen oder die Funktion verwenden kann. Zum Beispiel:

Kamera. Wenn Ein, kann der Benutzer die Kamera auf seinem Gerät verwenden. Wenn Aus, kann der Benutzer die Kamera auf seinem Gerät nicht verwenden.

Screenshots. Wenn Ein, kann der Benutzer Screenshots auf seinem Gerät erstellen. Wenn Aus, kann der Benutzer keine Screenshots auf seinem Gerät erstellen.

Um diese Richtlinie hinzuzufügen oder zu konfigurieren, wechseln Sie zu Konfigurieren > Geräterichtlinien. Weitere Informationen finden Sie unter Geräterichtlinien.

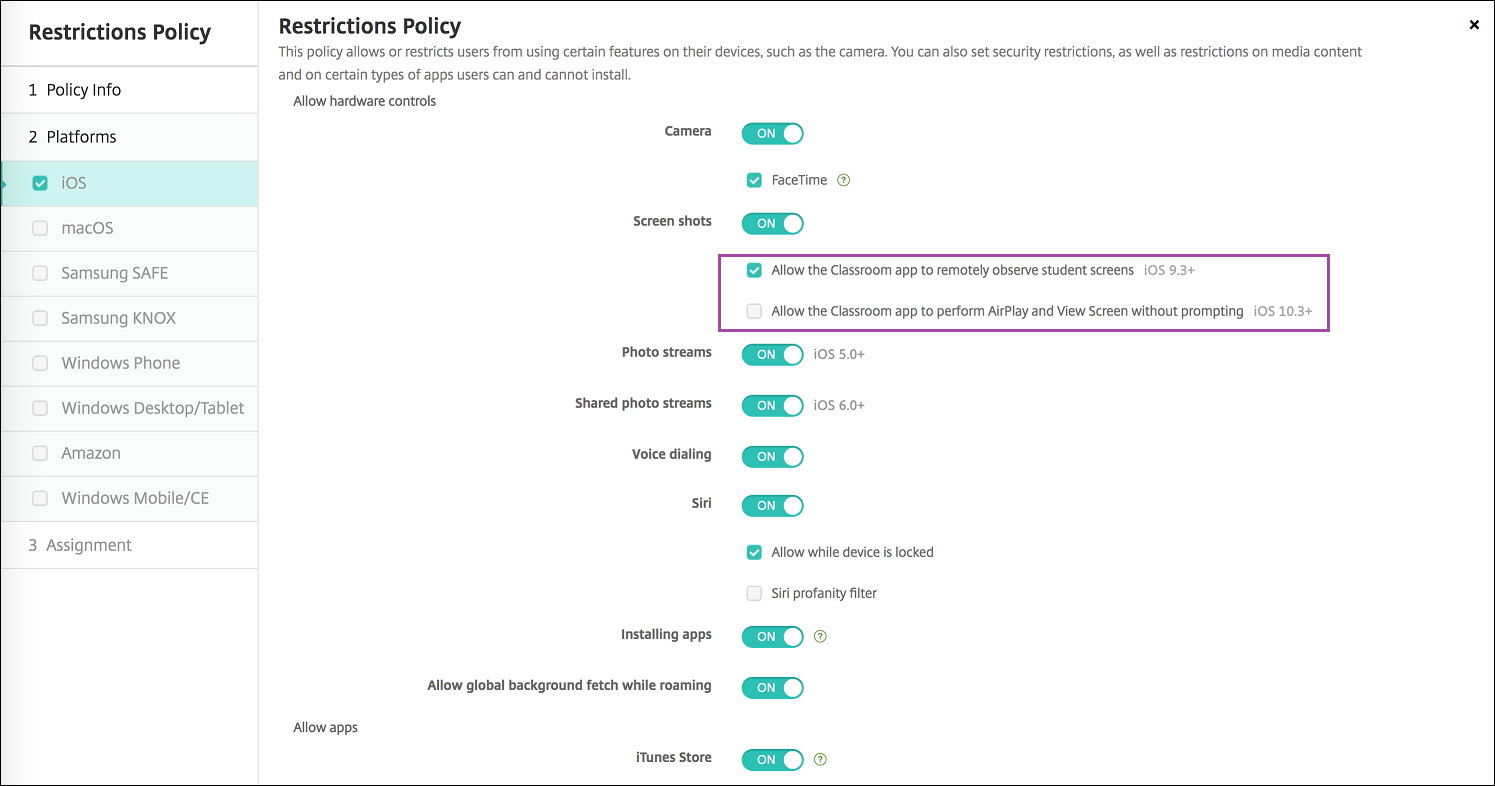

iOS-Einstellungen

Einige Einstellungen der iOS-Einschränkungsrichtlinie gelten nur für bestimmte iOS-Versionen, wie hier und auf der Seite der XenMobile®-Konsolen-Einschränkungsrichtlinie vermerkt.

Einstellungen der iOS-Einschränkungsrichtlinie können angewendet werden, wenn das Gerät im Benutzerregistrierungsmodus, im unüberwachten (vollständigen MDM-) Modus oder im überwachten Modus registriert ist. Die folgende Tabelle zeigt die Registrierungsmodi, die für jede Einstellung der Einschränkungsrichtlinie für iOS 13 und höher verfügbar sind.

Wie in der Tabelle vermerkt, sind einige Einstellungen, die zuvor im unüberwachten und überwachten Modus verfügbar waren, ab iOS 13 nur noch im überwachten Modus verfügbar. Es gelten die folgenden Regeln:

- Wenn ein überwachtes iOS 13+-Gerät in XenMobile registriert wird, gelten die Einstellungen für das Gerät.

- Wenn ein unüberwachtes iOS 13+-Gerät in XenMobile registriert wird, gelten die Einstellungen nicht für das Gerät.

- Wenn ein iOS 12- (oder niedrigeres) Gerät bereits in XenMobile registriert ist und dann auf iOS 13 aktualisiert wird, gibt es keine Änderungen. Die Einstellungen gelten für das Gerät wie vor dem Upgrade.

Informationen zum Versetzen eines iOS-Geräts in den überwachten Modus finden Sie unter So versetzen Sie ein iOS-Gerät mit dem Apple Configurator in den überwachten Modus.

| Einstellung | Benutzerregistrierung | Unbeaufsichtigt | Beaufsichtigt |

|---|---|---|---|

| Hardware-Steuerungen zulassen | |||

| Kamera | Nein | Ja | Ja |

| FaceTime | Nein | Nein (neu in iOS 13) | Ja |

| FaceTime-Fernsteuerung zulassen | Nein | Nein | Ja |

| Bildschirmfotos | Ja | Nein | Ja |

| Zulassen, dass die Classroom-App Schülerbildschirme remote überwacht | Nein | Nein | Ja |

| Zulassen, dass die Classroom-App AirPlay und Bildschirmansicht ohne Aufforderung durchführt | Nein | Nein | Ja |

| Fotostreams | Nein | Ja | Ja |

| Geteilte Fotostreams | Nein | Ja | Ja |

| Temporäre Sitzung für geteiltes iPad zulassen | Nein | Ja | Ja |

| Sprachwahl | Nein | Ja | Ja |

| Siri | Ja | Ja | Ja |

| Zulassen, wenn Gerät gesperrt ist | Ja | Ja | Ja |

| Siri-Fluchfilter | Nein | Nein | Ja |

| Apps installieren | Nein | Nein (neu in iOS 13) | Ja |

| Alternativer App-Marktplatz | Nein | Nein | Ja |

| Web-Distributions-Apps | Nein | Nein | Ja |

| Globalen Hintergrundabruf beim Roaming zulassen | Nein | Ja | Ja |

| Apps zulassen | |||

| iTunes Store | Nein | Nein (neu in iOS 13) | Ja |

| In-App-Käufe | Nein | Ja | Ja |

| iTunes-Passwort für Käufe erforderlich | Nein | Ja | Ja |

| Safari | Nein | Nein (neu in iOS 13) | Ja |

| Automatisches Ausfüllen | Nein | Nein (neu in iOS 13) | Ja |

| Betrugswarnung erzwingen | Ja | Ja | Ja |

| JavaScript aktivieren | Nein | Ja | Ja |

| Pop-ups blockieren | Nein | Ja | Ja |

| Cookies akzeptieren | Nein | Ja | Ja |

| Netzwerk – iCloud-Aktionen zulassen | |||

| iCloud-Dokumente und -Daten | Nein | Nein (neu in iOS 13) | Ja |

| iCloud-Backup | Nein | Ja | Ja |

| iCloud-Fotoschlüsselbund | Nein | Ja | Ja |

| iCloud-Fotomediathek | Nein | Ja | Ja |

| Sicherheit – Erzwingen | |||

| Verschlüsselte Backups | Ja | Ja | Ja |

| Begrenzte Anzeigenverfolgung | Nein | Ja | Ja |

| Passcode bei erster AirPlay-Kopplung | Ja | Ja | Ja |

| Gekoppelte Apple Watch zur Nutzung der Handgelenkerkennung | Ja | Ja | Ja |

| Verwaltete Dokumente über AirDrop teilen | Ja | Ja | Ja |

| Sicherheit – Zulassen | |||

| Annahme nicht vertrauenswürdiger SSL-Zertifikate | Nein | Ja | Ja |

| Automatische Aktualisierung der Zertifikatsvertrauenseinstellungen | Nein | Ja | Ja |

| Verwaltete Zwischenablage erforderlich | Ja | Ja | Ja |

| Dokumente von verwalteten Apps in nicht verwalteten Apps | Ja | Ja | Ja |

| Nicht verwaltete Apps lesen verwaltete Kontakte | Nein | Nein | Ja |

| Verwaltete Apps schreiben nicht verwaltete Kontakte | Nein | Nein | Ja |

| Dokumente von nicht verwalteten Apps in verwalteten Apps | Ja | Ja | Ja |

| Diagnoseübermittlung an Apple | Ja | Ja | Ja |

| Touch ID zum Entsperren des Geräts | Nein | Ja | Ja |

| Automatische Entsperrung | Nein | Ja | Ja |

| Passbook-Benachrichtigungen bei Sperrung | Nein | Ja | Ja |

| Handoff | Nein | Ja | Ja |

| iCloud-Synchronisierung für verwaltete Apps | Ja | Ja | Ja |

| Backup für Unternehmensbücher | Ja | Ja | Ja |

| Synchronisierung von Notizen und Markierungen für Unternehmensbücher | Ja | Ja | Ja |

| Internetergebnisse in Spotlight | Nein | Ja | Ja |

| Vertrauen für Unternehmens-Apps | Nein | Ja | Ja |

| Personalisierte Apple-Werbung zulassen | Nein | Ja | Ja |

| Nur beaufsichtigte Einstellungen – Zulassen | |||

| eSIM-Modifikation zulassen | Nein | Nein | Ja |

| eSIM bei Löschung beibehalten | Nein | Nein | Ja |

| Alle Inhalte und Einstellungen löschen | Nein | Nein | Ja |

| Einschränkungen konfigurieren | Nein | Nein | Ja |

| Podcasts | Nein | Nein | Ja |

| Konfigurationsprofile installieren | Nein | Nein | Ja |

| Fingerabdruck-Modifikation | Nein | Nein | Ja |

| Apps vom Gerät installieren | Nein | Nein | Ja |

| Tastaturkurzbefehle | Nein | Nein | Ja |

| Gekoppelte Apple Watch | Nein | Nein | Ja |

| Passcode-Modifikation | Nein | Nein | Ja |

| Gerätenamen-Modifikation | Nein | Nein | Ja |

| Hintergrundbild-Modifikation | Nein | Nein | Ja |

| Automatisches Herunterladen von Apps | Nein | Nein | Ja |

| AirDrop | Nein | Nein | Ja |

| iMessage | Nein | Nein | Ja |

| Siri-Benutzergenerierte Inhalte | Nein | Nein | Ja |

| iBooks | Nein | Nein | Ja |

| Apps entfernen | Nein | Ja | Ja |

| Game Center | Nein | Nein (neu in iOS 13) | Ja |

| Freunde hinzufügen | Nein | Nein | Ja |

| Multiplayer-Gaming | Nein | Nein (neu in iOS 13) | Ja |

| Kontoeinstellungen ändern | Nein | Nein | Ja |

| Mobilfunkdateneinstellungen von Apps ändern | Nein | Nein | Ja |

| Netzwerklaufwerkverbindungen zulassen | Nein | Nein | Ja |

| USB-Geräteverbindungen zulassen | Nein | Nein | Ja |

| “Mein Gerät suchen” zulassen | Nein | Nein | Ja |

| “Meine Freunde suchen” zulassen | Nein | Nein | Ja |

| Einstellungen für “Meine Freunde suchen” ändern | Nein | Nein | Ja |

| Kopplung mit Nicht-Configurator-Hosts | Nein | Nein | Ja |

| Prädiktive Tastaturen | Nein | Nein | Ja |

| Tastatur-Autokorrekturen | Nein | Nein | Ja |

| Tastatur-Rechtschreibprüfung | Nein | Nein | Ja |

| QuickPath-Tastatur zulassen | Nein | Nein | Ja |

| Definitionssuche | Nein | Nein | Ja |

| Bundle-ID für Einzel-App | Nein | Nein | Ja |

| News | Nein | Nein | Ja |

| Apple Music-Dienst | Nein | Nein | Ja |

| iTunes Radio | Nein | Nein | Ja |

| Benachrichtigungsmodifikation | Nein | Nein | Ja |

| Eingeschränkte App-Nutzung | Nein | Nein | Ja |

| Diagnoseübermittlungsmodifikation | Nein | Nein | Ja |

| Bluetooth-Modifikation | Nein | Nein | Ja |

| Diktat zulassen | Nein | Nein | Ja |

| WLAN erzwingen | Nein | Nein | Ja |

| Nur WLAN-Netzwerken beitreten, die durch eine WLAN-Richtlinie installiert wurden | Nein | Nein | Ja |

| Zulassen, dass die Classroom-App AirPlay und Bildschirmansicht ohne Aufforderung durchführt | Nein | Nein | Ja |

| Zulassen, dass die Classroom-App sich an eine App bindet und das Gerät ohne Aufforderung sperrt | Nein | Nein | Ja |

| Automatisch an Classroom-App-Kursen ohne Aufforderung teilnehmen | Nein | Nein | Ja |

| AirPrint zulassen | Nein | Nein | Ja |

| Speicherung von AirPrint-Anmeldeinformationen im Schlüsselbund zulassen | Nein | Nein | Ja |

| Erkennung von AirPrint-Druckern mittels iBeacons zulassen | Nein | Nein | Ja |

| AirPrint nur an Ziele mit vertrauenswürdigen Zertifikaten zulassen | Nein | Nein | Ja |

| VPN-Konfigurationen hinzufügen | Nein | Nein | Ja |

| Mobilfunkplan-Einstellungen ändern | Nein | Nein | Ja |

| System-Apps entfernen | Nein | Nein | Ja |

| Neue Geräte in der Nähe einrichten | Nein | Nein | Ja |

| USB-Eingeschränkten Modus zulassen | Nein | Nein | Ja |

| Verzögerte Software-Updates erzwingen | Nein | Nein | Ja |

| Erzwungene Software-Update-Verzögerung | Nein | Nein | Ja |

| Klassenraum-Anfrageerlaubnis zum Verlassen von Kursen erzwingen | Nein | Nein | Ja |

| Authentifizierung vor automatischem Ausfüllen erzwingen | Nein | Nein | Ja |

| Automatische Datums- und Zeiteinstellung erzwingen | Nein | Nein | Ja |

| Passwort-Autofill | Nein | Nein | Ja |

| Passwort-Näherungsanfragen | Nein | Nein | Ja |

| Passwortfreigabe | Nein | Nein | Ja |

| Persönliche Hotspot-Einstellungen ändern | Nein | Nein | Ja |

| Starten in den Wiederherstellungsmodus durch ein nicht gekoppeltes Gerät zulassen | Nein | Nein | Ja |

| Schnelle Sicherheitsreaktion installieren | Nein | Nein | Ja |

| Schnelle Sicherheitsreaktion entfernen | Nein | Nein | Ja |

| Mail-Datenschutz zulassen | Nein | Nein | Ja |

| NFC | Nein | Nein | Ja |

| App Clips zulassen | Nein | Nein | Ja |

| Genmoji | Nein | Nein | Ja |

| Image Playground | Nein | Nein | Ja |

| Image Wand | Nein | Nein | Ja |

| iPhone-Spiegelung | Nein | Nein | Ja |

| Personalisierte Handschriftergebnisse | Nein | Nein | Ja |

| Schreibwerkzeuge | Nein | Nein | Ja |

| Anrufaufzeichnung | Nein | Nein | Ja |

| Apps ausblenden | Nein | Nein | Ja |

| Apps sperren | Nein | Nein | Ja |

| Mail-Zusammenfassung | Nein | Nein | Ja |

| RCS-Nachrichten | Nein | Nein | Ja |

| Externe Intelligenz-Integrationen zulassen | Nein | Nein | Ja |

| Anmeldung bei externen Intelligenz-Integrationen zulassen | Nein | Nein | Ja |

| Intelligente Mail-Antworten zulassen | Nein | Nein | Ja |

| Notizen-Transkription zulassen | Nein | Nein | Ja |

| Safari-Zusammenfassung zulassen | Nein | Nein | Ja |

| Visuelle Intelligenz-Zusammenfassung zulassen | Nein | Nein | Ja |

| Notizen-Transkriptionszusammenfassung zulassen | Nein | Nein | Ja |

| Apple Intelligence-Bericht zulassen | Nein | Nein | Ja |

| Änderung der Standard-Anruf-App zulassen | Nein | Nein | Ja |

| Änderung der Standard-Nachrichten-App zulassen | Nein | Nein | Ja |

| Externe Intelligenz-Arbeitsbereichs-IDs zulassen | Nein | Nein | Ja |

| Standardbrowser-Modifikation | Nein | Nein | Ja |

| Live-Voicemail zulassen | Nein | Nein | Ja |

| Sicherheit – Im Sperrbildschirm anzeigen | |||

| Kontrollzentrum | Ja | Ja | Ja |

| Benachrichtigung | Ja | Ja | Ja |

| Heute-Ansicht | Ja | Ja | Ja |

| Medieninhalte – Zulassen | |||

| Explizite Musik, Podcasts und iTunes U-Material | Nein | Nein (neu in iOS 13) | Ja |

| Explizite sexuelle Inhalte in iBooks | Nein | Ja | Ja |

| Bewertungsregion | Nein | Ja | Ja |

| Filme | Nein | Ja | Ja |

| TV-Sendungen | Nein | Ja | Ja |

| Apps | Nein | Ja | Ja |

-

Hardware-Steuerungen zulassen

-

Kamera: Ermöglicht Benutzern die Verwendung der Kamera auf ihren Geräten.

- FaceTime: Ermöglicht Benutzern die Verwendung von FaceTime auf ihren Geräten. Für beaufsichtigte iOS-Geräte.

- FaceTime-Fernsteuerung zulassen: Ermöglicht einer Remote-FaceTime-Sitzung, die Kontrolle über das Gerät anzufordern. Für beaufsichtigte iOS-Geräte. Verfügbar ab iOS 18.4.

-

Bildschirmfotos: Ermöglicht Benutzern das Erstellen von Bildschirmfotos auf ihren Geräten.

- Zulassen, dass die Classroom-App Schülerbildschirme remote überwacht: Wenn diese Einschränkung nicht ausgewählt ist, kann ein Lehrer die Classroom-App nicht verwenden, um Schülerbildschirme remote zu überwachen. Die Standardeinstellung ist ausgewählt, ein Lehrer kann die Classroom-App verwenden, um Schülerbildschirme zu überwachen. Die Einstellung für Zulassen, dass die Classroom-App AirPlay und Bildschirmansicht ohne Aufforderung durchführt bestimmt, ob Schüler eine Aufforderung erhalten, dem Lehrer die Erlaubnis zu erteilen. Für beaufsichtigte iOS-Geräte.

- Zulassen, dass die Classroom-App AirPlay und Bildschirmansicht ohne Aufforderung durchführt: Wenn diese Einschränkung ausgewählt ist, kann der Lehrer AirPlay und die Bildschirmansicht auf einem Schülergerät ohne Aufforderung zur Genehmigung durchführen. Die Standardeinstellung ist nicht ausgewählt. Für beaufsichtigte iOS-Geräte.

- Fotostreams: Ermöglicht Benutzern die Verwendung von Mein Fotostream, um Fotos über iCloud auf all ihren iOS-Geräten zu teilen.

- Geteilte Fotostreams: Ermöglicht Benutzern die Verwendung der iCloud-Fotofreigabe, um Fotos mit Kollegen, Freunden und Familie zu teilen.

- Temporäre Sitzung für geteiltes iPad zulassen: Verhindert den Zugriff auf temporäre Sitzungen auf geteilten iPads, wenn die Einstellung Aus ist. Standard ist Ein.

- Sprachwahl: Aktiviert die Sprachwahl auf Benutzergeräten.

-

Siri: Ermöglicht Benutzern die Verwendung von Siri.

- Zulassen, wenn Gerät gesperrt ist: Ermöglicht Benutzern die Verwendung von Siri, während ihre Geräte gesperrt sind.

-

Siri-Fluchfilter: Aktiviert den Siri-Fluchfilter. Die Standardeinstellung ist, diese Funktion einzuschränken, was bedeutet, dass keine Fluchfilterung vorgenommen wird.

Weitere Informationen zu Siri und Sicherheit finden Sie unter Siri- und Diktatrichtlinien.

- Apps installieren: Ermöglicht Benutzern das Installieren von Apps. Für beaufsichtigte iOS-Geräte.

- Alternativer App-Marktplatz: Verhindert die Installation von Apps aus alternativen Marktplätzen aus dem Web und verhindert, dass bereits installierte Apps aus alternativen Marktplätzen weitere Apps installieren. Diese Funktion ist ab iOS 17.4 und späteren Versionen verfügbar. Standard ist Ein. Für beaufsichtigte iOS-Geräte.

- Web-Distributions-Apps: Ermöglicht Kundenadministratoren, über das Web verteilte Drittanbieter-Apps auf iOS-Geräten zu blockieren. Dies gilt für iOS-Versionen 17.5 und höher. Weitere Informationen finden Sie unter Restrictions.

- Globalen Hintergrundabruf beim Roaming zulassen: Ermöglicht Geräten, E-Mail-Konten automatisch mit iCloud zu synchronisieren, während sich das Gerät im Roaming befindet. Wenn Aus, wird die globale Hintergrundabrufaktivität deaktiviert, wenn sich ein iOS-Telefon im Roaming befindet. Standard ist Ein.

-

Kamera: Ermöglicht Benutzern die Verwendung der Kamera auf ihren Geräten.

-

Apps zulassen

- iTunes Store: Ermöglicht Benutzern den Zugriff auf den iTunes Store. Für beaufsichtigte iOS-Geräte.

-

In-App-Käufe: Ermöglicht Benutzern In-App-Käufe zu tätigen.

- iTunes-Passwort für Käufe erforderlich: Erfordert ein Passwort für In-App-Käufe. Die Standardeinstellung ist, diese Funktion einzuschränken, was bedeutet, dass kein Passwort für In-App-Käufe erforderlich ist.

-

Safari: Ermöglicht Benutzern den Zugriff auf Safari. Für beaufsichtigte iOS-Geräte.

- Automatisches Ausfüllen: Ermöglicht Benutzern das Einrichten des automatischen Ausfüllens für Benutzernamen und Passwörter in Safari.

- Betrugswarnung erzwingen: Wenn diese Einstellung aktiviert ist und Benutzer eine verdächtige Phishing-Website besuchen, warnt Safari die Benutzer. Die Standardeinstellung ist, diese Funktion einzuschränken, was bedeutet, dass keine Warnungen ausgegeben werden.

- JavaScript aktivieren: Ermöglicht die Ausführung von JavaScript in Safari.

- Pop-ups blockieren: Blockiert Pop-ups beim Anzeigen von Websites. Die Standardeinstellung ist, diese Funktion einzuschränken, was bedeutet, dass Pop-ups nicht blockiert werden.

- Cookies akzeptieren: Legt fest, in welchem Umfang Cookies akzeptiert werden. Wählen Sie in der Liste eine Option, um Cookies zuzulassen oder einzuschränken. Die Standardoption ist Immer, wodurch alle Websites Cookies in Safari speichern können. Weitere Optionen sind Nur aktuelle Website, Nie und Nur von besuchten Websites.

-

Netzwerk – iCloud-Aktionen zulassen

- iCloud-Dokumente und -Daten: Ermöglicht Benutzern die Synchronisierung von Dokumenten und Daten mit iCloud. Für beaufsichtigte iOS-Geräte.

- iCloud-Backup: Ermöglicht Benutzern das Sichern ihrer Geräte in iCloud.

- iCloud-Schlüsselbund: Ermöglicht Benutzern das Speichern von Passwörtern, WLAN-Netzwerken, Kreditkarten und anderen Informationen im iCloud-Schlüsselbund.

- iCloud-Fotomediathek: Ermöglicht Benutzern den Zugriff auf ihre iCloud-Fotomediathek.

-

Sicherheit – Erzwingen

Standardmäßig sind die folgenden Funktionen eingeschränkt, was bedeutet, dass keine Sicherheitsfunktionen aktiviert sind.

- Verschlüsselte Backups: Erzwingt, dass Backups in iCloud verschlüsselt werden.

- Begrenzte Anzeigenverfolgung: Blockiert die gezielte Anzeigenverfolgung.

- Passcode bei erster AirPlay-Kopplung: Erfordert, dass AirPlay-fähige Geräte mit einem einmaligen Bildschirmcode überprüft werden, bevor sie AirPlay verwenden können.

- Gekoppelte Apple Watch zur Nutzung der Handgelenkerkennung: Erfordert eine gekoppelte Apple Watch zur Nutzung der Handgelenkerkennung.

- Verwaltete Dokumente über AirDrop teilen: Wenn diese Option auf Ein gesetzt ist, erscheint AirDrop als nicht verwaltetes Ablageziel.

-

Sicherheit – Zulassen

- Annahme nicht vertrauenswürdiger SSL-Zertifikate: Ermöglicht Benutzern die Annahme nicht vertrauenswürdiger SSL-Zertifikate von Websites.

- Automatische Aktualisierung der Zertifikatsvertrauenseinstellungen: Ermöglicht die automatische Aktualisierung vertrauenswürdiger Zertifikate.

-

Verwaltete Zwischenablage erforderlich: Wenn „Ein“, wird die Kopier- und Einfügefunktion denselben Einschränkungen unterworfen, die Sie auf Dokumente von verwalteten Apps in nicht verwalteten Apps und Dokumente von nicht verwalteten Apps in verwalteten Apps anwenden. Standard ist Aus. Beispiel: Sie konfigurieren Folgendes:

- Verwaltete Zwischenablage erforderlich: Ein

- Dokumente von verwalteten Apps in nicht verwalteten Apps: Aus

- Dokumente von nicht verwalteten Apps in verwalteten Apps: Ein

Hinweis:

Nachdem Sie die Richtlinie auf iOS-Geräten bereitgestellt haben, können Benutzer keine Daten von verwalteten Apps in nicht verwaltete Apps kopieren und einfügen, aber sie können Daten von nicht verwalteten Apps in verwaltete Apps kopieren und einfügen.

- Dokumente von verwalteten Apps in nicht verwalteten Apps: Ermöglicht Benutzern, Daten von verwalteten (Unternehmens-)Apps in nicht verwaltete (persönliche) Apps zu verschieben.

- Dokumente von nicht verwalteten Apps in verwalteten Apps: Ermöglicht Benutzern, Daten von nicht verwalteten (persönlichen) Apps in verwaltete (Unternehmens-)Apps zu verschieben.

- Diagnosedaten an Apple senden: Ermöglicht das Senden anonymer Diagnosedaten über die Geräte der Benutzer an Apple.

- Touch ID zum Entsperren des Geräts: Ermöglicht Benutzern, ihre Fingerabdrücke zum Entsperren ihrer Geräte zu verwenden.

- Automatische Entsperrung: Wenn Aus, kann der Benutzer die Apple Watch nicht zum Entsperren eines gekoppelten iPhones verwenden. Standard ist Ein. Verfügbar für iOS 14.5 oder höher.

- Passbook-Benachrichtigungen bei Sperrung: Ermöglicht, dass Passbook-Benachrichtigungen auf dem Sperrbildschirm angezeigt werden.

- Handoff: Ermöglicht Benutzern, Aktivitäten von einem iOS-Gerät auf ein anderes iOS-Gerät in der Nähe zu übertragen.

- iCloud-Synchronisierung für verwaltete Apps: Ermöglicht Benutzern, verwaltete Apps mit iCloud zu synchronisieren.

- Backup für Unternehmensbücher: Ermöglicht die Sicherung von Unternehmensbüchern in iCloud.

- Synchronisierung von Notizen und Markierungen für Unternehmensbücher: Ermöglicht, dass Notizen und Markierungen, die Benutzer zu Unternehmensbüchern hinzugefügt haben, mit iCloud synchronisiert werden.

- Vertrauen für Unternehmens-Apps: Ermöglicht, dass Unternehmensanwendungen vertrauenswürdig sind. Unternehmens-Apps sind alle Apps, die speziell für Ihre Organisation erstellt wurden. Diese können intern entwickelt oder von einem externen Anbieter entwickelt und gekauft werden. Weitere Informationen finden Sie unter Benutzerdefinierte Unternehmens-Apps auf iOS installieren.

- Internetergebnisse in Spotlight: Ermöglicht Spotlight, zusätzlich zu den Gerätesuchergebnissen auch Suchergebnisse aus dem Internet anzuzeigen.

- Nicht verwaltete Apps lesen verwaltete Kontakte: Optional. Nur verfügbar, wenn Dokumente von verwalteten Apps in nicht verwalteten Apps deaktiviert ist. Wenn diese Richtlinie aktiviert ist, können nicht verwaltete Apps Daten aus den Kontakten verwalteter Konten lesen. Standard ist Aus. Verfügbar ab iOS 12.

- Verwaltete Apps schreiben nicht verwaltete Kontakte: Optional. Wenn aktiviert, dürfen verwaltete Apps Kontakte in die Kontakte nicht verwalteter Konten schreiben. Wenn Dokumente von verwalteten Apps in nicht verwalteten Apps aktiviert ist, hat diese Einschränkung keine Auswirkung. Standard ist Aus. Verfügbar ab iOS 12.

-

Personalisierte Apple-Werbung zulassen: Wenn Aus, werden die Daten der Benutzer nicht von der Apple-Werbeplattform verwendet, um personalisierte Anzeigen zu liefern. Standard ist Ein. Verfügbar für iOS 14.0 oder höher.

-

Nur betreute Einstellungen – Zulassen

Diese Einstellungen gelten nur für betreute Geräte. Schritte zum Versetzen eines iOS-Geräts in den betreuten Modus finden Sie unter So versetzen Sie ein iOS-Gerät mithilfe des Apple Configurator in den betreuten Modus.

- eSIM-Änderung zulassen: Ermöglicht Benutzern, die eSIM-Einstellungen auf ihren Geräten zu ändern.

-

eSIM bei Löschung beibehalten: Wenn Ein, behält das System die eSIM bei, wenn das Gerät aufgrund zu vieler fehlgeschlagener Passworteingaben oder der Option „Alle Inhalte und Einstellungen löschen“ unter Einstellungen > Allgemein > Zurücksetzen gelöscht wird. Standard ist Aus.

Hinweis:

Das System behält die eSIM nicht bei, wenn Wo ist? das Löschen des Geräts initiiert.

- Alle Inhalte und Einstellungen löschen: Ermöglicht Benutzern, alle Inhalte und Einstellungen von ihren Geräten zu löschen.

- Einschränkungen konfigurieren: Ermöglicht Benutzern, Kindersicherungen auf ihren Geräten zu konfigurieren.

- Podcasts: Ermöglicht Benutzern, Podcasts herunterzuladen und zu synchronisieren.

- Konfigurationsprofile installieren: Ermöglicht Benutzern, ein anderes Konfigurationsprofil als das von Ihnen bereitgestellte zu installieren.

- Fingerabdruck ändern: Ermöglicht Benutzern, ihren Touch ID-Fingerabdruck zu ändern oder zu löschen.

- Apps vom Gerät installieren: Ermöglicht Benutzern, Apps zu installieren. Das Deaktivieren dieser Einstellung verhindert, dass Endbenutzer neue Apps installieren. Der App Store wird deaktiviert und sein Symbol vom Home-Bildschirm entfernt.

- Tastaturkurzbefehle: Ermöglicht Benutzern, benutzerdefinierte Tastaturkurzbefehle für häufig verwendete Wörter oder Phrasen zu erstellen.

- Gekoppelte Apple Watch: Ermöglicht Benutzern, eine Apple Watch mit einem betreuten Gerät zu koppeln.

- Passcode ändern: Ermöglicht Benutzern, den Passcode auf einem betreuten Gerät zu ändern.

- Gerätenamen ändern: Ermöglicht Benutzern, den Namen ihres Geräts zu ändern.

- Hintergrundbild ändern: Ermöglicht Benutzern, das Hintergrundbild auf ihren Geräten zu ändern.

- Apps automatisch herunterladen: Ermöglicht das Herunterladen von Apps.

- AirDrop: Ermöglicht Benutzern, Fotos, Videos, Websites, Standorte und mehr mit iOS-Geräten in der Nähe zu teilen.

- iMessage: Ermöglicht Benutzern, über Wi-Fi mit iMessage zu texten.

- Siri-Benutzerinhalte: Ermöglicht Siri, benutzergenerierte Inhalte aus dem Web abzufragen. Verbraucher, nicht traditionelle Journalisten, produzieren benutzergenerierte Inhalte. Zum Beispiel sind Inhalte, die auf Twitter oder Facebook gefunden werden, benutzergeneriert.

- iBooks: Ermöglicht Benutzern, die iBooks-App zu verwenden.

- Apps entfernen: Ermöglicht Benutzern, Apps von ihren Geräten zu entfernen.

-

Game Center: Ermöglicht Benutzern, Online-Spiele über Game Center auf ihren Geräten zu spielen.

- Freunde hinzufügen: Ermöglicht Benutzern, eine Benachrichtigung an einen Freund zu senden, um ein Spiel zu spielen.

- Multiplayer-Spiele: Ermöglicht Benutzern, Multiplayer-Spiele auf ihren Geräten zu starten.

- Kontoeinstellungen ändern: Ermöglicht Benutzern, ihre Gerätekontoeinstellungen zu ändern.

- Einstellungen für mobile Daten von Apps ändern: Ermöglicht Benutzern, zu ändern, wie Apps mobile Daten verwenden.

- Netzwerklaufwerkverbindungen zulassen: Verhindert die Verbindung zu Netzwerklaufwerken in der Dateien-App, wenn die Einstellung Aus ist. Standard ist Ein.

- USB-Geräteverbindungen zulassen: Verhindert die Verbindung zu angeschlossenen USB-Geräten in der Dateien-App, wenn die Einstellung Aus ist. Standard ist Ein.

- Mein Gerät suchen zulassen: Deaktiviert die Option Mein Gerät suchen in der Wo ist?-App, wenn die Einstellung Aus ist. Standard ist Ein.

- Meine Freunde suchen zulassen: Deaktiviert die Option Meine Freunde suchen in der Wo ist?-App, wenn die Einstellung Aus ist. Standard ist Ein.

- Einstellungen für „Meine Freunde suchen“ ändern: Ermöglicht Benutzern, ihre Einstellungen für „Meine Freunde suchen“ zu ändern.

- Kopplung mit Nicht-Configurator-Hosts: Ermöglicht dem Administrator zu steuern, mit welchen Geräten ein Benutzergerät gekoppelt werden kann. Das Deaktivieren dieser Einstellung verhindert die Kopplung, außer mit dem überwachenden Host, auf dem der Apple Configurator ausgeführt wird. Wenn kein Zertifikat für den überwachenden Host konfiguriert ist, ist die gesamte Kopplung deaktiviert.

- Prädiktive Tastaturen: Ermöglicht Benutzergeräten, die prädiktive Tastatur zum Vorschlagen von Wörtern während der Eingabe zu verwenden. Deaktivieren Sie diese Option in Situationen wie der Durchführung standardisierter Tests, bei denen Benutzer keinen Zugriff auf vorgeschlagene Wörter haben sollen.

- Tastatur-Autokorrekturen: Ermöglicht Benutzergeräten, die Tastatur-Autokorrektur zu verwenden. Deaktivieren Sie diese Option in Situationen wie der Durchführung standardisierter Tests, bei denen Benutzer keinen Zugriff auf die Autokorrektur haben sollen.

- Tastatur-Rechtschreibprüfung: Ermöglicht Benutzergeräten, die Rechtschreibprüfung während der Eingabe zu verwenden. Deaktivieren Sie diese Option in Situationen wie der Durchführung standardisierter Tests, bei denen Benutzer keinen Zugriff auf die Rechtschreibprüfung haben sollen.

- QuickPath-Tastatur zulassen: Deaktiviert die QuickPath-Tastatur, wenn die Einstellung Aus ist. Standard ist Ein.

- Definitionssuche: Ermöglicht Benutzergeräten, die Definitionssuche während der Eingabe zu verwenden. Deaktivieren Sie diese Option in Situationen wie der Durchführung standardisierter Tests, bei denen Benutzer keine Definitionen während der Eingabe nachschlagen sollen.

- Bundle-ID für Einzel-App: Erstellen Sie eine Liste von Apps, die die Kontrolle über das Gerät behalten und die Interaktion mit anderen Apps oder Funktionen verhindern dürfen. Um eine App hinzuzufügen, klicken Sie auf Hinzufügen, geben Sie einen App-Namen ein und klicken Sie auf Speichern. Wiederholen Sie diesen Vorgang für jede App, die Sie hinzufügen möchten.

- News: Ermöglicht Benutzern, die News-App zu verwenden.

- Apple Music-Dienst: Ermöglicht Benutzern, den Apple Music-Dienst zu verwenden. Wenn Sie den Apple Music-Dienst nicht zulassen, wird die Musik-App im klassischen Modus ausgeführt.

- iTunes Radio: Ermöglicht Benutzern, iTunes Radio zu verwenden.

- Benachrichtigungen ändern: Ermöglicht Benutzern, Benachrichtigungseinstellungen zu ändern.

-

Eingeschränkte App-Nutzung: Ermöglicht Benutzern, alle Apps zu verwenden oder Apps basierend auf den von Ihnen bereitgestellten Bundle-IDs zu verwenden oder nicht zu verwenden. Gilt nur für betreute Geräte. Wenn Sie Nur bestimmte Apps zulassen auswählen, fügen Sie eine App mit der Bundle-ID

com.apple.webapphinzu, um Webclips zuzulassen.Hinweis:

Ab iOS 11 hat Apple Änderungen an den Richtlinien vorgenommen, die für App-Einschränkungen verfügbar sind. Apple erlaubt es nicht mehr, den Zugriff auf die Einstellungen-App und die Telefon-App durch Einschränkung des entsprechenden iOS-Anwendungs-Bundles zu entfernen.

Nachdem Sie die Geräterichtlinie für Einschränkungen so konfiguriert haben, dass einige Apps blockiert werden, und die Richtlinie dann bereitgestellt haben: Wenn Sie später einige oder alle dieser Apps zulassen möchten, ändert das Ändern und Bereitstellen der Geräterichtlinie für Einschränkungen die Einschränkungen nicht. In diesem Fall wendet iOS die Änderungen nicht auf das iOS-Profil an. Um fortzufahren, verwenden Sie die Richtlinie zur Profilentfernung, um das iOS-Profil zu entfernen, und stellen Sie dann die aktualisierte Geräterichtlinie für Einschränkungen bereit.

Wenn Sie diese Einstellung auf Nur bestimmte Apps zulassen ändern: Bevor Sie diese Richtlinie bereitstellen, weisen Sie Benutzer von Geräten, die über das Apple Deployment Program registriert sind, an, sich über den Einrichtungsassistenten bei ihren Apple-Konten anzumelden. Andernfalls müssen Benutzer möglicherweise die Zwei-Faktor-Authentifizierung auf ihren Geräten deaktivieren, um sich bei ihren Apple-Konten anzumelden und auf zugelassene Apps zuzugreifen.

- Diagnosedatenübermittlung ändern: Ermöglicht Benutzern, die Einstellungen für die Diagnosedatenübermittlung und App-Analysen im Bereich Einstellungen > Diagnose & Nutzung zu ändern.

- Bluetooth ändern: Ermöglicht Benutzern, Bluetooth-Einstellungen zu ändern.

- Diktat zulassen: Nur betreut. Wenn diese Einschränkung auf Aus gesetzt ist, ist die Diktateingabe, einschließlich Spracherkennung, nicht zulässig. Die Standardeinstellung ist Ein.

- WLAN erzwingen: Verhindert, dass WLAN in den Einstellungen oder im Kontrollzentrum ein- oder ausgeschaltet wird. Das Aktivieren des Flugmodus hat keine Auswirkung auf diese Einschränkung, die Sie nicht daran hindert, auszuwählen, mit welchem WLAN-Netzwerk Sie sich verbinden möchten. Standard ist Aus.

- Nur WLAN-Netzwerke beitreten, die durch eine WLAN-Richtlinie installiert wurden: Optional. Nur betreut. Wenn diese Einschränkung auf Ein gesetzt ist, kann das Gerät nur WLAN-Netzwerken beitreten, die über ein Konfigurationsprofil eingerichtet wurden. Die Standardeinstellung ist Aus.

- Zulassen, dass die Classroom-App AirPlay und Bildschirmansicht ohne Aufforderung durchführt: Wenn diese Einschränkung ausgewählt ist, kann der Lehrer AirPlay und Bildschirmansicht auf einem Schülergerät durchführen, ohne um Erlaubnis zu bitten. Die Standardeinstellung ist nicht ausgewählt. Für betreute iOS-Geräte.

- Zulassen, dass die Classroom-App eine App sperrt und das Gerät ohne Aufforderung sperrt: Wenn diese Einschränkung auf Ein gesetzt ist, sperrt die Classroom-App Benutzergeräte automatisch auf eine App und sperrt das Gerät, ohne die Benutzer aufzufordern. Die Standardeinstellung ist Aus. Für betreute Geräte mit iOS 11 (Mindestversion).

- Automatisch Classroom-App-Klassen beitreten ohne Aufforderung: Wenn diese Einschränkung auf Ein gesetzt ist, tritt die Classroom-App Benutzer automatisch Klassen bei, ohne die Benutzer aufzufordern. Die Standardeinstellung ist Aus. Für betreute Geräte mit iOS 11 (Mindestversion).

-

AirPrint zulassen: Wenn diese Einschränkung auf Aus gesetzt ist, können Benutzer nicht mit AirPrint drucken. Die Standardeinstellung ist Ein. Wenn diese Einschränkung auf Ein gesetzt ist, erscheinen diese zusätzlichen Einschränkungen. Für betreute Geräte mit iOS 11 (Mindestversion).

- Speicherung von AirPrint-Anmeldeinformationen im Schlüsselbund zulassen: Wenn diese Einschränkung nicht ausgewählt ist, werden der AirPrint-Benutzername und das Passwort nicht im Schlüsselbund gespeichert. Die Standardeinstellung ist ausgewählt. Für betreute Geräte mit iOS 11 (Mindestversion).

- Erkennung von AirPrint-Druckern über iBeacons zulassen: Wenn diese Einschränkung nicht ausgewählt ist, ist die iBeacon-Erkennung von AirPrint-Druckern deaktiviert. Dies verhindert, dass gefälschte AirPrint-Bluetooth-Beacons nach Netzwerkverkehr fischen. Die Standardeinstellung ist ausgewählt. Für betreute Geräte mit iOS 11 (Mindestversion).

- AirPrint nur an Ziele mit vertrauenswürdigen Zertifikaten zulassen: Wenn diese Einschränkung ausgewählt ist, können Benutzer AirPrint nur zum Drucken an Ziele mit vertrauenswürdigen Zertifikaten verwenden. Die Standardeinstellung ist nicht ausgewählt. Für betreute Geräte mit iOS 11 (Mindestversion).

- VPN-Konfigurationen hinzufügen: Wenn diese Einschränkung auf Aus gesetzt ist, können Benutzer keine VPN-Konfigurationen erstellen. Die Standardeinstellung ist Ein. Für betreute Geräte mit iOS 11 (Mindestversion).

- Einstellungen für Mobilfunktarif ändern: Wenn diese Einschränkung auf Aus gesetzt ist, können Benutzer die Einstellungen für den Mobilfunktarif nicht ändern. Die Standardeinstellung ist Ein. Für betreute Geräte mit iOS 11 (Mindestversion).

- System-Apps entfernen: Wenn diese Einschränkung auf Aus gesetzt ist, können Benutzer System-Apps nicht von ihrem Gerät entfernen. Die Standardeinstellung ist Ein. Für betreute Geräte mit iOS 11 (Mindestversion).

- Neue Geräte in der Nähe einrichten: Wenn diese Einschränkung auf Aus gesetzt ist, können Benutzer keine neuen Geräte in der Nähe einrichten. Die Standardeinstellung ist Ein. Für betreute Geräte mit iOS 11 (Mindestversion).

- USB-Eingeschränkter Modus zulassen: Wenn Aus, kann das Gerät im gesperrten Zustand immer eine Verbindung zu USB-Zubehör herstellen. Standard ist Ein. Nur verfügbar für betreute iOS 11.3 und spätere Geräte.

- Verzögerte Software-Updates erzwingen: Wenn Ein, verzögert sich die Sichtbarkeit von Software-Updates für den Benutzer. Mit dieser Einschränkung sieht der Benutzer ein Software-Update erst nach der angegebenen Anzahl von Tagen nach dem Veröffentlichungsdatum des Software-Updates. Standard ist Aus. Nur verfügbar für betreute iOS 11.3 und spätere Geräte.

- Erzwungene Software-Update-Verzögerung (Tage): Ermöglicht Ihnen, die Anzahl der Tage anzugeben, um ein Software-Update auf dem Gerät zu verzögern. Die maximale Verzögerung beträgt 90 Tage. Standard ist 30 Tage. Nur verfügbar für betreute iOS 11.3 und spätere Geräte.

- Klassenraum-Anfrage zum Verlassen von Kursen erzwingen: Wenn Ein, muss ein Schüler, der in einem nicht verwalteten Kurs mit Classroom eingeschrieben ist, den Lehrer um Erlaubnis bitten, wenn er versucht, den Kurs zu verlassen. Standard ist Aus. Nur verfügbar für betreute iOS 11.3 und spätere Geräte.

- Authentifizierung vor Autofill erzwingen: Wenn Ein, muss sich der Benutzer authentifizieren, bevor das System Passwörter oder Kreditkarteninformationen in Safari und Apps automatisch ausfüllen kann. Nur auf Geräten mit Face ID oder Touch ID unterstützt. Standard ist Aus.

- Automatisches Datum und Uhrzeit erzwingen: Ermöglicht Ihnen, Datum und Uhrzeit auf betreuten Geräten automatisch einzustellen. Wenn Ein, können Gerätebenutzer Automatisch einstellen unter Allgemein > Datum & Uhrzeit nicht deaktivieren. Die Zeitzone auf dem Gerät wird nur aktualisiert, wenn das Gerät seinen Standort bestimmen kann. Das heißt, wenn ein Gerät eine Mobilfunkverbindung oder eine WLAN-Verbindung mit aktivierten Ortungsdiensten hat. Standard ist Aus. Nur verfügbar für betreute iOS 12 und spätere Geräte.

- Passwort-Autofill: Optional. Wenn deaktiviert, können Benutzer die Funktionen „Passwörter automatisch ausfüllen“ oder „Automatische starke Passwörter“ nicht verwenden. Standard ist Ein. Verfügbar ab iOS 12.

- Passwort-Näheanfragen: Optional. Wenn deaktiviert, fordern die Geräte der Benutzer keine Passwörter von Geräten in der Nähe an. Standard ist Ein. Verfügbar ab iOS 12.

- Passwortfreigabe: Optional. Wenn deaktiviert, können Benutzer ihre Passwörter nicht über die AirDrop-Passwortfunktion teilen. Standard ist Ein. Verfügbar ab iOS 12.

- Persönliche Hotspot-Einstellungen ändern: Deaktiviert Änderungen an der persönlichen Hotspot-Einstellung, wenn diese auf Aus gestellt ist. Standard ist Ein.

- Starten in den Wiederherstellungsmodus durch ein nicht gekoppeltes Gerät zulassen: Wenn Ein, können Geräte von einem nicht gekoppelten Gerät in den Wiederherstellungsmodus gestartet werden. Standard ist Aus. Verfügbar für iOS 14.5 oder höher.

- Schnelle Sicherheitsantwort installieren: Wenn Aus, ist die Installation schneller Sicherheitsantworten untersagt. Standard ist Ein.

- Schnelle Sicherheitsantwort entfernen: Wenn Aus, ist das Entfernen schneller Sicherheitsantworten untersagt. Standard ist Ein.

- Mail-Datenschutz zulassen: Wenn Aus, deaktiviert den Mail-Datenschutz auf dem Gerät. Standard ist Ein. Verfügbar für iOS 15.2 oder höher.

- NFC: Wenn Aus, deaktiviert NFC. Standard ist Ein. Verfügbar für iOS 14.2 oder höher.

- App Clips zulassen: Wenn Aus, verhindert, dass ein Benutzer App Clips hinzufügt, und entfernt alle vorhandenen App Clips auf dem Gerät. Standard ist Ein. Verfügbar für iOS 14.0 oder höher.

- Genmoji: Wenn Aus, ist das Erstellen neuer Genmoji untersagt. Verfügbar für iOS 18 oder höher.

- Image Playground: Wenn Aus, ist die Verwendung der Bildgenerierung untersagt. Verfügbar für iOS 18 oder höher.

- Image Wand: Wenn Aus, ist die Verwendung von Image Wand untersagt. Verfügbar für iOS 18 oder höher.

- iPhone-Spiegelung: Wenn Aus, ist die Verwendung der iPhone-Spiegelung untersagt. Bei Verwendung unter iOS verhindert dies, dass das iPhone auf einen Mac gespiegelt wird. Verfügbar für iOS 18 oder höher.

- Personalisierte Handschriftergebnisse: Wenn Aus, verhindert das System die Generierung von Text in der Handschrift des Benutzers. Verfügbar für iOS 18 oder höher.

- Schreibwerkzeuge: Wenn Aus, deaktiviert die Schreibwerkzeuge von Apple Intelligence. Verfügbar für iOS 18 oder höher.

- Anrufaufzeichnung: Wenn Aus, deaktiviert die Anrufaufzeichnung. Erfordert ein betreutes Gerät. Verfügbar für iOS 18.1 oder höher.

- Apps ausblenden: Wenn Aus, ist die Möglichkeit für den Benutzer, Apps auszublenden, untersagt. Bei Verwendung unter iOS verhindert dies, dass der Benutzer Apps ausblendet, erlaubt ihm aber weiterhin, Apps in der App-Mediathek zu belassen, während sie vom Home-Bildschirm entfernt werden. Erfordert ein betreutes Gerät. Verfügbar für iOS 18 oder höher.

- Apps sperren: Wenn Aus, ist die Möglichkeit für den Benutzer, Apps zu sperren, untersagt. Bei Verwendung unter iOS verhindert dies, dass der Benutzer Apps sperrt, und verhindert infolgedessen auch das Ausblenden von Apps. Erfordert ein betreutes Gerät. Verfügbar für iOS 18 oder höher.

- Mail-Zusammenfassung: Wenn Aus, ist die Möglichkeit, manuell Zusammenfassungen von E-Mail-Nachrichten zu erstellen, untersagt. Bei Verwendung unter iOS hat dies keine Auswirkungen auf die automatische Zusammenfassungserstellung. Erfordert ein betreutes Gerät. Verfügbar für iOS 18.1 oder höher.

- RCS-Messaging: Wenn Aus, verhindert die Verwendung von RCS-Messaging. Erfordert ein betreutes Gerät. Verfügbar für iOS 18.1 oder höher.

- Externe Intelligenz-Integrationen zulassen: Wenn Aus, deaktiviert die Verwendung externer, cloudbasierter Intelligenzdienste mit Siri. Standard ist Ein. Verfügbar für iOS 18.2 und höher.

- Anmeldung bei externen Intelligenz-Integrationen zulassen: Wenn Aus, werden externe Intelligenzanbieter in den anonymen Modus gezwungen. Wenn ein Benutzer bereits bei einem externen Intelligenzanbieter angemeldet ist, führt die Anwendung dieser Einschränkung dazu, dass er bei der nächsten Anfrage abgemeldet wird. Standard ist Ein. Verfügbar für iOS 18.2 und höher.

- Intelligente Mail-Antworten zulassen: Wenn Aus, deaktiviert intelligente Antworten in Mail. Standard ist Ein. Verfügbar für iOS 18.2 und höher.

- Notizen-Transkription zulassen: Wenn Aus, deaktiviert die Transkription in Notizen. Standard ist Ein. Verfügbar für iOS 18.2 und höher.

- Safari-Zusammenfassung zulassen: Wenn Aus, deaktiviert das System die Möglichkeit, Inhalte in Safari zusammenzufassen. Standard ist Ein. Verfügbar für iOS 18.4 und höher.

- Visuelle Intelligenz-Zusammenfassung zulassen: Wenn Aus, deaktiviert das System die visuelle Intelligenz-Zusammenfassung. Standard ist Ein. Verfügbar für iOS 18.3 und höher.

- Notizen-Transkriptionszusammenfassung zulassen: Wenn Aus, deaktiviert die Transkriptionszusammenfassung in Notizen. Standard ist Ein. Verfügbar für iOS 18.3 und höher.

- Apple Intelligence-Bericht zulassen: Wenn Aus, deaktiviert das System Apple Intelligence-Berichte. Standard ist Ein. Verfügbar für iOS 18.4 und höher.

- Änderung der Standard-Anruf-App zulassen: Wenn Aus, deaktiviert die Änderung der Präferenz für die Standard-Anruf-App. Der MDM-Einstellungsbefehl zum Festlegen der Standard-Anruf-App-Präferenz funktioniert weiterhin, wenn dies angewendet wird. Standard ist Ein. Verfügbar für iOS 18.4 und höher.

- Änderung der Standard-Messaging-App zulassen: Wenn Aus, deaktiviert die Änderung der Präferenz für die Standard-Messaging-App. Der MDM-Einstellungsbefehl zum Festlegen der Standard-Messaging-App-Präferenz funktioniert weiterhin, wenn dies angewendet wird. Standard ist Ein. Verfügbar für iOS 18.4 und höher.

-

Externe Intelligenz-Arbeitsbereichs-IDs zulassen: Ein Array von Zeichenfolgen, das derzeit jedoch auf ein einzelnes Element beschränkt ist. Falls vorhanden, erlaubt Apple Intelligence nur die Verwendung der angegebenen externen Integrations-Arbeitsbereichs-ID und erfordert eine Anmeldung, um Anfragen zu stellen; der Benutzer muss sich bei Integrationen anmelden, die eine Anmeldung unterstützen. Mehrere Payloads werden durch eine Schnittmengenoperation kombiniert. Dies bedeutet, dass die zulässige Menge von Arbeitsbereichs-IDs zu einer leeren Menge werden kann, wenn widersprüchliche Werte in mehreren Payloads angegeben werden. Verfügbar für iOS 18.3 und höher.

- Externe Intelligenz-Arbeitsbereichs-ID: Um eine externe Intelligenz-Arbeitsbereichs-ID hinzuzufügen, klicken Sie auf Hinzufügen, geben Sie eine Externe Intelligenz-Arbeitsbereichs-ID ein und klicken Sie auf Speichern. Wiederholen Sie diesen Vorgang für jede Arbeitsbereichs-ID, die Sie hinzufügen möchten.

- Standardbrowser ändern: Wenn Aus, ist die Änderung der Standardbrowser-Präferenz untersagt. Bei Verwendung unter iOS erlaubt dies weiterhin den MDM-Einstellungsbefehl zum Festlegen der Standardbrowser-Präferenz. Erfordert ein betreutes Gerät. Verfügbar für iOS 18.2 oder höher.

- Live-Voicemail zulassen: Wenn Aus, deaktiviert das System die Live-Voicemail auf dem Gerät. Standard ist Ein. Verfügbar für iOS 17.2 und höher.

-

Sicherheit – Auf Sperrbildschirm anzeigen

- Kontrollzentrum: Ermöglicht den Zugriff auf das Kontrollzentrum auf dem Sperrbildschirm. Das Kontrollzentrum ermöglicht Benutzern, den Flugmodus, WLAN, Bluetooth, den Nicht-Stören-Modus und die Bildschirmausrichtungseinstellungen einfach zu ändern.

- Benachrichtigung: Ermöglicht Benachrichtigungen auf dem Sperrbildschirm.

- Heute-Ansicht: Ermöglicht die Heute-Ansicht, die Informationen wie das Wetter und die Kalendereinträge des aktuellen Tages aggregiert, auf dem Sperrbildschirm.

-

Medieninhalte – Zulassen

- Explizite Musik, Podcasts und iTunes U-Material: Ermöglicht explizites Material auf den Geräten der Benutzer.

- Explizite sexuelle Inhalte in iBooks: Ermöglicht das Herunterladen expliziten Materials aus iBooks.

- Bewertungsregion: Legt die Region fest, aus der die Kindersicherungsbewertungen abgerufen werden. Klicken Sie in der Liste auf ein Land, um die Bewertungsregion festzulegen. Standard ist Vereinigte Staaten.

- Filme: Legt fest, ob Filme auf den Geräten der Benutzer zugelassen sind. Wenn Filme zugelassen sind, legen Sie optional die Bewertungsstufe für Filme fest. Klicken Sie in der Liste auf eine Option, um Filme auf dem Gerät zuzulassen oder einzuschränken. Standard ist „Alle Filme zulassen“.

- TV-Sendungen: Legt fest, ob TV-Sendungen auf den Geräten der Benutzer zugelassen sind. Wenn TV-Sendungen zugelassen sind, legen Sie optional die Bewertungsstufe für TV-Sendungen fest. Klicken Sie in der Liste auf eine Option, um TV-Sendungen auf dem Gerät zuzulassen oder einzuschränken. Standard ist „Alle TV-Sendungen zulassen“.

- Apps: Legt fest, ob Apps auf den Geräten der Benutzer zugelassen sind. Wenn Apps zugelassen sind, legen Sie optional die Bewertungsstufe für Apps fest. Klicken Sie in der Liste auf eine Option, um Apps auf dem Gerät zuzulassen oder einzuschränken. Standard ist „Alle Apps zulassen“.

-

Richtlinieneinstellungen

-

Richtlinie entfernen: Wählen Sie eine Methode zum Planen der Richtlinienentfernung. Verfügbare Optionen sind Datum auswählen und Dauer bis zur Entfernung (in Stunden)

- Datum auswählen: Klicken Sie auf den Kalender, um das spezifische Datum für die Entfernung auszuwählen.

- Dauer bis zur Entfernung (in Stunden): Geben Sie eine Zahl in Stunden ein, bis die Richtlinienentfernung erfolgt. Nur verfügbar für iOS 6.0 und höher.

- Profilbereich: Wählen Sie, ob diese Richtlinie für einen Benutzer oder ein gesamtes System gilt. Standard ist Benutzer. Diese Option ist nur unter iOS 9.3 und höher verfügbar.

-

Richtlinie entfernen: Wählen Sie eine Methode zum Planen der Richtlinienentfernung. Verfügbare Optionen sind Datum auswählen und Dauer bis zur Entfernung (in Stunden)

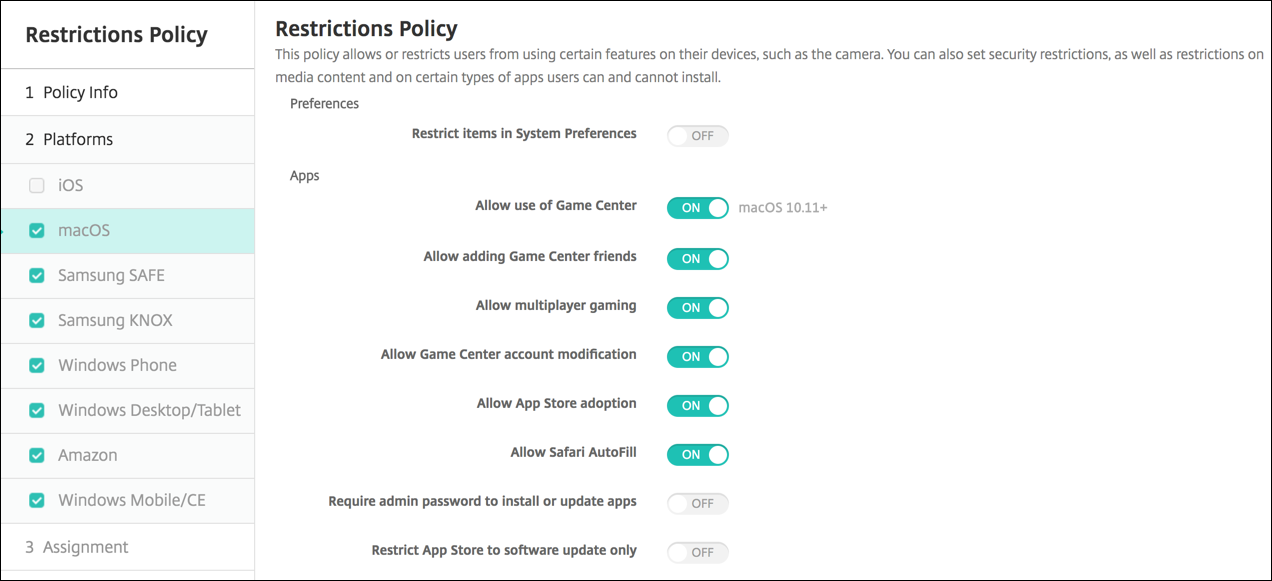

macOS-Einstellungen

-

Einstellungen

-

Elemente in den Systemeinstellungen einschränken: Ermöglicht oder beschränkt den Benutzerzugriff auf die Systemeinstellungen. Standardmäßig ist dies Aus, wodurch Benutzer vollen Zugriff auf die Systemeinstellungen haben. Wenn aktiviert, konfigurieren Sie die folgenden Einstellungen.

-

Systemeinstellungen: Wählen Sie, ob die von Ihnen ausgewählten Einstellungen aktiviert oder deaktiviert sind. Standardmäßig sind alle Einstellungen aktiviert, die standardmäßig Ein sind.

- Benutzer & Gruppen

- Allgemein

- Bedienungshilfen

- App Store

- Softwareupdate

- Bluetooth

- CDs & DVDs

- Datum & Uhrzeit

- Schreibtisch & Bildschirmschoner

- Monitore

- Dock

- Energie sparen

- Erweiterungen

- FibreChannel

- iCloud

- Ink

- Internetaccounts

- Tastatur

- Sprache & Text

- Mission Control

- Maus

- Netzwerk

- Mitteilungen

- Kindersicherung

- Drucker & Scanner

- Profile

- Sicherheit & Datenschutz

- Freigaben

- Ton

- Diktat & Sprache

- Spotlight

- Startvolume

- Time Machine

- Trackpad

- Xsan

-

Systemeinstellungen: Wählen Sie, ob die von Ihnen ausgewählten Einstellungen aktiviert oder deaktiviert sind. Standardmäßig sind alle Einstellungen aktiviert, die standardmäßig Ein sind.

-

Elemente in den Systemeinstellungen einschränken: Ermöglicht oder beschränkt den Benutzerzugriff auf die Systemeinstellungen. Standardmäßig ist dies Aus, wodurch Benutzer vollen Zugriff auf die Systemeinstellungen haben. Wenn aktiviert, konfigurieren Sie die folgenden Einstellungen.

-

Apps

- Verwendung von Game Center zulassen: Ermöglicht Benutzern, Online-Spiele über Game Center zu spielen. Standardmäßig ist dies Ein.

- Hinzufügen von Game Center-Freunden zulassen: Ermöglicht Benutzern, eine Benachrichtigung an einen Freund zu senden, um ein Spiel zu spielen. Standardmäßig ist dies Ein.

- Multiplayer-Spiele zulassen: Ermöglicht Benutzern, Multiplayer-Spiele zu starten. Standardmäßig ist dies Ein.

- Änderung des Game Center-Kontos zulassen: Ermöglicht Benutzern, ihre Game Center-Kontoeinstellungen zu ändern. Standardmäßig ist dies Ein.

- App Store-Übernahme zulassen: Ermöglicht oder beschränkt den App Store, Apps zu übernehmen, die bereits in OS X vorhanden sind. Standardmäßig ist dies Ein.

- Automatisches Ausfüllen in Safari zulassen: Ermöglicht Safari, Felder auf Websites automatisch mit gespeicherten Passwörtern, Adressen und anderen grundlegenden Informationen auszufüllen. Standardmäßig ist dies Ein.

- Administratorpasswort für die Installation oder Aktualisierung von Apps erforderlich: Erfordert ein Administratorpasswort für die Installation oder Aktualisierung von Apps. Standardmäßig ist dies Aus, was bedeutet, dass kein Administratorpasswort erforderlich ist.

- App Store auf Softwareupdates beschränken: Beschränkt den App Store auf Updates, wodurch alle Registerkarten im App Store außer “Updates” deaktiviert werden. Standardmäßig ist dies Aus, was vollen App Store-Zugriff ermöglicht.

-

Einschränken, welche Apps geöffnet werden dürfen: Beschränkt oder erlaubt die Verwendung von Apps durch Benutzer. Standardmäßig ist dies AUS, wodurch alle Apps verwendet werden können. Wenn aktiviert, konfigurieren Sie die folgenden Einstellungen:

- Zugelassene Apps: Klicken Sie auf Hinzufügen, geben Sie den Namen und die Bundle-ID für eine App ein, die gestartet werden darf, und klicken Sie dann auf Speichern. Wiederholen Sie diesen Schritt für jede App, die gestartet werden darf.

- Nicht zugelassene Ordner: Klicken Sie auf Hinzufügen, geben Sie den Dateipfad zu einem Ordner ein, auf den Sie den Benutzerzugriff einschränken möchten (z. B. /Applications/Utilities), und klicken Sie dann auf Speichern. Wiederholen Sie diesen Schritt für alle Ordner, auf die Benutzer keinen Zugriff haben sollen.

- Zugelassene Ordner: Klicken Sie auf Hinzufügen, geben Sie den Dateipfad zu einem Ordner ein, auf den Sie dem Benutzer Zugriff gewähren möchten, und klicken Sie dann auf Speichern. Wiederholen Sie diesen Schritt für alle Ordner, auf die Benutzer Zugriff haben sollen.

-

Widgets

-

Nur die folgenden Dashboard-Widgets ausführen lassen: Ermöglicht oder beschränkt, welche Dashboard-Widgets, wie Weltuhr oder Rechner, Benutzer ausführen dürfen. Standardmäßig ist dies Aus, wodurch Benutzer alle Widgets ausführen dürfen. Wenn aktiviert, konfigurieren Sie die folgende Einstellung:

- Zugelassene Widgets: Klicken Sie auf Hinzufügen, geben Sie den Namen und die ID eines Widgets ein, das ausgeführt werden darf, und klicken Sie dann auf Speichern. Wiederholen Sie diesen Schritt für jedes Widget, das Sie auf dem Dashboard ausführen möchten.

-

Nur die folgenden Dashboard-Widgets ausführen lassen: Ermöglicht oder beschränkt, welche Dashboard-Widgets, wie Weltuhr oder Rechner, Benutzer ausführen dürfen. Standardmäßig ist dies Aus, wodurch Benutzer alle Widgets ausführen dürfen. Wenn aktiviert, konfigurieren Sie die folgende Einstellung:

-

Medien

- AirDrop zulassen: Ermöglicht Benutzern, Fotos, Videos, Websites, Standorte und mehr mit iOS-Geräten in der Nähe zu teilen.

-

Freigaben

- Neue Freigabedienste automatisch aktivieren: Wählen Sie, ob Freigabedienste automatisch aktiviert werden sollen.

- Mail: Wählen Sie, ob ein freigegebenes Postfach zugelassen werden soll.

- Facebook: Wählen Sie, ob ein freigegebenes Facebook-Konto zugelassen werden soll.

- Videodienste – Flickr, Vimeo, Tudou und Youku: Wählen Sie, ob freigegebene Videodienste zugelassen werden sollen.

- Zu Aperture hinzufügen: Wählen Sie, ob die freigegebene Möglichkeit zum Hinzufügen zu Aperture zugelassen werden soll.

- Sina Weibo: Wählen Sie, ob ein freigegebenes Sina Weibo-Microblogging-Konto zugelassen werden soll.

- Twitter: Wählen Sie, ob ein freigegebenes Twitter-Konto zugelassen werden soll.

- Nachrichten: Wählen Sie, ob der freigegebene Zugriff auf Nachrichten zugelassen werden soll.

- Zu iPhoto hinzufügen: Wählen Sie, ob die freigegebene Möglichkeit zum Hinzufügen zu iPhoto zugelassen werden soll.

- Zur Leseliste hinzufügen: Wählen Sie, ob die freigegebene Möglichkeit zum Hinzufügen zur Leseliste zugelassen werden soll.

- AirDrop: Wählen Sie, ob ein freigegebenes AirDrop-Konto zugelassen werden soll.

-

Funktionalität

- Schreibtischbild sperren: Wählen Sie, ob Benutzer das Schreibtischbild ändern können. Standardmäßig ist dies Aus, was bedeutet, dass Benutzer das Schreibtischbild ändern können.

- Verwendung der Kamera zulassen: Wählen Sie, ob Benutzer die Kamera auf ihren Macs verwenden können. Standardmäßig ist dies Aus, was bedeutet, dass Benutzer die Kamera nicht verwenden können.

- Apple Music zulassen: Ermöglicht Benutzern die Nutzung des Apple Music-Dienstes (macOS 10.12 und höher). Wenn Sie den Apple Music-Dienst nicht zulassen, läuft die Musik-App im klassischen Modus. Gilt nur für überwachte Geräte. Standardmäßig Ein.

- Spotlight-Vorschläge zulassen: Wählen Sie, ob Benutzer Spotlight-Vorschläge verwenden können, um ihren Mac zu durchsuchen und Spotlight-Vorschläge aus dem Internet, iTunes und dem App Store zu erhalten. Standardmäßig ist dies Aus, was Benutzer daran hindert, Spotlight-Vorschläge zu verwenden.

- Nachschlagen zulassen: Wählen Sie, ob Benutzer Definitionen von Wörtern über das Kontextmenü oder das Spotlight-Suchmenü nachschlagen können. Standardmäßig ist dies AUS, was Benutzer daran hindert, die Nachschlagefunktion auf ihren Macs zu verwenden.

- Verwendung des iCloud-Passworts für lokale Accounts zulassen: Wählen Sie, ob Benutzer ihre Apple-ID und ihr iCloud-Passwort verwenden können, um sich auf ihren Macs anzumelden. Die Aktivierung dieser Richtlinie bedeutet, dass Benutzer nur eine ID und ein Passwort für alle Anmeldebildschirme auf ihren Macs verwenden. Standardmäßig ist dies Ein, wodurch Benutzer ihre Apple-ID und ihr iCloud-Passwort verwenden können, um auf ihre Macs zuzugreifen.

-

iCloud-Dokumente & -Daten zulassen: Wählen Sie, ob Benutzer auf Dokumente und Daten zugreifen dürfen, die in iCloud auf ihren Macs gespeichert sind. Standardmäßig ist dies Aus, was Benutzer daran hindert, iCloud-Dokumente und -Daten auf ihren Macs zu verwenden.

- iCloud-Schreibtisch und -Dokumente zulassen: (macOS 10.12.4 und höher) Standardmäßig ausgewählt.

- iCloud-Schlüsselbund-Synchronisierung zulassen: iCloud-Schlüsselbund-Synchronisierung zulassen (macOS 10.12 und höher). Standardmäßig ist dies Ein.

- iCloud Mail zulassen: Ermöglicht Benutzern die Nutzung von iCloud Mail (macOS 10.12 und höher). Standardmäßig ist dies Ein.

- iCloud Kontakte zulassen: Ermöglicht Benutzern die Nutzung von iCloud Kontakten (macOS 10.12 und höher). Standardmäßig ist dies Ein.

- iCloud Kalender zulassen: Ermöglicht Benutzern die Nutzung von iCloud Kalendern (macOS 10.12 und höher). Standardmäßig ist dies Ein.

- iCloud Erinnerungen zulassen: Ermöglicht Benutzern die Nutzung von iCloud Erinnerungen (macOS 10.12 und höher). Standardmäßig ist dies Ein.

- iCloud Lesezeichen zulassen: Ermöglicht Benutzern die Synchronisierung mit iCloud Lesezeichen (macOS 10.12 und höher). Standardmäßig ist dies Ein.

- iCloud Notizen zulassen: Ermöglicht Benutzern die Nutzung von iCloud Notizen (macOS 10.12 und höher). Standardmäßig ist dies Ein.

- iCloud Fotos zulassen: Wenn Sie diese Einstellung auf Aus ändern, werden alle Fotos, die nicht vollständig aus der iCloud-Fotomediathek heruntergeladen wurden, aus dem lokalen Gerätespeicher entfernt (macOS 10.12 und höher). Standardmäßig ist dies Ein.

- Automatische Entsperrung zulassen: Informationen zu dieser Option und zur Apple Watch finden Sie unter https://www.imore.com/auto-unlock (macOS 10.12 und höher). Standardmäßig ist dies Ein.

- Touch ID zum Entsperren des Mac zulassen: (macOS 10.12.4 und höher). Standardmäßig ist dies Ein.

- Verzögerte Softwareupdates erzwingen: Wenn Ein, verzögert diese Einstellung die Sichtbarkeit von Softwareupdates für Benutzer. Benutzer sehen ein Softwareupdate erst nach der angegebenen Anzahl von Tagen nach dem Veröffentlichungsdatum des Softwareupdates. Standardmäßig ist dies Aus. Nur für überwachte Geräte mit macOS 10.13.4 und höher verfügbar.

- Erzwungene Verzögerung von Softwareupdates (Tage): Gibt an, um wie viele Tage ein Softwareupdate auf dem Gerät verzögert werden soll. Das Maximum beträgt 90 Tage. Standard ist 30. Nur für überwachte Geräte mit macOS 10.13.4 und höher verfügbar.

- Passwort AutoAusfüllen: Optional. Wenn deaktiviert, können Benutzer die Funktionen “Passwörter automatisch ausfüllen” oder “Automatische starke Passwörter” nicht verwenden. Standardmäßig ist dies Ein. Verfügbar ab macOS 10.14.

- Passwort-Näherungsanfragen: Optional. Wenn deaktiviert, fordern die Geräte der Benutzer keine Passwörter von Geräten in der Nähe an. Standardmäßig ist dies Ein. Verfügbar ab macOS 10.14.

- Passwortfreigabe: Optional. Wenn deaktiviert, können Benutzer ihre Passwörter nicht über die AirDrop-Passwortfunktion teilen. Standardmäßig ist dies Ein. Verfügbar ab macOS 10.14.

- Bild-Spielplatz: Wenn Aus, wird die Verwendung der Bildgenerierung untersagt. Standardmäßig ist dies Ein. Nur für überwachte Geräte mit macOS 15 und höher verfügbar.

- iPhone-Spiegelung: Wenn Aus, wird die Verwendung der iPhone-Spiegelung untersagt. Bei Verwendung unter macOS verhindert dies, dass der Mac ein iPhone spiegelt. Standardmäßig ist dies Ein. Nur für überwachte Geräte mit macOS 15 und höher verfügbar.

- Schreibwerkzeuge: Wenn Aus, werden die Schreibwerkzeuge von Apple Intelligence deaktiviert. Standardmäßig ist dies Ein. Nur für überwachte Geräte mit macOS 15 und höher verfügbar.

- Änderung der Medienfreigabe zulassen: Wenn Aus, wird die Änderung der Medienfreigabeeinstellungen verhindert. Standardmäßig ist dies Ein. Verfügbar für macOS 15.1 und höher.

- Bildschirmaufnahme-Warnung umgehen erzwingen: Wenn Ein, wird die Anzeige einer Bildschirmaufnahme-Warnung umgangen. Standardmäßig ist dies Aus. Verfügbar für macOS 15.1 und höher.

- E-Mail-Zusammenfassung: Wenn Aus, wird die Möglichkeit deaktiviert, E-Mail-Nachrichten manuell zusammenzufassen. Dies hat keine Auswirkungen auf die automatische Zusammenfassungsgenerierung. Standardmäßig ist dies Ein. Verfügbar für macOS 15.1 oder höher.

Android-Einstellungen

- Kamera: Ermöglicht Benutzern die Verwendung der Kamera auf ihren Geräten. Wenn Aus, ist die Kamera deaktiviert. Standardmäßig Ein.

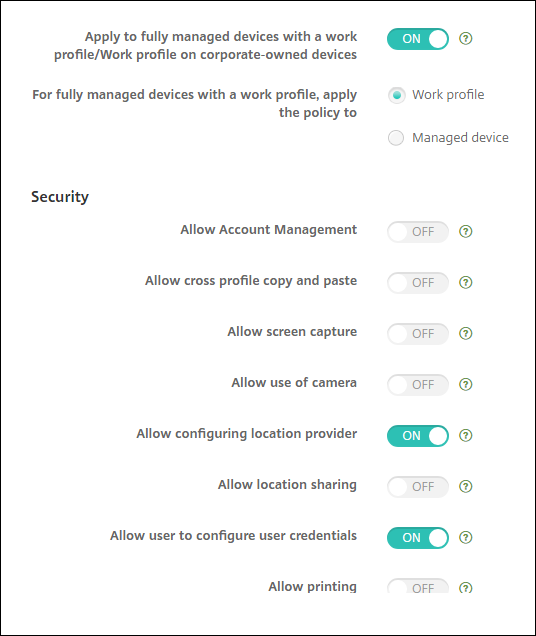

Android Enterprise-Einstellungen

Wenn ein neues oder auf Werkseinstellungen zurückgesetztes Android-Gerät im Arbeitsprofilmodus registriert wird, werden Geräte mit Android 9.0-10.x als vollständig verwaltete Geräte mit einem Arbeitsprofil registriert. Geräte mit Android 11+ werden als Arbeitsprofil auf unternehmenseigenen Geräten registriert. Die Einschränkungsrichtlinie kann entweder auf das Arbeitsprofil auf dem Gerät oder auf das verwaltete Gerät angewendet werden.

Auf Geräten, die im Modus “Arbeitsprofil auf unternehmenseigenen Geräten” registriert sind, sind die folgenden Einschränkungen nur für das Arbeitsprofil verfügbar:

- Sicherungsdienst zulassen

- System-Apps aktivieren

- Sperrbildschirm vom Sperren des Geräts abhalten

- Verwendung der Statusleiste zulassen

- Bildschirm des Geräts eingeschaltet lassen

- Benutzersteuerung der Anwendungseinstellungen zulassen

- Benutzer zum Konfigurieren von Benutzeranmeldeinformationen zulassen

- VPN-Konfiguration zulassen

- USB-Massenspeicher zulassen

- Zurücksetzen auf Werkseinstellungen zulassen

- Deinstallation von Apps zulassen

- E-Mail-App von Arbeits- und persönlichen Profilen aus zugreifen

- Apps außerhalb des Google Play Store zulassen

- Profilübergreifendes Kopieren und Einfügen zulassen

- App-Verifizierung aktivieren

- Kontoverwaltung zulassen

- Drucken zulassen

- NFC zulassen

- Hinzufügen von Benutzern zulassen

Standardmäßig sind die Einstellungen für USB-Debugging und unbekannte Quellen auf einem Gerät deaktiviert, wenn es im Android Enterprise-Arbeitsprofilmodus registriert ist.

Für Geräte mit Android 9.0-10.x und Samsung Knox 3.0 und höher konfigurieren Sie die Einstellungen für Samsung Knox und Samsung SAFE auf der Seite Android Enterprise. Für Geräte mit früheren Android- oder Samsung Knox-Versionen verwenden Sie die Seiten Samsung Knox und Samsung SAFE.

Samsung-Einschränkungen gelten nicht für Geräte, die im Modus „Arbeitsprofil auf unternehmenseigenen Geräten“ registriert sind. Verwenden Sie das Knox Service Plugin (KSP), um Samsung-Einschränkungen auf diese Geräte anzuwenden. Weitere Informationen finden Sie in der Samsung-Dokumentation.

Wir empfehlen die Verwendung von Samsung Knox 3.4 oder höher für die neuesten Samsung Knox-Verwaltungsfunktionen.

-

Auf vollständig verwaltete Geräte mit einem Arbeitsprofil/Arbeitsprofil auf unternehmenseigenen Geräten anwenden: Ermöglicht die Konfiguration von Richtlinieneinstellungen für Einschränkungen auf vollständig verwalteten Geräten mit Arbeitsprofilen. Wenn diese Einstellung auf Ein steht, wählen Sie eine der folgenden Einstellungen aus:

- Arbeitsprofil: Die von Ihnen konfigurierten Einschränkungseinstellungen gelten nur für das Arbeitsprofil auf dem Gerät.

- Gerät verwalten: Die von Ihnen konfigurierten Einschränkungseinstellungen gelten nur für das Gerät.

Wenn diese Einstellung auf Aus steht, gelten die von Ihnen konfigurierten Anmeldeinformationseinstellungen für das Gerät, mit Ausnahme von Einstellungen, die explizit für das Arbeitsprofil gelten. Standard ist Aus.

Wenn Auf vollständig verwaltete Geräte mit einem Arbeitsprofil/Arbeitsprofil auf unternehmenseigenen Geräten anwenden deaktiviert ist, konfigurieren Sie diese Einstellungen:

-

Sicherheit

- Kontoverwaltung zulassen: Ermöglicht das Hinzufügen eines Kontos im Arbeitsprofil und auf verwalteten Geräten. Standard ist Aus.

- Kopieren und Einfügen über Profile hinweg zulassen: Wenn auf Ein gesetzt, können Benutzer zwischen Apps im Android Enterprise-Profil und Apps im persönlichen Bereich kopieren und einfügen. Standard ist Aus.

- Bildschirmaufnahme zulassen: Ermöglicht Benutzern, den Gerätebildschirm aufzuzeichnen oder eine Bildschirmaufnahme zu erstellen. Standard ist Aus.

- Kameranutzung zulassen: Ermöglicht Benutzern, Bilder und Videos mit der Gerätekamera aufzunehmen. Standard ist Aus.

- VPN-Konfiguration zulassen: Ermöglicht Benutzern, VPN-Konfigurationen zu erstellen. Für Geräte mit Arbeitsprofilen, die Android 6 und höher ausführen, und für vollständig verwaltete Geräte. Standard ist Ein.

- Sicherungsdienst zulassen: Ermöglicht Benutzern, Anwendungs- und Systemdaten auf ihren Geräten zu sichern. Standard ist Ein.

- NFC zulassen: Ermöglicht Benutzern, Webseiten, Fotos, Videos oder andere Inhalte von ihren Geräten über Near Field Communication (NFC) an ein anderes Gerät zu senden. Für MDM 4.0 und höher. Standard ist Ein.

- Konfiguration des Standortanbieters zulassen: Ermöglicht Benutzern, GPS auf ihren Geräten zu aktivieren. Für Android API 28 und höher. Standard ist Ein.

-

Standortfreigabe zulassen: Bei verwalteten Profilen kann der Gerätebesitzer diese Einstellung überschreiben. Standard ist Aus.

Tipp:

Sie können Standortgeräte-Richtlinien in XenMobile erstellen, um geografische Grenzen durchzusetzen. Siehe Standortgeräte-Richtlinie.

- Benutzer darf Anmeldeinformationen konfigurieren: Legt fest, ob Benutzer Anmeldeinformationen im verwalteten Schlüsselspeicher konfigurieren können. Standard ist Ein.

- Drucken zulassen: Wenn auf Ein gesetzt, ermöglicht die Einstellung Benutzern das Drucken auf jeden vom Benutzergerät aus zugänglichen Drucker. Standard ist Aus. Verfügbar für: Android 9 und höher.

- USB-Debugging zulassen: Standard ist Aus.

-

Apps

-

System-Apps aktivieren: Ermöglicht Benutzern, vorinstallierte Geräte-Apps auszuführen. Standard ist Aus. Um bestimmte Apps zu aktivieren, klicken Sie in der Tabelle System-Apps-Liste auf Hinzufügen.

-

System-Apps-Liste: Eine Liste der System-Apps, die Sie auf dem Gerät aktivieren möchten. Setzen Sie System-Apps aktivieren auf Ein und fügen Sie den App-Paketnamen hinzu. Um den Paketnamen für eine System-App nachzuschlagen, können Sie die Android Debug Bridge (

adb) verwenden, um den Android-Paketmanager-Befehl (pm) aufzurufen. Zum Beispiel:adb shell "pm list packages -f name", wobei “name” Teil des Paketnamens ist. Weitere Informationen finden Sie unter https://developer.android.com/studio/command-line/adb. Für Android Enterprise-Geräte können Sie App-Berechtigungen mithilfe der Richtlinie Android Enterprise-App-Berechtigungen einschränken.

-

System-Apps-Liste: Eine Liste der System-Apps, die Sie auf dem Gerät aktivieren möchten. Setzen Sie System-Apps aktivieren auf Ein und fügen Sie den App-Paketnamen hinzu. Um den Paketnamen für eine System-App nachzuschlagen, können Sie die Android Debug Bridge (

-

Anwendungen deaktivieren: Blockiert eine angegebene Liste von Apps daran, auf Geräten ausgeführt zu werden. Standard ist Aus. Um eine installierte App zu deaktivieren, ändern Sie die Einstellung auf Ein und klicken Sie dann in der Tabelle Anwendungsliste auf Hinzufügen.

- Anwendungsliste: Eine Liste der Apps, die Sie blockieren möchten. Setzen Sie Anwendungen deaktivieren auf Ein und fügen Sie die App hinzu. Geben Sie den App-Paketnamen ein. Das Ändern und Bereitstellen einer App-Liste überschreibt die vorherige App-Liste. Beispiel: Wenn Sie com.example1 und com.example2 deaktivieren und die Liste später in com.example1 und com.example3 ändern, aktiviert XenMobile com.example.2.

- App-Verifizierung aktivieren: Ermöglicht dem Betriebssystem, Apps auf bösartiges Verhalten zu scannen. Standard ist Ein.

- Google-Apps aktivieren: Ermöglicht Benutzern, Apps von Google Mobile Services auf das Gerät herunterzuladen. Standard ist Ein.

- Apps außerhalb von Google Play zulassen: Ermöglicht die Installation von Apps aus anderen Stores als Google Play. Standard ist Aus.

- Benutzerkontrolle über Anwendungseinstellungen zulassen: Ermöglicht Benutzern, Apps zu deinstallieren, Apps zu deaktivieren, Cache und Daten zu löschen, jede App zu beenden und Standardeinstellungen zu löschen. Benutzer führen diese Aktionen über die Einstellungen-App aus. Standard ist Aus.

-

App-Deinstallation zulassen: Ermöglicht Benutzern, Apps aus dem Managed Google Play Store zu deinstallieren. Standard ist Aus. Um diese Einstellung anzuzeigen, aktivieren Sie die Servereigenschaft

afw.restriction.policy.v2. Weitere Informationen zu Servereigenschaften finden Sie unter Servereigenschaften. - E-Mail-App aus Arbeits- und persönlichen Profilen zugreifen: Ermöglicht Benutzern den Zugriff auf und die Nutzung der E-Mail-App des Arbeitsprofils von Ihrem persönlichen Profil aus, wenn die Einstellung auf Ein steht. Standard ist Aus.

-

System-Apps aktivieren: Ermöglicht Benutzern, vorinstallierte Geräte-Apps auszuführen. Standard ist Aus. Um bestimmte Apps zu aktivieren, klicken Sie in der Tabelle System-Apps-Liste auf Hinzufügen.

-

BYOD-Arbeitsprofil

-

Widgets für Arbeitsprofil-Apps auf dem Startbildschirm zulassen: Wenn diese Einstellung auf Ein steht, können Benutzer Widgets für Arbeitsprofil-Apps auf dem Startbildschirm des Geräts platzieren. Wenn diese Einstellung auf Aus steht, können Benutzer keine Widgets für Arbeitsprofil-Apps auf dem Startbildschirm des Geräts platzieren. Standard ist Aus.

- Apps mit zulässigen Widgets: Eine Liste der Apps, die Sie auf dem Startbildschirm zulassen möchten. Stellen Sie Widgets für Arbeitsprofil-Apps auf dem Startbildschirm zulassen auf Ein und fügen Sie die App hinzu. Klicken Sie auf Hinzufügen und wählen Sie aus der Liste eine App aus, deren Widgets Sie auf dem Startbildschirm zulassen möchten. Klicken Sie auf Speichern. Wiederholen Sie diesen Vorgang, um weitere App-Widgets zuzulassen.

-

Kontakte des Arbeitsprofils in Gerätekontakten zulassen: Zeigt Kontakte aus dem verwalteten Android Enterprise-Profil im übergeordneten Profil für eingehende Anrufe an (Android 7.0 und höher). Standard ist Aus.

-

Nur vollständig verwaltete Geräte

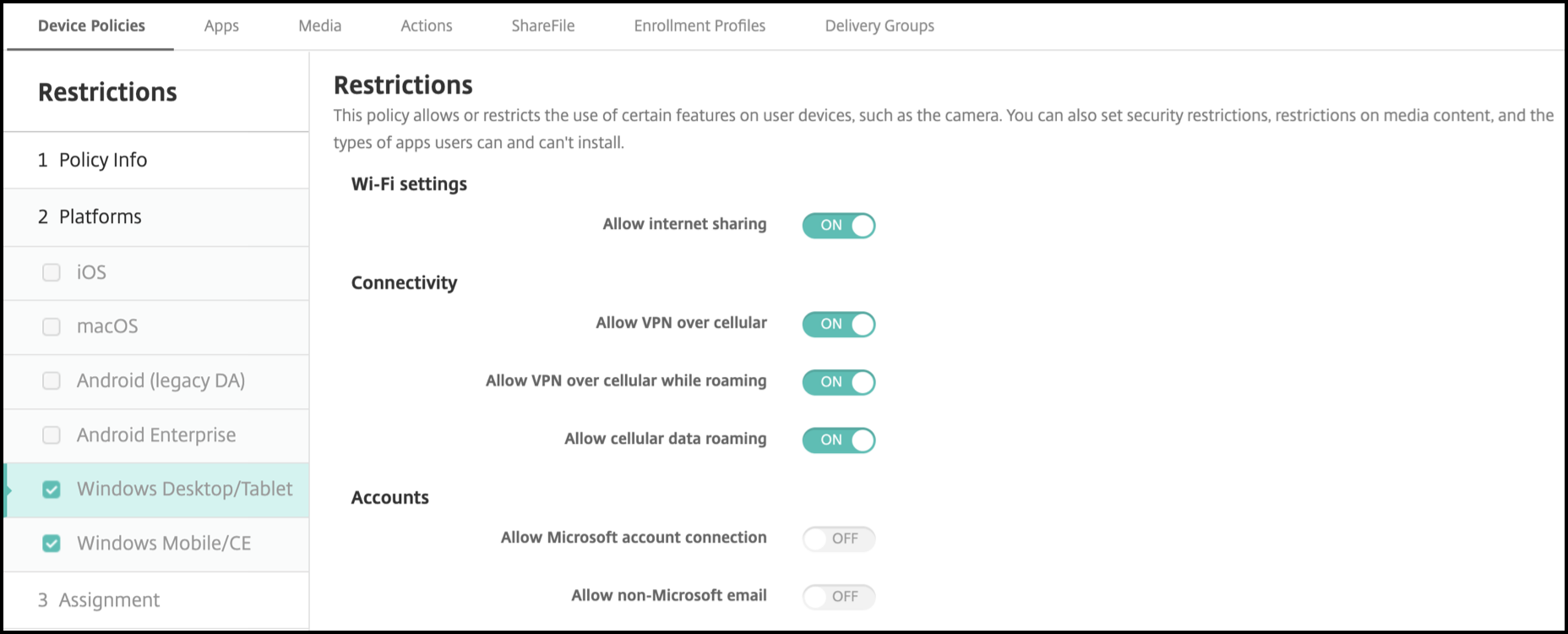

- Hinzufügen von Benutzern zulassen: Ermöglicht Benutzern, neue Benutzer auf einem Gerät hinzuzufügen. Standard ist Ein.

- Daten-Roaming zulassen: Ermöglicht Benutzern die Nutzung mobiler Daten im Roaming. Standard ist Aus, wodurch Roaming auf den Geräten der Benutzer deaktiviert wird. Standard ist Aus.

- SMS zulassen: Ermöglicht Benutzern das Senden und Empfangen von SMS-Nachrichten. Standard ist Aus.

- Verwendung der Statusleiste zulassen: Wenn diese Einstellung auf Ein steht, wird die Statusleiste auf verwalteten Geräten und dedizierten Geräten (auch als COSU-Geräte bezeichnet) aktiviert. Diese Einstellung deaktiviert Benachrichtigungen, Schnelleinstellungen und andere Bildschirmüberlagerungen, die ein Entweichen aus dem Vollbildmodus ermöglichen. Benutzer können zu den Systemeinstellungen wechseln und Benachrichtigungen sehen. Für Android 6.0 und höher. Standard ist Aus.

-

Bluetooth zulassen: Ermöglicht Benutzern die Verwendung von Bluetooth. Standard ist Ein.

-

Bluetooth-Freigabe zulassen: Wenn nicht ausgewählt, können Benutzer keine ausgehende Bluetooth-Freigabe auf ihrem Gerät einrichten. Standardmäßig ist dies ausgewählt. Um diese Einstellung anzuzeigen, aktivieren Sie die Servereigenschaft

afw.restriction.policy.v2. Weitere Informationen zu Servereigenschaften finden Sie unter Servereigenschaften.

-

Bluetooth-Freigabe zulassen: Wenn nicht ausgewählt, können Benutzer keine ausgehende Bluetooth-Freigabe auf ihrem Gerät einrichten. Standardmäßig ist dies ausgewählt. Um diese Einstellung anzuzeigen, aktivieren Sie die Servereigenschaft

- Konfigurieren von Datum und Uhrzeit zulassen: Ermöglicht Benutzern, Datum und Uhrzeit auf ihren Geräten zu ändern. Standard ist Ein.

- Zurücksetzen auf Werkseinstellungen zulassen: Ermöglicht Benutzern, ihre Geräte auf die Werkseinstellungen zurückzusetzen. Standard ist Ein.

- Bildschirm des Geräts eingeschaltet lassen: Wenn diese Einstellung auf Ein steht, bleibt der Bildschirm des Geräts eingeschaltet, wenn das Gerät angeschlossen ist. Standard ist Aus.

- USB-Massenspeicher zulassen: Ermöglicht die Übertragung großer Datendateien zwischen den Geräten der Benutzer und einem Computer über eine USB-Verbindung. Standard ist Ein.

- Mikrofon zulassen: Ermöglicht Benutzern die Verwendung des Mikrofons auf ihren Geräten. Standard ist Ein.

- Tethering zulassen: Ermöglicht Benutzern, tragbare Hotspots zu konfigurieren und Daten zu tethern. Standard ist Aus.

- Sperrbildschirm vom Sperren des Geräts abhalten: Wenn diese Einstellung auf Ein steht, deaktiviert sie den Sperrbildschirm auf verwalteten Geräten und dedizierten Geräten (auch als COSU-Geräte bezeichnet). Standard ist Aus.

- WLAN-Änderungen zulassen: Wenn diese Einstellung auf Ein steht, können Benutzer WLAN ein- oder ausschalten und sich mit WLAN-Netzwerken verbinden. Standard ist Ein.

- Dateiübertragung zulassen: Ermöglicht Dateiübertragungen über USB. Standard ist Aus.

-

Samsung

- TIMA Keystore aktivieren: Der TIMA Keystore bietet TrustZone-basierten sicheren Schlüsselspeicher für symmetrische Schlüssel. RSA-Schlüsselpaare und -Zertifikate werden zur Speicherung an den Standard-Keystore-Anbieter weitergeleitet. Standard ist Aus.

- Freigabeliste zulassen: Ermöglicht Benutzern, Inhalte zwischen Apps in der „Teilen über“-Liste zu teilen. Standard ist Ein.

- Audit-Protokoll aktivieren: Ermöglicht die Erstellung von Ereignis-Audit-Protokollen für die forensische Analyse eines Geräts. Standard ist Aus.

-

Samsung: Nur vollständig verwaltete Geräte

- ODE Trusted Boot-Verifizierung aktivieren: Verwenden Sie die ODE Trusted Boot-Verifizierung, um eine Vertrauenskette vom Bootloader zum System-Image herzustellen. Standard ist Ein.

- Nur Notrufe zulassen: Ermöglicht Benutzern, den Nur-Notruf-Modus auf ihren Geräten zu aktivieren. Standard ist Aus.

- Firmware-Wiederherstellung zulassen: Ermöglicht Benutzern, die Firmware auf ihren Geräten wiederherzustellen. Standard ist Ein.

- Schnelle Verschlüsselung zulassen: Ermöglicht die Verschlüsselung nur des verwendeten Speicherplatzes. Diese Verschlüsselung unterscheidet sich von der vollständigen Festplattenverschlüsselung, die alle Daten verschlüsselt. Diese Daten umfassen Einstellungen, Anwendungsdaten, heruntergeladene Dateien und Anwendungen, Medien und andere Dateien. Standard ist Ein.

- Common Criteria-Modus aktivieren: Versetzt ein Gerät in den Common Criteria-Modus. Die Common Criteria-Konfiguration erzwingt strenge Sicherheitsprozesse. Standard ist Ein.

- Neustart-Banner aktivieren: Zeigt eine vom DoD genehmigte Systemnutzungsbenachrichtigung oder ein Banner an, wenn die Geräte der Benutzer neu gestartet werden. Standard ist Aus.

- Änderungen an Einstellungen zulassen: Ermöglicht Benutzern, Einstellungen auf ihren vollständig verwalteten Geräten zu ändern. Standard ist Ein.

- Hintergrunddatennutzung aktivieren: Ermöglicht Apps, Daten im Hintergrund zu synchronisieren. Für vollständig verwaltete Geräte. Standard ist Ein.

-

Zwischenablage zulassen: Ermöglicht Benutzern, Daten auf ihren Geräten in die Zwischenablage zu kopieren.

- Zwischenablage-Freigabe zulassen: Ermöglicht Benutzern, Zwischenablageinhalte zwischen ihren Geräten und einem Computer zu teilen (MDM 4.0 und höher).

- Home-Taste zulassen: Ermöglicht Benutzern, die Home-Taste auf ihren vollständig verwalteten Geräten zu verwenden. Standard ist Ein.

- Scheinstandort zulassen: Ermöglicht Benutzern, ihren GPS-Standort vorzutäuschen. Für vollständig verwaltete Geräte. Standard ist Aus.

- NFC: Ermöglicht Benutzern die Verwendung von NFC auf ihren vollständig verwalteten Geräten (MDM 3.0 und höher). Standard ist Ein.

- Ausschalten zulassen: Ermöglicht Benutzern, ihre vollständig verwalteten Geräte auszuschalten (MDM 3.0 und höher). Standard ist Ein.

- Wi-Fi Direct zulassen: Ermöglicht Benutzern, sich über ihre WLAN-Verbindung direkt mit einem anderen Gerät zu verbinden. Standard ist Ein. Wenn Ein, müssen Sie die Einstellung WLAN-Änderungen zulassen aktivieren.

- SD-Karte zulassen: Ermöglicht Benutzern die Verwendung einer SD-Karte, falls verfügbar, mit ihren Geräten. Standard ist Ein.

- USB-Host-Speicher zulassen: Ermöglicht den Geräten der Benutzer, als USB-Host zu fungieren, wenn ein USB-Gerät an ihre Geräte angeschlossen wird. Die Geräte der Benutzer versorgen dann das USB-Gerät mit Strom. Standard ist Ein.

- Sprachwahl zulassen: Ermöglicht Benutzern die Verwendung der Sprachwahl auf ihren Geräten (MDM 4.0 und höher). Standard ist Ein.

- S Beam zulassen: Ermöglicht Benutzern, Inhalte mit anderen über NFC und Wi-Fi Direct zu teilen (MDM 4.0 und höher). Standard ist Ein.

- S Voice zulassen: Ermöglicht Benutzern die Verwendung des intelligenten persönlichen Assistenten und Wissensnavigators auf ihren Geräten (MDM 4.0 und höher). Standard ist Ein.

- USB-Tethering zulassen: Ermöglicht Benutzern, eine mobile Datenverbindung mit einem anderen Gerät über ihre USB-Verbindung zu teilen. Standard ist Aus. Wenn Ein, muss die Einstellung Tethering zulassen ebenfalls auf Ein stehen.

-

Bluetooth-Tethering zulassen: Ermöglicht Benutzern, eine mobile Datenverbindung mit einem anderen Gerät über ihre Bluetooth-Verbindung zu teilen. Standard ist Aus. Wenn Ein, muss die Einstellung Tethering zulassen ebenfalls auf Ein stehen.

-

Bluetooth-Freigabe zulassen: Wenn nicht ausgewählt, können Benutzer keine ausgehende Bluetooth-Freigabe auf ihrem Gerät einrichten. Standardmäßig ist dies ausgewählt. Um diese Einstellung anzuzeigen, aktivieren Sie die Servereigenschaft

afw.restriction.policy.v2. Weitere Informationen zu Servereigenschaften finden Sie unter Servereigenschaften.

-

Bluetooth-Freigabe zulassen: Wenn nicht ausgewählt, können Benutzer keine ausgehende Bluetooth-Freigabe auf ihrem Gerät einrichten. Standardmäßig ist dies ausgewählt. Um diese Einstellung anzuzeigen, aktivieren Sie die Servereigenschaft

- WLAN-Tethering zulassen: Ermöglicht Benutzern, eine mobile Datenverbindung mit einem anderen Gerät über ihre WLAN-Verbindung zu teilen. Standard ist Aus. Wenn Ein, muss die Einstellung Tethering zulassen ebenfalls auf Ein stehen.

- Eingehende MMS zulassen: Ermöglicht Benutzern den Empfang von MMS-Nachrichten. Standard ist Aus. Wenn Ein, müssen Sie die Einstellung SMS zulassen aktivieren.

- Ausgehende MMS zulassen: Ermöglicht Benutzern das Senden von MMS-Nachrichten. Standard ist Aus. Wenn Ein, müssen Sie die Einstellung SMS zulassen aktivieren.

- Eingehende SMS zulassen: Ermöglicht Benutzern den Empfang von SMS-Nachrichten. Standard ist Aus. Wenn Ein, müssen Sie die Einstellung SMS zulassen aktivieren.