Zertifikate und Authentifizierung

Mehrere Komponenten spielen bei der Authentifizierung während des XenMobile®-Betriebs eine Rolle:

-

XenMobile Server: Auf dem XenMobile Server definieren Sie die Sicherheit der Registrierung und das Registrierungserlebnis. Optionen für das Onboarding von Benutzern umfassen:

- Ob die Registrierung für alle offen oder nur auf Einladung erfolgen soll.

- Ob eine Zwei-Faktor-Authentifizierung oder eine Drei-Faktor-Authentifizierung erforderlich ist. Über Clienteigenschaften in XenMobile können Sie die Citrix PIN-Authentifizierung aktivieren und die Komplexität sowie die Ablaufzeit der PIN konfigurieren.

- Citrix ADC: Citrix ADC bietet die Terminierung für Micro-VPN-SSL-Sitzungen. Citrix ADC bietet auch Netzwerksicherheit während der Übertragung und ermöglicht es Ihnen, das Authentifizierungserlebnis zu definieren, das jedes Mal verwendet wird, wenn ein Benutzer auf eine App zugreift.

-

Secure Hub: Secure Hub und XenMobile Server arbeiten bei Registrierungsvorgängen zusammen. Secure Hub ist die Entität auf einem Gerät, die mit dem Citrix ADC kommuniziert: Wenn eine Sitzung abläuft, erhält Secure Hub ein Authentifizierungsticket vom Citrix ADC und leitet das Ticket an die MDX-Apps weiter. Citrix empfiehlt Certificate Pinning, das Man-in-the-Middle-Angriffe verhindert. Weitere Informationen finden Sie in diesem Abschnitt des Secure Hub-Artikels: Certificate Pinning.

Secure Hub erleichtert auch den MDX-Sicherheitscontainer: Secure Hub überträgt Richtlinien, erstellt eine Sitzung mit dem Citrix ADC, wenn eine App abläuft, und definiert das MDX-Timeout und das Authentifizierungserlebnis. Secure Hub ist auch für die Jailbreak-Erkennung, Geolocation-Prüfungen und alle von Ihnen angewendeten Richtlinien verantwortlich.

- MDX-Richtlinien: MDX-Richtlinien erstellen den Datentresor auf dem Gerät. MDX-Richtlinien leiten Micro-VPN-Verbindungen zurück zum Citrix ADC, erzwingen Offline-Modus-Beschränkungen und erzwingen Client-Richtlinien, wie z. B. Timeouts.

Weitere Informationen zur Konfiguration der Authentifizierung, einschließlich einer Übersicht über Ein-Faktor- und Zwei-Faktor-Authentifizierungsmethoden, finden Sie im Deployment Handbook-Artikel Authentifizierung.

Sie verwenden Zertifikate in XenMobile, um sichere Verbindungen herzustellen und Benutzer zu authentifizieren. Der Rest dieses Artikels behandelt Zertifikate. Weitere Konfigurationsdetails finden Sie in den folgenden Artikeln:

- Authentifizierung mit Domäne oder Domäne plus Sicherheitstoken

- Authentifizierung mit Clientzertifikat oder Zertifikat plus Domäne

- PKI-Entitäten

- Anmeldeinformationsanbieter

- APNs-Zertifikate

- SAML für Single Sign-On mit Citrix Files

- Microsoft Azure Active Directory-Server-Einstellungen

- Um ein Zertifikat an Geräte zu senden, um sich beim Wi-Fi-Server zu authentifizieren: Wi-Fi-Geräterichtlinie

- Um ein eindeutiges Zertifikat zu übertragen, das nicht zur Authentifizierung verwendet wird, z. B. ein internes Root-Zertifizierungsstellen-Zertifikat (CA) oder eine spezifische Richtlinie: Anmeldeinformations-Geräterichtlinie

Zertifikate

XenMobile generiert während der Installation ein selbstsigniertes SSL-Zertifikat (Secure Sockets Layer), um die Kommunikationsflüsse zum Server zu sichern. Sie müssen das SSL-Zertifikat durch ein vertrauenswürdiges SSL-Zertifikat einer bekannten Zertifizierungsstelle (CA) ersetzen.

XenMobile verwendet auch seinen eigenen Public Key Infrastructure (PKI)-Dienst oder bezieht Zertifikate von der CA für Clientzertifikate. Alle Citrix-Produkte unterstützen Wildcard- und Subject Alternative Name (SAN)-Zertifikate. Für die meisten Bereitstellungen benötigen Sie nur zwei Wildcard- oder SAN-Zertifikate.

Die Clientzertifikatsauthentifizierung bietet eine zusätzliche Sicherheitsebene für mobile Apps und ermöglicht Benutzern den nahtlosen Zugriff auf HDX™-Apps. Wenn die Clientzertifikatsauthentifizierung konfiguriert ist, geben Benutzer ihre Citrix PIN für den Single Sign-On (SSO)-Zugriff auf XenMobile-fähige Apps ein. Die Citrix PIN vereinfacht auch das Benutzerauthentifizierungserlebnis. Die Citrix PIN wird verwendet, um ein Clientzertifikat zu sichern oder Active Directory-Anmeldeinformationen lokal auf dem Gerät zu speichern.

Um iOS-Geräte mit XenMobile zu registrieren und zu verwalten, richten Sie ein Apple Push Notification Service (APNs)-Zertifikat von Apple ein und erstellen es. Schritte dazu finden Sie unter APNs-Zertifikate.

Die folgende Tabelle zeigt das Zertifikatsformat und den Typ für jede XenMobile-Komponente:

| XenMobile-Komponente | Zertifikatsformat | Erforderlicher Zertifikatstyp |

|---|---|---|

| Citrix Gateway | PEM (BASE64), PFX (PKCS #12) | SSL, Root (Citrix Gateway konvertiert PFX automatisch in PEM.) |

| XenMobile Server | .p12 (.pfx auf Windows-basierten Computern) | SSL, SAML, APNs (XenMobile generiert während des Installationsprozesses auch eine vollständige PKI.) Wichtig: XenMobile Server unterstützt keine Zertifikate mit der Erweiterung .pem. Um ein .pem-Zertifikat zu verwenden, teilen Sie die .pem-Datei in ein Zertifikat und einen Schlüssel auf und importieren Sie diese jeweils in den XenMobile Server. |

| StoreFront™ | PFX (PKCS #12) | SSL, Root |

XenMobile unterstützt SSL-Listener-Zertifikate und Clientzertifikate mit Bitlängen von 4096, 2048 und 1024. 1024-Bit-Zertifikate sind leicht kompromittierbar.

Für Citrix Gateway und den XenMobile Server empfiehlt Citrix, Serverzertifikate von einer öffentlichen CA wie Verisign, DigiCert oder Thawte zu beziehen. Sie können eine Zertifikatsignierungsanforderung (CSR) über das Citrix Gateway oder das XenMobile-Konfigurationsdienstprogramm erstellen. Nachdem Sie die CSR erstellt haben, übermitteln Sie sie zur Signierung an die CA. Wenn die CA das signierte Zertifikat zurückgibt, können Sie das Zertifikat auf Citrix Gateway oder XenMobile installieren.

Wichtig: Anforderungen für vertrauenswürdige Zertifikate in iOS, iPadOS und macOS

Apple hat neue Anforderungen für TLS-Serverzertifikate. Stellen Sie sicher, dass alle Zertifikate den neuen Apple-Anforderungen entsprechen. Siehe die Apple-Veröffentlichung: https://support.apple.com/en-us/HT210176.

Apple reduziert die maximal zulässige Lebensdauer von TLS-Serverzertifikaten. Diese Änderung betrifft nur Serverzertifikate, die nach September 2020 ausgestellt wurden. Siehe die Apple-Veröffentlichung: https://support.apple.com/en-us/HT211025.

Hochladen von Zertifikaten in XenMobile

Jedes von Ihnen hochgeladene Zertifikat hat einen Eintrag in der Zertifikatstabelle, einschließlich einer Zusammenfassung seines Inhalts. Wenn Sie PKI-Integrationskomponenten konfigurieren, die ein Zertifikat erfordern, wählen Sie ein Serverzertifikat aus, das die kontextabhängigen Kriterien erfüllt. Sie möchten XenMobile beispielsweise so konfigurieren, dass es sich in Ihre Microsoft-Zertifizierungsstelle (CA) integriert. Die Verbindung zur Microsoft CA muss mithilfe eines Clientzertifikats authentifiziert werden.

Dieser Abschnitt enthält allgemeine Verfahren zum Hochladen von Zertifikaten. Details zum Erstellen, Hochladen und Konfigurieren von Clientzertifikaten finden Sie unter Authentifizierung mit Clientzertifikat oder Zertifikat plus Domäne.

Anforderungen an den privaten Schlüssel

XenMobile besitzt möglicherweise den privaten Schlüssel für ein bestimmtes Zertifikat, oder auch nicht. Ebenso benötigt XenMobile möglicherweise einen privaten Schlüssel für hochgeladene Zertifikate, oder auch nicht.

Hochladen von Zertifikaten

Sie haben zwei Optionen zum Hochladen von Zertifikaten:

- Laden Sie die Zertifikate einzeln in die Konsole hoch.

- Führen Sie einen Massen-Upload von Zertifikaten auf iOS-Geräte mit der REST-API durch.

Beim Hochladen von Zertifikaten in die Konsole haben Sie zwei Hauptoptionen:

- Klicken Sie, um einen Keystore zu importieren. Anschließend identifizieren Sie den Eintrag im Keystore-Repository, den Sie installieren möchten, es sei denn, Sie laden ein PKCS #12-Format hoch.

- Klicken Sie, um ein Zertifikat zu importieren.

Sie können das CA-Zertifikat (ohne den privaten Schlüssel) hochladen, das die CA zum Signieren von Anforderungen verwendet. Sie können auch ein SSL-Clientzertifikat (mit dem privaten Schlüssel) für die Clientauthentifizierung hochladen.

Beim Konfigurieren der Microsoft CA-Entität geben Sie das CA-Zertifikat an. Sie wählen das CA-Zertifikat aus einer Liste aller Serverzertifikate aus, die CA-Zertifikate sind. Ebenso können Sie bei der Konfiguration der Clientauthentifizierung aus einer Liste aller Serverzertifikate auswählen, für die XenMobile den privaten Schlüssel besitzt.

So importieren Sie einen Keystore

Keystores, die Repositories für Sicherheitszertifikate sind, können von Natur aus mehrere Einträge enthalten. Beim Laden aus einem Keystore werden Sie daher aufgefordert, den Alias des Eintrags anzugeben, der den Eintrag identifiziert, den Sie laden möchten. Wenn Sie keinen Alias angeben, wird der erste Eintrag aus dem Speicher geladen. Da PKCS #12-Dateien normalerweise nur einen Eintrag enthalten, wird das Aliasfeld nicht angezeigt, wenn Sie PKCS #12 als Keystore-Typ auswählen.

-

Klicken Sie in der XenMobile-Konsole auf das Zahnradsymbol in der oberen rechten Ecke der Konsole. Die Seite Einstellungen wird angezeigt.

-

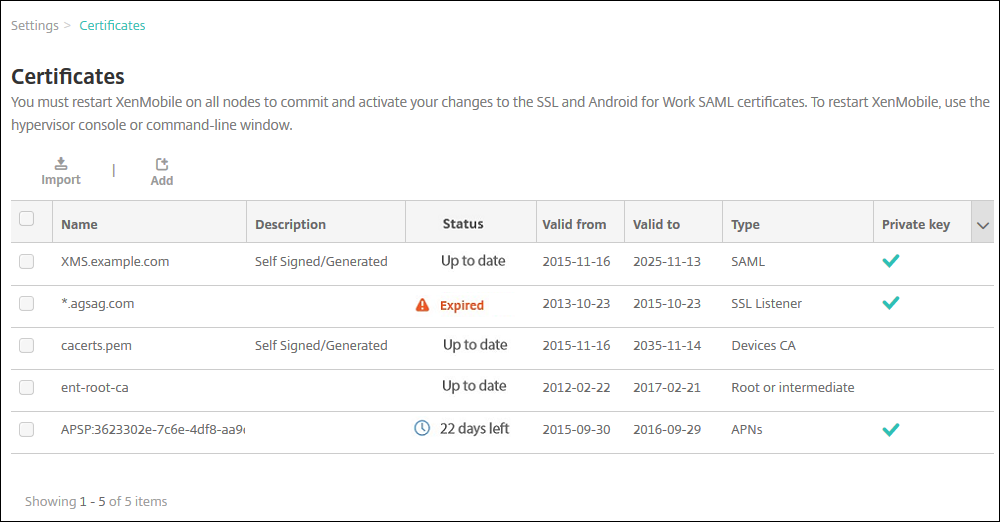

Klicken Sie auf Zertifikate. Die Seite Zertifikate wird angezeigt.

-

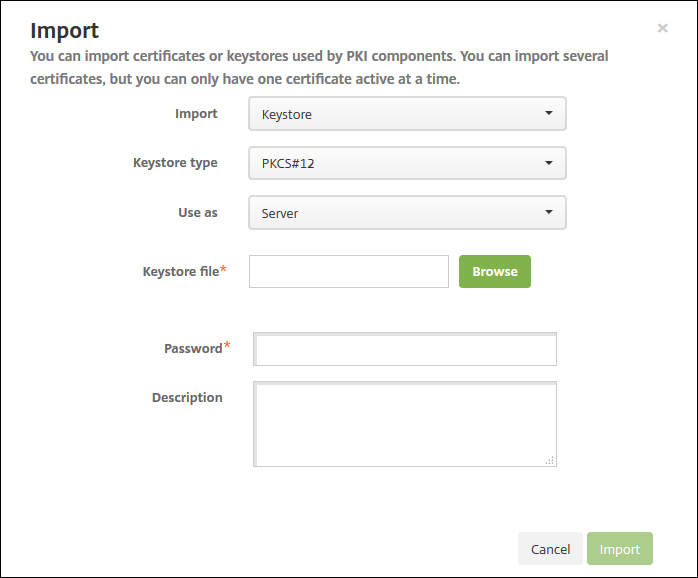

Klicken Sie auf Importieren. Das Dialogfeld Importieren wird angezeigt.

-

Konfigurieren Sie diese Einstellungen:

- Importieren: Klicken Sie in der Liste auf Keystore. Das Dialogfeld Importieren ändert sich, um die verfügbaren Keystore-Optionen widerzuspiegeln.

- Keystore-Typ: Klicken Sie in der Liste auf PKCS #12.

-

Verwenden als: Klicken Sie in der Liste darauf, wie Sie das Zertifikat verwenden möchten. Die verfügbaren Optionen sind:

- Server. Serverzertifikate sind Zertifikate, die funktional vom XenMobile Server verwendet und in die XenMobile-Webkonsole hochgeladen werden. Dazu gehören CA-Zertifikate, RA-Zertifikate und Zertifikate für die Clientauthentifizierung mit anderen Komponenten Ihrer Infrastruktur. Darüber hinaus können Sie Serverzertifikate als Speicher für Zertifikate verwenden, die Sie auf Geräten bereitstellen möchten. Dies gilt insbesondere für CAs, die zur Herstellung von Vertrauen auf dem Gerät verwendet werden.

- SAML. Die Security Assertion Markup Language (SAML)-Zertifizierung ermöglicht Ihnen den Single Sign-On (SSO)-Zugriff auf Server, Websites und Apps.

- APNs. APNs-Zertifikate von Apple ermöglichen die Verwaltung mobiler Geräte über das Apple Push Network.

- SSL-Listener. Der Secure Sockets Layer (SSL)-Listener benachrichtigt XenMobile über SSL-kryptografische Aktivitäten.

- Keystore-Datei: Suchen Sie die Keystore-Datei vom Typ .p12 (oder .pfx auf Windows-basierten Computern), die Sie importieren möchten.

- Kennwort: Geben Sie das dem Zertifikat zugewiesene Kennwort ein.

- Beschreibung: Geben Sie optional eine Beschreibung für den Keystore ein, um ihn von Ihren anderen Keystores zu unterscheiden.

-

Klicken Sie auf Importieren. Der Keystore wird der Zertifikatstabelle hinzugefügt.

So importieren Sie ein Zertifikat

Beim Importieren eines Zertifikats, entweder aus einer Datei oder einem Keystore-Eintrag, versucht XenMobile, eine Zertifikatskette aus der Eingabe zu konstruieren. XenMobile importiert alle Zertifikate in dieser Kette, um einen Serverzertifikatseintrag für jedes zu erstellen. Dieser Vorgang funktioniert nur, wenn die Zertifikate in der Datei oder dem Keystore-Eintrag tatsächlich eine Kette bilden. Zum Beispiel, wenn jedes nachfolgende Zertifikat in der Kette der Aussteller des vorherigen Zertifikats ist.

Sie können eine optionale Beschreibung für das importierte Zertifikat hinzufügen. Die Beschreibung wird nur dem ersten Zertifikat in der Kette zugeordnet. Sie können die Beschreibung der verbleibenden Zertifikate später aktualisieren.

-

Klicken Sie in der XenMobile-Konsole auf das Zahnradsymbol in der oberen rechten Ecke der Konsole und dann auf Zertifikate.

-

Klicken Sie auf der Seite Zertifikate auf Importieren. Das Dialogfeld Importieren wird angezeigt.

-

Wählen Sie im Dialogfeld Importieren unter Importieren, falls noch nicht ausgewählt, Zertifikat aus.

-

Das Dialogfeld Importieren ändert sich, um die verfügbaren Zertifikatsoptionen widerzuspiegeln. Wählen Sie unter Verwenden als aus, wie Sie den Keystore verwenden möchten. Die verfügbaren Optionen sind:

- Server. Serverzertifikate sind Zertifikate, die funktional vom XenMobile Server verwendet und in die XenMobile-Webkonsole hochgeladen werden. Dazu gehören CA-Zertifikate, RA-Zertifikate und Zertifikate für die Clientauthentifizierung mit anderen Komponenten Ihrer Infrastruktur. Darüber hinaus können Sie Serverzertifikate als Speicher für Zertifikate verwenden, die Sie auf Geräten bereitstellen möchten. Diese Option gilt insbesondere für CAs, die zur Herstellung von Vertrauen auf dem Gerät verwendet werden.

- SAML. Die Security Assertion Markup Language (SAML)-Zertifizierung ermöglicht Ihnen den Single Sign-On (SSO)-Zugriff auf Server, Websites und Apps.

- SSL-Listener. Der Secure Sockets Layer (SSL)-Listener benachrichtigt XenMobile über SSL-kryptografische Aktivitäten.

-

Suchen Sie die Keystore-Datei vom Typ .p12 (oder .pfx auf Windows-basierten Computern), die Sie importieren möchten.

-

Suchen Sie eine optionale private Schlüsseldatei für das Zertifikat. Der private Schlüssel wird zusammen mit dem Zertifikat zur Verschlüsselung und Entschlüsselung verwendet.

-

Geben Sie optional eine Beschreibung für das Zertifikat ein, um es von Ihren anderen Zertifikaten zu unterscheiden.

-

Klicken Sie auf Importieren. Das Zertifikat wird der Zertifikatstabelle hinzugefügt.

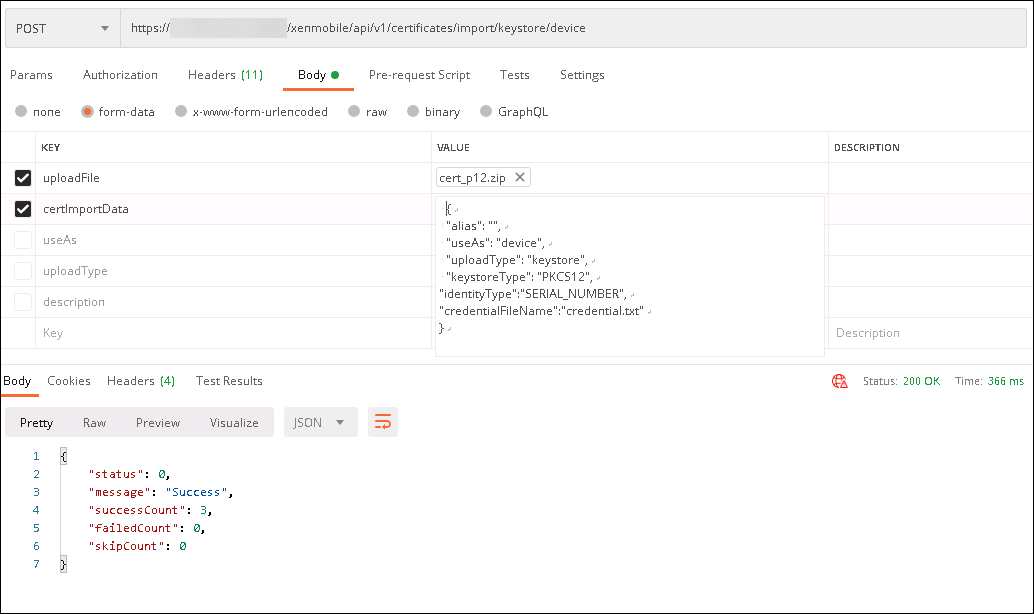

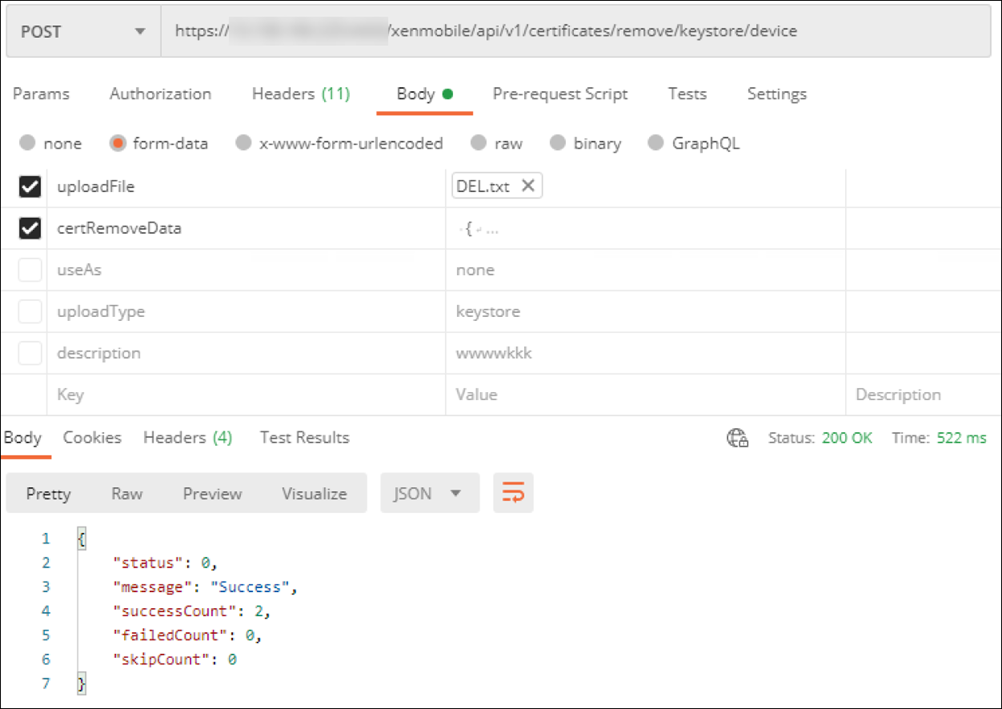

Zertifikate per Massen-Upload mit der REST-API auf iOS-Geräte hochladen

Wenn das Hochladen von Zertifikaten einzeln unpraktisch ist, können Sie sie per Massen-Upload mit der REST-API auf iOS-Geräte hochladen. Diese Methode unterstützt Zertifikate im .p12-Format. Weitere Informationen zur REST-API finden Sie unter REST-APIs.

-

Benennen Sie jede der Zertifikatsdateien im Format

device_identity_value.p12um. Derdevice_identity_valuekann die IMEI, Seriennummer oder MEID jedes Geräts sein.Als Beispiel wählen Sie die Verwendung von Seriennummern als Identifikationsmethode. Ein Gerät hat die Seriennummer

A12BC3D4EFGH, benennen Sie also die Zertifikatsdatei, die Sie auf diesem Gerät installieren möchten,A12BC3D4EFGH.p12. -

Erstellen Sie eine Textdatei, um die Kennwörter für die .p12-Zertifikate zu speichern. Geben Sie in dieser Datei den Gerätebezeichner und das Kennwort für jedes Gerät in einer neuen Zeile ein. Verwenden Sie das Format

device_identity_value=password. Siehe Folgendes:A12BC3D4EFGH.p12=password1! A12BC3D4EFIJ.p12=password2@ A12BC3D4EFKL.p12=password3# <!--NeedCopy--> - Packen Sie alle Zertifikate und die von Ihnen erstellte Textdatei in eine .zip-Datei.

- Starten Sie Ihren REST-API-Client, melden Sie sich bei XenMobile an und rufen Sie ein Authentifizierungstoken ab.

- Importieren Sie Ihre Zertifikate und stellen Sie sicher, dass Sie Folgendes in den Nachrichtentext einfügen:

{ “alias”: “”, “useAs”: “device”, “uploadType”: “keystore”, “keystoreType”: “PKCS12”, “identityType”:”SERIAL_NUMBER”, # Identitätstyp kann “SERIAL_NUMBER”, “IMEI”, “MEID” sein “credentialFileName”:”credential.txt” # Der Name der Anmeldeinformationsdatei im .zip-Archiv } ```

- Erstellen Sie eine VPN-Richtlinie mit dem Anmeldeinformationstyp Always-On IKEv2 und der Geräteauthentifizierungsmethode Gerätezertifikat basierend auf Geräteidentität. Wählen Sie den Geräteidentitätstyp aus, den Sie in Ihren Zertifikatsdateinamen verwendet haben. Siehe VPN-Geräterichtlinie.

-

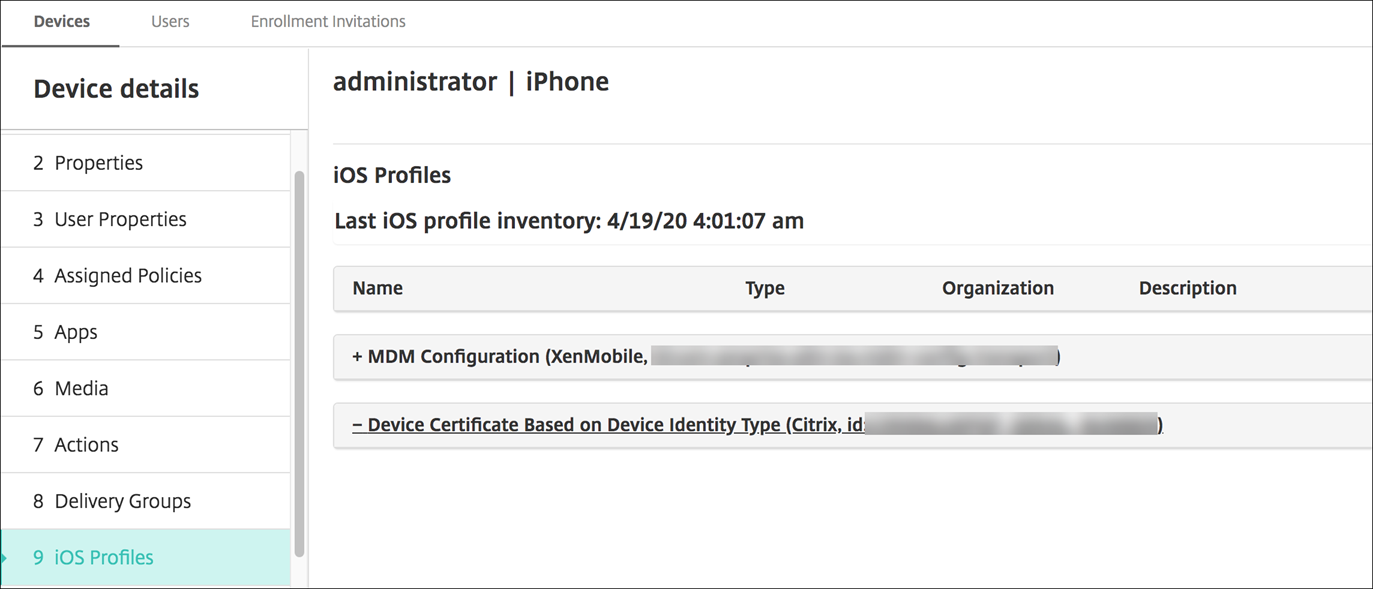

Registrieren Sie ein iOS-Gerät und warten Sie, bis die VPN-Richtlinie bereitgestellt wird. Bestätigen Sie die Zertifikatsinstallation, indem Sie die MDM-Konfiguration auf dem Gerät überprüfen. Sie können die Gerätedetails auch in der XenMobile-Konsole überprüfen.

Sie können Zertifikate auch in großen Mengen löschen, indem Sie eine Textdatei mit dem device_identity_value für jedes zu löschende Zertifikat erstellen. Rufen Sie in der REST-API die Lösch-API auf und verwenden Sie die folgende Anforderung, wobei Sie device_identity_value durch den entsprechenden Bezeichner ersetzen:

<!--NeedCopy--> ```

{

"identityType"="device_identity_value"

}

```

Zertifikat aktualisieren

XenMobile erlaubt nur ein Zertifikat pro öffentlichem Schlüssel gleichzeitig im System. Wenn Sie versuchen, ein Zertifikat für dasselbe Schlüsselpaar wie ein bereits importiertes Zertifikat zu importieren, können Sie entweder den vorhandenen Eintrag ersetzen oder den Eintrag löschen.

Um Ihre Zertifikate in der XenMobile-Konsole am effektivsten zu aktualisieren, gehen Sie wie folgt vor. Klicken Sie auf das Zahnradsymbol in der oberen rechten Ecke der Konsole, um die Seite Einstellungen zu öffnen, und klicken Sie dann auf Zertifikate. Importieren Sie im Dialogfeld Importieren das neue Zertifikat.

Wenn Sie ein Serverzertifikat aktualisieren, wechseln Komponenten, die das vorherige Zertifikat verwendet haben, automatisch zur Verwendung des neuen Zertifikats. Wenn Sie das Serverzertifikat auf Geräten bereitgestellt haben, wird das Zertifikat bei der nächsten Bereitstellung ebenfalls automatisch aktualisiert.

Zertifikat erneuern

XenMobile Server verwendet intern die folgenden Zertifizierungsstellen (CAs) für PKI: Root-CA, Geräte-CA und Server-CA. Diese CAs werden als logische Gruppe klassifiziert und erhalten einen Gruppennamen. Wenn eine neue XenMobile Server-Instanz bereitgestellt wird, werden die drei CAs generiert und erhalten den Gruppennamen “default”.

Sie können die CAs für unterstützte iOS-, macOS- und Android-Geräte über die XenMobile Server-Konsole oder die öffentliche REST-API erneuern. Für registrierte Windows-Geräte müssen Benutzer ihre Geräte neu registrieren, um eine neue Geräte-CA zu erhalten.

Die folgenden APIs stehen zur Verfügung, um die internen PKI-CAs in XenMobile Server zu erneuern oder neu zu generieren und die von diesen Zertifizierungsstellen ausgestellten Gerätezertifikate zu erneuern.

- Gruppenzertifizierungsstellen (CAs) erstellen.

- Neue CAs aktivieren und alte CAs deaktivieren.

- Das Gerätezertifikat auf einer konfigurierten Liste von Geräten erneuern. Bereits registrierte Geräte funktionieren ohne Unterbrechung weiter. Ein Gerätezertifikat wird ausgestellt, wenn ein Gerät sich wieder mit dem Server verbindet.

- Eine Liste der Geräte zurückgeben, die noch die alte CA verwenden.

- Die alte CA löschen, nachdem alle Geräte die neue CA haben.

Weitere Informationen finden Sie in den folgenden Abschnitten im PDF Public API for REST Services:

- Abschnitt 3.16.58, Gerätezertifikat erneuern

- Abschnitt 3.23, Interne PKI-CA-Gruppen

Die Konsole Geräte verwalten enthält die Sicherheitsaktion Zertifikatserneuerung, die zum Erneuern des Registrierungszertifikats auf einem Gerät verwendet wird.

Voraussetzungen

- Standardmäßig ist diese Zertifikatsaktualisierungsfunktion deaktiviert. Um die Zertifikatsaktualisierungsfunktionen zu aktivieren, setzen Sie den Wert für die Servereigenschaft refresh.internal.ca auf True.

Wichtig:

Wenn Ihr Citrix ADC für SSL-Offload eingerichtet ist, stellen Sie beim Generieren eines neuen Zertifikats sicher, dass Sie Ihren Load Balancer mit der neuen cacert.pem aktualisieren. Weitere Informationen zur Citrix Gateway-Einrichtung finden Sie unter So verwenden Sie den SSL-Offload-Modus für NetScaler VIPs.

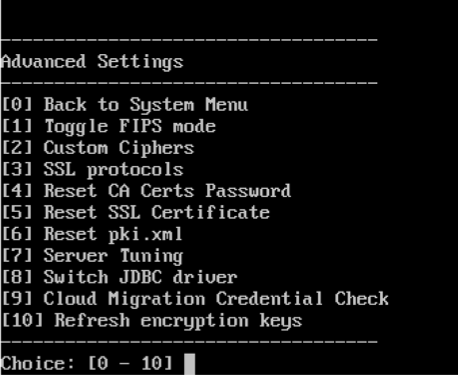

CLI-Option zum Zurücksetzen des Server-CA-Zertifikatspassworts für Clusterknoten

Nachdem Sie ein Server-CA-Zertifikat auf einem XenMobile Server-Knoten generiert haben, verwenden Sie die XenMobile CLI, um das Zertifikatspasswort auf anderen Clusterknoten zurückzusetzen. Wählen Sie im Hauptmenü der CLI System > Erweiterte Einstellungen > CA-Zertifikatspasswörter zurücksetzen. Wenn Sie das Passwort zurücksetzen, obwohl kein neues CA-Zertifikat vorhanden ist, setzt XenMobile das Passwort nicht zurück.

XenMobile-Zertifikatsverwaltung

Wir empfehlen Ihnen, die Zertifikate, die Sie in Ihrer XenMobile-Bereitstellung verwenden, insbesondere deren Ablaufdaten und zugehörige Passwörter, aufzulisten. Dieser Abschnitt soll Ihnen helfen, die Zertifikatsverwaltung in XenMobile zu vereinfachen.

Ihre Umgebung kann einige oder alle der folgenden Zertifikate umfassen:

- XenMobile Server

- SSL-Zertifikat für MDM-FQDN

- SAML-Zertifikat (für Citrix Files)

- Stamm- und Zwischen-CA-Zertifikate für die vorhergehenden Zertifikate und alle anderen internen Ressourcen (StoreFront/Proxy usw.)

- APN-Zertifikat für die iOS-Geräteverwaltung

- Internes APNs-Zertifikat für XenMobile Server Secure Hub-Benachrichtigungen

- PKI-Benutzerzertifikat für die Konnektivität zu PKI

- MDX Toolkit

- Apple-Entwicklerzertifikat

- Apple-Bereitstellungsprofil (pro Anwendung)

- Apple APNs-Zertifikat (zur Verwendung mit Citrix Secure Mail™)

- Android-Keystore-Datei

Das MAM SDK umschließt keine Apps, daher benötigt es kein Zertifikat.

- Citrix ADC

- SSL-Zertifikat für MDM-FQDN

- SSL-Zertifikat für Gateway-FQDN

- SSL-Zertifikat für ShareFile SZC FQDN

- SSL-Zertifikat für Exchange-Lastenausgleich (Offload-Konfiguration)

- SSL-Zertifikat für StoreFront-Lastenausgleich

- Stamm- und Zwischen-CA-Zertifikate für die vorhergehenden Zertifikate

XenMobile-Zertifikatablaufrichtlinie

Wenn Sie zulassen, dass ein Zertifikat abläuft, wird das Zertifikat ungültig. Sie können keine sicheren Transaktionen mehr in Ihrer Umgebung ausführen und nicht auf XenMobile-Ressourcen zugreifen.

Hinweis:

Die Zertifizierungsstelle (CA) fordert Sie auf, Ihr SSL-Zertifikat vor dem Ablaufdatum zu erneuern.

APNs-Zertifikat für Citrix Secure Mail

Apple Push Notification Service (APNs)-Zertifikate laufen jedes Jahr ab. Stellen Sie sicher, dass Sie ein APNs-SSL-Zertifikat erstellen und es im Citrix-Portal aktualisieren, bevor das Zertifikat abläuft. Wenn das Zertifikat abläuft, treten bei Benutzern Inkonsistenzen bei Secure Mail-Push-Benachrichtigungen auf. Außerdem können Sie keine Push-Benachrichtigungen mehr für Ihre Apps senden.

APNs-Zertifikat für die iOS-Geräteverwaltung

Um iOS-Geräte mit XenMobile zu registrieren und zu verwalten, richten Sie ein APNs-Zertifikat von Apple ein und erstellen Sie es. Wenn das Zertifikat abläuft, können Benutzer sich nicht bei XenMobile registrieren und Sie können ihre iOS-Geräte nicht verwalten. Weitere Informationen finden Sie unter APNs-Zertifikate.

Sie können den Status und das Ablaufdatum des APNs-Zertifikats anzeigen, indem Sie sich beim Apple Push Certificates Portal anmelden. Stellen Sie sicher, dass Sie sich als derselbe Benutzer anmelden, der das Zertifikat erstellt hat.

Sie erhalten außerdem 30 und 10 Tage vor dem Ablaufdatum eine E-Mail-Benachrichtigung von Apple. Die Benachrichtigung enthält die folgenden Informationen:

Das folgende Apple Push Notification Service-Zertifikat, erstellt für Apple ID CustomerID, läuft am Datum ab. Das Widerrufen oder Ablaufenlassen dieses Zertifikats erfordert, dass bestehende Geräte mit einem neuen Push-Zertifikat neu registriert werden.

Bitte kontaktieren Sie Ihren Anbieter, um eine neue Anfrage (einen signierten CSR) zu generieren, und besuchen Sie dann https://identity.apple.com/pushcert, um Ihr Apple Push Notification Service-Zertifikat zu erneuern.

Vielen Dank,

Apple Push Notification Service

MDX Toolkit (iOS-Verteilungszertifikat)

Eine App, die auf einem physischen iOS-Gerät ausgeführt wird (außer Apps im Apple App Store), hat folgende Signaturanforderungen:

- Signieren Sie die App mit einem Bereitstellungsprofil.

- Signieren Sie die App mit einem entsprechenden Verteilungszertifikat.

Um zu überprüfen, ob Sie ein gültiges iOS-Verteilungszertifikat haben, gehen Sie wie folgt vor:

- Erstellen Sie im Apple Enterprise Developer Portal eine explizite App-ID für jede App, die Sie mit dem MDX Toolkit umschließen möchten. Ein Beispiel für eine akzeptable App-ID ist:

com.CompanyName.ProductName. - Gehen Sie im Apple Enterprise Developer Portal zu Provisioning Profiles > Distribution und erstellen Sie ein Inhouse-Bereitstellungsprofil. Wiederholen Sie diesen Schritt für jede im vorherigen Schritt erstellte App-ID.

- Laden Sie alle Bereitstellungsprofile herunter. Weitere Informationen finden Sie unter Umschließen von iOS-Mobil-Apps.

Um zu bestätigen, dass alle XenMobile Server-Zertifikate gültig sind, gehen Sie wie folgt vor:

- Klicken Sie in der XenMobile-Konsole auf Einstellungen > Zertifikate.

- Überprüfen Sie, ob alle Zertifikate, einschließlich APNs-, SSL-Listener-, Stamm- und Zwischenzertifikate, gültig sind.

Android-Keystore

Der Keystore ist eine Datei, die Zertifikate enthält, die zum Signieren Ihrer Android-App verwendet werden. Wenn die Gültigkeitsdauer Ihres Schlüssels abläuft, können Benutzer nicht mehr nahtlos auf neue Versionen Ihrer App aktualisieren.

Citrix ADC

Informationen zum Umgang mit dem Ablauf von Zertifikaten für Citrix ADC finden Sie unter How to handle certificate expiry on NetScaler im Citrix Support Knowledge Center.

Ein abgelaufenes Citrix ADC-Zertifikat verhindert, dass Benutzer sich registrieren und auf den Store zugreifen können. Das abgelaufene Zertifikat verhindert auch, dass Benutzer eine Verbindung zum Exchange Server herstellen können, wenn sie Secure Mail verwenden. Darüber hinaus können Benutzer keine HDX-Apps aufzählen und öffnen (abhängig davon, welches Zertifikat abgelaufen ist).

Der Expiry Monitor und das Command Center können Ihnen helfen, Ihre Citrix ADC-Zertifikate zu verfolgen. Das Center benachrichtigt Sie, wenn das Zertifikat abläuft. Diese Tools unterstützen die Überwachung der folgenden Citrix ADC-Zertifikate:

- SSL-Zertifikat für MDM-FQDN

- SSL-Zertifikat für Gateway-FQDN

- SSL-Zertifikat für ShareFile SZC FQDN

- SSL-Zertifikat für Exchange-Lastenausgleich (Offload-Konfiguration)

- SSL-Zertifikat für StoreFront-Lastenausgleich

- Stamm- und Zwischen-CA-Zertifikate für die vorhergehenden Zertifikate ```