-

Versionshinweise für Rolling Patches

-

Versionshinweise für XenMobile Server 10.16

-

-

-

-

Geräterichtlinie zum Importieren von iOS- und macOS-Profilen

-

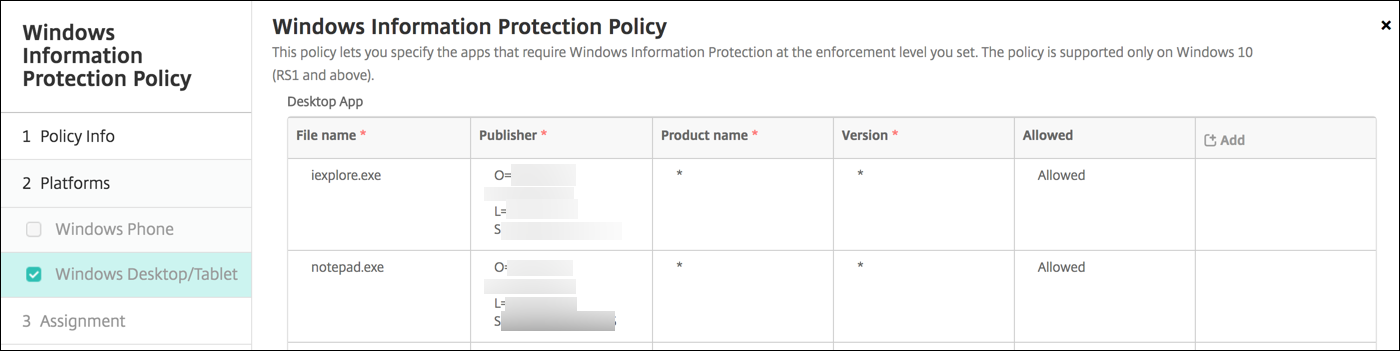

Geräterichtlinie für Windows Information Protection

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Windows Information Protection-Geräterichtlinie

Windows Information Protection (WIP), früher bekannt als Enterprise Data Protection (EDP), ist eine Windows-Technologie, die vor dem potenziellen Verlust von Unternehmensdaten schützt. Datenverlust kann durch die Weitergabe von Unternehmensdaten an nicht unternehmensgeschützte Apps, zwischen Apps oder außerhalb des Organisationsnetzwerks auftreten. Weitere Informationen finden Sie unter Schützen Sie Ihre Unternehmensdaten mit Windows Information Protection (WIP).

Sie können in XenMobile® eine Geräterichtlinie erstellen, um die Apps anzugeben, die Windows Information Protection auf der von Ihnen festgelegten Erzwingungsstufe erfordern. Die Windows Information Protection-Richtlinie ist für überwachte Tablets und Desktops mit Windows 10 oder Windows 11 vorgesehen.

XenMobile enthält einige gängige Apps, und Sie können weitere hinzufügen. Sie legen für die Richtlinie eine Erzwingungsstufe fest, die sich auf die Benutzererfahrung auswirkt. Sie können beispielsweise:

-

Jegliche unangemessene Datenfreigabe blockieren.

-

Vor unangemessener Datenfreigabe warnen und Benutzern erlauben, die Richtlinie zu überschreiben.

-

WIP im Hintergrund ausführen, während unangemessene Datenfreigabe protokolliert und zugelassen wird.

Um Apps von Windows Information Protection auszuschließen, definieren Sie die Apps in Microsoft AppLocker-XML-Dateien und importieren Sie diese Dateien dann in XenMobile.

Um diese Richtlinie hinzuzufügen oder zu konfigurieren, gehen Sie zu Konfigurieren > Geräterichtlinien. Weitere Informationen finden Sie unter Geräterichtlinien.

Windows 10- und Windows 11-Einstellungen

-

Desktop-App (Windows 10 oder Windows 11 Desktop), Store-App (Windows 10 oder Windows 11 Tablet): XenMobile enthält einige gängige Apps, wie im vorhergehenden Beispiel gezeigt. Sie können diese Apps bei Bedarf bearbeiten oder entfernen.

Um weitere Apps hinzuzufügen: Klicken Sie in der Tabelle Desktop-App oder Store-App auf Hinzufügen und geben Sie die App-Informationen ein.

Zugelassene Apps können Unternehmensdaten lesen, erstellen und aktualisieren. Verweigerte Apps können nicht auf Unternehmensdaten zugreifen. Ausgenommene Apps können Unternehmensdaten lesen, aber die Daten nicht erstellen oder ändern.

-

AppLocker-XML: Microsoft stellt eine Liste von Microsoft-Apps bereit, die bekanntermaßen Kompatibilitätsprobleme mit WIP aufweisen. Um diese Apps von WIP auszuschließen, klicken Sie auf Durchsuchen, um die Liste hochzuladen. XenMobile kombiniert die hochgeladene AppLocker-XML und die konfigurierten Desktop- und Store-Apps in der an das Gerät gesendeten Richtlinie. Weitere Informationen finden Sie unter Empfohlene Blockierungsliste für Windows Information Protection.

-

Erzwingungsstufe: Wählen Sie eine Option aus, um anzugeben, wie Windows Information Protection die Datenfreigabe schützen und verwalten soll. Standardmäßig Aus.

-

0-Aus: WIP ist deaktiviert und schützt oder prüft Ihre Daten nicht.

-

1-Still: WIP wird im Hintergrund ausgeführt, protokolliert unangemessene Datenfreigabe und blockiert nichts. Sie können über Reporting CSP auf Protokolle zugreifen.

-

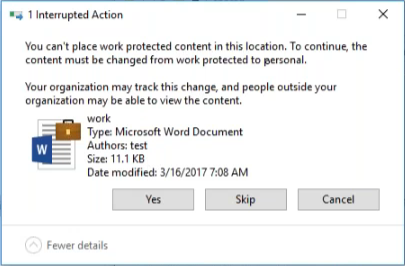

2-Überschreiben: WIP warnt Benutzer vor potenziell unsicherer Datenfreigabe. Benutzer können Warnungen überschreiben und die Daten freigeben. Dieser Modus protokolliert Aktionen, einschließlich Benutzerüberschreibungen, in Ihrem Überwachungsprotokoll.

-

3-Blockieren: WIP hindert Benutzer daran, potenziell unsichere Datenfreigaben abzuschließen.

-

-

Geschützte Domänennamen: Die Domänen, die Ihr Unternehmen für seine Benutzeridentitäten verwendet. Diese Liste der verwalteten Identitätsdomänen bildet zusammen mit der primären Domäne die Identität Ihres verwaltenden Unternehmens. Die erste Domäne in der Liste ist die primäre Unternehmensidentität, die in der Windows-Benutzeroberfläche verwendet wird. Verwenden Sie “ ” zur Trennung von Listenelementen. Beispiel: domain1.com | domain2.com -

Datenwiederherstellungszertifikat: Klicken Sie auf Durchsuchen und wählen Sie dann ein Wiederherstellungszertifikat aus, das für die Datenwiederherstellung verschlüsselter Dateien verwendet werden soll. Dieses Zertifikat ist dasselbe wie das Datenwiederherstellungsagenten (DRA)-Zertifikat für das verschlüsselnde Dateisystem (EFS), wird jedoch über MDM anstelle von Gruppenrichtlinien bereitgestellt. Wenn kein Wiederherstellungszertifikat verfügbar ist, erstellen Sie es. Informationen hierzu finden Sie unter “Ein Datenwiederherstellungszertifikat erstellen” in diesem Abschnitt.

-

Netzwerkdomänennamen: Eine Liste von Domänen, die die Grenzen des Unternehmens bilden. WIP schützt den gesamten Datenverkehr zu den vollqualifizierten Domänen in dieser Liste. Diese Einstellung erkennt zusammen mit der Einstellung IP-Bereich, ob ein Netzwerkendpunkt im privaten Netzwerk unternehmensbezogen oder persönlich ist. Verwenden Sie ein Komma zur Trennung von Listenelementen. Beispiel: corp.example.com,region.example.com

-

IP-Bereich: Eine Liste der IPv4- und IPv6-Bereiche des Unternehmens, die die Computer im Unternehmensnetzwerk definieren. WIP betrachtet diese Speicherorte als sichere Ziele für die gemeinsame Nutzung von Unternehmensdaten. Verwenden Sie Kommas zur Trennung von Listenelementen. Beispiel:

10.0.0.0-10.255.255.255,2001:4898::-2001:4898:7fff:ffff:ffff:ffff:ffff:ffff -

IP-Bereichsliste ist autoritativ: Um die automatische Erkennung von IP-Bereichen durch Windows zu verhindern, ändern Sie diese Einstellung auf Ein. Standardmäßig Aus.

-

Proxyserver: Eine Liste der Proxyserver, die das Unternehmen für Unternehmensressourcen verwenden kann. Diese Einstellung ist erforderlich, wenn Sie einen Proxy in Ihrem Netzwerk verwenden. Ohne einen Proxyserver sind Unternehmensressourcen möglicherweise nicht verfügbar, wenn ein Client hinter einem Proxy ist. Beispielsweise könnten Ressourcen von bestimmten Wi-Fi-Hotspots in Hotels und Restaurants nicht verfügbar sein. Verwenden Sie Kommas zur Trennung von Listenelementen. Beispiel:

proxy.example.com:80;157.54.11.118:443 -

Interne Proxyserver: Eine Liste der Proxyserver, über die Ihre Geräte auf Ihre Cloud-Ressourcen zugreifen. Die Verwendung dieses Servertyps zeigt an, dass die Cloud-Ressourcen, mit denen Sie sich verbinden, Unternehmensressourcen sind. Nehmen Sie in diese Liste keine der Server in der Einstellung Proxyserver auf, die für nicht WIP-geschützten Datenverkehr verwendet werden. Verwenden Sie Kommas zur Trennung von Listenelementen. Beispiel:

example.internalproxy1.com;10.147.80.50 -

Cloud-Ressourcen: Eine Liste der von WIP geschützten Cloud-Ressourcen. Für jede Cloud-Ressource können Sie optional auch einen Proxyserver in der Liste Proxyserver angeben, um den Datenverkehr für diese Cloud-Ressource weiterzuleiten. Der gesamte Datenverkehr, der über die Proxyserver geleitet wird, wird als Unternehmensdatenverkehr behandelt. Verwenden Sie Kommas zur Trennung von Listenelementen. Beispiel:

domain1.com:InternalProxy.domain1.com,domain2.com:InternalProxy.domain2.com -

WIP-Zertifikat bei Abmeldung widerrufen: Gibt an, ob lokale Verschlüsselungsschlüssel von einem Benutzergerät widerrufen werden sollen, wenn es von Windows Information Protection abgemeldet wird. Nach dem Widerruf der Verschlüsselungsschlüssel kann ein Benutzer nicht mehr auf verschlüsselte Unternehmensdaten zugreifen. Wenn Aus, werden die Schlüssel nicht widerrufen und der Benutzer hat nach der Abmeldung weiterhin Zugriff auf geschützte Dateien. Standardmäßig Ein.

- Überlagerungssymbole anzeigen: Gibt an, ob das Windows Information Protection-Symbol-Overlay auf Unternehmensdateien im Explorer und auf App-Kacheln, die nur für Unternehmen bestimmt sind, im Startmenü angezeigt werden soll. Standardmäßig Aus.

-

Ein Datenwiederherstellungszertifikat erstellen

Ein Datenwiederherstellungszertifikat ist erforderlich, um die Richtlinie Windows Information Protection zu aktivieren.

-

Öffnen Sie auf dem Computer, auf dem die XenMobile-Konsole ausgeführt wird, eine Eingabeaufforderung und navigieren Sie zu einem Ordner (außer Windows\System32), in dem Sie ein Zertifikat erstellen möchten.

-

Führen Sie diesen Befehl aus:

cipher /r:ESFDRA -

Geben Sie bei Aufforderung ein Kennwort ein, um die private Schlüsseldatei zu schützen.

Der Befehl “cipher” erstellt eine .cer- und eine .pfx-Datei.

-

Gehen Sie in der XenMobile-Konsole zu Einstellungen > Zertifikate und importieren Sie die .cer-Datei, die für Windows 10- und Windows 11-Tablets gilt.

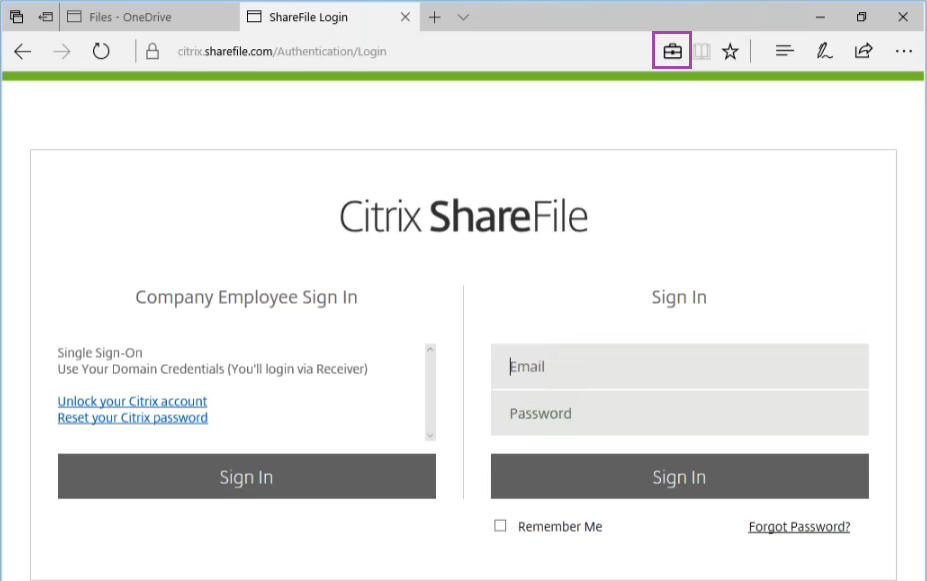

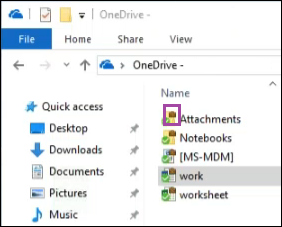

Benutzererfahrung

Wenn Windows Information Protection aktiv ist, enthalten Apps und Dateien ein Symbol:

Wenn ein Benutzer eine geschützte Datei an einen nicht geschützten Speicherort kopiert oder speichert, wird je nach konfigurierter Erzwingungsstufe die folgende Benachrichtigung angezeigt.

Teilen

Teilen

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.