Was ist neu in XenMobile Server 10.11

XenMobile Server 10.11 (PDF-Download)

Migration des Apple Volume Purchase Program zu Apple Business Manager (ABM) und Apple School Manager (ASM)

Unternehmen und Institutionen, die das Apple Volume Purchase Program (VPP) nutzen, müssen vor dem 1. Dezember 2019 zu „Apps und Bücher“ im Apple Business Manager oder Apple School Manager migrieren.

Bevor Sie VPP-Konten in XenMobile migrieren, lesen Sie diesen Apple Support-Artikel.

Wenn Ihre Organisation oder Schule nur das Volume Purchase Program (VPP) verwendet, können Sie sich bei ABM/ASM registrieren und dann bestehende VPP-Einkäufer zu Ihrem neuen ABM/ASM-Konto einladen. Navigieren Sie für ASM zu https://school.apple.com. Navigieren Sie für ABM zu https://business.apple.com.

So aktualisieren Sie Ihr Volume Purchase-Konto (ehemals VPP) in XenMobile®:

-

Klicken Sie in der XenMobile-Konsole auf das Zahnradsymbol in der oberen rechten Ecke. Die Seite Einstellungen wird angezeigt.

-

Klicken Sie auf Volume Purchase. Die Konfigurationsseite Volume Purchase wird angezeigt.

-

Stellen Sie sicher, dass Ihr ABM- oder ASM-Konto dieselbe App-Konfiguration wie Ihr vorheriges VPP-Konto aufweist.

-

Laden Sie im ABM- oder ASM-Portal ein aktualisiertes Token herunter.

-

Führen Sie in der XenMobile-Konsole die folgenden Schritte aus:

-

Bearbeiten Sie das bestehende Volume Purchase-Konto mit den aktualisierten Token-Informationen für diesen Standort.

-

Bearbeiten Sie Ihre ABM- oder ASM-Anmeldeinformationen. Ändern Sie nicht das Suffix.

-

Klicken Sie zweimal auf Speichern.

-

Zusätzliche Unterstützung für iOS 13

Wichtig:

Zur Vorbereitung auf Geräte-Upgrades auf iOS 12+: Der Citrix VPN-Verbindungstyp in der VPN-Geräterichtlinie für iOS unterstützt iOS 12+ nicht. Löschen Sie Ihre VPN-Geräterichtlinie und erstellen Sie eine VPN-Geräterichtlinie mit dem Citrix SSO-Verbindungstyp.

Die Citrix VPN-Verbindung funktioniert auf zuvor bereitgestellten Geräten weiterhin, nachdem Sie die VPN-Geräterichtlinie gelöscht haben. Ihre neue VPN-Geräterichtlinienkonfiguration wird in XenMobile Server 10.11 während der Benutzerregistrierung wirksam.

XenMobile Server unterstützt auf iOS 13 aktualisierte Geräte. Das Upgrade wirkt sich wie folgt auf Ihre Benutzer aus:

-

Während der Registrierung werden einige neue Bildschirme für die iOS-Einrichtungsassistentenoptionen angezeigt. Apple hat neue Bildschirme für die iOS-Einrichtungsassistentenoptionen zu iOS 13 hinzugefügt. Die neuen Optionen sind in dieser Version nicht auf der Seite Einstellungen > Apple Device Enrollment Program (DEP) enthalten. Daher können Sie XenMobile Server nicht so konfigurieren, dass diese Bildschirme übersprungen werden. Diese Seiten werden Benutzern auf iOS 13-Geräten angezeigt.

-

Einige Einstellungen der Geräterichtlinie für Einschränkungen, die auf betreuten oder unbetreuten Geräten für frühere iOS-Versionen verfügbar waren, sind für iOS 13+ nur auf betreuten Geräten verfügbar. Die aktuellen Tooltips der XenMobile Server-Konsole weisen noch nicht darauf hin, dass diese Einstellungen nur für betreute Geräte unter iOS 13+ gelten.

- Hardware-Steuerelemente zulassen:

- FaceTime

- Installieren von Apps

- Apps zulassen:

- iTunes Store

- Safari

- Safari > Autom. Ausfüllen

- Netzwerk – iCloud-Aktionen zulassen:

- iCloud-Dokumente und -Daten

- Nur betreute Einstellungen – Zulassen:

- Game Center > Freunde hinzufügen

- Game Center > Multiplayer-Spiele

- Medieninhalte – Zulassen:

- Explizite Musik, Podcasts und iTunes U-Material

- Hardware-Steuerelemente zulassen:

Diese Einschränkungen gelten wie folgt:

- Wenn ein iOS 12-Gerät (oder niedriger) bereits in XenMobile Server registriert ist und dann auf iOS 13 aktualisiert wird, gelten die vorstehenden Einschränkungen für unbetreute und betreute Geräte.

- Wenn ein unbetreutes iOS 13+-Gerät in XenMobile Server registriert wird, gelten die vorstehenden Einschränkungen nur für betreute Geräte.

- Wenn ein betreutes iOS 13+-Gerät in XenMobile Server registriert wird, gelten die vorstehenden Einschränkungen nur für betreute Geräte.

Anforderungen an vertrauenswürdige Zertifikate in iOS 13 und macOS 15

Apple hat neue Anforderungen an TLS-Serverzertifikate. Stellen Sie sicher, dass alle Zertifikate die neuen Apple-Anforderungen erfüllen. Siehe die Apple-Veröffentlichung unter https://support.apple.com/en-us/HT210176. Hilfe zur Verwaltung von Zertifikaten finden Sie unter Hochladen von Zertifikaten in XenMobile.

Upgrade von GCM auf FCM

Ab dem 10. April 2018 hat Google Google Cloud Messaging (GCM) eingestellt. Google hat die GCM-Server- und Client-APIs am 29. Mai 2019 entfernt.

Wichtige Anforderungen:

- Führen Sie ein Upgrade auf die neueste Version von XenMobile Server durch.

- Führen Sie ein Upgrade auf die neueste Version von Secure Hub durch.

Google empfiehlt, sofort auf Firebase Cloud Messaging (FCM) zu aktualisieren, um die neuen Funktionen von FCM nutzen zu können. Informationen von Google finden Sie unter https://developers.google.com/cloud-messaging/faq und https://firebase.googleblog.com/2018/04/time-to-upgrade-from-gcm-to-fcm.html.

Um die Unterstützung für Push-Benachrichtigungen an Ihre Android-Geräte fortzusetzen: Wenn Sie GCM mit XenMobile Server verwenden, migrieren Sie zu FCM. Aktualisieren Sie dann XenMobile Server mit dem neuen FCM-Schlüssel, der in der Firebase Cloud Messaging Console verfügbar ist.

Die folgenden Schritte spiegeln den Registrierungsworkflow wider, wenn Sie vertrauenswürdige Zertifikate verwenden.

Upgrade-Schritte:

- Befolgen Sie die Informationen von Google, um von GCM auf FCM zu aktualisieren.

- Kopieren Sie in der Firebase Cloud Messaging Console Ihren neuen FCM-Schlüssel. Sie benötigen ihn für den nächsten Schritt.

- Gehen Sie in der XenMobile Server-Konsole zu Einstellungen > Firebase Cloud Messaging und konfigurieren Sie Ihre Einstellungen.

Geräte wechseln zum nächsten Mal zu FCM, wenn sie sich bei XenMobile Server melden und eine Richtlinienaktualisierung durchführen. Um Secure Hub zu zwingen, Richtlinien zu aktualisieren: Gehen Sie in Secure Hub zu Einstellungen > Geräteinformationen und tippen Sie auf Richtlinie aktualisieren. Weitere Informationen zum Konfigurieren von FCM finden Sie unter Firebase Cloud Messaging.

Vor dem Upgrade auf XenMobile 10.11 (On-Premises)

Einige Systemanforderungen haben sich geändert. Weitere Informationen finden Sie unter Systemanforderungen und Kompatibilität und XenMobile-Kompatibilität.

-

Aktualisieren Sie Ihren Citrix Lizenzserver auf Version 11.15 oder höher, bevor Sie auf die neueste Version von XenMobile Server 10.11 aktualisieren.

Die neueste Version von XenMobile erfordert Citrix Lizenzserver 11.15 (Mindestversion).

Hinweis:

Wenn Sie Ihre eigene Lizenz für die Vorschau verwenden möchten, beachten Sie, dass das Datum der Customer Success Services (zuvor Subscription Advantage-Datum) in XenMobile 10.11 der 9. April 2019 ist. Das Customer Success Services-Datum auf Ihrer Citrix-Lizenz muss nach diesem Datum liegen.

Sie können das Datum neben der Lizenz im Lizenzserver anzeigen. Wenn Sie die neueste Version von XenMobile mit einer älteren Lizenzserverumgebung verbinden, schlägt die Konnektivitätsprüfung fehl und Sie können den Lizenzserver nicht konfigurieren.

Um das Datum Ihrer Lizenz zu erneuern, laden Sie die neueste Lizenzdatei vom Citrix Portal herunter und laden Sie die Datei auf den Lizenzserver hoch. Weitere Informationen finden Sie unter Customer Success Services.

-

Für eine Cluster-Umgebung: iOS-Richtlinien- und App-Bereitstellungen auf Geräten mit iOS 11 und höher haben die folgenden Anforderungen. Wenn Citrix Gateway für SSL-Persistenz konfiguriert ist, müssen Sie Port 80 auf allen XenMobile Server-Knoten öffnen.

-

Wenn die virtuelle Maschine, auf der der zu aktualisierende XenMobile Server ausgeführt wird, weniger als 4 GB RAM hat, erhöhen Sie den RAM auf mindestens 4 GB. Beachten Sie, dass der empfohlene Mindest-RAM für Produktionsumgebungen 8 GB beträgt.

-

Empfehlung: Bevor Sie ein XenMobile-Update installieren, verwenden Sie die Funktionalität Ihrer VM, um einen Snapshot Ihres Systems zu erstellen. Sichern Sie außerdem Ihre Systemkonfigurationsdatenbank. Wenn während eines Upgrades Probleme auftreten, ermöglichen vollständige Backups eine Wiederherstellung.

So führen Sie ein Upgrade durch

Sie können direkt von XenMobile 10.10.x oder 10.9.x auf XenMobile 10.11 aktualisieren. Um das Upgrade durchzuführen, laden Sie die neueste verfügbare Binärdatei herunter: Gehen Sie zu https://www.citrix.com/downloads. Navigieren Sie zu Citrix Endpoint Management (and Citrix XenMobile Server) > XenMobile Server (on-premises) > Product Software > XenMobile Server 10. Klicken Sie auf der Kachel für die XenMobile Server-Software für Ihren Hypervisor auf Download File.

Um das Upgrade hochzuladen, verwenden Sie die Seite Release Management in der XenMobile-Konsole. Weitere Informationen finden Sie unter Upgrade über die Seite „Release Management“.

Nach dem Upgrade

Nach dem Upgrade auf XenMobile 10.11 (On-Premises):

Wenn Funktionen, die ausgehende Verbindungen betreffen, nicht mehr funktionieren und Sie Ihre Verbindungskonfiguration nicht geändert haben, überprüfen Sie das XenMobile Server-Protokoll auf Fehler wie den folgenden: „Unable to connect to the VPP Server: Host name ‘192.0.2.0’ does not match the certificate subject provided by the peer“.

Der Zertifikatsvalidierungsfehler weist darauf hin, dass Sie die Hostnamenüberprüfung auf XenMobile Server deaktivieren müssen. Standardmäßig ist die Hostnamenüberprüfung bei ausgehenden Verbindungen aktiviert, außer für den Microsoft PKI-Server. Wenn die Hostnamenüberprüfung Ihre Bereitstellung beeinträchtigt, ändern Sie die Servereigenschaft disable.hostname.verification auf true. Der Standardwert dieser Eigenschaft ist false.

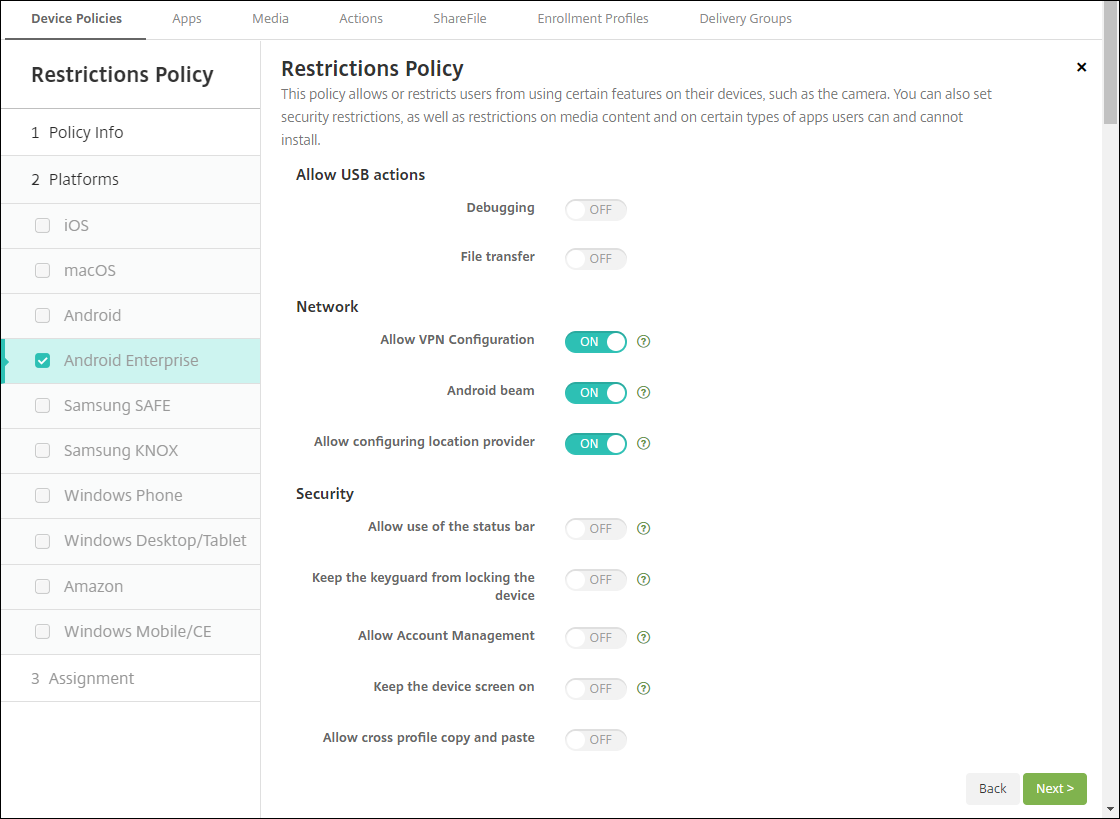

Neue und aktualisierte Geräterichtlinieneinstellungen für Android Enterprise-Geräte

Vereinheitlichung der Samsung Knox- und Android Enterprise-Richtlinien. Für Android Enterprise-Geräte, auf denen Samsung Knox 3.0 oder höher und Android 8.0 oder höher ausgeführt wird: Knox und Android Enterprise werden zu einer einheitlichen Geräte- und Profilverwaltungslösung zusammengeführt. Konfigurieren Sie die Knox-Einstellungen auf der Android Enterprise-Seite der folgenden Geräterichtlinien:

- Geräterichtlinie für Betriebssystemupdates. Enthält Einstellungen für Samsung Enterprise FOTA-Updates.

- Geräterichtlinie für Passcode.

- Geräterichtlinie für Samsung MDM-Lizenzschlüssel. Konfiguriert den Knox-Lizenzschlüssel.

- Geräterichtlinieneinstellungen für Einschränkungen.

Geräterichtlinie für App-Inventar für Android Enterprise. Sie können jetzt ein Inventar der Android Enterprise-Apps auf verwalteten Geräten erfassen. Siehe Geräterichtlinie für App-Inventar.

Zugriff auf alle Google Play-Apps im verwalteten Google Play Store. Die Servereigenschaft Zugriff auf alle Apps im verwalteten Google Play Store macht alle Apps aus dem öffentlichen Google Play Store über den verwalteten Google Play Store zugänglich. Wenn diese Eigenschaft auf true gesetzt ist, sind die Apps des öffentlichen Google Play Stores für alle Android Enterprise-Benutzer verfügbar. Administratoren können dann die Geräterichtlinie für Einschränkungen verwenden, um den Zugriff auf diese Apps zu steuern.

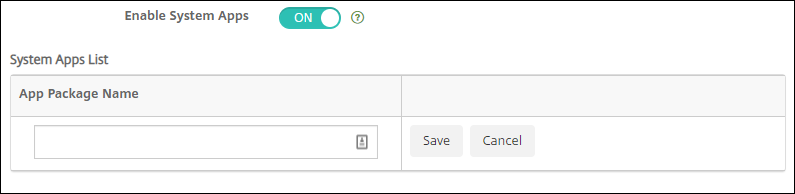

System-Apps auf Android Enterprise-Geräten aktivieren. Um Benutzern die Ausführung vorinstallierter System-Apps im Android Enterprise-Arbeitsprofilmodus oder im vollständig verwalteten Modus zu ermöglichen, konfigurieren Sie die Geräterichtlinie für Einschränkungen. Diese Konfiguration gewährt dem Benutzer Zugriff auf Standard-Geräte-Apps wie Kamera, Galerie und andere. Um den Zugriff auf eine bestimmte App einzuschränken, legen Sie App-Berechtigungen mithilfe der Geräterichtlinie für Android Enterprise-App-Berechtigungen fest.

Unterstützung für dedizierte Android Enterprise-Geräte. XenMobile unterstützt jetzt die Verwaltung dedizierter Geräte, die zuvor als Corporate Owned Single Use (COSU)-Geräte bezeichnet wurden.

Dedizierte Android Enterprise-Geräte sind vollständig verwaltete Geräte, die für einen einzigen Anwendungsfall bestimmt sind. Sie beschränken diese Geräte auf eine App oder eine kleine Gruppe von Apps, die zur Erfüllung der für diesen Anwendungsfall erforderlichen Aufgaben benötigt werden. Sie verhindern auch, dass Benutzer andere Apps aktivieren oder andere Aktionen auf dem Gerät ausführen.

Informationen zur Bereitstellung von Android Enterprise-Geräten finden Sie unter Bereitstellen dedizierter Android Enterprise-Geräte.

Umbenannte Richtlinie. Um die Google-Terminologie zu übernehmen, wird die Geräterichtlinie für Android Enterprise-App-Einschränkungen jetzt als Geräterichtlinie für verwaltete Konfigurationen bezeichnet. Siehe Geräterichtlinie für verwaltete Konfigurationen.

Sperren und Zurücksetzen des Kennworts für Android Enterprise

XenMobile unterstützt jetzt die Sicherheitsaktion zum Sperren und Zurücksetzen des Kennworts für Android Enterprise-Geräte. Diese Geräte müssen im Arbeitsprofilmodus mit Android 8.0 oder höher registriert sein.

- Der gesendete Passcode sperrt das Arbeitsprofil. Das Gerät wird nicht gesperrt.

- Wenn kein Passcode gesendet wird oder der gesendete Passcode die Passcode-Anforderungen nicht erfüllt:

- Und es ist noch kein Passcode für das Arbeitsprofil festgelegt, wird das Gerät gesperrt.

- Und ein Passcode ist bereits für das Arbeitsprofil festgelegt. Das Arbeitsprofil wird gesperrt, aber das Gerät wird nicht gesperrt.

Weitere Informationen zu den Sicherheitsaktionen zum Sperren und Zurücksetzen des Kennworts finden Sie unter Sicherheitsaktionen.

Neue Geräterichtlinieneinstellungen für Einschränkungen für iOS oder macOS

- Nicht verwaltete Apps lesen verwaltete Kontakte: Optional. Nur verfügbar, wenn Dokumente von verwalteten Apps in nicht verwalteten Apps deaktiviert ist. Wenn diese Richtlinie aktiviert ist, können nicht verwaltete Apps Daten aus den Kontakten verwalteter Konten lesen. Standard ist Aus. Verfügbar ab iOS 12.

- Verwaltete Apps schreiben nicht verwaltete Kontakte: Optional. Wenn aktiviert, dürfen verwaltete Apps Kontakte in die Kontakte nicht verwalteter Konten schreiben. Wenn Dokumente von verwalteten Apps in nicht verwalteten Apps aktiviert ist, hat diese Einschränkung keine Auswirkung. Standard ist Aus. Verfügbar ab iOS 12.

- Passwort AutoFill: Optional. Wenn deaktiviert, können Benutzer die Funktionen AutoFill Passwörter oder Automatische starke Passwörter nicht verwenden. Standard ist Ein. Verfügbar ab iOS 12 und macOS 10.14.

- Passwort-Nähe-Anfragen: Optional. Wenn deaktiviert, fordern die Geräte der Benutzer keine Passwörter von Geräten in der Nähe an. Standard ist Ein. Verfügbar ab iOS 12 und macOS 10.14.

- Passwortfreigabe: Optional. Wenn deaktiviert, können Benutzer ihre Passwörter nicht über die AirDrop Passwörter-Funktion teilen. Standard ist Ein. Verfügbar ab iOS 12 und macOS 10.14.

- Automatische Datums- und Zeiteinstellung erzwingen: Überwacht. Wenn aktiviert, können Benutzer die Option Allgemein > Datum & Uhrzeit > Automatisch einstellen nicht deaktivieren. Standard ist Aus. Verfügbar ab iOS 12.

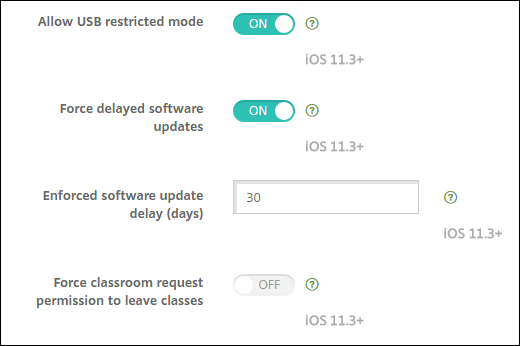

- USB-Eingeschränkter Modus zulassen: Nur für überwachte Geräte verfügbar. Wenn auf Aus gesetzt, kann das Gerät immer mit USB-Zubehör verbunden werden, während es gesperrt ist. Standard ist Ein. Verfügbar ab iOS 11.3.

- Verzögerte Softwareupdates erzwingen: Nur für überwachte Geräte verfügbar. Wenn auf Ein gesetzt, wird die Sichtbarkeit von Softwareupdates für den Benutzer verzögert. Mit dieser Einschränkung sieht der Benutzer ein Softwareupdate erst nach der angegebenen Anzahl von Tagen nach dem Veröffentlichungsdatum des Softwareupdates. Standard ist Aus. Verfügbar ab iOS 11.3 und macOS 10.13.4.

- Erzwungene Verzögerung von Softwareupdates (Tage): Nur für überwachte Geräte verfügbar. Diese Einschränkung ermöglicht es dem Administrator, festzulegen, wie lange ein Softwareupdate auf dem Gerät verzögert werden soll. Das Maximum beträgt 90 Tage und der Standardwert ist 30. Verfügbar ab iOS 11.3 und macOS 10.13.4.

- Klassenraum-Anfrage zum Verlassen von Kursen erzwingen: Nur für überwachte Geräte verfügbar. Wenn auf Ein gesetzt, muss ein Schüler, der in einem nicht verwalteten Kurs mit Classroom eingeschrieben ist, den Lehrer um Erlaubnis bitten, wenn er versucht, den Kurs zu verlassen. Standard ist Aus. Verfügbar ab iOS 11.3.

Siehe Geräterichtlinie für Einschränkungen.

Updates der Exchange-Geräterichtlinie für iOS oder macOS

Weitere S/MIME Exchange-Signatur- und Verschlüsselungseinstellungen ab iOS 12. Die Exchange-Geräterichtlinie enthält jetzt Einstellungen zum Konfigurieren von S/MIME-Signaturen und -Verschlüsselung.

Für S/MIME-Signaturen:

- Anmeldeinformationen für Signaturidentität: Wählen Sie die zu verwendenden Anmeldeinformationen für die Signatur aus.

- S/MIME-Signatur vom Benutzer überschreibbar: Wenn auf Ein gesetzt, können Benutzer die S/MIME-Signatur in den Einstellungen ihrer Geräte ein- und ausschalten. Standard ist Aus.

- S/MIME-Signaturzertifikat-UUID vom Benutzer überschreibbar: Wenn auf Ein gesetzt, können Benutzer in den Einstellungen ihrer Geräte die zu verwendenden Anmeldeinformationen für die Signatur auswählen. Standard ist Aus.

Für S/MIME-Verschlüsselung:

- Anmeldeinformationen für Verschlüsselungsidentität: Wählen Sie die zu verwendenden Anmeldeinformationen für die Verschlüsselung aus.

- S/MIME-Schalter pro Nachricht aktivieren: Wenn auf Ein gesetzt, wird Benutzern eine Option angezeigt, um die S/MIME-Verschlüsselung für jede von ihnen verfasste Nachricht ein- oder auszuschalten. Standard ist Aus.

- S/MIME standardmäßig verschlüsseln, vom Benutzer überschreibbar: Wenn auf Ein gesetzt, können Benutzer in den Einstellungen ihrer Geräte auswählen, ob S/MIME standardmäßig aktiviert ist. Standard ist Aus.

- S/MIME-Verschlüsselungszertifikat-UUID vom Benutzer überschreibbar: Wenn auf Ein gesetzt, können Benutzer die S/MIME-Verschlüsselungsidentität und -Verschlüsselung in den Einstellungen ihrer Geräte ein- und ausschalten. Standard ist Aus.

Exchange OAuth-Einstellungen ab iOS 12. Sie können jetzt die Verbindung mit Exchange so konfigurieren, dass OAuth zur Authentifizierung verwendet wird.

Exchange OAuth-Einstellungen ab macOS 10.14. Sie können jetzt die Verbindung mit Exchange so konfigurieren, dass OAuth zur Authentifizierung verwendet wird. Für die Authentifizierung mit OAuth können Sie die Anmelde-URL für eine Einrichtung angeben, die AutoDiscovery nicht verwendet.

Siehe Exchange-Geräterichtlinie.

Updates der Mail-Geräterichtlinie für iOS

Weitere S/MIME Exchange-Signatur- und Verschlüsselungseinstellungen ab iOS 12. Die Mail-Geräterichtlinie enthält weitere Einstellungen zum Konfigurieren von S/MIME-Signaturen und -Verschlüsselung.

Für S/MIME-Signaturen:

-

S/MIME-Signatur aktivieren: Wählen Sie aus, ob dieses Konto S/MIME-Signaturen unterstützt. Standard ist Ein. Wenn auf Ein gesetzt, werden die folgenden Felder angezeigt.

- S/MIME-Signatur vom Benutzer überschreibbar: Wenn auf Ein gesetzt, können Benutzer die S/MIME-Signatur in den Einstellungen ihrer Geräte ein- und ausschalten. Standard ist Aus. Diese Option gilt für iOS 12.0 und höher.

- S/MIME-Signaturzertifikat-UUID vom Benutzer überschreibbar: Wenn auf Ein gesetzt, können Benutzer in den Einstellungen ihrer Geräte die zu verwendenden Anmeldeinformationen für die Signatur auswählen. Standard ist Aus. Diese Option gilt für iOS 12.0 und höher.

Für S/MIME-Verschlüsselung:

-

S/MIME-Verschlüsselung aktivieren: Wählen Sie aus, ob dieses Konto S/MIME-Verschlüsselung unterstützt. Standard ist Aus. Wenn auf Ein gesetzt, werden die folgenden Felder angezeigt.

- S/MIME-Schalter pro Nachricht aktivieren: Wenn auf Ein gesetzt, wird Benutzern eine Option angezeigt, um die S/MIME-Verschlüsselung für jede von ihnen verfasste Nachricht ein- oder auszuschalten. Standard ist Aus.

- S/MIME standardmäßig verschlüsseln, vom Benutzer überschreibbar: Wenn auf Ein gesetzt, können Benutzer in den Einstellungen ihrer Geräte auswählen, ob S/MIME standardmäßig aktiviert ist. Standard ist Aus. Diese Option gilt für iOS 12.0 und höher.

- S/MIME-Verschlüsselungszertifikat-UUID vom Benutzer überschreibbar: Wenn auf Ein gesetzt, können Benutzer die S/MIME-Verschlüsselungsidentität und -Verschlüsselung in den Einstellungen ihrer Geräte ein- und ausschalten. Standard ist Aus. Diese Option gilt für iOS 12.0 und höher.

Siehe Mail-Geräterichtlinie.

Updates der Geräterichtlinie für App-Benachrichtigungen für iOS

Die folgenden Einstellungen für App-Benachrichtigungen sind ab iOS 12 verfügbar.

- In CarPlay anzeigen: Wenn Ein, werden Benachrichtigungen in Apple CarPlay angezeigt. Standard ist Ein.

- Kritische Warnung aktivieren: Wenn Ein, kann eine App eine Benachrichtigung als kritische Benachrichtigung kennzeichnen, die “Nicht stören” und die Klingeltoneinstellungen ignoriert. Standard ist Aus.

Siehe Geräterichtlinie für App-Benachrichtigungen

Unterstützung für gemeinsam genutzte iPads, die mit Apple Education verwendet werden

Die XenMobile-Integration mit Apple Education-Funktionen unterstützt jetzt gemeinsam genutzte iPads. Mehrere Schüler in einem Klassenzimmer können ein iPad für verschiedene Fächer teilen, die von einem oder mehreren Lehrern unterrichtet werden.

Entweder Sie oder die Lehrer registrieren gemeinsam genutzte iPads und stellen dann Geräterichtlinien, Apps und Medien auf den Geräten bereit. Danach geben die Schüler ihre verwalteten Apple ID-Anmeldeinformationen ein, um sich bei einem gemeinsam genutzten iPad anzumelden. Wenn Sie zuvor eine Education Configuration-Richtlinie für Schüler bereitgestellt haben, melden sie sich nicht mehr als “Anderer Benutzer” an, um Geräte zu teilen.

Voraussetzungen für gemeinsam genutzte iPads:

- Jedes iPad Pro, iPad der 5. Generation, iPad Air 2 oder neuer und iPad mini 4 oder neuer

- Mindestens 32 GB Speicherplatz

- Überwacht

Weitere Informationen finden Sie unter Gemeinsam genutzte iPads konfigurieren.

Änderung der Berechtigungen für die rollenbasierte Zugriffssteuerung (RBAC)

Die RBAC-Berechtigung “Lokale Benutzer hinzufügen/löschen” ist jetzt in zwei Berechtigungen aufgeteilt: “Lokale Benutzer hinzufügen” und “Lokale Benutzer löschen”.

Weitere Informationen finden Sie unter Rollen mit RBAC konfigurieren.

In diesem Artikel

- Migration des Apple Volume Purchase Program zu Apple Business Manager (ABM) und Apple School Manager (ASM)

- Zusätzliche Unterstützung für iOS 13

- Anforderungen an vertrauenswürdige Zertifikate in iOS 13 und macOS 15

- Upgrade von GCM auf FCM

- Vor dem Upgrade auf XenMobile 10.11 (On-Premises)

- So führen Sie ein Upgrade durch

- Nach dem Upgrade

- Neue und aktualisierte Geräterichtlinieneinstellungen für Android Enterprise-Geräte

- Sperren und Zurücksetzen des Kennworts für Android Enterprise

- Neue Geräterichtlinieneinstellungen für Einschränkungen für iOS oder macOS

- Updates der Exchange-Geräterichtlinie für iOS oder macOS

- Updates der Mail-Geräterichtlinie für iOS

- Updates der Geräterichtlinie für App-Benachrichtigungen für iOS

- Unterstützung für gemeinsam genutzte iPads, die mit Apple Education verwendet werden

- Änderung der Berechtigungen für die rollenbasierte Zugriffssteuerung (RBAC)