Citrix Gateway und XenMobile®

Wenn Sie Citrix Gateway mit XenMobile konfigurieren, legen Sie den Authentifizierungsmechanismus für den Remote-Gerätezugriff auf das interne Netzwerk fest. Diese Funktionalität ermöglicht es Apps auf einem mobilen Gerät, auf Unternehmensserver im Intranet zuzugreifen. XenMobile erstellt ein Micro-VPN von den Apps auf dem Gerät zum Citrix Gateway.

Sie konfigurieren Citrix Gateway zur Verwendung mit XenMobile, indem Sie ein Skript aus XenMobile exportieren, das Sie auf Citrix Gateway ausführen.

Voraussetzungen für die Verwendung des Citrix Gateway Konfigurationsskripts

Citrix ADC-Anforderungen:

- Citrix ADC (Mindestversion 11.0, Build 70.12).

- Die Citrix ADC IP-Adresse ist konfiguriert und verfügt über Konnektivität zum LDAP-Server, es sei denn, LDAP ist Last-balanced.

- Die Citrix ADC Subnet (SNIP) IP-Adresse ist konfiguriert, verfügt über Konnektivität zu den erforderlichen Backend-Servern und hat öffentlichen Netzwerkzugriff über Port 8443/TCP.

- DNS kann öffentliche Domänen auflösen.

- Citrix ADC ist mit Platform/Universal- oder Testlizenzen lizenziert. Weitere Informationen finden Sie unter https://support.citrix.com/article/CTX126049.

- Ein Citrix Gateway SSL-Zertifikat ist auf den Citrix ADC hochgeladen und installiert. Weitere Informationen finden Sie unter https://support.citrix.com/article/CTX136023.

XenMobile-Anforderungen:

- XenMobile Server (Mindestversion 10.6).

- LDAP-Server ist konfiguriert.

Authentifizierung für den Remote-Gerätezugriff auf das interne Netzwerk konfigurieren

-

Klicken Sie in der XenMobile-Konsole auf das Zahnradsymbol in der oberen rechten Ecke der Konsole. Die Seite Einstellungen wird angezeigt.

-

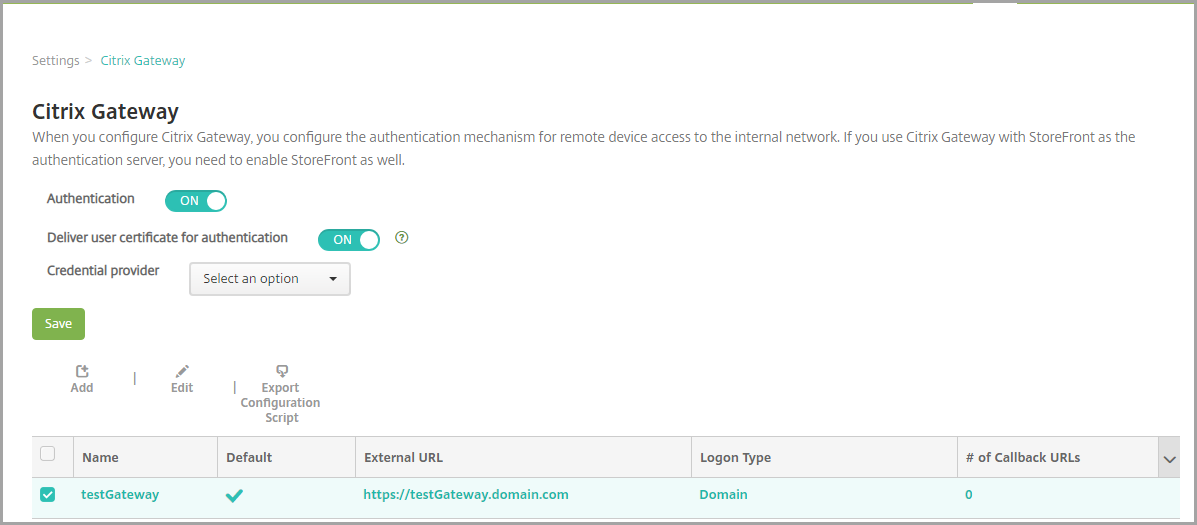

Klicken Sie unter Server auf Citrix Gateway. Die Seite Citrix Gateway wird angezeigt. Im folgenden Beispiel existiert eine Citrix Gateway-Instanz.

-

Konfigurieren Sie diese Einstellungen:

- Authentifizierung: Wählen Sie, ob die Authentifizierung aktiviert werden soll. Die Standardeinstellung ist EIN.

- Benutzerzertifikat für die Authentifizierung bereitstellen: Wählen Sie, ob XenMobile das Authentifizierungszertifikat mit Secure Hub teilen soll, um Citrix Gateway die Client-Zertifikatsauthentifizierung zu ermöglichen. Die Standardeinstellung ist AUS.

- Anmeldeinformationsanbieter: Wählen Sie in der Liste den zu verwendenden Anmeldeinformationsanbieter aus. Weitere Informationen finden Sie unter Anmeldeinformationsanbieter.

-

Klicken Sie auf Speichern.

Eine Citrix Gateway-Instanz hinzufügen

Nachdem Sie die Authentifizierungseinstellungen gespeichert haben, fügen Sie eine Citrix Gateway-Instanz zu XenMobile hinzu.

-

Klicken Sie in der XenMobile-Konsole auf das Zahnradsymbol in der oberen rechten Ecke der Konsole. Die Seite Einstellungen wird geöffnet.

-

Klicken Sie unter Server auf Citrix Gateway. Die Seite Citrix Gateway wird angezeigt.

-

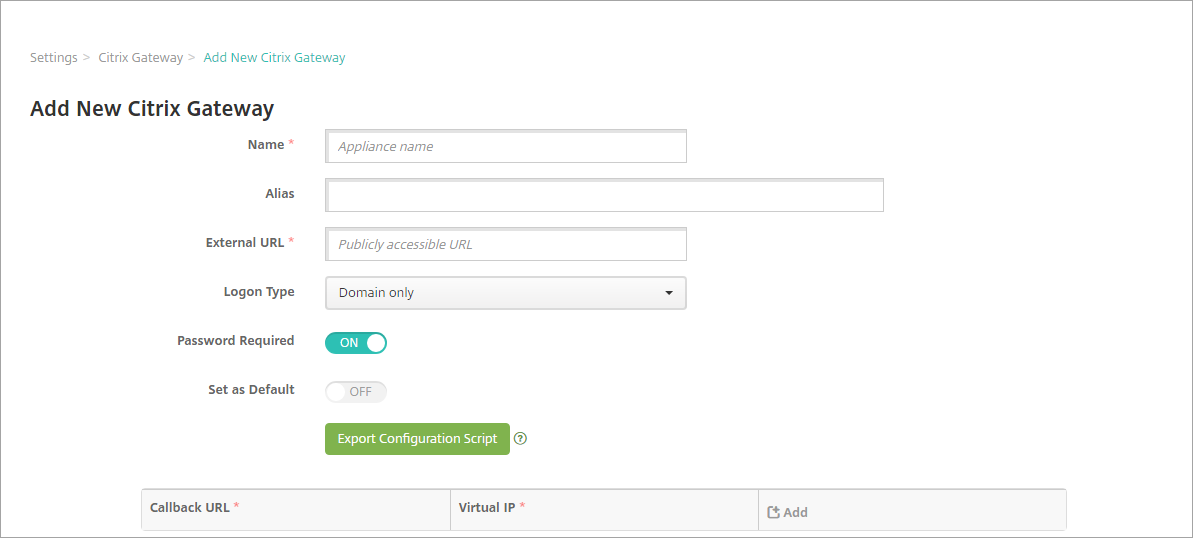

Klicken Sie auf Hinzufügen. Die Seite Neues Citrix Gateway hinzufügen wird angezeigt.

-

Konfigurieren Sie diese Einstellungen:

- Name: Geben Sie einen Namen für die Citrix Gateway-Instanz ein.

- Alias: Fügen Sie optional einen Aliasnamen für das Citrix Gateway hinzu.

-

Externe URL: Geben Sie die öffentlich zugängliche URL für Citrix Gateway ein. Zum Beispiel

https://receiver.com. - Anmeldetyp: Wählen Sie einen Anmeldetyp aus. Zu den Typen gehören Nur Domäne, Nur Sicherheitstoken, Domäne und Sicherheitstoken, Zertifikat, Zertifikat und Domäne sowie Zertifikat und Sicherheitstoken. Die Standardeinstellung für das Feld Passwort erforderlich ändert sich je nach dem von Ihnen ausgewählten Anmeldetyp. Die Standardeinstellung ist Nur Domäne.

Wenn Sie mehrere Domänen haben, verwenden Sie Zertifikat und Domäne. Weitere Informationen zum Konfigurieren der Multi-Domänen-Authentifizierung mit XenMobile und Citrix Gateway finden Sie unter Authentifizierung für mehrere Domänen konfigurieren.

Wenn Sie Zertifikat und Sicherheitstoken verwenden, ist eine zusätzliche Konfiguration auf Citrix Gateway erforderlich, um Secure Hub zu unterstützen. Weitere Informationen finden Sie unter Konfigurieren von XenMobile für die Zertifikats- und Sicherheitstoken-Authentifizierung.

Weitere Informationen finden Sie unter Authentifizierung im Bereitstellungshandbuch.

- Passwort erforderlich: Wählen Sie, ob eine Passwortauthentifizierung erforderlich sein soll. Der Standardwert variiert je nach gewähltem Anmeldetyp.

- Als Standard festlegen: Wählen Sie, ob dieses Citrix Gateway als Standard verwendet werden soll. Die Standardeinstellung ist AUS.

- Konfigurationsskript exportieren: Klicken Sie auf die Schaltfläche, um ein Konfigurationspaket zu exportieren, das Sie auf Citrix Gateway hochladen, um es mit XenMobile-Einstellungen zu konfigurieren. Informationen hierzu finden Sie nach diesen Schritten unter “Ein lokales Citrix Gateway zur Verwendung mit XenMobile Server konfigurieren”.

- Callback-URL und Virtuelle IP: Speichern Sie Ihre Einstellungen, bevor Sie diese Felder hinzufügen. Weitere Informationen finden Sie unter Eine Callback-URL und eine virtuelle Citrix Gateway VPN-IP hinzufügen in diesem Artikel.

-

Klicken Sie auf Speichern.

Das neue Citrix Gateway wird hinzugefügt und in der Tabelle angezeigt. Um eine Instanz zu bearbeiten oder zu löschen, klicken Sie auf den Namen in der Liste.

Citrix Gateway zur Verwendung mit XenMobile Server konfigurieren

Um ein lokales Citrix Gateway zur Verwendung mit XenMobile zu konfigurieren, führen Sie die folgenden allgemeinen Schritte aus, die in diesem Artikel detailliert beschrieben werden:

-

Laden Sie ein Skript und zugehörige Dateien vom XenMobile Server herunter. Die neuesten detaillierten Anweisungen finden Sie in der Readme-Datei, die dem Skript beiliegt.

-

Stellen Sie sicher, dass Ihre Umgebung die Voraussetzungen erfüllt.

-

Aktualisieren Sie das Skript für Ihre Umgebung.

-

Führen Sie das Skript auf Citrix ADC aus.

-

Testen Sie die Konfiguration.

Das Skript konfiguriert diese für XenMobile erforderlichen Citrix Gateway-Einstellungen:

- Citrix Gateway virtuelle Server, die für MDM und MAM benötigt werden

- Sitzungsrichtlinien für die virtuellen Citrix Gateway-Server

- XenMobile Server-Details

- Authentifizierungsrichtlinien und -aktionen für den virtuellen Citrix Gateway-Server. Das Skript beschreibt die LDAP-Konfigurationseinstellungen.

- Traffic-Aktionen und -Richtlinien für den Proxy-Server

- Clientloses Zugriffsprofil

- Statischer lokaler DNS-Eintrag auf Citrix ADC

- Andere Bindungen: Dienstrichtlinie, CA-Zertifikat

Das Skript behandelt die folgende Konfiguration nicht:

- Exchange-Lastverteilung

- Citrix Files-Lastverteilung

- ICA® Proxy-Konfiguration

- SSL-Offload

So laden Sie das Skript herunter, aktualisieren und führen es aus

-

Wenn Sie ein Citrix Gateway hinzufügen, klicken Sie auf der Seite Neues Citrix Gateway hinzufügen auf Konfigurationsskript exportieren.

Oder, wenn Sie eine Citrix Gateway-Instanz hinzufügen und auf Speichern klicken, bevor Sie das Skript exportieren: Kehren Sie zu Einstellungen > Citrix Gateway zurück, wählen Sie den Citrix ADC aus, klicken Sie auf Konfigurationsskript exportieren und dann auf Herunterladen.

Nachdem Sie auf Konfigurationsskript exportieren geklickt haben, erstellt XenMobile ein .tar.gz-Skriptpaket. Das Skriptpaket enthält:

- Readme-Datei mit detaillierten Anweisungen

- Skript, das die Citrix ADC CLI-Befehle enthält, die zur Konfiguration der erforderlichen Komponenten in Citrix ADC verwendet werden

- Öffentliches Root-CA-Zertifikat und das Intermediate-CA-Zertifikat des XenMobile Servers (diese Zertifikate für SSL-Offload werden für die aktuelle Version nicht benötigt)

- Skript, das die Citrix ADC CLI-Befehle enthält, die zum Entfernen der Citrix ADC-Konfiguration verwendet werden

-

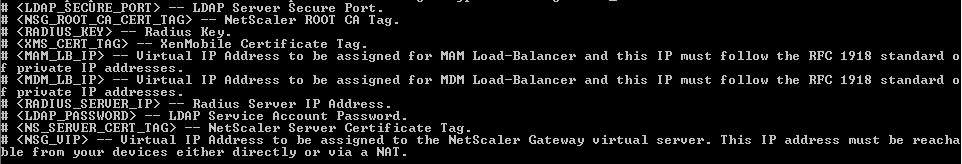

Bearbeiten Sie das Skript (NSGConfigBundle_CREATESCRIPT.txt), um alle Platzhalter durch Details aus Ihrer Umgebung zu ersetzen.

-

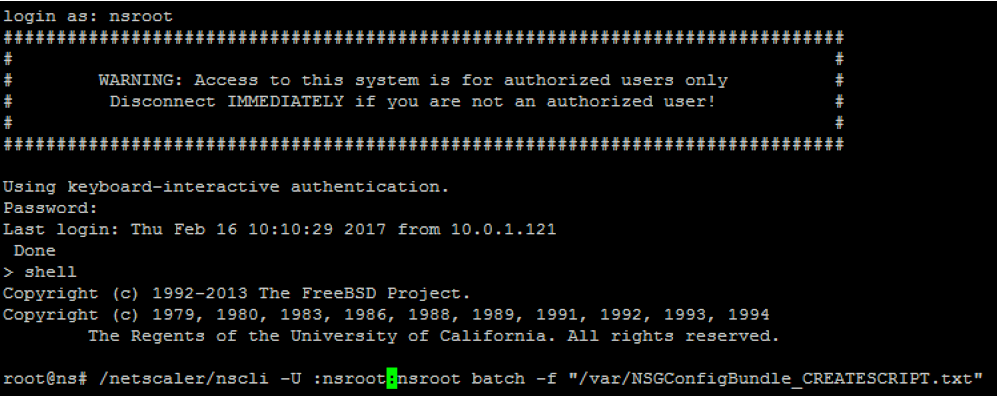

Führen Sie Ihr bearbeitetes Skript in der Citrix ADC Bash-Shell aus, wie in der im Skriptpaket enthaltenen Readme-Datei beschrieben. Zum Beispiel:

/netscaler/nscli -U :<NetScaler Management Username>:<NetScaler Management Password> batch -f "/var/NSGConfigBundle_CREATESCRIPT.txt"

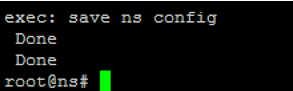

Wenn das Skript abgeschlossen ist, erscheinen die folgenden Zeilen.

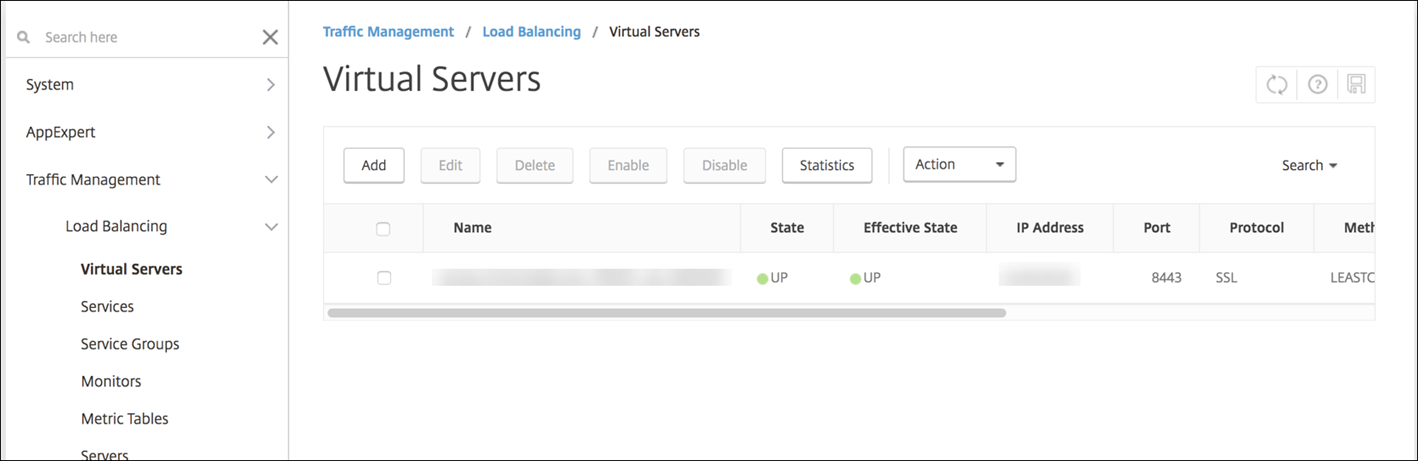

Die Konfiguration testen

-

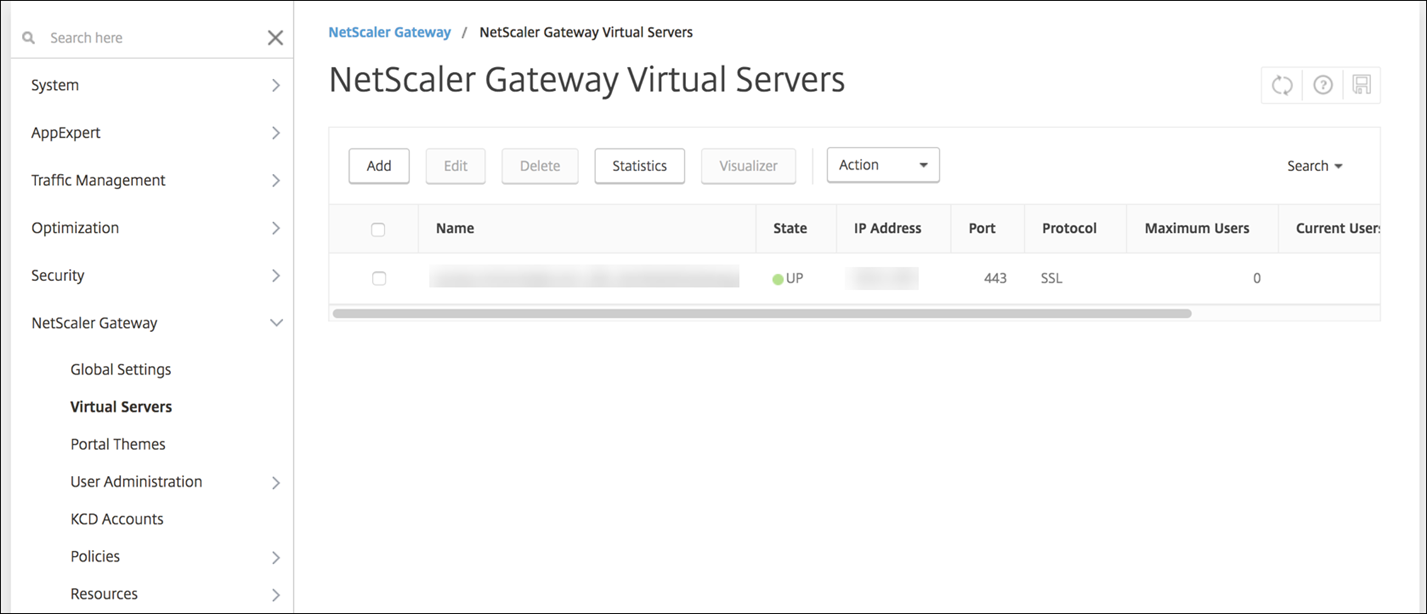

Überprüfen Sie, ob der Citrix Gateway Virtual Server den Status UP anzeigt.

-

Überprüfen Sie, ob der Proxy Load Balancing Virtual Server den Status UP anzeigt.

-

Öffnen Sie einen Webbrowser, verbinden Sie sich mit der Citrix Gateway URL und versuchen Sie, sich zu authentifizieren. Wenn die Authentifizierung fehlschlägt, erscheint diese Meldung: HTTP Status 404 - Not Found

-

Registrieren Sie ein Gerät und stellen Sie sicher, dass es sowohl MDM- als auch MAM-Registrierung erhält.

Eine Callback-URL und eine virtuelle Citrix Gateway VPN-IP hinzufügen

Nachdem Sie die Citrix Gateway-Instanz hinzugefügt haben, können Sie eine Callback-URL hinzufügen und eine virtuelle Citrix Gateway IP-Adresse angeben. Diese Einstellungen sind optional, können aber für zusätzliche Sicherheit konfiguriert werden, insbesondere wenn der XenMobile Server in der DMZ steht.

-

Wählen Sie unter Einstellungen > Citrix Gateway das Citrix Gateway aus und klicken Sie dann auf Bearbeiten.

-

Klicken Sie in der Tabelle auf Hinzufügen.

-

Geben Sie für Callback-URL den vollqualifizierten Domänennamen (FQDN) ein. Die Callback-URL überprüft, ob eine Anfrage von Citrix Gateway stammt.

Stellen Sie sicher, dass die Callback-URL zu einer IP-Adresse auflöst, die vom XenMobile Server aus erreichbar ist. Die Callback-URL kann eine externe Citrix Gateway-URL oder eine andere URL sein.

-

Geben Sie die virtuelle Citrix Gateway IP-Adresse ein und klicken Sie dann auf Speichern.

Authentifizierung für mehrere Domänen konfigurieren

Wenn Sie mehrere XenMobile Server-Instanzen haben, z. B. für Test-, Entwicklungs- und Produktionsumgebungen, konfigurieren Sie Citrix Gateway für die zusätzlichen Umgebungen manuell. (Sie können den Citrix ADC für den XenMobile-Assistenten nur einmal verwenden.)

Citrix Gateway-Konfiguration

So konfigurieren Sie Citrix Gateway-Authentifizierungsrichtlinien und eine Sitzungsrichtlinie für eine Multi-Domänen-Umgebung:

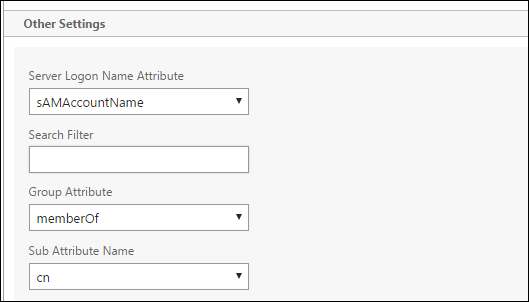

- Erweitern Sie im Citrix Gateway-Konfigurationsdienstprogramm auf der Registerkarte Konfiguration die Option Citrix Gateway > Richtlinien > Authentifizierung.

- Klicken Sie im Navigationsbereich auf LDAP.

-

Klicken Sie, um das LDAP-Profil zu bearbeiten. Ändern Sie das Server-Anmeldenamen-Attribut in userPrincipalName oder das Attribut, das Sie für Suchen verwenden möchten. Notieren Sie sich das von Ihnen angegebene Attribut, damit Sie es bei der Konfiguration der LDAP-Einstellungen in der XenMobile-Konsole zur Hand haben.

- Wiederholen Sie diese Schritte für jede LDAP-Richtlinie. Für jede Domäne ist eine separate LDAP-Richtlinie erforderlich.

- Navigieren Sie in der an den virtuellen Citrix Gateway-Server gebundenen Sitzungsrichtlinie zu Sitzungsprofil bearbeiten > Veröffentlichte Anwendungen. Stellen Sie sicher, dass Single Sign-On-Domäne leer ist.

XenMobile Server-Konfiguration

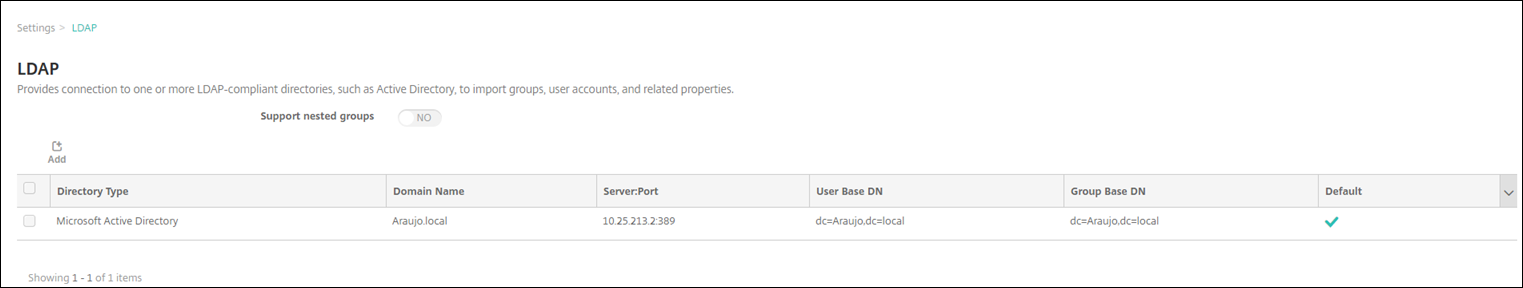

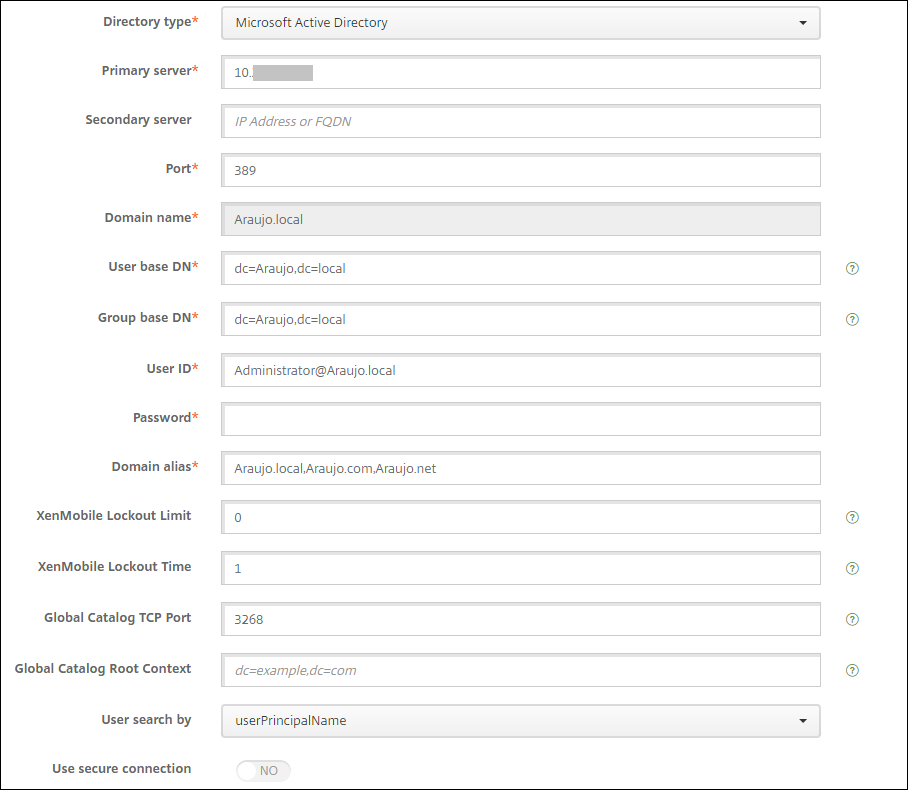

So konfigurieren Sie LDAP für eine Multi-Domänen-XenMobile-Umgebung:

-

Gehen Sie in der XenMobile-Konsole zu Einstellungen > LDAP und fügen Sie ein Verzeichnis hinzu oder bearbeiten Sie es.

-

Geben Sie die Informationen an.

-

Geben Sie unter Domänenalias jede Domäne an, die für die Benutzerauthentifizierung verwendet werden soll. Trennen Sie die Domänen durch ein Komma und verwenden Sie keine Leerzeichen zwischen den Domänen. Zum Beispiel:

domain1.com,domain2.com,domain3.com -

Stellen Sie sicher, dass das Feld Benutzersuche nach mit dem in der Citrix Gateway LDAP-Richtlinie angegebenen Server-Anmeldenamen-Attribut übereinstimmt.

-

Eingehende Verbindungsanfragen an bestimmte URLs verwerfen

Wenn das Citrix Gateway in Ihrer Umgebung für SSL-Offload konfiguriert ist, möchten Sie möglicherweise, dass das Gateway eingehende Verbindungsanfragen für bestimmte URLs verwirft.

Wenn Sie diese zusätzliche Sicherheit bevorzugen, konfigurieren Sie die beiden virtuellen MDM-Lastverteilungsserver (einen für Port 443 und einen für Port 8443) auf Citrix Gateway. Verwenden Sie die folgenden Informationen als Vorlage für Ihre Einstellungen.

Wichtig:

Die folgenden Aktualisierungen gelten nur für ein Citrix Gateway, das für SSL-Offload konfiguriert ist.

-

Erstellen Sie einen Mustersatz mit dem Namen

XMS_DropURLs.add policy patset XMS_DropURLs <!--NeedCopy--> -

Fügen Sie die folgenden URLs zum neuen Mustersatz hinzu. Passen Sie diese Liste bei Bedarf an.

bind policy patset XMS_DropURLs /zdm/shp/console -index 6 bind policy patset XMS_DropURLs /zdm/login_xdm_uc.jsp -index 5 bind policy patset XMS_DropURLs /zdm/helper.jsp -index 4 bind policy patset XMS_DropURLs /zdm/log.jsp -index 3 bind policy patset XMS_DropURLs /zdm/login.jsp -index 2 bind policy patset XMS_DropURLs /zdm/console -index 1 <!--NeedCopy--> -

Erstellen Sie eine Richtlinie, um den gesamten Datenverkehr zu diesen URLs zu verwerfen, es sei denn, die Verbindungsanfrage stammt aus dem angegebenen Subnetz.

add responder policy XMS_DROP_pol “CLIENT.IP.SRC.IN_SUBNET(192.168.0.0/24).NOT && HTTP.REQ.URL.CONTAINS_ANY(”XMS_DropURLs”)” DROP -comment "Allow only subnet 192.168.0.0/24 to access these URLs. All other connections are DROPed" <!--NeedCopy--> -

Binden Sie die neue Richtlinie an beide virtuellen MDM-Lastverteilungsserver (Ports 443 und 8443).

bind lb vserver _XM_LB_MDM_XenMobileMDM_443 -policyName XMS_DROP_pol -priority 100 -gotoPriorityExpression END -type REQUEST bind lb vserver _XM_LB_MDM_XenMobileMDM_8443 -policyName XMS_DROP_pol -priority 100 -gotoPriorityExpression END -type REQUEST <!--NeedCopy--> -

Blockieren Sie den MAM-URL-Zugriff über den Browser

Der direkte Zugriff auf die MAM-URL über den Browser fordert die Benutzer auf, ihre Active Directory-Anmeldeinformationen einzugeben. Obwohl dies als Tool für Benutzer dient, um ihre Anmeldeinformationen zu überprüfen, könnten einige Benutzer dies als Sicherheitsverletzung betrachten. Der folgende Abschnitt hilft Ihnen, den Browserzugriff auf die MAM-URL (NetScaler® Gateway VIP) mithilfe der Responder-Richtlinienfunktion auf NetScaler einzuschränken.

Erstellen Sie eine der folgenden Responder-Richtlinien und binden Sie sie an Ihren virtuellen NetScaler Gateway-Server:

-

add responder policy Resp_Brow_Pol "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"Mozilla\")&&HTTP.REQ.URL.PATH_AND_QUERY.EQ(\"/vpn/index.html\")" DROP -

add responder policy Resp_Brow_Pol_CR "!HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"CitrixReceiver\")&&HTTP.REQ.URL.PATH_AND_QUERY.EQ(\"/vpn/index.html\")" DROP -

add responder policy Resp_Brow_Pol_CR "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"CitrixReceiver\").NOT&&HTTP.REQ.URL.PATH_AND_QUERY.EQ(\"/vpn/index.html\")" DROP

Binden Sie an den virtuellen NetScaler Gateway-Server mit

bind vpn vserver _XM_XenMobileGateway -policy Resp_Brow_Pol_CR -priority 100 -gotoPriorityExpression END -type REQUESTHinweis:

_XM_XenMobileGatewayist ein Beispielname eines virtuellen NetScaler Gateway-Servers. -

In diesem Artikel

- Voraussetzungen für die Verwendung des Citrix Gateway Konfigurationsskripts

- Authentifizierung für den Remote-Gerätezugriff auf das interne Netzwerk konfigurieren

- Eine Citrix Gateway-Instanz hinzufügen

- Citrix Gateway zur Verwendung mit XenMobile Server konfigurieren

- Eine Callback-URL und eine virtuelle Citrix Gateway VPN-IP hinzufügen

- Authentifizierung für mehrere Domänen konfigurieren

- Eingehende Verbindungsanfragen an bestimmte URLs verwerfen