-

Versionshinweise für Rolling Patches

-

Versionshinweise für XenMobile Server 10.16

-

-

-

-

Geräterichtlinie zum Importieren von iOS- und macOS-Profilen

-

-

-

-

SSO- und Proxy-Überlegungen für MDX-Apps

-

Konfigurieren eines lokalen Servers für den Geräteintegritätsnachweis

-

XenMobile Mobile Device Management mit Cisco Identity Services Engine integrieren

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Überlegungen zu SSO und Proxy für MDX-Apps

Die XenMobile-Integration mit Citrix ADC ermöglicht Ihnen die Bereitstellung von Single Sign-On (SSO) für alle HTTP/HTTPS-Backend-Ressourcen für Benutzer. Abhängig von Ihren SSO-Authentifizierungsanforderungen können Sie Benutzerverbindungen für eine MDX-App so konfigurieren, dass sie eine der folgenden Optionen verwenden:

- Secure Browse, eine Art clientloses VPN

- Full VPN Tunnel

Wenn Citrix ADC nicht die beste Methode zur Bereitstellung von SSO in Ihrer Umgebung ist, können Sie eine MDX-App mit richtlinienbasierter lokaler Kennwortzwischenspeicherung einrichten. Dieser Artikel behandelt die verschiedenen SSO- und Proxy-Optionen mit Schwerpunkt auf Secure Web. Die Konzepte gelten auch für andere MDX-Apps.

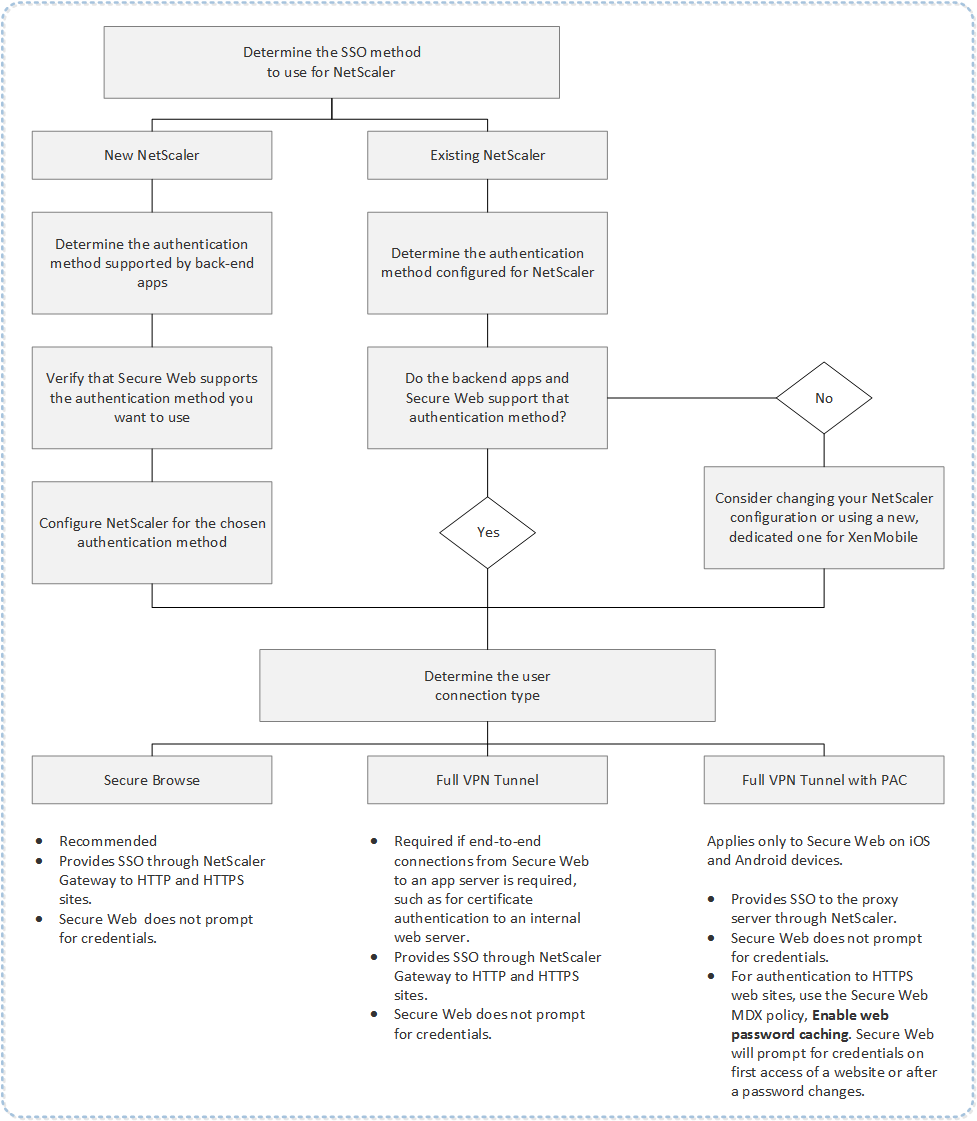

Das folgende Flussdiagramm fasst den Entscheidungsfluss für SSO und Benutzerverbindungen zusammen.

Citrix ADC-Authentifizierungsmethoden

Dieser Abschnitt enthält allgemeine Informationen zu den von Citrix ADC unterstützten Authentifizierungsmethoden.

SAML-Authentifizierung

Wenn Sie Citrix ADC für Security Assertion Markup Language (SAML) konfigurieren, können Benutzer eine Verbindung zu Web-Apps herstellen, die das SAML-Protokoll für Single Sign-On unterstützen. Citrix Gateway unterstützt das Identity Provider (IdP)-Single Sign-On für SAML-Web-Apps.

Erforderliche Konfiguration:

- Konfigurieren Sie SAML-SSO im Citrix ADC Traffic-Profil.

- Konfigurieren Sie den SAML-IdP für den angeforderten Dienst.

NTLM-Authentifizierung

Wenn SSO für Web-Apps im Sitzungsprofil aktiviert ist, führt Citrix ADC die NTLM-Authentifizierung automatisch durch.

Erforderliche Konfiguration:

- Aktivieren Sie SSO im Citrix ADC Sitzungs- oder Traffic-Profil.

Kerberos-Impersonation

XenMobile® unterstützt Kerberos nur für Secure Web. Wenn Sie Citrix ADC für Kerberos-SSO konfigurieren, verwendet Citrix ADC die Identitätswechsel-Funktion (Impersonation), wenn ein Benutzerkennwort für Citrix ADC verfügbar ist. Impersonation bedeutet, dass Citrix ADC Benutzeranmeldeinformationen verwendet, um das Ticket zu erhalten, das für den Zugriff auf Dienste wie Secure Web erforderlich ist.

Erforderliche Konfiguration:

- Konfigurieren Sie die Citrix ADC “Worx”-Sitzungsrichtlinie so, dass sie den Kerberos-Realm aus Ihrer Verbindung identifizieren kann.

- Konfigurieren Sie ein Kerberos Constrained Delegation (KCD)-Konto auf Citrix ADC. Konfigurieren Sie dieses Konto ohne Kennwort und binden Sie es an eine Traffic-Richtlinie auf Ihrem XenMobile Gateway.

- Weitere Konfigurationsdetails finden Sie im Citrix Blog: WorxWeb and Kerberos Impersonation SSO.

Kerberos Constrained Delegation

XenMobile unterstützt Kerberos nur für Secure Web. Wenn Sie Citrix ADC für Kerberos-SSO konfigurieren, verwendet Citrix ADC die eingeschränkte Delegierung (Constrained Delegation), wenn ein Benutzerkennwort für Citrix ADC nicht verfügbar ist.

Bei der eingeschränkten Delegierung verwendet Citrix ADC ein angegebenes Administratorkonto, um Tickets im Namen von Benutzern und Diensten abzurufen.

Erforderliche Konfiguration:

- Konfigurieren Sie ein KCD-Konto im Active Directory mit den erforderlichen Berechtigungen und ein KCD-Konto auf Citrix ADC.

- Aktivieren Sie SSO im Citrix ADC Traffic-Profil.

- Konfigurieren Sie die Backend-Website für die Kerberos-Authentifizierung.

Formularausfüll-Authentifizierung

Wenn Sie Citrix ADC für formularbasiertes Single Sign-On konfigurieren, können sich Benutzer einmal anmelden, um auf alle geschützten Apps in Ihrem Netzwerk zuzugreifen. Diese Authentifizierungsmethode gilt für Apps, die Secure Browse- oder Full VPN-Modi verwenden.

Erforderliche Konfiguration:

- Konfigurieren Sie formularbasiertes SSO im Citrix ADC Traffic-Profil.

Digest-HTTP-Authentifizierung

Wenn Sie SSO für Web-Apps im Sitzungsprofil aktivieren, führt Citrix ADC die Digest-HTTP-Authentifizierung automatisch durch. Diese Authentifizierungsmethode gilt für Apps, die Secure Browse- oder Full VPN-Modi verwenden.

Erforderliche Konfiguration:

- Aktivieren Sie SSO im Citrix ADC Sitzungs- oder Traffic-Profil.

Basic-HTTP-Authentifizierung

Wenn Sie SSO für Web-Apps im Sitzungsprofil aktivieren, führt Citrix ADC die Basic-HTTP-Authentifizierung automatisch durch. Diese Authentifizierungsmethode gilt für Apps, die Secure Browse- oder Full VPN-Modi verwenden.

Erforderliche Konfiguration:

- Aktivieren Sie SSO im Citrix ADC Sitzungs- oder Traffic-Profil.

Secure Browse, Full VPN Tunnel oder Full VPN Tunnel mit PAC

Die folgenden Abschnitte beschreiben die Benutzerverbindungstypen für Secure Web. Weitere Informationen finden Sie in diesem Secure Web-Artikel in der Citrix-Dokumentation: Konfigurieren von Benutzerverbindungen.

Full VPN Tunnel

Verbindungen, die in das interne Netzwerk tunneln, können einen Full VPN Tunnel verwenden. Verwenden Sie die Secure Web-Richtlinie für den bevorzugten VPN-Modus, um einen Full VPN Tunnel zu konfigurieren. Citrix empfiehlt den Full VPN Tunnel für Verbindungen, die Clientzertifikate oder End-to-End-SSL zu einer Ressource im internen Netzwerk verwenden. Ein Full VPN Tunnel verarbeitet jedes Protokoll über TCP. Sie können einen Full VPN Tunnel mit Windows-, Mac-, iOS- und Android-Geräten verwenden.

Im Full VPN Tunnel-Modus hat der Citrix ADC keine Sichtbarkeit innerhalb einer HTTPS-Sitzung.

Secure Browse

Verbindungen, die in das interne Netzwerk tunneln, können eine Variante eines clientlosen VPNs verwenden, die als Secure Browse bezeichnet wird. Secure Browse ist die Standardkonfiguration, die für die Secure Web-Richtlinie Bevorzugter VPN-Modus angegeben ist. Citrix empfiehlt Secure Browse für Verbindungen, die Single Sign-On (SSO) erfordern.

Im Secure Browse-Modus teilt Citrix ADC die HTTPS-Sitzung in zwei Teile auf:

- Vom Client zum Citrix ADC

- Vom Citrix ADC zum Backend-Ressourcenserver.

Auf diese Weise hat Citrix ADC volle Transparenz über alle Transaktionen zwischen Client und Server, wodurch es SSO bereitstellen kann.

Sie können auch Proxyserver für Secure Web konfigurieren, wenn es im Secure Browse-Modus verwendet wird. Details finden Sie im Blog: XenMobile WorxWeb Traffic Through Proxy Server in Secure Browse Mode.

Full VPN Tunnel mit PAC

Sie können eine Proxy Automatic Configuration (PAC)-Datei mit einer Full VPN Tunnel-Bereitstellung für Secure Web auf iOS- und Android-Geräten verwenden. XenMobile unterstützt die von Citrix ADC bereitgestellte Proxy-Authentifizierung. Eine PAC-Datei enthält Regeln, die definieren, wie Webbrowser einen Proxy für den Zugriff auf eine bestimmte URL auswählen. PAC-Dateiregeln können die Behandlung sowohl für interne als auch für externe Sites festlegen. Secure Web analysiert PAC-Dateiregeln und sendet die Proxyserverinformationen an Citrix Gateway. Citrix Gateway ist sich der PAC-Datei oder des Proxyservers nicht bewusst.

Für die Authentifizierung bei HTTPS-Websites: Die Secure Web MDX-Richtlinie Web-Kennwort-Caching aktivieren ermöglicht Secure Web die Authentifizierung und Bereitstellung von SSO für den Proxyserver über MDX.

Citrix ADC Split Tunneling

Bei der Planung Ihrer SSO- und Proxy-Konfiguration müssen Sie auch entscheiden, ob Sie Citrix ADC Split Tunneling verwenden möchten. Citrix empfiehlt, Citrix ADC Split Tunneling nur bei Bedarf zu verwenden. Dieser Abschnitt bietet einen Überblick über die Funktionsweise des Split Tunneling: Citrix ADC bestimmt den Traffic-Pfad basierend auf seiner Routing-Tabelle. Wenn Citrix ADC Split Tunneling aktiviert ist, unterscheidet Secure Hub internen (geschützten) Netzwerk-Traffic von Internet-Traffic. Secure Hub trifft diese Bestimmung basierend auf dem DNS-Suffix und Intranet-Anwendungen. Secure Hub tunnelt dann nur den internen Netzwerk-Traffic durch den VPN-Tunnel. Wenn Citrix ADC Split Tunneling deaktiviert ist, geht der gesamte Traffic durch den VPN-Tunnel.

- Wenn Sie den gesamten Traffic aus Sicherheitsgründen überwachen möchten, deaktivieren Sie Citrix ADC Split Tunneling. Infolgedessen geht der gesamte Traffic durch den VPN-Tunnel.

- Wenn Sie Full VPN Tunnel mit PAC verwenden, müssen Sie Citrix Gateway Split Tunneling deaktivieren. Wenn Split Tunneling aktiviert ist und Sie eine PAC-Datei konfigurieren, überschreiben die PAC-Dateiregeln die Citrix ADC Split Tunneling-Regeln. Ein in einer Traffic-Richtlinie konfigurierter Proxyserver überschreibt die Citrix ADC Split Tunneling-Regeln nicht.

Standardmäßig ist die Richtlinie Netzwerkzugriff für Secure Web auf Getunnelt zum internen Netzwerk eingestellt. Mit dieser Konfiguration verwenden MDX-Apps die Citrix ADC Split Tunnel-Einstellungen. Die Standardeinstellung der Richtlinie Netzwerkzugriff unterscheidet sich für einige andere mobile Produktivitäts-Apps.

Citrix Gateway verfügt auch über einen Micro-VPN-Reverse-Split-Tunnel-Modus. Diese Konfiguration unterstützt eine Ausschlussliste von IP-Adressen, die nicht zum Citrix ADC getunnelt werden. Stattdessen werden diese Adressen über die Internetverbindung des Geräts gesendet. Weitere Informationen zum Reverse Split Tunneling finden Sie in der Citrix Gateway-Dokumentation.

XenMobile enthält eine Ausschlussliste für Reverse Split Tunnel. Um zu verhindern, dass bestimmte Websites über das Citrix Gateway getunnelt werden: Fügen Sie eine durch Kommas getrennte Liste von vollqualifizierten Domänennamen (FQDN) oder DNS-Suffixen hinzu, die stattdessen über das LAN verbunden werden. Diese Liste gilt nur für den Secure Browse-Modus, wenn Citrix Gateway für Reverse Split Tunneling konfiguriert ist.

Teilen

Teilen

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.