Neuerungen in XenMobile Server 10.13

XenMobile Server 10.13 (PDF-Download)

Fortgesetzte Unterstützung für die aus Citrix ADC veralteten Classic-Richtlinien

Citrix hat kürzlich die Einstellung einiger klassischer richtlinienbasierter Funktionen ab Citrix ADC 12.0 Build 56.20 angekündigt. Die Citrix ADC-Einstellungsmitteilungen haben keine Auswirkungen auf bestehende XenMobile Server-Integrationen mit Citrix Gateway. XenMobile Server unterstützt weiterhin die Classic-Richtlinien, und es sind keine Maßnahmen erforderlich.

Ankündigungen zur Einstellung von Funktionen

Eine Vorabinformation zu den Citrix XenMobile-Funktionen, die schrittweise eingestellt werden, finden Sie unter Einstellung von Funktionen.

Vor dem Upgrade von Endpunkten auf iOS 14.5

Citrix empfiehlt, vor dem Upgrade eines Endpunkts auf iOS 14.5 die folgenden Maßnahmen zu ergreifen, um App-Abstürze zu vermeiden:

- Aktualisieren Sie Citrix Secure Mail und Secure Web auf Version 21.2.X oder höher. Siehe Upgrade von MDX- oder Unternehmens-Apps.

- Wenn Sie das MDX Toolkit verwenden, wrappen Sie alle iOS-Drittanbieteranwendungen mit MDX Toolkit 21.3.X oder höher. Die neueste Version finden Sie auf der Downloadseite des MDX Toolkits.

Vor dem Upgrade eines lokalen Citrix ADC

Das Upgrade eines lokalen Citrix ADC auf bestimmte Versionen kann zu einem Single Sign-On-Fehler führen. Single Sign-On bei Citrix Files oder der ShareFile-Domänen-URL in einem Browser mit der Option Company Employee Sign in führt zu einem Fehler. Der Benutzer kann sich nicht anmelden.

Um dieses Problem zu umgehen: Wenn Sie den folgenden Befehl noch nicht über die ADC-CLI auf Citrix Gateway ausgeführt haben, führen Sie ihn aus, um globales SSO zu aktivieren:

`set vpn parameter SSO ON`

`bind vpn vs <vsName> -portalTheme X1`

Weitere Informationen finden Sie unter:

Nachdem Sie die Problemumgehung abgeschlossen haben, können sich Benutzer über SSO in einem Browser mit der Option “Company Employee Sign in” bei Citrix Files oder der ShareFile-Domänen-URL authentifizieren. [CXM-88400]

Vor dem Upgrade auf XenMobile 10.13 (lokal)

Einige Systemanforderungen haben sich geändert. Weitere Informationen finden Sie unter Systemanforderungen und Kompatibilität und XenMobile-Kompatibilität.

-

Wenn die virtuelle Maschine, auf der der zu aktualisierende XenMobile® Server ausgeführt wird, weniger als 8 GB RAM hat, empfehlen wir, den RAM auf mindestens 8 GB zu erhöhen.

-

Aktualisieren Sie Ihren Citrix Lizenzserver auf Version 11.16 oder höher, bevor Sie auf die neueste Version von XenMobile Server 10.13 aktualisieren.

Die neueste Version von XenMobile erfordert Citrix Lizenzserver 11.16 (Mindestversion).

Hinweis:

Das Datum der Customer Success Services (zuvor Subscription Advantage-Datum) in XenMobile 10.13 ist der 29. September 2020. Das Datum der Customer Success Services auf Ihrer Citrix-Lizenz muss nach diesem Datum liegen.

Sie können das Datum neben der Lizenz im Lizenzserver anzeigen. Wenn Sie die neueste Version von XenMobile mit einer älteren Lizenzserverumgebung verbinden, schlägt die Konnektivitätsprüfung fehl, und Sie können den Lizenzserver nicht konfigurieren.

Um das Datum Ihrer Lizenz zu erneuern, laden Sie die neueste Lizenzdatei vom Citrix Portal herunter und laden Sie die Datei auf den Lizenzserver hoch. Siehe Customer Success Services.

-

Für eine Clusterumgebung: iOS-Richtlinien- und App-Bereitstellungen auf Geräten mit iOS 11 und höher haben die folgenden Anforderungen. Wenn Citrix Gateway für SSL-Persistenz konfiguriert ist, müssen Sie Port 80 auf allen XenMobile Server-Knoten öffnen.

-

Empfehlung: Bevor Sie ein XenMobile-Update installieren, verwenden Sie die Funktionalität Ihrer VM, um einen Snapshot Ihres Systems zu erstellen. Sichern Sie auch Ihre Systemkonfigurationsdatenbank. Wenn während eines Upgrades Probleme auftreten, ermöglichen vollständige Backups eine Wiederherstellung.

Upgrade

Mit dieser Version unterstützt XenMobile VMware ESXi 7.0. Stellen Sie sicher, dass Sie vor der Installation oder dem Upgrade von ESXi 7.0 auf Version 10.13 aktualisieren.

Sie können direkt von XenMobile 10.12.x oder 10.11.x auf XenMobile 10.13 aktualisieren. Um das Upgrade durchzuführen, laden Sie die neueste verfügbare Binärdatei herunter: Gehen Sie zu https://www.citrix.com/downloads. Navigieren Sie zu Citrix Endpoint Management (XenMobile) > XenMobile Server > Product Software > XenMobile Server 10. Klicken Sie auf der Kachel für die XenMobile Server-Software für Ihren Hypervisor auf Download File.

Um das Upgrade hochzuladen, verwenden Sie die Seite Release Management in der XenMobile-Konsole. Siehe Upgrade über die Seite “Release Management”.

Nach dem Upgrade

Wenn Funktionen, die ausgehende Verbindungen betreffen, nicht mehr funktionieren und Sie Ihre Verbindungskonfiguration nicht geändert haben, überprüfen Sie das XenMobile Server-Protokoll auf Fehler wie den folgenden: „Unable to connect to the VPP Server: Host name ‘192.0.2.0’ does not match the certificate subject provided by the peer”.

- Der Zertifikatsvalidierungsfehler bedeutet, dass Sie die Hostnamenüberprüfung auf dem XenMobile Server deaktivieren müssen.

- Standardmäßig ist die Hostnamenüberprüfung für ausgehende Verbindungen aktiviert, außer für den Microsoft PKI-Server.

- Wenn die Hostnamenüberprüfung Ihre Bereitstellung beeinträchtigt, ändern Sie die Servereigenschaft

disable.hostname.verificationauftrue. Der Standardwert dieser Eigenschaft istfalse.

Updates zur Plattformunterstützung

- iOS 14: XenMobile Server und Citrix Mobile Produktivitäts-Apps sind mit iOS 14 kompatibel, unterstützen aber derzeit keine neuen iOS 14-Funktionen. Verwenden Sie das MDX Toolkit 20.8.5 oder höher oder bereiten Sie die Apps mit dem MAM SDK vor.

- Android 11: XenMobile Server unterstützt Android 11. Informationen dazu, wie sich die Einstellung der Google Device Administration APIs auf Geräte mit Android 10+ auswirkt, finden Sie unter Migration von der Geräteadministration zu Android Enterprise. Siehe auch diesen Citrix-Blog.

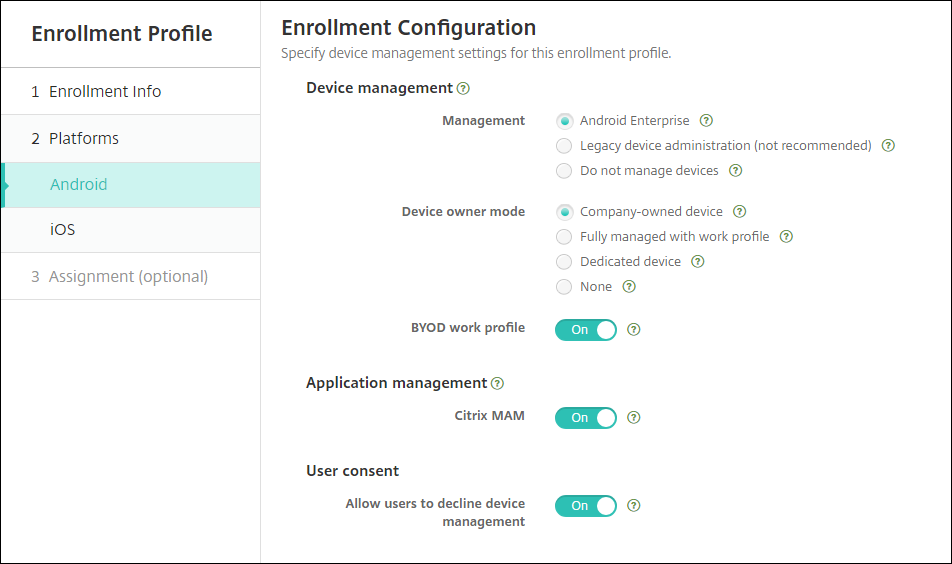

Konfigurieren mehrerer Geräte- und App-Verwaltungsmodi in einer einzigen Umgebung

Sie können jetzt eine einzelne XenMobile-Site so konfigurieren, dass sie mehrere Registrierungskonfigurationen unterstützt. Die Rolle der Registrierungsprofile wurde erweitert und umfasst nun Registrierungseinstellungen für die Geräte- und App-Verwaltung.

Registrierungsprofile unterstützen mehrere Anwendungsfälle und Gerätemigrationspfade innerhalb einer einzigen XenMobile-Konsole. Anwendungsfälle umfassen:

- Mobile Device Management (nur MDM)

- MDM+Mobile Application Management (MAM)

- Nur MAM

- Unternehmenseigene Registrierungen

- BYOD-Registrierung (die Möglichkeit, die MDM-Registrierung abzulehnen)

- Migration von Android-Geräteadministrator-Registrierungen zu Android Enterprise-Registrierungen (vollständig verwaltet, Arbeitsprofil, dediziertes Gerät)

Registrierungsprofile ersetzen die jetzt veraltete Servereigenschaft xms.server.mode. Diese Änderung hat keine Auswirkungen auf Ihre bestehenden Bereitstellungsgruppen und registrierten Geräte.

Wenn Sie keine dedizierten Geräte registrieren müssen, können Sie diese Funktion deaktivieren, indem Sie die Servereigenschaft enable.multimode.xms auf false setzen. Siehe Servereigenschaften.

Die folgende Tabelle zeigt den automatisierten Migrationspfad vom bestehenden Servereigenschaftsmodus zur neuen Registrierungsprofilfunktion:

| Vorhandene Servereigenschaft | Neuer Verwaltungsmodus |

|---|---|

| ENT-Modus (iOS) | Apple-Geräteregistrierung mit Citrix MAM |

| ENT-Modus (Android) | Legacy-Geräteadministrator mit Citrix MAM |

| ENT-Modus (Android Enterprise) | Arbeitsprofil auf vollständig verwaltetem Gerät (zuvor COPE), mit Citrix MAM |

| MAM-Modus (iOS und Android) | Citrix MAM |

| MDM-Modus (iOS) | Apple-Geräteregistrierung |

| MDM-Modus (Android) | Legacy-Geräteadministrator |

| MDM-Modus (Android Enterprise) | Arbeitsprofil auf vollständig verwaltetem Gerät |

Wenn Sie eine Bereitstellungsgruppe erstellen, können Sie der Gruppe ein Registrierungsprofil zuweisen. Wenn Sie kein Registrierungsprofil zuweisen, weist XenMobile das globale Registrierungsprofil zu.

Registrierungsprofile bieten die folgenden Geräteverwaltungsfunktionen:

-

Einfachere Migration vom Android-Geräteadministrator (DA)-Modus zu Android Enterprise. Für Android Enterprise-Geräte umfassen die Einstellungen einen Gerätebesitzermodus wie: Vollständig verwaltet, Arbeitsprofil auf vollständig verwaltetem Gerät oder dediziert. Siehe Android Enterprise.

Für dieses Upgrade werden Ihre aktuelle XenMobile-Konfiguration für den Servermodus und Einstellungen > Android Enterprise wie folgt den neuen Registrierungsprofileinstellungen zugeordnet.

Aktuelle Konfiguration Verwaltungseinstellung Einstellung des Gerätebesitzermodus Citrix MAM-Einstellung MDM. Managed Google Play (Android Enterprise) Android Enterprise Arbeitsprofil auf vollständig verwaltetem Gerät Aus MDM; G Suite (Legacy DA) Legacy DA nicht zutreffend Aus MAM Geräte nicht verwalten nicht zutreffend Ein MDM+MAM. Managed Google Play (Android Enterprise) Android Enterprise* Arbeitsprofil auf vollständig verwaltetem Gerät Ein MDM+MAM; G Suite (Legacy DA) Legacy DA* nicht zutreffend Ein * Wenn eine Registrierung erforderlich ist, ist Benutzern erlauben, die Geräteverwaltung abzulehnen auf Aus gesetzt.

Nach dem Upgrade spiegeln Ihre aktuellen Registrierungsprofile diese Zuordnungen wider. Überlegen Sie, ob Sie weitere Registrierungsprofile erstellen möchten, um neue Anwendungsfälle zu behandeln, während Sie von Legacy DA weg migrieren.

-

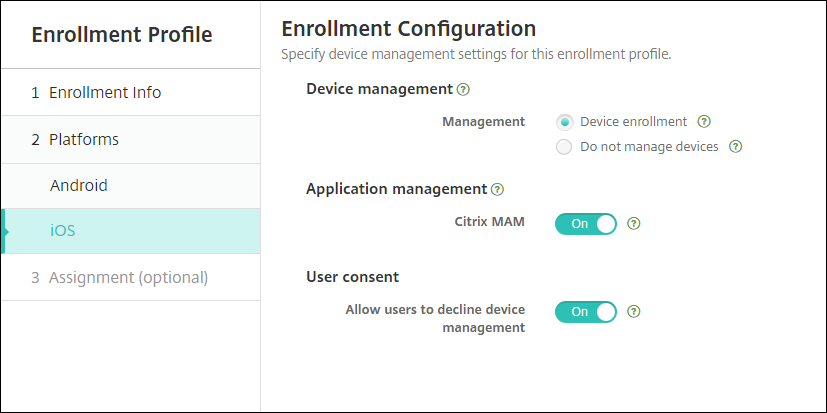

Einfachere iOS-Verwaltung. Für iOS-Geräte umfassen die Einstellungen die Wahl zwischen der Registrierung von Geräten als verwaltet oder nicht verwaltet.

Für dieses Upgrade werden Ihre früheren Konfigurationen wie folgt den neuen Registrierungsprofileinstellungen zugeordnet.

Servermodus Verwaltungseinstellung Citrix MAM-Einstellung MDM Geräteregistrierung Aus MAM Geräte nicht verwalten Ein MDM+MAM Geräteregistrierung Ein Wenn eine Registrierung erforderlich ist, ist Benutzern erlauben, die Geräteverwaltung abzulehnen auf Aus gesetzt.

Die folgenden Einschränkungen gelten für erweiterte Registrierungsprofile:

- Die Funktion für erweiterte Registrierungsprofile ist nicht für Registrierungseinladungen mit Einmal-PIN oder Zwei-Faktor-Authentifizierung verfügbar.

Siehe Registrierungsprofile.

Unterstützung für die neueste HTTP/2-basierte APNs-Anbieter-API

Der Support von Apple für das ältere binäre Protokoll des Apple Push Notification Service endet am 31. März 2021. Apple empfiehlt stattdessen die Verwendung der HTTP/2-basierten APNs-Anbieter-API. XenMobile Server unterstützt jetzt die HTTP/2-basierte API. Weitere Informationen finden Sie in der Nachrichtenmeldung „Apple Push Notification Service Update“ unter https://developer.apple.com/. Hilfe zur Überprüfung der Konnektivität zu APNs finden Sie unter Konnektivitätsprüfungen.

Die folgenden Versionen von XenMobile Server aktivieren die Unterstützung für die HTTP/2-basierte API standardmäßig:

- XenMobile Server 10.13

- XenMobile Server 10.12 Rolling Patch 5 und höher

Wenn Sie die folgenden Versionen von XenMobile Server verwenden, müssen Sie die Servereigenschaft apple.apns.http2 hinzufügen, um die Unterstützung zu aktivieren:

- XenMobile Server 10.12 Rolling Patches 2–4 und höher

- XenMobile Server 10.11 Rolling Patch 5 und höher

Wir unterstützen XenMobile Server 10.11 nicht mehr und empfehlen Ihnen, auf die neueste Version zu aktualisieren.

Verwenden eines gerätezertifikatbasierten IPsec-VPN mit vielen iOS-Geräten

Automatisieren Sie den Prozess, anstatt eine VPN-Geräterichtlinie und eine Anmeldeinformations-Geräterichtlinie für jedes iOS-Gerät zu konfigurieren, das ein gerätezertifikatbasiertes IPsec-VPN erfordert.

- Konfigurieren Sie eine iOS-VPN-Geräterichtlinie mit dem Verbindungstyp Always on IKEv2.

- Wählen Sie Gerätezertifikat basierend auf Geräteidentität als Geräteauthentifizierungsmethode aus.

- Wählen Sie den zu verwendenden Geräteidentitätstyp aus.

- Importieren Sie Ihre Gerätezertifikate per Massenimport über die REST-API.

Weitere Informationen zum Konfigurieren der VPN-Geräterichtlinie finden Sie unter VPN-Geräterichtlinie. Informationen zum Massenimport von Zertifikaten finden Sie unter Zertifikate per Massenimport über die REST-API auf iOS-Geräte hochladen.

Automatische Updates für Apple Volume Purchase-Apps

Wenn Sie ein Volume Purchase-Konto hinzufügen (Einstellungen > iOS-Einstellungen), können Sie jetzt automatische Updates für alle iOS-Apps aktivieren. Siehe die Einstellung App Auto Update unter Apple Volume Purchase.

Kennwortanforderungen für ein lokales Benutzerkonto

Wenn Sie ein lokales Benutzerkonto in der XenMobile-Konsole hinzufügen oder bearbeiten, stellen Sie sicher, dass Sie die neuesten Kennwortanforderungen befolgen.

Weitere Informationen finden Sie unter So fügen Sie ein lokales Benutzerkonto hinzu.

-

Kennwortanforderungen: Wenn Sie ein lokales Benutzerkonto in der XenMobile Server-Konsole hinzufügen oder bearbeiten, befolgen Sie die neuesten Kennwortanforderungen. Siehe So fügen Sie ein lokales Benutzerkonto hinzu.

-

Sperren lokaler Benutzerkonten: Wenn ein Benutzer die maximale Anzahl aufeinanderfolgender ungültiger Anmeldeversuche erreicht, wird das lokale Benutzerkonto für 30 Minuten gesperrt. Das System verweigert alle weiteren Authentifizierungsversuche, bis der Sperrzeitraum abläuft. Um das Konto in der XenMobile Server-Konsole zu entsperren, gehen Sie zu Verwalten > Benutzer, wählen Sie das Benutzerkonto aus und klicken Sie auf Lokalen Benutzer entsperren. Siehe So entsperren Sie ein lokales Benutzerkonto.

Geräterichtlinien

Neue Geräterichtlinien und Geräterichtlinieneinstellungen wurden für Android Enterprise-Geräte hinzugefügt.

Ausblenden des Taskleistensymbols auf Android Enterprise-Geräten

Sie können jetzt auswählen, ob das Taskleistensymbol für Android Enterprise-Geräte ausgeblendet oder sichtbar ist. Siehe XenMobile-Optionen-Geräterichtlinie.

Weitere Zertifikatverwaltungsfunktionen für Android Enterprise-Geräte im Arbeitsprofilmodus oder vollständig verwalteten Modus

Zusätzlich zur Installation von Zertifizierungsstellen im verwalteten Keystore können Sie jetzt die folgenden Funktionen verwalten:

- Konfigurieren der von bestimmten verwalteten Apps verwendeten Zertifikate. Die Anmeldeinformations-Geräterichtlinie für Android Enterprise enthält jetzt die Einstellung Apps zur Verwendung der Zertifikate. Sie können die Apps angeben, die die von dem in dieser Richtlinie ausgewählten Anmeldeinformationsanbieter ausgestellten Benutzerzertifikate verwenden sollen. Apps erhalten während der Laufzeit stillschweigend Zugriff auf Zertifikate. Um die Zertifikate für alle Apps zu verwenden, lassen Sie die App-Liste leer. Siehe Anmeldeinformations-Geräterichtlinie.

- Zertifikate stillschweigend aus dem verwalteten Keystore entfernen oder alle Nicht-System-CA-Zertifikate deinstallieren. Siehe Anmeldeinformations-Geräterichtlinie.

- Benutzer daran hindern, im verwalteten Keystore gespeicherte Anmeldeinformationen zu ändern. Die Einschränkungs-Geräterichtlinie für Android Enterprise enthält jetzt die Einstellung Benutzer darf Benutzeranmeldeinformationen konfigurieren. Standardmäßig ist diese Einstellung Ein. Siehe Einschränkungs-Geräterichtlinie.

Einfachere Verwendung des Zertifikat-Alias in verwalteten Konfigurationen

Verwenden Sie die neue Einstellung Zertifikat-Alias in der Anmeldeinformations-Geräterichtlinie zusammen mit der Verwaltete Konfiguration-Geräterichtlinie. Dadurch können Apps sich ohne Benutzeraktion am VPN authentifizieren. Anstatt den Anmeldeinformations-Alias in den App-Protokollen zu finden, erstellen Sie den Anmeldeinformations-Alias. Erstellen Sie den Alias, indem Sie ihn in das Feld Zertifikat-Alias der Verwaltete Konfigurationen-Geräterichtlinie eingeben. Geben Sie dann denselben Zertifikat-Alias in die Einstellung Zertifikat-Alias in der Anmeldeinformations-Geräterichtlinie ein. Siehe Richtlinie für verwaltete Konfigurationen und Anmeldeinformations-Geräterichtlinie.

Steuern der Einstellung „Eine Sperre verwenden“ auf Android Enterprise-Geräten

Die neue Einstellung Einheitlichen Passcode aktivieren in der Passcode-Geräterichtlinie ermöglicht es Ihnen zu steuern, ob ein Gerät einen separaten Passcode für das Gerät und das Arbeitsprofil erfordert. Vor dieser Einstellung steuerten Benutzer dieses Verhalten mit der Einstellung Eine Sperre verwenden auf dem Gerät. Wenn Einheitlichen Passcode aktivieren auf Ein steht, können Benutzer denselben Passcode für das Gerät wie für das Arbeitsprofil verwenden. Wenn Einheitlichen Passcode aktivieren auf Aus steht, können Benutzer nicht denselben Passcode für das Gerät wie für das Arbeitsprofil verwenden. Die Standardeinstellung ist Aus. Die Einstellung Einheitliche Sperre aktivieren ist für Android Enterprise-Geräte verfügbar, die Android 9.0 oder höher ausführen. Siehe Passcode-Geräterichtlinie.

Anzeigen der Apps und Verknüpfungen auf Android Enterprise-Geräten, die nicht konform sind

Die Passcode-Geräterichtlinie für Android Enterprise verfügt über eine neue Einstellung Apps und Verknüpfungen anzeigen, wenn der Passcode nicht konform ist. Aktivieren Sie die Einstellung, damit die Apps und Verknüpfungen sichtbar bleiben, wenn der Gerätepasscode nicht mehr konform ist. Citrix empfiehlt, eine automatisierte Aktion zu erstellen, um das Gerät als nicht konform zu markieren, wenn der Passcode nicht konform ist. Siehe Passcode-Geräterichtlinie.

Deaktivieren der Druckfunktion auf Android Enterprise-Arbeitsprofilgeräten oder vollständig verwalteten Geräten

In der Einschränkungs-Geräterichtlinie können Sie mit der Einstellung Drucken nicht zulassen festlegen, ob Benutzer auf einem beliebigen Drucker drucken können, der vom Android Enterprise-Gerät aus zugänglich ist. Siehe Android Enterprise-Einstellungen.

Apps auf dedizierten Geräten zulassen, indem deren Paketname in der Kioskrichtlinie hinzugefügt wird

Sie können jetzt den Paketnamen eingeben, den Sie auf der Android Enterprise-Plattform zulassen möchten. Siehe Android Enterprise-Einstellungen.

Keyguard-Funktionen für Android Enterprise-Arbeitsprofil und vollständig verwaltete Geräte verwalten

Der Android-Keyguard verwaltet die Sperrbildschirme für Geräte und Arbeitsherausforderungen. Verwenden Sie die Keyguard-Verwaltungs-Geräterichtlinie, um Folgendes zu steuern:

- Keyguard-Verwaltung auf Arbeitsprofilgeräten. Sie können die Funktionen angeben, die Benutzern zur Verfügung stehen, bevor sie den Geräte-Keyguard und den Arbeitsherausforderungs-Keyguard entsperren. Beispielsweise können Benutzer standardmäßig die Fingerabdruckentsperrung verwenden und unredigierte Benachrichtigungen auf dem Sperrbildschirm anzeigen. Sie können die Keyguard-Verwaltungsrichtlinie auch verwenden, um die gesamte biometrische Authentifizierung für Geräte mit Android 9.0 und höher zu deaktivieren.

- Keyguard-Verwaltung auf vollständig verwalteten und dedizierten Geräten. Sie können die verfügbaren Funktionen wie Vertrauensagenten und sichere Kamera angeben, bevor sie den Keyguard-Bildschirm entsperren. Oder Sie können alle Keyguard-Funktionen deaktivieren.

Siehe Keyguard-Verwaltungs-Geräterichtlinie.

Veröffentlichen von Unternehmens-Apps für Android Enterprise in der XenMobile-Konsole

Sie müssen sich nicht mehr für ein Google Play-Entwicklerkonto registrieren, wenn Sie eine private Android Enterprise-App hinzufügen. Die XenMobile-Konsole öffnet eine verwaltete Google Play Store-Benutzeroberfläche, über die Sie die APK-Datei hochladen und veröffentlichen können. Weitere Informationen finden Sie unter Eine Unternehmens-App hinzufügen.

Veröffentlichen von Web-Apps für Android Enterprise in der XenMobile-Konsole

Sie müssen nicht mehr zu Managed Google Play oder dem Google Developer-Portal gehen, um Android Enterprise-Web-Apps für XenMobile zu veröffentlichen. Wenn Sie unter Konfigurieren > Apps > Weblink auf Hochladen klicken, öffnet sich eine verwaltete Google Play Store-Benutzeroberfläche, über die Sie die Datei hochladen und speichern können. Die App-Genehmigung und -Veröffentlichung kann etwa 10 Minuten dauern. Weitere Informationen finden Sie unter Einen Weblink hinzufügen.

Zertifikate per Massenimport über die XenMobile Server REST-API auf iOS-Geräte hochladen

Wenn das Hochladen von Zertifikaten einzeln nicht praktikabel ist, verwenden Sie die XenMobile Server REST-API, um die Zertifikate per Massenimport auf iOS-Geräte hochzuladen.

- Konfigurieren Sie eine iOS-VPN-Geräterichtlinie mit dem Verbindungstyp Always on IKEv2.

- Wählen Sie Gerätezertifikat basierend auf Geräteidentität als Geräteauthentifizierungsmethode aus.

- Wählen Sie den zu verwendenden Geräteidentitätstyp aus.

- Importieren Sie Ihre Gerätezertifikate per Massenimport über die REST-API.

Informationen zum Konfigurieren der VPN-Geräterichtlinie finden Sie unter VPN-Geräterichtlinie. Informationen zum Massenimport von Zertifikaten finden Sie unter Zertifikate per Massenimport über die REST-API auf iOS-Geräte hochladen.

Verschlüsselungsschlüssel aktualisieren

Die Option Verschlüsselungsschlüssel aktualisieren wurde in den erweiterten Einstellungen der XenMobile-CLI hinzugefügt. Sie können diese Option verwenden, um die Verschlüsselungsschlüssel nacheinander pro Knoten zu aktualisieren. Siehe Systemoptionen.

ESXi 7.0-Unterstützung

Mit dieser Version unterstützt XenMobile VMware ESXi 7.0. Stellen Sie sicher, dass Sie vor der Installation oder dem Upgrade von ESXi 7.0 auf Version 10.13 aktualisieren.

Neue Servereigenschaften

Die folgenden Servereigenschaften sind jetzt verfügbar:

- Hostnamen für iOS App Store-Links zulassen: Um öffentliche App Store-Apps für iOS über die öffentlichen APIs anstatt über die Konsole hinzuzufügen, konfigurieren Sie bei Bedarf eine Liste zulässiger Hostnamen.

- Sperrlimit für lokale Benutzerkonten: Konfigurieren Sie die Anzahl der Anmeldeversuche, die ein lokaler Benutzer hat, bevor sein Konto gesperrt wird.

- Sperrzeit für lokale Benutzerkonten: Konfigurieren Sie, wie lange ein lokaler Benutzer nach zu vielen fehlgeschlagenen Anmeldeversuchen gesperrt wird.

- Maximale Dateigrößenbeschränkung für Uploads aktiviert: Aktivieren Sie die Beschränkung der maximalen Dateigröße für hochgeladene Dateien.

- Maximal zulässige Dateigröße für Uploads: Legen Sie die maximale Dateigröße für hochgeladene Dateien fest.

Weitere detaillierte Informationen zu diesen Eigenschaften finden Sie unter Servereigenschaften.

Self-Service-Datenträgerbereinigung

Eine neue Befehlszeilenschnittstellenoption namens Datenträgernutzung ist im Menü zur Fehlerbehebung verfügbar. Diese Option ermöglicht es Ihnen, eine Liste von Core-Dump-Dateien und Support-Bundle-Dateien anzuzeigen. Nach dem Anzeigen der Liste können Sie wählen, alle diese Dateien über die Befehlszeile zu löschen. Weitere Informationen zu den Befehlszeilenschnittstellen-Tools finden Sie unter Befehlszeilenschnittstellenoptionen.

In diesem Artikel

- Fortgesetzte Unterstützung für die aus Citrix ADC veralteten Classic-Richtlinien

- Ankündigungen zur Einstellung von Funktionen

- Vor dem Upgrade von Endpunkten auf iOS 14.5

- Vor dem Upgrade eines lokalen Citrix ADC

- Vor dem Upgrade auf XenMobile 10.13 (lokal)

- Upgrade

- Nach dem Upgrade

- Updates zur Plattformunterstützung

- Konfigurieren mehrerer Geräte- und App-Verwaltungsmodi in einer einzigen Umgebung

- Unterstützung für die neueste HTTP/2-basierte APNs-Anbieter-API

- Verwenden eines gerätezertifikatbasierten IPsec-VPN mit vielen iOS-Geräten

- Automatische Updates für Apple Volume Purchase-Apps

- Kennwortanforderungen für ein lokales Benutzerkonto

- Geräterichtlinien

- Veröffentlichen von Unternehmens-Apps für Android Enterprise in der XenMobile-Konsole

- Veröffentlichen von Web-Apps für Android Enterprise in der XenMobile-Konsole

- Zertifikate per Massenimport über die XenMobile Server REST-API auf iOS-Geräte hochladen

- Verschlüsselungsschlüssel aktualisieren

- ESXi 7.0-Unterstützung

- Neue Servereigenschaften

- Self-Service-Datenträgerbereinigung