-

Versionshinweise für Rolling Patches

-

Versionshinweise für XenMobile Server 10.16

-

-

-

-

Geräterichtlinie zum Importieren von iOS- und macOS-Profilen

-

SCEP-Geräterichtlinie

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

SCEP-Geräterichtlinie

Diese Richtlinie ermöglicht es Ihnen, iOS- und macOS-Geräte so zu konfigurieren, dass sie ein Zertifikat über das Simple Certificate Enrollment Protocol (SCEP) von einem externen SCEP-Server abrufen. Wenn Sie ein Zertifikat über SCEP von einer PKI, die mit XenMobile verbunden ist, an das Gerät übermitteln möchten, müssen Sie eine PKI-Entität und einen PKI-Anbieter im verteilten Modus erstellen. Weitere Informationen finden Sie unter PKI-Entitäten.

Um diese Richtlinie hinzuzufügen oder zu konfigurieren, gehen Sie zu Konfigurieren > Geräterichtlinien. Weitere Informationen finden Sie unter Geräterichtlinien.

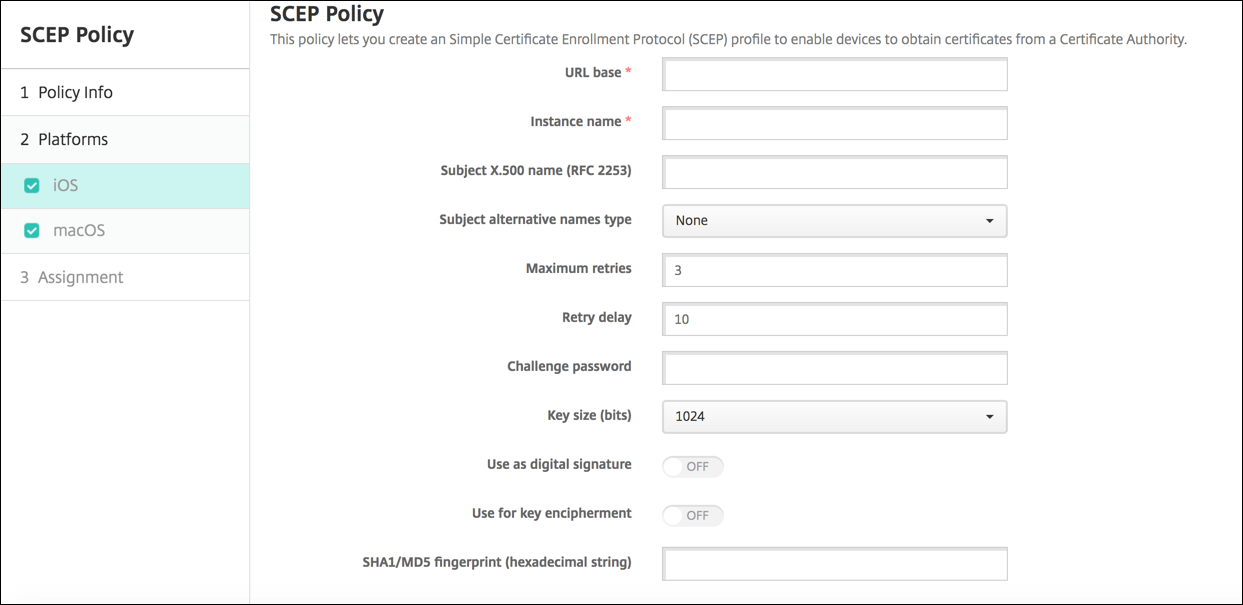

iOS-Einstellungen

- URL-Basis: Geben Sie die Adresse des SCEP-Servers ein, um festzulegen, wohin SCEP-Anfragen über HTTP oder HTTPS gesendet werden. Der private Schlüssel wird nicht mit der Zertifikatsignieranforderung (CSR) gesendet, daher kann es sicher sein, die Anfrage unverschlüsselt zu senden. Wenn jedoch die einmalige Kennwortwiederverwendung zulässig ist, müssen Sie HTTPS verwenden, um das Kennwort zu schützen. Dieser Schritt ist erforderlich.

- Instanzname: Geben Sie eine beliebige Zeichenfolge ein, die der SCEP-Server erkennt. Dies kann beispielsweise ein Domänenname wie example.org sein. Wenn eine CA mehrere CA-Zertifikate hat, können Sie dieses Feld verwenden, um die erforderliche Domäne zu unterscheiden. Dieser Schritt ist erforderlich.

- Subject X.500-Name (RFC 2253): Geben Sie die Darstellung eines X.500-Namens ein, der als Array von Objektidentifikatoren (OID) und Werten dargestellt wird. Zum Beispiel: /C=US/O=Apple Inc./CN=foo/1.2.5.3=bar, was übersetzt werden könnte in: [ [ [“C”, “US”] ], [ [“O”, “Apple Inc.”] ], …, [ [“1.2.5.3”, “bar” ] ] ]. Sie können OIDs als gepunktete Zahlen mit Abkürzungen für Land (C), Ort (L), Bundesstaat (ST), Organisation (O), Organisationseinheit (OU) und allgemeinen Namen (CN) darstellen.

- Typ der alternativen Antragstellernamen: Klicken Sie in der Dropdown-Liste auf einen alternativen Namenstyp. Die SCEP-Richtlinie kann einen optionalen alternativen Namenstyp angeben, der die von der CA für die Ausstellung eines Zertifikats benötigten Werte bereitstellt. Sie können Keine, RFC 822-Name, DNS-Name oder URI angeben.

- Maximale Wiederholungen: Geben Sie die Anzahl der Wiederholungen ein, die ein Gerät versuchen kann, wenn der SCEP-Server eine PENDING-Antwort sendet. Der Standardwert ist 3.

- Wiederholungsverzögerung: Geben Sie die Anzahl der Sekunden ein, die zwischen aufeinanderfolgenden Wiederholungen gewartet werden soll. Der erste Wiederholungsversuch erfolgt ohne Verzögerung. Der Standardwert ist 10.

- Challenge-Passwort: Geben Sie ein vorab vereinbartes Geheimnis ein.

- Schlüsselgröße (Bits): Wählen Sie 2048 oder höher als Schlüsselgröße in Bits.

- Als digitale Signatur verwenden: Geben Sie an, ob das Zertifikat als digitale Signatur verwendet werden soll. Wenn jemand das Zertifikat zur Überprüfung einer digitalen Signatur verwendet, z. B. um zu überprüfen, ob ein Zertifikat von einer CA ausgestellt wurde, würde der SCEP-Server überprüfen, ob das Zertifikat auf diese Weise verwendet werden kann, bevor der öffentliche Schlüssel zum Entschlüsseln des Hashs verwendet wird.

- Für Schlüsselverschlüsselung verwenden: Geben Sie an, ob das Zertifikat für die Schlüsselverschlüsselung verwendet werden soll. Wenn ein Server den öffentlichen Schlüssel in einem von einem Client bereitgestellten Zertifikat verwendet, um zu überprüfen, ob ein Datensatz mit dem privaten Schlüssel verschlüsselt wurde, würde der Server zuerst prüfen, ob das Zertifikat für die Schlüsselverschlüsselung verwendet werden kann. Wenn nicht, schlägt der Vorgang fehl.

-

SHA1/MD5-Fingerabdruck (hexadezimale Zeichenfolge): Wenn Ihre CA HTTP verwendet, verwenden Sie dieses Feld, um den Fingerabdruck des CA-Zertifikats anzugeben, den das Gerät verwendet, um die Authentizität der CA-Antwort während der Registrierung zu bestätigen. Sie können einen SHA1- oder MD5-Fingerabdruck eingeben oder ein Zertifikat auswählen, um dessen Signatur zu importieren.

-

Richtlinieneinstellungen

-

Richtlinie entfernen: Wählen Sie eine Methode zur Planung der Richtlinienentfernung. Verfügbare Optionen sind Datum auswählen und Dauer bis zur Entfernung (in Stunden).

- Datum auswählen: Klicken Sie auf den Kalender, um das spezifische Datum für die Entfernung auszuwählen.

- Dauer bis zur Entfernung (in Stunden): Geben Sie eine Zahl in Stunden ein, bis die Richtlinienentfernung erfolgt. Nur für iOS 6.0 und höher verfügbar.

-

Richtlinie entfernen: Wählen Sie eine Methode zur Planung der Richtlinienentfernung. Verfügbare Optionen sind Datum auswählen und Dauer bis zur Entfernung (in Stunden).

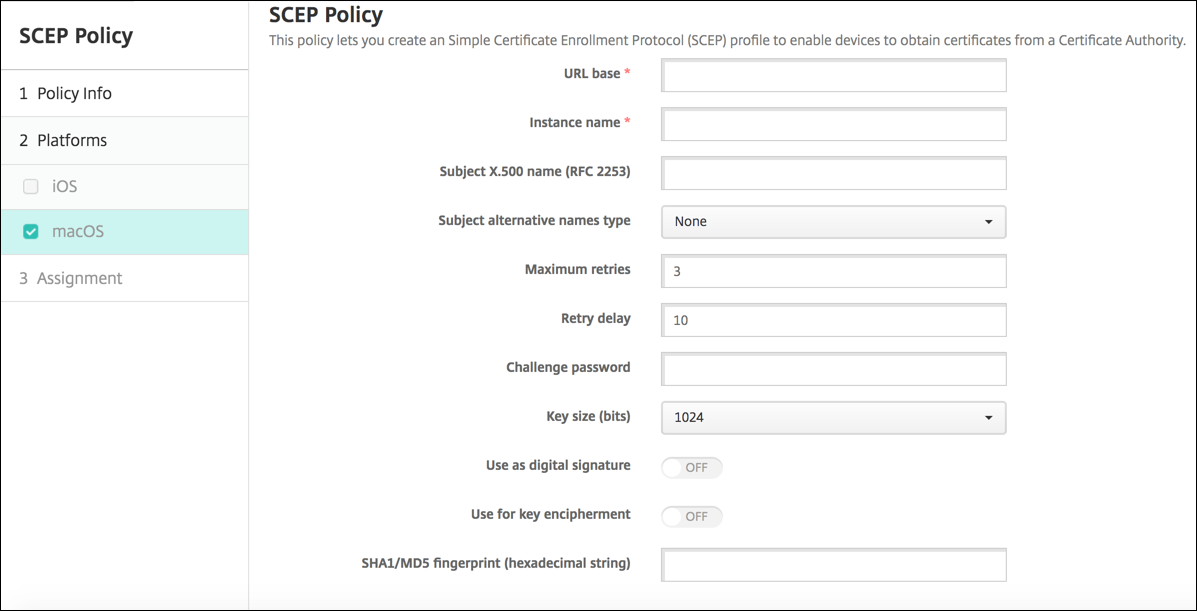

macOS-Einstellungen

- URL-Basis: Geben Sie die Adresse des SCEP-Servers ein, um festzulegen, wohin SCEP-Anfragen über HTTP oder HTTPS gesendet werden. Der private Schlüssel wird nicht mit der Zertifikatsignieranforderung (CSR) gesendet, daher kann es sicher sein, die Anfrage unverschlüsselt zu senden. Wenn jedoch die einmalige Kennwortwiederverwendung zulässig ist, müssen Sie HTTPS verwenden, um das Kennwort zu schützen. Dieser Schritt ist erforderlich.

- Instanzname: Geben Sie eine beliebige Zeichenfolge ein, die der SCEP-Server erkennt. Dies kann beispielsweise ein Domänenname wie example.org sein. Wenn eine CA mehrere CA-Zertifikate hat, können Sie dieses Feld verwenden, um die erforderliche Domäne zu unterscheiden. Dieser Schritt ist erforderlich.

- Subject X.500-Name (RFC 2253): Geben Sie die Darstellung eines X.500-Namens ein, der als Array von Objektidentifikatoren (OID) und Werten dargestellt wird. Zum Beispiel: /C=US/O=Apple Inc./CN=foo/1.2.5.3=bar, was übersetzt werden könnte in: [ [ [“C”, “US”] ], [ [“O”, “Apple Inc.”] ], …, [ [“1.2.5.3”, “bar” ] ] ]. Sie können OIDs als gepunktete Zahlen mit Abkürzungen für Land (C), Ort (L), Bundesstaat (ST), Organisation (O), Organisationseinheit (OU) und allgemeinen Namen (CN) darstellen.

- Typ der alternativen Antragstellernamen: Klicken Sie in der Dropdown-Liste auf einen alternativen Namenstyp. Die SCEP-Richtlinie kann einen optionalen alternativen Namenstyp angeben, der die von der CA für die Ausstellung eines Zertifikats benötigten Werte bereitstellt. Sie können Keine, RFC 822-Name, DNS-Name oder URI angeben.

- Maximale Wiederholungen: Geben Sie die Anzahl der Wiederholungen ein, die ein Gerät versuchen kann, wenn der SCEP-Server eine PENDING-Antwort sendet. Der Standardwert ist 3.

- Wiederholungsverzögerung: Geben Sie die Anzahl der Sekunden ein, die zwischen aufeinanderfolgenden Wiederholungen gewartet werden soll. Der erste Wiederholungsversuch erfolgt ohne Verzögerung. Der Standardwert ist 10.

- Challenge-Passwort: Geben Sie ein vorab vereinbartes Geheimnis ein.

- Schlüsselgröße (Bits): Wählen Sie 2048 oder höher als Schlüsselgröße in Bits.

- Als digitale Signatur verwenden: Geben Sie an, ob das Zertifikat als digitale Signatur verwendet werden soll. Wenn jemand das Zertifikat zur Überprüfung einer digitalen Signatur verwendet, z. B. um zu überprüfen, ob ein Zertifikat von einer CA ausgestellt wurde, würde der SCEP-Server überprüfen, ob das Zertifikat auf diese Weise verwendet werden kann, bevor der öffentliche Schlüssel zum Entschlüsseln des Hashs verwendet wird.

- Für Schlüsselverschlüsselung verwenden: Geben Sie an, ob das Zertifikat für die Schlüsselverschlüsselung verwendet werden soll. Wenn ein Server den öffentlichen Schlüssel in einem von einem Client bereitgestellten Zertifikat verwendet, um zu überprüfen, ob ein Datensatz mit dem privaten Schlüssel verschlüsselt wurde, würde der Server zuerst prüfen, ob das Zertifikat für die Schlüsselverschlüsselung verwendet werden kann. Wenn nicht, schlägt der Vorgang fehl.

-

SHA1/MD5-Fingerabdruck (hexadezimale Zeichenfolge): Wenn Ihre CA HTTP verwendet, verwenden Sie dieses Feld, um den Fingerabdruck des CA-Zertifikats anzugeben, den das Gerät verwendet, um die Authentizität der CA-Antwort während der Registrierung zu bestätigen. Sie können einen SHA1- oder MD5-Fingerabdruck eingeben oder ein Zertifikat auswählen, um dessen Signatur zu importieren.

-

Richtlinieneinstellungen

-

Richtlinie entfernen: Wählen Sie eine Methode zur Planung der Richtlinienentfernung. Verfügbare Optionen sind Datum auswählen und Dauer bis zur Entfernung (in Stunden).

- Datum auswählen: Klicken Sie auf den Kalender, um das spezifische Datum für die Entfernung auszuwählen.

- Dauer bis zur Entfernung (in Stunden): Geben Sie eine Zahl in Stunden ein, bis die Richtlinienentfernung erfolgt.

- Benutzer darf Richtlinie entfernen: Sie können auswählen, wann Benutzer die Richtlinie von ihrem Gerät entfernen dürfen. Wählen Sie Immer, Passcode erforderlich oder Nie aus dem Menü. Wenn Sie Passcode erforderlich auswählen, geben Sie einen Passcode in das Feld Passcode für Entfernung ein.

- Profilbereich: Wählen Sie, ob diese Richtlinie für einen Benutzer oder ein gesamtes System gilt. Der Standardwert ist Benutzer. Diese Option ist nur unter macOS 10.7 und höher verfügbar.

-

Richtlinie entfernen: Wählen Sie eine Methode zur Planung der Richtlinienentfernung. Verfügbare Optionen sind Datum auswählen und Dauer bis zur Entfernung (in Stunden).

Teilen

Teilen

In diesem Artikel

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.