E-Mail-Strategie

Der sichere E-Mail-Zugriff von mobilen Geräten ist einer der Haupttreiber für die Mobilitätsmanagement-Initiative eines jeden Unternehmens. Die Entscheidung für die richtige E-Mail-Strategie ist oft eine Schlüsselkomponente jedes XenMobile®-Designs. XenMobile bietet verschiedene Optionen, um unterschiedliche Anwendungsfälle zu berücksichtigen, basierend auf Sicherheits-, Benutzererfahrungs- und Integrationsanforderungen. Dieser Artikel behandelt den typischen Designentscheidungsprozess und Überlegungen zur Auswahl der richtigen Lösung, von der Client-Auswahl bis zum E-Mail-Verkehrsfluss.

Auswahl Ihrer E-Mail-Clients

Die Client-Auswahl steht im Allgemeinen ganz oben auf der Liste für das gesamte Design der E-Mail-Strategie. Sie können aus mehreren Clients wählen: Citrix Secure Mail™, native E-Mail-Clients, die in einem bestimmten mobilen Plattform-Betriebssystem enthalten sind, oder andere Drittanbieter-Clients, die über die öffentlichen App Stores verfügbar sind. Je nach Ihren Anforderungen können Sie die Benutzergemeinschaften möglicherweise mit einem einzigen (Standard-)Client unterstützen oder müssen eine Kombination von Clients verwenden.

Die folgende Tabelle skizziert einige Designüberlegungen für die verschiedenen verfügbaren Client-Optionen:

| Thema | Secure Mail | Nativ (z. B. iOS Mail) | Drittanbieter-Mail |

| Minimale XenMobile Edition | Advanced | MDM | MDM |

| Konfiguration | Exchange-Kontoprofile, konfiguriert über eine MDX-Richtlinie. | Exchange-Kontoprofile, konfiguriert über eine MDM-Richtlinie. Android-Unterstützung ist beschränkt auf: SAFE/KNOX und Android Enterprise. Alle anderen Clients gelten als Drittanbieter-Clients. | Erfordert in der Regel eine manuelle Konfiguration durch den Benutzer. |

| Sicherheit | Von Grund auf sicher und bietet höchste Sicherheit. Verwendet MDX-Richtlinien mit zusätzlichen Datenverschlüsselungsstufen. Secure Mail ist eine vollständig verwaltete App über eine MDX-Richtlinie. Zusätzliche Authentifizierungsebene mit Citrix PIN. | Basierend auf Anbieter-/App-Funktionsumfang. Bietet höhere Sicherheit. Verwendet Geräteverschlüsselungseinstellungen (ohne Sicherheit über MDX-Richtlinien). Verlässt sich auf gerätebasierte Authentifizierung für den App-Zugriff. | Basierend auf Anbieter-/App-Funktionsumfang. Bietet hohe Sicherheit. |

| Integration | Ermöglicht standardmäßig die Interaktion mit verwalteten (MDX-)Apps. Öffnen Sie Web-URLs mit Citrix Secure Web. Speichern Sie Dateien in und hängen Sie Dateien von Citrix Files an. Treten Sie GoToMeeting direkt bei und wählen Sie sich ein. | Kann standardmäßig nur mit anderen nicht verwalteten (Nicht-MDX-)Apps interagieren. | Kann standardmäßig nur mit anderen nicht verwalteten (Nicht-MDX-)Apps interagieren. |

| Bereitstellung/ Lizenzierung | Sie können Secure Mail über MDM direkt aus öffentlichen App Stores bereitstellen. In XenMobile Advanced- und Enterprise-Lizenzen enthalten. | Client-App im Plattform-Betriebssystem enthalten. Keine zusätzlichen Lizenzanforderungen. | Kann über MDM, als Unternehmens-App oder direkt aus öffentlichen App Stores bereitgestellt werden. Zugehöriges Lizenzmodell/-kosten basierend auf dem App-Anbieter. |

| Support | Einziger Anbieter-Support für den Client und die EMM-Lösung (Citrix). Eingebettete Support-Kontaktinformationen in Secure Hub/App-Debug-Logging-Funktionen. Ein Client zur Unterstützung. | Anbieterdefinierter Support (Apple/Google). Möglicherweise müssen verschiedene Clients basierend auf der Geräteplattform unterstützt werden. | Anbieterdefinierter Support. Ein Client zur Unterstützung, vorausgesetzt, der Drittanbieter-Client wird auf allen verwalteten Geräteplattformen unterstützt. |

Überlegungen zum E-Mail-Verkehrsfluss und zur Filterung

Dieser Abschnitt behandelt die drei Hauptszenarien und Designüberlegungen zum Fluss des E-Mail- (ActiveSync-)Verkehrs im Kontext von XenMobile.

Szenario 1: Offengelegtes Exchange

Umgebungen, die externe Clients unterstützen, haben üblicherweise Exchange ActiveSync-Dienste dem Internet ausgesetzt. Mobile ActiveSync-Clients verbinden sich über diesen extern zugänglichen Pfad über einen Reverse-Proxy (z. B. Citrix ADC) oder über einen Edge-Server. Diese Option ist für die Verwendung nativer oder Drittanbieter-E-Mail-Clients erforderlich, was diese Clients zur beliebten Wahl für dieses Szenario macht. Obwohl dies keine gängige Praxis ist, können Sie in diesem Szenario auch den Secure Mail-Client verwenden. Dadurch profitieren Sie von den Sicherheitsfunktionen, die durch die Verwendung von MDX-Richtlinien und die Verwaltung der App geboten werden.

Szenario 2: Getunnelt über Citrix ADC (Micro-VPN und STA)

Dieses Szenario ist die Standardeinstellung bei der Verwendung des Secure Mail-Clients aufgrund seiner Micro-VPN-Fähigkeiten. In diesem Fall stellt der Secure Mail-Client eine sichere Verbindung zu ActiveSync über Citrix Gateway her. Im Wesentlichen können Sie Secure Mail als den Client betrachten, der sich direkt vom internen Netzwerk mit ActiveSync verbindet. Citrix-Kunden standardisieren oft auf Secure Mail als mobilen ActiveSync-Client ihrer Wahl. Diese Entscheidung ist Teil einer Initiative, um die Offenlegung von ActiveSync-Diensten im Internet auf einem exponierten Exchange-Server zu vermeiden, wie im ersten Szenario beschrieben.

Nur Apps, die MAM SDK-fähig oder MDX-gewrappt sind, können die Micro-VPN-Funktion nutzen. Dieses Szenario gilt nicht für native Clients, wenn Sie MDX-Wrapping verwenden. Auch wenn es möglich sein mag, Drittanbieter-Clients mit dem MDX Toolkit zu wrappen, ist diese Praxis nicht üblich. Die Verwendung von VPN-Clients auf Geräteebene, um getunnelten Zugriff für native oder Drittanbieter-Clients zu ermöglichen, hat sich als umständlich und nicht als praktikable Lösung erwiesen.

Szenario 3: Cloud-gehostete Exchange-Dienste

Cloud-gehostete Exchange-Dienste wie Microsoft Office 365 werden immer beliebter. Im Kontext von XenMobile kann dieses Szenario auf die gleiche Weise wie das erste Szenario behandelt werden, da der ActiveSync-Dienst ebenfalls dem Internet ausgesetzt ist. In diesem Fall bestimmen die Anforderungen des Cloud-Dienstanbieters die Client-Auswahl. Die Auswahl umfasst im Allgemeinen die Unterstützung für die meisten ActiveSync-Clients, wie Secure Mail und andere native oder Drittanbieter-Clients.

XenMobile kann in diesem Szenario in drei Bereichen einen Mehrwert bieten:

- Clients mit MDX-Richtlinien und App-Management mit Secure Mail

- Client-Konfiguration mit einer MDM-Richtlinie für unterstützte native E-Mail-Clients

- ActiveSync-Filteroptionen mit dem Endpoint Management Connector für Exchange ActiveSync

Überlegungen zur E-Mail-Verkehrsfilterung

Wie bei den meisten Diensten, die dem Internet ausgesetzt sind, müssen Sie den Pfad sichern und eine Filterung für den autorisierten Zugriff bereitstellen. Die XenMobile-Lösung umfasst zwei Komponenten, die speziell entwickelt wurden, um ActiveSync-Filterfunktionen für native und Drittanbieter-Clients bereitzustellen: Citrix Gateway Connector™ für Exchange ActiveSync und Endpoint Management Connector für Exchange ActiveSync.

Citrix Gateway Connector für Exchange ActiveSync

Der Citrix Gateway Connector für Exchange ActiveSync bietet ActiveSync-Filterung am Perimeter, indem er den Citrix ADC als Proxy für den ActiveSync-Verkehr verwendet. Infolgedessen befindet sich die Filterkomponente im Pfad des E-Mail-Verkehrsflusses und fängt E-Mails ab, wenn sie in die Umgebung gelangen oder diese verlassen. Der Citrix Gateway Connector für Exchange ActiveSync fungiert als Vermittler zwischen dem Citrix ADC und dem XenMobile Server. Wenn ein Gerät über den virtuellen ActiveSync-Server auf dem Citrix ADC mit Exchange kommuniziert, führt der Citrix ADC einen HTTP-Callout an den Connector für den Exchange ActiveSync-Dienst durch. Dieser Dienst überprüft dann den Gerätestatus mit XenMobile. Basierend auf dem Gerätestatus antwortet der Connector für Exchange ActiveSync dem Citrix ADC, um die Verbindung entweder zuzulassen oder zu verweigern. Sie können auch statische Regeln konfigurieren, um den Zugriff basierend auf Benutzer, Agent und Gerätetyp oder ID zu filtern.

Diese Einrichtung ermöglicht es, Exchange ActiveSync-Dienste dem Internet mit einer zusätzlichen Sicherheitsebene auszusetzen, um unbefugten Zugriff zu verhindern. Designüberlegungen umfassen Folgendes:

- Windows Server: Die Connector-Komponente für Exchange ActiveSync erfordert einen Windows Server.

- Regelsatz für die Filterung: Der Connector für Exchange ActiveSync ist für die Filterung basierend auf dem Gerätestatus und Informationen konzipiert, nicht auf Benutzerinformationen. Obwohl Sie statische Regeln konfigurieren können, um nach Benutzer-ID zu filtern, gibt es beispielsweise keine Optionen für die Filterung basierend auf der Active Directory-Gruppenmitgliedschaft. Wenn eine Filterung nach Active Directory-Gruppen erforderlich ist, können Sie stattdessen den Endpoint Management Connector für Exchange ActiveSync verwenden.

- Citrix ADC-Skalierbarkeit: Angesichts der Anforderung, ActiveSync-Verkehr über Citrix ADC zu proxen: Die richtige Dimensionierung der Citrix ADC-Instanz ist entscheidend, um die zusätzliche Arbeitslast aller ActiveSync-SSL-Verbindungen zu unterstützen.

- Citrix ADC Integrated Caching: Die Konfiguration des Connectors für Exchange ActiveSync auf dem Citrix ADC verwendet die Funktion Integrated Caching, um Antworten vom Connector für Exchange ActiveSync zwischenzuspeichern. Infolgedessen muss der Citrix ADC nicht für jede ActiveSync-Transaktion in einer bestimmten Sitzung eine Anfrage an den Citrix Gateway Connector für Exchange ActiveSync senden. Diese Konfiguration ist auch entscheidend für eine angemessene Leistung und Skalierung. Integrated Caching ist mit der Citrix ADC Platinum Edition verfügbar oder kann separat für Enterprise Editions lizenziert werden.

- Benutzerdefinierte Filterrichtlinien: Möglicherweise müssen Sie benutzerdefinierte Citrix ADC-Richtlinien erstellen, um bestimmte ActiveSync-Clients außerhalb der standardmäßigen nativen mobilen Clients einzuschränken. Diese Konfiguration erfordert Kenntnisse über ActiveSync-HTTP-Anfragen und die Erstellung von Citrix ADC Responder-Richtlinien.

- Secure Mail-Clients: Secure Mail verfügt über Micro-VPN-Funktionen, die die Notwendigkeit einer Filterung am Perimeter eliminieren. Der Secure Mail-Client würde im Allgemeinen als interner (vertrauenswürdiger) ActiveSync-Client behandelt, wenn er über das Citrix Gateway verbunden ist. Wenn die Unterstützung sowohl für native als auch für Drittanbieter-Clients (mit dem Connector für Exchange ActiveSync) und Secure Mail-Clients erforderlich ist: Citrix empfiehlt, dass der Secure Mail-Verkehr nicht über den virtuellen Citrix ADC-Server fließt, der für den Connector für Exchange ActiveSync verwendet wird. Sie können diesen Verkehrsfluss über DNS erreichen und verhindern, dass die Connector für Exchange ActiveSync-Richtlinie Secure Mail-Clients beeinträchtigt.

Ein Diagramm des Citrix Gateway Connectors für Exchange ActiveSync in einer XenMobile-Bereitstellung finden Sie unter Referenzarchitektur für lokale Bereitstellungen.

Endpoint Management Connector für Exchange ActiveSync

Der Endpoint Management Connector für Exchange ActiveSync ist eine XenMobile-Komponente, die ActiveSync-Filterung auf Exchange-Dienstebene bereitstellt. Infolgedessen erfolgt die Filterung erst, wenn die E-Mail den Exchange-Dienst erreicht, und nicht, wenn sie in die XenMobile-Umgebung gelangt. Mail Manager verwendet PowerShell, um Exchange ActiveSync nach Gerätepartnerschaftsinformationen abzufragen und den Zugriff durch Gerätequarantäneaktionen zu steuern. Diese Aktionen versetzen Geräte basierend auf den Regelkriterien des Endpoint Management Connectors für Exchange ActiveSync in und aus der Quarantäne. Ähnlich wie der Citrix Gateway Connector für Exchange ActiveSync überprüft der Endpoint Management Connector für Exchange ActiveSync den Gerätestatus mit XenMobile, um den Zugriff basierend auf der Gerätekonformität zu filtern. Sie können auch statische Regeln konfigurieren, um den Zugriff basierend auf Gerätetyp oder ID, Agent-Version und Active Directory-Gruppenmitgliedschaft zu filtern.

Diese Lösung erfordert nicht die Verwendung von Citrix ADC. Sie können einen Endpoint Management Connector für Exchange ActiveSync bereitstellen, ohne das Routing für den vorhandenen ActiveSync-Verkehr zu ändern. Designüberlegungen umfassen:

- Windows Server: Der Endpoint Management Connector für die Exchange ActiveSync-Komponente erfordert die Bereitstellung eines Windows Servers.

- Regelsatz für die Filterung: Genau wie der Citrix Gateway Connector für Exchange ActiveSync enthält der Endpoint Management Connector für Exchange ActiveSync Filterregeln zur Bewertung des Gerätezustands. Außerdem unterstützt der Endpoint Management Connector für Exchange ActiveSync auch statische Regeln zur Filterung basierend auf der Active Directory-Gruppenmitgliedschaft.

- Exchange-Integration: Der Endpoint Management Connector für Exchange ActiveSync erfordert direkten Zugriff auf den Exchange Client Access Server (CAS), der die ActiveSync-Rolle hostet, und Kontrolle über Gerätequarantäneaktionen. Diese Anforderung kann je nach Umgebungsarchitektur und Sicherheitslage eine Herausforderung darstellen. Es ist entscheidend, dass Sie diese technische Anforderung im Voraus bewerten.

- Andere ActiveSync-Clients: Da der Endpoint Management Connector für Exchange ActiveSync auf der ActiveSync-Dienstebene filtert, sollten Sie andere ActiveSync-Clients außerhalb der XenMobile-Umgebung berücksichtigen. Sie können statische Regeln des Endpoint Management Connectors für Exchange ActiveSync konfigurieren, um unbeabsichtigte Auswirkungen auf andere ActiveSync-Clients zu vermeiden.

- Erweiterte Exchange-Funktionen: Durch die direkte Integration mit Exchange ActiveSync bietet der Endpoint Management Connector für Exchange ActiveSync XenMobile die Möglichkeit, einen Exchange ActiveSync-Wipe auf einem mobilen Gerät durchzuführen. Der Endpoint Management Connector für Exchange ActiveSync ermöglicht XenMobile auch den Zugriff auf Informationen über Blackberry-Geräte und die Durchführung anderer Steuerungsoperationen.

Ein Diagramm des Endpoint Management Connectors für Exchange ActiveSync in einer XenMobile-Bereitstellung finden Sie unter Referenzarchitektur für lokale Bereitstellungen.

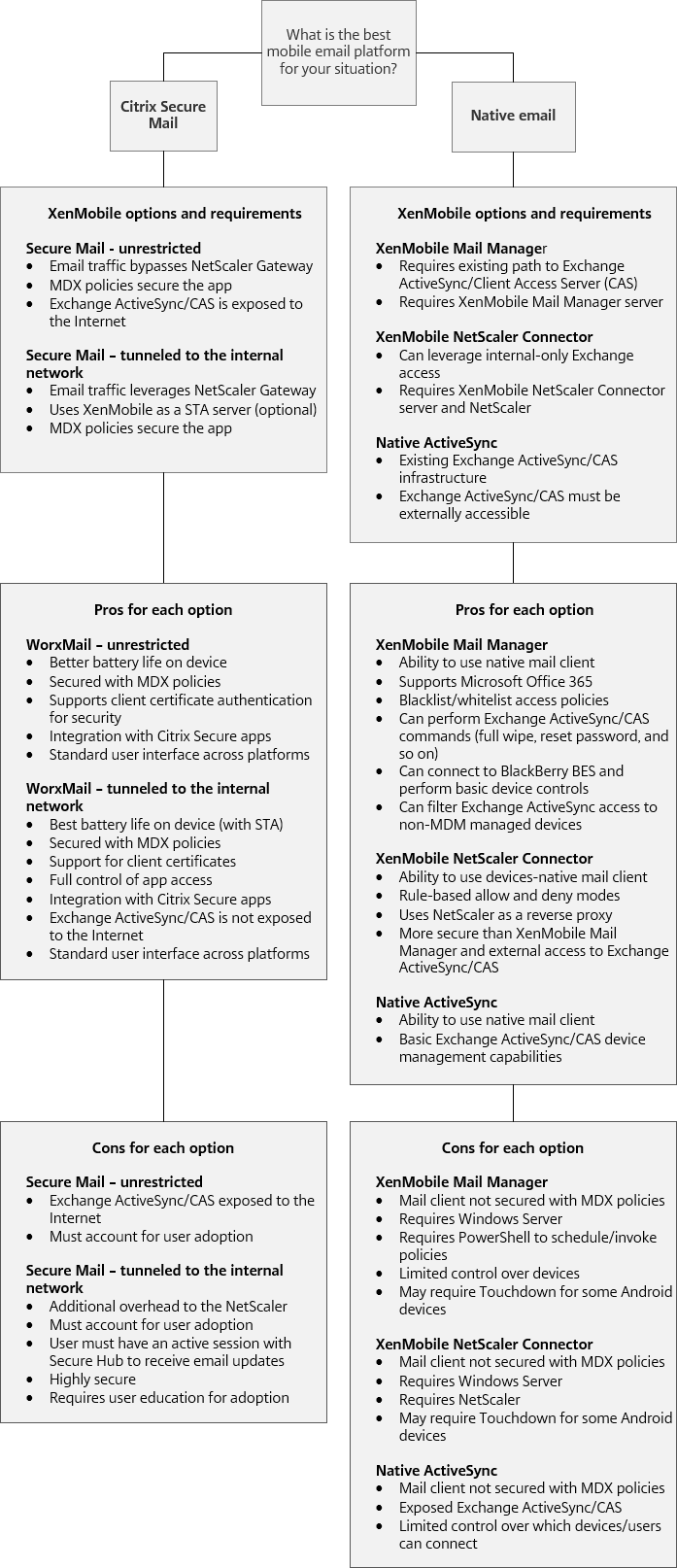

Entscheidungsbaum für E-Mail-Plattformen

Die folgende Abbildung hilft Ihnen, die Vor- und Nachteile der Verwendung nativer E-Mail- oder Secure Mail-Lösungen in Ihrer XenMobile-Bereitstellung zu unterscheiden. Jede Wahl ermöglicht zugehörige XenMobile-Optionen und -Anforderungen, um Server-, Netzwerk- und Datenbankzugriff zu ermöglichen. Die Vor- und Nachteile umfassen Details zu Sicherheits-, Richtlinien- und Benutzeroberflächenüberlegungen.