-

Versionshinweise für Rolling Patches

-

Versionshinweise für XenMobile Server 10.16

-

-

-

-

Geräterichtlinie zum Importieren von iOS- und macOS-Profilen

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Azure Active Directory als IdP

Durch die Konfiguration von Azure Active Directory (AAD) als Identitätsanbieter (IdP) können sich Benutzer mit ihren Azure-Anmeldeinformationen bei XenMobile® registrieren.

iOS-, Android- sowie Windows 10- und Windows 11-Geräte werden unterstützt. iOS- und Android-Geräte werden über Secure Hub registriert. Diese Authentifizierungsmethode steht nur Benutzern zur Verfügung, die sich über Citrix Secure Hub bei MDM registrieren. Geräte, die sich bei MAM registrieren, können sich nicht mit AAD-Anmeldeinformationen authentifizieren. Um Secure Hub mit MDM+MAM zu verwenden, konfigurieren Sie XenMobile so, dass Citrix Gateway für die MAM-Registrierung verwendet wird. Weitere Informationen finden Sie unter Citrix Gateway und XenMobile.

Sie konfigurieren Azure als IdP unter Einstellungen > Authentifizierung > IDP. Die Seite IDP ist neu in dieser Version von XenMobile. In früheren Versionen von XenMobile haben Sie Azure unter Einstellungen > Microsoft Azure konfiguriert.

Anforderungen

-

Versionen und Lizenzen

- Um iOS- oder Android-Geräte zu registrieren, benötigen Sie Secure Hub 10.5.5.

- Um Windows 10- und Windows 11-Geräte zu registrieren, benötigen Sie Microsoft Azure Premium-Lizenzen.

-

Verzeichnisdienste und Authentifizierung

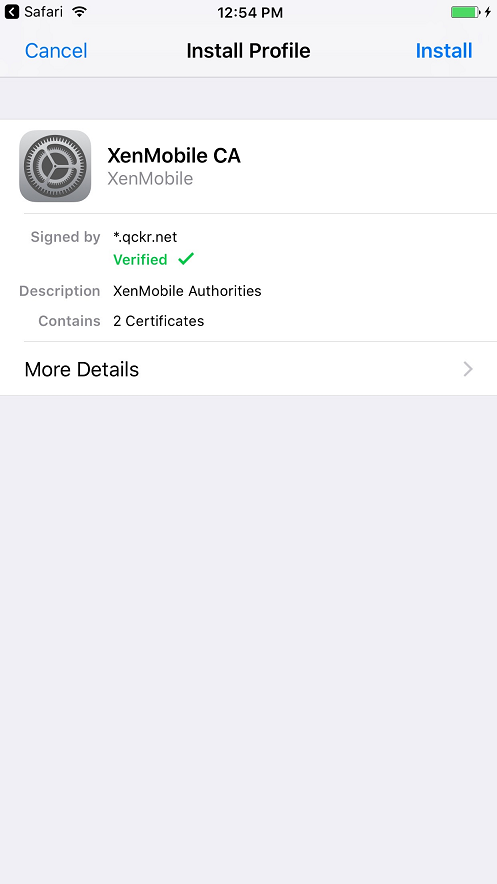

- XenMobile Server muss für die zertifikatbasierte Authentifizierung konfiguriert sein.

- Wenn Sie Citrix ADC für die Authentifizierung verwenden, muss Citrix ADC für die zertifikatbasierte Authentifizierung konfiguriert sein.

- Die Secure Hub-Authentifizierung verwendet Azure AD und berücksichtigt den in Azure AD definierten Authentifizierungsmodus.

- XenMobile Server muss über LDAP eine Verbindung zu Windows Active Directory (AD) herstellen. Konfigurieren Sie Ihren lokalen LDAP-Server so, dass er mit Azure AD synchronisiert wird.

Authentifizierungsablauf

Wenn das Gerät über Secure Hub registriert wird und XenMobile für die Verwendung von Azure als IdP konfiguriert ist:

-

Benutzer geben ihren Azure Active Directory-Benutzernamen und ihr Kennwort auf ihrem Gerät im Azure AD-Anmeldebildschirm in Secure Hub ein.

-

Azure AD validiert den Benutzer und sendet ein ID-Token.

-

Secure Hub teilt das ID-Token mit dem XenMobile Server.

-

XenMobile validiert das ID-Token und die im ID-Token enthaltenen Benutzerinformationen. XenMobile gibt eine Sitzungs-ID zurück.

Azure-Kontoeinrichtung

Um Azure AD als IdP zu verwenden, melden Sie sich zuerst bei Ihrem Azure-Konto an und nehmen Sie diese Änderungen vor:

-

Registrieren Sie Ihre benutzerdefinierte Domäne und verifizieren Sie die Domäne. Weitere Informationen finden Sie unter Hinzufügen eines benutzerdefinierten Domänennamens zu Azure Active Directory.

-

Erweitern Sie Ihr lokales Verzeichnis mithilfe von Verzeichnisintegrationstools auf Azure Active Directory. Weitere Informationen finden Sie unter Verzeichnisintegration.

Um Azure AD für die Registrierung von Windows 10- und Windows 11-Geräten zu verwenden, nehmen Sie die folgenden Änderungen an Ihrem Azure-Konto vor:

-

Machen Sie das MDM zu einer vertrauenswürdigen Partei von Azure AD. Klicken Sie dazu auf Azure Active Directory > Anwendungen und dann auf Hinzufügen.

-

Wählen Sie Anwendung hinzufügen aus der Galerie. Gehen Sie zu MOBILE DEVICE MANAGEMENT und wählen Sie dann lokale MDM-Anwendung. Speichern Sie die Einstellungen.

Sie wählen eine lokale Anwendung, auch wenn Sie sich für die Citrix XenMobile Cloud angemeldet haben. In der Microsoft-Terminologie ist jede nicht-mandantenfähige Anwendung eine lokale MDM-Anwendung.

- Konfigurieren Sie in der Anwendung die XenMobile Server-Ermittlung, die Endpunkte für die Nutzungsbedingungen und die APP-ID-URI:

-

MDM-Ermittlungs-URL:

https://<FQDN>:8443/<instanceName>/wpe -

MDM-Nutzungsbedingungen-URL:

https://<FQDN>:8443/<instanceName>/wpe/tou -

APP-ID-URI:

https://<FQDN>:8443/

-

MDM-Ermittlungs-URL:

-

Wählen Sie die lokale MDM-Anwendung aus, die Sie in Schritt 2 erstellt haben. Aktivieren Sie die Option Geräte für diese Benutzer verwalten, um die MDM-Verwaltung für alle Benutzer oder eine bestimmte Benutzergruppe zu aktivieren.

Weitere Informationen zur Verwendung von Azure AD mit Windows 10- und Windows 11-Geräten finden Sie im Microsoft-Artikel Azure Active Directory-Integration mit MDM.

Azure AD als IdP konfigurieren

-

Suchen oder notieren Sie sich die Informationen, die Sie von Ihrem Azure-Konto benötigen:

- Mandanten-ID von der Seite mit den Azure-Anwendungseinstellungen.

- Wenn Sie Azure AD für die Registrierung von Windows 10- und Windows 11-Geräten verwenden möchten, benötigen Sie außerdem:

- App-ID-URI: Die URL für den Server, auf dem XenMobile ausgeführt wird.

- Client-ID: Die eindeutige Kennung für Ihre App von der Azure-Konfigurationsseite.

- Schlüssel: Von der Seite mit den Azure-Anwendungseinstellungen.

-

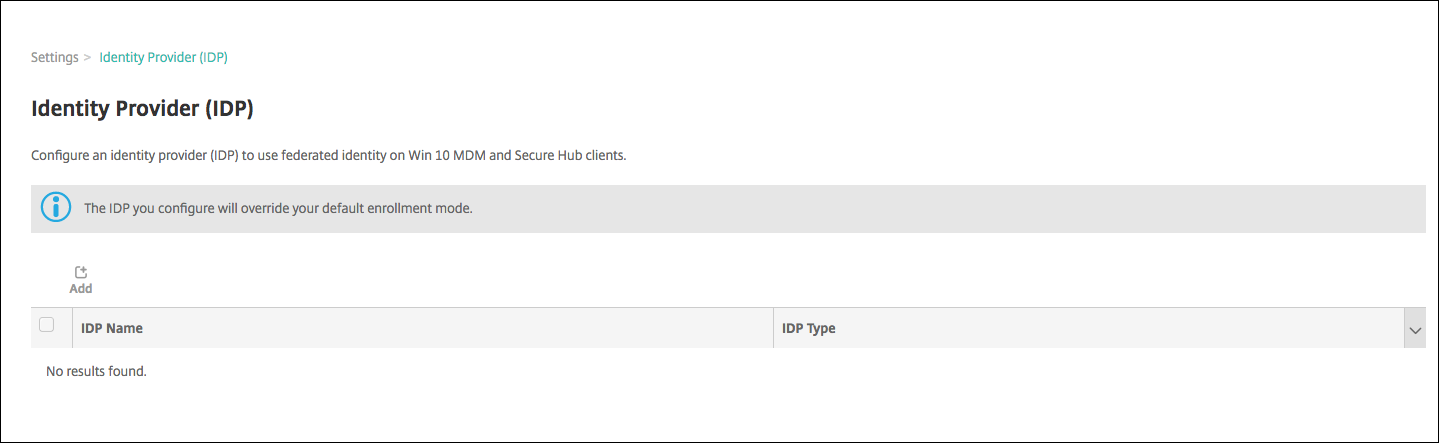

Klicken Sie in der XenMobile-Konsole auf das Zahnradsymbol in der oberen rechten Ecke. Die Seite Einstellungen wird angezeigt.

-

Klicken Sie unter Authentifizierung auf Identitätsanbieter (IDP). Die Seite Identitätsanbieter wird angezeigt.

-

Klicken Sie auf Hinzufügen. Die Seite IDP-Konfiguration wird angezeigt.

-

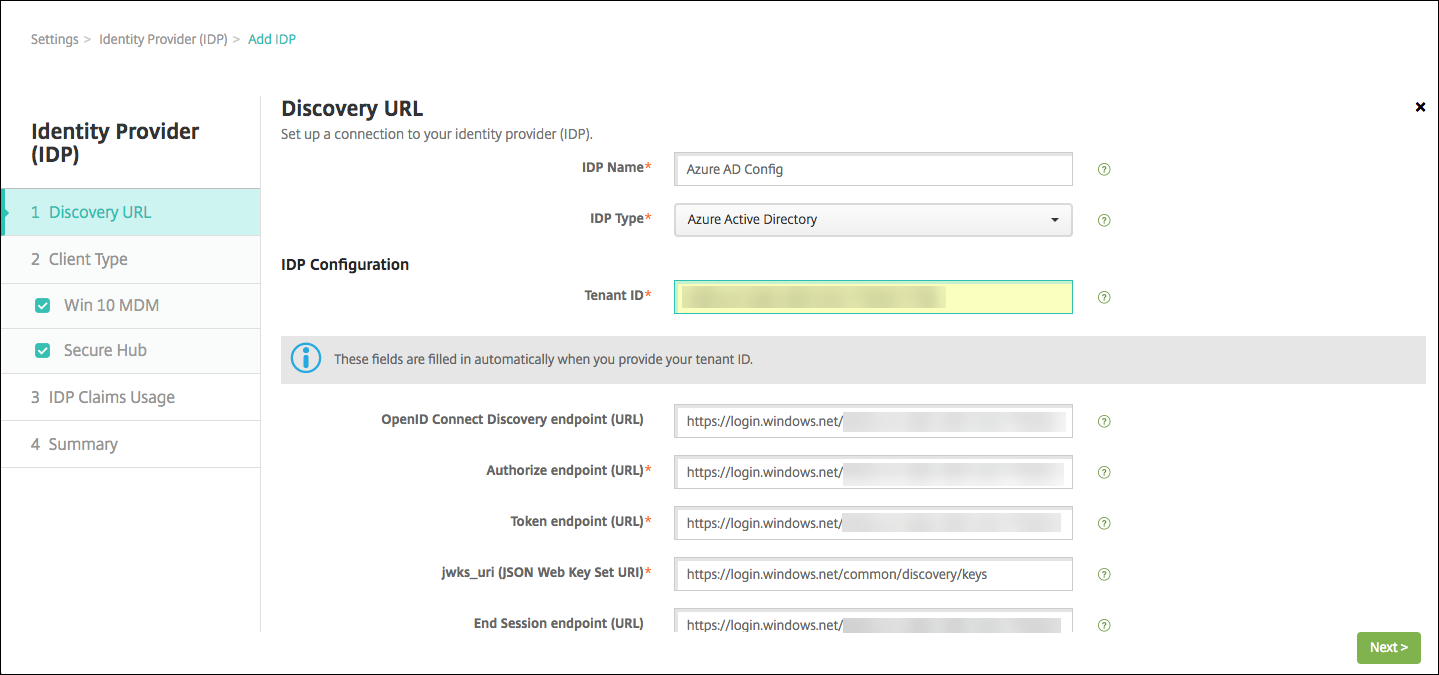

Konfigurieren Sie die folgenden Informationen zu Ihrem IdP:

- IDP-Name: Geben Sie einen Namen für die IdP-Verbindung ein, die Sie erstellen.

- IDP-Typ: Wählen Sie Azure Active Directory als Ihren IdP-Typ aus.

- Mandanten-ID: Kopieren Sie diesen Wert von der Seite mit den Azure-Anwendungseinstellungen. Kopieren Sie in der Adressleiste des Browsers den Abschnitt, der aus Zahlen und Buchstaben besteht.

Beispiel: In

https://manage.windowszaure.com/acmew.onmicrosoft.com#workspaces/ActiveDirectoryExtensin/Directory/abc213-abc123-abc123/onprem...lautet die Mandanten-ID:abc123-abc123-abc123.

-

Die restlichen Felder werden automatisch ausgefüllt. Wenn sie ausgefüllt sind, klicken Sie auf Weiter.

-

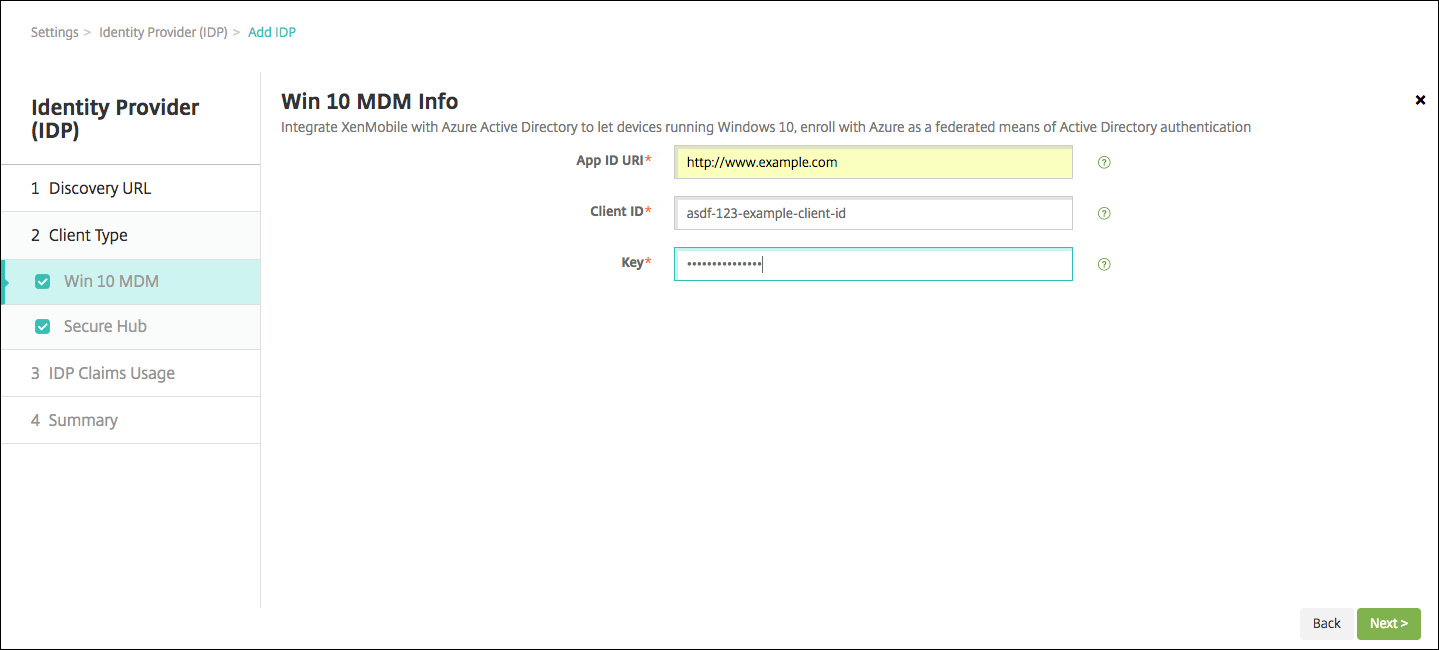

Um XenMobile für die Registrierung von Windows 10- und Windows 11-Geräten mithilfe von Azure AD für die MDM-Registrierung zu konfigurieren, nehmen Sie die folgenden Einstellungen vor. Um diesen optionalen Schritt zu überspringen, deaktivieren Sie Windows MDM.

- App-ID-URI: Geben Sie die URL für den XenMobile Server ein, die Sie bei der Konfiguration Ihrer Azure-Einstellungen eingegeben haben.

- Client-ID: Kopieren Sie diesen Wert von der Azure-Konfigurationsseite und fügen Sie ihn ein. Die Client-ID ist die eindeutige Kennung für Ihre App.

- Schlüssel: Kopieren Sie diesen Wert von der Seite mit den Azure-Anwendungseinstellungen. Wählen Sie unter Schlüssel eine Dauer in der Liste aus und speichern Sie dann die Einstellung. Sie können den Schlüssel dann kopieren und in dieses Feld einfügen. Ein Schlüssel ist erforderlich, wenn Apps Daten in Microsoft Azure AD lesen oder schreiben.

-

Klicken Sie auf Weiter.

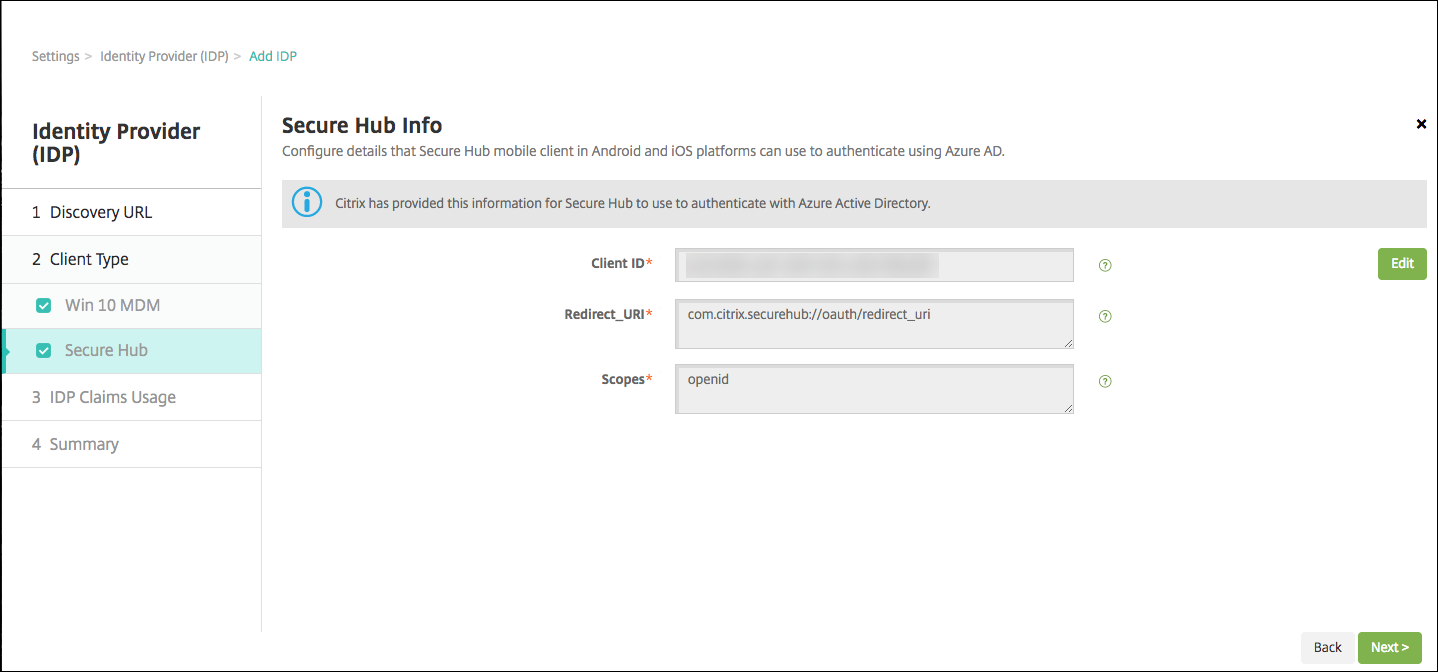

Citrix hat Secure Hub bei Microsoft Azure registriert und pflegt die Informationen. Dieser Bildschirm zeigt die Details, die Secure Hub für die Kommunikation mit Azure Active Directory verwendet. Diese Seite wird in Zukunft verwendet, wenn eine dieser Informationen geändert werden muss. Bearbeiten Sie diese Seite nur, wenn Citrix Sie dazu anweist.

-

Klicken Sie auf Weiter.

-

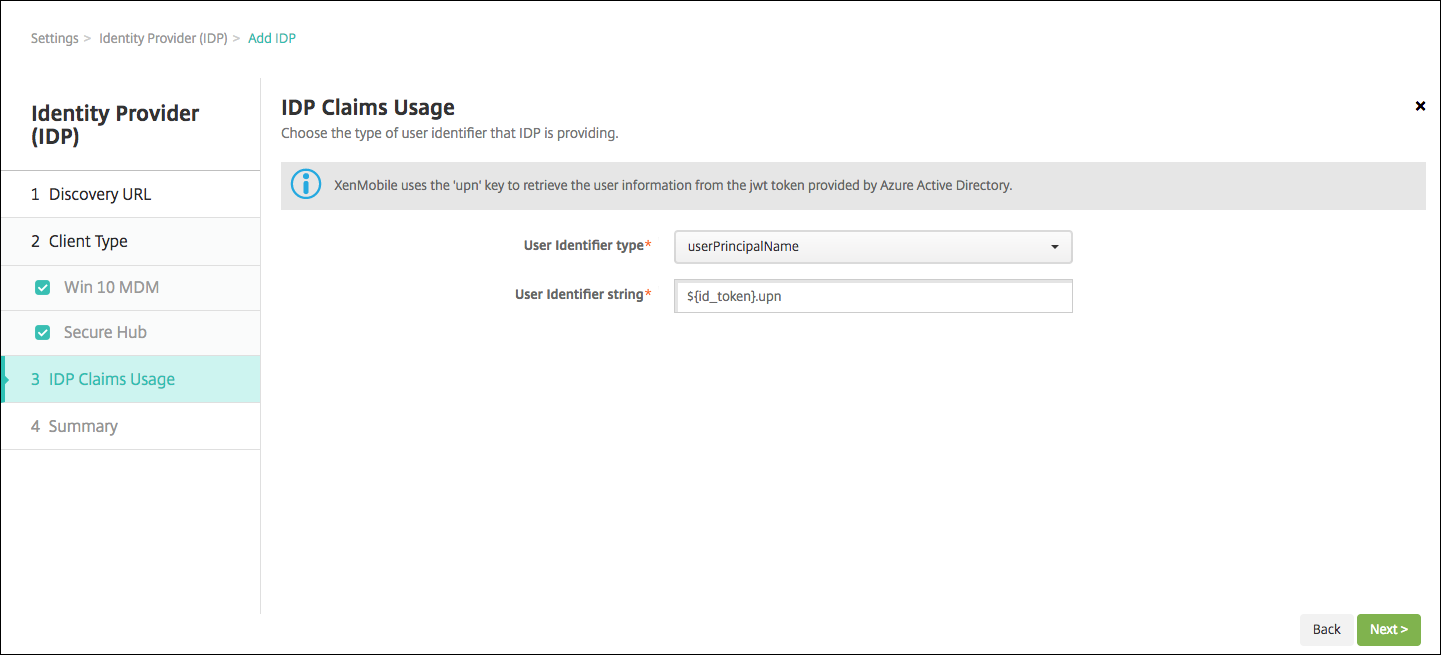

Konfigurieren Sie den Typ des Benutzerbezeichners, den Ihr IdP bereitstellt:

- Benutzerbezeichnertyp: Wählen Sie userPrincipalName aus der Liste aus.

- Benutzerbezeichnerzeichenfolge: Dieses Feld wird automatisch ausgefüllt.

-

Klicken Sie auf Weiter.

-

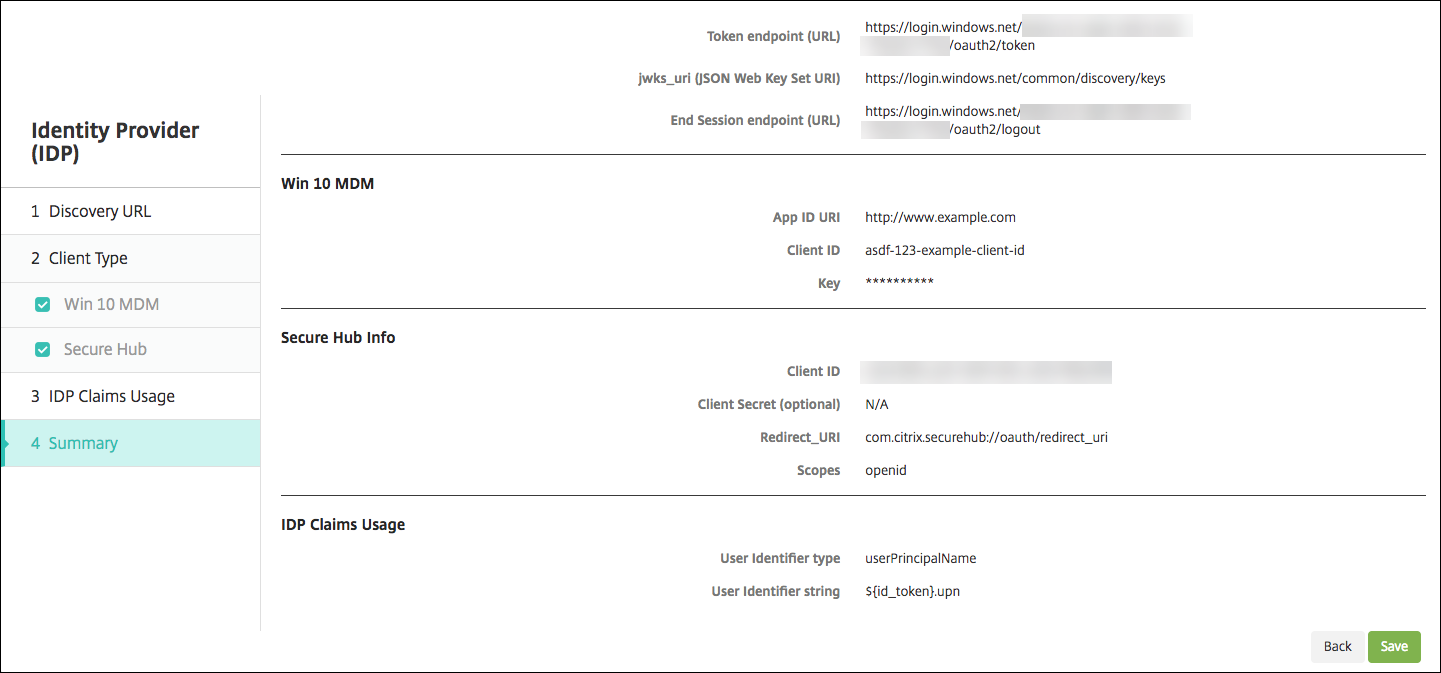

Überprüfen Sie die Seite Zusammenfassung und klicken Sie auf Speichern.

Was Benutzer erleben

-

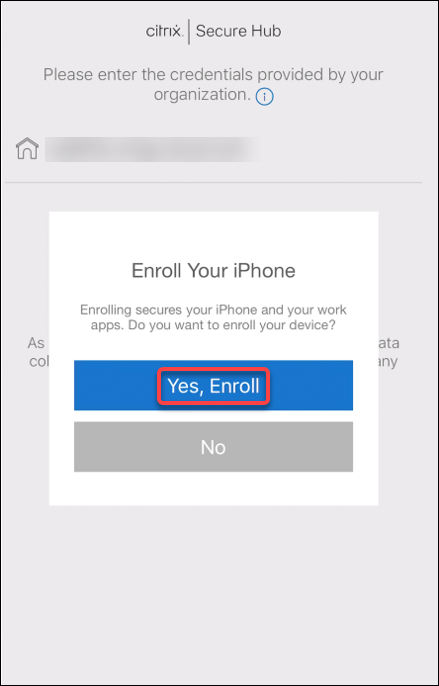

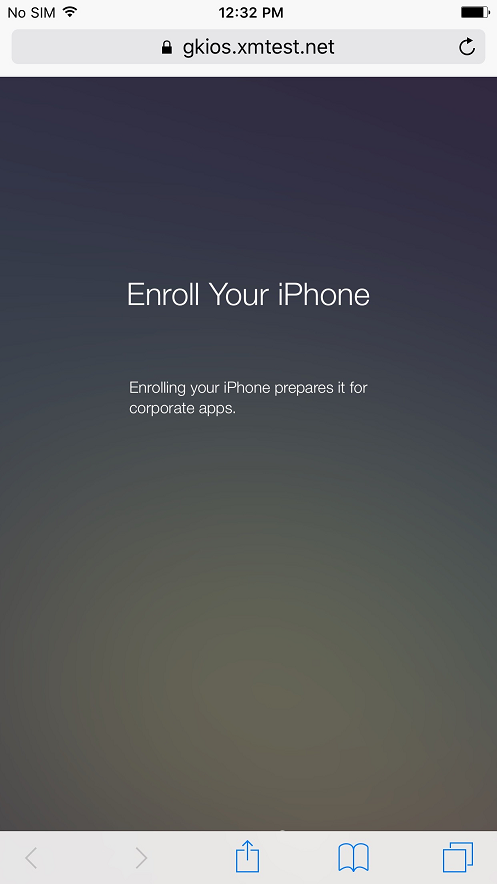

Benutzer starten Secure Hub. Benutzer geben dann den vollqualifizierten Domänennamen (FQDN) des XenMobile Servers, einen Benutzerprinzipalnamen (UPN) oder eine E-Mail-Adresse ein.

-

Benutzer klicken dann auf Ja, registrieren.

-

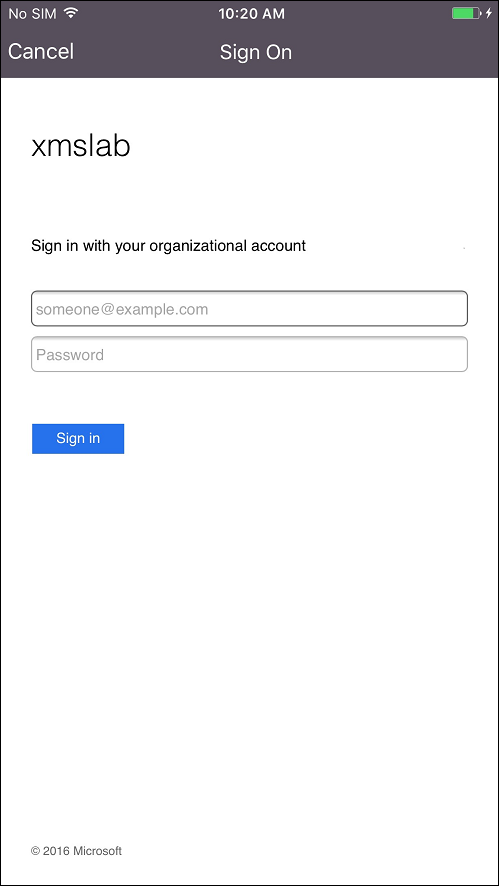

Benutzer melden sich mit ihren Azure AD-Anmeldeinformationen an.

-

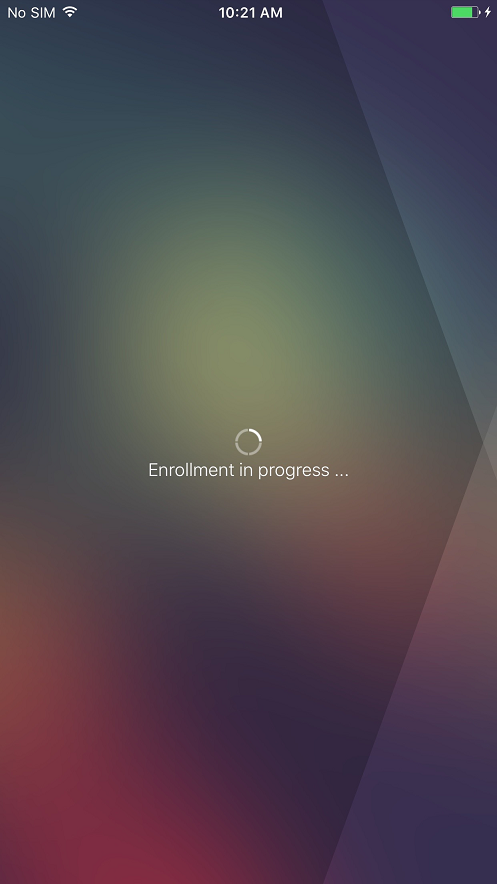

Benutzer schließen die Registrierungsschritte auf die gleiche Weise ab wie jede andere Registrierung über Secure Hub.

Hinweis:

XenMobile unterstützt die Authentifizierung über Azure AD für Registrierungseinladungen nicht. Wenn Sie Benutzern eine Registrierungseinladung mit einer Registrierungs-URL senden, authentifizieren sich die Benutzer über LDAP anstelle von Azure AD.

Teilen

Teilen

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.