Authentifizierung über Domäne oder Domäne plus Sicherheitstoken

XenMobile® unterstützt die domänenbasierte Authentifizierung gegenüber einem oder mehreren Verzeichnissen, die mit dem Lightweight Directory Access Protocol (LDAP) kompatibel sind. Sie können in XenMobile eine Verbindung zu einem oder mehreren Verzeichnissen konfigurieren und dann die LDAP-Konfiguration verwenden, um Gruppen, Benutzerkonten und zugehörige Eigenschaften zu importieren.

LDAP ist ein Open-Source-, herstellerneutrales Anwendungsprotokoll für den Zugriff auf und die Pflege von verteilten Verzeichnisinformationsdiensten über ein Internet Protocol (IP)-Netzwerk. Verzeichnisinformationsdienste werden verwendet, um Informationen über Benutzer, Systeme, Netzwerke, Dienste und Anwendungen, die im gesamten Netzwerk verfügbar sind, auszutauschen.

Eine häufige Anwendung von LDAP ist die Bereitstellung von Single Sign-On (SSO) für Benutzer, wobei ein einziges Kennwort (pro Benutzer) von mehreren Diensten gemeinsam genutzt wird. Single Sign-On ermöglicht es einem Benutzer, sich einmal bei einer Unternehmenswebsite anzumelden, um authentifizierten Zugriff auf das Unternehmensintranet zu erhalten.

Ein Client startet eine LDAP-Sitzung, indem er sich mit einem LDAP-Server, bekannt als Directory System Agent (DSA), verbindet. Der Client sendet dann eine Operationsanfrage an den Server, und der Server antwortet mit der entsprechenden Authentifizierung.

Wichtig:

XenMobile unterstützt das Ändern des Authentifizierungsmodus von der Domänenauthentifizierung zu einem anderen Authentifizierungsmodus nicht, nachdem Benutzer Geräte in XenMobile registriert haben.

So fügen Sie LDAP-Verbindungen in XenMobile hinzu

-

Klicken Sie in der XenMobile-Konsole auf das Zahnradsymbol in der oberen rechten Ecke der Konsole. Die Seite Einstellungen wird angezeigt.

-

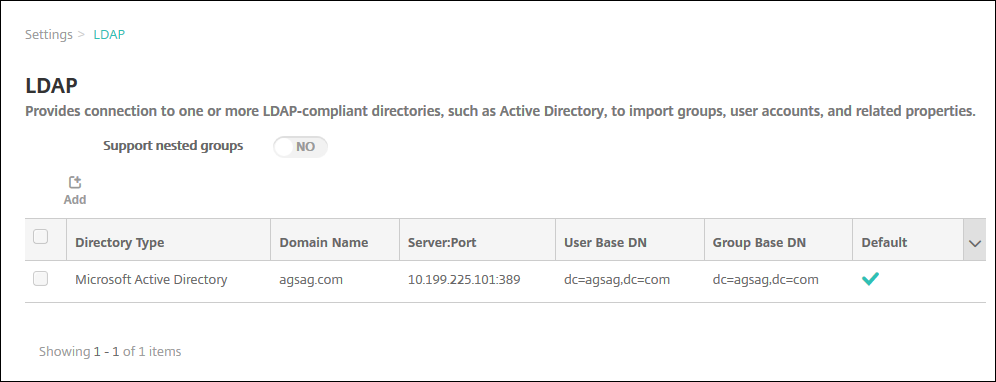

Klicken Sie unter Server auf LDAP. Die Seite LDAP wird angezeigt. Sie können LDAP-kompatible Verzeichnisse hinzufügen, bearbeiten oder löschen, wie in diesem Artikel beschrieben.

So fügen Sie ein LDAP-kompatibles Verzeichnis hinzu

-

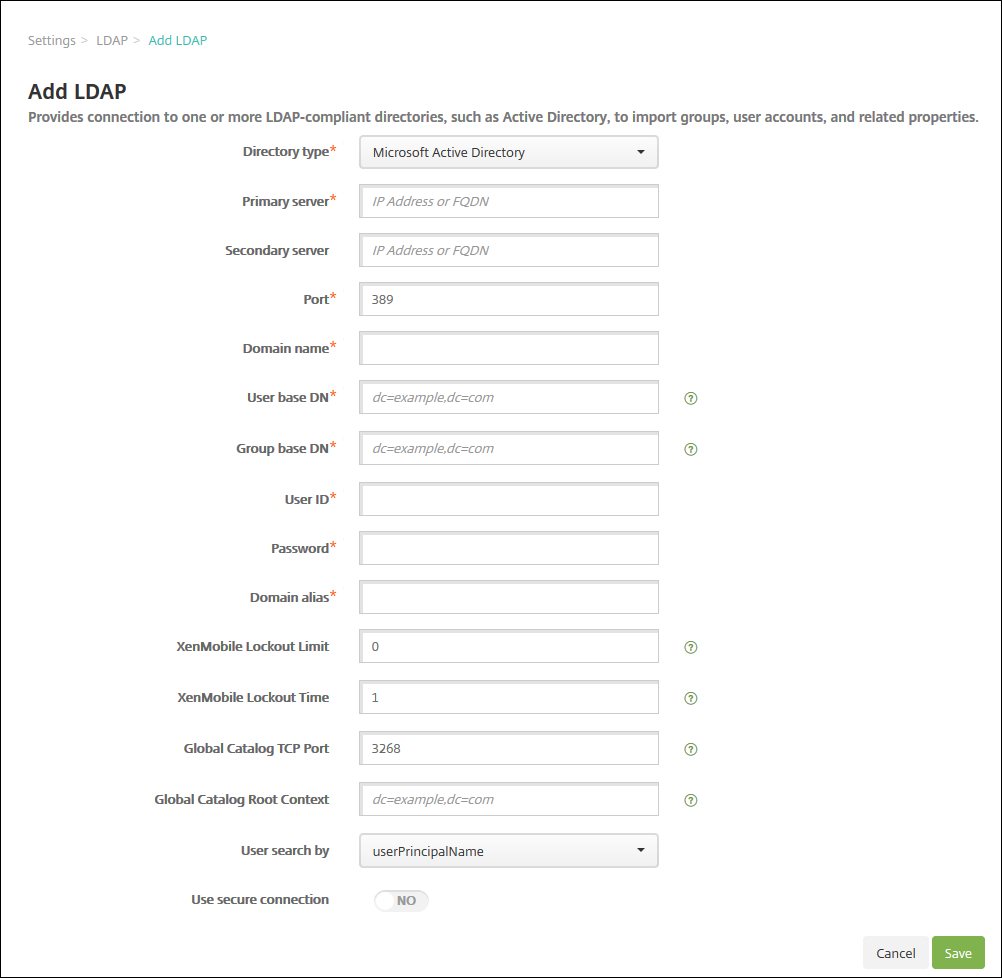

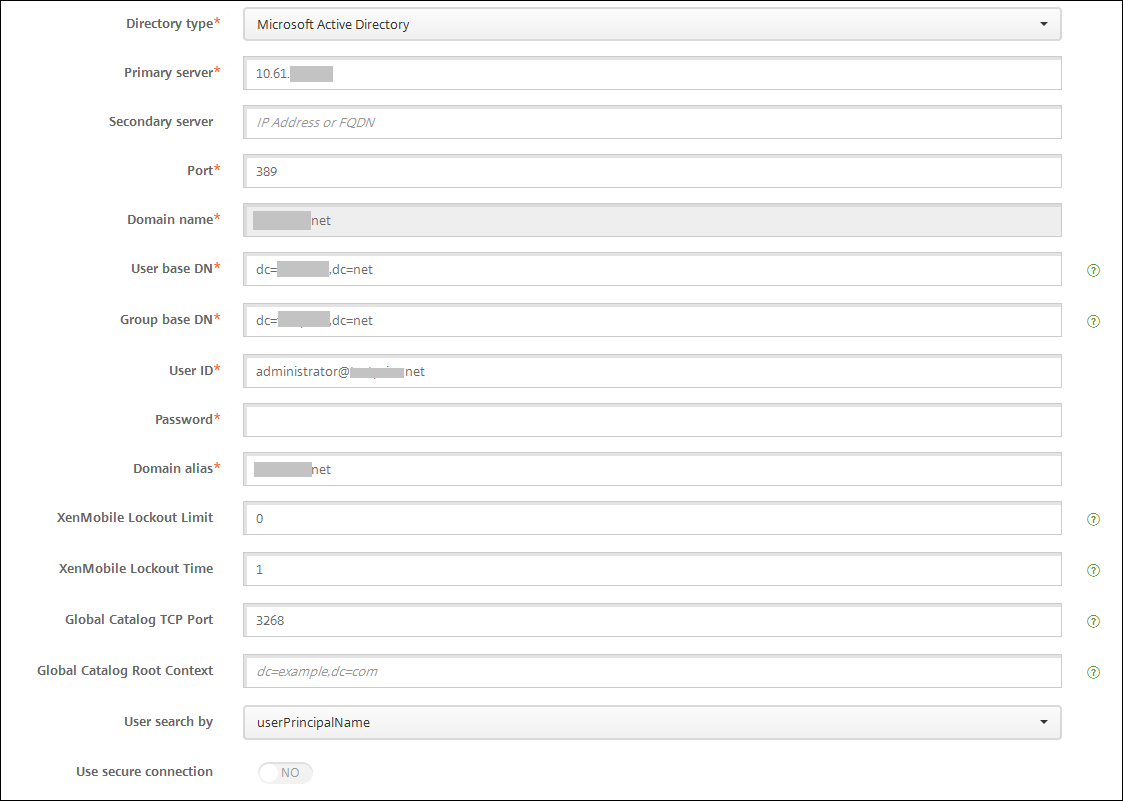

Klicken Sie auf der Seite LDAP auf Hinzufügen. Die Seite LDAP hinzufügen wird angezeigt.

-

Konfigurieren Sie diese Einstellungen:

- Verzeichnistyp: Klicken Sie in der Liste auf den entsprechenden Verzeichnistyp. Die Standardeinstellung ist Microsoft Active Directory.

- Primärer Server: Geben Sie den primären Server ein, der für LDAP verwendet wird; Sie können entweder die IP-Adresse oder den vollqualifizierten Domänennamen (FQDN) eingeben.

- Sekundärer Server: Geben Sie optional, falls ein sekundärer Server konfiguriert wurde, die IP-Adresse oder den FQDN für den sekundären Server ein. Dieser Server ist ein Failover-Server, der verwendet wird, wenn der primäre Server nicht erreicht werden kann.

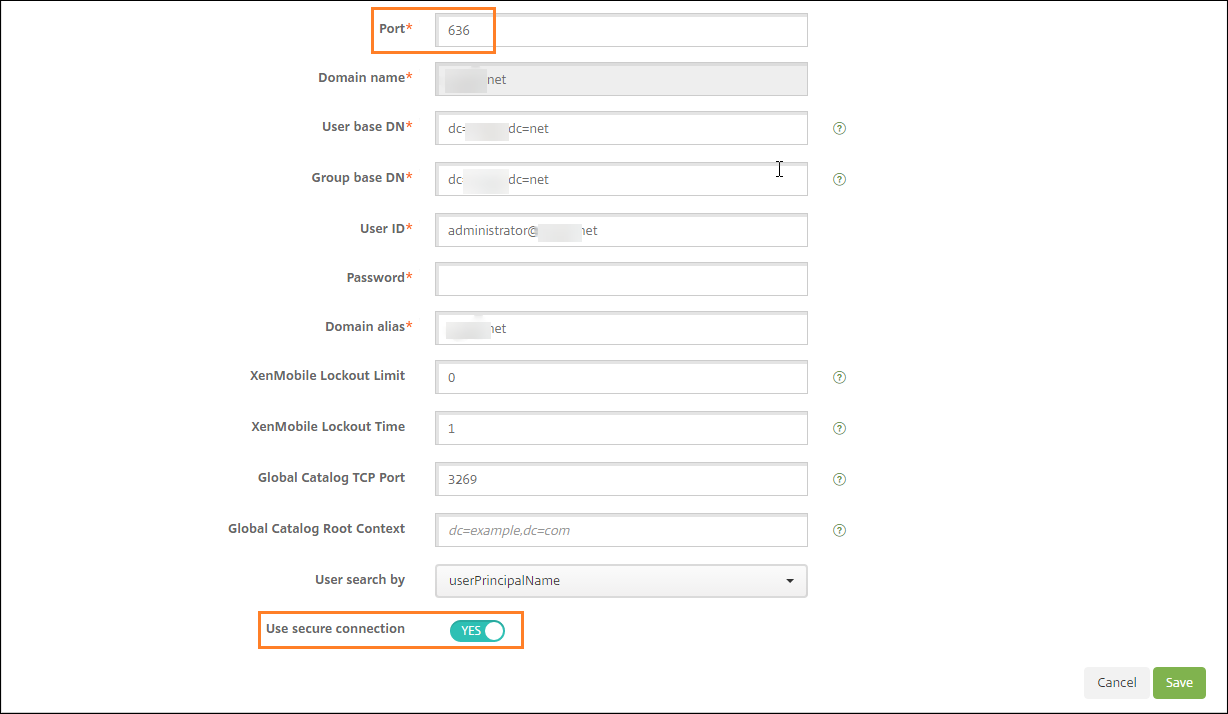

- Port: Geben Sie die vom LDAP-Server verwendete Portnummer ein. Standardmäßig ist die Portnummer für ungesicherte LDAP-Verbindungen auf 389 eingestellt. Verwenden Sie die Portnummer 636 für sichere LDAP-Verbindungen, 3268 für ungesicherte Microsoft LDAP-Verbindungen oder 3269 für sichere Microsoft LDAP-Verbindungen.

- Domänenname: Geben Sie den Domänennamen ein.

-

Benutzerbasis-DN: Geben Sie den Speicherort der Benutzer im Active Directory über einen eindeutigen Bezeichner ein. Syntaxbeispiele sind:

ou=users,dc=exampleoderdc=com. -

Gruppenbasis-DN: Geben Sie den Speicherort der Gruppen im Active Directory ein. Zum Beispiel

cn=users, dc=domain, dc=net, wobeicn=usersden Containernamen der Gruppen unddcdie Domänenkomponente von Active Directory darstellt. - Benutzer-ID: Geben Sie die Benutzer-ID ein, die dem Active Directory-Konto zugeordnet ist.

- Kennwort: Geben Sie das dem Benutzer zugeordnete Kennwort ein.

- Domänenalias: Geben Sie einen Alias für den Domänennamen ein. Wenn Sie die Einstellung Domänenalias nach der Registrierung ändern, müssen sich Benutzer erneut registrieren.

- XenMobile-Sperrlimit: Geben Sie eine Zahl zwischen 0 und 999 für die Anzahl der fehlgeschlagenen Anmeldeversuche ein. Ein Wert von 0 bedeutet, dass XenMobile den Benutzer niemals aufgrund fehlgeschlagener Anmeldeversuche sperrt.

- XenMobile-Sperrzeit: Geben Sie eine Zahl zwischen 0 und 99999 ein, die die Anzahl der Minuten darstellt, die ein Benutzer nach Überschreiten des Sperrlimits warten muss. Ein Wert von 0 bedeutet, dass der Benutzer nach einer Sperrung nicht zum Warten gezwungen wird.

- Globaler Katalog-TCP-Port: Geben Sie die TCP-Portnummer für den Global Catalog-Server ein. Standardmäßig ist die TCP-Portnummer auf 3268 eingestellt; für SSL-Verbindungen verwenden Sie die Portnummer 3269.

- Globaler Katalog-Stammkontext: Geben Sie optional den Wert des Global Root Context ein, der verwendet wird, um eine globale Katalogsuche im Active Directory zu ermöglichen. Diese Suche erfolgt zusätzlich zur standardmäßigen LDAP-Suche in jeder Domäne, ohne dass der tatsächliche Domänenname angegeben werden muss.

- Benutzersuche nach: Klicken Sie in der Liste entweder auf userPrincipalName oder sAMAccountName. Die Standardeinstellung ist userPrincipalName. Wenn Sie die Einstellung Benutzersuche nach nach der Registrierung ändern, müssen sich Benutzer erneut registrieren.

- Sichere Verbindung verwenden: Wählen Sie aus, ob sichere Verbindungen verwendet werden sollen. Die Standardeinstellung ist NEIN.

-

Klicken Sie auf Speichern.

So bearbeiten Sie ein LDAP-kompatibles Verzeichnis

-

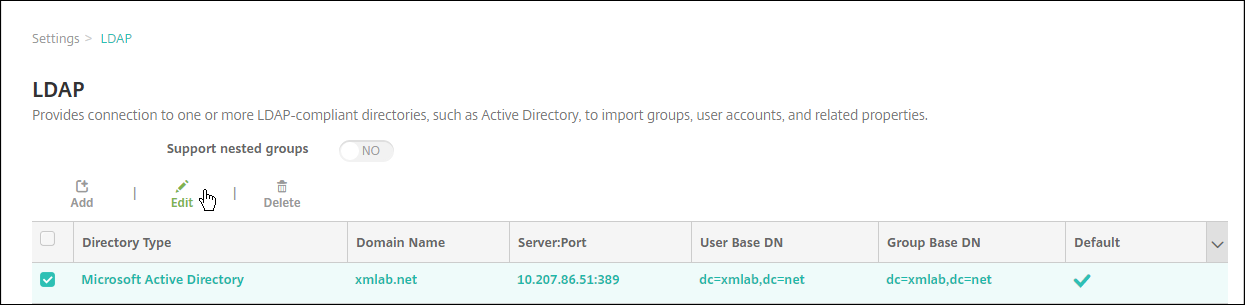

Wählen Sie in der LDAP-Tabelle das zu bearbeitende Verzeichnis aus.

Wenn Sie das Kontrollkästchen neben einem Verzeichnis aktivieren, wird das Optionsmenü über der LDAP-Liste angezeigt. Klicken Sie an eine beliebige andere Stelle in der Liste, und das Optionsmenü wird auf der rechten Seite der Auflistung angezeigt.

-

Klicken Sie auf Bearbeiten. Die Seite LDAP bearbeiten wird angezeigt.

-

Ändern Sie die folgenden Informationen nach Bedarf:

- Verzeichnistyp: Klicken Sie in der Liste auf den entsprechenden Verzeichnistyp.

- Primärer Server: Geben Sie den primären Server ein, der für LDAP verwendet wird; Sie können entweder die IP-Adresse oder den vollqualifizierten Domänennamen (FQDN) eingeben.

- Sekundärer Server: Geben Sie optional die IP-Adresse oder den FQDN für den sekundären Server ein (falls konfiguriert).

- Port: Geben Sie die vom LDAP-Server verwendete Portnummer ein. Standardmäßig ist die Portnummer für ungesicherte LDAP-Verbindungen auf 389 eingestellt. Verwenden Sie die Portnummer 636 für sichere LDAP-Verbindungen, 3268 für ungesicherte Microsoft LDAP-Verbindungen oder 3269 für sichere Microsoft LDAP-Verbindungen.

- Domänenname: Dieses Feld kann nicht geändert werden.

-

Benutzerbasis-DN: Geben Sie den Speicherort der Benutzer im Active Directory über einen eindeutigen Bezeichner ein. Syntaxbeispiele sind:

ou=users,dc=exampleoderdc=com. -

Gruppenbasis-DN: Geben Sie den Gruppenbasis-DN-Gruppennamen ein, der als

cn=groupnameangegeben ist. Zum Beispielcn=users, dc=servername, dc=net, wobeicn=usersder Gruppenname ist.DNundservernamestellen den Namen des Servers dar, auf dem Active Directory ausgeführt wird. - Benutzer-ID: Geben Sie die Benutzer-ID ein, die dem Active Directory-Konto zugeordnet ist.

- Kennwort: Geben Sie das dem Benutzer zugeordnete Kennwort ein.

- Domänenalias: Geben Sie einen Alias für den Domänennamen ein. Wenn Sie die Einstellung Domänenalias nach der Registrierung ändern, müssen sich Benutzer erneut registrieren.

- XenMobile-Sperrlimit: Geben Sie eine Zahl zwischen 0 und 999 für die Anzahl der fehlgeschlagenen Anmeldeversuche ein. Ein Wert von 0 bedeutet, dass XenMobile den Benutzer niemals aufgrund fehlgeschlagener Anmeldeversuche sperrt.

- XenMobile-Sperrzeit: Geben Sie eine Zahl zwischen 0 und 99999 ein, die die Anzahl der Minuten darstellt, die ein Benutzer nach Überschreiten des Sperrlimits warten muss. Ein Wert von 0 bedeutet, dass der Benutzer nach einer Sperrung nicht zum Warten gezwungen wird.

- Globaler Katalog-TCP-Port: Geben Sie die TCP-Portnummer für den Global Catalog-Server ein. Standardmäßig ist die TCP-Portnummer auf 3268 eingestellt; für SSL-Verbindungen verwenden Sie die Portnummer 3269.

- Globaler Katalog-Stammkontext: Geben Sie optional den Wert des Global Root Context ein, der verwendet wird, um eine globale Katalogsuche im Active Directory zu ermöglichen. Diese Suche erfolgt zusätzlich zur standardmäßigen LDAP-Suche in jeder Domäne, ohne dass der tatsächliche Domänenname angegeben werden muss.

- Benutzersuche nach: Klicken Sie in der Liste entweder auf userPrincipalName oder sAMAccountName. Wenn Sie die Einstellung Benutzersuche nach nach der Registrierung ändern, müssen sich Benutzer erneut registrieren.

- Sichere Verbindung verwenden: Wählen Sie aus, ob sichere Verbindungen verwendet werden sollen.

-

Klicken Sie auf Speichern, um Ihre Änderungen zu speichern, oder auf Abbrechen, um die Eigenschaft unverändert zu lassen.

So löschen Sie ein LDAP-kompatibles Verzeichnis

-

Wählen Sie in der LDAP-Tabelle das Verzeichnis aus, das Sie löschen möchten.

Sie können mehrere Eigenschaften zum Löschen auswählen, indem Sie das Kontrollkästchen neben jeder Eigenschaft aktivieren.

-

Klicken Sie auf Löschen. Ein Bestätigungsdialogfeld wird angezeigt. Klicken Sie erneut auf Löschen.

Authentifizierung für mehrere Domänen konfigurieren

Um XenMobile Server für die Verwendung mehrerer Domänensuffixe in einer LDAP-Konfiguration zu konfigurieren, lesen Sie das Verfahren in der Citrix Endpoint Management-Dokumentation unter Authentifizierung für mehrere Domänen konfigurieren. Die Schritte sind in der lokalen Version von XenMobile Server und der Endpoint Management Cloud-Version identisch.

Authentifizierung über Domäne plus Sicherheitstoken konfigurieren

Sie können XenMobile so konfigurieren, dass Benutzer sich mit ihren LDAP-Anmeldeinformationen plus einem Einmalpasswort unter Verwendung des RADIUS-Protokolls authentifizieren müssen.

Für optimale Benutzerfreundlichkeit können Sie diese Konfiguration mit Citrix PIN und Active Directory-Kennwort-Caching kombinieren. Mit dieser Konfiguration müssen Benutzer ihre LDAP-Benutzernamen und -Kennwörter nicht wiederholt eingeben. Benutzer geben Benutzernamen und Kennwörter für die Registrierung, den Kennwortablauf und die Kontosperrung ein.

LDAP-Einstellungen konfigurieren

Die Verwendung von LDAP zur Authentifizierung erfordert, dass Sie ein SSL-Zertifikat einer Zertifizierungsstelle auf XenMobile installieren. Weitere Informationen finden Sie unter Zertifikate in XenMobile hochladen.

-

Klicken Sie unter Einstellungen auf LDAP.

-

Wählen Sie Microsoft Active Directory aus und klicken Sie dann auf Bearbeiten.

-

Vergewissern Sie sich, dass der Port 636 für sichere LDAP-Verbindungen oder 3269 für sichere Microsoft LDAP-Verbindungen ist.

-

Ändern Sie Sichere Verbindung verwenden in Ja.

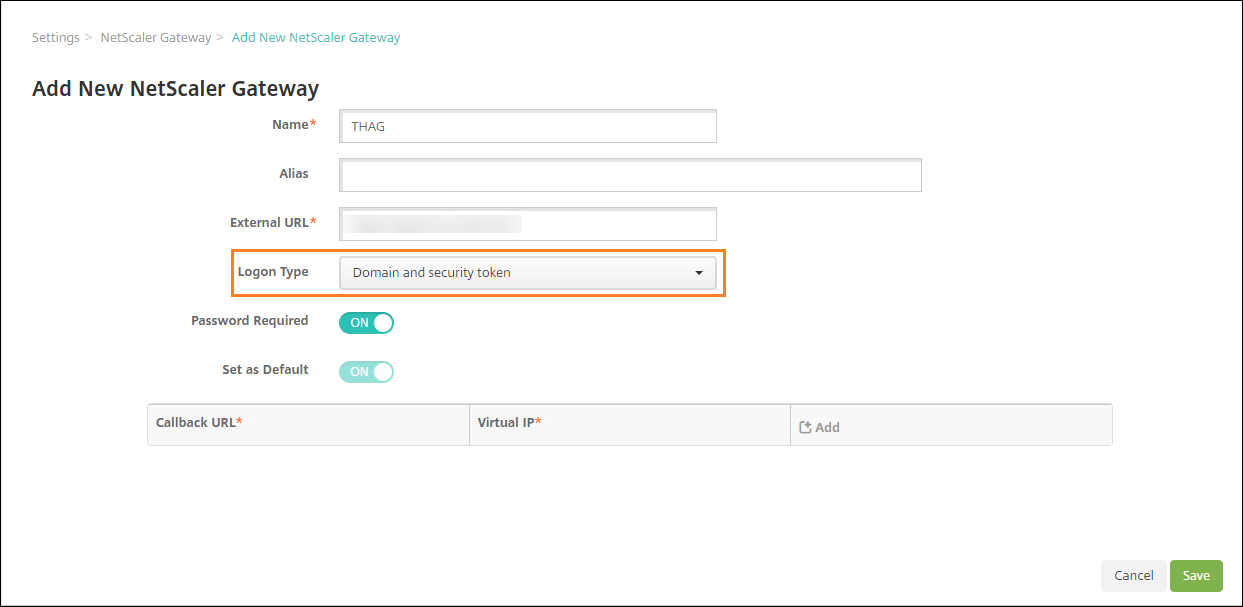

Citrix Gateway-Einstellungen konfigurieren

Die folgenden Schritte setzen voraus, dass Sie bereits eine Citrix Gateway-Instanz zu XenMobile hinzugefügt haben. Informationen zum Hinzufügen einer Citrix Gateway-Instanz finden Sie unter Citrix Gateway-Instanz hinzufügen.

-

Klicken Sie unter Einstellungen auf Citrix Gateway.

-

Wählen Sie Citrix Gateway aus und klicken Sie dann auf Bearbeiten.

-

Wählen Sie unter Anmeldetyp die Option Domäne und Sicherheitstoken aus.

Citrix PIN und Benutzerkennwort-Caching aktivieren

Um Citrix PIN und Benutzerkennwort-Caching zu aktivieren, gehen Sie zu Einstellungen > Clienteigenschaften und aktivieren Sie diese Kontrollkästchen: Citrix PIN-Authentifizierung aktivieren und Benutzerkennwort-Caching aktivieren. Weitere Informationen finden Sie unter Clienteigenschaften.

Citrix Gateway für Domänen- und Sicherheitstoken-Authentifizierung konfigurieren

Konfigurieren Sie Citrix Gateway-Sitzungsprofile und -Richtlinien für Ihre virtuellen Server, die mit XenMobile verwendet werden. Weitere Informationen finden Sie in der Citrix Gateway-Dokumentation.

In diesem Artikel

- So fügen Sie LDAP-Verbindungen in XenMobile hinzu

- So fügen Sie ein LDAP-kompatibles Verzeichnis hinzu

- So bearbeiten Sie ein LDAP-kompatibles Verzeichnis

- So löschen Sie ein LDAP-kompatibles Verzeichnis

- Authentifizierung für mehrere Domänen konfigurieren

- Authentifizierung über Domäne plus Sicherheitstoken konfigurieren