SAML für Single Sign-On mit Citrix Files

Haftungsausschluss:

Diese Funktion wird eingestellt, wenn ShareFile (jetzt Progress) die Unterstützung dafür einstellt.

Sie können XenMobile® und ShareFile so konfigurieren, dass sie die Security Assertion Markup Language (SAML) verwenden, um Single Sign-On (SSO)-Zugriff auf mobile Citrix Files-Apps zu ermöglichen. Diese Funktionalität umfasst:

- Citrix Files-Apps, die MAM SDK-fähig sind oder mit dem MDX Toolkit umschlossen wurden

-

Nicht umschlossene Citrix Files-Clients, wie die Website, das Outlook-Plug-in oder Synchronisierungsclients

- Für umschlossene Citrix Files-Apps. Benutzer, die sich über die mobile Citrix Files-App bei Citrix Files anmelden, werden zur Benutzerauthentifizierung und zum Abrufen eines SAML-Tokens zu Secure Hub weitergeleitet. Nach erfolgreicher Authentifizierung sendet die mobile Citrix Files-App das SAML-Token an ShareFile. Nach der ersten Anmeldung können Benutzer über SSO auf die mobile Citrix Files-App zugreifen. Sie können auch Dokumente von ShareFile an Secure Mail-E-Mails anhängen, ohne sich jedes Mal neu anmelden zu müssen.

- Für nicht umschlossene Citrix Files-Clients. Benutzer, die sich über einen Webbrowser oder einen anderen Citrix Files-Client bei Citrix Files anmelden, werden zu XenMobile weitergeleitet. XenMobile authentifiziert die Benutzer, die dann ein SAML-Token erhalten, das an ShareFile gesendet wird. Nach der ersten Anmeldung können Benutzer über SSO auf Citrix Files-Clients zugreifen, ohne sich jedes Mal neu anmelden zu müssen.

Um XenMobile als SAML-Identitätsanbieter (IdP) für ShareFile zu verwenden, müssen Sie XenMobile für die Verwendung mit Enterprise-Konten konfigurieren, wie in diesem Artikel beschrieben. Alternativ können Sie XenMobile so konfigurieren, dass es nur mit Speicherzonen-Konnektoren funktioniert. Weitere Informationen finden Sie unter ShareFile mit XenMobile verwenden.

Ein detailliertes Referenzarchitekturdiagramm finden Sie unter Architektur.

Voraussetzungen

Erfüllen Sie die folgenden Voraussetzungen, bevor Sie SSO mit XenMobile und Citrix Files-Apps konfigurieren können:

-

Das MAM SDK oder eine kompatible Version des MDX Toolkits (für mobile Citrix Files-Apps).

Weitere Informationen finden Sie unter XenMobile-Kompatibilität.

- Eine kompatible Version der mobilen Citrix Files-Apps und von Secure Hub.

- ShareFile-Administratorkonto.

- Verifizierte Konnektivität zwischen XenMobile und ShareFile.

ShareFile-Zugriff konfigurieren

Bevor Sie SAML für ShareFile einrichten, geben Sie die ShareFile-Zugriffsinformationen wie folgt an:

-

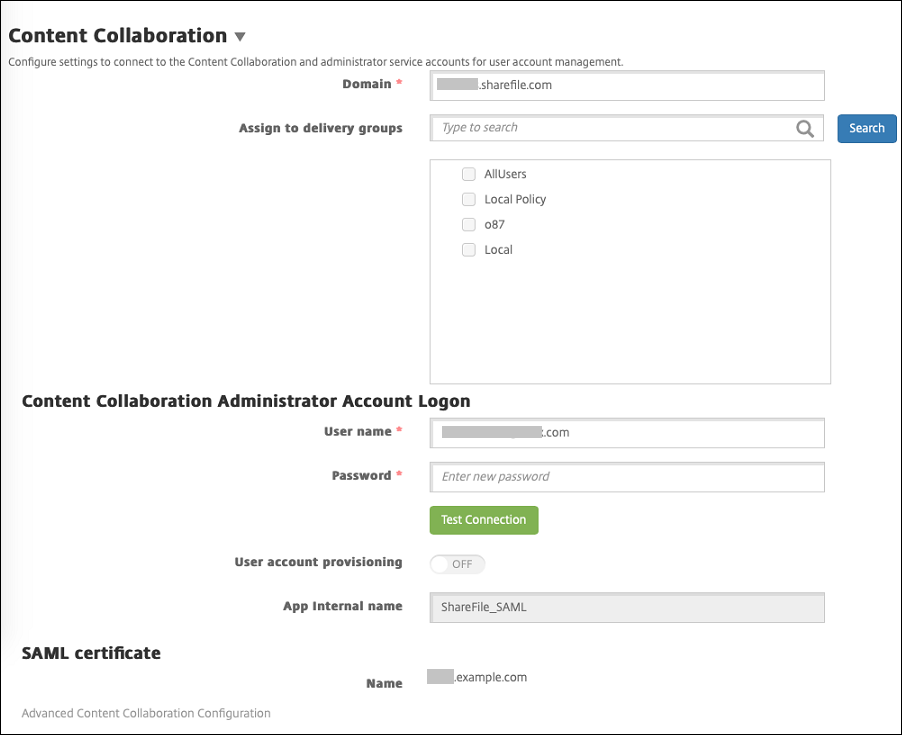

Klicken Sie in der XenMobile-Webkonsole auf Konfigurieren > ShareFile. Die Konfigurationsseite ShareFile wird angezeigt.

-

Konfigurieren Sie diese Einstellungen:

-

Domäne: Geben Sie Ihren ShareFile-Subdomainnamen ein. Beispiel:

example.sharefile.com. - Zuweisen zu Bereitstellungsgruppen: Wählen oder suchen Sie die Bereitstellungsgruppen, die SSO mit ShareFile verwenden können sollen.

- Anmeldung des ShareFile-Administratorkontos

- Benutzername: Geben Sie den Benutzernamen des ShareFile-Administrators ein. Dieser Benutzer muss Administratorberechtigungen besitzen.

- Kennwort: Geben Sie das Kennwort des ShareFile-Administrators ein.

- Benutzerkontenbereitstellung: Lassen Sie diese Einstellung deaktiviert. Verwenden Sie das ShareFile User Management Tool für die Benutzerbereitstellung. Siehe Benutzerkonten und Verteilergruppen bereitstellen.

-

Domäne: Geben Sie Ihren ShareFile-Subdomainnamen ein. Beispiel:

-

Klicken Sie auf Verbindung testen, um zu überprüfen, ob der Benutzername und das Kennwort für das ShareFile-Administratorkonto eine Authentifizierung beim angegebenen ShareFile-Konto ermöglichen.

-

Klicken Sie auf Speichern.

-

XenMobile synchronisiert sich mit ShareFile und aktualisiert die ShareFile-Einstellungen ShareFile Issuer/Entity ID und Login URL.

-

Die Seite Konfigurieren > ShareFile zeigt den internen App-Namen an. Sie benötigen diesen Namen, um die später unter Citrix Files.com SSO-Einstellungen ändern beschriebenen Schritte abzuschließen.

-

SAML für umschlossene Citrix Files MDX-Apps einrichten

Sie müssen Citrix Gateway nicht für die Single Sign-On-Konfiguration mit umschlossenen Citrix Files MDX-Apps verwenden. Informationen zum Konfigurieren des Zugriffs für nicht umschlossene Citrix Files-Clients, wie die Website, das Outlook-Plug-in oder die Synchronisierungsclients, finden Sie unter Citrix Gateway für andere Citrix Files-Clients konfigurieren.

Die folgenden Schritte gelten für iOS- und Android-Apps und -Geräte. So konfigurieren Sie SAML für umschlossene Citrix Files MDX-Apps:

-

Umschließen Sie die mobile Citrix Files-App mit dem MDX Toolkit. Weitere Informationen zum Umschließen von Apps mit dem MDX Toolkit finden Sie unter Umschließen von Apps mit dem MDX Toolkit.

-

Laden Sie in der XenMobile-Konsole die umschlossene mobile Citrix Files-App hoch. Informationen zum Hochladen von MDX-Apps finden Sie unter Hinzufügen einer MDX-App zu XenMobile.

-

Überprüfen Sie die SAML-Einstellungen: Melden Sie sich bei ShareFile mit dem zuvor konfigurierten Administratorbenutzernamen und -kennwort an.

-

Vergewissern Sie sich, dass ShareFile und XenMobile für dieselbe Zeitzone konfiguriert sind. Stellen Sie sicher, dass XenMobile die korrekte Uhrzeit für die konfigurierte Zeitzone anzeigt. Andernfalls kann das SSO fehlschlagen.

Mobile Citrix Files-App validieren

-

Installieren und konfigurieren Sie Secure Hub auf dem Benutzergerät.

-

Laden Sie die mobile Citrix Files-App aus dem XenMobile Store herunter und installieren Sie sie.

-

Starten Sie die mobile Citrix Files-App. Citrix Files startet, ohne zur Eingabe von Benutzername oder Kennwort aufzufordern.

Mit Secure Mail validieren

-

Installieren und konfigurieren Sie Secure Hub auf dem Benutzergerät, falls dies noch nicht geschehen ist.

-

Laden Sie Secure Mail aus dem XenMobile Store herunter, installieren und richten Sie es ein.

-

Öffnen Sie ein neues E-Mail-Formular und tippen Sie dann auf Von Citrix Files anhängen. Die zum Anhängen an die E-Mail verfügbaren Dateien werden angezeigt, ohne dass Benutzername oder Kennwort abgefragt werden.

Citrix Gateway für andere Citrix Files-Clients konfigurieren

Um den Zugriff für nicht umschlossene Citrix Files-Clients, wie die Website, das Outlook-Plug-in oder die Synchronisierungsclients, zu konfigurieren, konfigurieren Sie Citrix Gateway wie folgt, um die Verwendung von XenMobile als SAML-Identitätsanbieter zu unterstützen:

- Deaktivieren Sie die Umleitung der Startseite.

- Erstellen Sie eine Citrix Files-Sitzungsrichtlinie und ein Profil.

- Konfigurieren Sie Richtlinien auf dem virtuellen Citrix Gateway-Server.

Umleitung der Startseite deaktivieren

Deaktivieren Sie das Standardverhalten für Anforderungen, die über den Pfad /cginfra eingehen. Diese Aktion ermöglicht es Benutzern, die ursprünglich angeforderte interne URL anstelle der konfigurierten Startseite zu sehen.

-

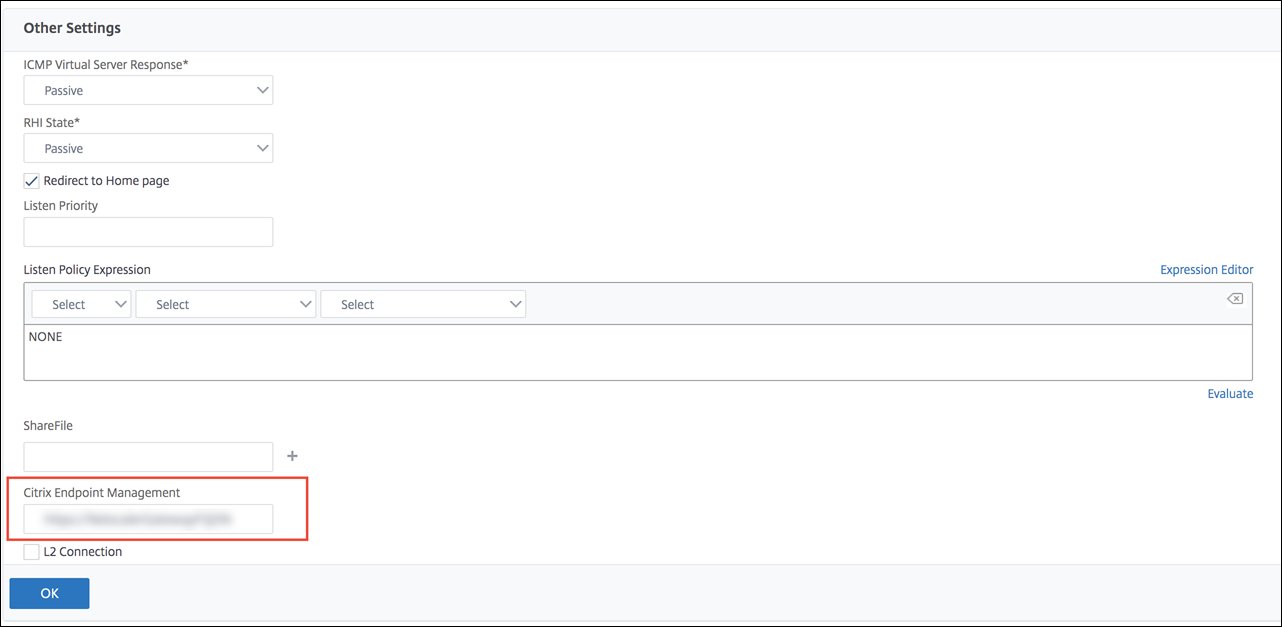

Bearbeiten Sie die Einstellungen für den virtuellen Citrix Gateway-Server, der für XenMobile-Anmeldungen verwendet wird. Gehen Sie in Citrix ADC zu Other Settings und deaktivieren Sie dann das Kontrollkästchen Redirect to Home Page.

-

Geben Sie unter ShareFile (jetzt ShareFile genannt) Ihren internen XenMobile-Servernamen und die Portnummer ein.

-

Geben Sie unter Citrix Endpoint Management™ Ihre XenMobile-URL ein. Ihre Version von Citrix Gateway kann sich auf den älteren Produktnamen AppController beziehen.

Diese Konfiguration autorisiert Anforderungen an die von Ihnen eingegebene URL über den Pfad /cginfra.

Eine Citrix Files-Sitzungsrichtlinie und ein Anforderungsprofil erstellen

Konfigurieren Sie diese Einstellungen, um eine Citrix Files-Sitzungsrichtlinie und ein Anforderungsprofil zu erstellen:

-

Klicken Sie im Konfigurationsdienstprogramm von Citrix Gateway im linken Navigationsbereich auf Citrix Gateway > Policies > Session.

-

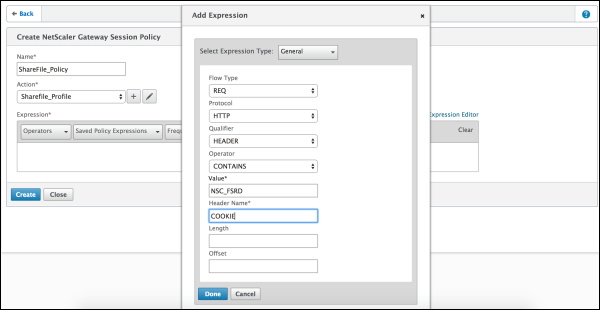

Erstellen Sie eine Sitzungsrichtlinie. Klicken Sie auf der Registerkarte Policies auf Add.

-

Geben Sie im Feld Name den Wert ShareFile_Policy ein.

-

Erstellen Sie eine Aktion, indem Sie auf die Schaltfläche + klicken. Die Seite Create Session Profile wird angezeigt.

Konfigurieren Sie diese Einstellungen:

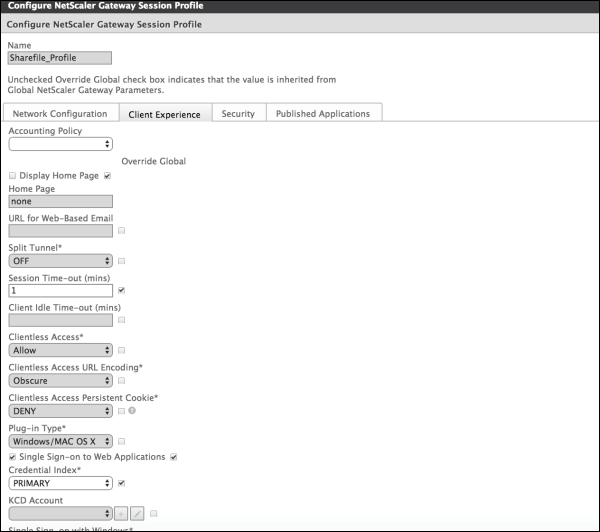

- Name: Geben Sie ShareFile_Profile ein.

- Klicken Sie auf die Registerkarte Client Experience und konfigurieren Sie dann diese Einstellungen:

- Home Page: Geben Sie none ein.

- Session Time-out (mins): Geben Sie 1 ein.

- Single Sign-on to Web Applications: Wählen Sie diese Einstellung aus.

- Credential Index: Klicken Sie auf PRIMARY.

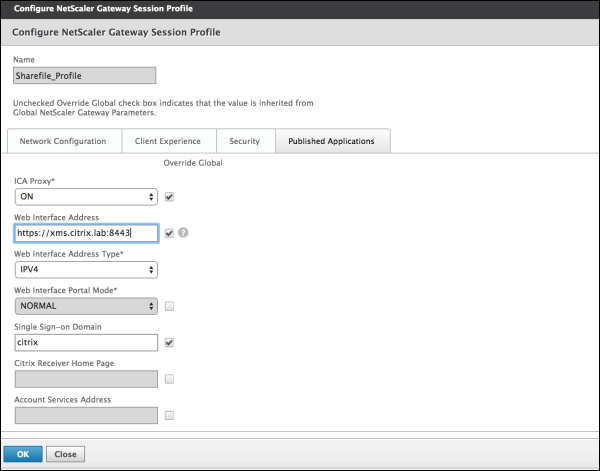

- Klicken Sie auf die Registerkarte Published Applications.

Konfigurieren Sie diese Einstellungen:

- ICA® Proxy: Klicken Sie auf ON.

- Web Interface Address: Geben Sie Ihre XenMobile Server-URL ein.

-

Single Sign-on Domain: Geben Sie Ihren Active Directory-Domänennamen ein.

Beim Konfigurieren des Citrix Gateway-Sitzungsprofils muss das Domänensuffix für Single Sign-on Domain mit dem in LDAP definierten XenMobile-Domänenalias übereinstimmen.

-

Klicken Sie auf Create, um das Sitzungsprofil zu definieren.

-

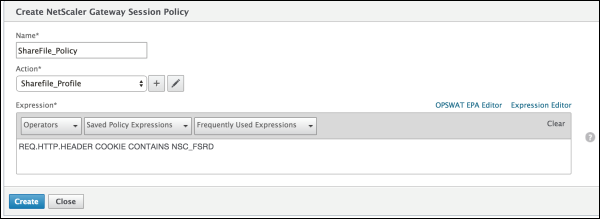

Klicken Sie auf Expression Editor.

Konfigurieren Sie diese Einstellungen:

- Value: Geben Sie NSC_FSRD ein.

- Header Name: Geben Sie COOKIE ein.

-

Klicken Sie auf Create und dann auf Close.

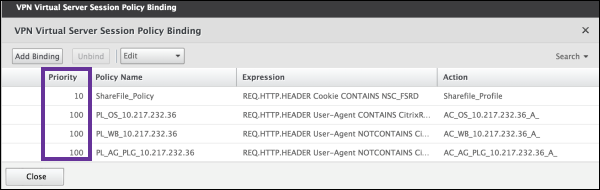

Richtlinien auf dem virtuellen Citrix Gateway-Server konfigurieren

Konfigurieren Sie diese Einstellungen auf dem virtuellen Citrix Gateway-Server.

-

Klicken Sie im Konfigurationsdienstprogramm von Citrix Gateway im linken Navigationsbereich auf Citrix Gateway > Virtual Servers.

-

Klicken Sie im Bereich Details auf Ihren virtuellen Citrix Gateway-Server.

-

Klicken Sie auf Edit.

-

Klicken Sie auf Configured policies > Session policies und dann auf Add binding.

-

Wählen Sie ShareFile_Policy aus.

-

Bearbeiten Sie die automatisch generierte Priorität für die ausgewählte Richtlinie so, dass sie die höchste Priorität (die kleinste Zahl) im Verhältnis zu allen anderen aufgelisteten Richtlinien hat. Beispiel:

-

Klicken Sie auf Done und speichern Sie dann die laufende Citrix ADC-Konfiguration.

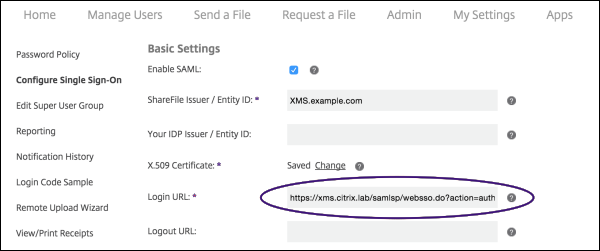

Citrix Files.com SSO-Einstellungen ändern

Nehmen Sie die folgenden Änderungen sowohl für MDX- als auch für Nicht-MDX-Citrix Files-Apps vor.

Wichtig:

Dem internen Anwendungsnamen wird eine neue Nummer angehängt:

- Jedes Mal, wenn Sie die Citrix Files-App bearbeiten oder neu erstellen

- Jedes Mal, wenn Sie die ShareFile-Einstellungen in XenMobile ändern

Daher müssen Sie auch die Anmelde-URL auf der Citrix Files-Website aktualisieren, um den aktualisierten App-Namen widerzuspiegeln.

-

Melden Sie sich bei Ihrem ShareFile-Konto (

https://<subdomain>.sharefile.com) als ShareFile-Administrator an. -

Klicken Sie in der ShareFile-Weboberfläche auf Admin und wählen Sie dann Configure Single Sign-on aus.

-

Bearbeiten Sie die Login URL wie folgt:

Hier ist eine Beispiel-Login URL vor den Bearbeitungen:

https://xms.citrix.lab/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML_SP&reqtype=1.

-

Fügen Sie den externen FQDN des virtuellen Citrix Gateway-Servers plus

/cginfra/https/vor dem XenMobile Server-FQDN ein und fügen Sie dann 8443 nach dem XenMobile-FQDN hinzu.Hier ist ein Beispiel einer bearbeiteten URL:

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=SHareFile_SAML_SP&reqtype=1 -

Ändern Sie den Parameter

&app=ShareFile_SAML_SPin den internen Anwendungsnamen von Citrix Files. Der interne Name ist standardmäßigShareFile_SAML. Jedes Mal, wenn Sie Ihre Konfiguration ändern, wird jedoch eine Nummer an den internen Namen angehängt (ShareFile_SAML_2,ShareFile_SAML_3usw.). Sie können den internen App-Namen auf der Seite Konfigurieren > ShareFile nachschlagen.Hier ist ein Beispiel einer bearbeiteten URL:

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML&reqtype=1 -

Fügen Sie

&nssso=trueam Ende der URL hinzu.Hier ist ein Beispiel der endgültigen URL:

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML&reqtype=1&nssso=true.

-

-

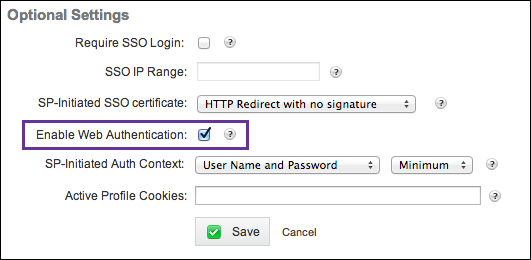

Wählen Sie unter Optional Settings das Kontrollkästchen Enable Web Authentication aus.

Konfiguration validieren

Führen Sie die folgenden Schritte aus, um die Konfiguration zu validieren.

-

Rufen Sie in Ihrem Browser

https://<subdomain>sharefile.com/saml/loginauf.Sie werden zum Citrix Gateway-Anmeldeformular weitergeleitet. Wenn Sie nicht weitergeleitet werden, überprüfen Sie die vorhergehenden Konfigurationseinstellungen.

-

Geben Sie den Benutzernamen und das Kennwort für die von Ihnen konfigurierte Citrix Gateway- und XenMobile-Umgebung ein.

Ihre Citrix Files-Ordner unter

<subdomain>.sharefile.comwerden angezeigt. Wenn Sie Ihre Citrix Files-Ordner nicht sehen, stellen Sie sicher, dass Sie die richtigen Anmeldeinformationen eingegeben haben.